2017-2018-1 20155338《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155338《信息安全技术》实验二——Windows口令破解

一、试验环境

系统环境:Windows

实验工具:

LC5

SuperDic

二、实验内容及要求

(1)、字典破解

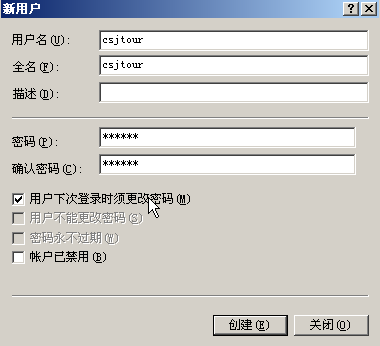

1、创建用户(密码用生日)

2、启动“字典生成器”,输入包含密码的生日信息,生成字典文件,选择新用户口令数。

3、启动LC5口令破解工具,选择字典破解,在字典列表中导入字典文件。

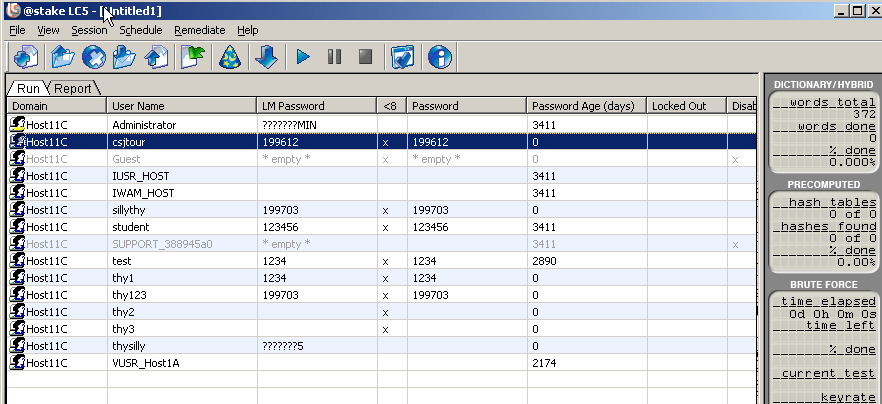

4、导入本地用户后破解

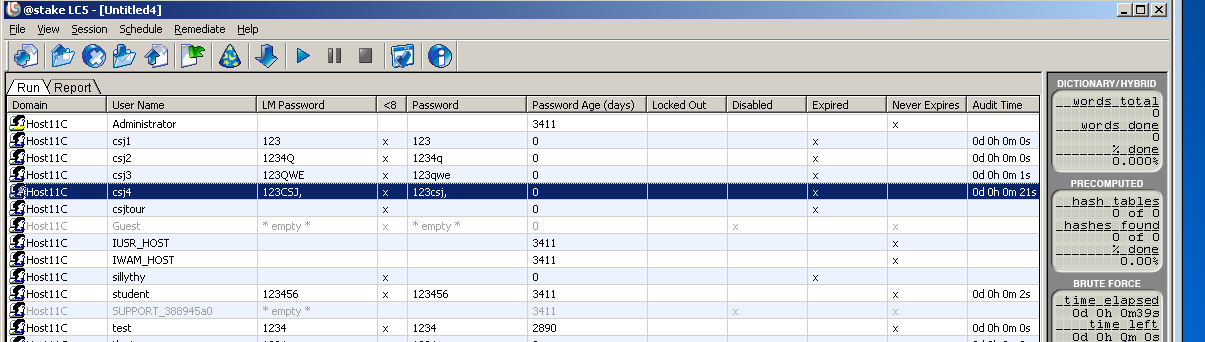

(2)、暴力破解

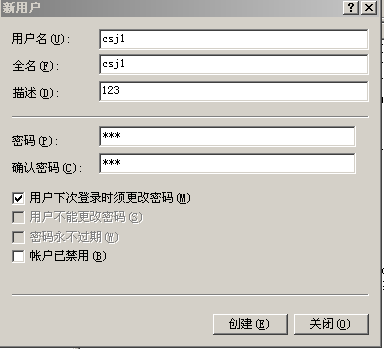

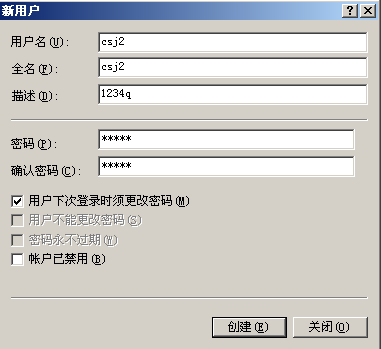

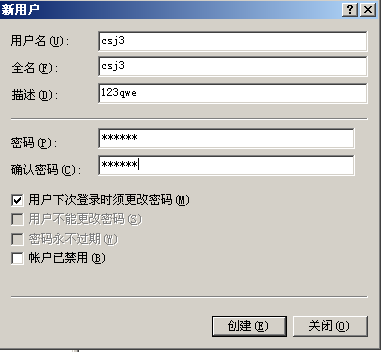

1、创建新用户(口令:英文字母+数字)

2、新建会话导入本地用户列表

3、选择暴力破解“Brute Force

Crack”,在字符集中先择字母表+数字,开始暴力破解,创建4个用户,用不同强度的口令,全部运用暴力破解,比较破解所需时间

根据最后破解所需时间,进行比较后,得出较复杂的密码所破解需要的时间也较长,所以我们平时设置密码的时候尽量设置成较复杂的密码。

三、思考题

1、分析口令破解软件L0phtCrack(简写为LC)的工作原理。

L0phtCrac是直接从注册表,文件系统,备份磁盘,或是在网络传输的过程中找到口令。L0phtCrack开始破解的第一步是精简操作系统存储加密口令的hash列表。之后开始进行口令的破解。

2、Windows 7的口令保护文件名称及存储位置是什么?

C:\windows\system32\config

3、Windows保护系统帐户口令的算法有LM和NTLM,这两种算法有什么区别?

LM只能存储小于等于14个字符的密码hash,如果密码大于14个,windows就自动使用NTLM对其进行加密了,如果大于14位,在LM-Password中会以全0显示。

4、为了保护口令安全,设置口令应该遵循什么样的原则?

(1)、安全性高的

(2)、易记的

5、在密码破解中,常到彩虹表(Rainbow Table),彩虹表是什么?

是一个有大有小,主流100G以上, 用于加密散列函数逆运算的预先计算好的表, 为破解密码的散列值(或称哈希值、微缩图、摘要、指纹、哈希密文)而准备。

2017-2018-1 20155338《信息安全技术》实验二——Windows口令破解的更多相关文章

- 20155327 信息安全技术 实验二 Windows口令破解

课程:信息安全概论 班级:1553 姓名:了李百乾 学号:20155327 成绩: 指导教师: 李冬冬 实验日期及时间: 2017年10月11日 15:30-18:00 必修/选修:必修 实验序号:0 ...

- 20155325 信息安全技术 实验二 Windows口令破解

内容一览 实验结果 遇到的问题 思考题 详细步骤与解析(为了使存做笔记资料而做) 实验结果 字典破解 暴力破解 -不同密码强度的破解时间比较 用户名 密码 破解方式 破解时间 TEST (年月日) 字 ...

- 2017-2018-1 20155308《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155308<信息安全技术>实验二--Windows口令破解 实验原理 口令破解主要有两种方法:字典破解和暴力破解. 字典破解是指通过破解者对管理员的了解,猜测 ...

- 2017-2018-1 20155330《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155330<信息安全技术>实验二--Windows口令破解 姓名:朱玥 学号:20155330 班级:201553 日期:2017.10.24 实验环境 系统 ...

- 2017-2018-1 20155219《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155320<信息安全技术>实验二--Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验 ...

- 2017-2018-1 20155312《信息安全技术》实验二——Windows口令破解实验报告

2017-2018-1 20155312<信息安全技术>实验二--Windows口令破解实验报告 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破 ...

- 2017-2018-1 201552326《信息安全技术》实验二——Windows口令破解

2017-2018-1 201552326<信息安全技术>实验二--Windows口令破解 姓名:刘美岑 学号:20155326 班级:1553班 日期:10.24 一.实验环境 操作系统 ...

- 《信息安全技术》实验二 Windows口令破解

<信息安全技术>实验二 Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验环境 实验机Windows Server ...

- 2017-2018-1 《信息安全技术》实验二——Windows口令破解

2017-2018-1 <信息安全技术>实验二--Windows口令破解 所用工具 系统:能勾起我回忆的Windows 2003 工具:LC5.SuperDic Windows口令破解 口 ...

随机推荐

- vagrant 打造开发环境

1 vagrant http://www.vagrantup.com/ 2 veewee https://github.com/jedi4ever/veewee 3 vagrant boxes htt ...

- 微服务框架SpringCloud(Dalston版)学习 (一):Eureka服务注册与发现

eureka-server eureka服务端,提供服务的注册与发现,类似于zookeeper 新建spring-boot工程,pom依赖: <dependency> <groupI ...

- Django重定向的写法、与直接渲染的区别

Django重定向的写法.与直接渲染的区别 return redirect (“login”) #重定向到login页面,状态码是302页面重定向和直接渲染新的页面的区别.重定向实际是指向了另 ...

- 【react】慕课网视频学习笔记

1.JSX:语法糖,对语言的功能并没有影响,但更方便程序员使用,增强可读性. 2.jsFiddle:前端在线调试工具 3.为什么要把this额外声明成_self变量,因为window.setTimeo ...

- Kali-linux免杀Payload生成工具Veil

Veil是一款利用Metasploit框架生成相兼容的Payload工具,并且在大多数网络环境中能绕过常见的杀毒软件.本节将介绍Veil工具的安装及使用. 在Kali Linux中,默认没有安装Vei ...

- linux 相关命令

Linux 不同用户环境变量 修改所有用户的环境变量:/etc/profile文件 只修改root用户的环境变量:~/.bashrc文件 只修改某个非root用户的环境变量:/home/非root用户 ...

- Spring(十四)之事务

事务管理 一个数据库事务是一个被视为单一的工作单元的操作序列.这些操作应该要么完整地执行,要么完全不执行.事务管理是一个重要组成部分,RDBMS 面向企业应用程序,以确保数据完整性和一致性.事务的概念 ...

- [转]VC++获取文件大小集锦

方法一: WIN32_FIND_DATA fileInfo; HANDLE hFind; DWORD fileSize; const char *fileName = 文件的路径及名字; hFind ...

- php版本跟扩展模块版本不兼容问题

安装redis扩展后查看时候出现了这样报错: [root@localhost phpredis-develop]# php -m | grep redisPHP Warning: PHP Startu ...

- 用javascript编写地区表单ES6

<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8&quo ...