[BUUCTF]REVERSE——[GUET-CTF2019]re

[GUET-CTF2019]re

步骤:

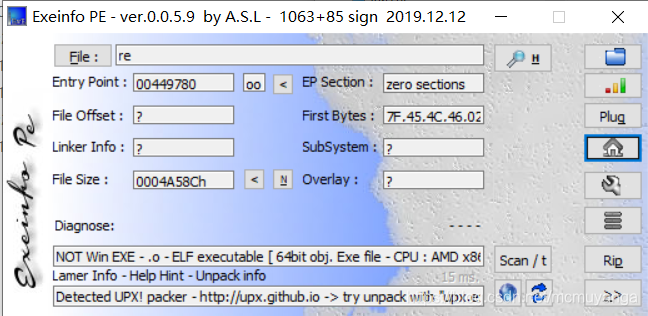

查壳儿,upx壳,64位程序

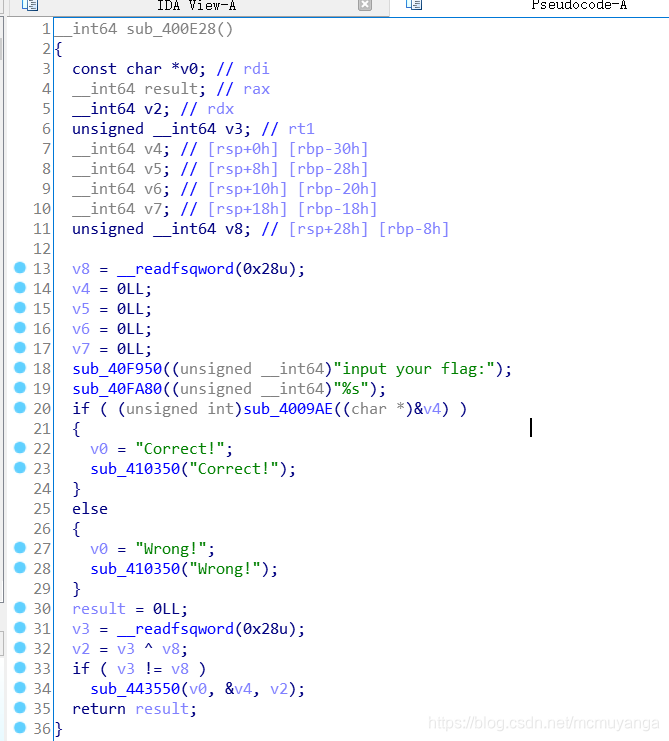

upx脱壳儿,然后扔进64位ida,通过检索字符串,找到有关flag的信息定位到关键函数

让我们输入flag,然后满足sub_4009AE函数提示correct!看一下sub_4009AE函数

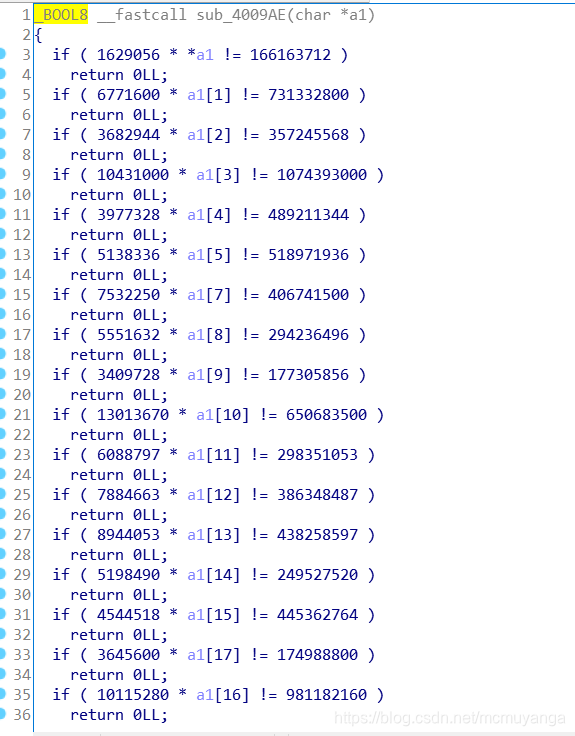

对我门输入的flag字符串每一位*一个数据,然后进行了判断,除一下就可以算出flag的每一位

exp:

a1 = chr(166163712 // 1629056)

a2 = chr(731332800 // 6771600)

a3 = chr(357245568 // 3682944)

a4 = chr(1074393000 // 10431000)

a5 = chr(489211344 // 3977328)

a6 = chr(518971936 // 5138336)

a8 = chr(406741500 // 7532250)

a9 = chr(294236496 // 5551632)

a10 = chr(177305856 // 3409728)

a11 = chr(650683500 // 13013670)

a12 = chr(298351053 // 6088797)

a13 = chr(386348487 // 7884663)

a14 = chr(438258597 // 8944053)

a15 = chr(249527520 // 5198490)

a16 = chr(445362764 // 4544518)

a17 = chr(981182160 // 10115280)

a18 = chr(174988800 // 3645600)

a19 = chr(493042704 // 9667504)

a20 = chr(257493600 // 5364450)

a21 = chr(767478780 // 13464540)

a22 = chr(312840624 // 5488432)

a23 = chr(1404511500 // 14479500)

a24 = chr(316139670 // 6451830)

a25 = chr(619005024 // 6252576)

a26 = chr(372641472 // 7763364)

a27 = chr(373693320 // 7327320)

a28 = chr(498266640 // 8741520)

a29 = chr(452465676 // 8871876)

a30 = chr(208422720 // 4086720)

a31 = chr(515592000 // 9374400)

a32 = chr(719890500 // 5759124)

print (a1,a2,a3,a4,a5,a6,a8,a9,a10,a11,a12,a13,a14,a15,a16,a17,a18,a19,a20,a21,a22,a23,a24,a25,a26,a27,a28,a29,a30,a31,a32)

这里少了一位a7,爆破一下,得出a7=1

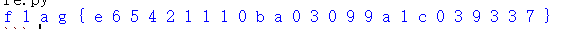

flag{e165421110ba03099a1c039337}

[BUUCTF]REVERSE——[GUET-CTF2019]re的更多相关文章

- [BUUCTF]REVERSE——[ACTF新生赛2020]Oruga

[ACTF新生赛2020]Oruga 附件 步骤: 例行检查,64位程序,无壳 64位ida载入,检索字符串,根据提示来到关键函数 14行~18行就是让字符串的前5位是 actf{ ,sub_78A( ...

- [BUUCTF]REVERSE——firmware

firmware 附件 步骤: 检查文件没有看出什么,ida载入一堆乱码,看了其他师傅的wp才知道要先binwalk对文件进行提取 120200.squashfs这是一个linux的压缩文件 我们需要 ...

- [BUUCTF]REVERSE——[WUSTCTF2020]Cr0ssfun

[WUSTCTF2020]Cr0ssfun 附件 步骤: 例行检查,无壳儿,64位程序,直接ida载入,检索程序里的字符串,根据提示跳转 看一下check()函数 内嵌了几个检查的函数,简单粗暴,整理 ...

- [BUUCTF]REVERSE——[FlareOn6]Overlong

[FlareOn6]Overlong 附件 步骤: 例行检查,32位程序,不懂是个啥 32位ida载入,main函数很简单 处理函数 sub_401000 程序只对unk_402008的28位进行了处 ...

- [BUUCTF]REVERSE——[WUSTCTF2020]level3

[WUSTCTF2020]level3 附件 步骤: 例行检查,64位程序,无壳 64位ida载入,找到关键函数 看样子是个base64加密,但又感觉没那么简单,再翻翻左边的函数,找到了base64加 ...

- [BUUCTF]REVERSE——[MRCTF2020]hello_world_go

[MRCTF2020]hello_world_go 附件 步骤: 例行检查,64位程序,无壳 64位ida载入,检索程序里的字符串,有很多,直接检索flag 一个一个点过去,找到了flag 按a,提取 ...

- [BUUCTF]REVERSE——[GKCTF2020]BabyDriver

[GKCTF2020]BabyDriver 附件 步骤: 例行检查,64位程序,无壳 64位ida载入,检索程序里的字符串,看到提示flag是md5(input),下方还看到了类似迷宫的字符串 找到关 ...

- [BUUCTF]REVERSE——[MRCTF2020]Xor

[MRCTF2020]Xor 附件 步骤: 例行检查,32位程序,无壳 32位ida载入,首先检索程序里的字符串,根据字符串的提示,跳转到程序的关键函数 根据flag,跳转到sub_401090函数 ...

- [BUUCTF]REVERSE——[FlareOn4]IgniteMe

[FlareOn4]IgniteMe 附件 步骤: 例行检查,32位程序,无壳 32位ida载入 当满足第10行的if条件时,输出G00d j0b!提示我们成功,看一下sub_401050函数 3.s ...

- [BUUCTF]REVERSE——crackMe

crackMe 附件 步骤: 例行检查,32位程序,无壳 32位ida载入,已知用户名welcomebeijing,解密码,直接看main函数 可以看到程序是个死循环,只有满足sub_404830函数 ...

随机推荐

- 微信小程序如何重写Page方法?以及重写Page方法给开发者带来的好处

17,18年的时候,我当时主要开发小程序,那时候领导想看一下小程序的访问量,还有一些埋点的需求,于是我们的小程序就接入了阿拉丁统计. 阿拉丁的接入方式除了配置以外,主要就一行引入代码.官方要求将以下代 ...

- 多线程Reactor模式

目录 1.1 主服务器 2.1 IO请求handler+线程池 3.1 客户端 多线程Reactor模式旨在分配多个reactor每一个reactor独立拥有一个selector,在网络通信中大体设计 ...

- 【2020-8-21】【数字游戏】【启发式搜索IDA*】

有这么一个游戏: 写出一个1-N的排列a[i],然后每次将相邻两个数相加,构成新的序列,再对新序列进行这样的操作,显然每次构成的序列都比上一次的序列长度少1,直到只剩下一个数字位置.下面是一个例子: ...

- Docker Alpine Dockerfile 安装nginx,最小镜像

Docker Alpine Dockerfile 安装nginx,最小镜像 FROM alpine MAINTAINER will ## 将alpine-linux:apk的安装源改为国内镜像 RUN ...

- git创建项目,代码仓库

1.首先在服务端远程创建仓库 mkdir project.git cd project.git git --bare init 2.在本地创建项目推送到远程服务端仓库 mkdir myproj ...

- 如何利用nrfjprog.exe读写nrf51的flash

版权声明:本文为博主原创文章,未经博主允许不得转载. 1.目的 为了方便平时在开发中的调试,验证一些想法是否正确. 2.平台: Jlink version:v5.02c nrf51822硬件板等. ...

- 在linux下查看python已经安装的模块

一.命令行下使用pydoc命令 在命令行下运行$ pydoc modules即可查看 二.在python交互解释器中使用help()查看 python--->在交互式解释器中输入>> ...

- Redis | 第8章 发布订阅与事务《Redis设计与实现》

目录 前言 1. 发布订阅 1.1 频道的订阅与退订 1.2 模式的订阅与退订 1.3 发送消息 1.4 查看订阅消息 2. 事务 2.1 事务的实现 2.2 WATCH 命令的实现 2.3 事务的 ...

- Qemu/kvm虚拟化源码解析学习视频资料

地址链接:tao宝搜索:Linux云计算KVM Qemu虚拟化视频源码讲解+实践https://item.taobao.com/item.htm?ft=t&id=646300730262 L ...

- django中的filter(), all(), get()

1. 类名.objects中的get(), filter(), all() 的区别 结论: (1)all()返回的是QuerySet对象,程序并没有真的在数据库中执行SQL语句查询数据,但支持迭代,使 ...