如何反编译Python写的exe到py

参考链接:

https://blog.csdn.net/qq_44198436/article/details/97314626?depth_1-utm_source=distribute.pc_relevant.none-task&utm_source=distribute.pc_relevant.none-task

https://www.cnblogs.com/pcat/p/8990482.html

https://www.cnblogs.com/pcat/p/11625300.html

准备工作:

1. 下载pyinstxtractor.py(百度上搜):https://github.com/extremecoders-re/pyinstxtractor

2. 安装uncompyle6: pip install uncompyle6

3. 下载16进制编辑器:https://www.jb51.net/softs/557257.html#downintro2

为了验证效果,接下来从创建py开始一步步看结果。

第一步:自己写一个py打包成exe -- target_exe.py(简单的两数相加)

#!/usr/bin/env python

# _*_ coding: UTF-8 _*_

"""=================================================

@Project -> File : Python-20210127 -> target_exe.py.py

@IDE : PyCharm

@Author : Aimee

@Date : 2021/2/23 8:57

@Desc :

================================================="""

import sys def main():

print("target_exe started") # main()函数开始了

argc = len(sys.argv)

if argc == 3:

a = int(sys.argv[1])

b = int(sys.argv[2])

result = a + b # 两数相加

print("a + b =", result)

if a < 0 or a > 100: # 对a的作用域进行判断

print("a is not in [0, 100]")

if a > 0 and b > 0:

print("a and b >0") if __name__ == '__main__':

main()

target_exe.py->target_exe.exe

pyinstaller -F target_exe.py

将target_exe.py重命名为target_exe_origin.py

第二步:解压exe

将pyinstxtractor.py放在与exe同级目录下,运行

python pyinstxtractor.py target_exe.exe

会在当前目录生成一个target_exe.exe_extracted文件夹,里面会有一些没有后缀的文件名,target_exe就是我们需要进行反编译的文件。在正向编译过程中,生成的pyc会把python版本信息和时间戳去掉,但是反编译的时候我们需要将其补齐。

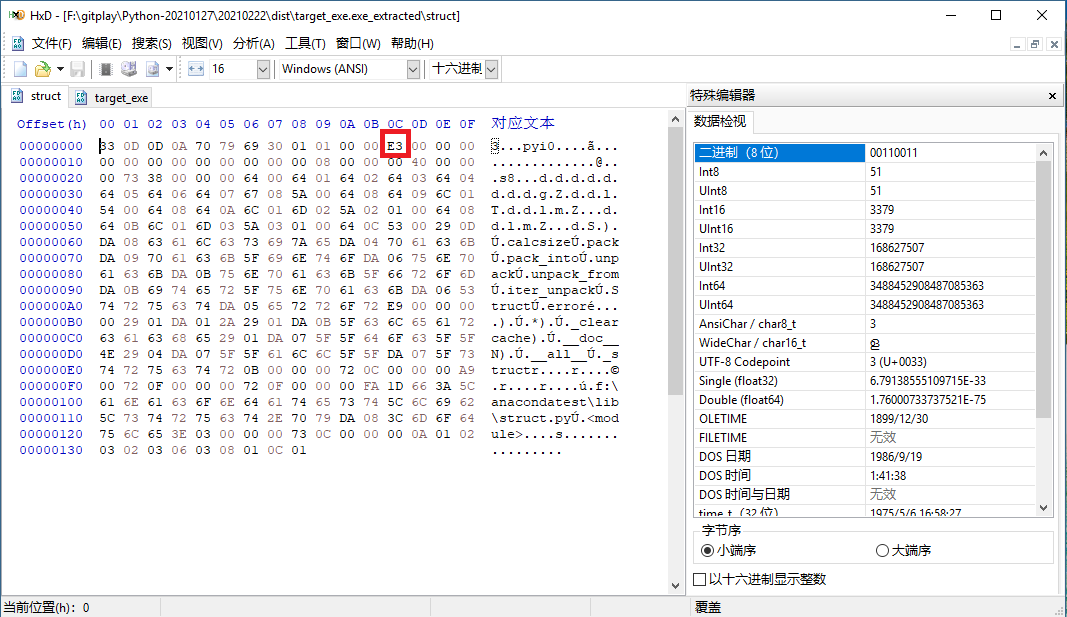

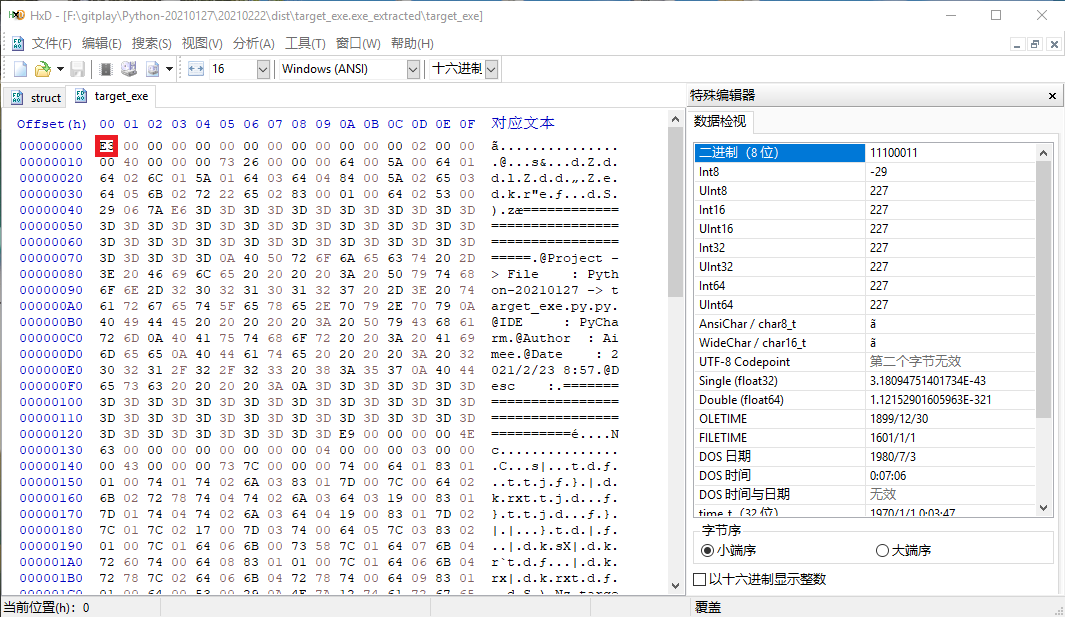

注意到在target_exe.exe_extracted还存在一个没有后缀名的文件struct,用16进制编辑器打开struct和target_exe文件。

两个文件都有E3,可以看到struct在E3的前面还有一段,应该就是Python版本和时间戳了,将前面一段复制到target_exe中,直接在16进制编辑器里面复制就好了。

保存,然后重命名target_exe为target_exe.pyc。

第三步:反编译pyc文件,得到target_exe.py

uncompyle6 -o target_exe.py target_exe.pyc

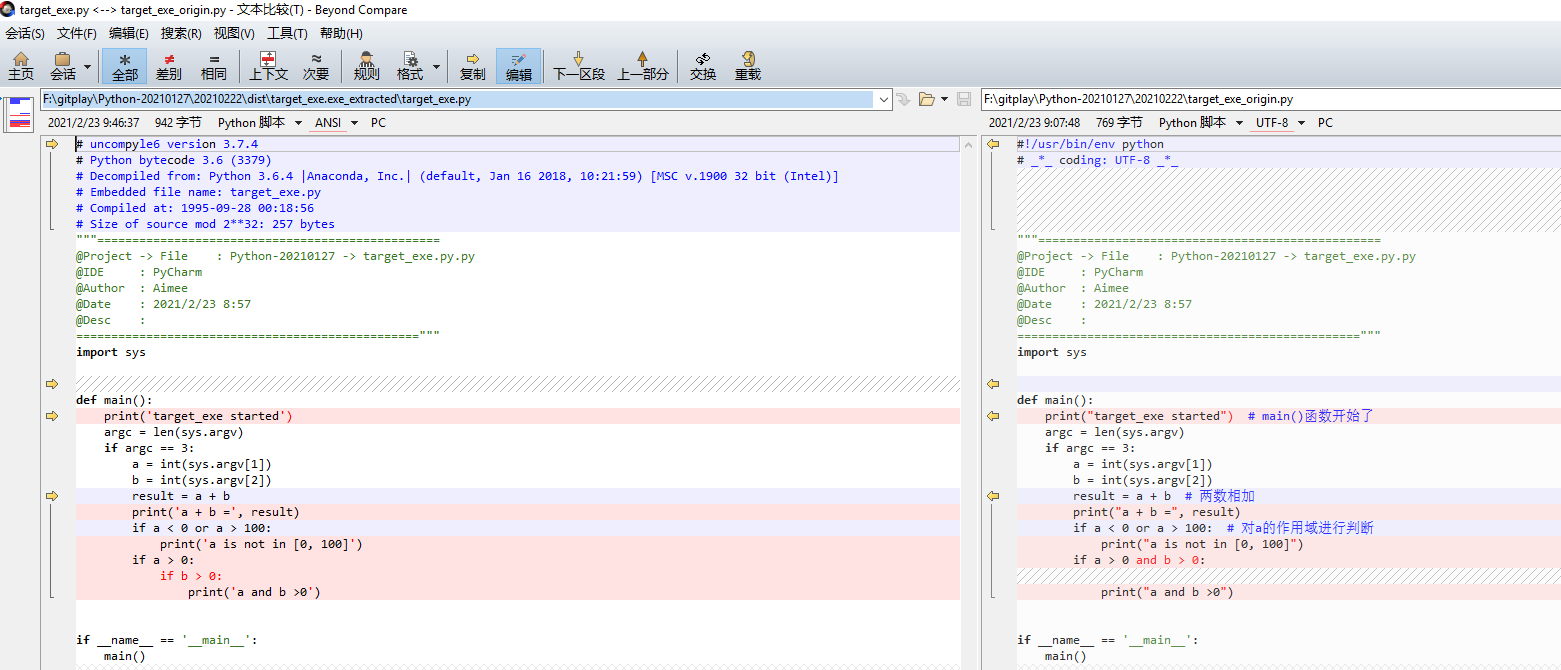

得到target_exe.py,那么现在将得到的target_exe.py和原本写的target_exe_origin.py进行对比,看看结果

可以发现,注释没有了,双引号变单引号,if-and变成两个if,功能没啥变化。

OK,反编译就讲到这里。

如何反编译Python写的exe到py的更多相关文章

- 反编译python打包的exe文件

目录 1.前言 2.使用环境 3.还原过程 4.号外 5.exe文件和所用到的反编译工具 6.参考 7.去签名(补漏) 前言 拿到了利用驱动人生进行传播的病毒样本,发现是python打包成的exe文件 ...

- 反编译pyinstaller打包的exe安装包

PyInstaller将Python文件打包为exe后如何反编译(破解源码)以及防止反编译 在这里分享一些技巧和经验给大家.辛苦撰文分享,转载或引用请保留本文作者信息及文章链接. 作者的环境: win ...

- 使用uncompyle2直接反编译python字节码文件pyo/pyc

update:在Mac OS X版的September 10, 2014版(5.0.9-1)中发现安装目录中的src.zip已更换位置至WingIDE.app/Contents/Resources/b ...

- uncompyle2反编译python的.py文件

前几天学用github,一不小心把a.py文件给删除了,由于1天没有提交,也无法找回.突然发现同a.py文件生成的编译文件a.pyc还在,逐去搜索一番反编译的方法. 查询得知python比较好的工具u ...

- 反编译.net下的exe程序

1. 什么叫.net平台 .NET框架是一个多语言组件开发和执行环境,它提供了一个跨语言的统一编程环境..NET框架的目的是便于开发人员更容易地建立Web应用程序和Web服务,使得Internet上的 ...

- python的exe反编译

目录 python的exe反编译 方法一.使用archive_viewer.py提取pyc 方法二.使用pyinstxtractor.py提取pyc python的exe反编译 驱动人生样本为pyth ...

- 对Python源码加密及反编译前后对比

关于python的加密 目前软件开发商对 Python 加密时可能会有两种形式,一种是对python转成的exe进行 保护,另一种是直接对.py或者.pyc文件进行保护,下面将列举两种形式的保护流程. ...

- python反编译之字节码

如果你曾经写过或者用过 Python,你可能已经习惯了看到 Python 源代码文件:它们的名称以.Py 结尾.你可能还见过另一种类型的文件是 .pyc 结尾的,它们就是 Python "字 ...

- C# exe dll防止反编译-- dotNET_Reactor

新建两个VS C#工程test.sln 和 reactor.sln test工程代码中初始化时,删除reactor.exe 生成test工程 用软件 dotNET_Reactor 设置,保存成 set ...

随机推荐

- 【NX二次开发】创建扫描特征

扫描特征相关函数: 创建扫描特征的相关函数: 1.UF_MODL_create_extrude_trim_opts 拉伸 2.UF_MODL_create_extrude_trim_opts1 拉伸 ...

- 5.22考试总结(NOIP模拟1)

5.22考试总结(NOIP模拟1) 改题记录 T1 序列 题解 暴力思路很好想,分数也很好想\(QAQ\) (反正我只拿了5pts) 正解的话: 先用欧拉筛把1-n的素数筛出来 void get_Pr ...

- 【dp】背包问题

01背包 呐,为什么叫它01背包呢,因为装进去就是1,不装进去就是0.所以针对每个物品就两种状态,装,不装(请允许我用这么老套的开篇,相信听过很多次背包讲解的人,大多都是这个开篇的)所以咯,我这个背包 ...

- Redis客户端管理

1.客户端管理 Redis提供了客户端相关API对其状态进行监控和管理,本节将深入介绍各个API的使用方法以及在开发运维中可能遇到的问题. 1.1 客户端API 1.client list clien ...

- 徒手从零实现 uTools 系列(三)- 屏幕取色和截屏

前言 为了进一步提高开发工作效率,最近我们基于 electron 开发了一款媲美 uTools 的开源工具箱 rubick.该工具箱不仅仅开源,最重要的是可以使用 uTools 生态内所有开源插件!这 ...

- SQL Server数据库阻塞,死锁查询

sql 查询卡顿数据库 SELECT SPID=p.spid, DBName = convert(CHAR(20),d.name), ProgramName = program_name, Login ...

- 如何消除inline-block元素之间的间隙?

一.问题现象 在CSS布局中,如果我们想要将多个行内块元素并排,会发现同行显示的inline-block元素之间会出现一定的空隙,这就是换行符/空格导致的,叫做换行符/空格间隙. 1 <!DOC ...

- linux命令-------find命令之exec

p.p1 { margin: 0; font: 18px "Hannotate SC"; color: rgba(4, 51, 255, 1); -webkit-text-stro ...

- 从S3中拷贝或同步文件

p.p1 { margin: 0; font: 16px "Helvetica Neue"; color: rgba(53, 53, 53, 1) } p.p2 { margin: ...

- docker基本操作和部署

#安装所需的软件包.yum-utils 提供了 yum-config-manager ,并且 device mapper 存储驱动程序需要 device-mapper-persistent-data ...