【Azure 环境】Azure 云环境对于OpenSSL 3.x 的严重漏洞(CVE-2022-3602 和 CVE-2022-3786)的处理公告

问题描述

引用报告:(OpenSSL3.x曝出严重漏洞 : https://www.ctocio.com/ccnews/37529.html )

最近OpenSSL 3.x 爆出了严重安全漏洞,分别是 CVE-2022-3602 和 CVE-2022-3786.

| CVE-2022-3602 |

缓冲区溢出可以在 X.509 证书验证中触发,特别是在名称约束检查中。 请注意,这发生在证书链签名验证之后,并且要求 CA 已对恶意证书进行签名,或者要求应用程序继续证书验证,尽管无法构造指向受信任颁发者的路径。 CVE-2022-3602 的预公告将此问题描述为“严重”。基于上述一些缓解因素的进一步分析导致其降级为HIGH。我们仍鼓励用户尽快升级到新版本。 在 TLS 客户端中,可以通过连接到恶意服务器来触发此操作。 在 TLS 服务器中,如果服务器请求客户端身份验证并且恶意客户端连接,则可以触发此操作。 在 OpenSSL 3.0.7 中修复(受影响的 3.0.0、3.0.1、3.0.2、3.0.3、3.0.4、3.0.5、3.0.6)。

|

| CVE-2022-3786 |

缓冲区溢出可以在 X.509 证书验证中触发,特别是在名称约束检查中。 在 TLS 客户端中,可以通过连接到恶意服务器来触发此操作。 在 TLS 服务器中,如果服务器请求客户端身份验证并且恶意客户端连接,则可以触发此操作。

|

OpenSSL 3.0.7 在2022-11-01发布,并将修复以上两个严重漏洞。 那么,微软云如何来处理 OpenSSL 的漏洞事件呢?

问题解答

首先微软的 MSRC团队会随时关注网络世界的最新安全信息 (Microsoft Security Response Center), 并且及时发布最新的公告:

针对 CVE-2022-3602 和 CVE-2022-3786 两个严重的漏洞,微软安全响应中心(MSRC)公布了对漏洞的更新:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-3602

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-3786

Awareness and guidance related to OpenSSL 3.0 – 3.0.6 risk (CVE-2022-3786 and CVE-2202-3602) / 与 OpenSSL 3.0 – 3.0.6 风险相关的意识和指南(CVE-2022-3786 和 CVE-2202-3602):https://msrc-blog.microsoft.com/2022/11/02/microsoft-guidance-related-to-openssl-risk-cve-2022-3786-and-cve-2202-3602/

- Microsoft 已意识到并积极解决与 2022 年 10 月 25 日宣布的最新 OpenSSL 漏洞相关的影响,该漏洞已在 3.0.7 版中修复。作为标准流程的一部分,我们正在为受影响的服务推出修补程序。

- MSRC博客和我们相关的安全更新指南(CVE-2022-3786 安全更新指南和 CVE-2022-3602 安全更新指南)中将重点介绍所需的任何客户操作。

- 作为最佳实践,建议管理自己环境的客户应用来自 OpenSSL 的最新安全更新。强烈建议客户查看安全更新指南,以查看他们可能需要采取的任何操作。

- == == == == == == == == == == == ==

- OpenSSL 版本 3.0.7 于 2022 年 11 月 1 日正式发布,OpenSSL 将 CVE-2022-3602 的严重等级从严重性降级为高严重性等级。

- OpenSSL 3.0.7 解决了两个漏洞(CVE-2022-3786 和 CVE-2022-3602),这两个漏洞对执行证书验证的系统有拒绝服务影响。

- 攻击者可能将恶意制作的证书发送到客户端或服务器,该客户端或服务器在身份验证过程中分析证书,从而导致崩溃。

- 目前,该漏洞似乎不能可靠地允许远程执行代码,并且不知道是否受到攻击。

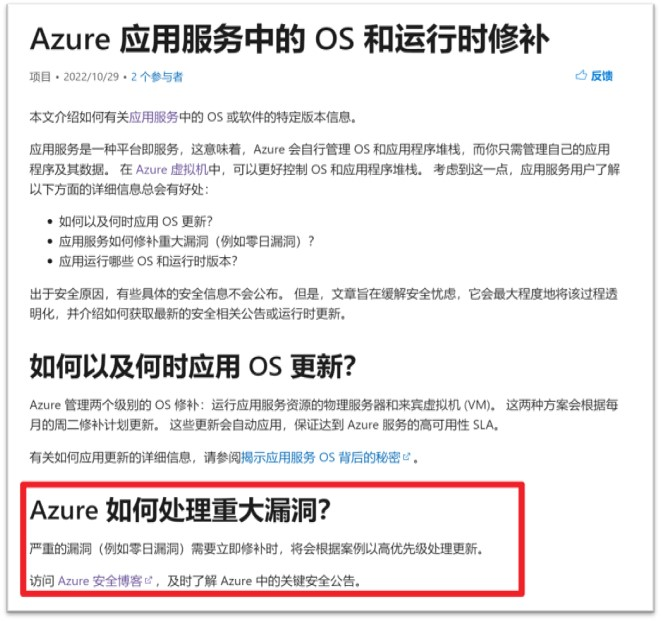

微软云对于重大的安全漏洞,会立即采取安全更新:https://docs.azure.cn/zh-cn/app-service/overview-patch-os-runtime#how-does-azure-deal-with-significant-vulnerabilities

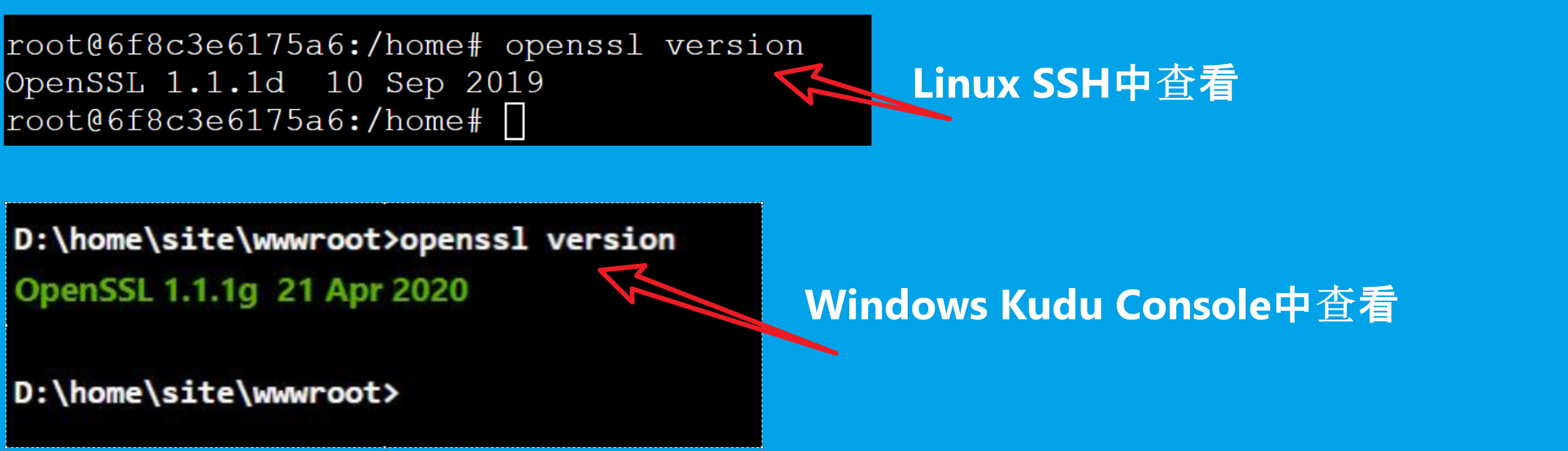

最后,如果想知道自己的Azure服务是否收到OpenSSL 3.x 漏洞影响。如App Service 可以在Kudu站点中通过 openssl version 来查看版本信息:

PS: 如上图查看Azure App Service使用的Version为 1.x,不在这次受影响的Version中。

参考文档

第二滴血?OpenSSL3.x曝出严重漏洞: https://www.ctocio.com/ccnews/37529.html

Azure 如何处理重大漏洞?https://docs.azure.cn/zh-cn/app-service/overview-patch-os-runtime#how-does-azure-deal-with-significant-vulnerabilities

Awareness and guidance related to OpenSSL 3.0 – 3.0.6 risk (CVE-2022-3786 and CVE-2202-3602) : https://msrc-blog.microsoft.com/2022/11/02/microsoft-guidance-related-to-openssl-risk-cve-2022-3786-and-cve-2202-3602/

OpenSSL: CVE-2022-3602 X.509 certificate verification buffer overrun : https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-3602

OpenSSL: CVE-2022-3786 X.509 certificate verification buffer overrun : https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-3786

【Azure 环境】Azure 云环境对于OpenSSL 3.x 的严重漏洞(CVE-2022-3602 和 CVE-2022-3786)的处理公告的更多相关文章

- 搭建Windows Azure开发环境-Azure虚拟机

概念 这一节是关于让设置了Azure的虚拟机,它包括的Visual Studio 2013 RC旗舰版和SQL Server 2012 Express的 . 在此动手实验中,您将探索建立使用Windo ...

- 定制化Azure站点Java运行环境(1)

Azure website提供了为现代化的web应用程序快速部署的PAAS平台,可以让用户几分钟之内快速的将自己的应用部署到云端,并且提供了自动扩展(auto-scaling),SSL,多种语言(Ja ...

- 学习使用azure CLI创建linux环境

学习使用azure CLI创建linux环境 选用了容器的方法来登录 docker run -it microsoft/azure-cli 进入交互界面后登录到我的订阅 azure login -e ...

- 使用 Azure CLI 在 Azure China Cloud 云平台上手动部署一套 Cloud Foundry

这篇文章将介绍如何使用 Azure CLI 在 Azure China Cloud 云平台上手动部署一套 Cloud Foundry.本文的目的在于: 了解作为 PaaS 的 Cloud Foundr ...

- Windows Azure -Azure 网站、云服务和虚拟机的对比

Azure 网站.云服务和虚拟机对比 概述 Azure提供了几种方法来承载网站: Azure网站.云服务和虚拟机.本文帮助您了解选项和为您的Web应用程序做出正确选择. Azure网站是大多数web应 ...

- Docker在云环境中的应用实践初探:优势、局限性与效能评测

作者 商之狄 发布于 2014年11月10日 本文依据笔者所在团队的一些近期开发和应用的实践,整理出一些有意义的信息,拿出来和社区分享.其中既包括在云端应用Docker与相关技术的讨论,同时也有实施过 ...

- 微软下一代云环境Web开发框架ASP.NET vNext预览

微软在2014年5月12日的TechEd大会上宣布将会公布下一代ASP.NET框架ASP.NET vNext的预览.此次公布的ASP.NET框架与曾经相比发生了根本性的变化,凸显了微软"云优 ...

- Windows Server: 将虚拟机迁移到 Azure (以阿里云为例)

Azure 虚拟机能很容易地导出 vhd 并迁移到各种环境中,包含本地及云端环境,或者迁移至其他区域.这为开发.测试.扩展带来了极大的便利.本文以阿里云为例,阐述如何将Windows Server 的 ...

- 构建使用 Azure 网站的云

Apurva JoshiSunitha Muthukrishna 在设计云解决方案时,设计始终要为故障做好准备.这一点很重要,应牢记. 然而,许多应用程序并非按照这种方式构建. 出现这种情况的主要原因 ...

随机推荐

- 套接字传输(TCP简单使用)

- kubernetes网络排错思想

Overview 本文将引入一个思路:"在Kubernetes集群发生网络异常时如何排查".文章将引入Kubernetes 集群中网络排查的思路,包含网络异常模型,常用工具,并且提 ...

- identity4 系列————案例篇[三]

前言 前文介绍了identity的用法,同时介绍了什么是identitySourece.apiSource.client 这几个概念,和具体案例,那么下面继续介绍案例了. 正文 这里用官网的案例,因为 ...

- 【java】学习路径40-Buffer缓冲区输入流

@Testpublic void testBufferInputStream(){ BufferedInputStream bfis = null; try { bfis = new Buffered ...

- 第十三篇:axios网络通信

好了这事一个非常艰巨的任务 解释以下的全部代码 <template> <div class="hello"> <p style="colo ...

- HDFS 高可用分布式环境搭建

HDFS 高可用分布式环境搭建 作者:Grey 原文地址: 博客园:HDFS 高可用分布式环境搭建 CSDN:HDFS 高可用分布式环境搭建 首先,一定要先完成分布式环境搭建 并验证成功 然后在 no ...

- Python实践项目——LSB隐写术

此为北京理工大学某专业某学期某课程的某次作业 一.项目背景 1.隐写术 隐写术是一门关于信息隐藏的技巧与科学,所谓信息隐藏指的是不让除预期的接收者之外的任何人知晓信息的传递事件或者信息的内容. 2.L ...

- Kubernetes后台数据库etcd:安装部署etcd集群,数据备份与恢复

目录 一.系统环境 二.前言 三.etcd数据库 3.1 概述 四.安装部署etcd单节点 4.1 环境介绍 4.2 配置节点的基本环境 4.3 安装部署etcd单节点 4.4 使用客户端访问etcd ...

- 【C++】GoogleTest入门指南

参考: GoogleTest官网 基本概念 要使用GoogleTest,需要包含header gtest/gtest.h 断言Assertions 断言是检查条件是否为真的语句,其结果可能是成功或失败 ...

- Django ORM 实现数据的单表 增删改查

一.配置环境 1 Django 连接数据库(MySQL) DATABASES = { 'default': { 'ENGINE': 'django.db.backends.mysql', 'NAME' ...