CAS实现单点登录(SSO)经典完整教程

转自 http://blog.csdn.net/small_love/article/details/6664831

一、简介

1、cas是有耶鲁大学研发的单点登录服务器

2、本教材所用环境

- Tomcat7.2

- JDK6

- CAS Service 版本 cas-server-3.4.8-release

- CAS Client版本 cas-client-3.2.1-release

二、生成证书

证书对于实现此单点登录非常之重要,证书是服务器端和客户端安全通信的凭证,本教程只是演示,所有用了

JDK自带的证书生成工具keytool。当然在实际项目中你可以到专门的证书认证中心购买证书。

中文官方网站:http://www.verisign.com/cn/

1、用JDK自带的keytool生成证书

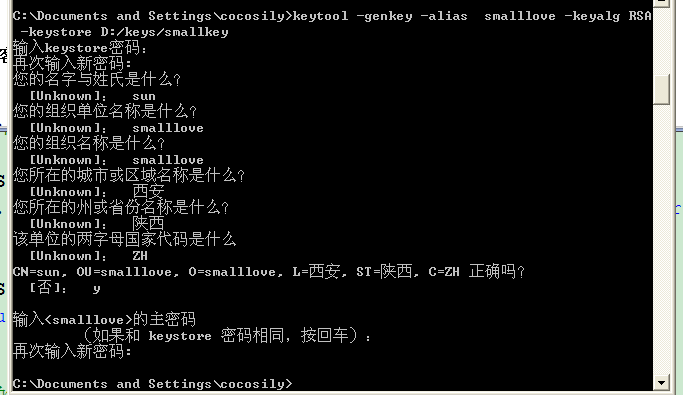

- 命令:keytool -genkey -alias smalllove -keyalg RSA -keystore D:/keys/smallkey

此命令是生成一个证书,其中 smalllove 是证书别名

此命令的执行如图所示:

其中名字与姓氏这一最好写你的 域名,如果在单击测试你可以在C:\Windows\System32\drivers\etc\hosts文件中映射一个虚拟域名,

注意不要写IP。

2、导出证书

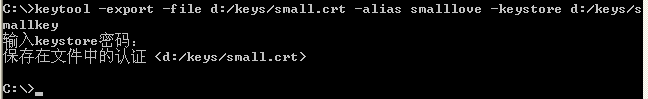

- 命令:C:\>keytool -export -file d:/keys/small.crt -alias smalllove -keystore d:/keys/smallkey

如图:

密码为上步设置的密码。

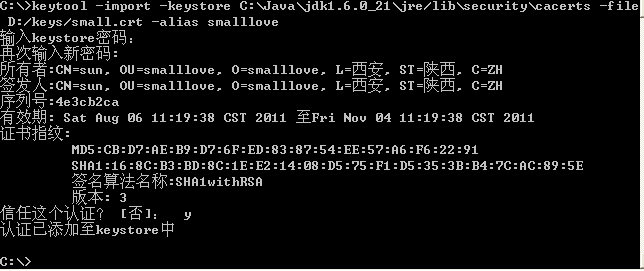

3、把证书导入到客户端JDK中。

- 命令:keytool -import -keystore C:\Java\jdk1.6.0_21\lib\security\cacerts -file D:/keys/small.crt -alias smalllove

此命令是把证书导入到JDK中。

如图:

到此证书导入成功。

注意:在此步有可能出现如下错误

- C:\>keytool -import -keystore C:\Java\jdk1.6.0_21\lib\security\cacerts -file D:/keys/small.crt -alias smalllove

- 输入keystore密码:

- keytool错误: java.io.IOException: Keystore was tampered with, or password was incorrect

次错误的解决方法是,把%JAVA_HOME%\lib\security下的cacerts文件删除掉,在执行。

三、配置服务端

1、 下载CAS的服务端,解压,把解压后的文件中modules文件夹中的cas-server-webapp-3.4.8.war文件拷贝的%TOMCAT_HOME%\webapps

下,并修改文件名为:cas.war。

2、修改%TOMCAT_HOME%\conf\server.xml文件

去掉此文件83到93行之间的注释,修改为:

- <Connector port="8443" protocol="HTTP/1.1" SSLEnabled="true"

- maxThreads="150" scheme="https" secure="true"

- clientAuth="false" sslProtocol="TLS"

- keystoreFile="D:/keys/smallkey" <!--在2.1中生成的证书的位置-->

- keystorePass="smalllove"/> <!--在2.1中设置的密码-->

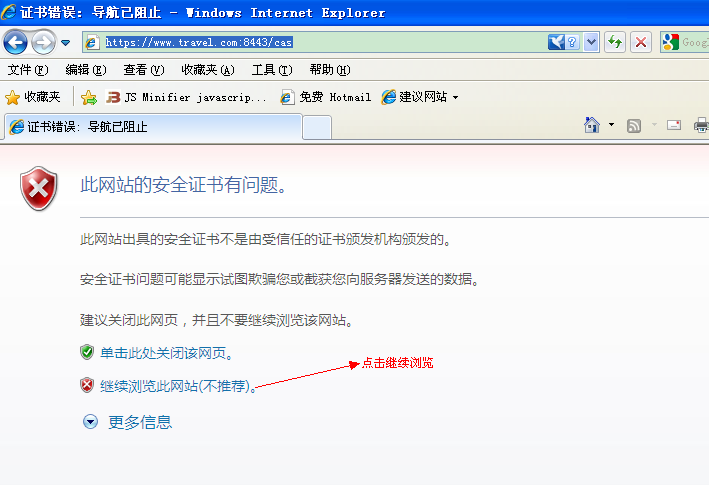

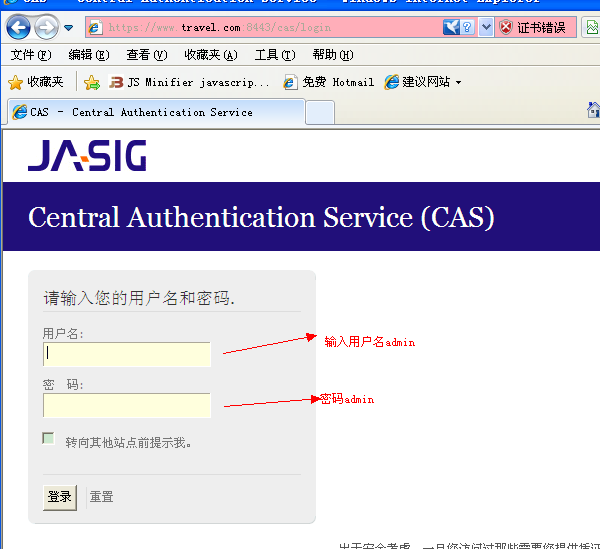

3、以上配置完成访问http://yourhost:8443/cas出现一下页面

点击继续浏览会出现

输入用户名admin和密码admin登录则会出现

登录成功。

至此,说明服务端配置成功。

四、配置客户端

1、添加客户端到你的项目中

·手动下载下载cas-client,地址:http://www.ja-sig.org/downloads/cas-clients/,然后解压cas-client-3.1.12.zip,在modules文件夹中有需要的jar包, 请根据自己的项目情况选择使用,把相应的jar包放到你项目WEB-INF/lib下。

·使用maven

- <!-- cas -->

- <dependency>

- <groupId>org.jasig.cas.client</groupId>

- <artifactId>cas-client-core</artifactId>

- <version>3.1.12</version>

- </dependency>

2、在客户端项目的web.xml配置过滤器

- <!-- ======================== 单点登录开始 ======================== -->

- <!-- 用于单点退出,该过滤器用于实现单点登出功能,可选配置 -->

- <listener>

- <listener-class>org.jasig.cas.client.session.SingleSignOutHttpSessionListener</listener-class>

- </listener>

- <!-- 该过滤器用于实现单点登出功能,可选配置。 -->

- <filter>

- <filter-name>CAS Single Sign Out Filter</filter-name>

- <filter-class>org.jasig.cas.client.session.SingleSignOutFilter</filter-class>

- </filter>

- <filter-mapping>

- <filter-name>CAS Single Sign Out Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该过滤器负责用户的认证工作,必须启用它 -->

- <filter>

- <filter-name>CASFilter</filter-name>

- <filter-class>org.jasig.cas.client.authentication.AuthenticationFilter</filter-class>

- <init-param>

- <param-name>casServerLoginUrl</param-name>

- <param-value>https://www.travel.com:8443/cas/login</param-value>

- <!--这里的server是服务端的IP -->

- </init-param>

- <init-param>

- <param-name>serverName</param-name>

- <param-value>http://www.travel.com:8080</param-value><span style="color:#FF0000;"> ①</span>

- </init-param>

- </filter>

- <filter-mapping>

- <filter-name>CASFilter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该过滤器负责对Ticket的校验工作,必须启用它 -->

- <filter>

- <filter-name>CAS Validation Filter</filter-name>

- <filter-class>

- org.jasig.cas.client.validation.Cas20ProxyReceivingTicketValidationFilter</filter-class>

- <init-param>

- <param-name>casServerUrlPrefix</param-name>

- <param-value>https://www.travel.com:8443/cas</param-value>

- </init-param>

- <init-param>

- <param-name>serverName</param-name>

- <param-value>http://www.travel.com:8080</param-value> <span style="color:#FF0000;">②</span>

- </init-param>

- </filter>

- <filter-mapping>

- <filter-name>CAS Validation Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该过滤器负责实现HttpServletRequest请求的包裹, 比如允许开发者通过HttpServletRequest的getRemoteUser()方法获得SSO登录用户的登录名,可选配置。 -->

- <filter>

- <filter-name>CAS HttpServletRequest Wrapper Filter</filter-name>

- <filter-class>

- org.jasig.cas.client.util.HttpServletRequestWrapperFilter</filter-class>

- </filter>

- <filter-mapping>

- <filter-name>CAS HttpServletRequest Wrapper Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该过滤器使得开发者可以通过org.jasig.cas.client.util.AssertionHolder来获取用户的登录名。 比如AssertionHolder.getAssertion().getPrincipal().getName()。 -->

- <filter>

- <filter-name>CAS Assertion Thread Local Filter</filter-name>

- <filter-class>org.jasig.cas.client.util.AssertionThreadLocalFilter</filter-class>

- </filter>

- <filter-mapping>

- <filter-name>CAS Assertion Thread Local Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- ======================== 单点登录结束 ======================== -->

五、常见问题说明

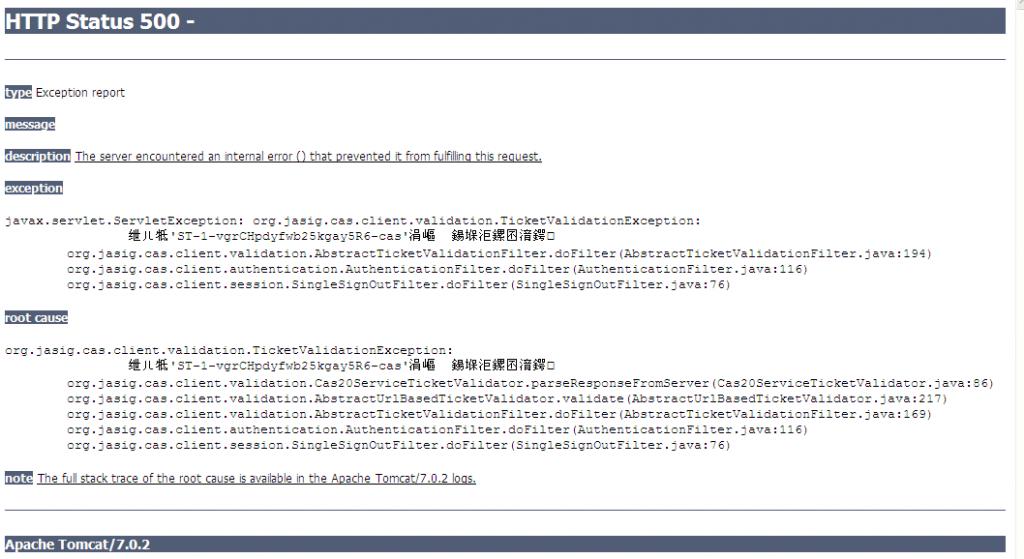

错误一、

若出现以上错原因是:你在客户端的web.xml中①,②的配置有误。

错误二、

- javax.net.ssl.SSLHandshakeException: sun.security.validator.ValidatorException:

- PKIX path building failed: sun.security.provider.certpath.SunCertPathBuilderException:

- unable to find valid certification path to requested target

若出现次错误是有与你客户端的证书有问题。重新导入你证书。

CAS实现单点登录(SSO)经典完整教程的更多相关文章

- CAS实现单点登录SSO执行原理及部署

一.不落俗套的开始 1.背景介绍 单点登录:Single Sign On,简称SSO,SSO使得在多个应用系统中,用户只需要登录一次就可以访问所有相互信任的应用系统. CAS框架:CAS(Centra ...

- CAS实现单点登录SSO执行原理探究超详细

一.不落俗套的开始 1.背景介绍 单点登录:Single Sign On,简称SSO,SSO使得在多个应用系统中,用户只需要登录一次就可以访问所有相互信任的应用系统. CAS框架:CAS(Centra ...

- Atitit. 单点登录sso 的解决方案 总结

Atitit. 单点登录sso 的解决方案 总结 1. 系统应用场景and SSO模式选型 2 2. 系统应用的原则与要求 2 2.1. 开发快速简单::绝大部分系统来说,开发快速简单为主 2 2. ...

- CAS单点登录(SSO)完整教程

转:http://blog.csdn.net/frinder/article/details/7969925 CAS单点登录(SSO)完整教程(2012-02-01更新) 一.教程说明 前言 教程目的 ...

- JAVA CAS单点登录(SSO) 教程

一.教程前言 教程目的:从头到尾细细道来单点登录服务器及客户端应用的每个步骤 单点登录(SSO):请看百科解释猛击这里打开 本教程使用的SSO服务器是Yelu大学研发的CAS(Central Auth ...

- JAVA CAS单点登录(SSO)

一.教程前言 教程目的:从头到尾细细道来单点登录服务器及客户端应用的每个步骤 单点登录(SSO):请看百科解释猛击这里打开 本教程使用的SSO服务器是Yelu大学研发的CAS(Central Auth ...

- 单点登录SSO:可一键运行的完整代码

单点登录方案不同于一个普通站点,它的部署比较繁琐:涉及到好几个站点,要改host.安装证书.配置HTTPS. 看到的不少这方面示例都是基于HTTP的,不认同这种简化: 1. 它体现不出混合HTTP/H ...

- 聊聊单点登录(SSO)中的CAS认证

SSO介绍 背景 随着企业的发展,一个大型系统里可能包含 n 多子系统, 用户在操作不同的系统时,需要多次登录,很麻烦,我们需要一种全新的登录方式来实现多系统应用群的登录,这就是单点登录. web 系 ...

- cas单点登录 SSO 的实现原理

原文出处: cutesource 欢迎分享原创到伯乐头条 单点登录SSO(Single Sign On)说得简单点就是在一个多系统共存的环境下,用户在一处登录后,就不用在其他系统中登录,也就是用户 ...

- cas 单点登录(SSO)实验之二: cas-client

cas 单点登录(SSO)实验之二: cas-client 参考文章: http://my.oschina.net/indestiny/blog/200768#comments http://wenk ...

随机推荐

- apache 配置虚拟目录

#注释掉apache默认的网站目录地址 #DocumentRoot "c:/Rrogram Files/Apache/htdocs" #配置一个虚拟目录 <ifModule ...

- 《JavaScript高级程序设计》读书笔记(二)在html中使用JavaScript

主要内容---使用<script>元素---嵌入脚本与外部脚本---文档模式对JavaScript的影响---考虑禁用JavaScript的场景 <script>元素---向h ...

- 《JavaScript高级程序设计》读书笔记(目录)

ajax创造性的技术让JavaScript变得更加强大起来.ECMAScript 和DOM标准JavaScript面向对象程序设计和继承----性能,优化 1.简介----JavaScript和ECM ...

- Mysql基本用法-存储引擎-04

MYSQL中只有 INNODB和BDB 类型的数据表才能支持事务处理!其他的类型是不支持的!(切记!) Mysql基本用法-存储引擎-02中的test_user表 和 phpcvs表 <?php ...

- Vacuum Pump Manufacturer - Vacuum Pump Range Use: Considerations

The vacuum pump is a versatile bottle that holds your lotion, shampoo and conditioner. Keep away fro ...

- GO 回调实现

函数作为参数传递,实现回调. package main import "fmt" // 声明一个函数类型 type cb func(int) int func main() { t ...

- GO常量/枚举

常量中的数据类型只可以是布尔型.数字型(整数型.浮点型和复数)和字符串型. 常量的定义格式: const identifier [type] = value 你可以省略类型说明符 [type],因为编 ...

- 让eclipse恢复默认布局

参考:https://blog.csdn.net/howlaa/article/details/39178359 Window -> Perspective -> Reset Perspe ...

- Uber为何会成为共享经济中全球市值最大的独角兽企业?

自5月10日登陆纽交所以来,Uber的股价就像过山车一般起起伏伏,让无数投资者痛并快乐着.不过在经过半个月时间的试探后,如今Uber的股价已经稳定在40美元左右.截至美国东部时间5月24日股市收盘,U ...

- [CEOI 2004]锯木厂选址

Description 题库链接 从山顶上到山底下沿着一条直线种植了 \(n\) 棵老树.当地的政府决定把他们砍下来.为了不浪费任何一棵木材,树被砍倒后要运送到锯木厂. 木材只能朝山下运.山脚下有一个 ...