20155338《网络对抗》 Exp4 恶意代码分析

20155338《网络对抗》恶意代码分析

实验过程

1、计划任务监控

在C盘根目录下建立一个netstatlog.bat文件(先把后缀设为txt,保存好内容后记得把后缀改为bat),内容如下:

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

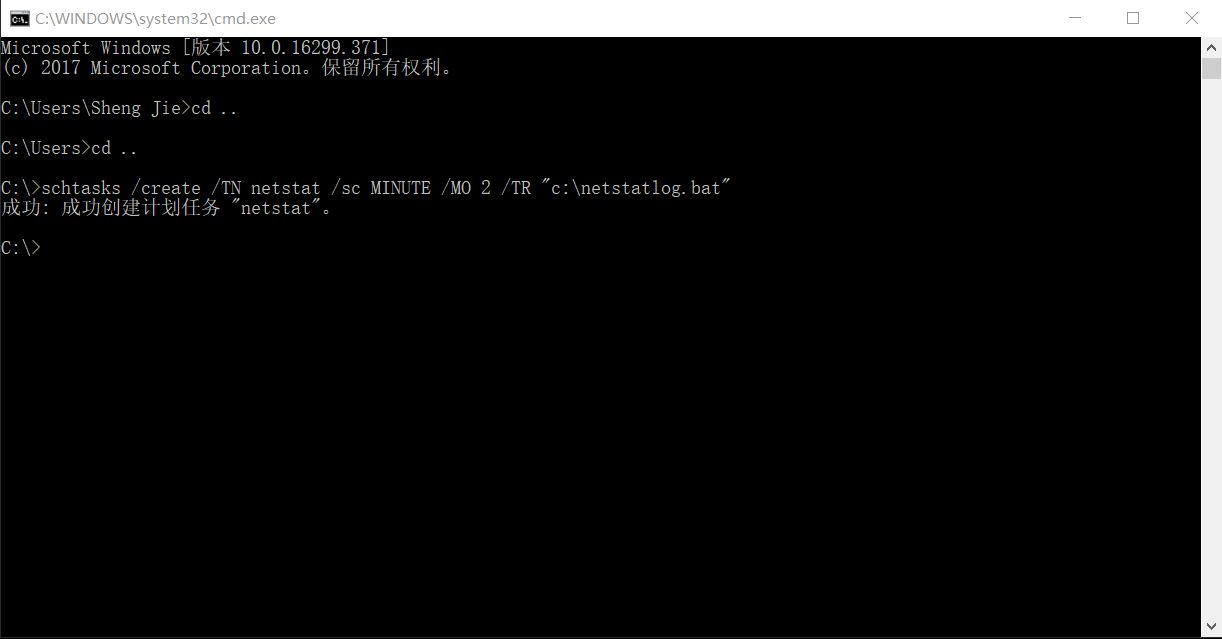

用schtasks /create /TN netstat /sc MINUTE /MO 2 /TR "c:\netstatlog.bat"指令创建一个任务,记录每隔两分钟计算机的联网情况。

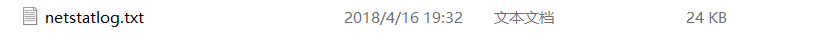

上课时候已经用右键点击bat文件直接管理员运行过了,所以这次创建任务成功就一直盯着24k的txt文件,以下列出部分活动链接截图

2、sysmon工具监控

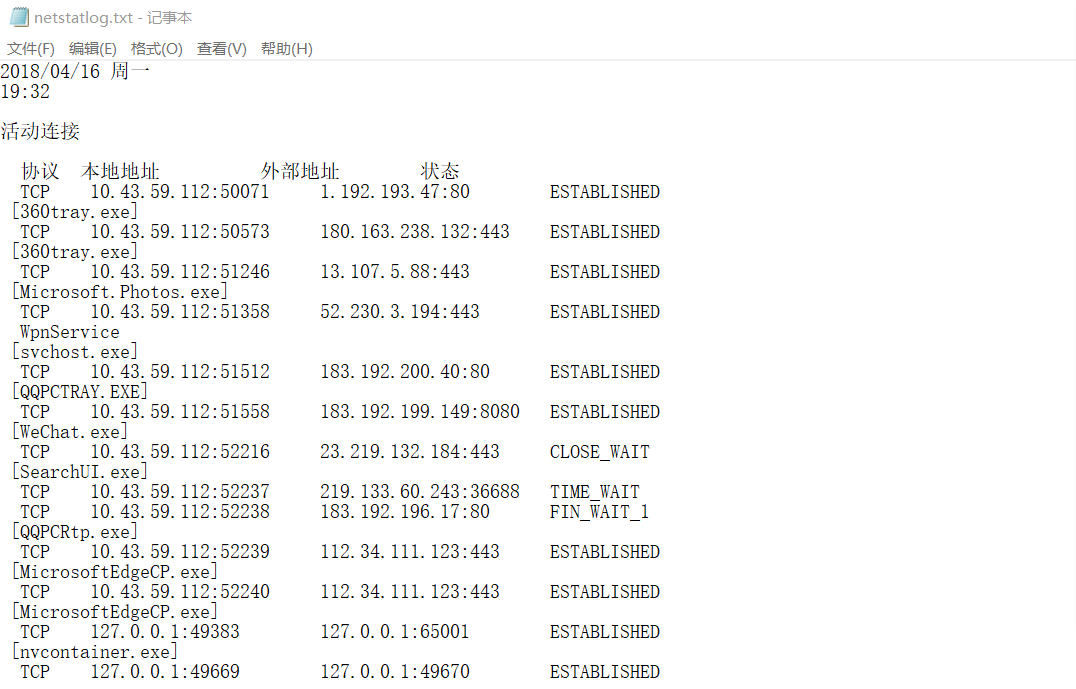

配置文件,使用老师提供的配置文件模板,简单修改,把微信、Chrome浏览器)放进了白名单.

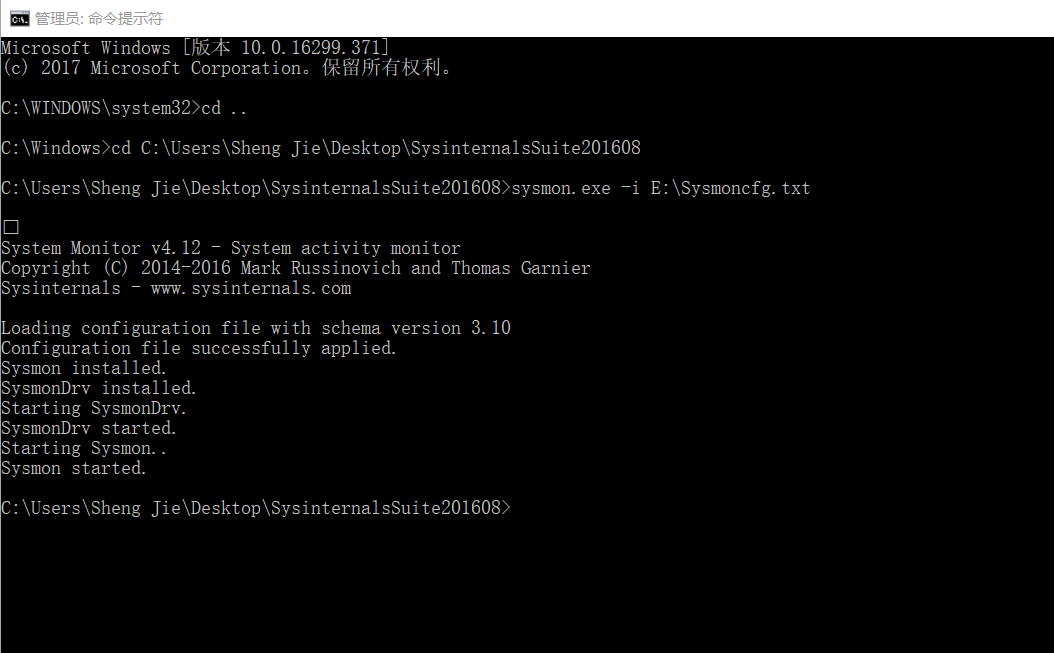

同第一步要以管理员身份运行命令行,转到sysmon所在的目录下,使用sysmon.exe -i 配置文件所在路径指令安装sysmon。

之后一定要提醒一波在命令行中安装sysmon大约需要两分钟,要耐心等会,别急着关掉.

在"运行"窗口输入eventvwr命令,打开应用程序和服务日志,根据Microsoft->Windows->Sysmon->Operational路径找到记录文件。

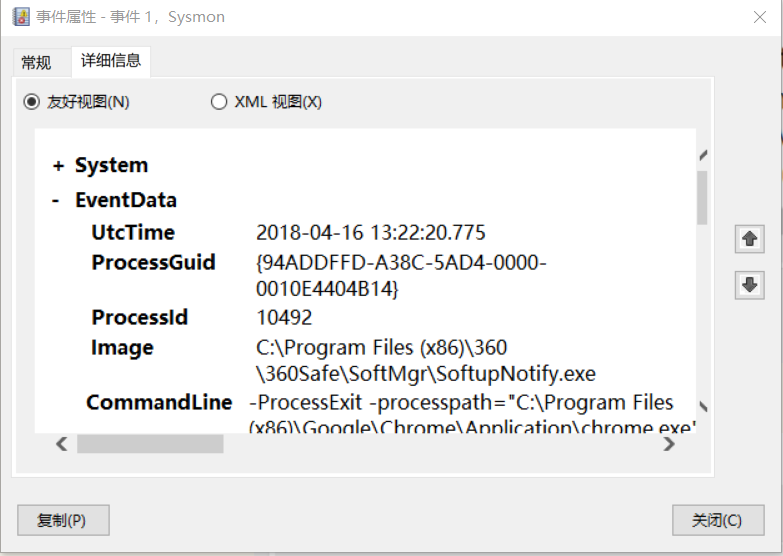

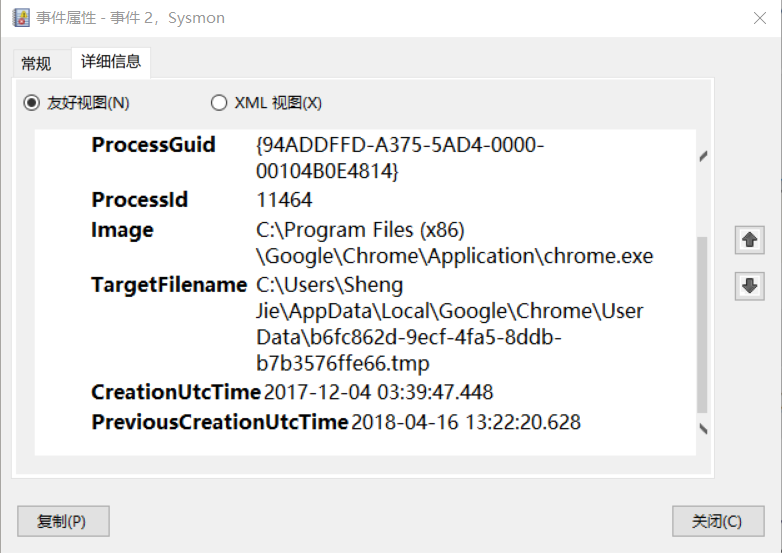

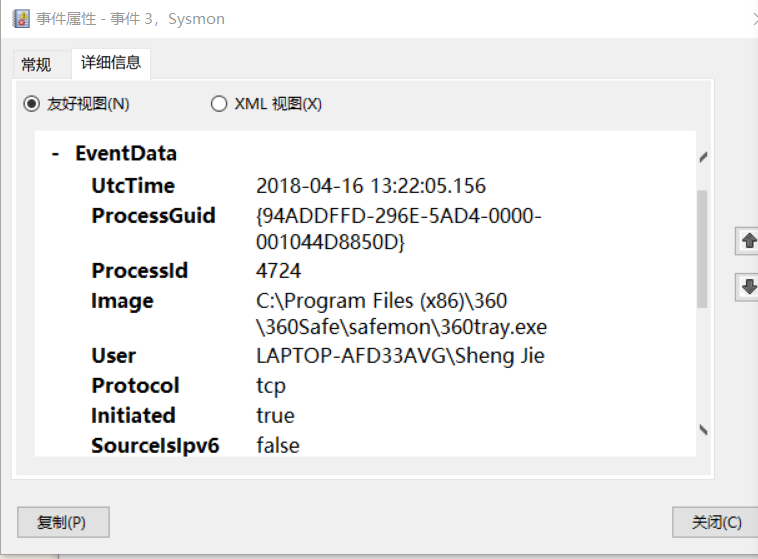

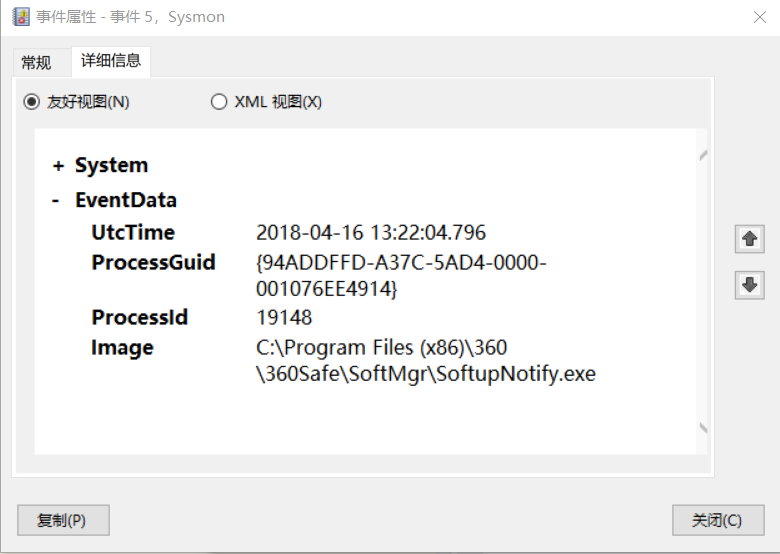

开着记录了很多很多条,选择感兴趣的条目,在下方打开详细信息的友好视图,可以查看程序名、使用时间、目的ip、使用端口、通信协议类型等等信息。从事件1,事件2,事件3,和事件5都有记录

- Chrome游览器开启记录(事件1)

- Chrome游览器相关数据(事件2)

- 360tray的开启记录(事件3)

- SoftupNotify开启记录(事件5)

3、virscan网站分析

上了网站进行分析,但是等了一个小时后还是没反应,这一步目前还不知道怎么办,可能网站发生了一些变化吧。

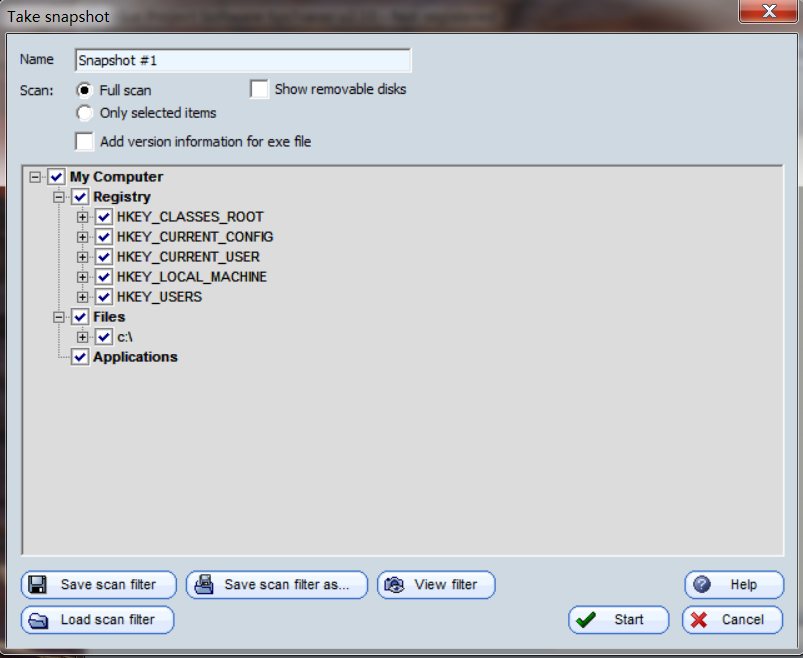

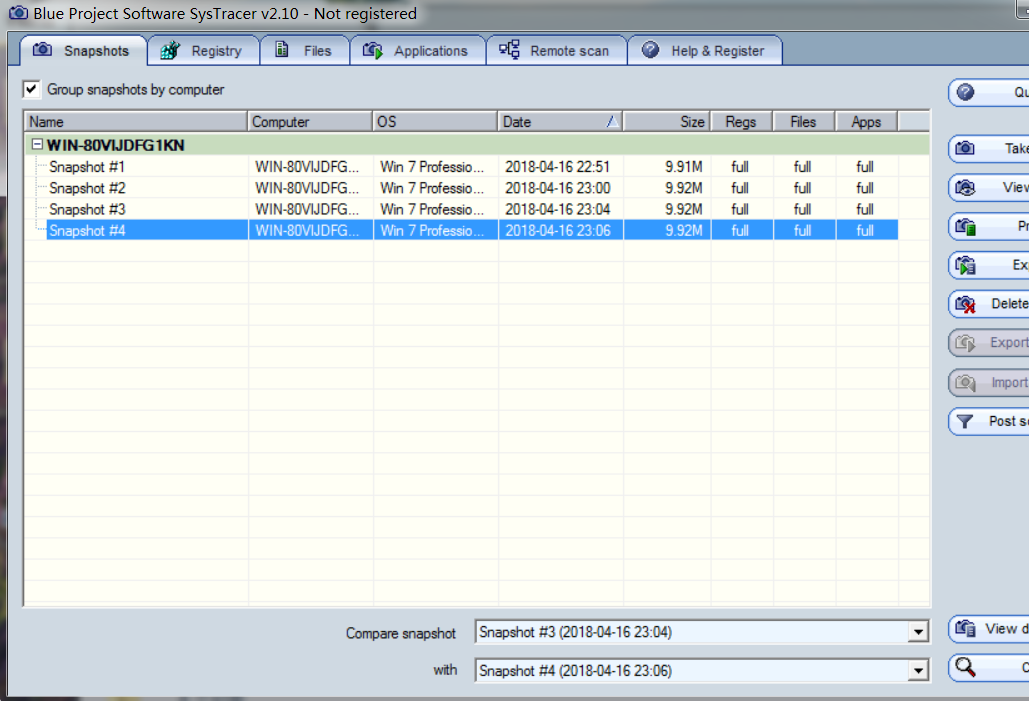

4.systracer注册表分析

安装的是英文版,之后捕获快照

- 点击take snapshot来快照,我拍摄了植入后门,运行后门,与目标主机回连,使用后门控制目标主机dir和摄像头的四个快照。

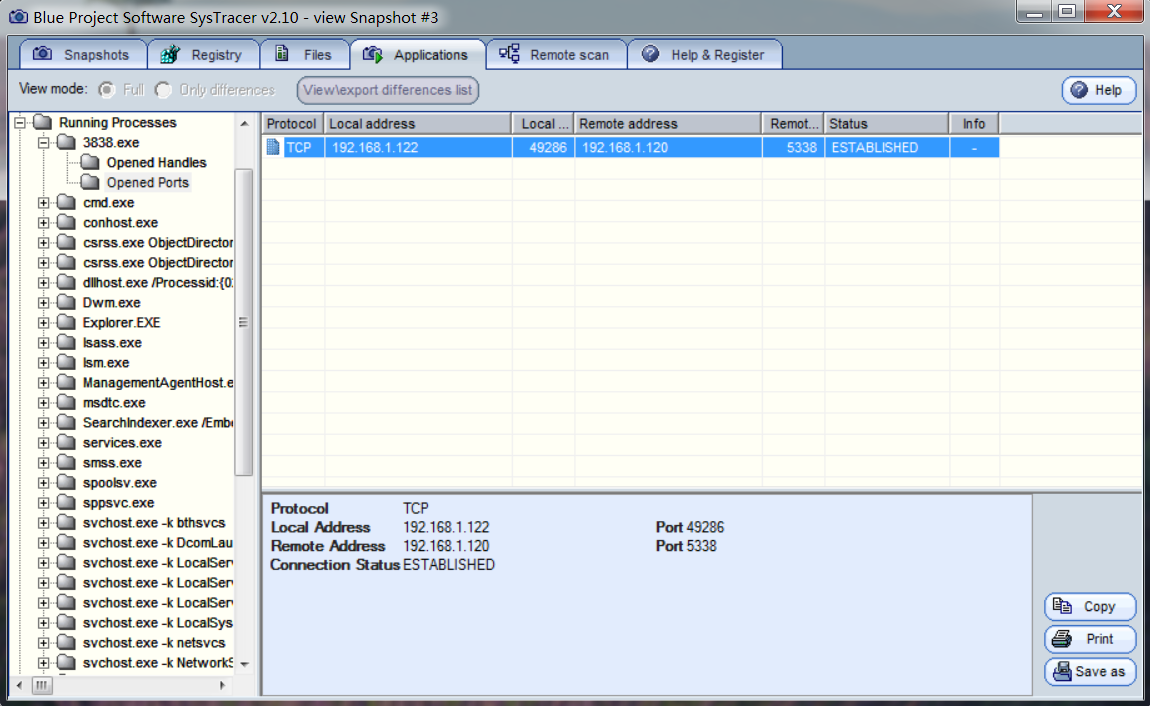

- 我们可以看到3838.exe在回连时产生了很多变化,增加了许多

- 后面的快照我们会发现一个opened ports,可以清晰看到IP以及端口

5、联网情况分析

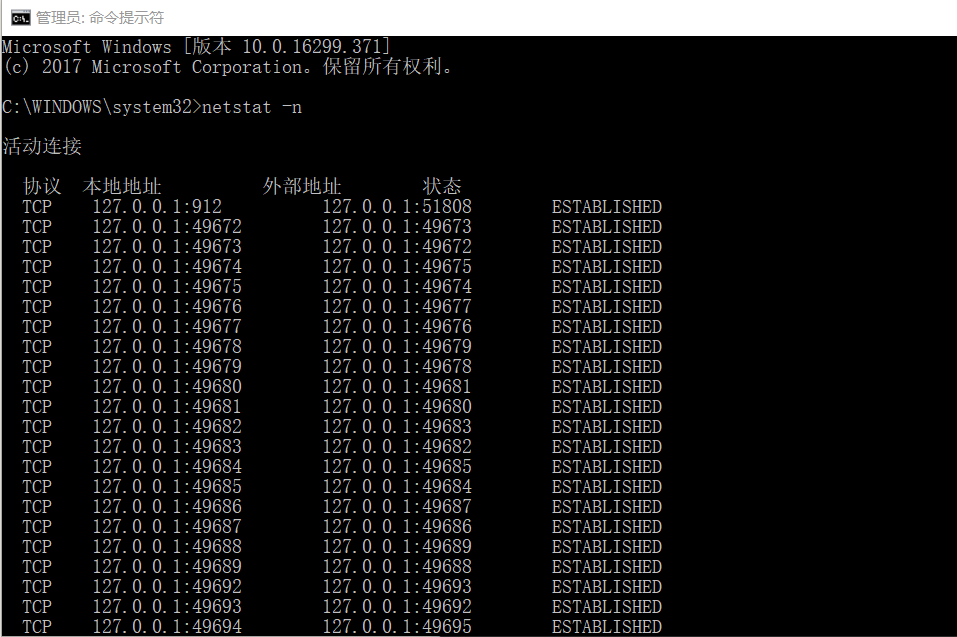

在后门程序回连时,在主机的命令行中用netstat -n命令查看TCP连接的情况,可以发现其中有进行回连的后门程序

- 建立tcp连接

6、Process Monitor分析

- 打开Process Monitor就可以就看到按时间排序的winxp执行的程序的变化,运行一下后门程序3838.exe,用进程树就能找到运行的后门3838.exe.

7、Process Explorer分析

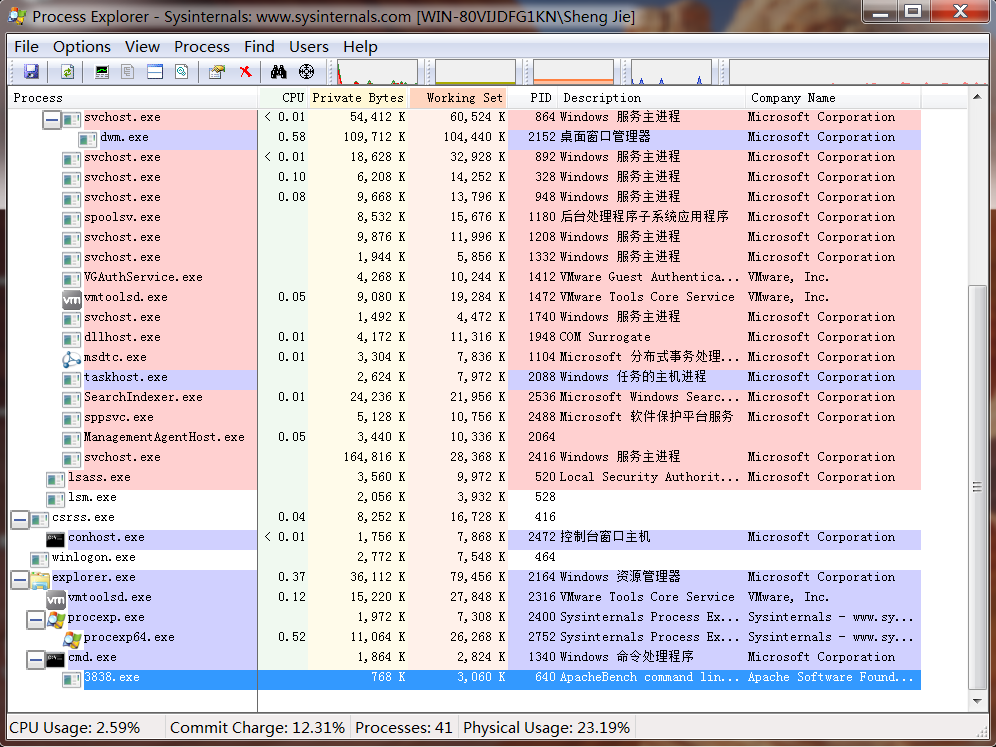

- 打开Process Explorer,运行后门程序3838.exe,在Process栏可以找到3838.exe

- 双击后门程序3838.exe那一行,点击不同的页标签可以查看不同的信息:

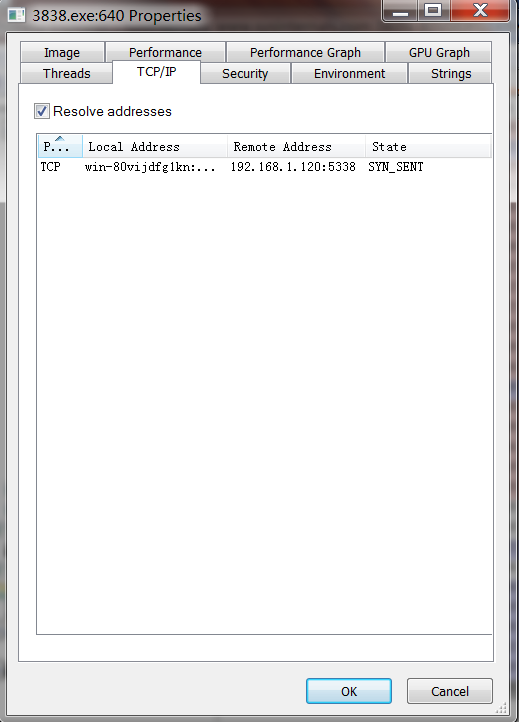

TCP/IP页签有程序的连接方式、回连IP、端口等信息。

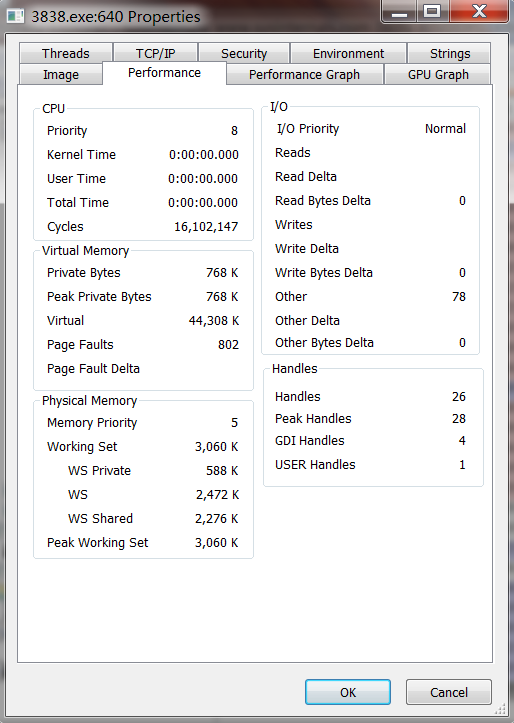

- Performance页签有程序的CPU、I/O、Handles等相关信息。

- Strings页签有扫描出来的字符串。

20155338《网络对抗》 Exp4 恶意代码分析的更多相关文章

- 2018-2019 20165237网络对抗 Exp4 恶意代码分析

2018-2019 20165237网络对抗 Exp4 恶意代码分析 实验目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后 ...

- 2018-2019 20165235 网络对抗 Exp4 恶意代码分析

2018-2019 20165235 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间并分析该文件 ...

- 2018-2019 20165319 网络对抗 Exp4 恶意代码分析

基础问题回答 1. 如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控 答:1.使用Windows自带的schta ...

- 2018-2019-2 《网络对抗技术》Exp4 恶意代码分析 Week6 20165311

2018-2019 20165311 网络对抗 Exp4 恶意代码分析 2018-2019 20165311 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控(2分) 恶意软件分析(1.5分) ...

- 20155207 《网络对抗》exp4 恶意代码分析 学习总结

20155207 <网络对抗> 恶意代码分析 学习总结 实践目标 1.是监控你自己系统的运行状态,看有没有可疑的程序在运行. 2.是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件 ...

- 20155207王雪纯《网络对抗》Exp4 恶意代码分析

20155207 <网络对抗> 恶意代码分析 学习总结 实践目标 1.是监控你自己系统的运行状态,看有没有可疑的程序在运行. 2.是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件 ...

- 2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析 1.实践目标 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析Exp2或Exp3中生成后门 ...

- 2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析

2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析 实验内容(概要) 一.系统(联网)运行监控 1. 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,逐步排查并且 ...

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析 - 实验任务 1系统运行监控(2分) (1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP ...

随机推荐

- Linux 性能监控之CPU&内存&I/O监控Shell脚本2

Linux 性能监控之CPU&内存&I/O监控Shell脚本2 by:授客 QQ:1033553122 思路: 捕获数据->停止捕获数据->提取数据 备注:一些命令的输 ...

- Oracle 远程链接oracle数据库服务器的配置

远程链接oracle数据库服务器的配置 by:授客 QQ:1033553122 原理: 一.Oracle客户端与服务器端的通讯机制 1.OracleNet协议 如下图所示,Oracle通过Oracle ...

- SQL2008R2数据库日志太大收缩方法

1.登陆项目平台数据库服务器.双击SQL Server Management Studio打开数据库管理.登陆数据库 2.如下图,打开数据库属性窗口 3.如下图,更改数据库恢复模式 4.如下图,收缩数 ...

- TI(德州仪器) TMS320C674x逆向分析之二

TI官网文档: http://www.ti.com/product/tms320c6745/technicaldocuments 里面资料非常详细,可以对着里面一个个看,用的比较多的两个文档: TMS ...

- soapui 调用wsdl 步骤以及出现的问题

创建soap project 添加wsdl 地址(或者导入wsdl(后缀可以是xml或者wsdl)文件) 添加request 自动生成请求代码 参数放在in0 中 <soapenv:Envelo ...

- 通过javascript添加一行

<html><head> <title>添加新的行</title></head><body> <div onclick=& ...

- mybatis 中的<![CDATA[ ]]>

在使用mybatis 时我们sql是写在xml 映射文件中,如果写的sql中有一些特殊的字符的话,在解析xml文件的时候会被转义,但我们不希望他被转义,所以我们要使用<![CDATA[ ]]&g ...

- mysql 大文件导入导出

导出:mysqldump -u用户名 -p密码 -hIP地址 数据库名 > /dump.sql示例:mysqldump -uroot -proot -h127.0.0.1 test > / ...

- 乘风破浪:LeetCode真题_031_Next Permutation

乘风破浪:LeetCode真题_031_Next Permutation 一.前言 这是一道经典的题目,我们实在想不出最好的方法,只能按照已有的方法来解决,同时我们也应该思考一下为什么要这样做?是怎么 ...

- [A] 1046 Shortest Distance

The task is really simple: given N exits on a highway which forms a simple cycle, you are supposed t ...