《Kali渗透基础》01. 介绍

@

本系列侧重方法论,各工具只是实现目标的载体。

命令与工具只做简单介绍,其使用另见《安全工具录》。

本文以 kali-linux-2022.3-vmware-amd64 为例。

1:渗透测试

1.1:安全问题的根源

- 分层思想的优劣

- 分层思想对计算机技术人员的影响

- 只追求功能实现

- 最大的安全威胁是人

1.2:安全目标

- 先于攻击者发现和防⽌漏洞出现。

- 攻击型安全:以黑客攻击手段发现漏洞。

- 防护型安全:把攻击面降到最低。投入巨大,周期很长。

1.3:渗透测试

要点:

- 尝试挫败安全防御机制,发现系统安全弱点

- 从攻击者的角度思考,测量安全防护有效性

- 证明安全问题的存在,而非破坏

- 道德约束

- 法律

渗透测试项目:

- 渗透测试范围

- 获得授权

- 渗透测试方法

- 是否允许社会工程学

- 是否允许拒绝服务攻击

1.4:标准

Penetration Testing Execution Standard(PETS,渗透测试标准):

http://www.pentest-standard.org

可以大致分为以下阶段:

- 前期交互阶段(Pre-engagement Interactions)

- 情报收集阶段(Intelligence Gathering)

- 威胁建模阶段(Threat Modeling)

- 漏洞分析阶段(Vulnerability Analysis)

- 渗透攻击阶段(Exploitation)

- 后渗透测试阶段(Post Exploitation)

- 渗透测试报告(Reporting)

2:Kali

Kali 官网:https://www.kali.org

Kali(kali,音译为迦梨或迦利,字面意思是 “ 黑色的 ”)是印度教中一个重要的女神,她是湿婆神妃帕尔瓦蒂产生的化身,印度神话中最为黑暗和暴的黑色地母。她皮肤黝黑,青面獠牙,额头和湿婆神一样有第三只眼睛,四只手臂分持武器,戴着蛇和骷髅的项链,舌头上滴着血。有她的传说总是与杀戮和鲜血根连,史上曾经用过活人献祭,是印度教派中最为隐晦和神秘的一派。

迦梨一词也可解释为时间,故中文翻译为时母。在后期的信仰体系中,时母被认为与时间和变化有关,象征着强大和新生。

在面对前所未有的强大的阿修罗时陷入困境,这时候她的面孔因为愤怒而发黑,从她脸上的黑气中诞生了可怕的迦梨。今日印度的都市加尔各答,名字的意思就是“迦梨的沐浴场”。

2.1:介绍

- 基于 Debian 的 Linux 发行版本

- 前身是 BackTrack,2013 年 3 月发布

- 用于渗透测试和安全审计

- 包含 600+ 安全工具

- FHS 标准目录结构

- 定制内核

- 支持 ARM 和手机平台

- 开源免费

2.2:策略

- root 用户策略

- 网络服务策略

- 更新升级策略

2.3:安装

这里只大致介绍安装方式。具体安装过程不再赘述。

Kali 官网:https://www.kali.org

Kali 有三种安装方法。

硬盘安装

- 下载安装镜像

- 验证hash值

- 制作启动光盘或U盘

- 设置BIOS启动顺序

- 启动安装

其中,持久加密USB安装,安全性较高,安装好后光盘(U盘)就相当于是 Kali 系统,可携带。

Linux Unified Key Setup(LUKS)是在Linux系统上使用的一种加密技术,可以对整个硬盘、分区或者其他块设备进行加密。

虚拟机安装

常用方式。可以直接下载已安装好的文件导入。也可下载镜像自己手动安装。

Docker 安装

据说也提供 Docker 安装。安装好如果部署在服务器,访问即可使用。

3:Kali 初步设置

更改 root 密码:

sudo passwd root

切换到 root 账户:

su root

也可以直接重新登入 root 账户

查看 ip 地址:

ip addr

查看 22 端口是否开放:

netstat -an | grep 22

3.1:远程连接

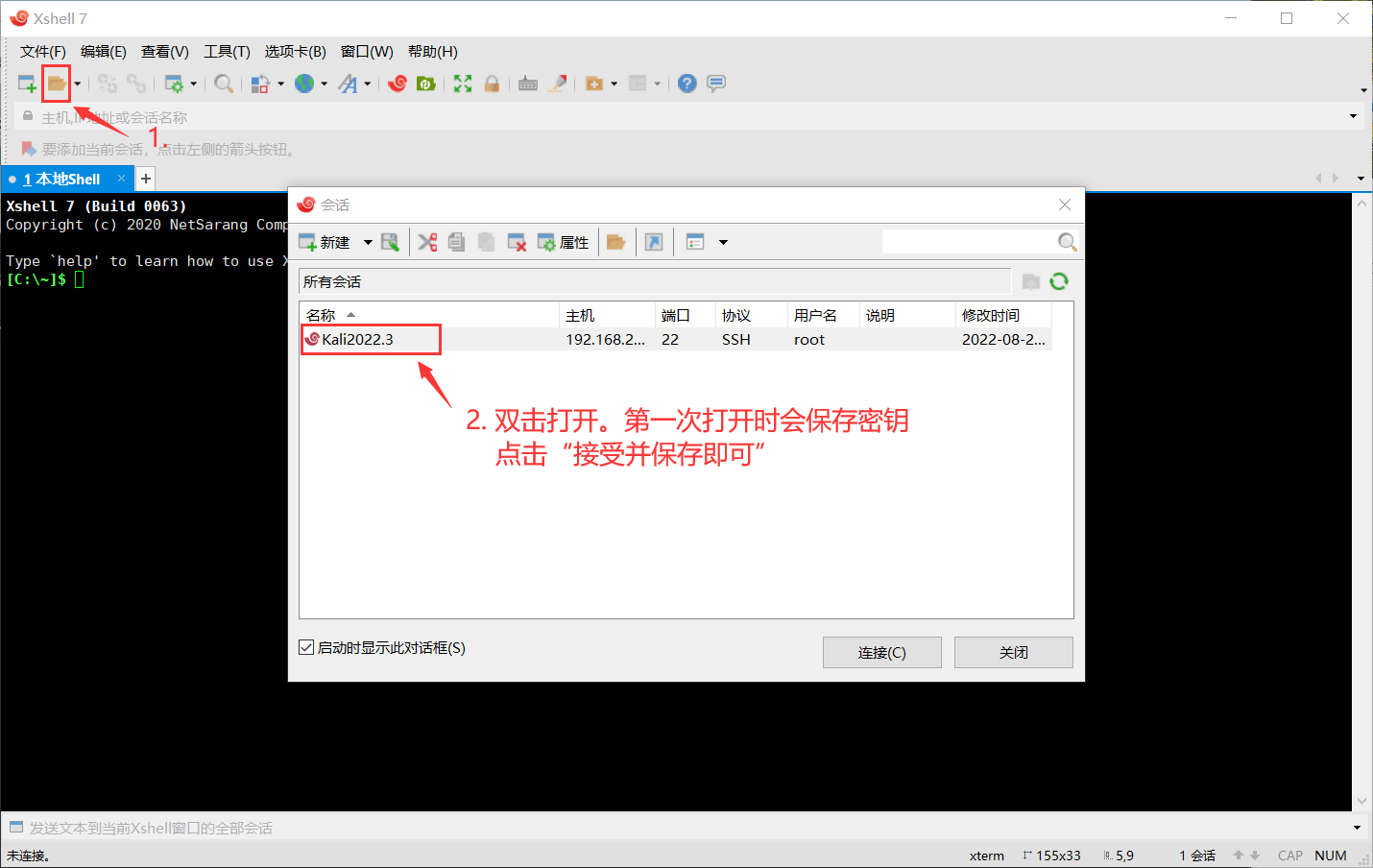

这里使用 Xshell7。

3.1.1:允许远程连接

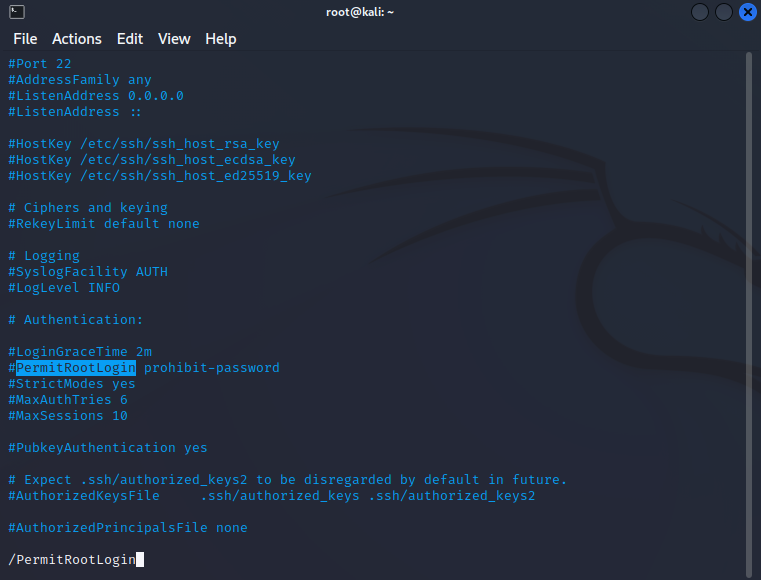

编辑 /etc/ssh/sshd_config 文件:

vim /etc/ssh/sshd_config

按【/】

输入 PermitRootLogin 进行搜索

按【enter】(回车键)

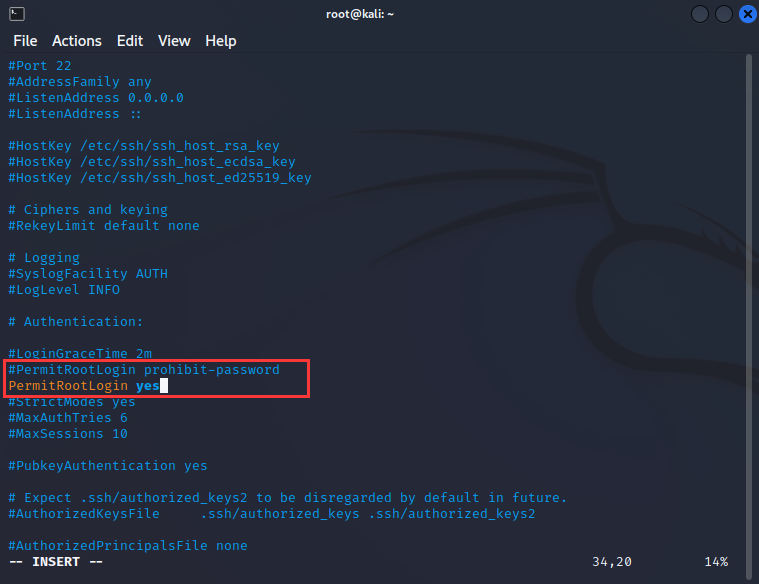

找到 #PermitRootLogin prohibit-password

找到以后按回车键。然后按【i】进入编辑模式,

增加一行 PermitRootLogin yes。

按【esc】退出编辑模式,进入命令模式。

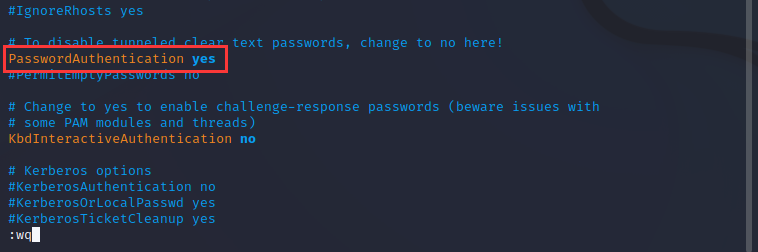

输入 /PasswordAuthentication 搜索到 #PasswordAuthentication yes。

进入编辑模式删掉 “ # ” 后退出编辑模式。

输入:wq,保存修改。

3.1.2:启动 SSH 服务

SSH 服务启动命令:

service ssh start

添加 SSH 开机自启动命令(自启动需重启生效):

update-rc.d ssh enable

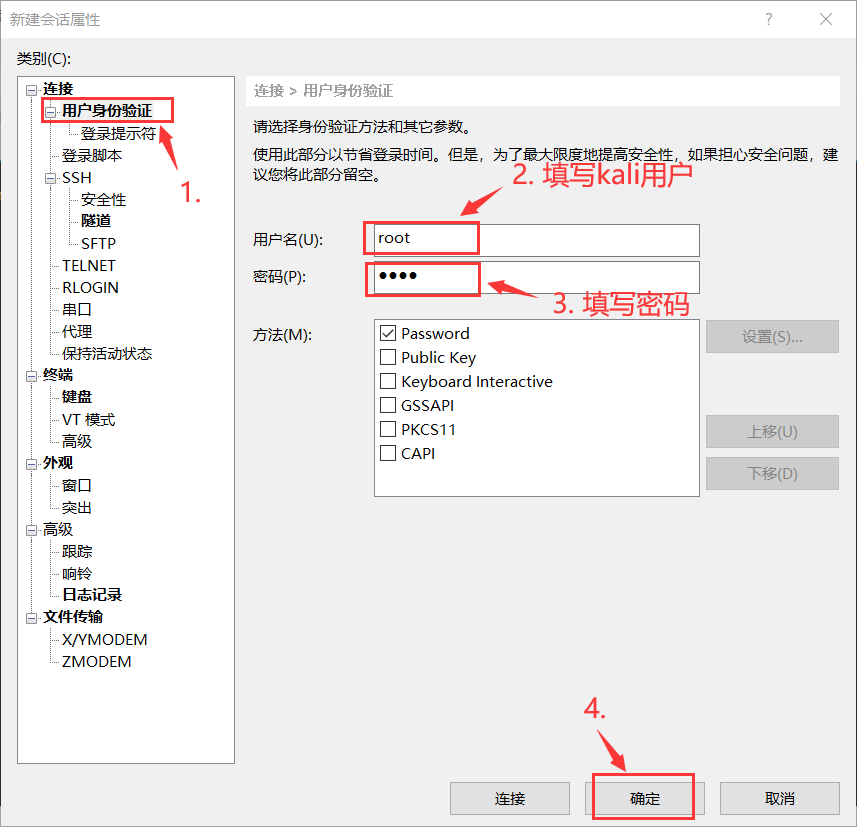

3.1.3:Xshell 连接

3.2:修改远程仓库

如果下载包时速度慢,可以修改远程仓库为国内镜像。

查看当前apt远程仓库地址:

cat /etc/apt/sources.list

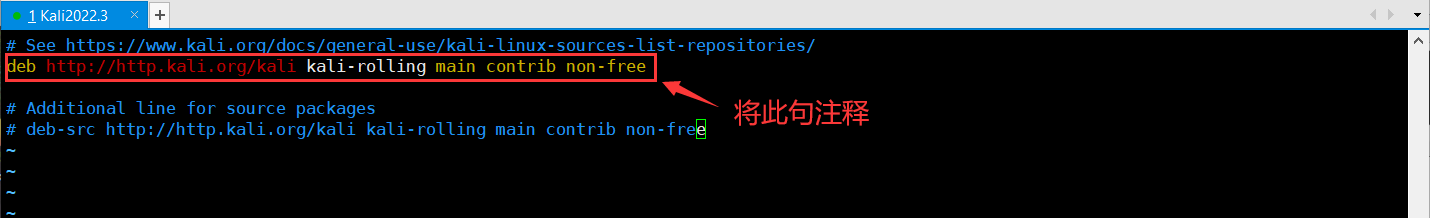

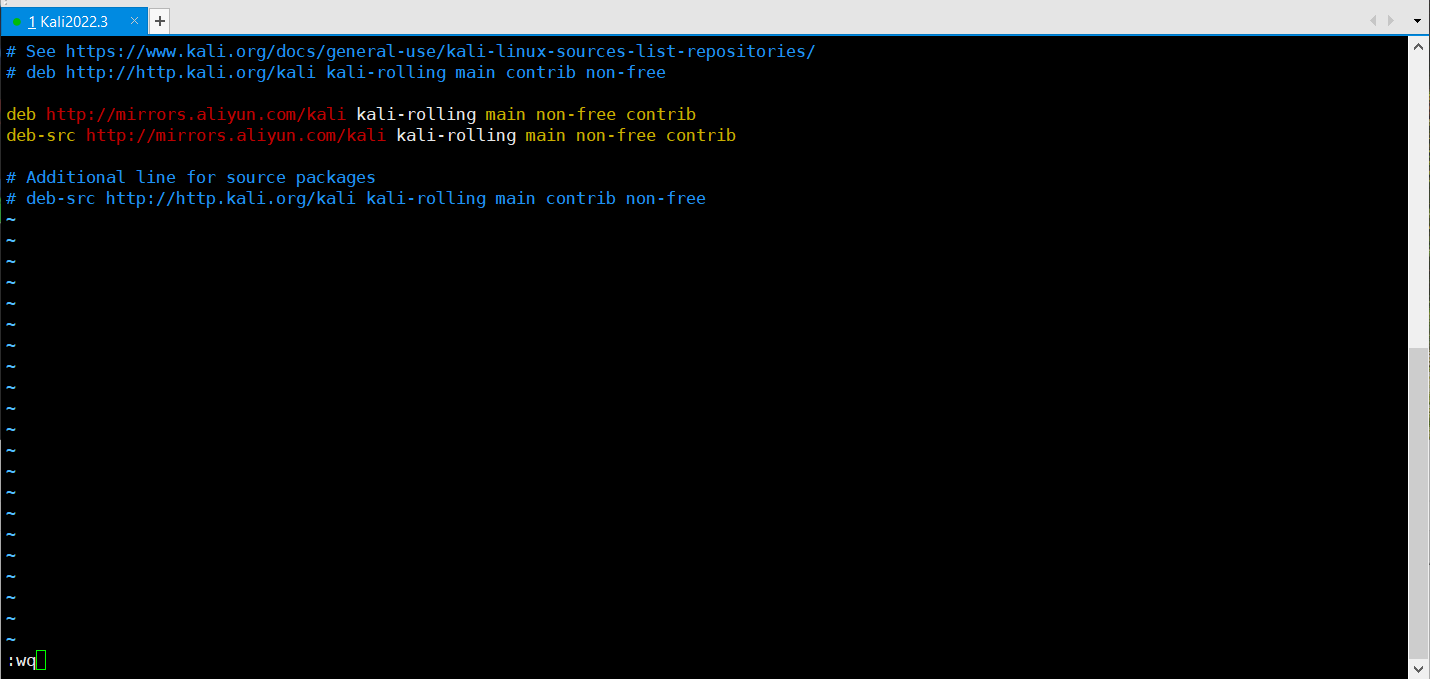

修改 /etc/apt/sources.list 文件:

vim /etc/apt/sources.list

进入编辑模式,将图示中的语句注释掉,并添加镜像仓库(两个语句)。以下随便挑选一个即可,这里选择阿里云镜像。

阿里云镜像仓库:

deb http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

deb-src http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

中科大镜像仓库:

deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

保存修改即可

输入sudo apt-get update 进行更新。

完成。

以安装 foremost 为例:

sudo apt-get install foremost

4:其他

- 这是关于渗透测试方法的系列

- 这是关于 kali linux 基本使用的系列

- 不要停留在了解的程度

- 实践再实践是最好的老师

- 这里只是起跑线而不是终点线

- Kali 很强大,但不是全部

雪沫乳花浮午盏,蓼茸蒿笋试春盘。

——《浣溪沙》(宋)苏轼

《Kali渗透基础》01. 介绍的更多相关文章

- kali渗透-基础篇

渗透之meterpreter 模拟场景:小明是我室友,整天游戏人生,浑浑噩噩,前途迷茫,每次上课交作业都要看我的,于是我开启了apche服务器,给他下载作业(别问我为什么不用QQ传,因为要装逼!),他 ...

- Kali Linux渗透基础知识整理(四):维持访问

Kali Linux渗透基础知识整理系列文章回顾 维持访问 在获得了目标系统的访问权之后,攻击者需要进一步维持这一访问权限.使用木马程序.后门程序和rootkit来达到这一目的.维持访问是一种艺术形式 ...

- Kali Linux渗透基础知识整理(二)漏洞扫描

Kali Linux渗透基础知识整理系列文章回顾 漏洞扫描 网络流量 Nmap Hping3 Nessus whatweb DirBuster joomscan WPScan 网络流量 网络流量就是网 ...

- kali渗透测试之缓冲区溢出实例-windows,POP3,SLmail

kali渗透测试之缓冲区溢出实例-windows,POP3,SLmail 相关链接:https://www.bbsmax.com/A/xl569l20Jr/ http://4hou.win/wordp ...

- Android Testing学习01 介绍 测试测什么 测试的类型

Android Testing学习01 介绍 测试测什么 测试的类型 Android 测试 测什么 1.Activity的生命周期事件 应该测试Activity的生命周期事件处理. 如果你的Activ ...

- Linux基础01 学会使用命令帮助

Linux基础01 学会使用命令帮助 概述 在linux终端,面对命令不知道怎么用,或不记得命令的拼写及参数时,我们需要求助于系统的帮助文档:linux系统内置的帮助文档很详细,通常能解决我们的问题, ...

- kali渗透综合靶机(七)--Super-Mario-Host靶机

kali渗透综合靶机(七)--Super-Mario-Host靶机 靶机百度云下载 链接:https://pan.baidu.com/s/13l1FUgJjXArfoTOfcmPsbA 提取码:a8 ...

- CentOS 7基础命令介绍

01 CentOS基础命令介绍 重所周知,Linux是一个主要通过命令行来进行管理的操作系统,即通过键盘输入指令来管理系统的相关操作,包括但不限于编辑文件.启动/停止服务等.这和初学者曾经使用的Win ...

- javascript基础01

javascript基础01 Javascript能做些什么? 给予页面灵魂,让页面可以动起来,包括动态的数据,动态的标签,动态的样式等等. 如实现到轮播图.拖拽.放大镜等,而动态的数据就好比不像没有 ...

- Androd核心基础01

Androd核心基础01包含的主要内容如下 Android版本简介 Android体系结构 JVM和DVM的区别 常见adb命令操作 Android工程目录结构 点击事件的四种形式 电话拨号器Demo ...

随机推荐

- Module not found: Error: Can‘t resolve ‘js-cookie‘

Module not found: Error: Can't resolve 'js-cookie' 原因:没有安装js-cookie 解决:npm install -save js-cookie

- pywin32和wmi的安装和测试

E:\pyAPP\Madking\MadKingClient>python bin\NedStark.py collect_dataE:\pyAPP\Madking\MadKingClientT ...

- wireshark分析tcp传输之文件上传速率问题

在网络性能问题排查思路那一节里,我提到了查看系统网络瓶颈的方法以及排查丢包问题的手段. 但就此分析网络问题还不够精细,有时网络资源并没有达到瓶颈,或者并没有丢包产生,但是网络传输速率就是很慢,或者有丢 ...

- awk 内置变量与自定义变量

点击上方" 生信科技爱好者 ",马上关注 真爱,请置顶或星标 作者:ghostwu 原文:https://www.cnblogs.com/ghostwu/p/9085653.htm ...

- 用R来分析洛杉矶犯罪

由于微信不允许外部链接,你需要点击文章尾部左下角的 "阅读原文",才能访问文中链接. 洛杉矶市(Los Angeles)或"爵士乐的诞生地(The Birthplace ...

- 逍遥自在学C语言 | 指针函数与函数指针

前言 在C语言中,指针函数和函数指针是强大且常用的工具.它们允许我们以更灵活的方式处理函数和数据,进而扩展程序的功能. 本文将介绍指针函数和函数指针的概念,并讲解一些常见的应用示例. 一.人物简介 第 ...

- #mac安装Homebrew报错问题:curl: (7) Failed to connect to raw.githubusercontent.com port 443: Connection refused

我们在打开https://brew.sh/index_zh-cn官网的时候都会给你下面这段代码,粘贴复制就可以安装: /bin/bash -c "$(curl -fsSL https://r ...

- TransformersandNLPforVideoUnderstanding

目录 1. 引言 2. 技术原理及概念 3. 实现步骤与流程 4. 应用示例与代码实现讲解 <Transformers and NLP for Video Understanding> 1 ...

- vue2父传子,子传父

首先看父传子 自定义一个子组件 <template> <div> 子组件: <span>{{inputName}}</span> </div> ...

- Java有一对兔子,从出生后第3个月起每个月都生一对兔子,小兔子长到第三个月后每个月又生一对兔子,假如兔子都不死,问每个月的兔子总数为多少?

代码如下: public static void main(String[] args) { Scanner scanner = new Scanner(System.in); System.out. ...