[逆向工程] 二进制拆弹Binary Bombs 快乐拆弹 详解

二进制拆弹 binary bombs 教你最快速解题,成功拆弹

最近计算机基础课,的实验lab2,二进制拆弹,可以说是拆的我很快乐了(sub n, %hair)

此处头发减n

我刚开始做的时候很是懵逼,首先对linux不熟悉,其次汇编嘛,本来就不简单,(Python是世界上最好的语言)

首先在开始之前呐,先向大家推荐一个linux下的绘图软件 kolourPaint 这个有什么用,看我下面的图就知道了

把相同的地址标出来,方便自己查找.

还有推荐几个GDB 常用命令

x/nfq adress // 查看地址 n是查看的个数 f 是格式 常用 x 16进制 u 10进制无符号 s 字符串 q 是查看几个字

b表示单字节,h表示双字节,w表示四字节,g表示八字节。当我们指定了字节长度后,GDB会从指内存定的内存地址开始,

读写指定字节,并把其当作一个值取出来。

b //设置断点 这个很重要

ni 单步执行

info reg //查看寄存器的值

这是用的比较多的 ,这个链接有更详细的 推荐大家学习一下

https://blog.csdn.net/delbboy/article/details/8080738

再来说一下拆弹的几个小技巧

1.先看代码里的明码地址,查看一下说不定就是结果

2.然后找比较指令,尤其是什么像0xc(%ebp) 0x8(%ebp) 比较你输入的数的指令,有可能这个地方就告诉你结果了呐

3.再找输入判断指令,就是判断你输入的是不是符合要求,这样能缩小你要输入的值的范围,就算你不懂,拆答案也方便了

4.然后使跳转指令,要跳转到,bomb的指令,前面一般都会有比较指令,这个时候,就能查看相应的内存的数据,查到自己的结果

好了接下来进入正题

phase_1 :字符串比较

这个实验是输入一个字符串,比较与程序里的是否相同,查询明码地址 0x8049ea4

得到字符串When I get angry, Mr. Bigglesworth gets upset.

输入后结果正确

这个实验比较简单,就不细说了

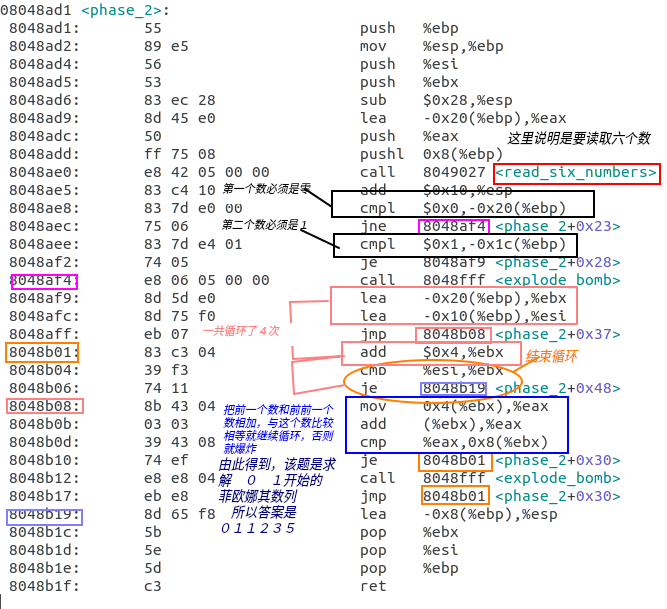

phase_2: 循环(图片使用linux下的KolourPaint制作)

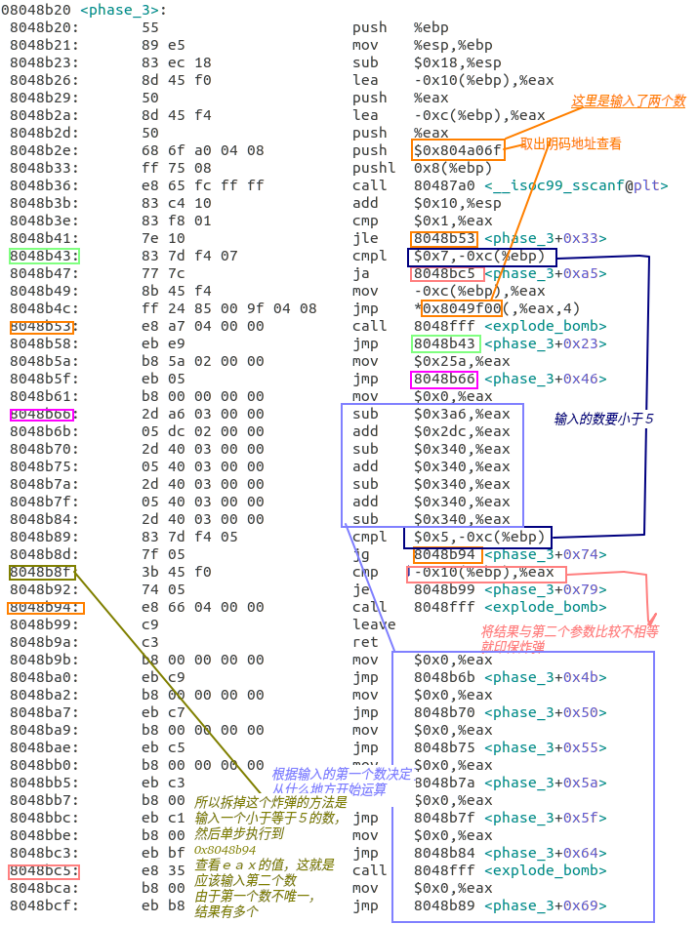

phase_3:条件分支

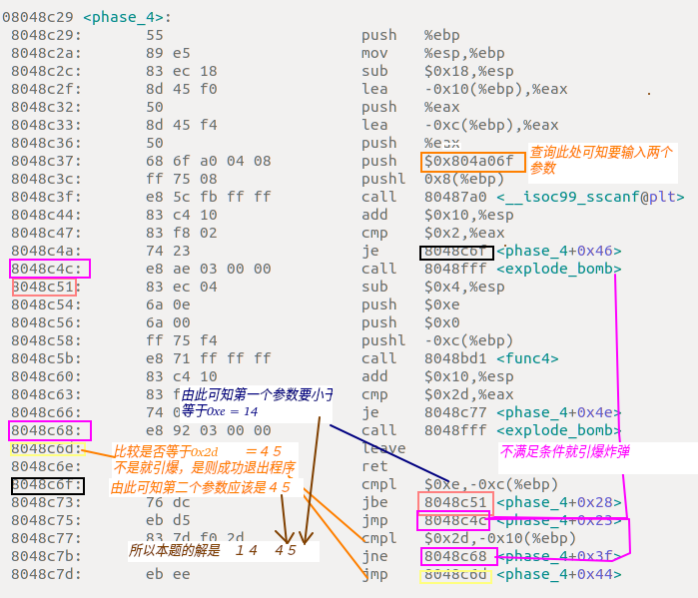

phase_4: 递归

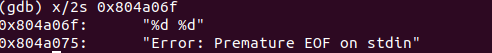

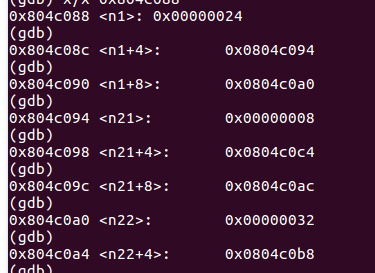

查询地址

0x804a06f

所以要输入两个参数

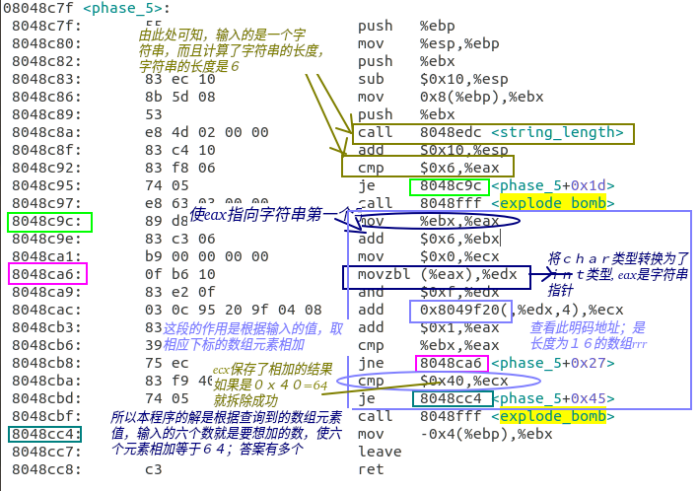

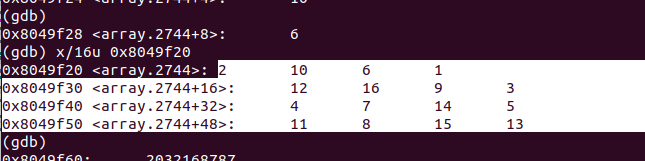

phase_5 : 指针

查询地址 0x8049f20 得到数组元素

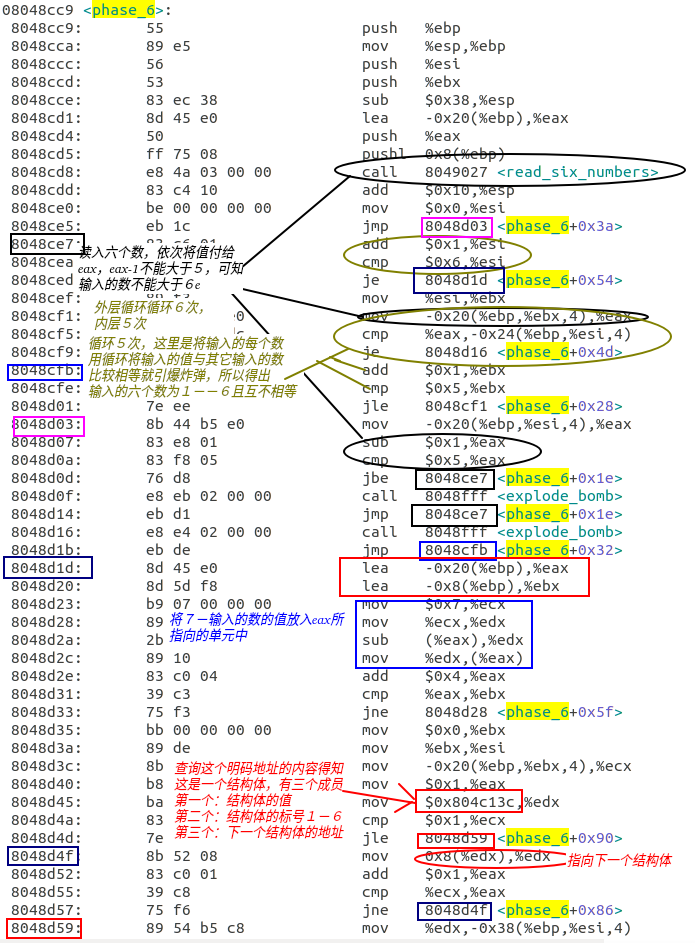

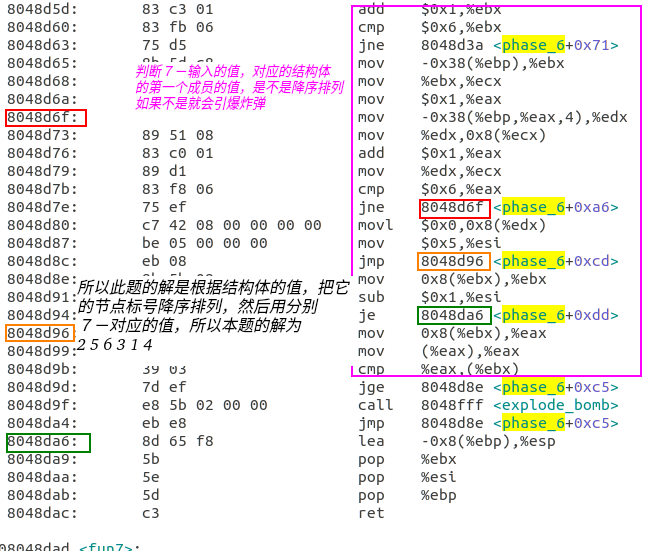

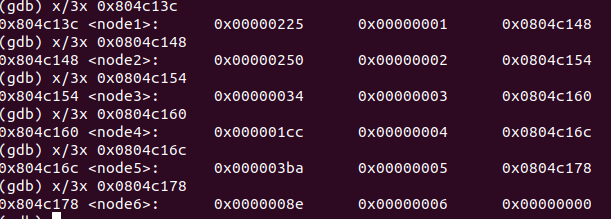

phase_6: 链表指针结构

- 做前几关的时候还算比较顺利,可以说是运气比较好吧

- 但是在这一关,看到这个汇编代码几乎没有头绪

- 好不容易查出了 ,六个结构体,于是猜测,可能要输入的六个数应该是按照

- 节点值的大小进行排序的结果;

可是我降序排列,升序排列输入了好几次都不对,???还有什么可能那

于是仔细查看了一下代码,发现有一个地方,把输入的数7-

5变成2 6变1

这就是这个的坑所在啊!

于是又把之前输入的数 7- 了一次 果然对了;

到这里我们可以猜出结构体应该是这样的

strutc asm{

int num; //该处的值

int no; //当前结构体的编号

int *next; //指向下一个元素

}

查询地址得到

降序排列 5 2 1 4 6 3 分别7- 得到2 5 6 3 1 4

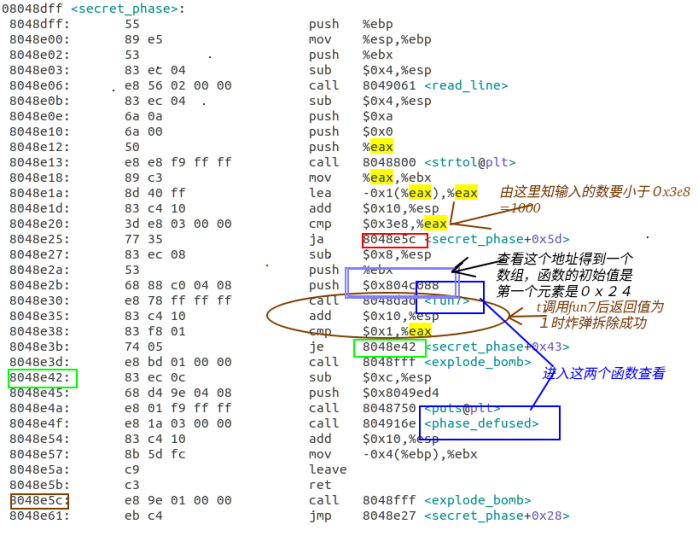

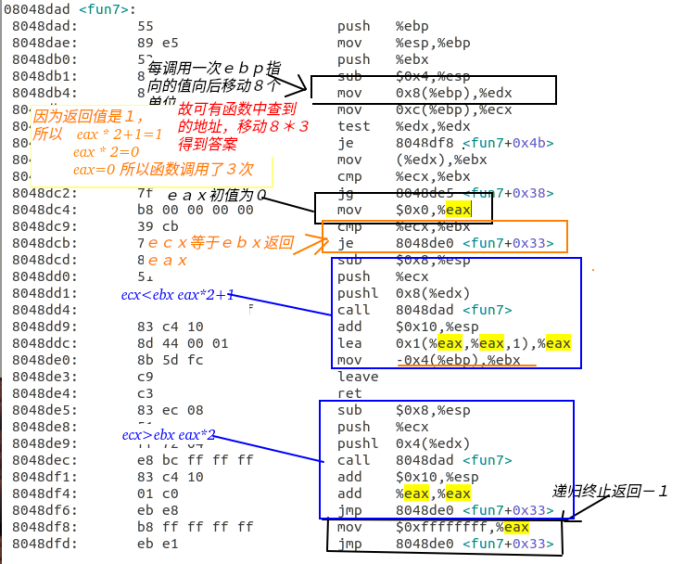

- 隐藏关 <secret_phase>

- 这里终于迎来了我们的大BOSS

先来看看怎么进入吧

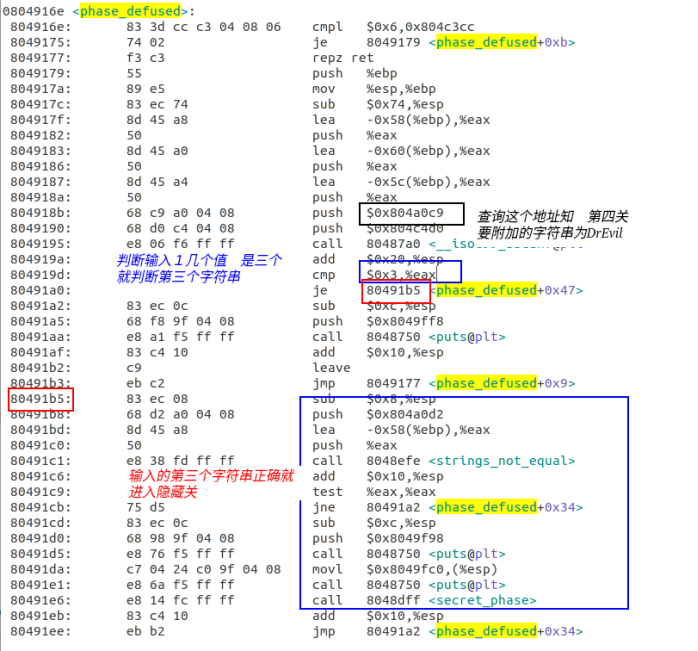

进入phase_defused 查看

调用了一个判断输入了几个参数的输入函数,为3且第三个参数正确就进入了隐藏关

查询得知 要在第四关 的后面附加的字符串

于是得到结果0x32 = 50

输入后结果正确

至此我们终于解决了我们的大boss,干杯 ,哈哈哈

最后说一下解题最强法宝------你的计算机基础课本

为什么那, 这是你课程的实验,肯定和你所学相关,据我所知用这本书的都有这几个实验,可以说这个实验

和这门课这本书是配套的, 书中自有它的解题之道!

好好看看第三章前40页,你再来做这个实验就会恍然大悟原来是这样啊!

最后希望大家好好学习,取得好成绩 ,一起加油吧!!!

本人水平有限

如有问题,欢迎指正

[逆向工程] 二进制拆弹Binary Bombs 快乐拆弹 详解的更多相关文章

- 转:WCF传送二进制流数据基本实现步骤详解

来自:http://developer.51cto.com/art/201002/185444.htm WCF传送二进制流数据基本实现步骤详解 2010-02-26 16:10 佚名 CSDN W ...

- Snort里如何将读取的包记录存到二进制tcpdump文件下(图文详解)

不多说,直接上干货! 如果网络速度很快,或者想使日志更加紧凑以便以后的分析,那么应该使用二进制的日志文件格式.如tcpdump格式或者pcap格式. 这里,我们不需指定本地网络了,因为所以的东西都被 ...

- CSAPP lab2 二进制拆弹 binary bombs phase_1

这个实验从开始到完成大概花了三天的时间,由于我们还没有学习编译原理.汇编语言等课程,为了完成这个实验我投机取巧了太多,看了网上很多的解题方法,为了更加深入学习编译反编译,觉得需要从头开始好好梳理一下. ...

- CSAPP lab2 二进制拆弹 binary bombs phase_6

给出对应于7个阶段的7篇博客 phase_1 https://www.cnblogs.com/wkfvawl/p/10632044.htmlphase_2 https://www.cnblogs. ...

- CSAPP lab2 二进制拆弹 binary bombs phase_4

给出对应于7个阶段的7篇博客 phase_1 https://www.cnblogs.com/wkfvawl/p/10632044.htmlphase_2 https://www.cnblogs. ...

- CSAPP lab2 二进制拆弹 binary bombs phase_5

给出对应于7个阶段的7篇博客 phase_1 https://www.cnblogs.com/wkfvawl/p/10632044.htmlphase_2 https://www.cnblogs. ...

- CSAPP lab2 二进制拆弹 binary bombs phase_3

给出对应于7个阶段的7篇博客 phase_1 https://www.cnblogs.com/wkfvawl/p/10632044.htmlphase_2 https://www.cnblogs. ...

- CSAPP lab2 二进制拆弹 binary bombs phase_2

给出对应于7个阶段的7篇博客 phase_1 https://www.cnblogs.com/wkfvawl/p/10632044.htmlphase_2 https://www.cnblogs. ...

- Mybatis-生成逆向工程后对数据库的模糊查询详解

MyBatis-使用逆向工程中方法进行模糊查询 1.应用mybatis逆向工程会大大的提高我们的开发效率,如何应用mabatis 逆向生成的代码进行模糊查询那. 2.首先看一下pojo 层中examp ...

随机推荐

- Java 中的纤程库 – Quasar

来源:鸟窝, colobu.com/2016/07/14/Java-Fiber-Quasar/ 如有好文章投稿,请点击 → 这里了解详情 最近遇到的一个问题大概是微服务架构中经常会遇到的一个问题: 服 ...

- go源文件中是否有main函数

import ( "go/parser" "go/token" "go/ast" ) func HasMain(file s ...

- google cache源码详解

一.引子 缓存有很多种解决方案,常见的是: 1.存储在内存中 : 内存缓存顾名思义直接存储在JVM内存中,JVM宕机那么内存丢失,读写速度快,但受内存大小的限制,且有丢失数据风险. 2.存储在磁盘中: ...

- 【英国毕业原版】-《博尔顿大学毕业证书》Bolton一模一样原件

☞博尔顿大学毕业证书[微/Q:2544033233◆WeChat:CC6669834]UC毕业证书/联系人Alice[查看点击百度快照查看][留信网学历认证&博士&硕士&海归& ...

- spring,springMVC中常用注解

一,使用注解: 在spring的配置文件applicationContext.xml中,加入注解扫描.配置项就配置了对指定的包进行扫描,以实现依赖注入. <?xml version=" ...

- javascript深入理解-从作用域链理解闭包

一.概要 红宝书(P178)对于闭包的定义:闭包就是有权访问另外一个函数作用域中变量的函数. MDN,对于闭包的定义:闭包就是指能够访问自由变量的函数. 那么什么是自由变量?自由变量就是在函数中使用, ...

- 使用MediatR重构单体应用中的事件发布/订阅

标题:使用MediatR重构单体应用中的事件发布/订阅 作者:Lamond Lu 地址:https://www.cnblogs.com/lwqlun/p/10640280.html 源代码:https ...

- FreeSql 过滤器使用介绍

FreeSql.Repository 实现了过滤器,它不仅是查询时过滤,连删除/修改/插入时都会进行验证,避免数据安全问题. 过滤器 目前过滤器依附在仓储层实现,每个仓储实例都有 IDataFilte ...

- 用Docker解决坑爹的环境搭建系列——postgresql

sudo docker pull postgres mkdir -p /data/docker/pgsql sudo docker run -p 54321:5432 --name pgsql -v ...

- [PHP] debug_backtrace()可以获取到代码的调用路径追踪

查看代码的时候,看到有使用这个函数,测试一下 1.debug_backtrace()可以获取到代码的调用追踪,以数组形式返回 2.debug_print_backtrace() — 打印一条回溯,直接 ...