Python Flask-web表单

Flask-WTF扩展可以把处理web表单的过程变成一种愉悦的体验。

一、跨站请求伪造保护

默认情况下,Flask-WTF能够保护所有表单免受跨站请求伪造的攻击。恶意网站把请求发送到被攻击者已登录的网站时就会引起CSRF攻击。

为了实现CSRF保护,Flask-WTF需要程序设置一个密钥。Flask-WTF使用这个密钥生成加密令牌,再用令牌验证请求中表单数据的真伪。设置密钥的方法如下所示:

app = Flask(__name__)

app.config['SECRET_KEY']='hard to guess string'

二、表单类

使用Flask-WTF时,每个web表单都由一个继承自Form的类表示。这个定义表单中的一组字段,每个字段都用对象表示。字段对象可附属一个或多个验证函数。验证函数用来验证用户提交的输入值是否符合要求。

#!/usr/bin/env python

#简单的web表单,包含一个文本字段和一个提交按钮 from flask_wtf import Form

from wtforms import StringField,SubmitField

from wtforms.validators import Required class NameForm(Form):

name = StringField('What is your name?',validators=[Required()])

submit = SubmitField('Submit')

StringField类表示属性为type="text"的<input>元素,SubmitField类表示属性为type="submit"的<input>元素。

WTForms支持的HTML标准字段

| 字段类型 | 说明 |

| StringField | 文本字段 |

| TextAreaField | 多行文本字段 |

| PasswordField | 密码文本字段 |

| HiddenField | 隐藏文本字段 |

| DateField | 文本字段,值为datetime.date格式 |

| IntegerField | 文本字段,值为整数 |

| FloatField | 文本字段,值为浮点数 |

| SelectField | 下拉列表 |

| SubmitField | 表单提交按钮 |

WTForms验证函数

| 验证函数 | 说明 |

| 验证电子邮件地址 | |

| EqualTo | 比较两个字段的值,常用于要求输入两次密码进行确认的情况 |

| IPAddress | 验证IPv4网络地址 |

| Length | 验证输入字符串的长度 |

| NumberRange | 验证输入的值在数字范围内 |

| Optional | 无输入值时跳过其他验证函数 |

| Required | 确保字段中有数据 |

| Regexp | 使用正则表达式验证输入值 |

| URL | 验证URL |

| AnyOf | 确保输入值在可选值列表中 |

| NoneOf | 确保输入值不在可选值列表中 |

四、把表单渲染成HTML

表单字段是可用的,在模板中调用后会渲染成HTML。假设视图函数把一个NameForm实例通过参数form传入模板,在模板中可以生成一个简单的表单,如下所示:

<form method="POST">

{{ form.hidden_tag() }}

{{ form.name.label }} {{ form.name() }}

{{ form.submit() }}

</form>

<form method="POST">

{{ form.hidden_tag() }}

{{ form.name.label }} {{ form.name(id='my-text-field') }}

{{ form.submit() }}

</form>

Flask-Bootstrap提供了一个非常高端的辅助函数,可以使用Bootstrap中预先定义好的表单样式渲染整个Flask-WTF表单,而这些操作只需调用一次即可完成。

{% import "boostrap/wtf.html" as wtf %}

{{ wtf.quick_form(form) }}

#使用Flask-WTF和Flask-Bootstrap渲染表单

{% extends "base.html" %}

{% import "bootstrap/wtf.html" as wtf %}

{% block title %}Flasky{% endblock %}

{% block page_content %}

<div class="page-header">

<h1>Hello,{% if name %}{{ name }}{% else %}Stranger{% endif %}</h1>

</div>

{{ wtf.quick_form(form) }}

{% endblock %}

四、在视图函数中处理表单

@app.route('/',methods=['GET','POST'])

def index():

name = None

form = NameForm()

if form.validate_on_submit():

name = form.name.data

form.name.data = ''

return render_template('index.html',form=form,name=name)

app.route修饰器中添加的methods参数告诉Flask在URL映射中把这个视图函数注册为GET和POST请求的处理程序。如果没指定methods参数,就只把视图函数注册为GET请求的处理程序。

五、重定向和用户会话

#!/usr/bin/env python from flask import Flask,render_template,session,redirect,url_for

app = Flask(__name__) @app.route('/',methods=['GET','POST'])

def index():

form = NameForm()

if form.validate_on_submit():

session['name'] = form.name.data

return redirect(url_for('index'))

return render_template('index.html',form=form,name=session.get('name'))

六、Flash消息

例子:提示用户名或密码错误,弹出窗口

from flask import Flask,render_template,session,redirect,url_for,flash

app = Flask(__name__) @app.route('/',methods=['GET','POST'])

def index():

form = NameForm()

if form.validata_on_submit():

old_name = session.get('name')

if old_name is not None and old_name != form.name.data:

flash('Looks like you have changed your name!')

session['name'] = form.name.data

return redirect(url_for('index'))

return render_template('index.html',form=form,name=session.get('name'))

#渲染Flash消息

{% block content %}

<div class="container">

{% for message in get_flashed_messages() %}

<div class="alert alert-warning">

<button type="button" class="close" data-dismiss="alert">×</button>

{{ message }}

</div>

{% endfor %}

{% block page_content %}{% endblock %}

</div>

{% endblock %}

Python Flask-web表单的更多相关文章

- Flask:web表单

客户端发送的所有通过POST发出的请求信息都可以通过request.form获取.但是如果我们要生成表单的HTML代码和验证提交的表单数据那么就需要采用另外的方法.Flask-WTF扩展可以把处理we ...

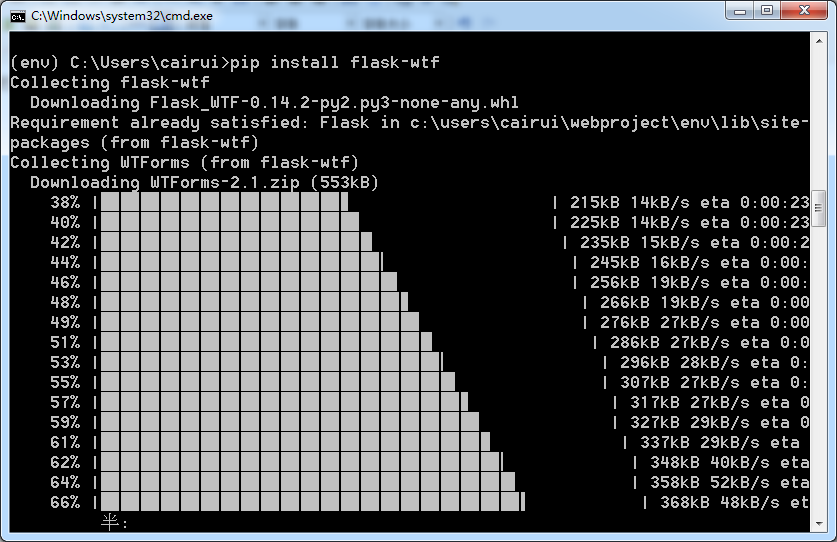

- 轻量级Web框架Flask——Web表单

安装 Flask-WTF及其依赖可使用pip安装 pip install flask_wtf 配置 要求应用配置一个密钥.密钥是一个由随机字符构成的唯一字符串,通过加密或签名以不同的方式提升应用的安全 ...

- flask web 表单验证 WTForms

简介 WTForms 是一个flask集成框架,或者说是库,用于处理浏览器表单提交的数据,它在flask-WTF的基础上扩展并添加了一些随手可得的精巧帮助函数,这些函数将会是在flask里使用表单更加 ...

- Python——Flask框架——Web表单

一.框架Flask-WTF 安装: pip install flask-wtf 需要程序设置一个密钥 app = Flask(__name__) app.config['SECRET_KEY'] = ...

- Flask Web Development —— Web表单(上)

Flask-WTF扩展使得处理web表单能获得更愉快的体验.该扩展是一个封装了与框架无关的WTForms包的Flask集成. Flask-WTF和它的依赖集可以通过pip来安装: (venv) $ p ...

- Flask教程 —— Web表单(上)

第二章中介绍的request对象公开了所有客户端发送的请求信息.特别是request.form可以访问POST请求提交的表单数据. 尽管Flask的request对象提供的支持足以处理web表单,但依 ...

- Flask 教程 第三章:Web表单

本文翻译自 The Flask Mega-Tutorial Part III: Web Forms 这是Flask Mega-Tutorial系列的第三部分,我将告诉你如何使用Web表单. 在第二章中 ...

- Flask开发系列之Web表单

Flask开发系列之Web表单 简单示例 from flask import Flask, request, render_template app = Flask(__name__) @app.ro ...

- Flask学习 三 web表单

web表单 pip install flask-wtf 实现csrf保护 app.config['SECRET_KEY']='hard to guess string' # 可以用来存储框架,扩展,程 ...

- flask 利用flask_wtf扩展 创建web表单

在Flask中,为了处理web表单,我们一般使用Flask-WTF扩展,它封装了WTForms,并且它有验证表单数据的功能 创建语句格式: startTime = DateTimeField('计划开 ...

随机推荐

- Linux python安装

Linux 安装 Python3.5 1. 准备 操作系统:Red Hat Enterprise Linux Server release 6.5 (Santiago) Python 安装包:Py ...

- PV 和 UV IP

PV(page view),即页面浏览量,或点击量;通常是衡量一个网络新闻频道或网站甚至一条网络新闻的主要指标. 高手对pv的解释是,一个访问者在24小时(0点到24点)内到底看了你网站几个页面.这里 ...

- c# 几种singleton 实现

http://csharpindepth.com/Articles/General/Singleton.aspx#introduction 4th在线看 https://www.manning.com ...

- windows下基于bat的每1分钟执行一次一个程序

@echo off cls mode con cols=35 lines=6 & color 5B :p call python C:\省局监控\ahwater_perf_monitor.py ...

- No result defined for action action.LoginAction and result success 问题解决

转自:https://blog.csdn.net/dongzhout/article/details/43699699 搭建好SSH2框架,写一个简单的登陆功能,提交表单的时候遇到这个问题: 配置文件 ...

- 【Android 多媒体应用】使用MediaRecoder录制,MediaPlayer播放音频数据

1.MainActivity.java import android.annotation.TargetApi; import android.app.Activity; import android ...

- 向linux内核增加一个系统调用-2(利用proc打印信息)

添加系统调用,打印/proc中的系统信息 前面关于proc和内核态函数的东西可以对比代码来看. 参考 http://blog.csdn.net/kylin_fire_zeng/article/deta ...

- JAVA基础知识总结9(特殊类)

1.Object: 所有类的直接或者间接父类,Java认为所有的对象都具备一些基本的共性内容,这些内容可以不断的向上抽取,最终就抽取到了一个最顶层的类中的,该类中定义的就是所有对象都具备的功能. 具体 ...

- 并发之AtomicInteger

并发之AtomicInteger 1 java.util.concurrent.atomic概要 在java.util.concurrent.atomic包下存在着18个类,其中Integer ...

- ruby 类创建-继承-消息

############################################# #create ruby a class #@符号表示实例变量,相当于java的private 属性 ### ...