实验吧CTF题库-安全杂项

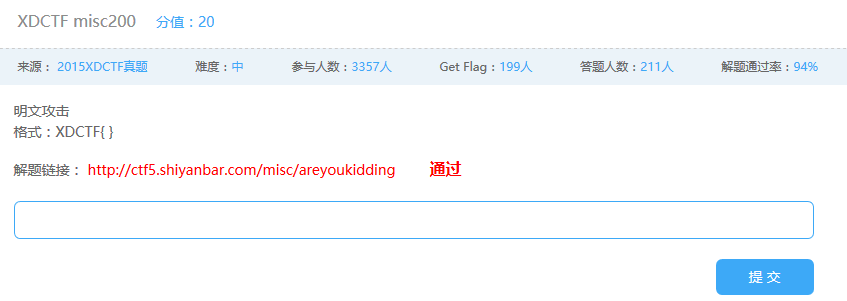

XDCTF misc200:

题目提示:

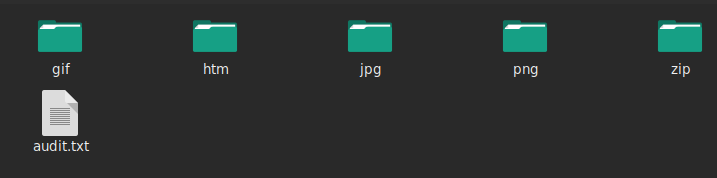

下载文件

用foremost分离文件

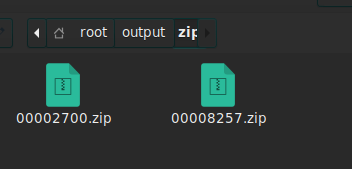

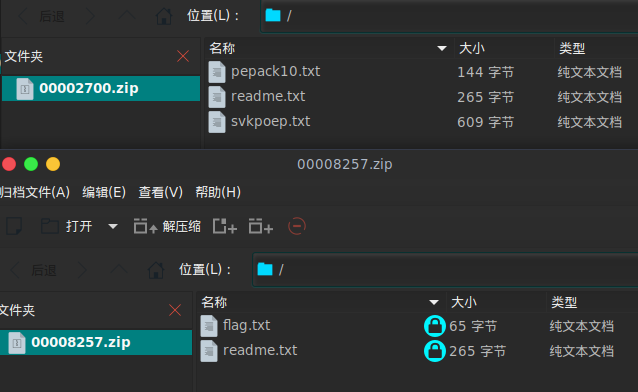

接下来用archpr 4.53进行明文攻击

先把00002700.zip中的readme.txt提取出来压缩成zip文件

打开archpr 4.53

点击开始,开始攻击

成功,点击确定

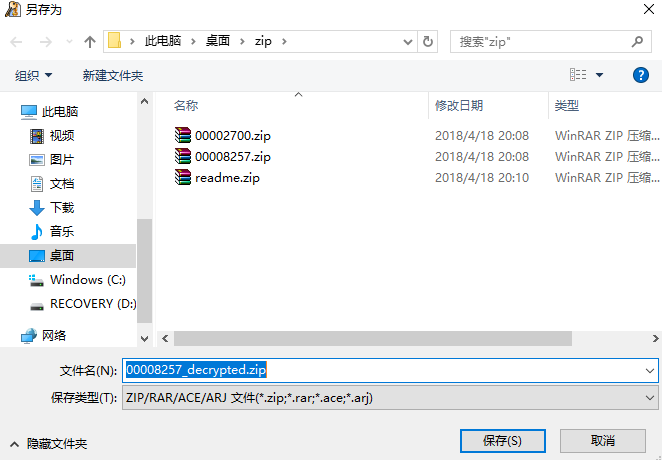

保存

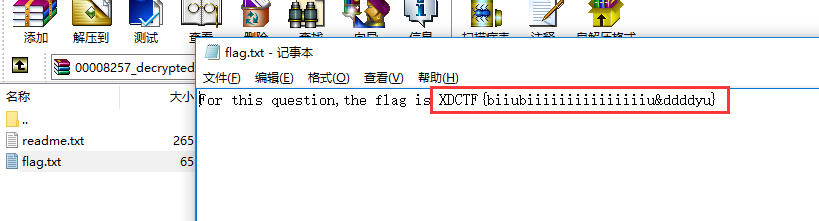

然后打开文件

得到flag

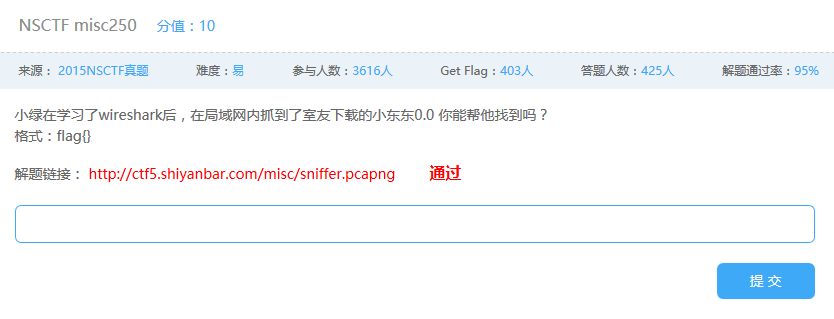

NSCTF misc250:

题目信息:

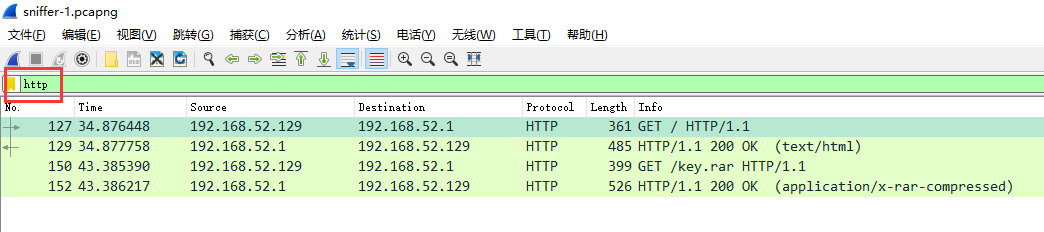

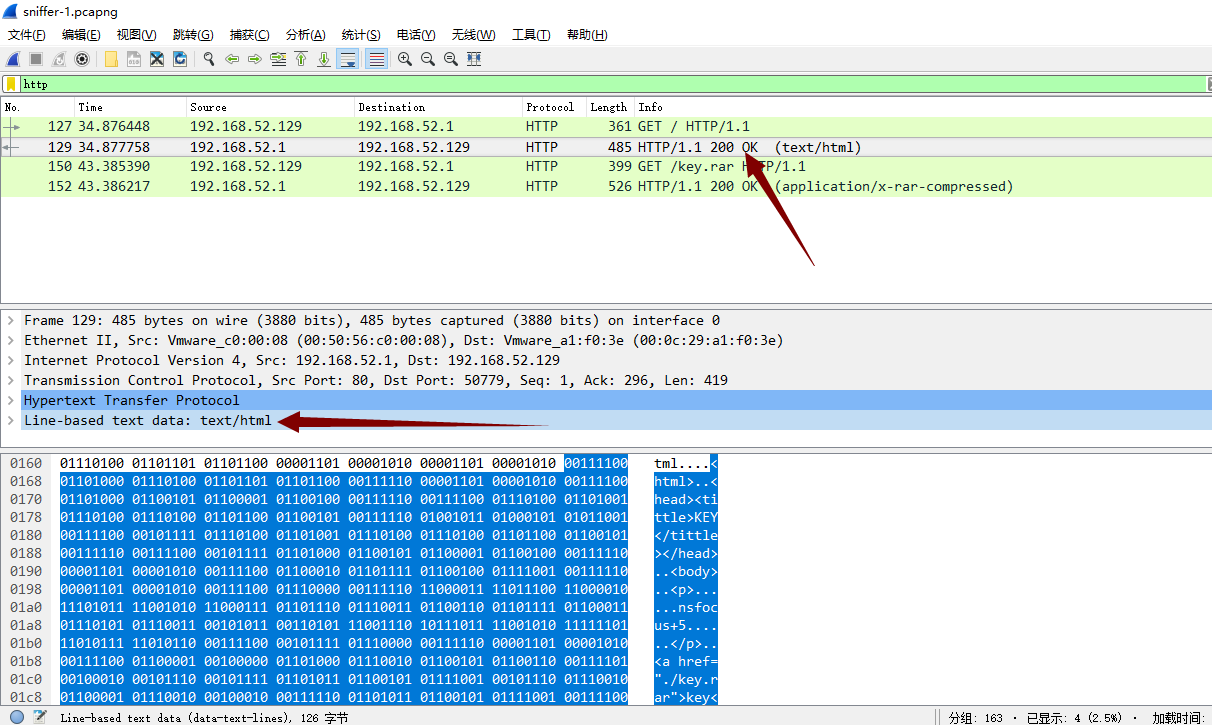

下载文件,用wireshark打开

题目提示下载,搜索一下http

接下来把下载的key.rar提取出来

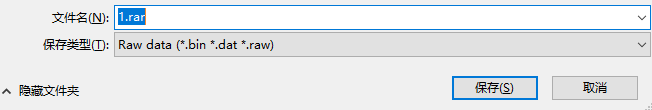

选择这个,右键,导出分组字节流,也可以直接按Ctrl+h

保存为rar文件,打开

需要密码

再把下载的页面提取出来

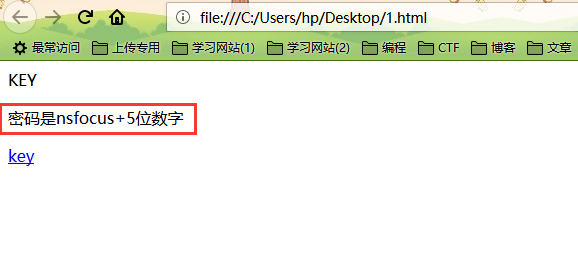

保存为1.html,打开

密码是nsfoucs后面加上5位数字,+不算

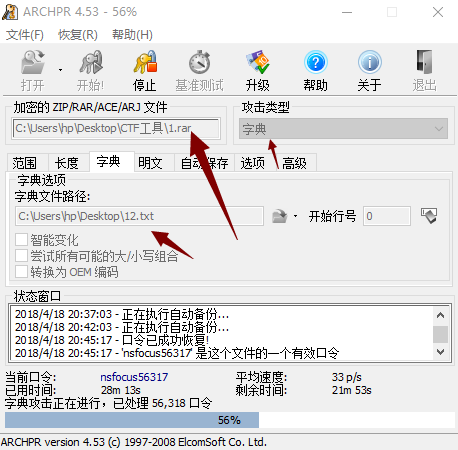

生成字典

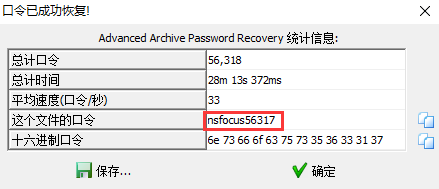

用archpr 4.53爆破

爆破成功

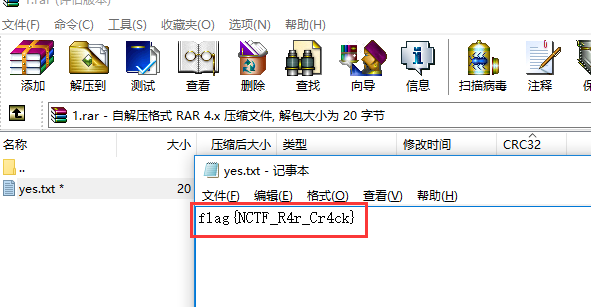

打开rar文件

得到flag

ROT-13变身了:

题目:

打开解题链接

要减13,才能转成正确的ascii码

a = [83,89,78,84,45,86,96,45,115,121,110,116,136,132,132,132,108,128,117,118,134,110,123,111,110,127,108,112,124,122,108,118,128,108,131,114,127,134,108,116,124,124,113,108,76,76,76,76,138,23,90,81,66,71,64,69,114,65,112,64,66,63,69,61,70,114,62,66,61,62,69,67,70,63,61,110,110,112,64,68,62,70,61,112,111,112] for i in a:

j = chr(i -13)

flag = "".join(j)

print(flag)

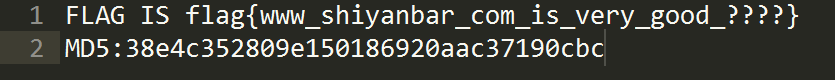

运行得到的结果为

爆破md5

import hashlib

flag_md5 = '38e4c352809e150186920aac37190cbc'

strs = "0123456789abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ!#$%&()*+,-./:;<=>?@[\]^_`{|}~ "

for a in strs:

for b in strs:

for c in strs:

for d in strs:

md5 = hashlib.md5()

flag = 'flag{www_shiyanbar_com_is_very_good_' +str(a)+str(b)+str(c)+str(d)+'}'

md5.update(flag.encode())

if md5.hexdigest() == flag_md5:

print(flag)

运行结果

得到flag

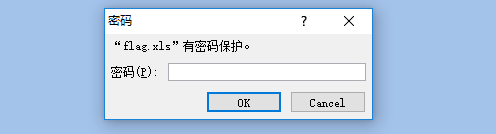

flag.xls:

题目提示:

下载文件

打开,发现有密码

换notepad++打开

搜索flag

得到flag

紧急报文:

题目内容:

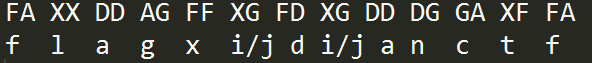

这题是ADFGVX加密

对照着表去解

解出

即可得到flag,flag_Xd{hSh_ctf:flagxidianctf}

解码磁带:

打开解题链接

得到题目内容:

你的老板刚刚得到了一卷磁带,但与一般的磁带不同的是,在这圈磁带上有一些字符'o'和下划线'_'。由于你学过计算机和信息加解密,自然而然,解码磁带的这项任务就落到了你肩上。为了帮助你解码,下面会先给出一个解码样例: 解码样例:

o____o_

oo__o_o

oo_o__o

oo_o_o_

oo_o__o

oo_ooo_

oo__ooo

_o_ooo_

上面的磁带片段解码为:Beijing.

----------------------------------------------------------------------------------------------------------------- o_o_ooo

oo_o___

oo__o_o

ooo__o_

oo__o_o

_o_____

ooo_o__

oo_o___

oo__o_o

ooo__o_

oo__o_o

_o_____

oo_o__o

ooo__oo

_o_____

oo____o

_o_____

ooo_ooo

oo_o__o

oo_oo__

oo_oo__

_o_oo__

ooo_o__

oo_o___

oo__o_o

ooo__o_

oo__o_o

_o_____

oo_o__o

ooo__oo

_o_____

oo____o

_o_____

ooo_ooo

oo____o

oooo__o

_o_ooo_

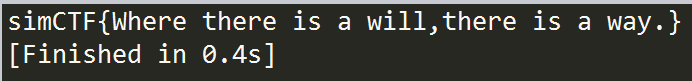

那么,现在该你解码了...... key格式:simCTF{}

前面有八行,刚好"Beijing."也有八个字符,可能一行对应一个字符,想到ascii码

内容只有'o'和'_',想到二进制

但是不知道'o'和'_'对应的是0还是1

看了一下,'o'对应1,'_'对应0

把Beijing.那个密文保存为1.txt,需要解密的保存为2.txt

写个脚本跑一下

one = '1'

zero = '0'

str_list = []

str_list_2 = [] f = open('1.txt', 'r')

for i in f:

j = i.replace('o', one).replace('_', zero).strip()

k = chr(int(j, 2))

str_list.append(k)

strs = ''.join(str_list)

if strs == 'Beijing.':

fq = open('2.txt', 'r')

for a in fq:

b = a.replace('o', one).replace('_', zero).strip()

c = chr(int(b, 2))

str_list_2.append(c)

flag = ''.join(str_list_2) flag = "simCTF{" + flag + "}"

print(flag)

运行

得到flag

实验吧CTF题库-安全杂项的更多相关文章

- 实验吧CTF题库-WEB题(部分)

看起来有点难 提交admin http://ctf5.shiyanbar.com/basic/inject/index.php?admin=admin&pass=admin&actio ...

- 实验吧CTF题库之二叉树遍历

题目链接:http://www.shiyanbar.com/ctf/1868 直接推算出来这棵树是: 后序遍历是:ACBFGED 参考资料: 1. http://www.shiyanbar.com/c ...

- 实验吧CTF题库-隐写术(部分)

Spamcarver 用kali下载图片 root@sch01ar:~# wget http://ctf5.shiyanbar.com/stega/spamcarver/spamcarver.jpg ...

- 实验吧CTF题库-密码学(部分)

这里没有key: 打开链接,有一个弹窗 然后就是一个空白网页,右键查看源代码 这里有一串js密文,解密一下,https://www.dheart.net/decode/index.php 得到flag ...

- 实验吧CTF题库-编程(部分)

百米 3秒提交答案,数字是随机变化的 利用Python脚本解题 # -*- coding:utf-8 -*- __author__ = "MuT6 Sch01aR" import ...

- 实验吧ctf题库web题wp

经历了学校的校赛,一度自闭,被大佬们刺激的要奋发图强. 1.后台登录 链接: http://ctf5.shiyanbar.com/web/houtai/ffifdyop.php 打开题目首先查看源码, ...

- 实验吧web题:

实验吧web题: 这个有点简单 因为刚了解sqlmap,所以就拿sqlmap来练练手了 1,先测试该页面是否存在sql注入漏洞 2.找到漏洞页面,复制url,然后打开sqlmap 先查看当前数据库 然 ...

- 利用简易爬虫完成一道基础CTF题

利用简易爬虫完成一道基础CTF题 声明:本文主要写给新手,侧重于表现使用爬虫爬取页面并提交数据的大致过程,所以没有对一些东西解释的很详细,比如表单,post,get方法,感兴趣的可以私信或评论给我.如 ...

- 猿题库 iOS 客户端架构设计

原文: http://mp.weixin.qq.com/s?__biz=MjM5NTIyNTUyMQ==&mid=444322139&idx=1&sn=c7bef4d439f4 ...

随机推荐

- AJAX跨域资源共享 CORS 详解

CORS是一个W3C标准,全称是"跨域资源共享"(Cross-origin resource sharing). 它允许浏览器向跨源服务器,发出XMLHttpRequest请求,从 ...

- json对象与字符串互转方法

字符串转json对象: var data = eval( '(' + str + ')' ); json对象转字符串: var jsonStr = JSON.stringify( obj );

- 【转载】Java类加载原理解析

Java类加载原理解析 原文出处:http://www.blogjava.net/zhuxing/archive/2008/08/08/220841.html 1 基本信息 摘要: 每个j ...

- 运行tomcat,报错:Socket bind failed: [730048] ?????????×???(Э?é/???????/???)????í??错误

运行tomcat时,报错: Socket bind failed: [730048] ?????????×???(Э?é/???????/???)????í??错误 原因分析: 这是因为之前已开启了一 ...

- QT 事件处理 KeyPressEvent 和 定时器时间 Timer

1. 按键事件响应, 两种方法,一种直接处理Event,过滤出KeyPress,另一种直接处理KeyPressEvent. bool Dialog::event(QEvent *e) { if( e- ...

- kafka安装使用

版本:kafka_2.11-0.10.1.0 (之前安装2.10-0.10.0.0,一直出问题) 安装 Springboot结合Kafka的使用 安装 下载并解压代码 wget http://mir ...

- 通过YUM命令查找对应命令是通过何种软件提供的

# yum whatprovides [命令]

- spring: 在表达式中使用类型

如果要在SpEL中访问类作用域的方法和常量的话,要依赖T()这个关键的运算符.例如,为了在SpEL中表达Java的Math类,需要按照如下的方式使用T()运算符: T{java.lang.Math} ...

- ASP.NET Core 配置文件(无处不在的依赖注入)

前烟: .NET Core 中取消了以往的 XML 节点配置文件,改用了 *.json 格式. 在 Startup.cs 文件中,构造方法 build appsetting.json 文件, 本文主要 ...

- Mysql时间戳函数和ip转换函数

Mysql中对于unix时间戳的转换还是挺方便的, 1.转换为时间戳 select unix_timestamp('2013-07-15 10-06-07') 如果参数为空,则为当前时间 2.转换为时 ...