tcp的粘包现象与解决方案

粘包现象:

粘包1:连续的小包,会被优化机制给合并

粘包2:服务端一次性无法完全就收完客户端发送的数据,第二再次接收的时候,会接收到第一次遗留的内容

模拟一个粘包现象

服务端

import socket server = socket.socket(type=socket.SOCK_STREAM)

ip_port = ('127.0.0.1',8080)

server.bind(ip_port) server.listen()

conn, addr = server.accept() # 粘包1:连续的小包,会被优化机制给合并

recv_mes1 = conn.recv(1024)

# 第二次拿到的就是空数据,因为客户端关闭,服务端会自动执行后续的recv,如果客户端没关闭,服务端就会在recv

# 处阻塞

recv_mes2 = conn.recv(1024) print('第一次接收',recv_mes1.decode('utf-8'))

print('第二次接收',recv_mes2.decode('utf-8')) conn.close()

server.close()

客户端

import socket

client = socket.socket(type=socket.SOCK_STREAM)

ip_port = ('127.0.0.1',8080)

client.connect(ip_port)

client.send('哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈'.encode('utf-8'))

client.send('呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵呵'.encode('utf-8'))

client.close()

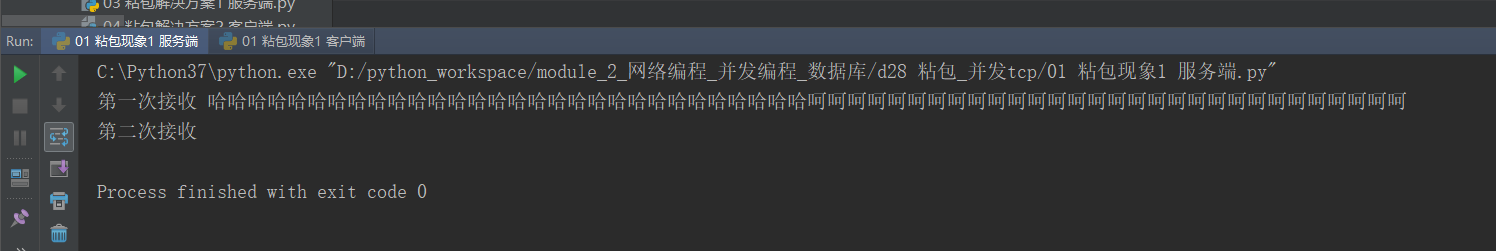

代码执行结果:

客户端两次发的内容都被服务端第一个recv接收了,这即为粘包!

粘包解决方案一:

先告诉客户端,数据信息的长度,然后等客户端确认之后,再发送真实内容

代码示例:

import socket

# 服务端

# 读者可以自行创建一个txt文档,里面放的内容劲量大于1024字节,可以放一篇文章进去

with open('test.txt',mode='rb') as f:

content = f.read() data_len = len(content)

print('文章长度:',data_len)

data_len_str = str(data_len)

count = 0 server = socket.socket(type=socket.SOCK_STREAM)

ip_port = ('127.0.0.1',8080)

server.bind(ip_port)

server.listen()

conn, addr = server.accept()

print(addr,'已经连接') conn.send(data_len_str.encode('utf-8')) status = conn.recv(1024)

if status == b'ok':

while count <data_len:

send_mes = content[count:count+1024]

len_of_mes = len(send_mes)

conn.send(send_mes)

count +=len_of_mes server.close()

import socket

# 客户端

content = b''

count = 0

client = socket.socket(type=socket.SOCK_STREAM)

ip_port = ('127.0.0.1',8080)

client.connect(ip_port) data_len_str = client.recv(1024).decode('utf-8')

data_len = int(data_len_str) client.send(b'ok') while count < data_len:

recv_mes = client.recv(1024)

content +=recv_mes

count += 1024 print(content.decode('utf-8'))

client.close()

粘包解决方案二:

通过struct模块,将要发送的真实数据的长度进行打包,打包成4个字节,和真实数据一起一次性发送个客户端.客户端取出前4个字节,通过struct解包获得后面真实数据的长度,根据这个长度再进行数据的接受

代码示例:

import socket

import struct

# 服务端 server = socket.socket(type=socket.SOCK_STREAM)

ip_port = ('127.0.0.1',8080)

server.bind(ip_port)

server.listen()

conn, addr = server.accept()

print(addr,'已经连接') with open('test.txt',mode='rb') as f:

for data in f:

# data = f.readline()

data_len = len(data)

data_len_b = struct.pack('i',data_len)

conn.send(data_len_b+data) input('输入任意键结束')

server.close() ---------------------分割线------------------------

# 客户端

import socket

import struct client = socket.socket(type=socket.SOCK_STREAM)

ip_port = ('127.0.0.1',8080)

client.connect(ip_port)

content = b'' while 1:

recv_mes = client.recv(4)

data_len = struct.unpack('i',recv_mes)[0]

recv_mes = client.recv(data_len)

print(recv_mes.decode('utf-8'),end='') client.close()

tcp的粘包现象与解决方案的更多相关文章

- python 全栈开发,Day35(TCP协议 粘包现象 和解决方案)

一.TCP协议 粘包现象 和解决方案 黏包现象让我们基于tcp先制作一个远程执行命令的程序(命令ls -l ; lllllll ; pwd)执行远程命令的模块 需要用到模块subprocess sub ...

- 基于tcp协议下粘包现象和解决方案,socketserver

一.缓冲区 每个 socket 被创建后,都会分配两个缓冲区,输入缓冲区和输出缓冲区.write()/send() 并不立即向网络中传输数据,而是先将数据写入缓冲区中,再由TCP协议将数据从缓冲区发送 ...

- TCP的粘包现象

看面经时,看到有面试官问TCP的粘包问题.想起来研一做购物车处理数据更新时遇到粘包问题,就总结一下吧. 1 什么是粘包现象 TCP粘包是指发送方发送的若干包数据到接收方接收时粘成一包,从接收缓冲区看, ...

- socket基于TCP(粘包现象和处理)

目录 6socket套接字 7基于TCP协议的socket简单的网络通信 AF_UNIX AF_INET(应用最广泛的一个) 报错类型 单一 链接+循环通信 远程命令 9.tcp 实例:远程执行命令 ...

- Python之路(第三十一篇) 网络编程:简单的tcp套接字通信、粘包现象

一.简单的tcp套接字通信 套接字通信的一般流程 服务端 server = socket() #创建服务器套接字 server.bind() #把地址绑定到套接字,网络地址加端口 server.lis ...

- 什么是粘包? socket 中造成粘包的原因是什么? 哪些情况会发生粘包现象?

只有TCP有粘包现象,UDP永远不会粘包! 粘包:在接收数据时,一次性多接收了其它请求发送来的数据(即多包接收).如,对方第一次发送hello,第二次发送world, 在接收时,应该收两次,一次是he ...

- 2、粘包现象(struct模块)

昨天我们所做的套接字是有漏洞的,它会出现粘包现象,没有发现这个问题的我们今天会进行演示.今天也会稍微讲解一下基于udp的套接字. 一.基于udp的套接字 udp是无链接的,先启动哪一端都不会报错 ud ...

- python3全栈开发-什么是粘包、粘包现象、如何解决粘包

一.粘包现象 让我们基于tcp先制作一个远程执行命令的程序(1:执行错误命令 2:执行ls 3:执行ifconfig) 注意注意注意: res=subprocess.Popen(cmd.decode( ...

- python 网络编程之TCP传输&粘包传输

只有TCP有粘包现象,UDP永远不会粘包. 所谓粘包问题主要还是C/S两端数据传输时 因为接收方不知道消息之间的界限,不知道一次性提取多少字节的数据所造成的 根本原因:粘包是由TCP协议本身造成的,T ...

随机推荐

- CDH 报错:UnicodeEncodeError: 'ascii' codec can't encode characters in position 0-11: ordinal not in range

1.在CDH集群启动Hue服务时,出现了错误,如下图: 2.上图显示得知,是调用python文件(/opt/cloudera/parcels/CDH-5.16.1-1.cdh5.16.1.p0.3/l ...

- [Ubuntu] 运行.AppImage格式文件

右键Properties, Permissions勾选Allow executing file as program,如图

- NetSec2019 20165327 exp1+ 逆向进阶

NetSec2019 20165327 exp1+ 一.实验内容介绍 第一个实践是在非常简单的一个预设条件下完成的: (1)关闭堆栈保护 (2)关闭堆栈执行保护 (3)关闭地址随机化 (4)在x32环 ...

- 【转载】DRuid 大数据分析之查询

转载自http://yangyangmyself.iteye.com/blog/2321759 1.Druid 查询概述 上一节完成数据导入后,接下来讲讲Druid如何查询及统计分析导入的数据 ...

- HBase Block Cache(块缓存)

Block Cache HBase提供了两种不同的BlockCache实现,用于缓存从HDFS读出的数据.这两种分别为: 默认的,存在于堆内存的(on-heap)LruBlockCache 存在堆外内 ...

- LeetCode--028--实现strStr() (java)

实现 strStr() 函数. 给定一个 haystack 字符串和一个 needle 字符串,在 haystack 字符串中找出 needle 字符串出现的第一个位置 (从0开始).如果不存在,则返 ...

- cowboy源码分析(三)

上接 cowboy源码分析(二) 我们接着分析cowboy_protocol.erl的request/7模块 -module(cowboy_protocol). %% API.-export([sta ...

- DTW动态时间规整算法

目录 1.基本介绍 2.算法原理(理论原理) 2.1 主要术语 2.2 算法由来和改进过程 2.3 DTW算法流程 3.算法DTW和算法HMM的比较 1.基本介绍 DTW:Dynamic Time W ...

- 记一次mybatis bindingexception 问题排查

看到的错误信息如出一辙都是这样的:Method threw 'org.apache.ibatis.binding.BindingException' exception.Invalid bound s ...

- SQL Pretty Printer for SSMS 很不错的SQL格式化插件

写SQL语句或者脚本时,看到凌乱的格式就头大了,于是决心找一款SQL语句格式化的工具. 功夫不负有心人还真的被我找到一款很好用,很方便的SQL Server插件:SQL Pretty Printer ...