openssl实现双向认证教程(服务端代码+客户端代码+证书生成)

一、背景说明

1.1 面临问题

最近一份产品检测报告建议使用基于pki的认证方式,由于产品已实现https,商量之下认为其意思是使用双向认证以处理中间人形式攻击。

《信息安全工程》中接触过双向认证,但有两个问题。

第一个是当时最终的课程设计客户端是浏览器,服务端是tomcat双向认证只需要对两者进行配置并不需要自己真的实现代码。

第二个是虽然课程也有接近双向认证的实现代码,但当时是Java+JCE环境现在要用C+++OpenSSL环境,总体意思确实还是差不多但具体函数和参数差别还是不少。

所以眼下有的是:证书生成的思想+双向认证实现的思想。对读者而言,即要假定已对证书、SSL/TSL、socket编程等几个概念有基本的了解,本文不做详细介绍。

基于此本文要解决的问题是:openssl具体如何生成证书+openssl如何实现双向认证。

1.2 解决办法

1.2.1 openssl具体生成证书解决办法

参考https://blog.csdn.net/gengxiaoming7/article/details/78505107再加其他一些文章总结而成

1.2.2 openssl实现双向认证解决办法

使用https://blog.csdn.net/sardden/article/details/42705897代码实SSL,在其基础上实现双向认证。

双向认证的关键点在以下几个函数(服务端和客户端都一样),其他就不细说参看代码注释:

SSL_CTX_set_verify----配置启用双向认证

SSL_CTX_load_verify_locations----加载信任的根证书

SSL_CTX_use_certificate_file----加载自己的证书

SSL_CTX_use_PrivateKey_file----加载自己的私钥

SSL_get_verify_result----真正进行验证,一定要调用这个函数不然前面四个光配置而已并不会进行双向验证

二、双向认证程序实现

2.1 安装openssl及开发api

apt-get install libssl-dev

2.2 服务端代码

#include <stdio.h>

#include <stdlib.h>

#include <errno.h>

#include <string.h>

#include <sys/types.h>

#include <netinet/in.h>

#include <sys/socket.h>

#include <sys/wait.h>

#include <unistd.h>

#include <arpa/inet.h>

#include <openssl/ssl.h>

#include <openssl/err.h> #define MAXBUF 1024 void ShowCerts(SSL * ssl)

{

X509 *cert;

char *line; cert = SSL_get_peer_certificate(ssl);

// SSL_get_verify_result()是重点,SSL_CTX_set_verify()只是配置启不启用并没有执行认证,调用该函数才会真证进行证书认证

// 如果验证不通过,那么程序抛出异常中止连接

if(SSL_get_verify_result(ssl) == X509_V_OK){

printf("证书验证通过\n");

}

if (cert != NULL) {

printf("数字证书信息:\n");

line = X509_NAME_oneline(X509_get_subject_name(cert), , );

printf("证书: %s\n", line);

free(line);

line = X509_NAME_oneline(X509_get_issuer_name(cert), , );

printf("颁发者: %s\n", line);

free(line);

X509_free(cert);

} else

printf("无证书信息!\n");

} int main(int argc, char **argv) {

int sockfd, new_fd;

socklen_t len;

struct sockaddr_in my_addr, their_addr;

unsigned int myport, lisnum;

char buf[MAXBUF + ];

SSL_CTX *ctx; if (argv[])

myport = atoi(argv[]);

else

myport = ; if (argv[])

lisnum = atoi(argv[]);

else

lisnum = ; /* SSL 库初始化 */

SSL_library_init();

/* 载入所有 SSL 算法 */

OpenSSL_add_all_algorithms();

/* 载入所有 SSL 错误消息 */

SSL_load_error_strings();

/* 以 SSL V2 和 V3 标准兼容方式产生一个 SSL_CTX ,即 SSL Content Text */

ctx = SSL_CTX_new(SSLv23_server_method());

/* 也可以用 SSLv2_server_method() 或 SSLv3_server_method() 单独表示 V2 或 V3标准 */

if (ctx == NULL) {

ERR_print_errors_fp(stdout);

exit();

} // 双向验证

// SSL_VERIFY_PEER---要求对证书进行认证,没有证书也会放行

// SSL_VERIFY_FAIL_IF_NO_PEER_CERT---要求客户端需要提供证书,但验证发现单独使用没有证书也会放行

SSL_CTX_set_verify(ctx, SSL_VERIFY_PEER|SSL_VERIFY_FAIL_IF_NO_PEER_CERT, NULL);

// 设置信任根证书

if (SSL_CTX_load_verify_locations(ctx, "ca.crt",NULL)<=){

ERR_print_errors_fp(stdout);

exit();

} /* 载入用户的数字证书, 此证书用来发送给客户端。 证书里包含有公钥 */

if (SSL_CTX_use_certificate_file(ctx, argv[], SSL_FILETYPE_PEM) <= ) {

ERR_print_errors_fp(stdout);

exit();

}

/* 载入用户私钥 */

if (SSL_CTX_use_PrivateKey_file(ctx, argv[], SSL_FILETYPE_PEM) <= ) {

ERR_print_errors_fp(stdout);

exit();

}

/* 检查用户私钥是否正确 */

if (!SSL_CTX_check_private_key(ctx)) {

ERR_print_errors_fp(stdout);

exit();

} /* 开启一个 socket 监听 */

if ((sockfd = socket(PF_INET, SOCK_STREAM, )) == -) {

perror("socket");

exit();

} else

printf("socket created\n"); bzero(&my_addr, sizeof(my_addr));

my_addr.sin_family = PF_INET;

my_addr.sin_port = htons(myport);

my_addr.sin_addr.s_addr = INADDR_ANY; if (bind(sockfd, (struct sockaddr *) &my_addr, sizeof(struct sockaddr))

== -) {

perror("bind");

exit();

} else

printf("binded\n"); if (listen(sockfd, lisnum) == -) {

perror("listen");

exit();

} else

printf("begin listen\n"); while () {

SSL *ssl;

len = sizeof(struct sockaddr);

/* 等待客户端连上来 */

if ((new_fd = accept(sockfd, (struct sockaddr *) &their_addr, &len))

== -) {

perror("accept");

exit(errno);

} else

printf("server: got connection from %s, port %d, socket %d\n",

inet_ntoa(their_addr.sin_addr), ntohs(their_addr.sin_port),

new_fd); /* 基于 ctx 产生一个新的 SSL */

ssl = SSL_new(ctx);

/* 将连接用户的 socket 加入到 SSL */

SSL_set_fd(ssl, new_fd);

/* 建立 SSL 连接 */

if (SSL_accept(ssl) == -) {

perror("accept");

close(new_fd);

break;

}

ShowCerts(ssl); /* 开始处理每个新连接上的数据收发 */

bzero(buf, MAXBUF + );

strcpy(buf, "server->client");

/* 发消息给客户端 */

len = SSL_write(ssl, buf, strlen(buf)); if (len <= ) {

printf("消息'%s'发送失败!错误代码是%d,错误信息是'%s'\n", buf, errno,

strerror(errno));

goto finish;

} else

printf("消息'%s'发送成功,共发送了%d个字节!\n", buf, len); bzero(buf, MAXBUF + );

/* 接收客户端的消息 */

len = SSL_read(ssl, buf, MAXBUF);

if (len > )

printf("接收消息成功:'%s',共%d个字节的数据\n", buf, len);

else

printf("消息接收失败!错误代码是%d,错误信息是'%s'\n",

errno, strerror(errno));

/* 处理每个新连接上的数据收发结束 */

finish:

/* 关闭 SSL 连接 */

SSL_shutdown(ssl);

/* 释放 SSL */

SSL_free(ssl);

/* 关闭 socket */

close(new_fd);

}

/* 关闭监听的 socket */

close(sockfd);

/* 释放 CTX */

SSL_CTX_free(ctx);

return ;

}

2.3 客户端代码

#include <stdio.h>

#include <string.h>

#include <errno.h>

#include <sys/socket.h>

#include <resolv.h>

#include <stdlib.h>

#include <netinet/in.h>

#include <arpa/inet.h>

#include <unistd.h>

#include <openssl/ssl.h>

#include <openssl/err.h> #define MAXBUF 1024 void ShowCerts(SSL * ssl)

{

X509 *cert;

char *line; cert = SSL_get_peer_certificate(ssl);

// SSL_get_verify_result()是重点,SSL_CTX_set_verify()只是配置启不启用并没有执行认证,调用该函数才会真证进行证书认证

// 如果验证不通过,那么程序抛出异常中止连接

if(SSL_get_verify_result(ssl) == X509_V_OK){

printf("证书验证通过\n");

}

if (cert != NULL) {

printf("数字证书信息:\n");

line = X509_NAME_oneline(X509_get_subject_name(cert), , );

printf("证书: %s\n", line);

free(line);

line = X509_NAME_oneline(X509_get_issuer_name(cert), , );

printf("颁发者: %s\n", line);

free(line);

X509_free(cert);

} else

printf("无证书信息!\n");

} int main(int argc, char **argv)

{

int sockfd, len;

struct sockaddr_in dest;

char buffer[MAXBUF + ];

SSL_CTX *ctx;

SSL *ssl; if (argc != ) {

printf("参数格式错误!正确用法如下:\n\t\t%s IP地址 端口\n\t比如:\t%s 127.0.0.1 80\n此程序用来从某个"

"IP 地址的服务器某个端口接收最多 MAXBUF 个字节的消息",

argv[], argv[]);

exit();

} /* SSL 库初始化,参看 ssl-server.c 代码 */

SSL_library_init();

OpenSSL_add_all_algorithms();

SSL_load_error_strings();

ctx = SSL_CTX_new(SSLv23_client_method());

if (ctx == NULL) {

ERR_print_errors_fp(stdout);

exit();

} // 双向验证

// SSL_VERIFY_PEER---要求对证书进行认证,没有证书也会放行

// SSL_VERIFY_FAIL_IF_NO_PEER_CERT---要求客户端需要提供证书,但验证发现单独使用没有证书也会放行

SSL_CTX_set_verify(ctx, SSL_VERIFY_PEER|SSL_VERIFY_FAIL_IF_NO_PEER_CERT, NULL);

// 设置信任根证书

if (SSL_CTX_load_verify_locations(ctx, "ca.crt",NULL)<=){

ERR_print_errors_fp(stdout);

exit();

} /* 载入用户的数字证书, 此证书用来发送给客户端。 证书里包含有公钥 */

if (SSL_CTX_use_certificate_file(ctx, argv[], SSL_FILETYPE_PEM) <= ) {

ERR_print_errors_fp(stdout);

exit();

}

/* 载入用户私钥 */

if (SSL_CTX_use_PrivateKey_file(ctx, argv[], SSL_FILETYPE_PEM) <= ) {

ERR_print_errors_fp(stdout);

exit();

}

/* 检查用户私钥是否正确 */

if (!SSL_CTX_check_private_key(ctx)) {

ERR_print_errors_fp(stdout);

exit();

} /* 创建一个 socket 用于 tcp 通信 */

if ((sockfd = socket(AF_INET, SOCK_STREAM, )) < ) {

perror("Socket");

exit(errno);

}

printf("socket created\n"); /* 初始化服务器端(对方)的地址和端口信息 */

bzero(&dest, sizeof(dest));

dest.sin_family = AF_INET;

dest.sin_port = htons(atoi(argv[]));

if (inet_aton(argv[], (struct in_addr *) &dest.sin_addr.s_addr) == ) {

perror(argv[]);

exit(errno);

}

printf("address created\n"); /* 连接服务器 */

if (connect(sockfd, (struct sockaddr *) &dest, sizeof(dest)) != ) {

perror("Connect ");

exit(errno);

}

printf("server connected\n"); /* 基于 ctx 产生一个新的 SSL */

ssl = SSL_new(ctx);

SSL_set_fd(ssl, sockfd);

/* 建立 SSL 连接 */

if (SSL_connect(ssl) == -)

ERR_print_errors_fp(stderr);

else {

printf("Connected with %s encryption\n", SSL_get_cipher(ssl));

ShowCerts(ssl);

} /* 接收对方发过来的消息,最多接收 MAXBUF 个字节 */

bzero(buffer, MAXBUF + );

/* 接收服务器来的消息 */

len = SSL_read(ssl, buffer, MAXBUF);

if (len > )

printf("接收消息成功:'%s',共%d个字节的数据\n",

buffer, len);

else {

printf

("消息接收失败!错误代码是%d,错误信息是'%s'\n",

errno, strerror(errno));

goto finish;

}

bzero(buffer, MAXBUF + );

strcpy(buffer, "from client->server");

/* 发消息给服务器 */

len = SSL_write(ssl, buffer, strlen(buffer));

if (len < )

printf

("消息'%s'发送失败!错误代码是%d,错误信息是'%s'\n",

buffer, errno, strerror(errno));

else

printf("消息'%s'发送成功,共发送了%d个字节!\n",

buffer, len); finish:

/* 关闭连接 */

SSL_shutdown(ssl);

SSL_free(ssl);

close(sockfd);

SSL_CTX_free(ctx);

return ;

}

2.4 证书生成

注意三点

第一点,注意将其中的私钥加密密码(-passout参数)修改成自己的密码;下边都是以带-passout参数生成私钥,如果使用-nodes参数,则最后一步“将加密的RSA密钥转成未加密的RSA密钥”不需要执行。

第二点,证书和密钥给出了直接一步生成和分步生成两种形式,两种形式是等价的,这里使用直接生成形式(分步生成形式被注释)

第三点,注意将其中的证书信息改成自己的组织信息的。其中证数各参数含义如下:

C-----国家(Country Name)

ST----省份(State or Province Name)

L----城市(Locality Name)

O----公司(Organization Name)

OU----部门(Organizational Unit Name)

CN----产品名(Common Name)

emailAddress----邮箱(Email Address)

# CA证书及密钥生成方法一----直接生成CA密钥及其自签名证书

# 如果想以后读取私钥文件ca_rsa_private.pem时不需要输入密码,亦即不对私钥进行加密存储,那么将-passout pass:123456替换成-nodes

openssl req -newkey rsa: -passout pass: -keyout ca_rsa_private.pem -x509 -days -out ca.crt -subj "/C=CN/ST=GD/L=SZ/O=COM/OU=NSP/CN=CA/emailAddress=youremail@qq.com"

# CA证书及密钥生成方法二----分步生成CA密钥及其自签名证书:

# openssl genrsa -aes256 -passout pass: -out ca_rsa_private.pem

# openssl req -new -x509 -days -key ca_rsa_private.pem -passin pass: -out ca.crt -subj "/C=CN/ST=GD/L=SZ/O=COM/OU=NSP/CN=CA/emailAddress=youremail@qq.com" # 服务器证书及密钥生成方法一----直接生成服务器密钥及待签名证书

# 如果想以后读取私钥文件server_rsa_private.pem时不需要输入密码,亦即不对私钥进行加密存储,那么将-passout pass:server替换成-nodes

openssl req -newkey rsa: -passout pass:server -keyout server_rsa_private.pem -out server.csr -subj "/C=CN/ST=GD/L=SZ/O=COM/OU=NSP/CN=SERVER/emailAddress=youremail@qq.com"

# 服务器证书及密钥生成方法二----分步生成服务器密钥及待签名证书

# openssl genrsa -aes256 -passout pass:server -out server_rsa_private.pem

# openssl req -new -key server_rsa_private.pem -passin pass:server -out server.csr -subj "/C=CN/ST=GD/L=SZ/O=COM/OU=NSP/CN=SERVER/emailAddress=youremail@qq.com"

# 使用CA证书及密钥对服务器证书进行签名:

openssl x509 -req -days -in server.csr -CA ca.crt -CAkey ca_rsa_private.pem -passin pass: -CAcreateserial -out server.crt

# 将加密的RSA密钥转成未加密的RSA密钥,避免每次读取都要求输入解密密码

# 密码就是生成私钥文件时设置的passout、读取私钥文件时要输入的passin,比如这里要输入“server”

openssl rsa -in server_rsa_private.pem -out server_rsa_private.pem.unsecure # 客户端证书及密钥生成方法一----直接生成客户端密钥及待签名证书

# 如果想以后读取私钥文件client_rsa_private.pem时不需要输入密码,亦即不对私钥进行加密存储,那么将-passout pass:client替换成-nodes

openssl req -newkey rsa: -passout pass:client -keyout client_rsa_private.pem -out client.csr -subj "/C=CN/ST=GD/L=SZ/O=COM/OU=NSP/CN=CLIENT/emailAddress=youremail@qq.com"

# 客户端证书及密钥生成方法二----分步生成客户端密钥及待签名证书:

# openssl genrsa -aes256 -passout pass:client -out client_rsa_private.pem

# openssl req -new -key client_rsa_private.pem -passin pass:client -out client.csr -subj "/C=CN/ST=GD/L=SZ/O=COM/OU=NSP/CN=CLIENT/emailAddress=youremail@qq.com"

# 使用CA证书及密钥对客户端证书进行签名:

openssl x509 -req -days -in client.csr -CA ca.crt -CAkey ca_rsa_private.pem -passin pass: -CAcreateserial -out client.crt

# 将加密的RSA密钥转成未加密的RSA密钥,避免每次读取都要求输入解密密码

# 密码就是生成私钥文件时设置的passout、读取私钥文件时要输入的passin,比如这里要输入“client”

openssl rsa -in client_rsa_private.pem -out client_rsa_private.pem.unsecure

2.5 开发环境配置

操作系统----kali-roaling。为了使用现在虚拟机而已,使用ubuntu、centos等等应该都是没差别的。

IDE----eclipse。直接在终端中编译不通过没深究,放eclipse编译没问题就直接使用eclipse。

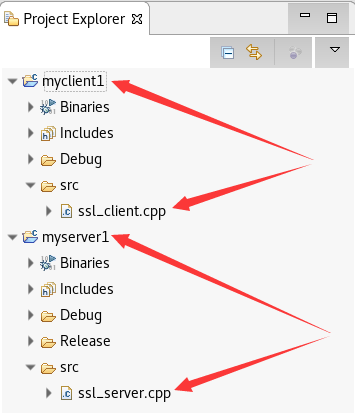

2.5.1 在同一活动目录下建了两个project

myclient1----建src文件夹放客户端代码

myserver1----建src文件夹放服务端代码

(其他目录要么是自动生成的,要么是编译后自动生成的,不用管;如果项目有报错试试多重启几次eclipse甚操作系统)

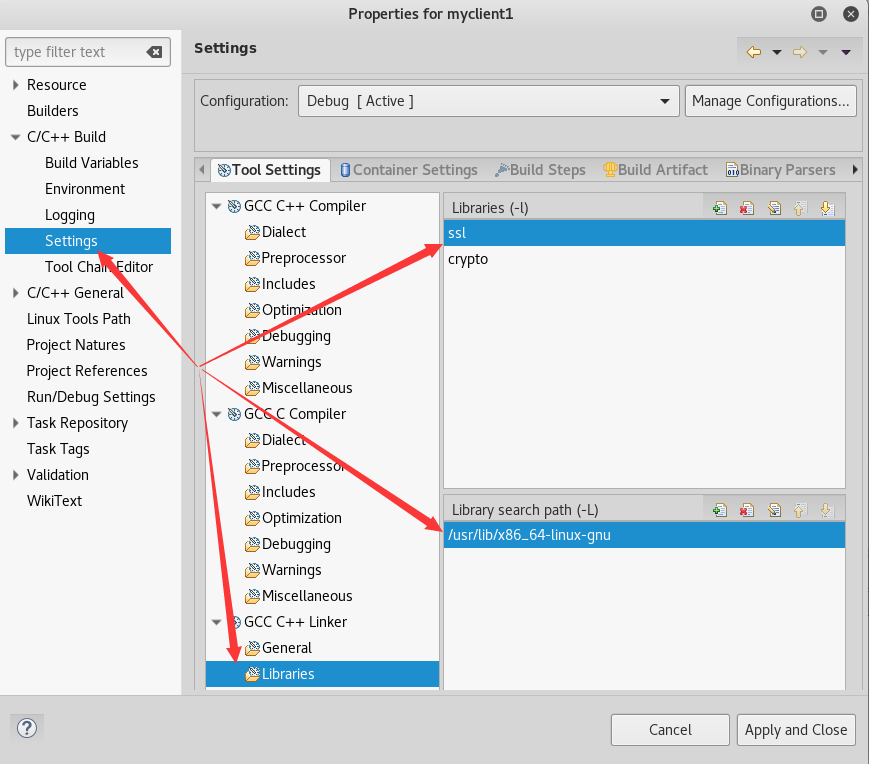

2.5.2 指定ssl和crypto

在项目文件夹上右键----Properties----指定ssl库和crypto库目录不然编译找不到ssl。两个project都要配置

2.5.3 编译

使用Ctrl+B快捷键进行编译,eclipse会编译所有project

2.5.4 证书复制

将前边生成的ca证书(ca.crt)、客户端证书(client.crt)、客户端未加密私钥文件()复制到myclient1项目的Debug目录下

将前边生成的ca证书、服务端证书、服务端端未加密私钥文件复制到myclient1项目的Debug目录下

2.5.5 运行程序

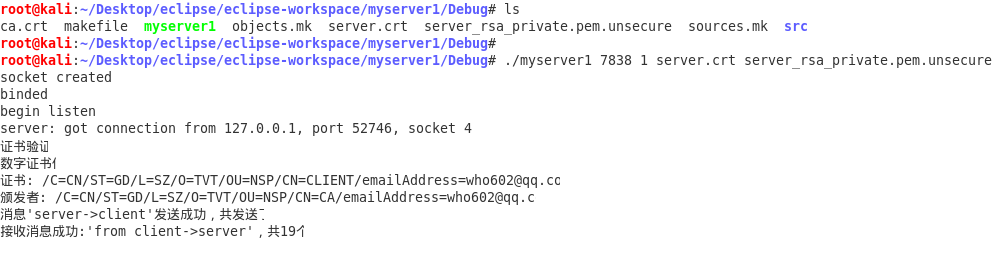

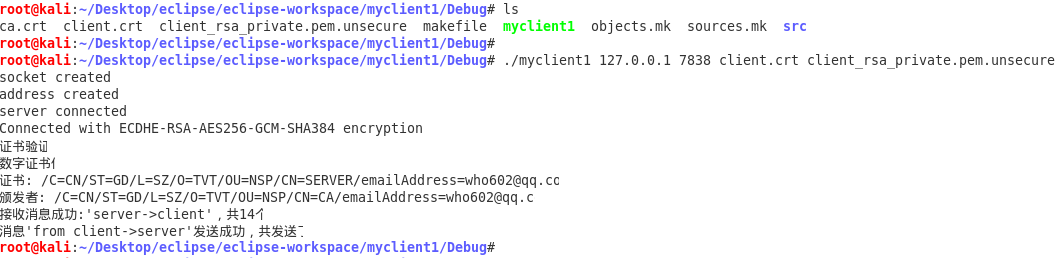

先运行服务端后运行客户端

./myserver1 server.crt server_rsa_private.pem.unsecure

./myclient1 127.0.0.1 client.crt client_rsa_private.pem.unsecure

运行结果如下,服务端:

客户端:

参考:

https://blog.csdn.net/gengxiaoming7/article/details/78505107

https://blog.csdn.net/sardden/article/details/42705897

https://blog.csdn.net/Junkie0901/article/details/40402003

https://www.openssl.org/docs/man1.1.1/man3/

https://blog.csdn.net/wangsifu2009/article/details/7569566

https://www.cnblogs.com/zhouxihi/p/6001866.html

openssl实现双向认证教程(服务端代码+客户端代码+证书生成)的更多相关文章

- TCP通信服务端及客户端代码

Java TCP通信使用的是Socket(客服端)和ServerSocket(服务端),具体代码如下. server端代码: import java.io.BufferedReader; import ...

- socket模块实现基于UDP聊天模拟程序;socketserver模块实现服务端 socket客户端代码示例

socket模块 serSocket.setblocking(False) 设置为非阻塞: #coding=utf-8 from socket import * import time # 用来存储所 ...

- 基于java NIO 的服务端与客户端代码

在对java NIO selector 与 Buffer Channel 有一定的了解之后,我们进行编写java nio 实现的 客户端与服务端例子: 服务端: public class NIOC ...

- 用nodejs快速实现websocket服务端(带SSL证书生成)

有不少公司将nodejs的socket.io作为websocket的解决方案,很遗憾的是socket.io是对websocket的封装,并不支持html5原始的websocket协议,微信小程序使用的 ...

- gSOAP calc服务端与客户端示例

1. Web服务定义描述头文件 typedef double xsd__double; int ns__add(xsd__double a, xsd__double b, xsd__double &a ...

- openssl制作双向认证经过验证可行

openssl制作双向认证经过验证可行 http://www.360doc.com/content/12/0524/15/2150778_213390447.shtml 2012-05-24 履历馆 ...

- linux(centos 6.4)下安装php memcache服务端及其客户端(详细教程)

前言 在搭建个人博客时,由于没有使用任何框架,纯手工code前台和后台,导致遇到许多问题,其中一个问题就是mysql连接导致的页面相应速度异常低.在查询各种途径后,只能考虑使用memcache缓存.在 ...

- 【.NET+MQTT】.NET6 环境下实现MQTT通信,以及服务端、客户端的双边消息订阅与发布的代码演示

前言: MQTT广泛应用于工业物联网.智能家居.各类智能制造或各类自动化场景等.MQTT是一个基于客户端-服务器的消息发布/订阅传输协议,在很多受限的环境下,比如说机器与机器通信.机器与物联网通信等. ...

- Java 断点下载(下载续传)服务端及客户端(Android)代码

原文: Java 断点下载(下载续传)服务端及客户端(Android)代码 - Stars-One的杂货小窝 最近在研究断点下载(下载续传)的功能,此功能需要服务端和客户端进行对接编写,本篇也是记录一 ...

随机推荐

- Qt5学习记录:QString与int值互相转换

1)QString转int 直接调用toInt()函数 例: QString str("100"); int tmp = str.toInt(); 或者: bool ok; QSt ...

- vs编译出现 fatal error LNK1281:无法生成 SAFESEH 映像

问题: 在vs编译中我们有时候常常会见到这样的错误,无法生成 SAFESEH 映像,镜像安全问题 解决方法: 1.打开该项目的"属性页"对话框. 2.单击"链接器&quo ...

- 【Python】【一些概念与对比】

type.__new__() : 返回类.可以把类看作是metaclass 创建出来的实例 普通类里的__new__() : 返回类的实例. __new__() : 返回类的实例.Python解释器 ...

- 【Java】【THINK】

1. 新建类,应优先考虑“组织”对象,而不是继承.这样可以保持清爽. 2. Java对象&对象句柄: 声明了一个类型的变量也就是声明了一个该类型的对象.但是这个对象只是个抽象的概念,并不会在内 ...

- 【Oracle】【问题】

1. java.sql.SQLException: 对只转发结果集的无效操作: last 参考:https://www.cnblogs.com/gaoyuchuanIT/articles/411888 ...

- Centos6.8安装nginx(一)

在这里对nginx的安装简单的做个记录,后续有时间的话在详细补充. 1.yum安装g++: yum install -y gcc gcc-c++ [enter] 2.下载必需的依赖库:zlib(为了g ...

- Easy Graphics Engine vs2015使用

vs2017: 下载 https://pan.baidu.com/s/1qWxAgeK 里面的 “ege19.01_vs2017 (推荐, 修正win10 1809 上无法正常运行的问题).zip” ...

- 四: 使用vue搭建网站前端页面

---恢复内容开始--- 在搭建路由项目的时候的基本步骤 一:创建项目 安装好vue 搭好环境 (步骤在上篇博客中) 进入项目目录 cd 目录路径/ 目录名 创建项目 ...

- EndNote基础教程

endnote的使用方法 http://www.360doc.com/content/17/1211/08/31841004_711998509.shtml 导入文献 File-Import-Flod ...

- java转义字符处理——“\\”替换为“/”

replaceAll("\\\\", "/"); 例如 //获取项目路径,并将\转换为/ File directory = new File("&qu ...