PCB Windows Petya(永恒之蓝)勒索病毒补丁检测代码

公司内部电脑招受到新的勒索病毒Petya(永恒之蓝)攻击,直接导致受攻击的电脑系统崩贵无法启动,这次勒索病毒攻击影响范围之广,IT,人事,工程,生产,物控等部门都无一幸免,对整个公司运转产生了非常严重的破坏, 经过整个IT运维与开发团队的全体努力病毒基本得到了控制。在这里分享一下Petya(永恒之蓝)勒索病毒补丁检测

关于Petya勒索信息可以点击http://blogs.360.cn/post/petya.html

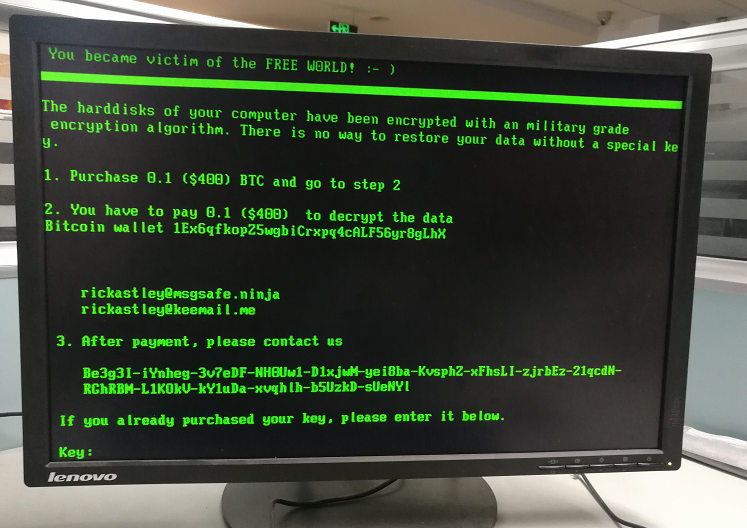

一.电脑中了Petya(永恒之蓝)勒索病毒后的图像

二.Petya(永恒之蓝)勒索信息

该病毒会加密磁盘主引导记录(MBR),导致系统被锁死无法正常启动,然后在电脑屏幕上显示勒索提示,要求支付折合400美元的比特币

三.Petya(永恒之蓝)补丁:

1.补丁名称(不同Windows操作系统补丁名称不同)

Windows 7 补丁名称:KB4012212 KB4012215

Windows XP 补丁名称:KB4012598

Windows 10 无需打补丁

2.引用dll,保证兼容性最高,用net 2.0框架

C:\Windows\Microsoft.NET\Framework\v2.0.50727bak\System.Management.dll

3.代码实现

获取到补丁清单,接下来就可以进行补丁名检测了,当电脑没安装相应的补丁,可以采集电脑信息并提交到数据库

/// <summary>

/// /获取Windows所有补丁清单

/// </summary>

/// <returns></returns>

private List<string> getIT_bdList()

{

ManagementObjectSearcher searcher = new ManagementObjectSearcher("select * from Win32_QuickFixEngineering");

List<string> nameList = new List<string>();

foreach (ManagementObject share in searcher.Get()) //in ('KB4012212','KB4012215','KB4012598')

{

nameList.Add(share.ToString());

}

return nameList;

}

PCB Windows Petya(永恒之蓝)勒索病毒补丁检测代码的更多相关文章

- 防范永恒之蓝勒索病毒-XP、Win10文件共享怎样设置

企业内部员工之间的文件共享,是企业内部文件交换的重要手段.传统的文件共享是通过Windows的目录共享来实现的,而目录共享功能因其可能存在安全隐患使得很多企业分发放弃了这个文件共享模式. 如去年勒索病 ...

- WannaCry(永恒之蓝)病毒处理方法

1.直接关闭server服务 打开cmd执行关闭server服务即可: net stop server 控制面板--管理工具--服务里手动关掉 2.防火墙限制445端口 3.打补丁 [KB401259 ...

- 关于 永恒之蓝 和 MS17-010 补丁

[KB4012598]:http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598 适用于Windows XP 32位/64位/嵌入 ...

- MS17-010远程溢出漏洞 - 永恒之蓝 [CVE-2017-0143]

MS17-010远程溢出漏洞(永恒之蓝) Ti:2019-12-25 By:Mirror王宇阳 MS17-010 CVE-2017-0143 MS17-010 CVE-2017-0144 MS17-0 ...

- WannaCry勒索病毒全解读,权威修复指南大集合

多地的出入境.派出所等公安网络疑似遭遇了勒索蠕虫病毒袭击,已暂时停办出入境业务:加油站突然断网,不能支持支付宝.微信.银联卡等联网支付:大批高校师生电脑中的文件被蠕虫病毒加密,需要支付相应的赎金方可解 ...

- 勒索病毒 -- “永恒之蓝”NSA 武器免疫工具

“永恒之蓝”NSA 武器免疫工具 针对 445 端口:445端口是一个毁誉参半的端口,他和139端口一起是IPC$入侵的主要通道.有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但也正是因 ...

- 由"永恒之蓝"病毒而来的电脑科普知识

永恒之蓝病毒事件: 继英国医院被攻击,随后在刚刚过去的5月12日晚上20点左右肆虐中国高校的WannaCry勒索事件,全国各地的高校学生纷纷反映,自己的电脑遭到病毒的攻击,文档被加密,壁纸遭到篡改,并 ...

- 关于Windows勒索病毒以及445端口防护

前两天,与这个周末,5月12日起,Onion.WNCRY两类敲诈者病毒变种在全国乃至全世界大范围内出现爆发态势,大量个人和企业.机构用户中招. 与以往不同的是,这次的新变种病毒添加了NSA(美国国家安 ...

- 由"永恒之蓝"病毒而来的电脑知识科普

永恒之蓝病毒事件: 继英国医院被攻击,随后在刚刚过去的5月12日晚上20点左右肆虐中国高校的WannaCry勒索事件,全国各地的高校学生纷纷反映,自己的电脑遭到病毒的攻击,文档被加密,壁纸遭到篡改,并 ...

随机推荐

- mybatis中resultMap引发的吐血bug

简单的讲: 问题背景:如果在写mybatis中的resultMap时,不下心将resultMapde id写成映射接口的名字,会发生什么? 结论:单元测试进度条卡住但不报错, Tomcat运行不报错, ...

- Ubuntu终端常用的快捷键(转载)

本文转自:https://www.cnblogs.com/nucdy/p/5251659.html 侵删 Ubuntu中的许多操作在终端(Terminal)中十分的快捷,记住一些快捷键的操作更得心应 ...

- oracle的分号、斜杠和commit

;分号表示一个语句的结束 //表示执行前面的一个代码块,例如begin/end,代码块后面必须跟/才能执行. commitcommit表示提交一个事务,例如insert,delete,update等, ...

- linux性能优化cpu-02平均负载

每次我们系统变慢时,我们通常做的第一件事就是top命令或者uptime命令,看一下系统的负载情况,比如下面: 我在命令行中输入uptime 22:15:51 表示当前系统时间 up 13 min ...

- 框架之---Flask

Flask是一个轻量级的WEB框架,它和Django相比,就是一个胖子和一个骨架的区别. Flask是一个py文件就可以run的web框架,但是就因为是py文件就能run,所有,啥都没有,等把Flas ...

- 洛谷 2484 [SDOI2011]打地鼠

[题解] n^6的做法很好想,然而这样复杂度不对.. 然后我们可以发现R和C可以分开求,这样复杂度降到了n^4. 使用树状数组可以把复杂度降到n^3logn,可以顺利通过. #include<c ...

- Codeforces Educational Codeforces Round 17 Problem.A kth-divisor (暴力+stl)

You are given two integers n and k. Find k-th smallest divisor of n, or report that it doesn't exist ...

- 【Codeforces 339C】Xenia and Weights

[链接] 我是链接,点我呀:) [题意] 在天平上放砝码 你要在左边放一下然后到右边放一下 一直重复这样放m次 每次你放在其中一边都要让另外一边的重量比你少 你可以用1~10中的某些砝码 问你要怎样放 ...

- POJ 2115 简单的模线性方程求解

简单的扩展欧几里得题 这里 2^k 不能自作聪明的用 1<<k来写 , k >= 31时就爆int了 , 即使定义为long long 也不能直接这样写 后来老老实实 for(int ...

- poj3352

Road Construction Time Limit: 2000MS Memory Limit: 65536K Total Submissions: 7980 Accepted: 4014 Des ...