Kali-linux攻击路由器

前面介绍的各种工具,都是通过直接破解密码,来连接到无线网络。由于在一个无线网络环境的所有设备中,路由器是最重要的设备之一。通常用户为了保护路由器的安全,通常会设置一个比较复杂的密码。甚至一些用户可能会使用路由器的默认用户名和密码。但是,路由器本身就存在一些漏洞。如果用户觉得对复杂的密码着手可能不太容易。这时候,就可以利用路由器自身存在的漏洞实施攻击。本节将介绍使用Routerpwn工具实施攻击路由器。

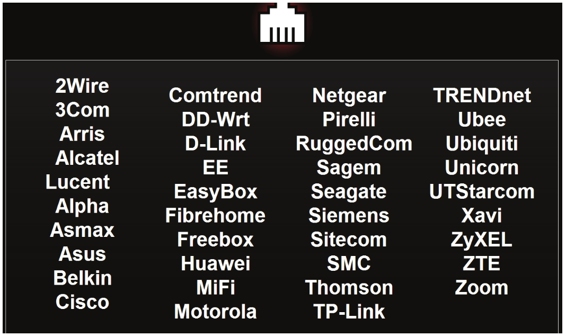

Routerpwn可能是使用起来最容易的一个工具。它用来查看路由器的漏洞。Routerpwn不包括在Kali中,它只是一个网站。其官网地址为http://routerpwn.com/。该网站提供的漏洞涉及很多厂商的路由器,如图9.42所示。

图9.42 Routerpwn主页面

从该界面可以看到有很多厂商的路由器,如国内常用的D-Link、Huawei、Netgear和TP-Link等。根据自己的目标路由器选择相应生产厂商,这里选择TP-Link,将显示如图9.43所示的界面。

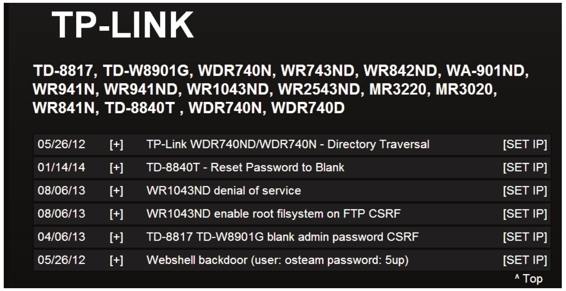

图9.43 支持的型号及漏洞

从该界面可以看到支持有十六种型号的TP-LINK路由器及可利用的漏洞。在路由器漏洞列表中显示了漏洞日期、漏洞描述信息和一个选项[SET IP]。该选项是用来设置目标路由器的IP。

【实例9-6】利用Webshell backdoor漏洞,获取一个远程路由器(本例中路由器IP地址为192.168.0.1)命令行。具体操作步骤如下所示。

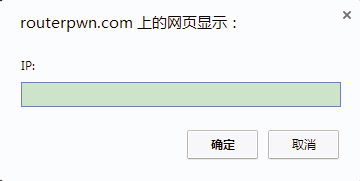

(1)在图9.43中单击[SET IP]按钮,将弹出一个对话框,如图9.44所示。

图9.44 输入目标路由器IP地址

(2)在该对话框中,输入要攻击的路由器的IP地址。然后单击“确定”按钮,将弹出如图9.45所示的对话框。

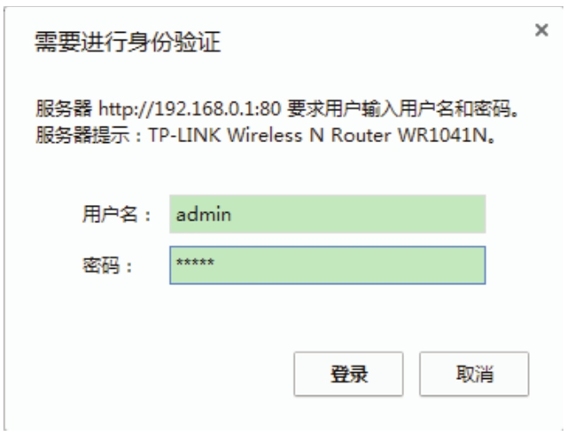

图9.45 登录路由器对话框

(3)在该界面输入登录路由器的用户名和密码,一般路由器默认的用户名和密码是admin。然后单击“登录”按钮,将显示如图9.46所示的界面。

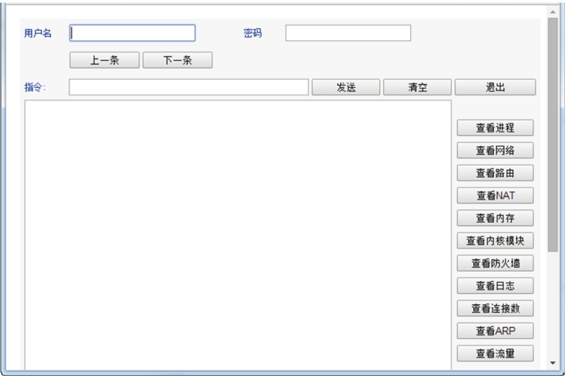

图9.46 命令行界面

(4)此时,在该界面可以执行一些查看路由器信息的命令,如查看进程、网络、路由表和NAT等。或者直接单击图9.46中右侧栏的按钮查看相关信息。在该界面执行命令时,需要输入用户名和密码。这里的用户名和密码是Routerpwn网站中Webshell backdoor漏洞提供的用户名和密码(osteam和5up)。例如,单击“查看网络”按钮,将显示如图9.47所示的界面。

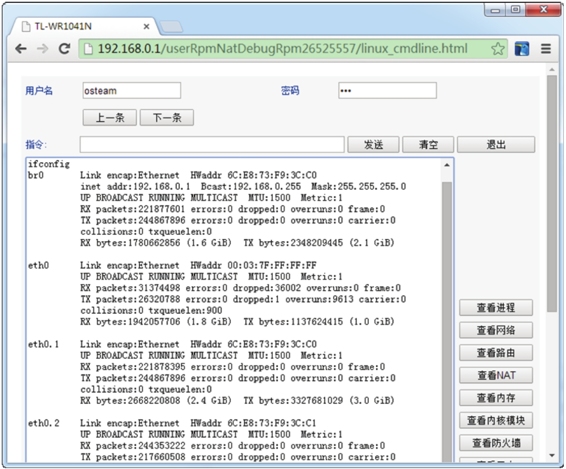

图9.47 路由器的网络连接信息

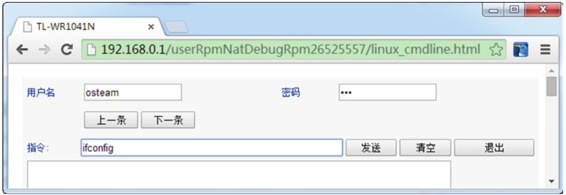

(5)从该界面可以看到路由器中,所有连接的网络接口信息,如接口的IP地址、MAC地址和传输速率等。如果想要通过执行命令查看,则在指令框中输入ifconfig命令。然后单击“发送”按钮,如图9.48所示。

图9.48 运行命令查看网络信息

(6)在该界面单击“发送”按钮后,输出的信息和图9.47中的信息一样。

Kali-linux攻击路由器的更多相关文章

- 关于如何通过kali linux 攻击以及破解WPA/WPA2无线加密

http://blog.csdn.net/wingstudio_zongheng/article/details/51435212 1.前期准备 1)打开一个终端 执行命令: ifconfig ...

- Kali Linux 渗透测试手册(1.1)安装虚拟机

翻译来自:掣雷小组 成员信息: thr0cyte, Gr33k, 花花, 小丑, R1ght0us, 7089bAt, 一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: 在W ...

- Kali Linux Web渗透测试手册(第二版) - 1.0 - 渗透测试环境搭建

一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: 在Windows和Linux上安装VirtualBox 创建一个Kali Linux虚拟机 更新和升级Kali Linux ...

- Kali Linux Web 渗透测试视频教程— 第十六课-拒绝服务攻击

Kali Linux Web 渗透测试视频教程— 第十六课-拒绝服务攻击 文/玄魂 目录 Kali Linux Web 渗透测试视频教程— 第十六课-拒绝服务攻击................... ...

- 使用Kali Linux执行中间人攻击(演示)

中间人攻击也叫Man-In-The-Middle-Attack. 我假设你已经知道中间人攻击的基本概念,引用一段wikipedia: 中间人攻击(Man-in-the-middle attack,缩写 ...

- Kali Linux中前十名的Wifi攻击工具

无 线网络的攻与防一直是比较热门的话题,由于无线信号可以被一定范围内的任何人接收到(包括死黑阔),这样就给WIFI带来了安全隐患:路由器生产厂商和网 络服务供应商(ISPs)的配置大多是默认开启了WP ...

- kali linux下的arp攻击

这是我第一篇博客,写的不好请谅解 ____________________________(分割线)_______________________________ 在kali linux系统下自带工具 ...

- 关于ARP攻击的原理以及在Kali Linux环境下的实现

关于ARP攻击的原理以及在Kali Linux环境下的实现 全文摘要 本文讲述内容分为两部分,前半部分讲述ARP协议及ARP攻击原理,后半部分讲述在Kali Linux环境下如何实现ARP攻击以及AR ...

- ARP攻击之Kali Linux局域网断网攻击

特别声明: 我们学习研究网络安全技术的目的应是为了维护网络世界的安全,保护自己和他人的私有信息不被非法窃取和传播.请您遵守您所在地的法律,请勿利用本文所介绍的相关技术做背离道德或者违反法律的事情. S ...

- MetaSploit攻击实例讲解------社会工程学set攻击(kali linux 2016.2(rolling))(详细)

不多说,直接上干货! 首先,如果你是用的BT5,则set的配置文件是在 /pentest/exploits/set/set_config下. APACHE_SERVER=ONSELF_SIGNED_A ...

随机推荐

- jQuery 关于IE9上传文件无法进入后台问题的原因及解决办法(ajaxfileupload.js第四弹)

第四弹的诞生完全不在自己最初的计划之中,是有个网友看了先前关于<ajaxfileupload.js系列>的文章后提出的问题,由于自己一直是用chrome浏览器去测试demo,完全忽略IE浏 ...

- 【我整理的java开源项目】

摘要: 1. 整理出一些使用比较广或者个人觉得比较好的java开源项目和资料供参考. 2. 如果你觉得好但是我没有列出的开源项目请告诉我,方便我添加到列表里. 3. 如果你发现信息描述有误请联系我,我 ...

- JSP9大内置对象

JSP9大内置对象 JSP9个内置对象:out对象 用于输出各种数据reuest对象 封装了来自客户端的各种信息response对象 封装了服务器的响应信息exception对象 封装了程序运行过程中 ...

- HDU 2045 RPG难题

http://acm.hdu.edu.cn/showproblem.php?pid=2045 这道题也是用倒推: 先假设前n-2个块都已经涂好,涂第n-1块时有以下两种情况: 1.n-1和1相同,则n ...

- asp.net WebService的一个简单示例

不同的系统之间经常会需要数据的交换对接,而Web Service技术, 能使得运行在不同机器上的不同应用无须借助附加的.专门的第三方软件或硬件, 就可相互交换数据或集成.依据Web Service规范 ...

- 关于Python的那点吐槽

之前听到过别人有说过Python只是一个玩具做不了大项目,我当时是嗤之以鼻的,不说豆瓣这样的公司采用Python做的网站,GitHub上那么多大项目都是用Python写的,怎么能说Python只是一个 ...

- javascript函数中with的介绍

/*js函数中with函数的用法分析定义 方便用来引用某个对象中已有的属性但是不能用来给对象添加属性 要给对象创建新的属性 必须明确的引用该对象*/代码格式with(object) statement ...

- Luogu2483 [SDOI2010]魔法猪学院(可并堆)

俞鼎力大牛的课件 对于原图以 \(t\) 为根建出任意一棵最短路径树 \(T\),即反着从 \(t\) 跑出到所有点的最短路 \(dis\) 它有一些性质: 性质1: 对于一条 \(s\) 到 \(t ...

- Bootstrap网格

首先了解一下,什么是网格? 在平面设计中,网格是一种由一系列用于组织内容的相交的直线(垂直的.水平的)组成的结构(通常是二维的).它广泛应用于打印设计中的设计布局和内容结构.在网页设计中,它是一种用于 ...

- is_array判断是否为数组

if(is_array($arr)){ echo "是数组"; }else{ echo "不是数组"; }