exchange 2010 邮件服务器owa证书更新

exchange 2010应用环境

- 四台前端服务器,两台位于DMZ区,两台位于办公网环境,办公网和DMZ的服务器做了NLB负载均衡,操作系统为windows server 2008 r2.

- 目前前端https绑定的是企业自颁发的sha1证书,加密套件为系统默认.

- 默认开启了RC4

- 使用了非安全的协议SSL_V2.0及SSL_V3.0

更改需求

- 将DMZ区两台服务器IIS证书替换为公网的sha256证书

- 关闭RC4

- 禁用SSL_V2.0及SSL_V3.0,启用TLS_V1.2,TLS_V1.1,TLS_V1.0(默认已启用)协议

- 更新加密套件的优先顺序,配置Forward secrecy

操作

购买证书

由于公司有统一人员负责证书事宜,只提供了相关的域名,最终拿到手的是证一个私钥(private.key)及一个cer(20170928.cer)证书文件。需要将cer证书文件转为pfx类型的证书,然后导入服务器-个人区域。

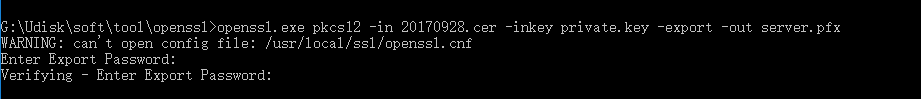

*openssl.exe pkcs12 -in 20170928.cer -inkey private.key -export -out server.pfx

输入两次证书密码,就可以导出证书文件server.pfx

* 需要安装完整的证书链,否则证书不能正常的使用。绑定证书

iis管理器选择刚刚导入的证书,绑定到https禁用RC4

将以下代码保存为rc4.reg并导入系统Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 128/128]

"Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 40/128]

"Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 56/128]

"Enabled"=dword:00000000禁用ssl,启用tls

将以下代码保存为ssl.reg并导入系统

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server]

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client]

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server]

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client]

"Enabled"=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server]

"Enabled"=dword:00000001

"DisabledByDefault"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client]

"Enabled"=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server]

"Enabled"=dword:00000001

"DisabledByDefault"=dword:00000000- 更新加密套件

可以运行gpedit.smc,选择计算机-管理模板-网络-ssl密码套件 启用并将$cipherSuitesOrder的值填入,参数之间用英文状态下的逗号隔开

以下为powershell脚本

$cipherSuitesOrder = @(

'TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384_P521',

'TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384_P384',

'TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384_P256',

'TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA_P521',

'TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA_P384',

'TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA_P256',

'TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256_P521',

'TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA_P521',

'TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256_P384',

'TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256_P256',

'TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA_P384',

'TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA_P256',

'TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384_P521',

'TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384_P384',

'TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256_P521',

'TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256_P384',

'TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256_P256',

'TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384_P521',

'TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384_P384',

'TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA_P521',

'TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA_P384',

'TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA_P256',

'TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256_P521',

'TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256_P384',

'TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256_P256',

'TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA_P521',

'TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA_P384',

'TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA_P256',

'TLS_DHE_DSS_WITH_AES_256_CBC_SHA256',

'TLS_DHE_DSS_WITH_AES_256_CBC_SHA',

'TLS_DHE_DSS_WITH_AES_128_CBC_SHA256',

'TLS_DHE_DSS_WITH_AES_128_CBC_SHA',

'TLS_DHE_DSS_WITH_3DES_EDE_CBC_SHA',

'TLS_RSA_WITH_AES_256_CBC_SHA256',

'TLS_RSA_WITH_AES_256_CBC_SHA',

'TLS_RSA_WITH_AES_128_CBC_SHA256',

'TLS_RSA_WITH_AES_128_CBC_SHA',

'TLS_RSA_WITH_RC4_128_SHA',

'TLS_RSA_WITH_3DES_EDE_CBC_SHA'

)

$cipherSuitesAsString = [string]::join(',', $cipherSuitesOrder)

New-ItemProperty -path 'HKLM:\SOFTWARE\Policies\Microsoft\Cryptography\Configuration\SSL\00010002' -name 'Functions' -value $cipherSuitesAsString -PropertyType 'String' -Force | Out-Nullexchange 2010 邮件服务器owa证书更新的更多相关文章

- Exchange 2010邮件服务器的搭建和部署

Exchange主要是针对内部网或者企业网用户进行搭建的邮件服务器软件,利用它能够很快地搭建安全性较高的内部网邮件系统. 本次搭建在个人环境中实践,纯属爱好折腾,分四步骤,1.搭建windows 20 ...

- Windows Server 2008 R2 配置Exchange 2010邮件服务器

windows server 服务器系统搭建邮件服务器一般两种情况: 1:Winmail server 软件 2:Exchange 参考教程:http://www.cnblogs.com/zhongw ...

- exchange 2010入门到精通

exchange 2010入门到精通 Exchange产品介绍和功能演示 Exchange是什么 目前最受欢迎企业级邮件服务器产品 市场占有率70%(2011数据) 微软消息协作平台中核心产品 Exc ...

- Exchange 2010 邮箱大小限制原则

在 Exchange中文站 的QQ群(68280328)里经常会有朋友问到关于 Exchange 2010 邮件大小限制的问题,因为有许多地方,而且定义的内容又是同样的,所以,让本来很简单的限制原则变 ...

- 邮件服务器hMailServer管理工具hMailServer Administrator汉化(转)

//实现:邮件服务器hMailServer管理工具hMailServer Administrator的汉化 //环境: Windows Server 2008 R2 hMailServer Admin ...

- Exchange 2010 服务器邮件传输配额设置详解

在企业的邮件系统管理中,传输邮件的大小配额关系到邮件队列.邮件传输速度以及关系到该附件是否能正常发送,直接关系到用户体验.为此,传输邮件大小的设置,也经常是企业邮件管理员比较迷惑的地方.如下: 1) ...

- Exchange邮件服务器安全

Exchange是由微软推出的用于企业环境中部署的邮件服务器.Exchange在逻辑上分为三个层次:网络层(network layer).目录层(directory layer).消息层(messag ...

- Exchange 2010 OWA部分用户不能访问

Exchange 2010 OWA部分用户不能访问 http://blog.csdn.net/xuhuojun/article/details/17364619

- Exchange Server 2010邮件策略与遵从性

本文档附带了一个附档,里面详细的描述了如何在Exchange Server 2010中配置如下内容: 1.邮件分类 2.免责申明 3.配置信息隔离墙 4.邮件审核 5.Exchange 2010与AD ...

随机推荐

- Chapter 7. Packages

Chapter 7. Packages The hierarchical naming structure for packages is intended to be convenient for ...

- 设置spacevim字体显示乱码问题

https://github.com/powerline/fonts clone powerline fonts 仓库 执行项目中的 install.sh 安装字体 修改终端配置中使用的字体为 xxx ...

- 如何调用npm已经安装在全局位置的模块

参考链接 https://nodejs.org/api/modules.html#modules_loading_from_the_global_folders npm install xxx -g ...

- git提交代码到远程仓库

1.仓库初始化 git init 2.连接仓库 git remote add origin 仓库地址 3.查看状态 git status 4.将文件添加到暂存区 git add 状态里的新文件 5.将 ...

- WPF的Label默认的padding不为0

1.如图: 要求让“Tools” 左对齐,代码中已设置:HorizontalContentAlignment="Left" <Label Foreground="W ...

- [中英对照]The Art Of Reporting Bugs | 报bug的艺术

前言:因为最近要给兄弟Team分享一下如何有效地报告bug, 故多做一做功课.下面给出一篇博客的中英文对照翻译. The Art Of Reporting Bugs | 报bug的艺术 My init ...

- 一道百度的java面试题的几种解法

考试结束,班级平均分只拿到了年级第二,班主任于是问道:大家都知道世界第一高峰珠穆朗玛峰,有人知道世界第二高峰是什么吗?正当班主任要继续发话,只听到角落默默想起来一个声音:”乔戈里峰” 前言 文章出自: ...

- Tomcat源码分析——启动与停止服务

前言 熟悉Tomcat的工程师们,肯定都知道Tomcat是如何启动与停止的.对于startup.sh.startup.bat.shutdown.sh.shutdown.bat等脚本或者批处理命令,大家 ...

- iOS开源项目周报0209

由OpenDigg 出品的iOS开源项目周报第七期来啦.我们的iOS开源周报集合了OpenDigg一周来新收录的优质的iOS开源项目,方便iOS开发人员便捷的找到自己需要的项目工具等.Hedwig 向 ...

- JavaScript数组的三种定义方法

数组的定义: <script type="text/javascript"> // <!--声明数组--> // 1.先声明数组长度,后进行赋值 var a ...