2017-2018-2 20155224『网络对抗技术』Exp7:网络欺诈防范

基础问题回答

- 问:通常在什么场景下容易受到DNS spoof攻击?

- 同一局域网下,以及各种公共网络。

- 问:在日常生活工作中如何防范以上两攻击方法?

- 答:DNS欺骗攻击是很难防御的,因为这种攻击大多数本质都是被动的。通常情况下,除非发生欺骗攻击,否则你不可能知道你的DNS已经被欺骗,只是你打开的网页与你想要看到的网页有所不同。

- 使用最新版本的DNS服务器软件,并及时安装补丁;

- 关闭DNS服务器的递归功能。DNS服务器利用缓存中的记录信息回答查询请求或是DNS服务器通过查询其他服务获得查询信息并将它发送给客户机,这两种查询成为递归查询,这种查询方式容易导致DNS欺骗。

- 不要依赖DNS:不要在高度敏感和保密要求高的系统上浏览网页,最好不要使用DNS。如果有软件依赖于主机名来运行,那么可以在设备主机文件里手动指定。

- 使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击。

实践目标

本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

实践内容概述

- 简单应用SET工具建立冒名网站 (1分)

- ettercap DNS spoof (1分)

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站(1.5分)

实践过程:

1. 简单应用SET工具建立冒名网站

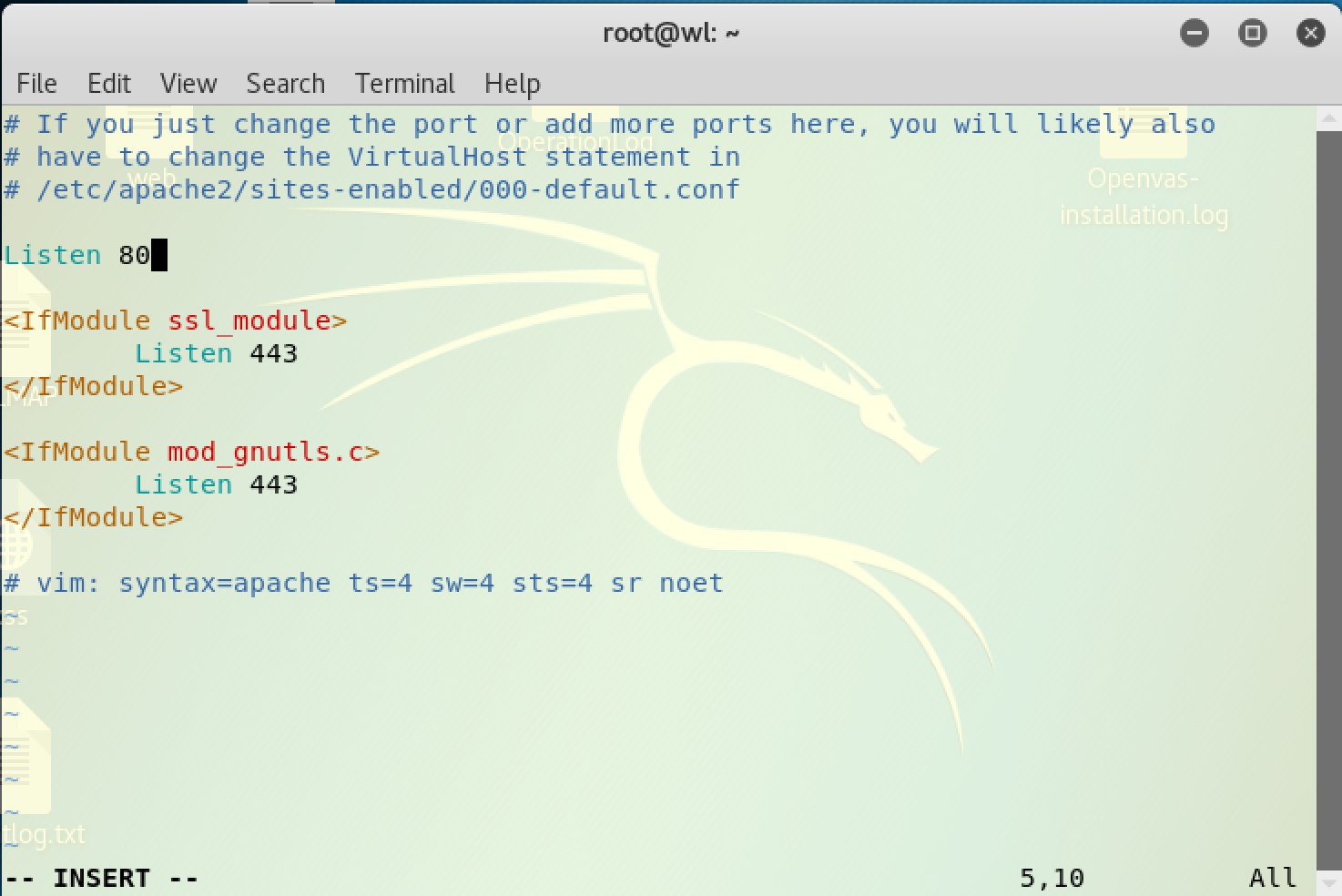

将SET工具的访问端口改为默认的80端口。

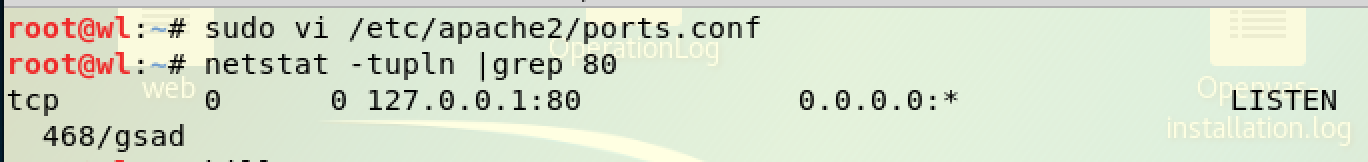

使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80。

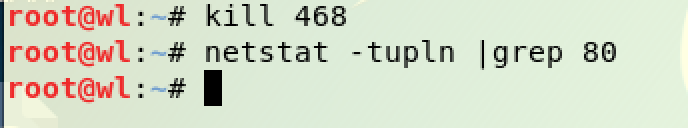

使用netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。

使用apachectl start开启Apache服务;输入setoolkit打开SET工具:

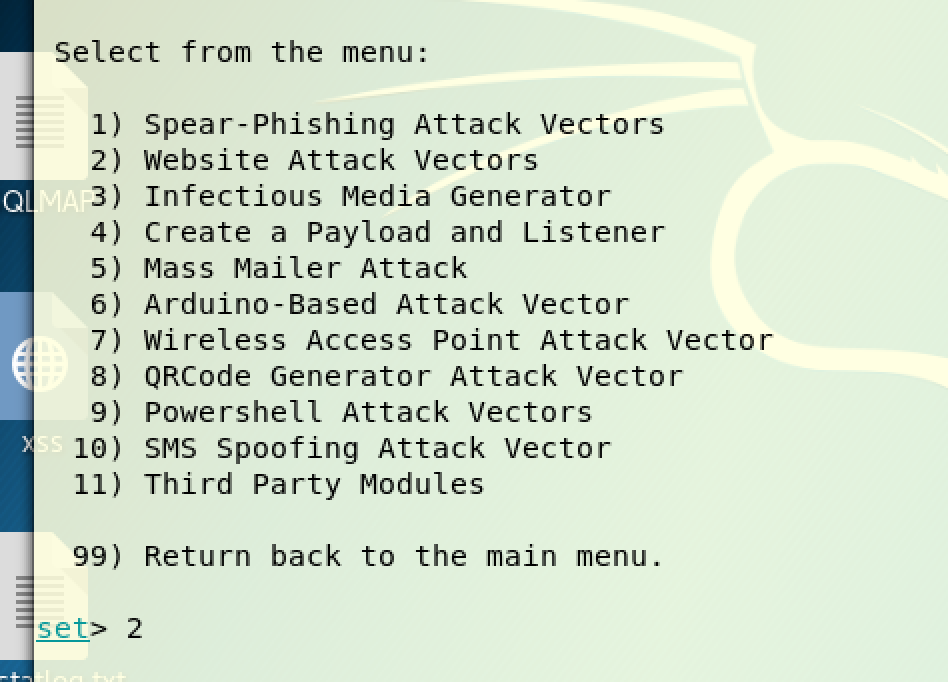

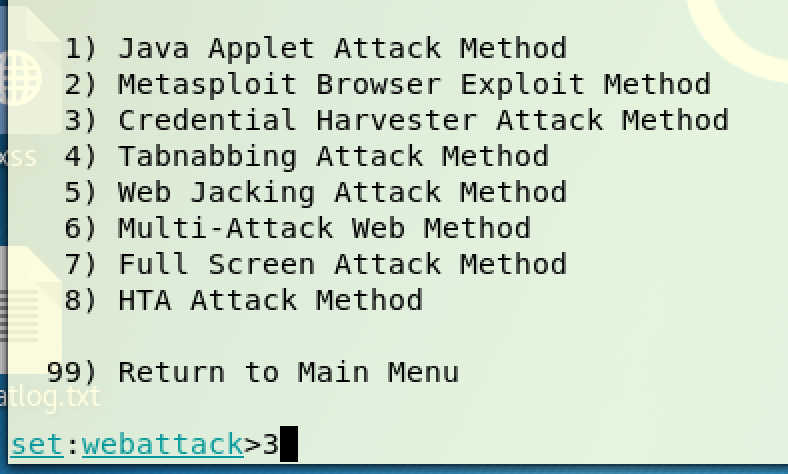

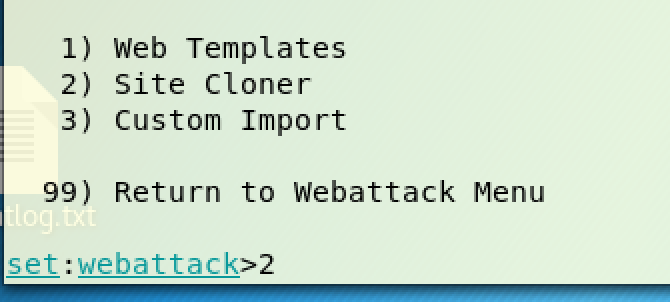

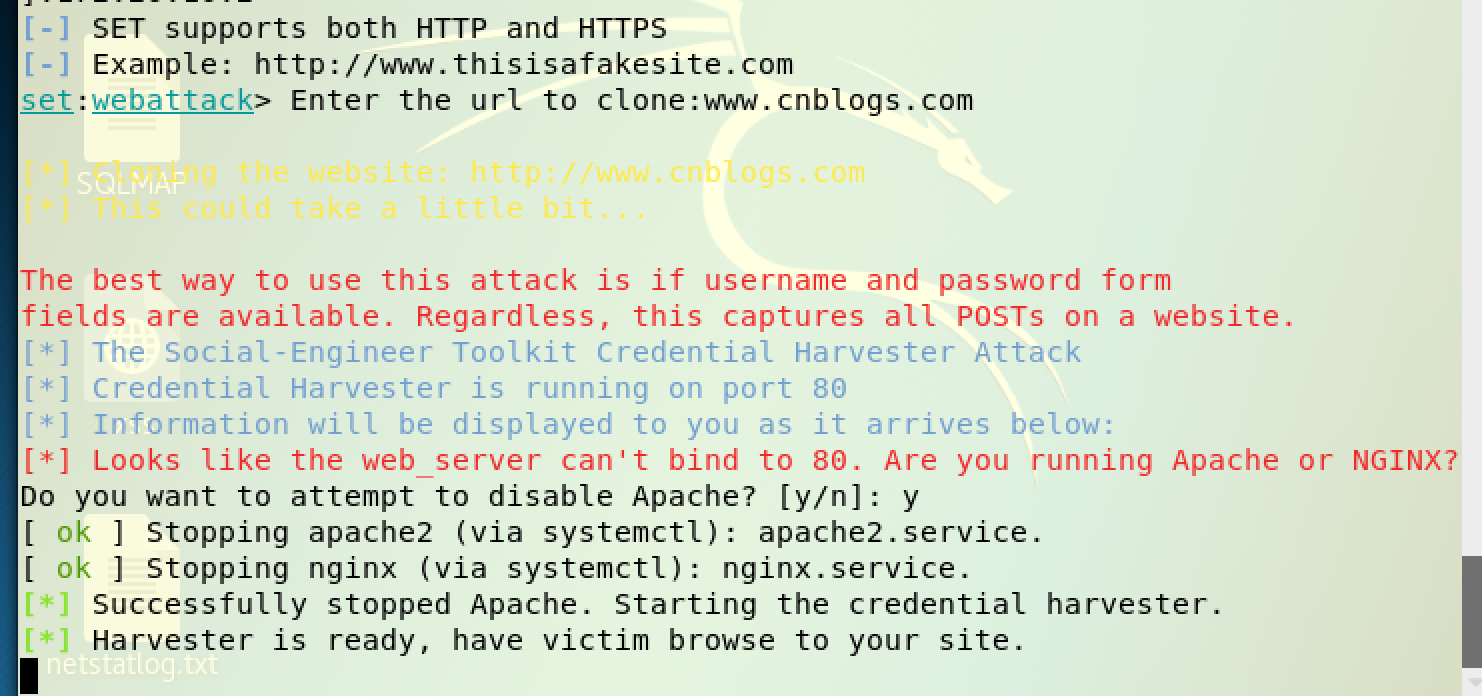

依次选择【1(社会工程学攻击)、2(钓鱼网站攻击向量)、3(登陆密码截取攻击)、2(克隆网站)】

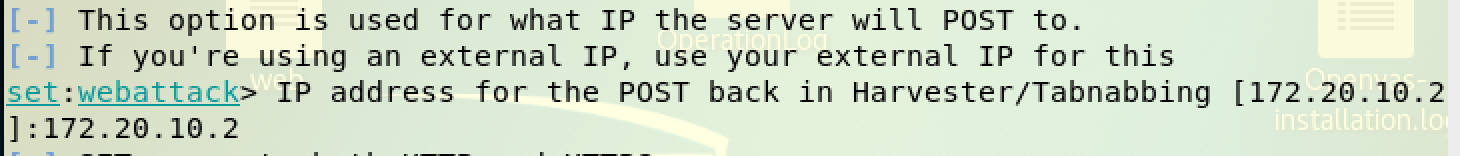

接着输入攻击机的IP地址,也就是kali的IP地址:

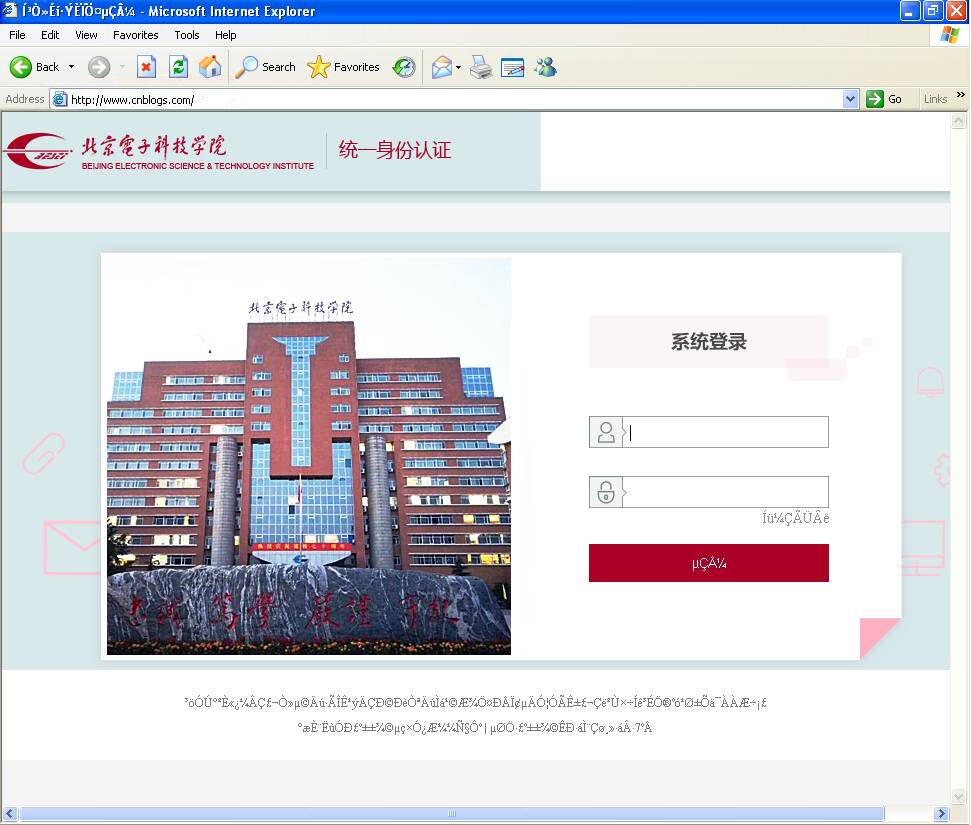

输入被克隆的url,这里使用博客园地址www.cnblogs.com:

在Kali的浏览器上输入本机ip地址测试,访问到页面

但是没有捕捉到输入的账号密码信息【。

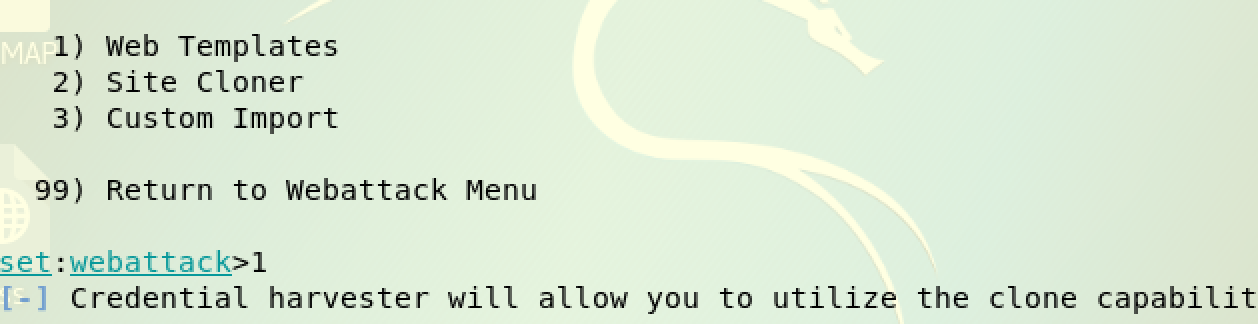

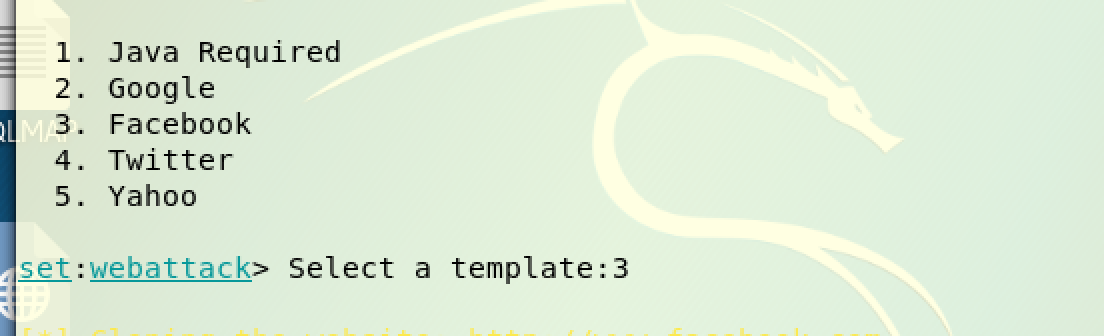

尝试点别的东西,在Set工具中依次选择【1、2、3、1(网站模版)、3(Facebook)】

访问到Facebook页面,但是是浏览器版本太低吗……

输入学号当作账号密码,Kali捕获到相关信息

2. ettercap DNS spoof

使用指令ifconfig eth0 promisc将kali网卡改为混杂模式;

(每当电脑提醒我要输入密码的这种信息就感到害怕……)

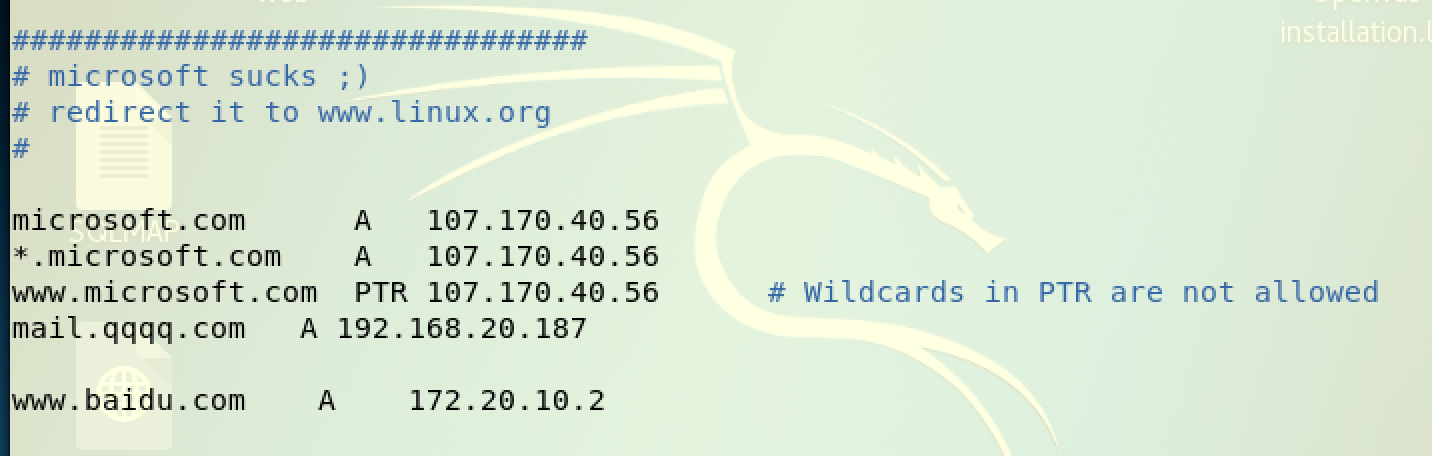

输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改

可以添加几条对网站和IP的DNS记录,这里添加一条百度地址吧

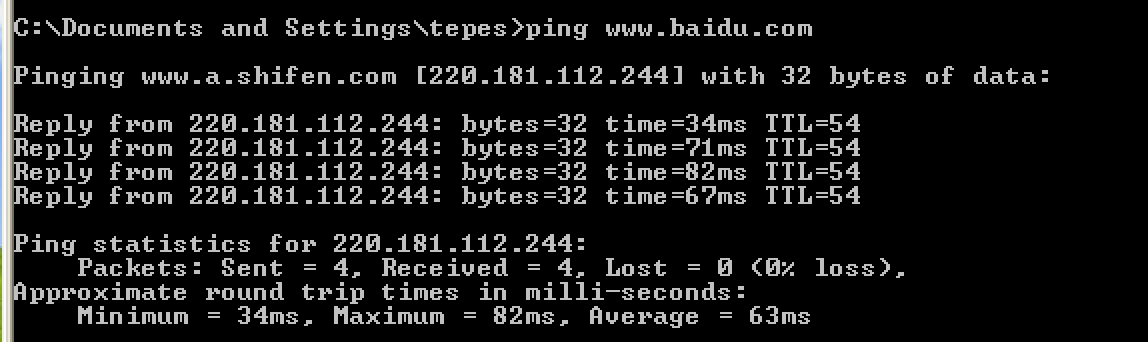

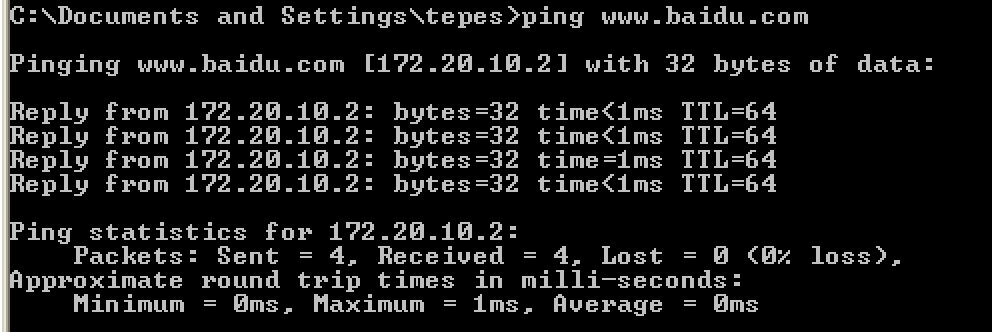

先ping一下百度

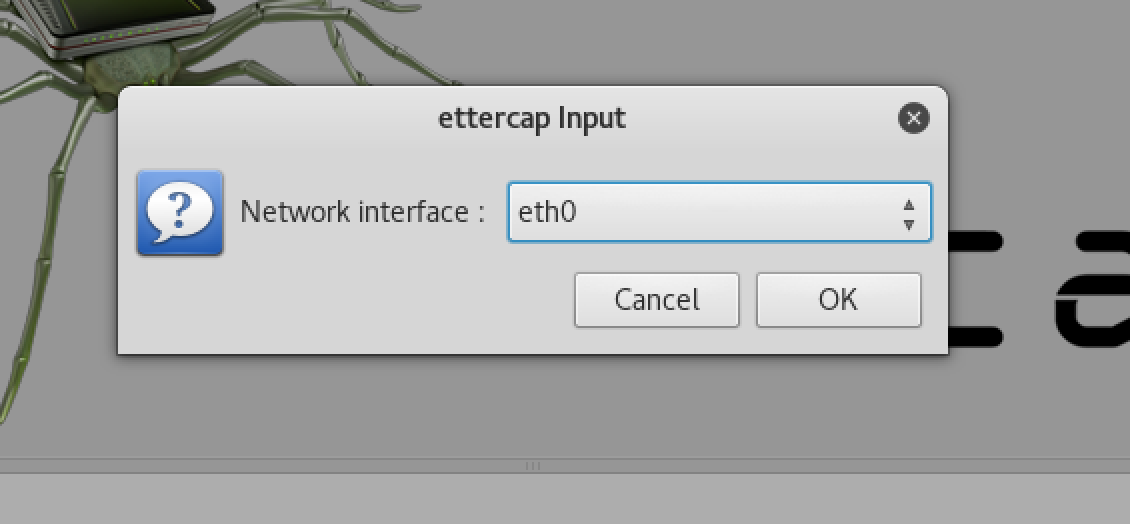

输入ettercap -G指令,开启ettercap,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡:

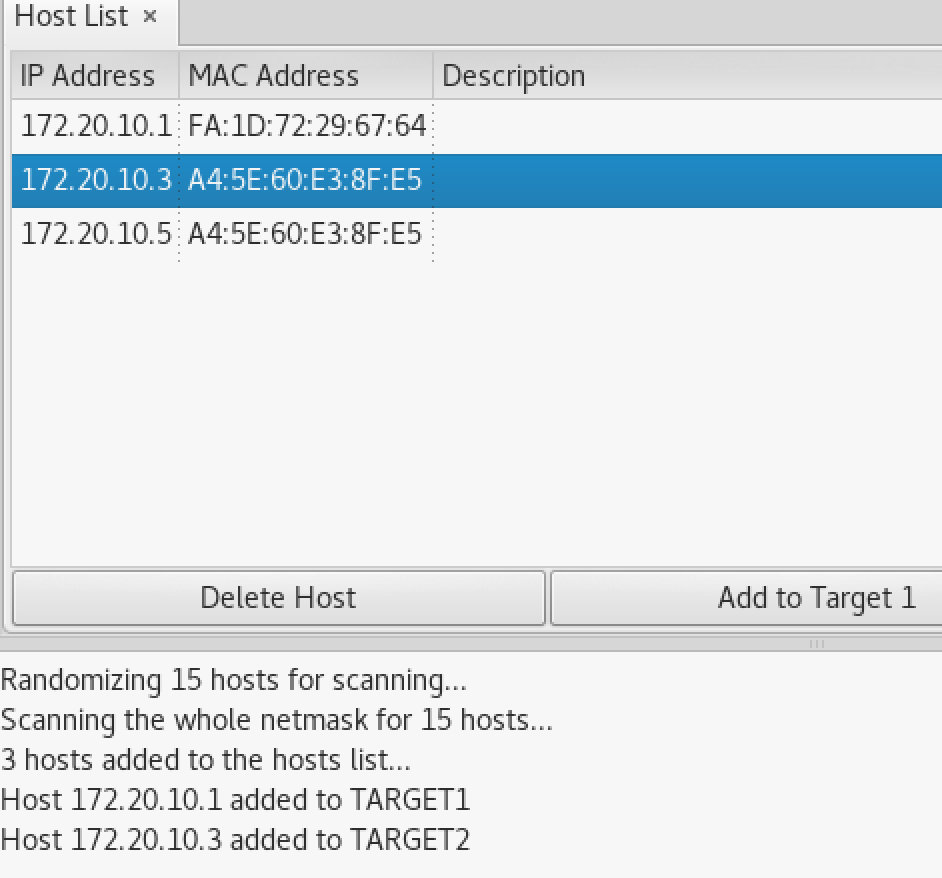

在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP(172.20.10.1)添加到target1,靶机IP(172.20.10.3)添加到target2:

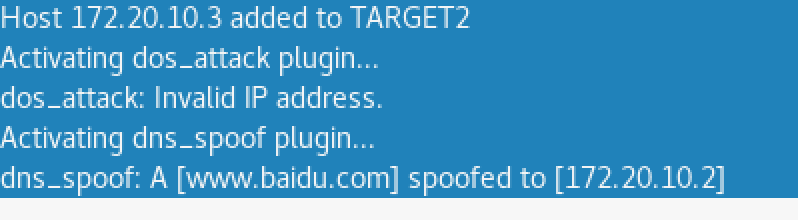

选择Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件

点击左上角的start选项开始嗅探,此时在靶机中用命令行ping www.baidu.com会发现解析的地址是攻击机的IP地址:

此时在ettercap上也成功捕获一条访问记录:

3. 结合应用两种技术,用DNS spoof引导特定访问到冒名网站

前置准备大概如任务一、任务二

2017-2018-2 20155224『网络对抗技术』Exp7:网络欺诈防范的更多相关文章

- 2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范 --------CONTENTS-------- 一.原理与实践说明 1.实践目标 2.实践内容概述 3.基础问题回答 二.实践过程记录 ...

- 20155308『网络对抗技术』Exp7:网络欺诈防范

20155308『网络对抗技术』Exp7:网络欺诈防范 原理与实践说明 1.实践目标 本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应用SET ...

- # 2017-2018-2 20155319『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 20155319『网络对抗技术』Exp7:网络欺诈防范 一.原理与实践说明 1.实践目标 本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2. ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范

目录 20165101刘天野 2018-2019-2<网络对抗技术>Exp7 网络欺诈防范 1.实验内容 1.1 简单应用SET工具建立冒名网站 1.2 ettercap DNS spoo ...

- 2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范 原理与实践说明 实践目标 实践内容概述 基础问题回答 实践过程记录 简单应用SET工具建立冒名网站 ettercap D ...

- 20165214 2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10

<网络对抗技术>Exp7 网络欺诈防范 Week10 一.实验目标与内容 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法 2.实践内容 (1)简单应用SET工 ...

- 2018-2019-2 20165315《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165315<网络对抗技术>Exp7 网络欺诈防范 一.实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 简单应 ...

- 2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范 目录 实验原理 实验内容与步骤 简单应用SET工具建立冒名网站 ettercap DNS spoof 结合应用两种技术, ...

- 2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

随机推荐

- nginx深入剖析

1.nginx功能模块说明 nginx之所以很强大,是因为具有很多的强大的模块 nginx核心功能模块:nginx的核心功能模块负责nginx的全局应用,主要对应的是主配置文件中的Main区块和Eve ...

- OpenCV 线条及形状

1.线条 # dst 相当于画板 dst=np.zeros((300,300,3),np.uint8) # #参1 图像 参2 起始点 参3 结束点 参4 颜色 line=cv2.line(dst,( ...

- AndroidKiller报.smali文件丢失问题解决(关闭Android Studio的Instant Run)

第一节编写一个Android程序里我们生成了一个验证激活码的apk,当我们输入的激活码正确时才能注册成功,输入错误时注册失败. 现在我们想输入错误的激活码也能注册.我们用Android反编译工具进行反 ...

- (转载)令人迷糊的Oracle递归查询(start with)

转载地址:https://blog.csdn.net/weiwenhp/article/details/8218091 备注:如有侵权,请联系立即删除. 写代码时碰到要弄清楚Oracle的role之间 ...

- VC Debug和Release区别

https://msdn.microsoft.com/en-us/library/xz7ttk5s.aspx Optimizing Your Code Visual Studio 2015 The ...

- Nginx的配置使用

因为做了一个聚合支付的服务应用,对于交易系统来说,并发要求比较高,所以需要使用负载均衡来缓解并发的要求,自行开发又太费时费力,Nginx查了些资料基本满足需求,故对其做了下研究,记录下防止遗忘. 一. ...

- SDN期末作业-通过SDN的应用实现负载均衡

负载均衡程序 1.程序链接:https://github.com/424baopu/software/tree/master/LoadBalance 2.场景 topo: 场景描述: 服务器host ...

- 使用mpVue开发小程序实战总结

1.图形验证码接口返回base64格式的数据,使用image标签接收不显示问题. 解决方法: 使用wx.base64ToArrayBuffer和wx.arrayBufferToBase64转化一遍数据 ...

- 本博客已不再更新,新文章将发布在我的个人博客:https://www.tapme.top

如题,本博客已不再更新,请访问个人博客:www.tapme.top

- 阿里开源 iOS 协程开发框架 coobjc!--异步编程的问题与解决方案

阿里妹导读:刚刚,阿里巴巴正式对外开源了基于 Apache 2.0 协议的协程开发框架 coobjc,开发者们可以在 Github 上自主下载.coobjc是为iOS平台打造的开源协程开发框架,支持O ...