20145229吴姗姗web安全基础实践

20145229吴姗姗web安全基础实践

基础与实践

基础问题

(1)SQL注入攻击原理,如何防御

- SQL注入就是把SQL语句插入到之前已经定义好的语句中,作为网页中的比如用户名输入来达到攻击的目的,以此达到欺骗服务器最后执行恶意SQL的目的

- 防御:去除代码中的敏感信息;采用字符串过滤的方法;限制SQL字符串连接的配置文件

(2)XSS攻击的原理,如何防御

- XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。比如这些代码包括HTML代码和客户端脚本。攻击者利用XSS漏洞旁路掉访问控制——例如同源策略(same origin policy)。这种类型的漏洞由于被骇客用来编写危害性更大的phishing攻击而变得广为人知

- 防御:不能在页面中插入任何不可信数据,除非这些数已经据根据下面几个原则进行了编码;在将不可信数据插入到HTML属性里时,对这些数据进行HTML属性编码

(3)CSRF攻击原理,如何防御

- CSRF攻击主要是由攻击者在网页中植入恶意代码或连接,当受害人的浏览器执行恶意代码或者受害人点击连接后,攻击者就可以访问受害人身份验证后的网络应用。

- 防御:验证 HTTP Referer 字段;在请求地址中添加 token 并验证;在 HTTP 头中自定义属性并验证。

实验体会

这次的实验挺有趣的,能学到很多东西,这些套路深得人心,不过也再一次证明了任何东西都不是不可攻破的,我们要对自己平时上网的网络行为时刻小心谨慎,不能误入黑手!

实践

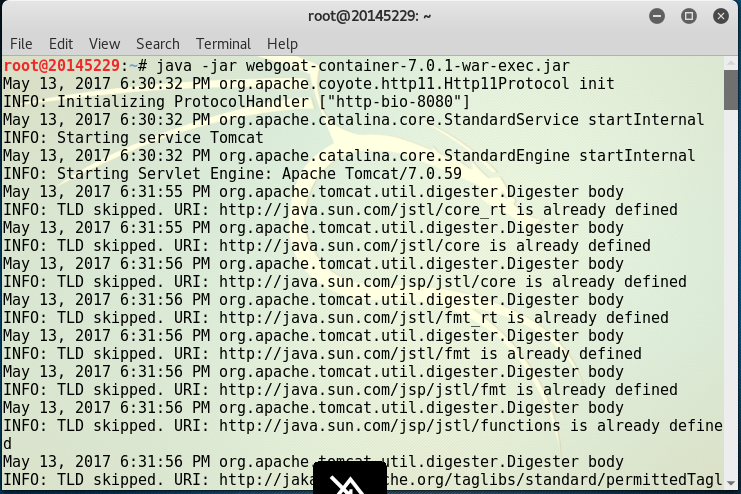

kali中输入java -jar webgoat-container-7.0.1-war-exec.jar,开启webgoat

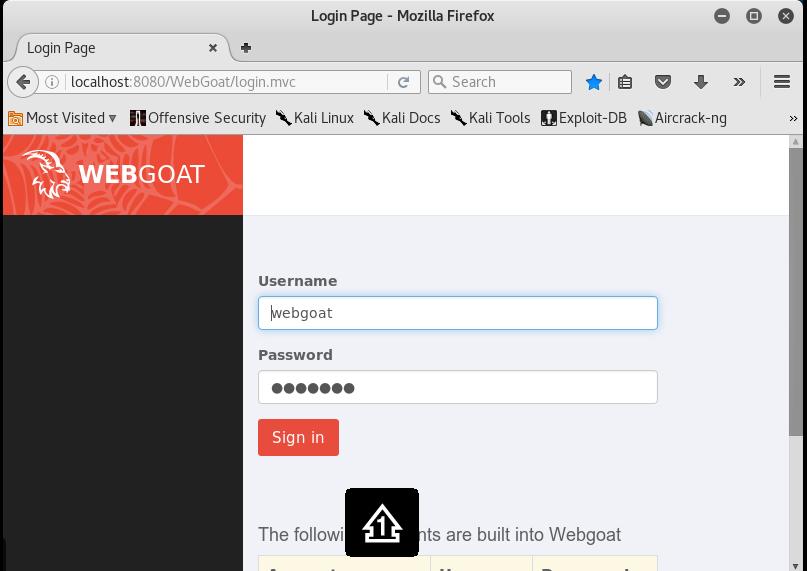

在火狐浏览器中输入localhost:8080/WebGoat,进入webgoat,密码用户名默认就可以

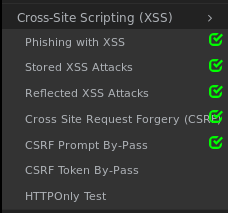

- XSS攻击

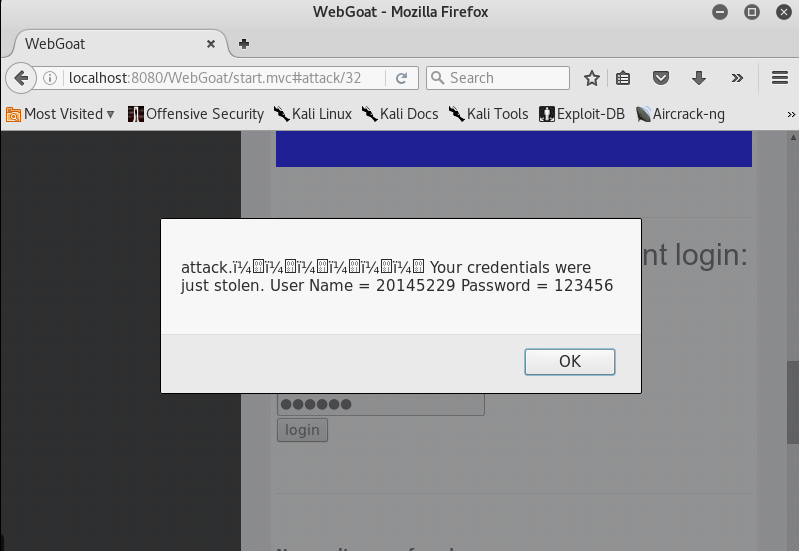

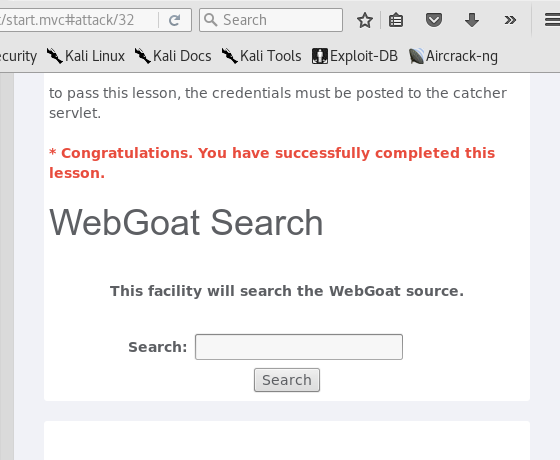

(1)Phishing with XSS 编写代码注入输入框中,会显示处网页,然后输入自己的用户名和密码,就会弹出,截获!

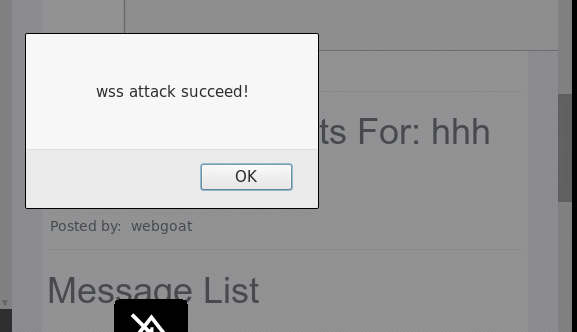

(2)Stored XSS Attacks

- 在message里面输入,然后title随便输一个,进行提交,再点击刚刚的title,成功!!

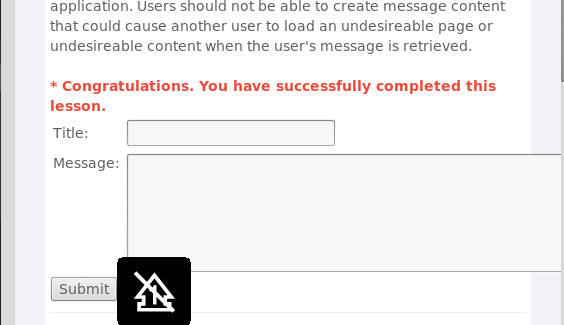

(3)Reflected XSS Attacks

首先我们可以在用户名里面随便输入巴拉巴拉,然后界面会显示你输入的东西有错

这里我们输入指定的带有攻击性的url,,完成如下

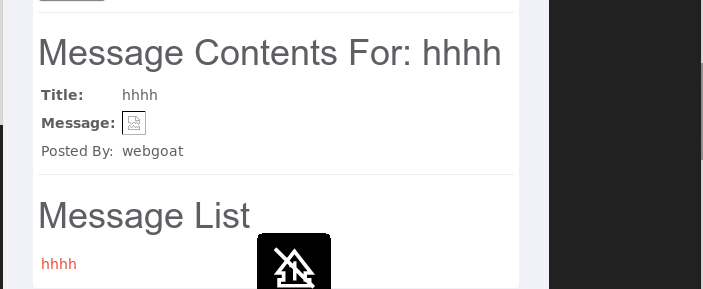

(4)Cross Site Request Forgery(CSRF)

在message里输入

,这里的screen以及menu取决于你自己的电脑,往下滑可以看到pramenters

成功后会显示如图,点击消息,会显示转走用户4000元

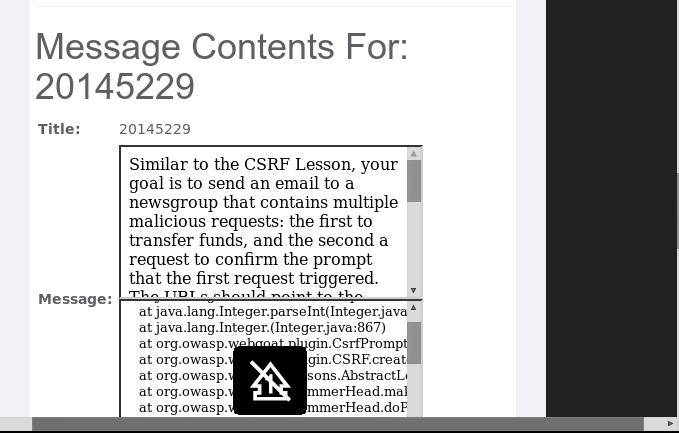

(5)CSRF Prompt By-Pass

与上一个实验类似,添加了请求确认,所以需要两个iframe模块,在message里输入以下,menu以及screen同样在页面最底

成功如图

成功小勾勾

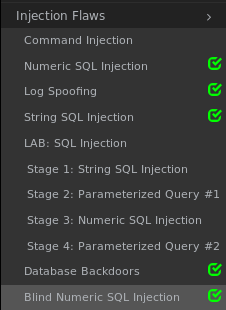

- SQL

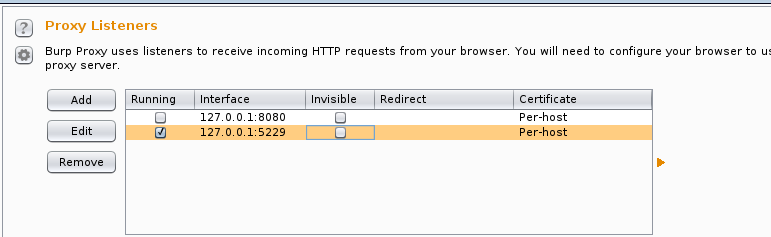

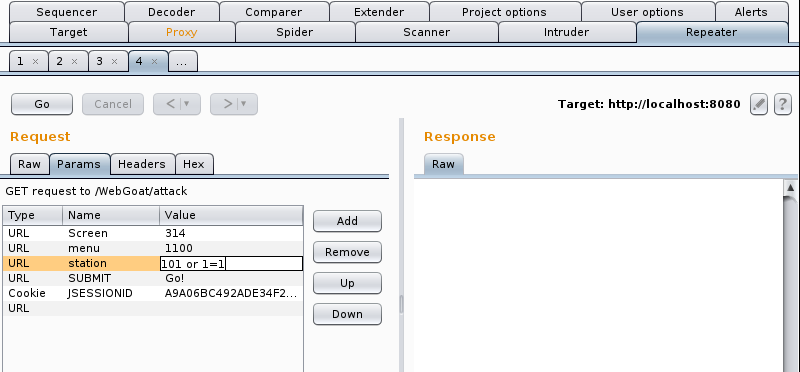

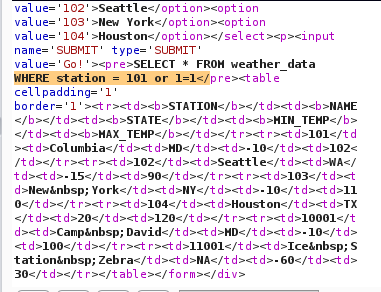

(1)Numeric SQL Injection - 这个需要配置fb,配置过程就不再赘述了

前面设置好后随便选择一项,go,然后回到软件,发现截获了新的包,右键send to repeter,添加1=1,完成!

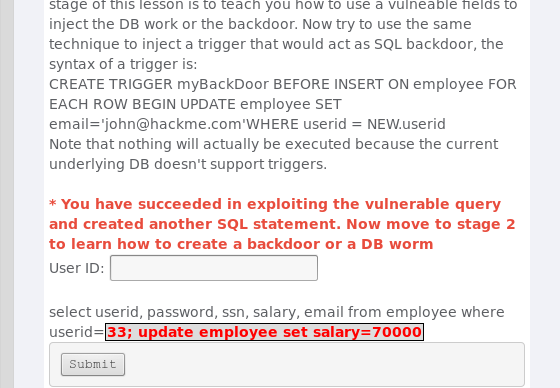

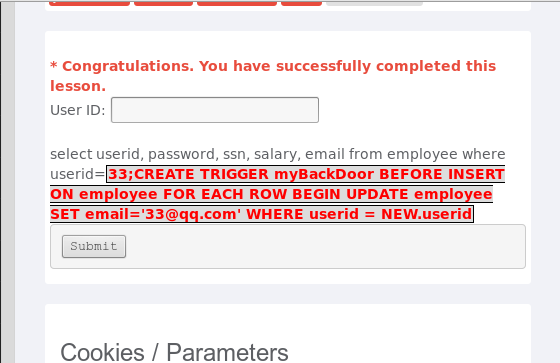

(2)Database Backdoors

- 输入33; update employee set salary=70000,修改一下工资呗

- 留一个邮箱,把工资都发到自己设置的邮箱里面

(3)Blind Numeric SQL Injection

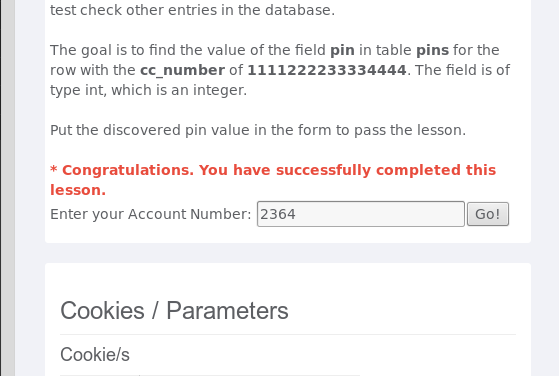

这里我们可以用盲注进行爆破,还是需要用到BP,输入101 AND ((SELECT pin FROM pins WHERE cc_number='1111222233334444') > 10000 );,然后用BP拦截,snifer模式

由于报文长度从2364开始改变,所以试一试2364

(4)Log Spoofing

- 利用换行符伪造日志

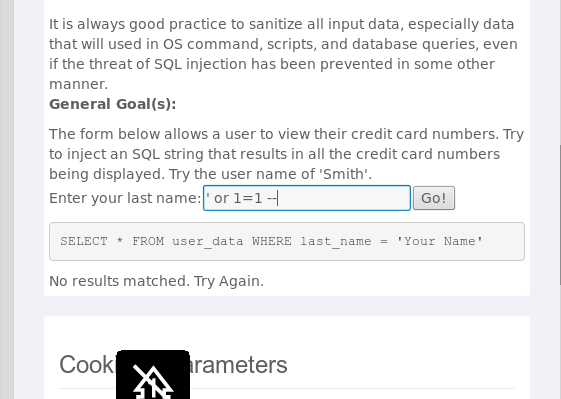

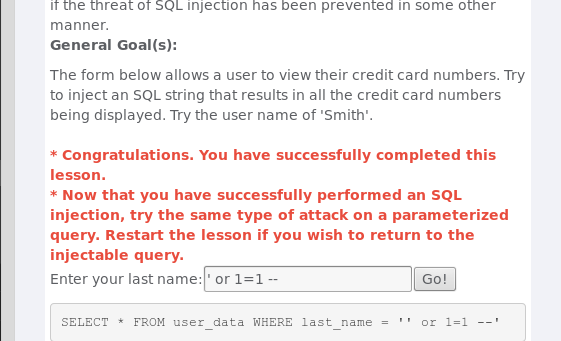

(5)String SQL Injection

这个在上一次实验有做过,利用永真式,'or 1='1,直接登录

完成的小勾勾

20145229吴姗姗web安全基础实践的更多相关文章

- 20155324《网络对抗技术》web安全基础实践

20155324<网络对抗技术>web安全基础实践 实验内容 使用webgoat进行XSS攻击.CSRF攻击.SQL注入 实验问答 SQL注入攻击原理,如何防御 ①SQL注入攻击是攻击者在 ...

- 20155326《网络对抗》Web安全基础实践

20155326<网络对抗>Web安全基础实践 实验后回答的问题 SQL注入攻击原理,如何防御? 原理:SQL注入攻击指的是在Web应用对后台数据库查询语句处理存在的安全漏洞,通过构建特殊 ...

- 20145203盖泽双 《网络对抗技术》实践九:Web安全基础实践

20145203盖泽双 <网络对抗技术>实践九:Web安全基础实践 1.实践目标 1.理解常用网络攻击技术的基本原理. 2.Webgoat下进行相关实验:SQL注入攻击.XSS攻击.CSR ...

- 20145236《网络对抗》Exp9 web安全基础实践

20145236<网络对抗>Exp9 web安全基础实践 一.基础问题回答: SQL注入攻击原理,如何防御 SQL Injection:就是通过把SQL命令插入到Web表单递交或输入域名或 ...

- 20145215《网络对抗》Exp9 Web安全基础实践

20145215<网络对抗>Exp9 Web安全基础实践 基础问题回答 SQL注入攻击原理,如何防御? SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符 ...

- 20145204张亚军——web安全基础实践

web安全基础实践 实验后回答问题 1.SQL注入原理,如何防御 SQL注入:就是通过把SQL命令插入到"Web表单递交"或"输入域名"或"页面请求& ...

- 20145208 蔡野 《网络对抗》Exp9 web安全基础实践

20145208 蔡野 <网络对抗>Exp9 web安全基础实践 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 实验后回答问题 (1)SQL注入攻击原理,如何 ...

- 20145308 《网络对抗》Web安全基础实践 学习总结

20145308 <网络对抗> Web安全基础实践 学习总结 实验内容 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 基础问题回答 (1)SQL注入攻击原理, ...

- 20145311王亦徐 《网络对抗技术》 Web安全基础实践

2014531王亦徐 <网络对抗技术> Web安全基础实践 实验内容 利用WebGoat平台尝试了一些XSS.CSRF.SQL注入攻击 基础问题回答 1.SQL注入攻击原理,如何防御原理: ...

随机推荐

- iOS-数组,字典常用的字面量写法

解决方法: //用字面量创建数组 NSArray *array = @[@"one",@"two"]; //用字面量创建字典 NSDictionary *dic ...

- 【BZOJ4723】[POI2017]Flappy Bird DP

[BZOJ4723][POI2017]Flappy Bird Description <飞扬的小鸟>是一款风靡的小游戏.在游戏中,小鸟一开始位于(0,0)处,它的目标是飞到横坐标为X的某个 ...

- 隐藏内容但仍保持占位的css写法

通常显示和隐藏内容都会用display:block;和display:none; 如果想要保持内容的占位可以用visbility:visible; 和visiblity:hidden;来控制内容的显示 ...

- nodejs 循环中操作需要同步执行解决方案

最近用nodejs做了个针对某网站的小爬虫.干坏事得低调对吧,不能同时开太多的网络访问,结果各种回调/循环虐的心力交瘁. 经过了n次的百度\哥哥后终于拼出了自己要的功能.不敢独享分享出来以供大家参考. ...

- Less-css基础之变量学习

一.普通变量 //--普通变量--less @fontColor: #000000; body{ color:@fontColor; } //--输出--css body{ color:#000000 ...

- python中获取字典的key列表和value列表

# -*- coding: utf-8 -*- # 定义一个字典 dic = {'剧情': 11, '犯罪': 10, '动作': 8, '爱情': 3, '喜剧': 2, '冒险': 2, '悬疑' ...

- 使用ServiceStack缓存技术

ServiceStack 是一个高性能的 .NET Web 服务框架,简化了开发 XML.JSON.JSV 和 WCP SOAP Web 服务.它定义了符合 Martin Fowlers 数据传输对象 ...

- 小团队交流为什么 :wq! :wq 二者结果一致?

w 答案: :q 执行失败--->提示-已经修改,但是尚未保存,+!强制不保存退出 :w 保存

- Struts 上传文件

1. 客户端注意事项 method="post" enctype="multipart/form-data" <input type="file ...

- reload函数

reload函数 python2中reload()是内置函数,可以直接调用: reload() python3中将reload()函数放到了imp包中,需要先引入imp包: from imp impo ...