Nslookup命令的使用 - [详细]

用法一、查询IP地址

nslookup最简单的用法就是查询域名对应的IP地址,包括A记录和CNAME记录,如果查到的是CNAME记录还会返回别名记录的设置情况。其用法是:

nslookup 域名

# 示例

>nslookup www.baidu.com

服务器: cache-a.guangzhou.gd.cn

Address: *.*.*.*

非权威应答:

名称: www.a.shifen.com

Addresses: 14.215.177.39

14.215.177.38

Aliases: www.baidu.com

nslookup命令会采用先反向解释获得使用的DNS服务器的名称。

如果域名不存在会怎样呢?

>nslookup www.alksdjlk.com 服务器: cache-a.guangzhou.gd.cn

Address: *.*.*.* *** cache-a.guangzhou.gd.cn 找不到 www.alksdjlk.com: Non-existent domain

如果域名不存在,则会会等待一段比较长的时间,然后提示"Non-existent domain"(不存在的域名)

查询其他类型的域名

前面两个命令我们没有加任何参数,所以默认情况下nslookup查询的是A类型的记录。如果我们配置了其他类型的记录希望看到解释是否正常。这时候ping就无能为力了。比如我们配置了MX记录,但是邮件服务器只能发信不能收信,到底是域名解释问题还是其他的问题Ping命令的检查只能让你误入歧途。nslookup 这时候可以模拟你的其他服务器进行域名解释的情况。我们需要在nslookup上加上适当的参数。指定查询记录类型的指令格式如下:

nslookup –qt=类型 目标域名

注意qt必须小写。

类型可以是一下字符,不区分大小写:

A 地址记录(Ipv4)

AAAA 地址记录(Ipv6)

AFSDB Andrew文件系统数据库服务器记录(不懂)

ATMA ATM地址记录(不是自动提款机)

CNAME 别名记录

HINFO 硬件配置记录,包括CPU、操作系统信息

ISDN 域名对应的ISDN号码

MB 存放指定邮箱的服务器

MG 邮件组记录

MINFO 邮件组和邮箱的信息记录

MR 改名的邮箱记录

MX 邮件服务器记录

NS 名字服务器记录

PTR 反向记录(从IP地址解释域名)

RP 负责人记录

RT 路由穿透记录(不懂)

SRV TCP服务器信息记录(将有大用处)

TXT 域名对应的文本信息

X25 域名对应的X.25地址记录

>nslookup -qt=mx qq.com 服务器: cache-a.guangzhou.gd.cn

Address: *.*.*.* 非权威应答:

qq.com MX preference = 10, mail exchanger = mx3.qq.com

qq.com MX preference = 30, mail exchanger = mx1.qq.com

qq.com MX preference = 20, mail exchanger = mx2.qq.com qq.com nameserver = ns1.qq.com

qq.com nameserver = ns4.qq.com

qq.com nameserver = ns2.qq.com

qq.com nameserver = ns3.qq.com

mx1.qq.com internet address = 14.215.140.20

ns2.qq.com internet address = 123.151.66.78

ns2.qq.com internet address = 203.205.177.41

ns2.qq.com internet address = 121.51.160.100

ns3.qq.com internet address = 183.192.201.116

ns3.qq.com internet address = 112.60.1.69

ns4.qq.com internet address = 203.205.221.79

ns4.qq.com internet address = 58.144.154.100

ns4.qq.com internet address = 59.36.132.142

ns4.qq.com internet address = 125.39.46.125

ns1.qq.com internet address = 101.89.19.165

ns1.qq.com internet address = 157.255.246.101

ns1.qq.com internet address = 183.3.226.207

mx2.qq.com AAAA IPv6 address = 2408:8756:3af0:10::102

mx1.qq.com AAAA IPv6 address = 2402:4e00:8010::af

上面是一个MX命令的使用,可以查询出域名的邮箱服务器记录

nslookup把服务器的名称和地址都给出来了,注意preference就是前面所说的优先级,该数值越小则优先级越高。

指定使用的名字服务器

在默认情况下nslookup使用的是我们在本机TCP/IP配置中的DNS服务器进行查询,但有时候我们需要指定一个特定的服务器进行查询试验。这时候我们不需要更改本机的TCP/IP配置,只要在命令后面加上指定的服务器IP或者域名就可以了。这个参数在我们对一台指定服务器排错是非常必要的,另外我们可以通过指定服务器直接查询授权服务器的结果避免其他服务器缓存的结果。命令格式如下:

nslookup [-qt=类型] 目标域名 指定的DNS服务器IP或域名

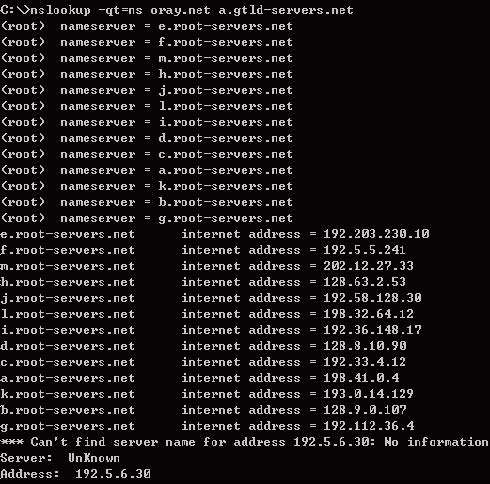

这个命令直接从顶级域名服务器查询域名的NS记录。所有的二级域名的NS记录都存放在顶级域名服务器中,这是最权威的解释。注意这次没有非授权结果的提示。对于二级域名的NS记录查询来说这肯定是授权结果。当我们修改域名的NS记录的时候可以通过上述查询知道修改的结果是不是已经在顶级域名服务器上生效。不过即使已经生效也可能不能正常解释,存在缓存。

那么到底缓存多久呢?

检查域名的缓存时间

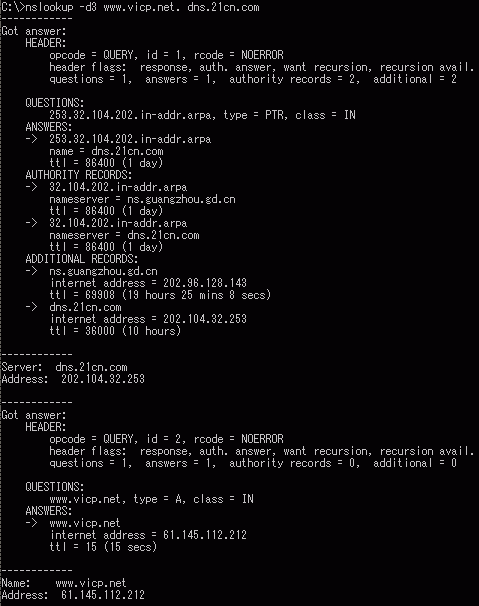

检查域名的缓存时间需要我们使用一个新的参数:-d

格式如下:

nslookup –d [其他的参数] 目标域名 [指定的服务器地址]

我们忽略其他的看看Got answer后面几行,包括了一个ttl数值。这个数值就是域名记录的生存时间。

这种查询将整个DNS数据包的所有部分都揭示出来,大家可以看到DNS实际上并不是想象中那么简单的东西。具体的各部分解释大家可以去看看相关的标准文档。需要提醒大家的是一定要找到ANSWER:的内容,其他的东西都不是描述最终的结果。上面就不止一个地方又TTL数值。

域名解释过程的模拟

我们现在来模拟一下一台DNS服务器接到一个不是自己管理的域的域名解释过程。回忆一下第一篇文章的过程:

首先我们会询问根服务器,然后根服务器会让我们去找对应的顶级服务器。如果查询的是oray.net,就会要求我们去找net的服务器。

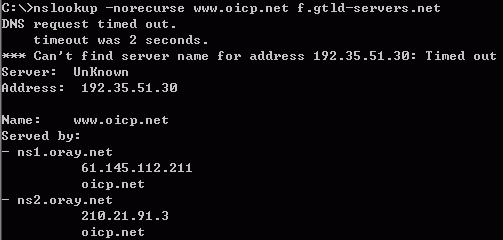

这里我们让21cn.com的服务器解释www.oicp.net的域名,很显然这台服务器不用有这个域,需要询问根服务器。一般情况下DNS服务器会帮我们完成全部的过程。这种解释方式我们称之为递归解析,为了让大家看到这个过程我家了一个参数让21cn.com的服务器不要这样做。这个参数是-norecurse。这样理论上21cn.com会让我们去问根服务器,不过由于它已经缓存了顶级服务器的记录,所以直接返回了管理net的顶级服务器记录。实际上大部分的查询都不需要从根服务器开始。大家看到了所有的顶级域名服务器的地址都被返回。

我们随便选择一个在进行查询。

这次顶级服务器就返回了oicp.net的服务器地址记录的。然后我们就向这些记录之一进行查询,一定能够得到答案。可能是一个地址、一个CNAME记录或者告诉你不存在。

nslookup的命令就介绍到这里,其实nslookup还有许多其他参数。不过常用的就俄这么几个,另外如果大家不喜欢命令行方式的话。还有几个图形界面的nslookup功能的工具。不过大家还是需要了解域名解释都有些什么才能够正确使用这些工具。

Nslookup命令的使用 - [详细]的更多相关文章

- (转)Linux命令:使用dig,nslookup命令解析域名

Linux命令:使用dig命令解析域名 Linux下解析域名除了使用nslookup之外,开可以使用dig命令来解析域名,dig命令可以得到更多的域名信息. dig的全称是 (domain infor ...

- Windows Server 2008 R2 域控服务器运行nslookup命令默认服务器显示 UnKnown

一.问题: 域控服务器DOS窗口运行nslookup命令提示如下: 二.原因分析: 主要原因在于域控服务器的DNS服务器没有设置反向查找区域,计算机名称是通过IP地址反向查找到域控服务器的计算机名称. ...

- nslookup命令

nslookup命令可以从本地DNS服务器中查看所有的IP地址和域名信息(它就像一本互联网电话簿).例如,想要找到www.baidu.com的IP地址就可以使用nslookup命令. nslookup ...

- nslookup命令详解

Nslookup 是一个监测网络中DNS服务器是否能正确实现域名解析的命令行工具.它在 Windows NT/2000/XP(在之后的windows系统也都可以用的,比如win7,win8等) 中均可 ...

- Nslookup命令小结

Nslookup命令小结 0.nslookup的定义 Nslookup是由微软发布用于对DNS服务器进行检测和排错的命令行工具. 两种模式: 一.非交互模式 nslookup –qt=类型 ...

- doc命令大全(详细版)

doc命令大全(详细版) 1 echo 和 @回显命令@ #关闭单行回显echo off #从下一行开始关闭回显@echo ...

- NSLOOKUP命令的使用方法

查询IP地址 nslookup最简单的用法是查询域名对应的IP地址,包括A记录.MX记录.NS记录CNAME记录. 查询A记录:nslookup 域名 查询MX记录:nslookup -q=mx 域名 ...

- nslookup命令详解【转】

转自:http://blog.chinaunix.net/uid-28933499-id-3750357.html NSlookup命令的用法 用了域名服务器后,经常要查询域名的解析情况,nslook ...

- nslookup命令查找域名

了解 DNS 域名服务 熟悉使用 nslookup 查找 DNS 服务器上登记的域名,记录几次查询的结果, 及服务器的 ip. 1. 某个子域下的一部分主机的名字- IP 地址对应关系,如 flame ...

随机推荐

- 用头发换JS的第一天

因为平时也在上班,这些都是在地铁上抽空开始看的,总结来说还是有一些收获存在,每次看都能发现一些新东西,废话不多说,开撸! JavaScript是一种网页编程语言,可以对网页的行为进行编程,简单来说HT ...

- turtle绘制彩色螺旋线

代码实现: #绘制彩色螺旋线 import turtle import time turtle.pensize(2) turtle.bgcolor("black") colors ...

- Charles 安装证书后依旧抓取不到https请求的解决方案

1.打开charles——>help——>SSL proxying——>Install Charles Root Certificate 证书安装后,抓取https的包 2.查看Pr ...

- python实现装饰器

#编写一个装饰器 def zs(x): def h(): return ""+x() return h @zs def hhh(): return "你好" p ...

- SpringMVC整合mybaitis

目录 一.新建一个基于Maven的Web项目 二.创建数据库与表 三.添加依赖包 四.新建POJO实体层 五.新建MyBatis SQL映射层 六.完成Spring整合MyBatis配置 七.创建服务 ...

- fork,vfork和clone底层实现

分类: LINUX2011-10-13 09:33 1116人阅读 评论(0) 收藏 举报 structdstsignalthreadnulldomain fork,vfork,clone都是linu ...

- PHP丨PHP基础知识之条件语IF判断「理论篇」

if语句是指编程语言(包括c语言.C#.VB.java.php.汇编语言等)中用来判定所给定的条件是否满足,根据判定的结果(真或假)决定执行给出的两种操作之一. if语句概述 if语句是指编程语言(包 ...

- BERT的前世今生

Transformer Transformer来自论文: All Attention Is You Need 别人的总结资源: 谷歌官方AI博客: Transformer: A Novel Neura ...

- ⚡ vue3 全家桶体验

前置 从创建一个简单浏览器导航首页项目展开,该篇随笔包含以下内容的简单上手: vite vue3 vuex4 vue-router next 预览效果有助于理清这些内容,限于篇幅,不容易展开叙述.由于 ...

- caffe的python接口学习(4)mnist实例手写数字识别

以下主要是摘抄denny博文的内容,更多内容大家去看原作者吧 一 数据准备 准备训练集和测试集图片的列表清单; 二 导入caffe库,设定文件路径 # -*- coding: utf-8 -*- im ...