攻防世界 reverse SignIn

SignIn 2019_SUCTF

__int64 __fastcall main(__int64 a1, char **a2, char **a3)

{

char mod; // [rsp+0h] [rbp-4A0h]

char exp; // [rsp+10h] [rbp-490h]

char base; // [rsp+20h] [rbp-480h]

char goal; // [rsp+30h] [rbp-470h]

char myinput; // [rsp+40h] [rbp-460h]

char str; // [rsp+B0h] [rbp-3F0h]

unsigned __int64 v10; // [rsp+498h] [rbp-8h] v10 = __readfsqword(0x28u);

puts("[sign in]");

printf("[input your flag]: ", a2);

__isoc99_scanf("%99s", &myinput);

sub_96A(&myinput, (__int64)&str); // 转为16进制字符串表示

__gmpz_init_set_str(&goal, "ad939ff59f6e70bcbfad406f2494993757eee98b91bc244184a377520d06fc35", 16LL);

__gmpz_init_set_str(&base, &str, 16LL);

__gmpz_init_set_str(&mod, "103461035900816914121390101299049044413950405173712170434161686539878160984549", 10LL);

__gmpz_init_set_str(&exp, "65537", 10LL);

__gmpz_powm(&base, &base, &exp, &mod); // void mpz_powm (mpz_t rop, const mpz_t base, const mpz_t exp, const mpz_t mod) [Function]

// Set rop to base^exp mod mod.

if ( (unsigned int)__gmpz_cmp(&base, &goal) )

puts("GG!");

else

puts("TTTTTTTTTTql!");

return 0LL;

}

很明显的rsa加密

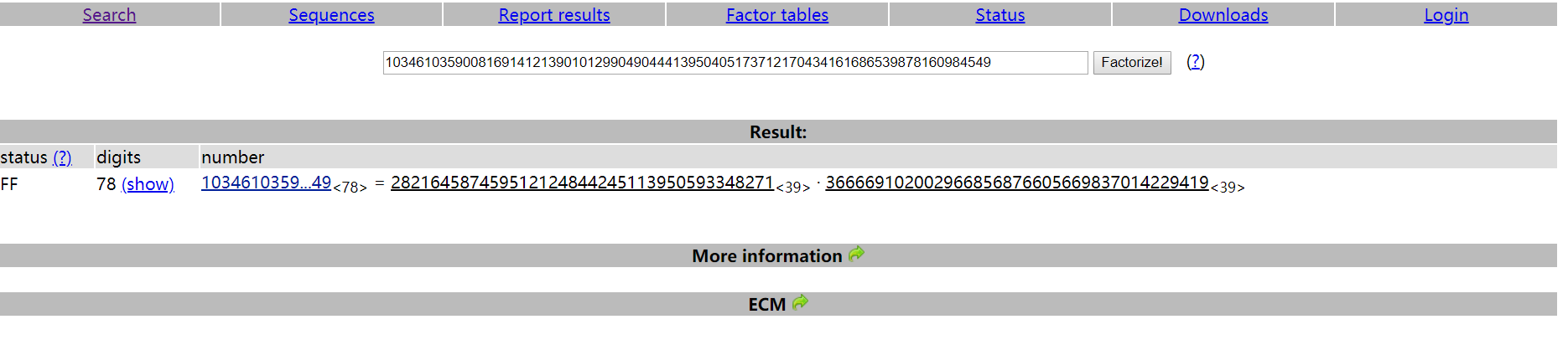

第一步分解大数N 103461035900816914121390101299049044413950405173712170434161686539878160984549

在线查询http://www.factordb.com/index.php?id=1100000001344853721

也可以使用yafu工具进行分解

下面求出d,进行解密便可

p = 366669102002966856876605669837014229419

q = 282164587459512124844245113950593348271

N = 103461035900816914121390101299049044413950405173712170434161686539878160984549

c = 0xad939ff59f6e70bcbfad406f2494993757eee98b91bc244184a377520d06fc35

e = 65537 def ext_euclid(a, b):

old_s,s=1,0

old_t,t=0,1

old_r,r=a,b

if b == 0:

return 1, 0, a

else:

while(r!=0):

q=old_r//r

old_r,r=r,old_r-q*r

old_s,s=s,old_s-q*s

old_t,t=t,old_t-q*t

return old_s, old_t, old_r

ol=(p-1)*(q-1)

d=ext_euclid(ol,e)[1]

while d<0:

d+=ol

m = pow(c, d, N)

print(bytes.fromhex(hex(m)[2:]))

suctf{Pwn_@_hundred_years}

攻防世界 reverse SignIn的更多相关文章

- 攻防世界 reverse 进阶 10 Reverse Box

攻防世界中此题信息未给全,题目来源为[TWCTF-2016:Reverse] Reverse Box 网上有很多wp是使用gdb脚本,这里找到一个本地还原关键算法,然后再爆破的 https://www ...

- 攻防世界 reverse evil

这是2017 ddctf的一道逆向题, 挑战:<恶意软件分析> 赛题背景: 员工小A收到了一封邮件,带一个文档附件,小A随手打开了附件.随后IT部门发现小A的电脑发出了异常网络访问请求,进 ...

- 攻防世界 reverse tt3441810

tt3441810 tinyctf-2014 附件给了一堆数据,将十六进制数据部分提取出来, flag应该隐藏在里面,(这算啥子re,) 保留可显示字符,然后去除填充字符(找规律 0.0) 处理脚本: ...

- 攻防世界 reverse 进阶 APK-逆向2

APK-逆向2 Hack-you-2014 (看名以为是安卓逆向呢0.0,搞错了吧) 程序是.net写的,直接祭出神器dnSpy 1 using System; 2 using System.Diag ...

- 攻防世界 reverse Windows_Reverse2

Windows_Reverse2 2019_DDCTF 查壳: 寻找oep-->dump-->iat修复 便可成功脱壳 int __cdecl main(int argc, con ...

- 攻防世界 reverse BabyXor

BabyXor 2019_UNCTF 查壳 脱壳 dump 脱壳后 IDA静态分析 int main_0() { void *v0; // eax int v1; // ST5C_4 char ...

- 攻防世界 reverse parallel-comparator-200

parallel-comparator-200 school-ctf-winter-2015 https://github.com/ctfs/write-ups-2015/tree/master/sc ...

- 攻防世界 reverse 进阶 8-The_Maya_Society Hack.lu-2017

8.The_Maya_Society Hack.lu-2017 在linux下将时间调整为2012-12-21,运行即可得到flag. 下面进行分析 1 signed __int64 __fastca ...

- 攻防世界 reverse easy_Maze

easy_Maze 从题目可得知是简单的迷宫问题 int __cdecl main(int argc, const char **argv, const char **envp) { __int64 ...

随机推荐

- sql-libs(2) 数字型

经测试,发现是数字型的注入,直接 and 1=1 返回正常,and1=2返回错误,感觉比第一关更加简单一点啊,,透~ 经测试order by 为 3 . 1. union 注入 http://192. ...

- MathJax TeX & LaTeX

MathJax TeX & LaTeX mathcal https://leetcode-cn.com/problems/binary-search/solution/er-fen-cha-z ...

- HTTPS All In One

HTTPS All In One HTTPS & web security HTTPS Hypertext Transfer Protocol Secure HTTPS is an exten ...

- React.js vs Vue.js All in One

React.js vs Vue.js All in One React 与 Vue 区别对比 https://vuejs.org/v2/guide/comparison.html 1. 使用人数, 社 ...

- KMP 算法 & 字符串查找算法

KMP算法 Knuth–Morris–Pratt algorithm 克努斯-莫里斯-普拉特 算法 algorithm kmp_search: input: an array of character ...

- web components & publish custom element & npm

web components & publish custom element & npm https://www.webcomponents.org/publish Polymer ...

- npm & cmd & bash & bin

npm & cmd & bash & bin bin node_modules & nested npm publish & all src files npm ...

- 25_MySQL 数据操作语言:UPDATE语句

-- UPDATE 把每个员工的编号和上司的编号都加1,用 ORDER BY 完成 UPDATE t_emp SET empno=empno+1,mgr=mgr+1 ORDER BY empno DE ...

- 创建一个springboot项目

进入https://start.spring.io/ 再点击GENERATE,下载解压即可 注意配置好阿里云的仓库镜像,免得依赖无法下载 不下载最新版springboot是因为我在测试中遇到了问题,貌 ...

- java基础第12期——反射、注解

一. 反射 反射: 将类的各个组成部分封装为其他对象. 1.1 获取class对象的方式 Class.forName("全类名"): 将字节码文件加载进内存,返回class对象 多 ...