如何优雅的做参数校验-JSR330

前言:

本文不是讲@Validate、@Valid是如何使用的、区别是什么,想看这些内容的请换篇文章。

背景:

当前端传过来的参数是进行对称性加密、base64加密等处理后过的参数时,在controller接口使用@Validae、@Valid 主键是没用的。

接口收到加密参数后,第一步应该是解密,然后再转换为实际的参数。那么判断参数字段是否符合条件又要写代码去判断了,不够优雅。

那么我是怎么做的呢?看下文...

假设我们现在有一个登录接口,大概是下面这样↓↓↓↓↓↓↓↓↓↓↓

原本的登录逻辑

@PostMapping(value = "/login")

public R login(@RequestParam(value = "param") String param){

// 1:将参数解密出来拿到解密后的字符串(对称性解密)

String realParam = rsa.decryptStr(encryptParamsVO.getParams(), KeyType.PrivateKey, StandardCharsets.UTF_8);

// 2:将解密后的字符串转换为dto

LoginDto dto = JSON.parseObject(realParam , UserDto.class);

// 3:靠代码进行字段规则判断

if(StringUtils.isBlank(dto.getUsername)){

throw new ServiceException("password不能为空");

}

if(StringUtils.isBlank(dto.getPassword)){

throw new ServiceException("password不能为空");

}

// 4:校验通过后登陆

userService.login(dto);

return R.success();

}

可以看到第三步有这明显的缺陷,如果 LoginDto 参数一多,那么就要写很多 if 语句代码来进行判断,这样势必是不优雅的写法。

参数类

@Data

public class LoginDto {

@NotBlank(message = "用户名不能为空")

@Size(min = 6, max = 16, message = "用户名格式不正确")

private String username;

@NotBlank(message = "密码不能为空")

@Size(min = 8, max = 16, message = "密码格式不正确")

private String password;

}

这个类其实才是接口中实际用到的参数类。而它本身的字段其实是用了@NotNull、@Size注解修饰过的,只不过没有起到作用。

那么参数在解密后转换为 LoginDto 后如何让这些注解起到原本的作用呢?

自己写个工具类

@Slf4j

public class JSRValidatorUtil {

private final static Validator VALIDATOR = Validation.byProvider(HibernateValidator.class)

.configure()

.buildValidatorFactory().getValidator();

public static <T> void validate(T param) {

Set<ConstraintViolation<T>> validate = VALIDATOR.validate(param);

validate.forEach(v -> {

log.error("JSR校验异常,property:{},message:{}", v.getPropertyPath(), v.getMessage());

throw new ServiceException(v.getMessage());

});

}

}

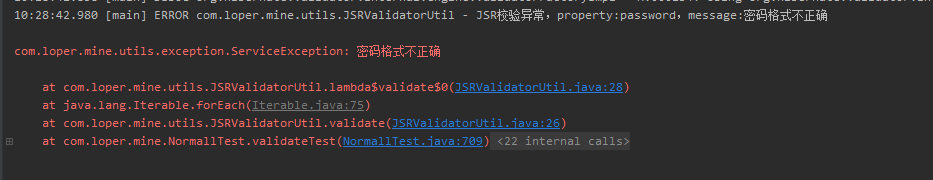

看看测试效果:

@Test

public void validateTest() {

LoginDto loginDto = new LoginDto();

loginDto.setUsername("123456");

loginDto.setPassword("123456");

JSRValidatorUtil.validate(loginDto);

}

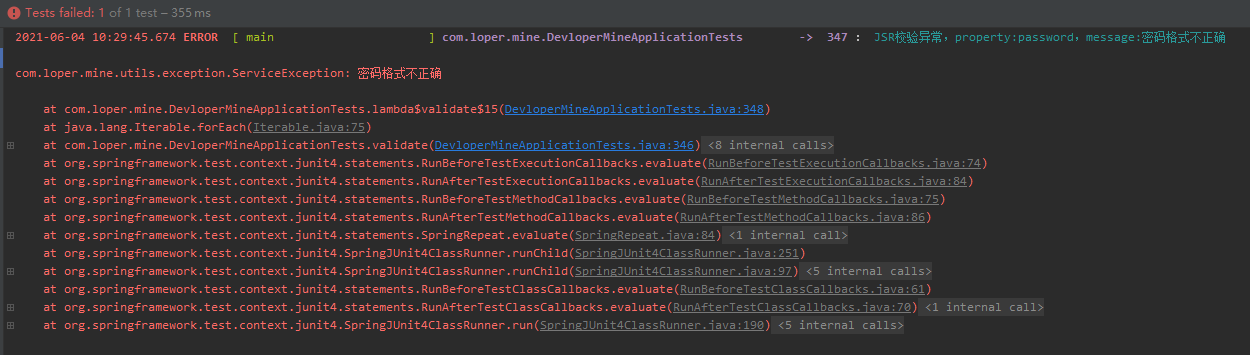

利用Spring自带的Validator、SpringValidatorAdapter

@Resource

private SpringValidatorAdapter adapter;

@Resource

private Validator validator;

@Test

public void validate() {

LoginDto loginDto = new LoginDto();

loginDto.setUsername("123456");

loginDto.setPassword("123456");

Set<ConstraintViolation<LoginDto>> validate1 = adapter.validate(loginDto);

Set<ConstraintViolation<LoginDto>> validate2 = validator.validate(loginDto);

validate1.forEach(v -> logger.error("JSR校验异常,property:{},message:{}", v.getPropertyPath(), v.getMessage()));

validate2.forEach(v -> logger.error("JSR校验异常,property:{},message:{}", v.getPropertyPath(), v.getMessage()));

}

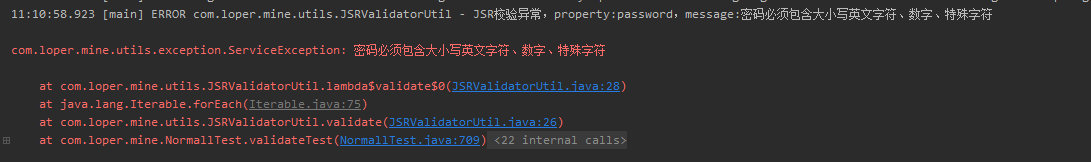

自定义符合JSR330规范的注解

很多场景下需要自定义注解实现的,比如字段属性为 性别、密码、身份证 等等。

自定义一个密码格式校验注解:

@Constraint(validatedBy = PasswordValidation.class)

@Target({ElementType.FIELD, ElementType.METHOD})

@Retention(RetentionPolicy.RUNTIME)

public @interface Password {

String message() default "密码必须包含大小写英文字符、数字、特殊字符";

Class<?>[] groups() default {};

Class<? extends Payload>[] payload() default {};

}

规则实现类:

public class PasswordValidation implements ConstraintValidator<Password, String> {

@Override

public boolean isValid(String value, ConstraintValidatorContext context) {

boolean haveDigit = false;

boolean uppercase = false;

boolean lowercase = false;

boolean special = false;

char v;

for (int i = 0; i < value.length(); i++) {

v = value.charAt(i);

if (Character.isDigit(v))

haveDigit = true;

else if (Character.isUpperCase(v))

uppercase = true;

else if (Character.isLowerCase(v))

lowercase = true;

}

if (Pattern.compile("[ _`~!@#$%^&*()+=|{}':;,\\[\\].<>/?!¥…()—【】‘;:”“’。,、?]|\n|\r|\t").matcher(value).find())

special = true;

return haveDigit && uppercase && lowercase && special;

}

}

使用@Password 注解修饰

@Password

private String password;

看效果:

如何优雅的做参数校验-JSR330的更多相关文章

- 使用hibernate validate做参数校验

1.为什么使用hibernate validate 在开发http接口的时候,参数校验是必须有的一个环节,当参数校验较少的时候,一般是直接按照校验条件做校验,校验不通过,返回错误信息.比如以下校验 ...

- 寻找写代码感觉(十六)之 集成Validation做参数校验

写在前面 今天是大年初五了... 不知不觉,又要上班了,美好的假期只剩一天了,有点不舍呢! 也不知道为什么,总感觉像在做梦一样,像没睡醒一样,并不是因为眼睛小,更多应该是自寻烦恼,想得多罢了. 参数校 ...

- SpringBoot Validation优雅的全局参数校验

前言 我们都知道在平时写controller时候,都需要对请求参数进行后端校验,一般我们可能会这样写 public String add(UserVO userVO) { if(userVO.getA ...

- 如何在 Spring/Spring Boot 中做参数校验?你需要了解的都在这里!

本文为作者原创,如需转载请在文首著名地址,公众号转载请申请开白. springboot-guide : 适合新手入门以及有经验的开发人员查阅的 Spring Boot 教程(业余时间维护中,欢迎一起维 ...

- 如何在 Spring/Spring Boot 中做参数校验

数据的校验的重要性就不用说了,即使在前端对数据进行校验的情况下,我们还是要对传入后端的数据再进行一遍校验,避免用户绕过浏览器直接通过一些 HTTP 工具直接向后端请求一些违法数据. 本文结合自己在项目 ...

- spring mvc +@Valid +@RequestBody 来做参数校验返回400,并且不显示具体message 如何解决

参考文档: https://www.oschina.net/question/115867_2282711 谢谢原作者

- 全栈项目|小书架|服务器开发-Koa2 参数校验处理

为什么需要做参数校验 在开发中,无论是App开发还是服务器接口开发, 我们无法去预测用户传入的数据,因此参数(数据)校验是开发中不可或缺的一环. 例如像App的注册登录表单提交页面,就要做好多层的判断 ...

- SpringBoot中通过实现WebMvcConfigurer完成参数校验

在Spring5.0和SpringBoot2.0中废弃了WebMvcConfigurerAdapter类. 现有两种解决方案 1 直接实现WebMvcConfigurer (官方推荐)2 直接继承We ...

- 为List<T>中的T进行参数校验

1.现在前端发送了一个POST请求,他的Data是一个数组,而不是对象(jsonObj的值两侧是中括号). var jsonObj = [{'id':11, 'name':'叵'}, {'id':12 ...

随机推荐

- 现代操作系统原书第3版.mobi

电子书资源:现代操作系统原书第3版 书籍简介 本书是操作系统领域的经典之作,与第2版相比,增加了关于Linux.Windows Vista和Symbian操作系统的详细介绍.书中集中讨论了操作系统 ...

- SSL证书及HTTPS服务器

1. 域名 在万网购买,略 2. 云服务器 阿里云购买,略 3. 安装lnmp 使用lnmp.org程序,略 4. 申请证书 阿里云-管理控制台-安全(云盾)-证书服务-购买证书证书类型: 免费型DV ...

- C/C++ 导入表与IAT内存修正

本章教程中,使用的工具是上次制作的PE结构解析器,如果还不会使用请先看前一篇文章中对该工具的介绍,本章节内容主要复习导入表结构的基础知识点,并通过前面编写的一些小案例,实现对内存的转储与导入表的脱壳修 ...

- PhpMyWind储存型XSS漏洞练习(CVE-2017-12984)

0x01 介绍 又是一款开源CMS内容管理系统PhpMyWind,在小于等于5.4版本中存在储存型XSS漏洞.如下图所示,这个就是发生储存型XSS漏洞的代码 0x02 演示 1.第一张图是客户留言时, ...

- Linux提权—脏牛漏洞(CVE-2016-5195)

目录 脏牛漏洞 exp1复现: exp2复现: 脏牛漏洞 脏牛漏洞,又叫Dirty COW,存在Linux内核中已经有长达9年的时间,在2007年发布的Linux内核版本中就已经存在此漏洞.Linux ...

- Windbg 字符串条件断点

0x01 前言 Windbg 作为 Windows 下的主流调试器,除了人机交互相比其他调试器略有不足外,其他功能都是十分强大的存在. 在所有的调试器中断点功能都是必不可少的,Windbg 可以使用 ...

- Linux-鸟菜-4-关机的正确姿势

Linux-鸟菜-4-关机的正确姿势 这章里面鸟哥介绍了基本的登录操作以及一些基本命令还有关机的正确姿势,基本的命令我都整理到常用命令3里面了,关机的这个感觉挺重要,单独整理下. 由于Linux本身是 ...

- Android开机时间分析

http://blog.csdn.net/huangyabin001/article/details/42777703

- 基于react hooks,antd4 配置生成表单并自动排列

react后台项目,大多都是表单处理,比如下列4种常见1*n布局 (如果手工编码,大量的Row,Col, Form.Item的嵌套,排列,如果加上联动处理,代码将十分臃肿,不易维护) 一行一列 一行两 ...

- ERROR Invalid options in vue.config.js: "baseUrl" is not allowed

vue项目 我的这个版本是 3.10.0 module.exports = { baseUrl: process.env.NODE_ENV === 'production' ? './' : '/' ...