安卓逆向学习及APK抓包(二)--Google Pixel一代手机的ROOT刷入面具

PS:本文仅作参考勿跟操作,root需谨慎,本次测试用的N手Pixel,因参考本文将真机刷成板砖造成的损失与本人无关

1 Google Pixel介绍

1.1手机 google Pixel

在手机选择上,优先选择谷歌系列手机,Nexus和Pixel系列,刚好手头有Pixel一代,就直接root了,大家感兴趣可以某宝几百块钱入手一台。Pixel手机花了本人一天,中间踩坑无数,终于还是root成功,感触颇深,所以先记录一下Pixel手机的root之旅。

安卓逆向学习及APK抓包(一)【Kali】安装 Scrcpy 进行手机投屏

2 google Pixel手机解锁

2.1 环境准备

除了准备Google Pixel手机外,你还需要准备一台机器,我用的kali,安装配置好adb环境参考上一篇文章《安卓逆向学习及APK抓包(一)【Kali】安装 Scrcpy 进行手机投屏》。

2.2 解锁手机

2.2.1 OEM解锁

在手机上找到设置→系统→关于手机→版本号,连续快速的点击版本号五下,打开开发者选项,即可进入开发者模式,然后进入设置→系统→开发者选项,打开USB调试选项。

点击oem解锁。

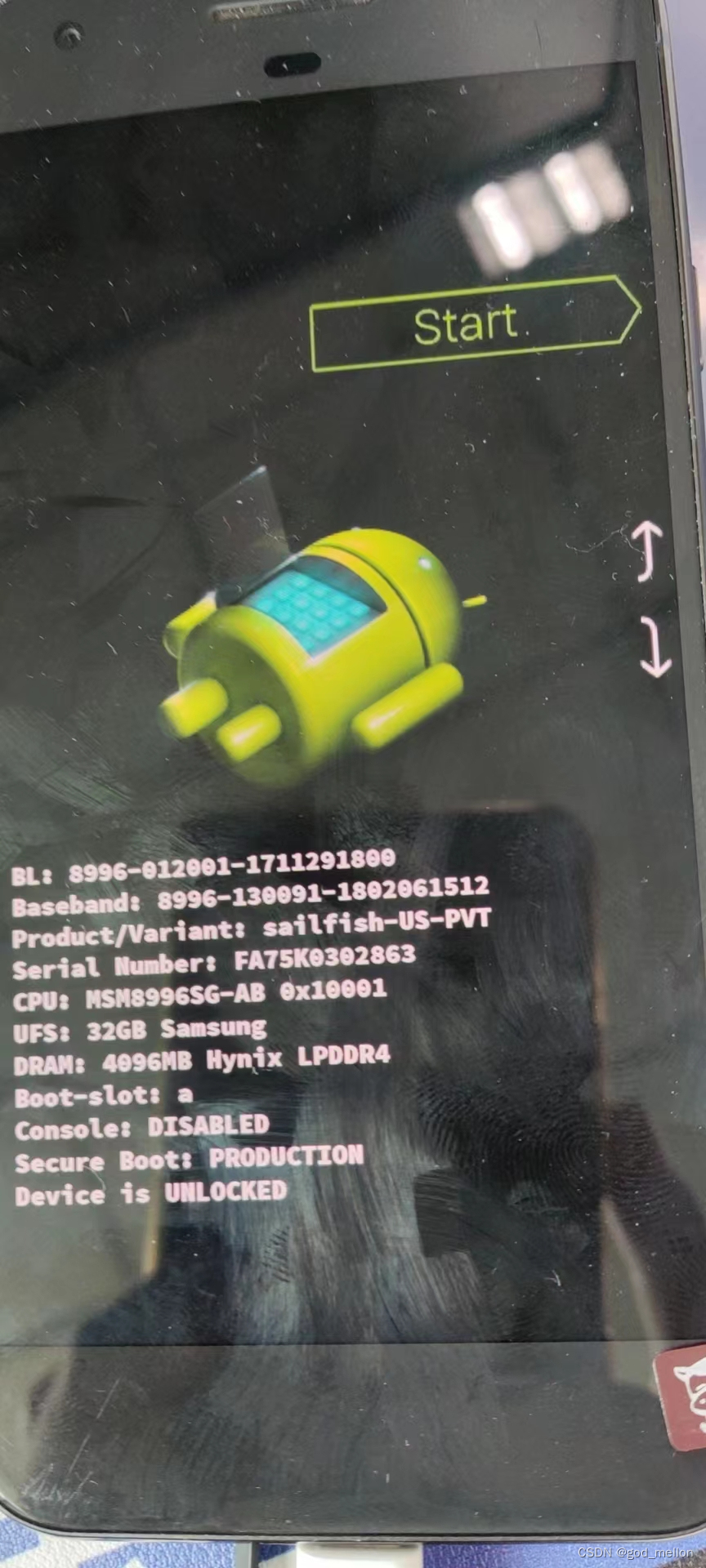

2.2.2 进入bootloader模式

手机通过数据线连接电脑,在关机状态下,同时按住电源键和音量下键不放。或者开机状态下执行

fastboot flashing unlock

#如果还不行试试其他指令

#fastboot oem unlock

#fastboot flashing unlock_critical

PS:如果手机OEM解锁成功,Device is显示unlocked在刷机中,经常有人会遇到刷机失败,手机变成砖头的情况,只要我们手机能进入bootloader模式就不用怕,多试试几个不同版本的镜像,通过adb push指令推到手机内存里进行安装,总能成功的。刷Android 8失败了,降到7,升到9都不行,最后又换成Android 8.1才成功的。

3 手机刷机

3.1 下载谷歌原生系统

到谷歌的官方工厂镜像网站。网站中间有一些操作指南,右边就是手机型号一览表,在这里我们选择Pixel的型号sailfish,安卓系统Android 8.1的镜像,有部分版本的镜像区分欧版美版。此时可以看一下手机后面,写着G-2PW4100就是美版,4200就是欧版。可以看到从安卓7到安卓9均支持。

3.2 进入bootloader状态

首先将手机进入bootloader状态,执行指令

adb reboot bootloader

或者手动操作,流程如下:

将USB线断开,并确保手机有70%以上的电量;

将手机完全关机;

同时按住音量向下键和开机键;

手机将进入BootLoader状态;

3.3 刷入官方原生系统Android 8.1

手机用USB线连上电脑,运行脚本,将系统刷进手机

将系统镜像解压

进入解压目录,执行指令

./flash-all.sh (Mac/Linux系统)或者./flash-all.bat(windows系统)

等待刷机

刷机完成后,手机会自动重启,重启完成后即可自动进入系统。

记得再次打开USB调试选项

4、工具准备

4.1 TWRP及Magisk下载

需要下载临时的Twrp、永久Twrp及Magisk三个文件。

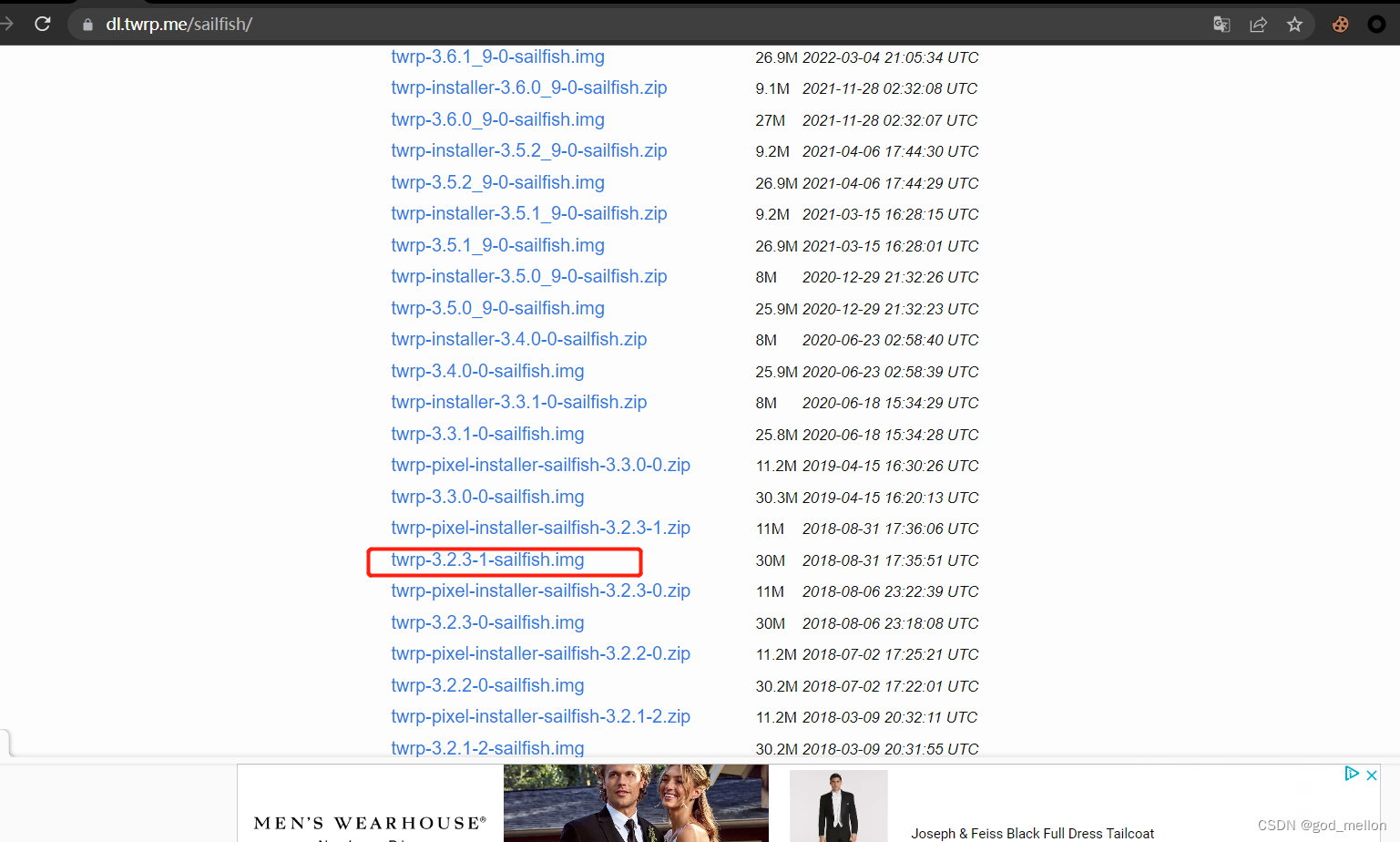

4.1.1 下载twrp

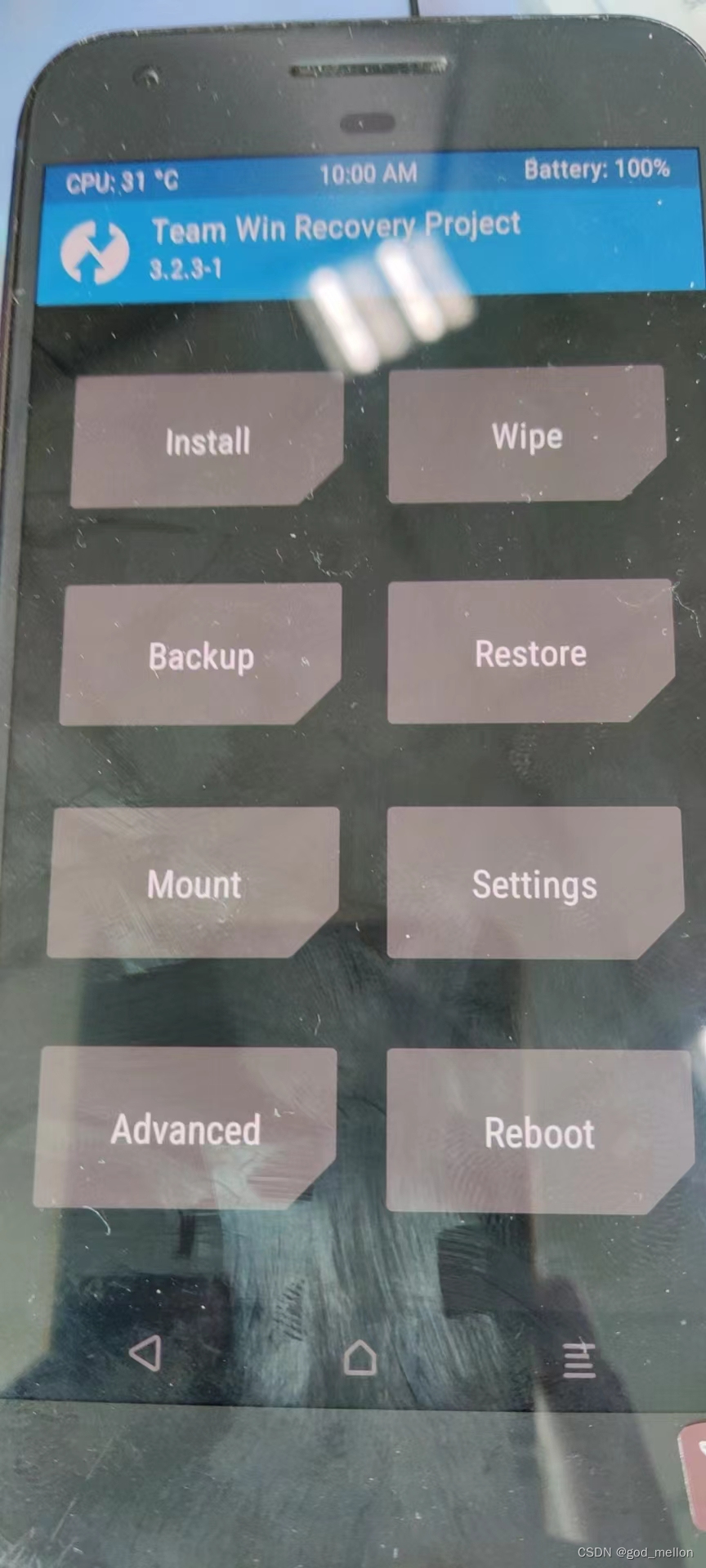

只需要下载twrp针对Pixel sailfish机型的镜像,刷进去即可,笔者选择的是3.2.3的版本。记住img,和zip的版本要对应好。我们下载的是twrp-3.2.3-0-sailfish.img镜像文件。

官网地址:https://dl.twrp.me/sailfish/

twrp-3.2.3-1-sailfish.img

twrp-pixel-installer-sailfish-3.2.3-0.zip

4.2 下载Magisk

Magisk是由中国台湾省topjohnwu开发的一款完全开源的root软件,其github项目托管主页在这里,大家进去下载release版本即可。

https://github.com/topjohnwu/Magisk

这里选择了这个版本:Magisk-v17.3.zip

5、刷入第三方Recovery:TWRP及Root

5.1、简介

由于Pixel及Pixel XL都采用A/B升级系统,因而可以理解为手机里有2个系统,如果你按照传统刷入Twrp的方法刷入的话,那么你并不会获得一个永久的Twrp。所以需要先刷入一个临时的Twrp,在通过临时的Twrp来刷入永久的Twrp从而来获取Root权限。

Magisk是当前Android社区用来获取root权限的主流方式。同时,Magisk特殊的运作机制还赋予了它systemless的特质。systemless让Magisk一方面可以有针对性地隐藏root,甚至暂时隐藏Magisk本身。另一方面,挂载系统的存在,也让Magisk拥有了多样的模块化生态系统。

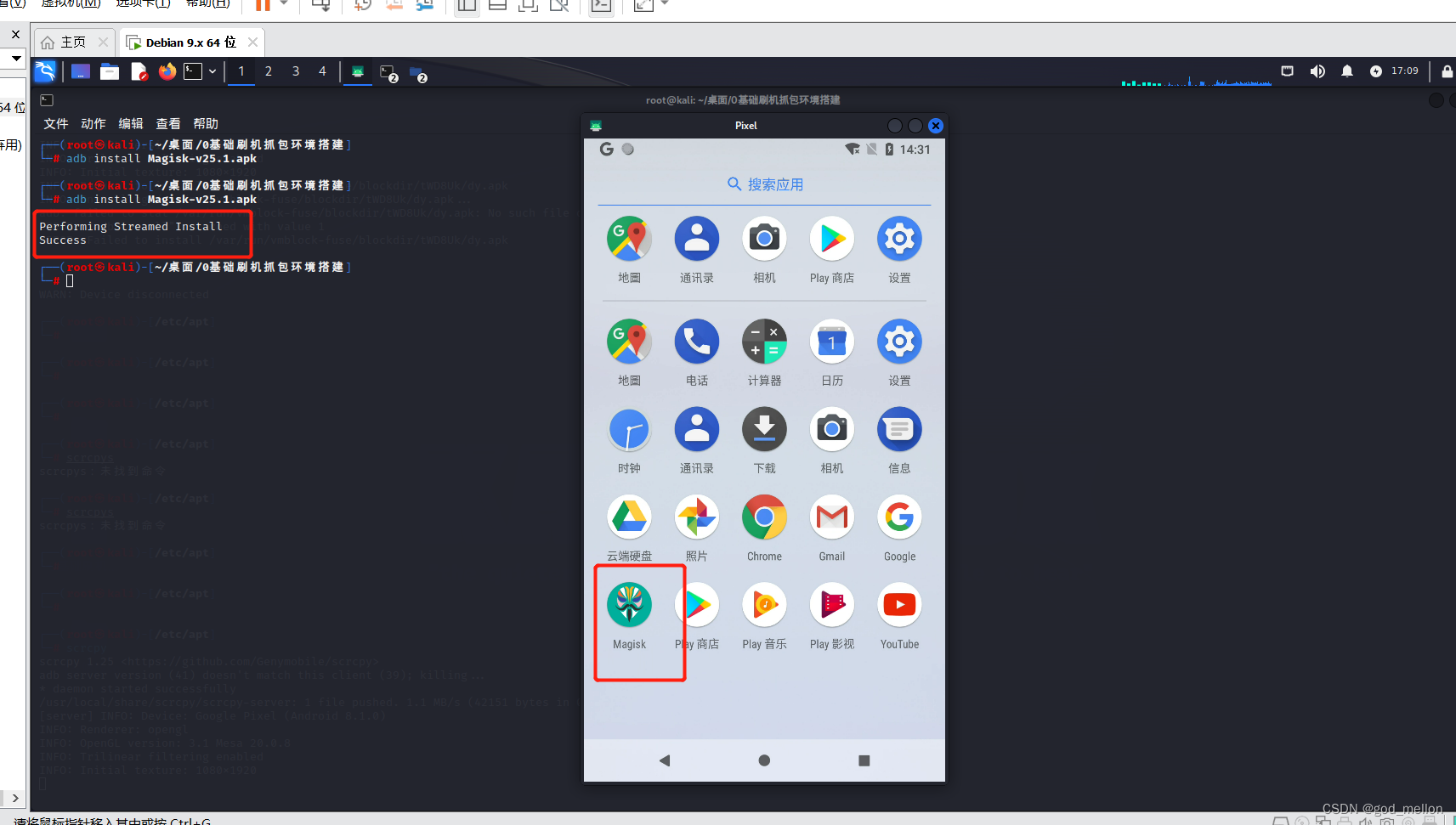

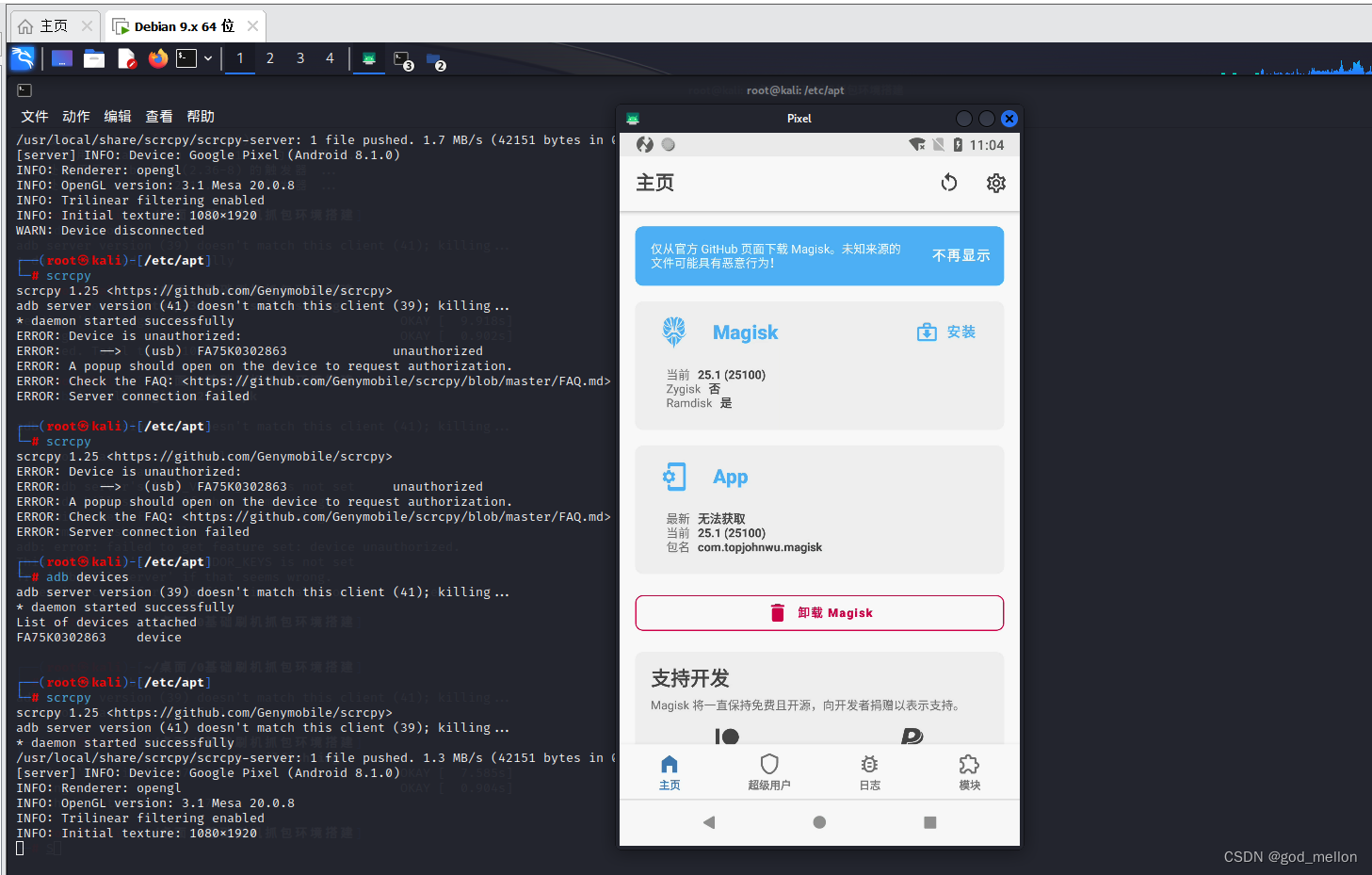

5.2、安装Magisk

adb install Magisk-v25.1.apk

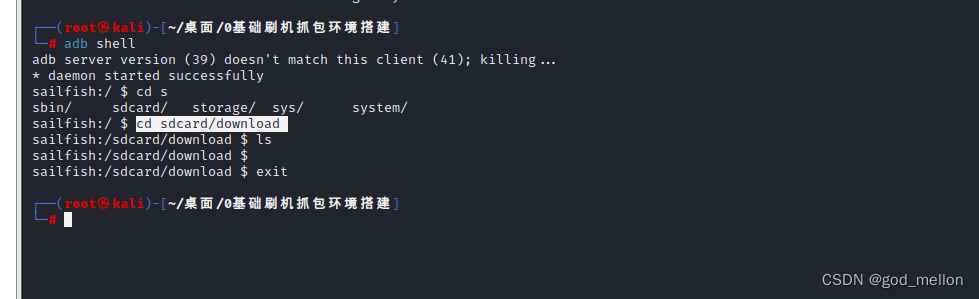

5.3 创建一个上传目录

adb shell

cd sdcard/download

exit

5.4 通过 adb push 命令将文件上传到手机的 /sdcard/download/ 目录中:

adb push twrp-3.2.3-1-sailfish.img sdcard/download

adb push Move_Certificates-v1.9.zip sdcard/download

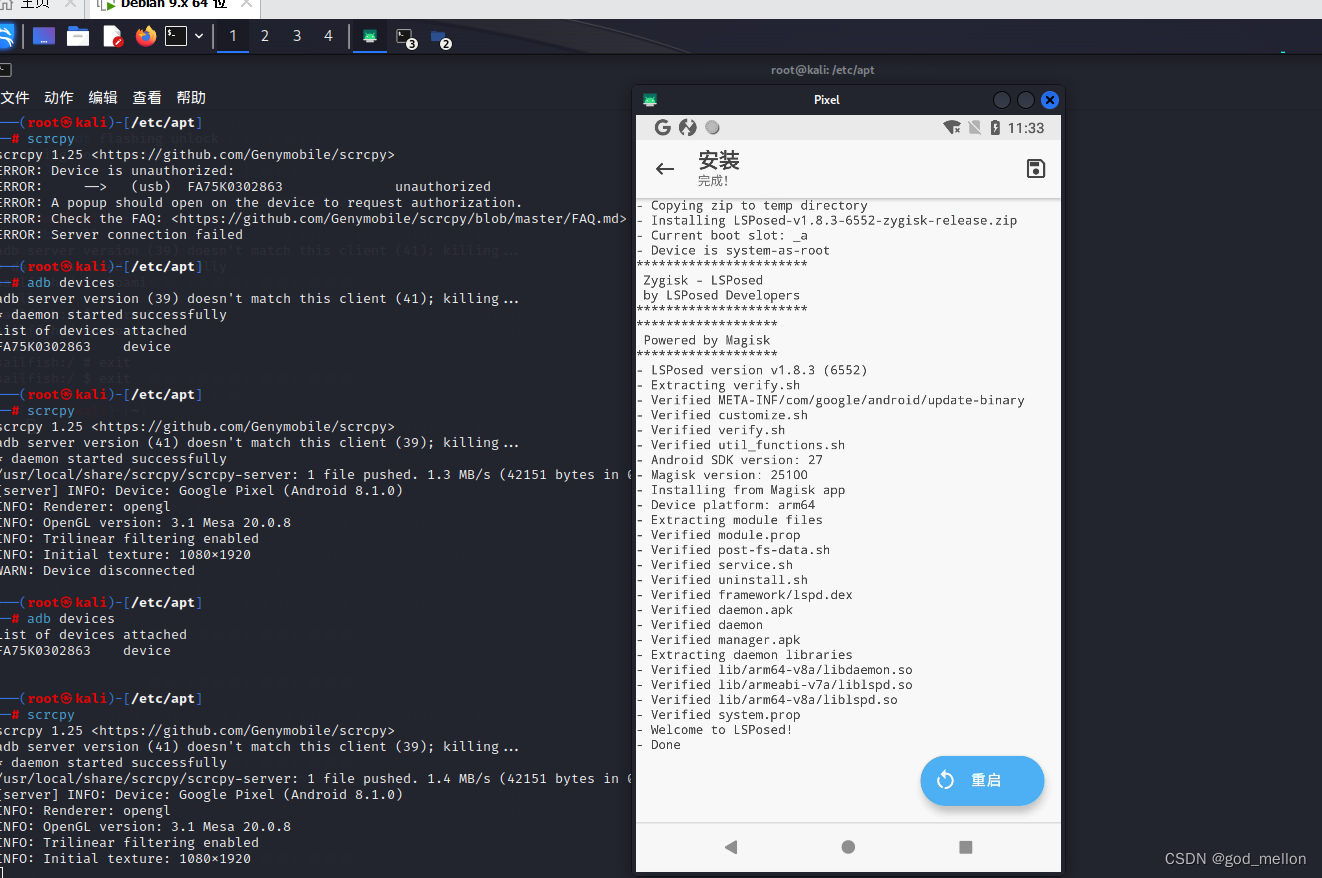

adb push LSPosed-v1.8.3-6552-zygisk-release.zip sdcard/download

adb push Magisk-v25.1.zip sdcard/download

adb reboot bootloader

5.5 刷入永久Twrp

adb reboot bootloader 上边用了就不用了

#安装fastboot

apt install fastboot

执行下面命令 fastboot boot *.img 来启动临时Twrp:

fastboot boot twrp-3.2.3-1-sailfish.img

之后,手机会进入到临时的Twrp中:

打开手机-->滑动下面的 Swipe to Allow Modifications 滑条,进入Twrp操作

页面:刷入永久Twrp

选择 Install – 找到目录 /sdcard/download/ – 选择 twrp*.zip

文件 – 弹出安装界面 – 直接滑动底部的滑条 Swipe to confirm Flash 安装:

这里也间接验证了为什么要选择 /sdcard 目录:点击 Install 按钮后,直接进入

的就是 /sdcard 目录,即只能操作这个目录。

等待进度条执行完毕,最后会显示 ...done 的提示。说明这一步执行完成。

安装好后,点击上方按钮返回主页,继续安装,千万不要重启

5.5 刷入Magisk-v25.1.zip

依照上面的安装步骤,继续安装 Magisk-v25.1.zip 文件。直到界面中提示 ...done 时,说明安装完成。

安装好后重启到系统

如果让选择slot A或者slot B,根据current slot选择

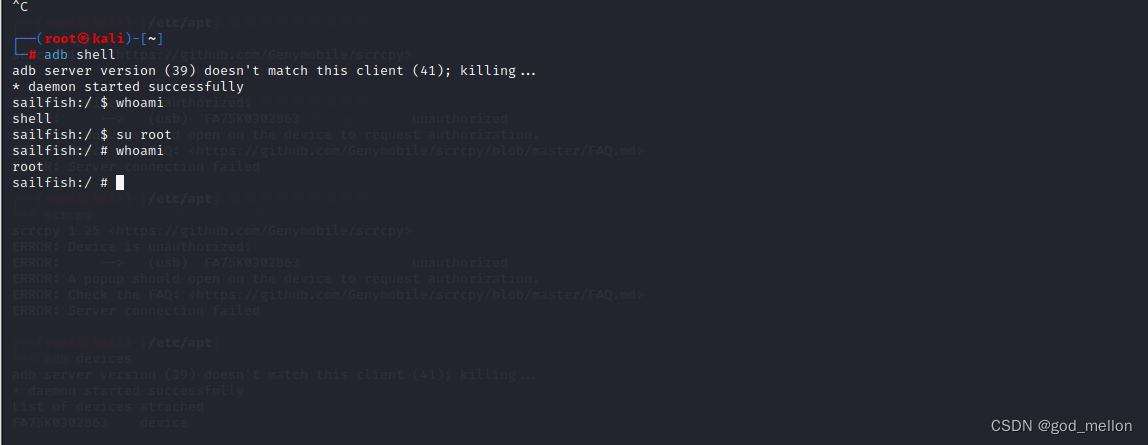

6、Root完成

如果此刻手机能够正常开机,并且安装了Magisk软件

此时,手机打开debug调试模式,电脑执行adb shell和su两条指令,手机同意adb获取root权限,大功告成。

adb shell

sailfish:/ # whoami

root

sailfish:/ #

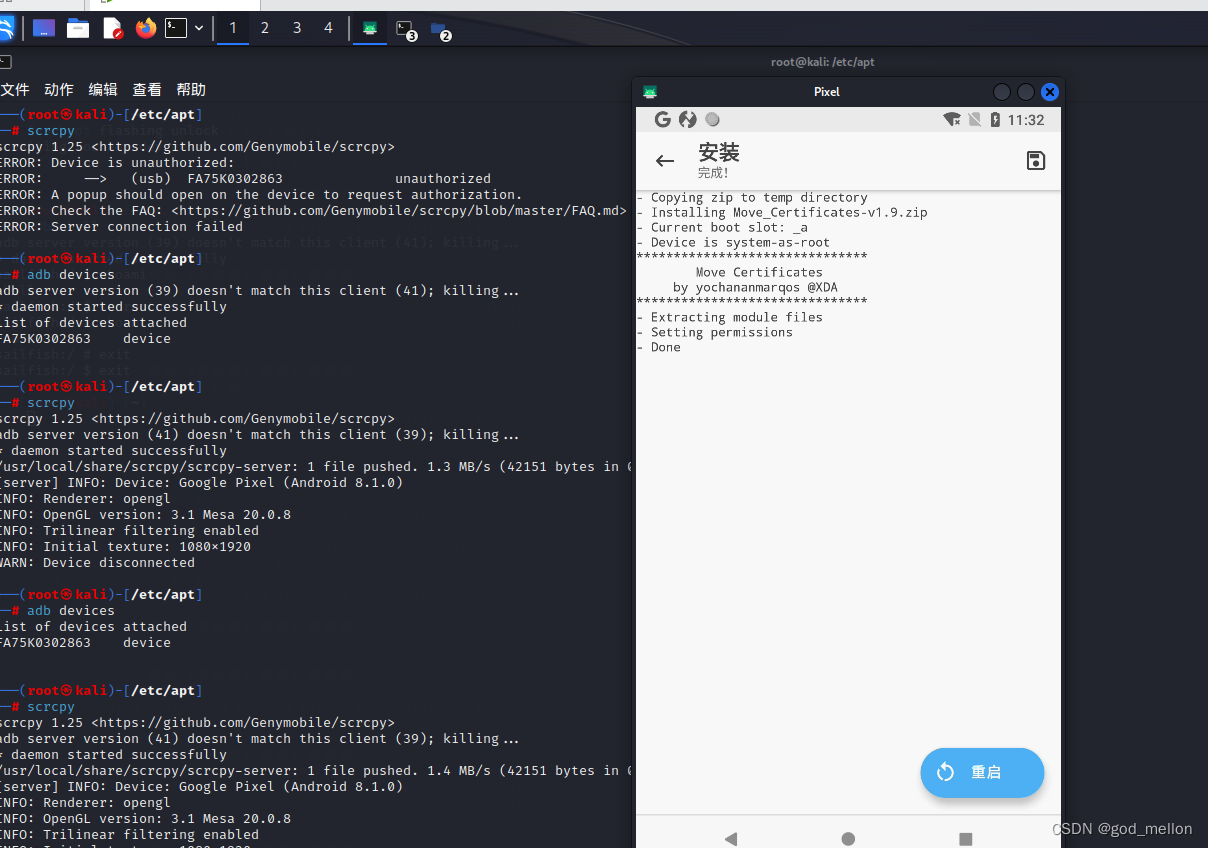

7、面具模块安装

7.1 两个模块

选择模块-->从本地安装-->下载-->安装下面两个模块,安完第一个不要重启继续安装下一个

Move_Certificates-v1.9.zip

LSPosed-v1.8.3-6552-zygisk-release.zip

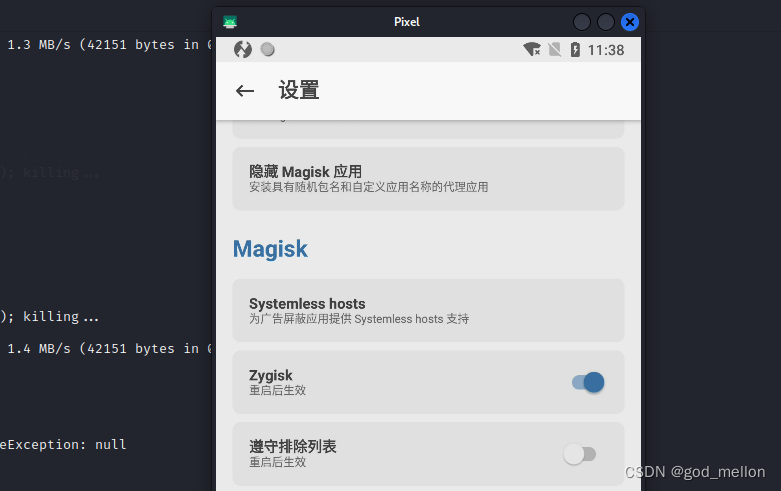

两个都装完之后在设置勾选zygisk重启

工具包在公众号:瓜神学习网络安全

回复:安卓逆向学习及APK抓包

安卓逆向学习及APK抓包(二)--Google Pixel一代手机的ROOT刷入面具的更多相关文章

- 安卓逆向学习---初始APK、Dalvik字节码以及Smali

参考链接:https://www.52pojie.cn/thread-395689-1-1.html res目录下资源文件在编译时会自动生成索引文件(R.java ), asset目录下的资源文件无需 ...

- 安卓微信连接fiddler等抓包工具无法抓取https

问题描述: 在手机连接pc的fiddler后,安卓微信打不开https页面,安卓的浏览器.qq等都可以正常访问https,ios也都可以,就只有安卓微信放问https是空白页面 解决思路: 一. 证书 ...

- 【Fiddler学习】Fiddler抓包HTTPS请求和手机抓包

一.安装Fiddler 百度搜索:Fiddler抓包工具,然后安装即可. 然后打开Fiddler工具,打开浏览器随意输入任何网址,就可以在Fiddler看到抓包信息. 但是:默认情况下,Fiddler ...

- FTP协议的粗浅学习--利用wireshark抓包分析相关tcp连接

一.为什么写这个 昨天遇到个ftp相关的问题,关于ftp匿名访问的.花费了大量的脑细胞后,终于搞定了服务端的配置,现在客户端可以像下图一样,直接在浏览器输入url,即可直接访问. 期间不会弹出输入用户 ...

- 蓝牙4.0BLE抓包(二) – 广播包解析

版权声明:本文为博主原创文章,转载请注明作者和出处. 作者:强光手电[艾克姆科技-无线事业部] 在使用EN-Dongle捕获和解析广播包之前,我们先了解一下BLE报文的结构,之后,再对捕获的广播 ...

- 糊糊的学习笔记--Fiddle抓包

Fiddle简述 Fiddler是一个http调试代理,它能 够记录所有的你电脑和互联网之间的http通讯,Fiddler 可以也可以让你检查所有的http通讯,设置断点,以及Fiddle 所有的&q ...

- Windows10用fiddler抓包Android应用(解决手机设置代理后无法上网,设置只抓app包)

1.环境准备 1.电脑上安装fiddler 2.手机和电脑在同一个局域网内 2.设置 1.fiddler>Tools>Fiddler Options>Connections 勾选Al ...

- charles抓包工具的使用:手机抓包设置和安装证书

一. 设置手机抓包 第一步:在charles里设置允许手机联网的权限,并设置接入接口 在Charles的菜单栏上选择"Proxy"->"Proxy Settings ...

- Fiddler 抓包https配置 提示creation of the root certificate was not successful 证书安装不成功

在使用Fiddler抓包时,我们有时需要抓https协议的包,这种需要配置一下 开启监控https才可以 首先 找到Tools——>Options 在弹出的菜单中 选择https项 勾选捕捉h ...

- 杂牌机搞机之旅(二)————移植TWRP第三方Recovery并刷入

原本想把杂牌机作为android破解和开发的测试机,破解的话肯定是安装框架的嘛,毕竟有些是要涉及到脱壳 . 但是,我尝试安装xposed的时候,手机卡在了开机界面,也就是magisk出现了错误,如果想 ...

随机推荐

- 云电脑:IO虚拟化实现的技术分析

本文分享自天翼云开发者社区<云电脑:IO虚拟化实现的技术分析>,作者:大利 云电脑是一种基于云计算技术的虚拟化电脑,它通过网络将物理硬件资源虚拟化成多个虚拟机,每个虚拟机都拥有独立的操作系 ...

- idea插件仓库连接不到网络

IDEA的插件中心连不上网 打开:设置-插件 选择:设置按钮-HTTP代理设置 勾选自动设置 输入 https://plugins.jetbrains.com/或者 http://127.0.0.1: ...

- Amoro提供grafana的metrics介绍

一.指标内容 +| Metric Name | Type | Tags | Description | +|---------------------------------------------- ...

- ctfshow web入门 文件包含全部wp

Web78 <?php if(isset($_GET['file'])){ $file = $_GET['file']; include($file); }else{ highlight_fil ...

- rgba颜色转换为十六进制

RGBA颜色转HEX 转换步骤: 先将r.g.b分别转换为十六进制,比如 r.g.b分别为 255,则转换后得到的为 FF.FF.FF 将a 乘以 255,然后获得的积的整数部分转换为十六进制,如 a ...

- 使用Windows系统自带DLL修复工具修复系统缺失dll的问题

1. System File Checker(SFC) System File Checker(SFC)是Windows自带的一个工具,可以扫描系统文件并尝试修复任何受损的文件.要使用SFC,请按照以 ...

- Typecho 数据备份及程序升级详细步骤教程

数据库备份看自己,习惯性更新前都备份,出错直接滚回去 数据库备份 直接在宝塔数据库那个模块备份即可,备份完建议下载本地或者保存到OSS 备份网站文件 理论上只需要备份/usr/目录即可,因为这个目录包 ...

- 2024从国庆到CSP前总结

前言 这是一篇迟来的总结,不过可能也不算太迟. 正文 截至起稿时间(2024.10.23),这个月已经讲了四次课,考了五场试.内容基本全是基于前一段时间的内容进行提升,对我而言很有帮助.我也意识到自己 ...

- 使用DeepSeek-R1分析电影票房

最近在学习DeepSeek-R1本地化部署的相关知识,看到了1个比较有意思的视频. 在该视频中,其主要逻辑就是当用户上传1个Excel后,之后就可以通过交互式的方式对这个Excel中的数据进行分析.但 ...

- swoole(7)php进程间通信-消息队列

php实现消息队列操作 ftok:可以将一个路径转换成消息队列可用的key值 msg_get_queue:第一个参数是消息队列的key 第二个参数是消息队列的读写权限 server代码: <?p ...