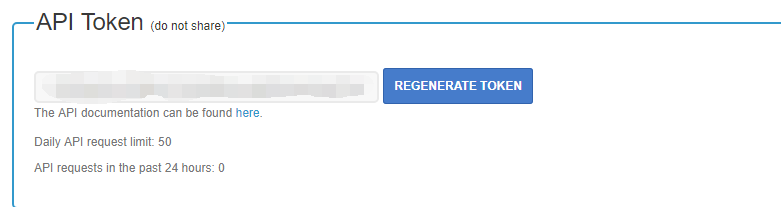

WPscan扫描工具安装使用

git clone https://github.com/wpscanteam/wpscan.git

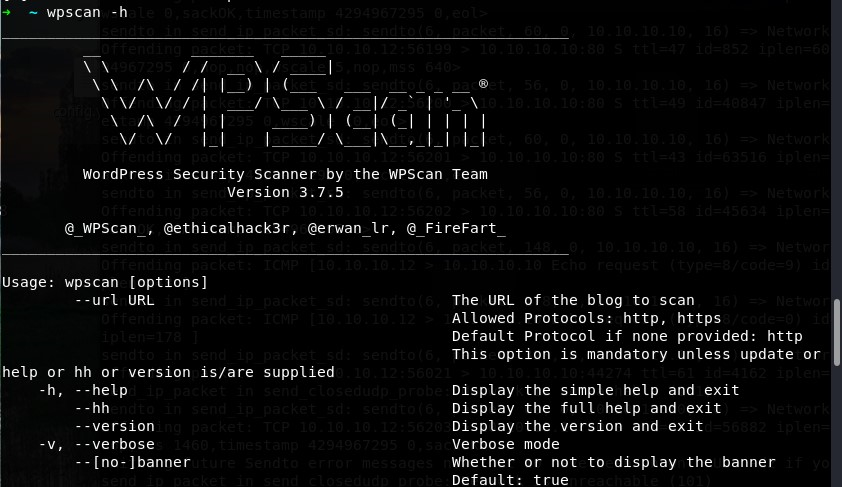

1.首先运行下列命令查看帮助信息

wpscan -h

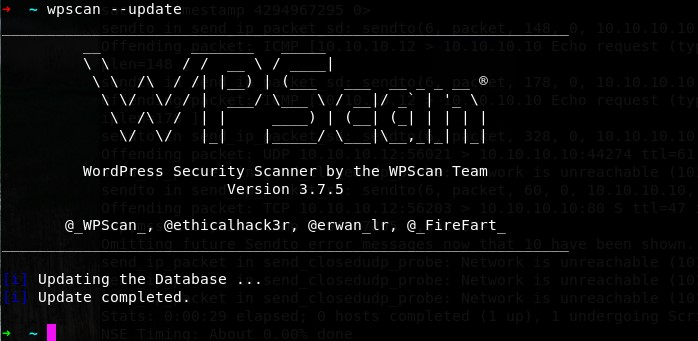

2.然后使用下面命令更新漏洞库:

wpscan --updata

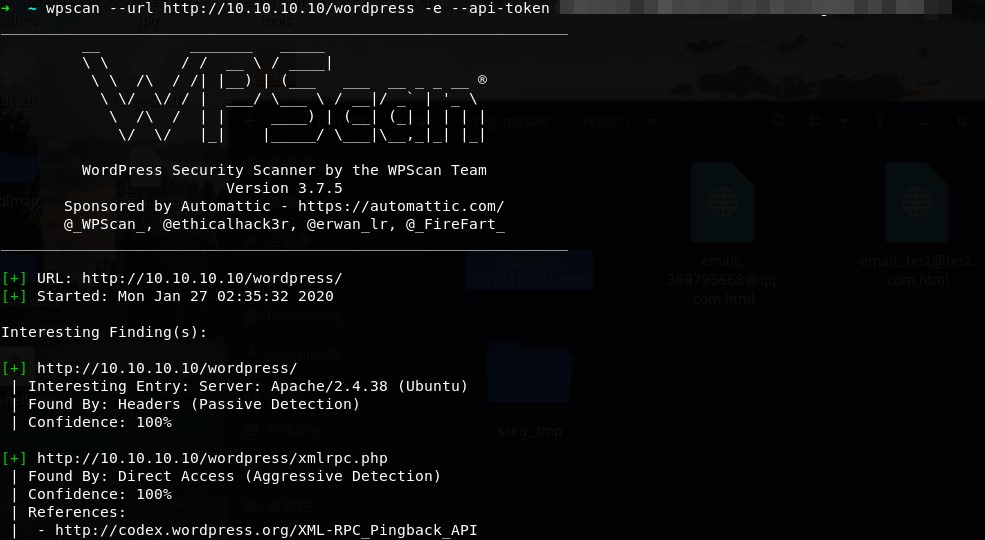

3.接下来就可以扫描指定站点

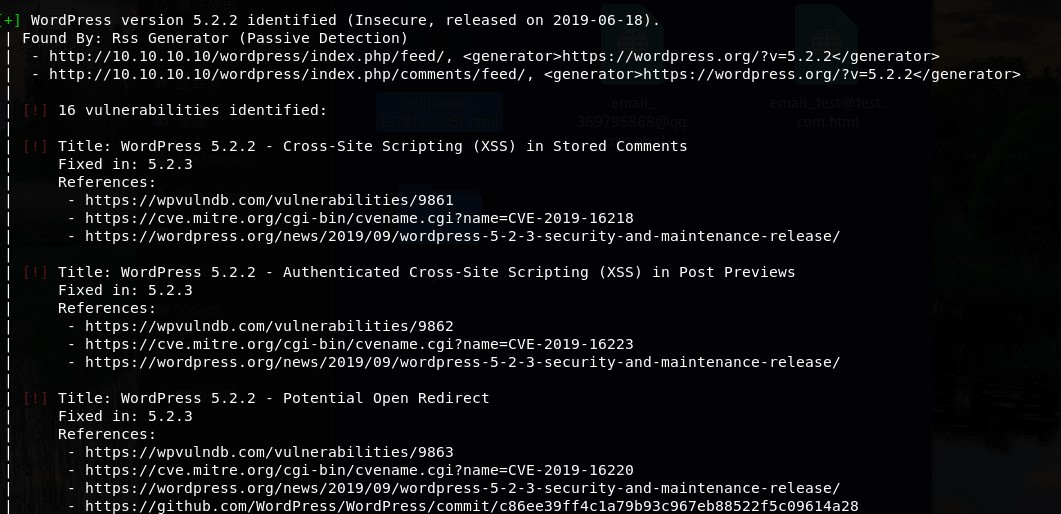

wpscan --url http://10.10.10.10/wordpress -e --api-token xxxxxxxxxxxxxxxxxxx #-e简单进行整体快速扫描

4.简单扫描wordpress的插件

wpscan --url http://10.10.10.10 --enumerate p --api-tkoen xxxxxxxxxxxxxxxxx

5.完整扫描Wordpress插件

wpscan --url http://10.10.10.10 --enumerate ap

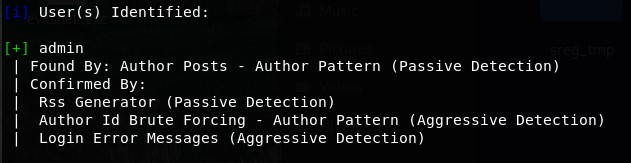

6.枚举Wordpress用户名

wpscan --url http://10.10.10.10 --enumerate u

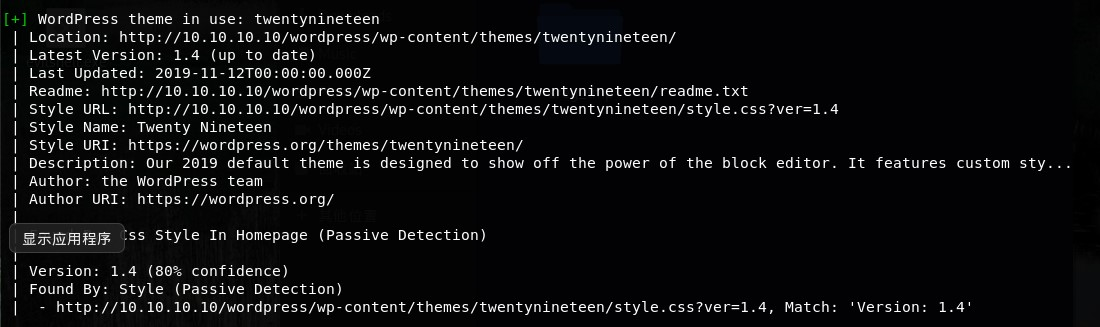

7.扫描所使用的主题和漏洞

wpsan --url http://10.10.10.10 --enumerate vt

8.指定字典暴力破解密码

wpscan --url http://10.10.10.128/wordpress -P /root/Desktop/xray/rockyou.txt -U admin -t 100 #指定用户名为admin,密码为 /root/Desktop/xray/rockyou.txt 字典文件中的数据 设置线程100

WPscan扫描工具安装使用的更多相关文章

- nmap端口扫描工具安装和使用方法

nmap(Network Mapper)是一款开源免费的针对大型网络的端口扫描工具,nmap可以检测目标主机是否在线.主机端口开放情况.检测主机运行的服务类型及版本信息.检测操作系统与设备类型等信息. ...

- Goby资产扫描工具安装及报错处理

官网: https://cn.gobies.org/index.html 产品介绍: 帮企业梳理资产暴露攻击面,新一代网络安全技术,通过为目标建立完整的资产数据库,实现快速的安全应急. 已有功能: 扫 ...

- WordPress漏洞扫描工具WPScan

WordPress漏洞扫描工具WPScan WordPress是主流的PHP网站模版,以构建博客而闻名.WordPress可以通过安装插件和主题的方式扩展功能,这也带来的安全隐患.WordPres ...

- WPScan工具的使用(WordPress扫描工具)

WPScan是Kali Linux默认自带的一款漏洞扫描工具,它采用Ruby编写,能够扫描WordPress网站中的多种安全漏洞,其中包括WordPress本身的漏洞.插件漏洞和主题漏洞.最新版本WP ...

- 漏洞扫描工具AWVS介绍及安装教程

PS:webug靶场全都通关了,你也就是个合格的新手了. 上次我们在通关webug靶场第三关的时候,提到一个漏洞扫描工具叫做AWVS.这次我们介绍一下它. 1 AWVS漏洞扫描工具 Acunetix ...

- WEB安全漏洞扫描与处理(上)——安全漏洞扫描工具AppScan的安装使用

很多公司对软件会有安全的要求,一般测试公司会使用安全漏洞扫描工具对软件进行漏扫,然后给出安全报告,然后软件开发人员会根据提供的安全报告进行漏洞的处理.我们接触到的测评公司,使用的是漏洞扫描工具AppS ...

- Vuls 漏洞扫描工具部署及效果展示

Vuls 漏洞扫描工具部署及效果展示 介绍 Vuls根据NVD,OVAL等数据对主流Linux系统进行扫描,并具有完善的报告. 支持系统 Distribution Release Alpine 3.3 ...

- Nikto是一款Web安全扫描工具,可以扫描指定主机的web类型,主机名,特定目录,cookie,特定CGI漏洞,XSS漏洞,SQL注入漏洞等,非常强大滴说。。。

Nikto是一款Web安全扫描工具,可以扫描指定主机的web类型,主机名,特定目录,cookie,特定CGI漏洞,XSS漏洞,SQL注入漏洞等,非常强大滴说... root@xi4ojin:~# cd ...

- 小白日记32:kali渗透测试之Web渗透-扫描工具-QWASP_ZAP

扫描工具-QWASP_ZAP 十大安全工具之一,集成性工具,功能完善,而且强大.既可做主动扫描,也可做截断代理.开源免费跨平台,简单易用,体验相对混乱,但在主动扫描方面,相对占优.[kali集成] # ...

随机推荐

- Python之tcp server模拟Http通信

1.python tcp server代码: import socket def main(): tcp_server_socket = socket.socket(socket.AF_INET, s ...

- C3P0连接技术

1.导入jar包(两个) c3p0-0.9.5.2.jar和mchange-commons-java-0.2.12.jar导入数据库驱动jar包 2.定义配置文件 配置文件名称:c3p0.proper ...

- Python模块/包/库安装几种方法(转载)

一.方法1: 单文件模块直接把文件拷贝到 $python_dir/Lib 二.方法2: 多文件模块,带setup.py 下载模块包(压缩文件zip或tar.gz),进行解压,CMD->cd进入模 ...

- SQLServer导出查询结果带表头(标题行)

SQLServer导出查询结果带表头(标题行) 平时我们经常会需要将SQLSERVER查询的结果复制到EXCEL文档中进行分析处理,但是有一件事很头痛,就是复制结果网格的数据到EXCEL之后,都是没有 ...

- 【Python】无限循环

- 解决无法将“babel”项识别为 cmdlet、函数、脚本文件或可运行程序的名称。

错误截图: 第一反应想到的是环境变量没有配置好,再仔细检查一下,并没有错误 在cmd窗口运行命令“ babel --version ”,如果出现对应的版本号,那就说明环境变量是正确的 解决方案: 用管 ...

- OpenCV函数:提取轮廓相关函数使用方法

opencv中提供findContours()函数来寻找图像中物体的轮廓,并结合drawContours()函数将找到的轮廓绘制出.首先看一下findContours(),opencv中提供了两种定义 ...

- 1.3、WebRTC架构

文章导读:本文的讲解的是webrtc系统架构,每个人都要Get到这些知识:第一.了解webrtc架构分层:第二.对每层技术有一个清晰的认知.学完本节内容可以为我们后面学习核心API起到至关重要的作用, ...

- [C#] 委托与匿名方法

using System; namespace 匿名函数 { class Program { delegate void TestDelegate(string s); static void M(s ...

- node 崩 处理

node_modules->bin webpack-dev-server.cmd @IF EXIST "%~dp0\node.exe" ( "%~dp0\node. ...