C与C++的区别之函数调用堆栈

函数调用栈

1、函数参数带入(入调用方函数的栈,从右向左入栈)

int fun(int a);

int fun(int a, int b);

int fun(int a, int b, int c);

形参字节 参数带入方式

byte<=4 push a 入栈

byte>=4 && byte<=8 push b push a 入栈

byte>=12 先让栈顶偏移12字节(参数大小) sub esp,0ch

再将实参的值写入的偏移的内存中,从栈顶方向向栈底方向写入 c、b、a 如果是数组入栈,则对应顺序应是a[0],a[1],a[2]

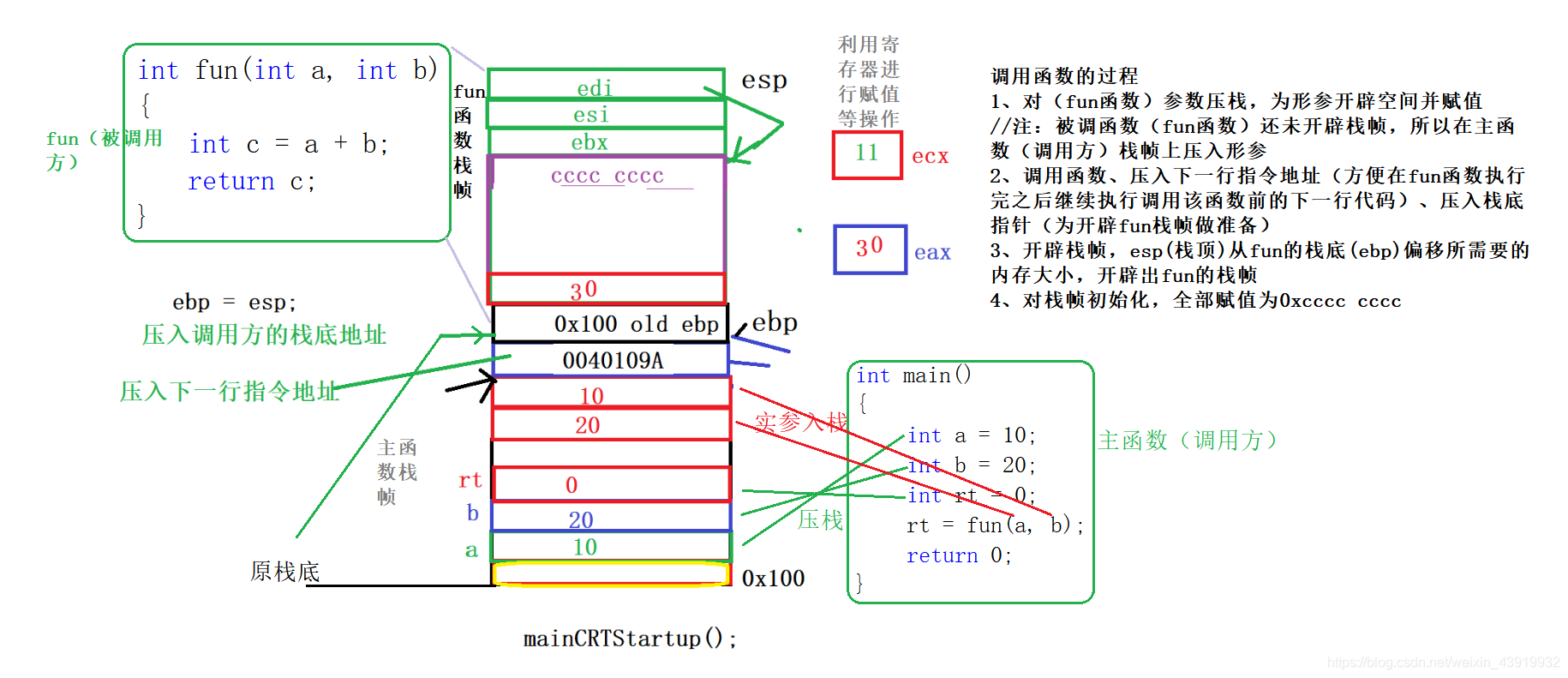

2、函数栈帧开辟

int fun(int a, int b)//主函数中调用该函数

{

int c = a + b;

return c;

}

int main()

{

int a = 10;

int b = 20;

int rt = 0;

rt = fun(a, b);

return 0;

}

1.实参入栈

2.将main(调用方)栈底地址入栈

3.让 ebp=esp //ebp(栈底指针)指向esp(栈顶指针)位置,充当新函数(调用的函数fun())的栈底

4.指令:"sub esp,栈帧大小" //向低地址(因为栈是从高地址向低地址生长的)开辟空间,esp栈顶指针向低地址偏移

5.将栈帧内存初始化为0xcccccccc //这就是为初始化变量显示"燙燙燙"的原因,部分编译器会初始化成随机值

3、函数返回值的带出

4字节 eax寄存器

4<=8字节的返回值带出 两个寄存器,eax,edx

>8字节返回值带出

在main(调用方)的栈帧上预留一部分空间

将返回值写入到main预留的空间内

将该部分的地址写入到eax寄存器,由eax寄存器带出

使用时返回值时,从eax寄存器中存储的地址找到存储的位置取出返回值

4、函数栈帧的回退

将多个寄存器pop //pop edi esi ebx

esp=edp //回收fun函数的栈帧,esp指向当前栈底

pop main栈底地址 //edp=pop edp回退至调用前的状态(调用方的栈底)

ret //返回调用方

esp+8 //清栈,清理开辟的形参空间,esp所加大小视形参所占空间而定

若返回值字节数小于4,则只需一个寄存器eax即可带出

007B1733 mov eax,dword ptr [c]

若返回值字节数大于4小于8,则需要两个寄存器eax、edx带出

007B1733 mov eax,dword ptr [c]

007B1736 mov edx,dword ptr [ebp-2Ch]

若返回值字节数大于8,则需要提前开辟内存空间,将返回值存放与此空间中,由eax带出该空间的地址

struct test //测试大于8个字节的返回值

{

int a;

int b;

int c;

};

001441C8 mov eax,dword ptr [ebp+8]

001441CB mov ecx,dword ptr [test]

001441CE mov dword ptr [eax],ecx

001441D0 mov edx,dword ptr [ebp-40h]

001441D3 mov dword ptr [eax+4],edx

001441D6 mov ecx,dword ptr [ebp-3Ch]

001441D9 mov dword ptr [eax+8],ecx

001441DC mov eax,dword ptr [ebp+8]

5、三种调用约定的比较

函数调用约定,是指当一个函数被调用时,函数的参数会被传递给被调用的函数和返回值会被返回给调用函数。函数的调用约定就是描述参数是怎么传递和由谁平衡堆栈的,当然还有返回值。基本的函数调用约定由以下几种:

入参顺序 入参方式 栈帧开辟 返回值带出 栈帧回退 参数清除

__cddecl 从右向左 <=8 push 被调用方(fun)开辟 <=8 寄存器 被调用方(fun) 调用方(main) ret

>8 提前开辟内存 >8 提前开辟内存

__stdcall 从右向左 <=8 push 被调用方(fun)开辟 <=8 寄存器 被调用方(fun) 被调用方(fun) ret 8 //返回到原函数且清除形参(pop + add)

>8 提前开辟内存 >8 提前开辟内存

__fastcall 从右向左 <=8 直接寄存器带入 被调用方(fun)开辟 <=8 寄存器 被调用方(fun) 被调用方(fun),没有入栈,栈帧回退直接清除

>8 超过部分开辟内存 >8 提前开辟内存

函数调用过程分析与汇编指令解析

int fun(int a, int b)

{

/*

push ebp //保存旧栈底

mov ebp,esp //ebp = esp //ebp从旧栈底(mian)跑到新栈底(fun)

sub esp,0cch //开辟栈帧

push …… //push寄存器 //pop ebx esi edi

* lea edi,[ebp-0CCh] //edi保存未把寄存器入栈前的栈顶

* mov ecx,33h

mov 0xcccccccc //初始化前 初始化范围为寄存器与栈底之间的内容

* rep stos dword ptr es:[edi] //循环初始化内存为0xcccc cccc

*/

int c = a + b; // eax,dword ptr [a] \ eax,dword ptr [b] \ dword ptr [c],eax

return c;

/*

mov eax,dword, ptr[c]

*/

}

/*

pop …… //pop 多个寄存器

mov esp,ebp //回收栈,将esp指向(fun)栈底

pop ebp //ebp=pop //ebp回到原栈底

ret //近返回的指令,将栈顶字单元保存的偏移地址作为下一条指令的偏移地址

*/

int main()

{

int c = fun(10, 20);

/*

push 14h

push 0ah

call fun(xxxxxxx) //压如下一行指令 \ 跳转到fun()

add esp,8 //清栈

mov dword ptr[c],eax

*/

return 0;

}

测试环境为Microsoft Visual Studio 2019

C与C++的区别之函数调用堆栈的更多相关文章

- 嵌入式 linux下利用backtrace追踪函数调用堆栈以及定位段错误

嵌入式 linux下利用backtrace追踪函数调用堆栈以及定位段错误 2015-05-27 14:19 184人阅读 评论(0) 收藏 举报 分类: 嵌入式(928) 一般察看函数运行时堆栈的 ...

- linux下利用backtrace追踪函数调用堆栈以及定位段错误

一般察看函数运行时堆栈的方法是使用GDB(bt命令)之类的外部调试器,但是,有些时候为了分析程序的BUG,(主要针对长时间运行程序的分析),在程序出错时打印出函数的调用堆栈是非常有用的. 在glibc ...

- 用户态使用 glibc/backtrace 追踪函数调用堆栈定位段错误【转】

转自:https://blog.csdn.net/gatieme/article/details/84189280 版权声明:本文为博主原创文章 && 转载请著名出处 @ http:/ ...

- Linux下函数调用堆栈帧的详细解释【转】

转自:http://blog.chinaunix.net/uid-30339363-id-5116170.html 原文地址:Linux下函数调用堆栈帧的详细解释 作者:cssjtuer http:/ ...

- Linux下利用backtrace追踪函数调用堆栈以及定位段错误[转]

来源:Linux社区 作者:astrotycoon 一般察看函数运行时堆栈的方法是使用GDB(bt命令)之类的外部调试器,但是,有些时候为了分析程序的BUG,(主要针对长时间运行程序的分析),在程序 ...

- 函数调用堆栈及活动记录 堆栈溢出 stack overflow

小结: 1.当被调函数返回主调函数时,被调函数的 活动记录-activation record / 堆栈帧-stack frame 被 弹出-popping 程序执行栈-program executi ...

- 【转】Android下面打印进程函数调用堆栈(dump backtrace)的方法

1. 为什么要打印函数调用堆栈? 打印调用堆栈可以直接把问题发生时的函数调用关系打出来,非常有利于理解函数调用关系.比如函数A可能被B/C/D调用,如果只看代码,B/C/D谁调用A都有可能,如果打印出 ...

- Lab_1:练习5——实现函数调用堆栈跟踪函数

题目:实现函数调用堆栈跟踪函数 我们需要在lab1中完成kdebug.c中函数print_stackframe的实现,可以通过函数print_stackframe来跟踪函数调用堆栈中记录的返回地址.如 ...

- 利用Xposed Hook打印Java函数调用堆栈信息的几种方法

本文博客链接:http://blog.csdn.net/QQ1084283172/article/details/79378374 在进行Android逆向分析的时候,经常需要进行动态调试栈回溯,查看 ...

随机推荐

- javascript中逻辑运算符&&和||的返回值问题

今天在做逻辑运算符的时候遇到一个小问题一直转不过弯来,var a=(undefined&&123)||(3||5)的返回值是什么? 首先是||的返回值问题: ||的返回值会返回最早遇到 ...

- VSCode空格变成虚点

"editor.renderWhitespace": "all",

- docker入门-docker应用场景和优势

一.什么是docker Docker是一个使用 Go 语言开发的,并且开源的应用容器引擎,基于LXC(Linux Container)内核虚拟化技术实现,提供一系列更强的功能,比如镜像.Dockerf ...

- Lua中如何实现类似gdb的断点调试--05优化断点信息数据结构

在上一篇04优化钩子事件处理中,我们在钩子函数中引入了call和return事件的处理,对性能进行了优化. 细心的同学可能已经发现了,我们的hook函数中call事件和line都需要对整个断点表进行遍 ...

- linux作业--第二周

1.显示/etc目录下,以非字母开头,后面跟了一个字母以及其它任意长度任意字符的文件或目录 ls /etc/ | grep ^[^[:alpha:]][[:alpha:]].* 2.复制/etc目录下 ...

- tp5 商品模型的添加展示

路由 //商品模型展示的路由 Route::get('type','/pyg/good/listType'); //将type_id传送至/pyg/good/addType的路由 Route::get ...

- 编译OneAPI(支持Nvidia显卡)

开始使用DPC++ 官方安装教程 预备条件 请确保当前开发环境满足如下条件: git cmake版本需要满足3.14及以上. python版本3.6以上的python. nijia版本1.8及以上(使 ...

- java 网络编程之Socket编程

1.客户端代码 1 package com.gylhaut.socket; 2 3 import java.io.BufferedReader; 4 import java.io.IOExcept ...

- Anaconda 01_安装问题

一. 创建环境 1.打开cmd 使用如下语句创建环境 conda create -n 环境名 2. 查看当前conda所有环境 conda info --envs 3.激活环境(其中一句) Co ...

- 前端知识之BOM和DOM

前端基础之BOM和DOM windw对象 指浏览器窗口,所有的浏览器都支持window对象 常用的window方法 window.innerHeight 浏览器窗口的内部高度 window.inner ...