BUUCTF--reverse3

1.准备

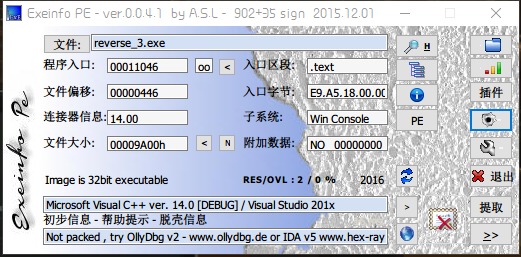

获得信息

- 32位文件

2.IDA打开

将main函数反编译为C语言代码

int __cdecl main(int argc, const char **argv, const char **envp)

{

int v3; // ebx

int v4; // edi

int v5; // esi return main_0(v3, v4, v5);

}

打开main_0函数

__int64 __usercall main_0@<edx:eax>(int a1@<ebx>, int a2@<edi>, int a3@<esi>)

{

int v3; // eax

const char *v4; // eax

size_t v5; // eax

int v6; // edx

__int64 v7; // ST08_8

signed int j; // [esp+DCh] [ebp-ACh]

signed int i; // [esp+E8h] [ebp-A0h]

signed int v11; // [esp+E8h] [ebp-A0h]

char Dest[]; // [esp+F4h] [ebp-94h]

char Str; // [esp+160h] [ebp-28h]

char v14; // [esp+17Ch] [ebp-Ch] for ( i = ; i < ; ++i )

{

if ( (unsigned int)i >= 0x64 )

j____report_rangecheckfailure(a1, a2, a3);

Dest[i] = ;

}

sub_41132F("please enter the flag:");

sub_411375("%20s", &Str);

v3 = j_strlen(&Str);

v4 = (const char *)sub_4110BE((int)&Str, v3, (int)&v14);

strncpy(Dest, v4, 0x28u);

v11 = j_strlen(Dest);

for ( j = ; j < v11; ++j )

Dest[j] += j;

v5 = j_strlen(Dest);

if ( !strncmp(Dest, Str2, v5) )

sub_41132F("rigth flag!\n");

else

sub_41132F("wrong flag!\n");

HIDWORD(v7) = v6;

LODWORD(v7) = ;

return v7;

}

2.1代码分析

第24行代码,第27~28行代码在对Dest进行一些列变换

从第30行代码分析得到,Str2中存储的就是flag变换过后的字符串,打开Str2

.data:0041A034 ; char Str2[]

.data:0041A034 Str2 db 'e3nifIH9b_C@n@dH', ; DATA XREF: _main_0+142↑o

因此,我们只需要将Str2反向变换即可得到flag。

第27~28行代码的变换没有难度,再来看看第24行代码的函数。

void *__cdecl sub_411AB0(char *a1, unsigned int a2, int *a3)

{

int v4; // STE0_4

int v5; // STE0_4

int v6; // STE0_4

int v7; // [esp+D4h] [ebp-38h]

signed int i; // [esp+E0h] [ebp-2Ch]

unsigned int v9; // [esp+ECh] [ebp-20h]

int v10; // [esp+ECh] [ebp-20h]

signed int v11; // [esp+ECh] [ebp-20h]

void *Dst; // [esp+F8h] [ebp-14h]

char *v13; // [esp+104h] [ebp-8h] if ( !a1 || !a2 )

return ;

v9 = a2 / ;

if ( (signed int)(a2 / ) % )

++v9;

v10 = * v9;

*a3 = v10;

Dst = malloc(v10 + );

if ( !Dst )

return ;

j_memset(Dst, , v10 + );

v13 = a1;

v11 = a2;

v7 = ;

while ( v11 > )

{

byte_41A144[] = ;

byte_41A144[] = ;

byte_41A144[] = ;

for ( i = ; i < && v11 >= ; ++i )

{

byte_41A144[i] = *v13;

--v11;

++v13;

}

if ( !i )

break;

switch ( i )

{

case :

*((_BYTE *)Dst + v7) = aAbcdefghijklmn[(signed int)(unsigned __int8)byte_41A144[] >> ];

v4 = v7 + ;

*((_BYTE *)Dst + v4++) = aAbcdefghijklmn[((byte_41A144[] & 0xF0) >> ) | * (byte_41A144[] & )];

*((_BYTE *)Dst + v4++) = aAbcdefghijklmn[];

*((_BYTE *)Dst + v4) = aAbcdefghijklmn[];

v7 = v4 + ;

break;

case :

*((_BYTE *)Dst + v7) = aAbcdefghijklmn[(signed int)(unsigned __int8)byte_41A144[] >> ];

v5 = v7 + ;

*((_BYTE *)Dst + v5++) = aAbcdefghijklmn[((byte_41A144[] & 0xF0) >> ) | * (byte_41A144[] & )];

*((_BYTE *)Dst + v5++) = aAbcdefghijklmn[((byte_41A144[] & 0xC0) >> ) | * (byte_41A144[] & 0xF)];

*((_BYTE *)Dst + v5) = aAbcdefghijklmn[];

v7 = v5 + ;

break;

case :

*((_BYTE *)Dst + v7) = aAbcdefghijklmn[(signed int)(unsigned __int8)byte_41A144[] >> ];

v6 = v7 + ;

*((_BYTE *)Dst + v6++) = aAbcdefghijklmn[((byte_41A144[] & 0xF0) >> ) | * (byte_41A144[] & )];

*((_BYTE *)Dst + v6++) = aAbcdefghijklmn[((byte_41A144[] & 0xC0) >> ) | * (byte_41A144[] & 0xF)];

*((_BYTE *)Dst + v6) = aAbcdefghijklmn[byte_41A144[] & 0x3F];

v7 = v6 + ;

break;

}

}

*((_BYTE *)Dst + v7) = ;

return Dst;

}

在代码的下部分,可以看到Dst会经过aAbcdefghijklmn[]数组的变换,打开此处

.rdata:00417B30 aAbcdefghijklmn db 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/='

.rdata:00417B30 ; DATA XREF: .text:004117E8↑o

.rdata:00417B30 ; .text:↑o ...

.rdata:00417B30 db

.rdata:00417B72 align

从'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/='可以看出,这个函数应该是base64的加密函数,因此只需要解密即可。

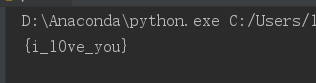

3.脚本获取flag

import base64 str1 = 'e3nifIH9b_C@n@dH'

x = ''

flag = '' for j in range(0, len(str1)):

x += chr(ord(str1[j]) - j) flag = base64.b64decode(x)

flag = flag.decode('ASCII')

print(flag)

4.get flag!

flag{i_l0ve_you}

BUUCTF--reverse3的更多相关文章

- [BUUCTF]REVERSE——reverse3

reverse3 附件 步骤: 例行查壳儿,32位程序,无壳儿 32位ida载入,shift+f12检索程序里的字符串,得到了有关flag的提示,而且看到了ABCDE--78这种字符串,猜测存在bas ...

- 刷题记录:[BUUCTF 2018]Online Tool

目录 刷题记录:[BUUCTF 2018]Online Tool 一.知识点 1.escapeshellarg和escapeshellcmd使用不当导致rce 刷题记录:[BUUCTF 2018]On ...

- BUUCTF RE部分题目wp

RE 1,easyre拖进ida,得到flag 2,helloworld 将文件拖入apk改之理,得到flag 3,xor拖进ida,就是简单异或,写脚本 glo=[0x66,0x0a,0x6b,0x ...

- BUUCTF 部分wp

目录 Buuctf crypto 0x01传感器 提示是曼联,猜测为曼彻斯特密码 wp:https://www.xmsec.cc/manchester-encode/ cipher: 55555555 ...

- buuctf misc 刷题记录

1.金三胖 将gif分离出来. 2.N种方法解决 一个exe文件,果然打不开,在kali里分析一下:file KEY.exe,ascii text,先txt再说,base64 图片. 3.大白 crc ...

- BUUCTF知识记录

[强网杯 2019]随便注 先尝试普通的注入 发现注入成功了,接下来走流程的时候碰到了问题 发现过滤了select和where这个两个最重要的查询语句,不过其他的过滤很奇怪,为什么要过滤update, ...

- buuctf misc wp 01

buuctf misc wp 01 1.金三胖 2.二维码 3.N种方法解决 4.大白 5.基础破解 6.你竟然赶我走 1.金三胖 root@kali:~/下载/CTF题目# unzip 77edf3 ...

- buuctf misc wp 02

buuctf misc wp 02 7.LSB 8.乌镇峰会种图 9.rar 10.qr 11.ningen 12.文件中的秘密 13.wireshark 14.镜子里面的世界 15.小明的保险箱 1 ...

- BUUCTF WEB-WP(3)

BUUCTF WEB 几道web做题的记录 [ACTF2020 新生赛]Exec 知识点:exec命令执行 这题最早是在一个叫中学生CTF平台上看到的类似,比这题稍微要复杂一些,多了一些限制(看看大佬 ...

- BUUCTF Crypto_WP(2)

BUUCTF Crypto WP 几道密码学wp [GXYCTF2019]CheckIn 知识点:Base64,rot47 下载文件后,发现一个txt文件,打开发现一串base64,界面之后出现一串乱 ...

随机推荐

- pandas数据查询(数值、列表、区间、条件、函数)

import pandas as pd # 0 读取数据 df = pd.read_csv("文件路径")#例子是北京一年的天气情况 df.head()#查看表头 # 设定索引为日 ...

- csv导入数据

1.关闭Neo4j服务器进程 2.删除graph.db数据库文件 /data/databases/ rm -rf graph.db 3.重新启动Neo4j服务器 4.数据导入import 5.wi ...

- 【vue】vue不足 待补强

83719279 9:56:03尤其是路由 声明周期 父子通信 组件通信 以及钩子函数83719279 9:56:17这些我都不敢用,只能用最原始的方法83719279 9:56:32还有es6 js ...

- luogu3350 [ZJOI2016]旅行者

链接 P3350 [ZJOI2016]旅行者 题目大意:给出网格图,求两点之间最短路,多组询问. \(n*m\leq10^5\ \ q\leq 10^5\) 考虑\(CDQ\)分治. 首先把询问离线, ...

- js格式化数字或者小数,加入千分符(此次为”,“)

function npChangeNum(num) { var tag = (num || 0).toString().split("."); tag[0] = tag[0].re ...

- 网络安全意识有多重要?SamSam勒索软件敲诈了近600万美元

近年来,对于网络犯罪分子来说,勒索软件已成为数百万美元的黑市业务,SamSam就是一个很好的例子. 中国信息安全新研究显示,自2015年12月以来,SamSam勒索软件从受害者手中敲诈了近600万美元 ...

- 小记:web安全测试之——固定session漏洞

今天因为项目背景需要,需要检测web接口是否一些安全隐患. 无奈于从未掌握有系统的渗透性知识,只好根据个人对网络协议和 web 的理解,做一些探索,最终发现了一个session fixation at ...

- 【leetcode】1035. Uncrossed Lines

题目如下: We write the integers of A and B (in the order they are given) on two separate horizontal line ...

- elasticsearch-head插件添加安全认证

elasticsearch-head是集群管理.数据可视化.增删查改.查询语句可视化工具;它可以对数据进行增删查改,对于数据安全来说是有风险的,因此在生产环境中尽量少用,使用该插件至少要限制ip地址或 ...

- 科匠中国深圳java面试笔试题